Сорри, если было.

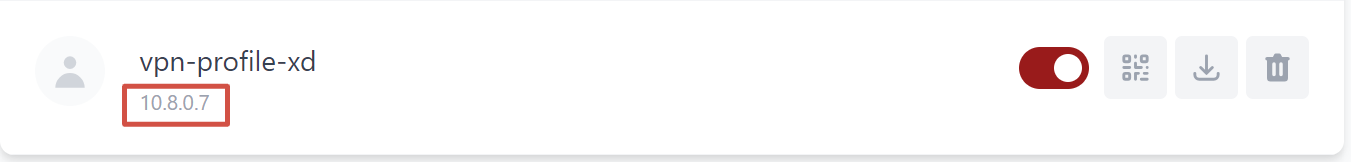

Пытаюсь затестить эксп, на свой впс с виндой поставил валидную софтину которую хочу пентестить, после установки веб панель доступа по https://localhost:port. На другой впске с другим айпи стоит лина с метой, как сделать так чтобы мета видела софтину на винде. Я понимаю, что причина в том,что мета и софтина не в одной сети(на разных айпи), но как сделать чтобы мета софтину видела? Заранее благодарю

Пытаюсь затестить эксп, на свой впс с виндой поставил валидную софтину которую хочу пентестить, после установки веб панель доступа по https://localhost:port. На другой впске с другим айпи стоит лина с метой, как сделать так чтобы мета видела софтину на винде. Я понимаю, что причина в том,что мета и софтина не в одной сети(на разных айпи), но как сделать чтобы мета софтину видела? Заранее благодарю