Сегодня я не буду повторяться за другими авторами и в очередной раз рассказывать о том, что такое i2p и с чем его едят. Вместо этого мы с вами рассмотрим один из примеров практического применения этой сети для сохранения анонимности обычного пользователя.

Но для начала хочу выразить благодарность человеку https://habr.com/ru/users/pureacetone/ По его статьям вы можете сами понять почему. Также, одну из его картинок я скопирую сюда. Именно она стала решающей для начала изучения вопроса.

Статья будет посвящена тому, как использовать TELEGRAM через сеть i2p как на мобильных устройствах, так и на десктопе и будет носить больше практический характер направленный в первую очередь на новичков.

Давайте по порядку. Во-первых, проект жив и развивается. Скачать i2pd (I2P Daemon) можно с https://i2pd.website/. Здесь присутствуют ссылки на версии под различные платформы.

Во-вторых, как пример, мы рассмотрим установку и настройку демона на ОС Ubuntu 20.04.6 и Android.

В-третьих, запуск web клиента telegram как на той, так и на другой ОС будет аналогичен.

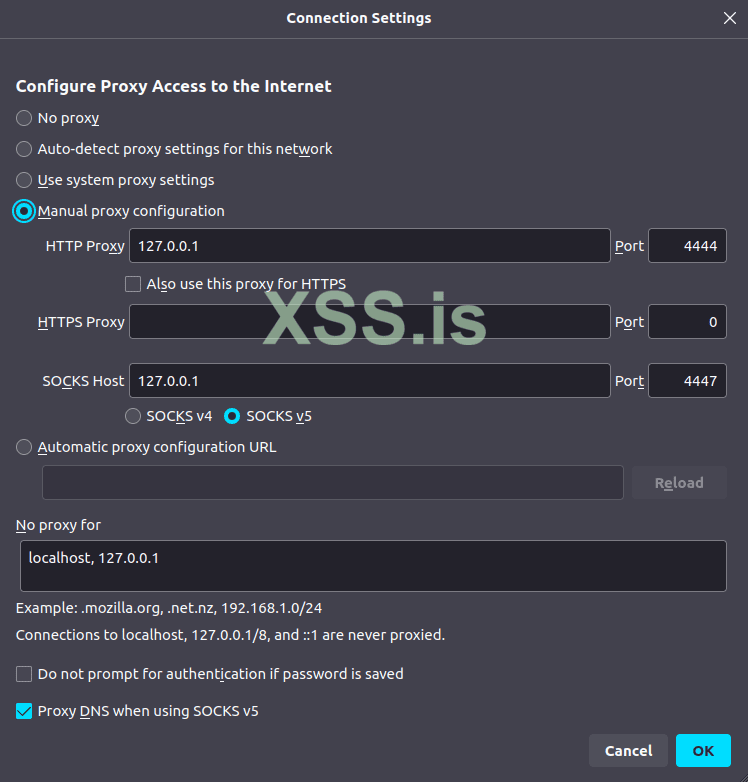

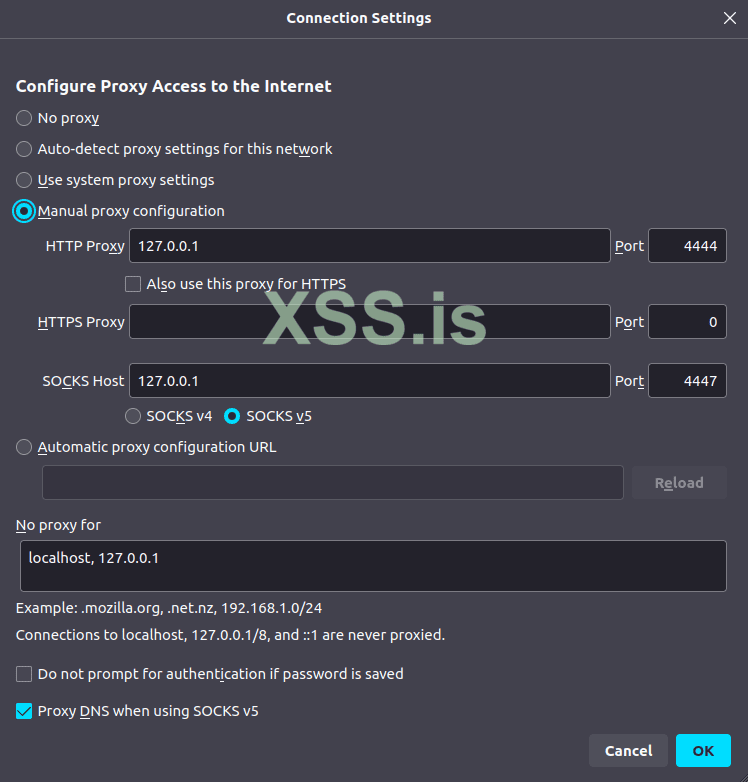

1. Для Ubuntu 20.04.6 необходимо скачать i2pd_2.48.0-1focal1_amd64.deb и установить в системе командой sudo dpkg -i i2pd_2.48.0-1focal1_amd64.deb Система ругнется на зависимости, но все фиксится просто командой sudo apt --fix-broken install . После просто запусить БЕЗ прав суперпользователя i2pd. Демон забиндит в системе 2 порта 4444 (для http) и 4447 (для SOCKS5). Остается только настроить свой браузер для доступа к ресурсам i2p, в нашем случае firefox:

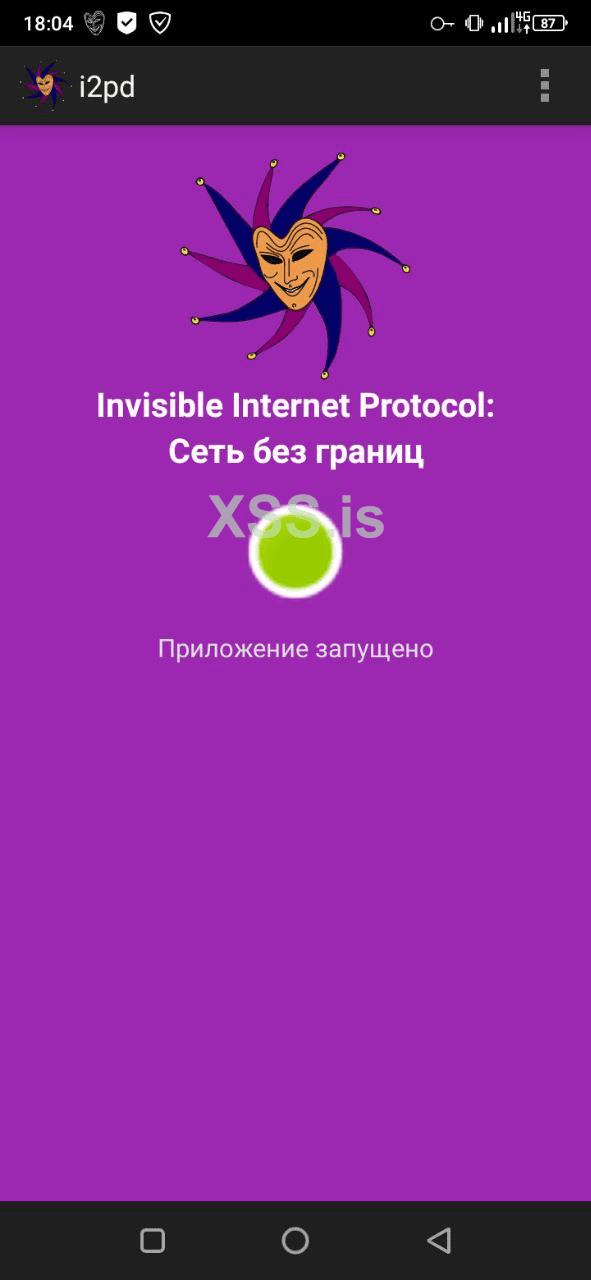

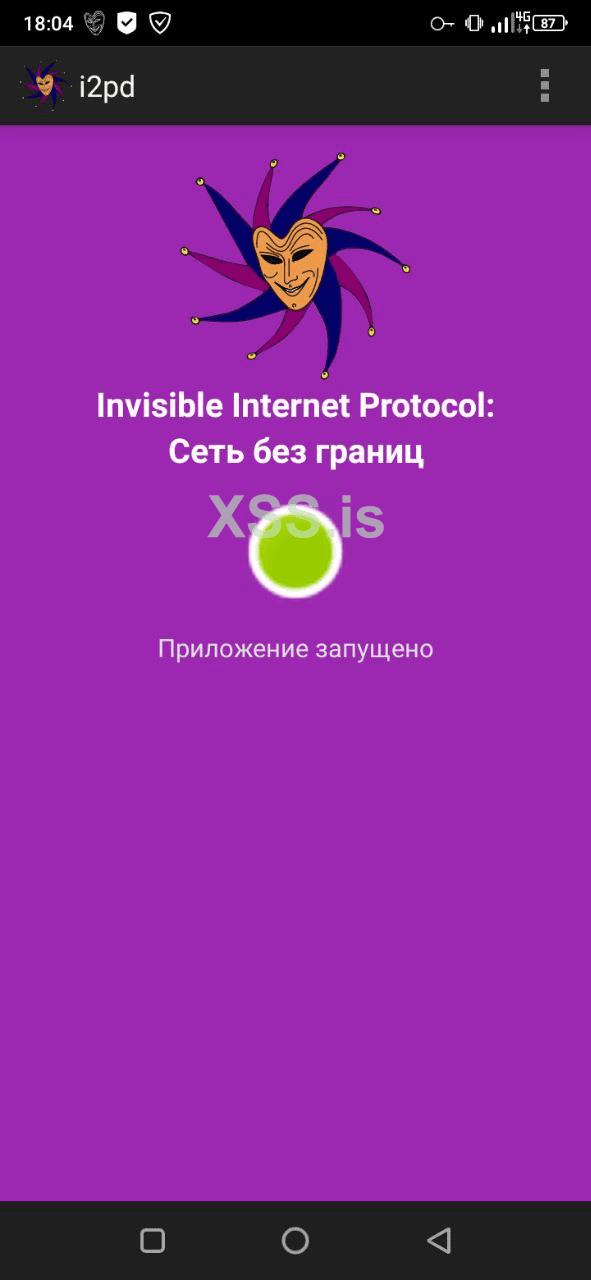

2. Для Android необходимо скачать приложение в зависимости о архитектуры, в нашем случае i2pd-2.48.0.1-armeabi-v7a-release.apk

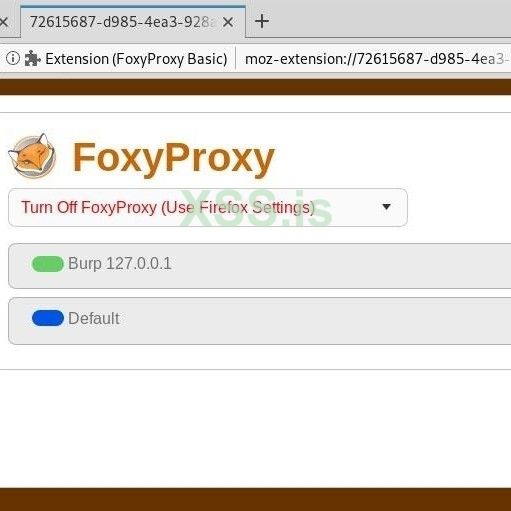

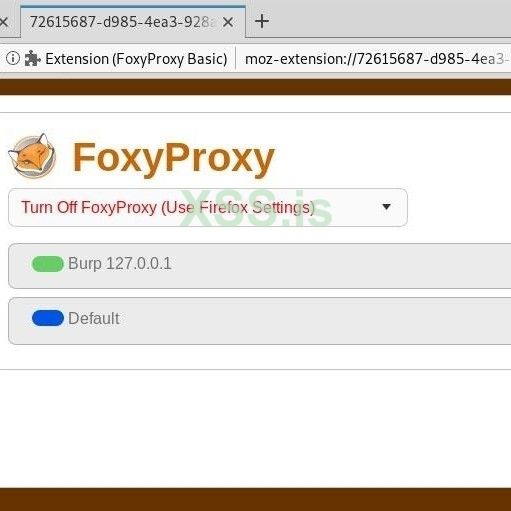

Здесть токже необходимо выбрать http и SOCKS5 при запуске. Для firefox и других браузер необходимо скачать дополнение FoxyProxy https://addons.mozilla.org/en-US/firefox/addon/foxyproxy-standard/ и настроить его по аналогии со скрином для десктопной версии.

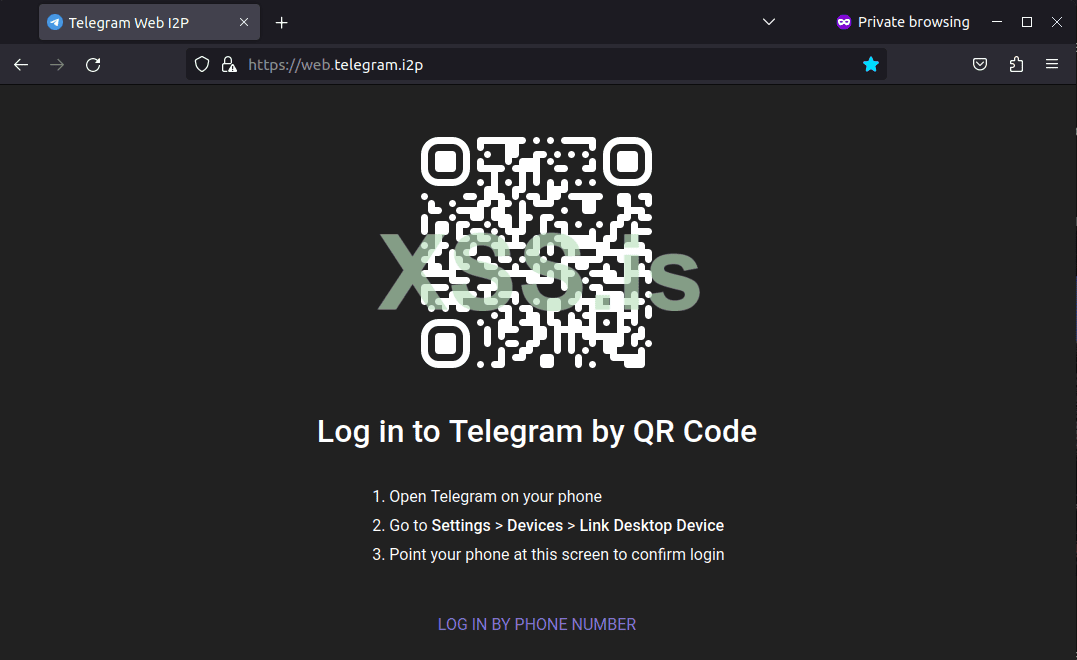

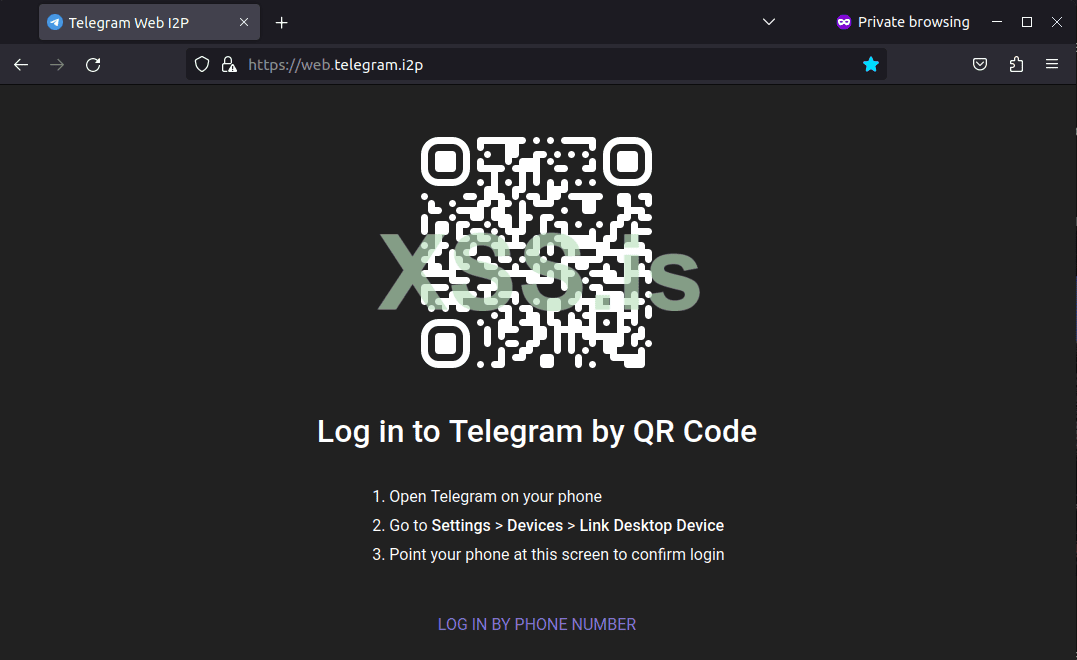

3. После небольшого времени ожидания (необходимо для запуска сети, порядка минуты) нам становятся доступны ресурсы скрытой сети. Не буду останавливаться на адресации и регистрации доменов, а сразу запустим web клиента telegram, на сегодняшний день он доступен к примеру по адресу https://web.telegram.i2p (соответсвенно, выход из скрытой сети предоставлен пользователем и никто не запрещает сделать для себя отдельный).

Далее все как всегда, заходим-пользуемся)))

Вопросы безопасности можем рассмотреть в комментах, а пока считаю, что слегка забытый i2p является хорошей альтернативой Tor или VPN когда надо просто скрыть от телеграма и остальных "майоров" откуда ты в него заходишь. Разворачивается быстро, для повседневной переписки рабочей более чем. https://www.makeuseof.com/tag/i2p-vs-tor-vs-vpn-secure/

Но для начала хочу выразить благодарность человеку https://habr.com/ru/users/pureacetone/ По его статьям вы можете сами понять почему. Также, одну из его картинок я скопирую сюда. Именно она стала решающей для начала изучения вопроса.

Статья будет посвящена тому, как использовать TELEGRAM через сеть i2p как на мобильных устройствах, так и на десктопе и будет носить больше практический характер направленный в первую очередь на новичков.

Давайте по порядку. Во-первых, проект жив и развивается. Скачать i2pd (I2P Daemon) можно с https://i2pd.website/. Здесь присутствуют ссылки на версии под различные платформы.

Во-вторых, как пример, мы рассмотрим установку и настройку демона на ОС Ubuntu 20.04.6 и Android.

В-третьих, запуск web клиента telegram как на той, так и на другой ОС будет аналогичен.

1. Для Ubuntu 20.04.6 необходимо скачать i2pd_2.48.0-1focal1_amd64.deb и установить в системе командой sudo dpkg -i i2pd_2.48.0-1focal1_amd64.deb Система ругнется на зависимости, но все фиксится просто командой sudo apt --fix-broken install . После просто запусить БЕЗ прав суперпользователя i2pd. Демон забиндит в системе 2 порта 4444 (для http) и 4447 (для SOCKS5). Остается только настроить свой браузер для доступа к ресурсам i2p, в нашем случае firefox:

2. Для Android необходимо скачать приложение в зависимости о архитектуры, в нашем случае i2pd-2.48.0.1-armeabi-v7a-release.apk

Здесть токже необходимо выбрать http и SOCKS5 при запуске. Для firefox и других браузер необходимо скачать дополнение FoxyProxy https://addons.mozilla.org/en-US/firefox/addon/foxyproxy-standard/ и настроить его по аналогии со скрином для десктопной версии.

3. После небольшого времени ожидания (необходимо для запуска сети, порядка минуты) нам становятся доступны ресурсы скрытой сети. Не буду останавливаться на адресации и регистрации доменов, а сразу запустим web клиента telegram, на сегодняшний день он доступен к примеру по адресу https://web.telegram.i2p (соответсвенно, выход из скрытой сети предоставлен пользователем и никто не запрещает сделать для себя отдельный).

Далее все как всегда, заходим-пользуемся)))

Вопросы безопасности можем рассмотреть в комментах, а пока считаю, что слегка забытый i2p является хорошей альтернативой Tor или VPN когда надо просто скрыть от телеграма и остальных "майоров" откуда ты в него заходишь. Разворачивается быстро, для повседневной переписки рабочей более чем. https://www.makeuseof.com/tag/i2p-vs-tor-vs-vpn-secure/