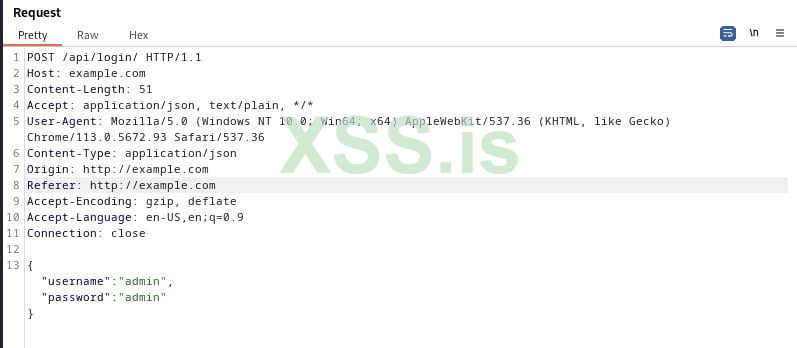

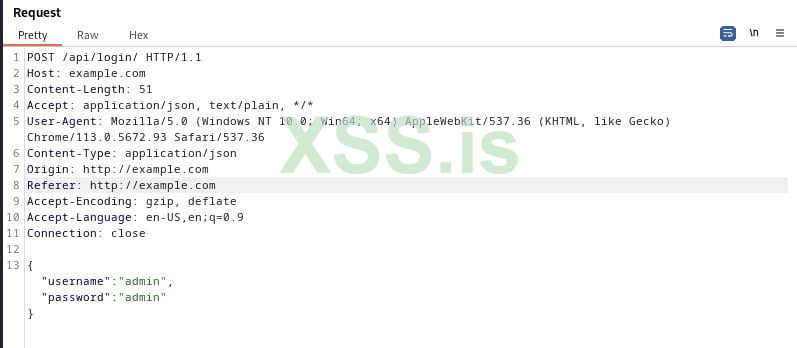

Есть вопрос. Провожу тестирование формы логина ( входа )

Когда ввел данные и отправил запрос , он отправляется с помощью Rest Api , данные которые я ввел находятся в теле формате JSON

Само веб-приложение использует POSTGREsql , но после долгих чтений документаций и книг по пентесту API понял что Postgre также может использовать nosql формата базы данных.

Прочитал что под mongodb nosql используют инъекции с такими операторами $eq , $gt , $lt , $ne

Но так и не нашел какие операторы использует POSTGRESQL в формате базы данных nosql ( jsonb )

Подскажите кто знает как мне сделать nosql injection для базы данных POSTGRE , если отправляется запрос в формате JSON

Когда ввел данные и отправил запрос , он отправляется с помощью Rest Api , данные которые я ввел находятся в теле формате JSON

Само веб-приложение использует POSTGREsql , но после долгих чтений документаций и книг по пентесту API понял что Postgre также может использовать nosql формата базы данных.

Прочитал что под mongodb nosql используют инъекции с такими операторами $eq , $gt , $lt , $ne

Но так и не нашел какие операторы использует POSTGRESQL в формате базы данных nosql ( jsonb )

Подскажите кто знает как мне сделать nosql injection для базы данных POSTGRE , если отправляется запрос в формате JSON