Оригинал - hxxps://0xtoxin.github.io/threat%20hunting/KrakenKeylogger-pt2/

Вступление

Во второй части анализа "KrakenKeylogger" я рассмотрю некоторые проактивные шаги "поиска угроз", которые я предпринял во время исследования Kraken'а.

Если вы еще не читали первую часть анализа, обязательно ознакомьтесь с ней здесь.

Итак, приступим!

Что мы имеем?

Давайте разберемся с тем, что у нас есть на данный момент и как с помощью этого мы можем осуществить исследование:

Анализ thereccorp.com

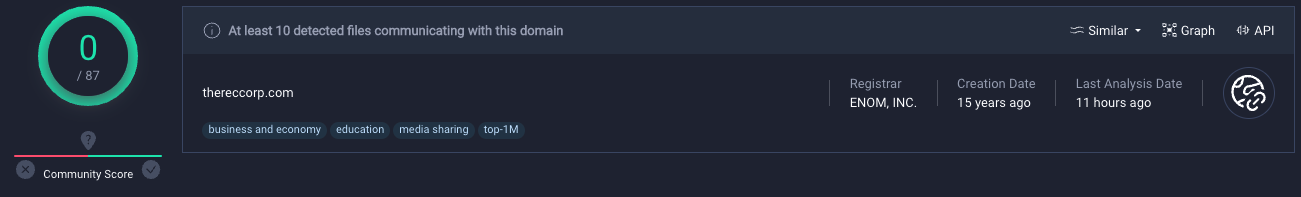

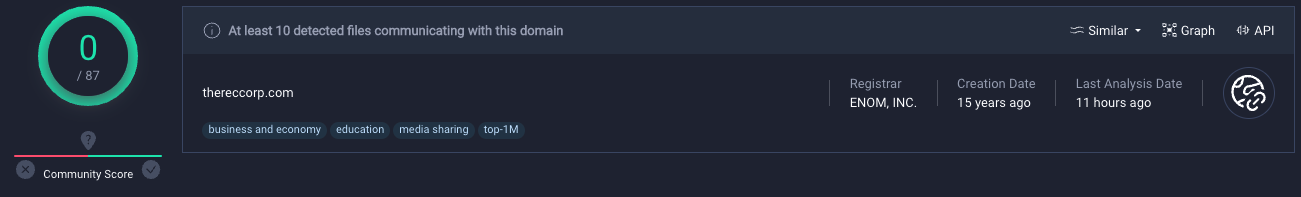

Начнем с нашего конечного C2 домена thereccorp.com, поиск домена в VirusTotal даст нам положительный результат - 0/87 обнаружений вендоров:

перейдя на вкладку

Все файлы довольно свежие (самый старый датирован

Некоторые файлы уже были проанализированы различными песочницами, что очень помогло мне при загрузке файла из отчетов этих песочниц (большинство известных мне песочниц позволяют загрузить исследованный образец). Рассмотрим несколько образцов, которые были помечены вредоносными.

RareCommodityHelper.exe

Я открыл отчет JoeSandBox и попросту поискал строку

Почему вредоносная программа

Я также посмотрел отчет UnpackMe.

Взглянув на распакованный двоичный файл, который был отмечен как

RareCommodityHelper.exe

Я еще раз убедился, что наша подозрительная строка

Kraken снова был найден в обоих из них.

На этом этапе я был уверен в своих выводах, сделанных с помощью IOC C2. Давайте перейдем ко второму нашему домену.

Анализ masherofmasters.cyou

Как правило, когда я сталкиваюсь с доменом, я проверяю его в трех основных источниках:

VirusTotal

Просмотр домена на VirusTotal может предоставить нам много информации, такой как записи DNS, отпечатки JARM, SSL-сертификаты, WhoIS lookup и многое другое. Но самая интересная деталь, на которую я обращаю внимание при проактивной охоте, это вкладка Relations, эта вкладка может рассказать о том, какой IP был назначен этому домену, есть ли у него поддомены и с какими файлами связан этот домен:

На основании приведенного списка мы видим, что 5 файлов были

URLscan

К сожалению, на момент исследования домен уже был отключен, и ранее URLscan не проводил никаких сканирований, поэтому я не смог найти никакой информации о домене здесь...

URLhaus

Когда я искал домен в URLhaus, я нашел около 12 совпадений:

Некоторые файлы были помечены как

UnpackMe Yara Hunt

UnpackMe предоставляет уникальную услугу проактивного просмотра образцов, проанализированных платформой, на основе заданного правила Yara.

Правило, которое я создал, было основано на уникальных строках, которые я нашел в образце:

И вот результат охоты:

примечание автора перевода: оригинальная ссылка не работает. Это хороший повод, чтобы самим перейти в раздел Yara Hunt, вставить правило и посмотреть вывод

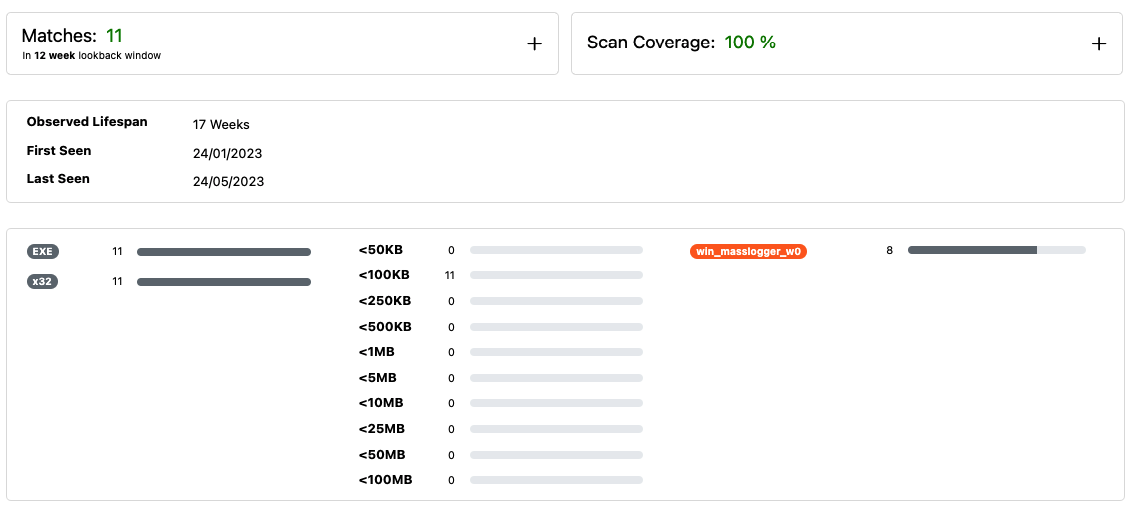

В 12-недельном отчете было 11 образцов, которые соответствовали данному правилу Yara, 8 из них были помечены как

и, просто взглянув на

Это был наш

На этом наша охота за образцами закончена, и теперь вы можете соотнести некоторые IOC, чтобы определить, один и тот же ли это субъект угрозы.

OSINT исследование

На этом этапе я попытался найти источник вредоносного ПО, поэтому я попробовал две вещи:

Поиск при помощи дорков

Я попытался провести поиск по запросу

Андеграунд форумы

Есть несколько подпольных/хакерских форумов, которые можно найти в клирнете без необходимости заходить в TOR и лазить по даркнету.

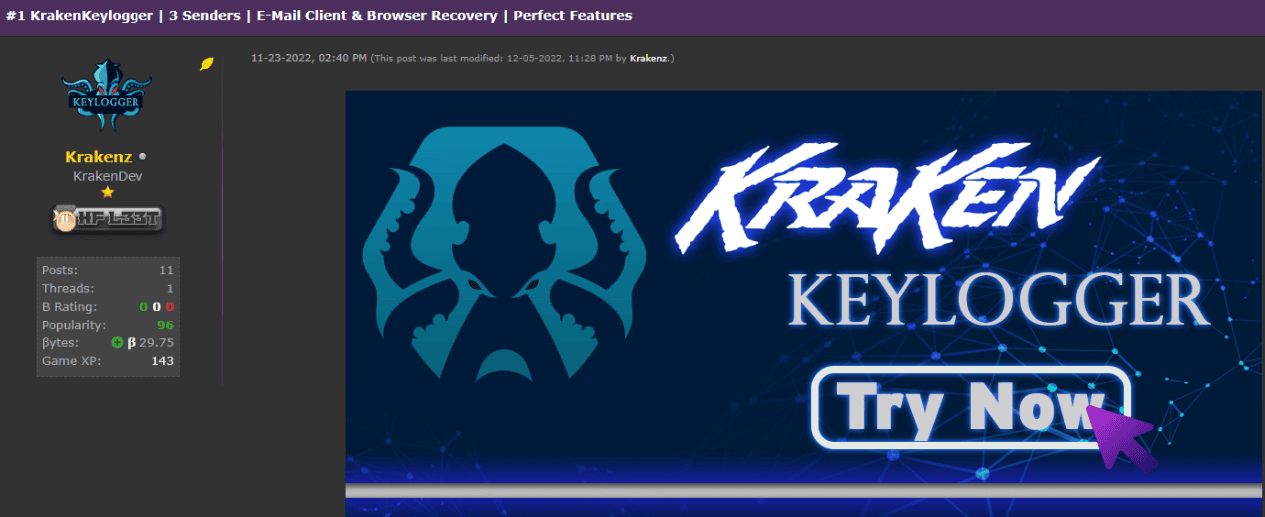

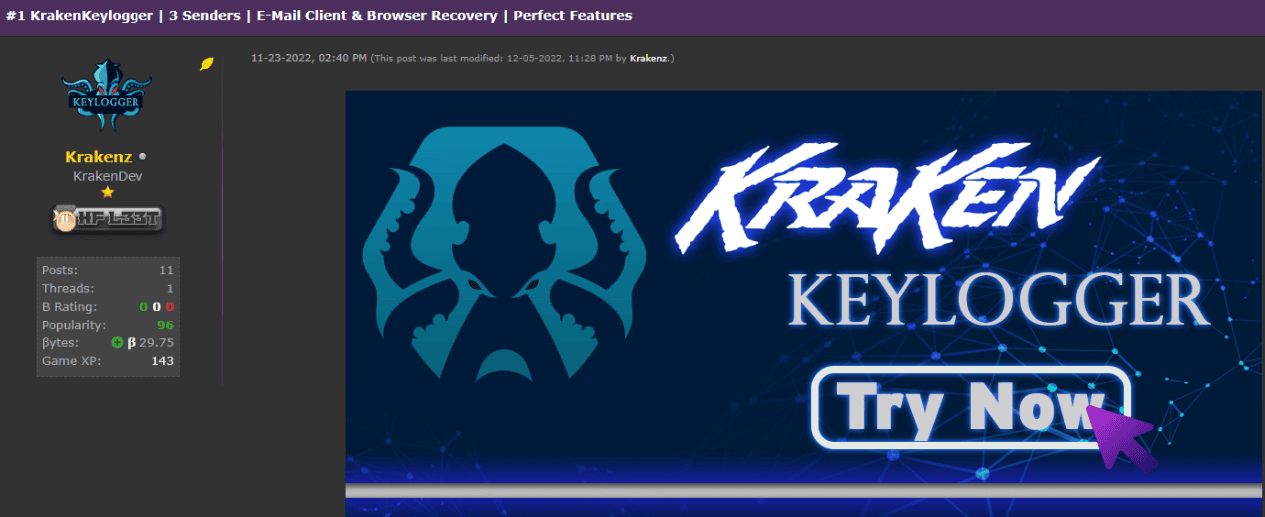

Одним из самых известных хакерских форумов является HackForums, поэтому я попытал счастья и поискал на форуме по ключевым словам "Kraken", и через некоторое время нашел эту тему :#1 KrakenKeylogger | 3 Senders | E-Mail Client & Browser Recovery | Perfect Features продается пользователем по имени

Идеальное попадание!

Эта находка сделала мой день, я понял, что все, я сомкнул круг и могу закрыть это дело полностью.

Дополнительные сведения

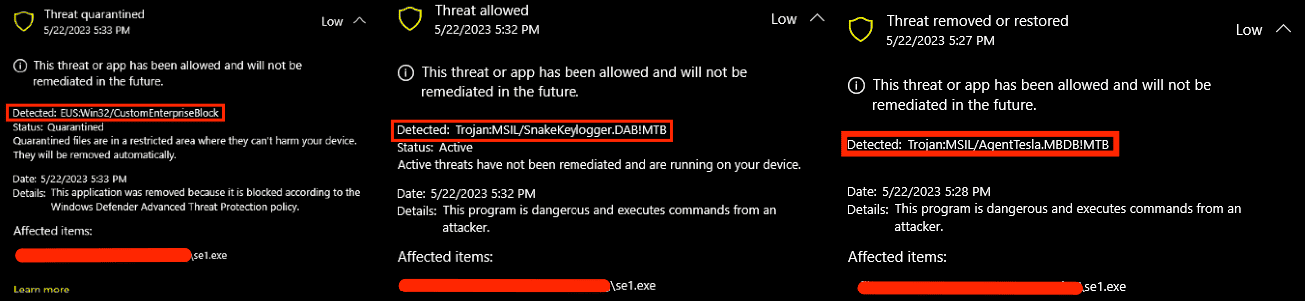

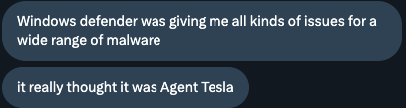

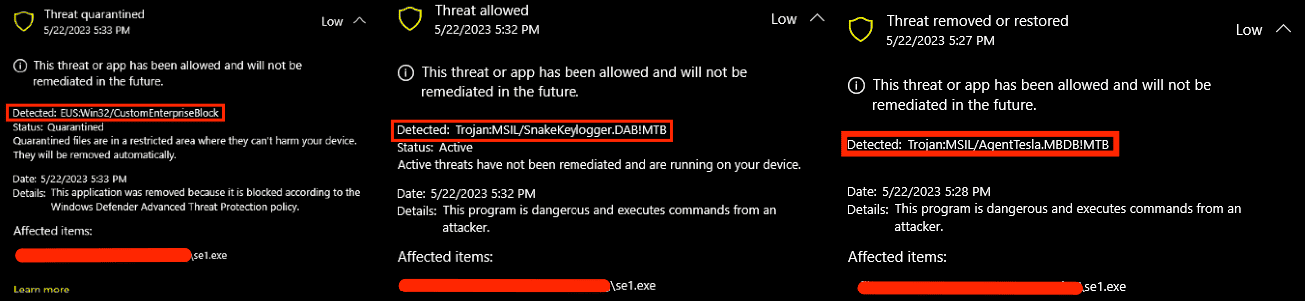

После публикации первой части анализа Kraken'а мы с @jw4lsec провели небольшой разговор, и он рассказал мне, что Windows Defender отмечал образец, которым я поделился в ходе расследования, как другую вредоносную программу при каждой новой попытке выполнения:

Резюме

Во второй части анализа Kraken'а я показал вам ход моих мыслей и подход к процессу поиска угроз, особенно когда чутье подсказывает вам, что что-то здесь не так. Я надеюсь, что в течение этих двух частей анализа вы узнали что-то новое. Не стесняйтесь писать мне в любой социальной сети.

Вступление

Что мы имеем?

Анализ thereccorp.com

OSINT исследование

Резюме

Что мы имеем?

Анализ thereccorp.com

RareCommodityHelper.exe

RareCommodityHelper.exe

Анализ masherofmasters.cyouVirusTotal

URLscan

URLhaus

UnpackMe Yara HuntOSINT исследование

Поиск при помощи дорков

Андеграунд форумы

Дополнительные сведенияРезюме

Вступление

Во второй части анализа "KrakenKeylogger" я рассмотрю некоторые проактивные шаги "поиска угроз", которые я предпринял во время исследования Kraken'а.

Если вы еще не читали первую часть анализа, обязательно ознакомьтесь с ней здесь.

Итак, приступим!

Что мы имеем?

Давайте разберемся с тем, что у нас есть на данный момент и как с помощью этого мы можем осуществить исследование:

- C2: thereccorp.com

- Домен для получения payload'а: masherofmasters.cyou

- Двоичное имя: KrakenStub

- Анализ thereccorp.com

- Анализ masherofmasters.cyou

- UnpackMe Yara Hunt

- OSINT исследование

Анализ thereccorp.com

Начнем с нашего конечного C2 домена thereccorp.com, поиск домена в VirusTotal даст нам положительный результат - 0/87 обнаружений вендоров:

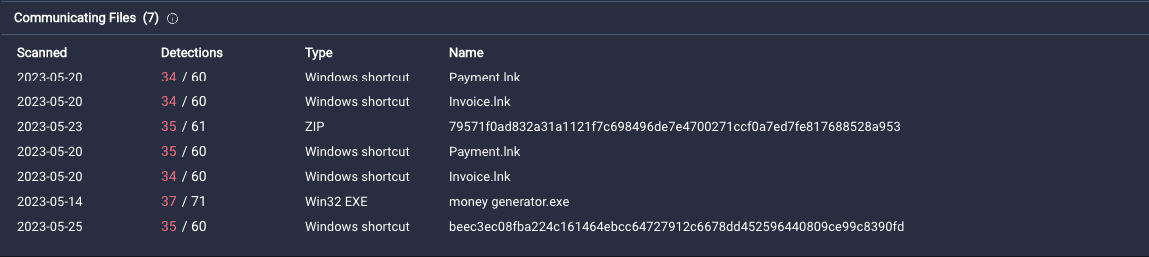

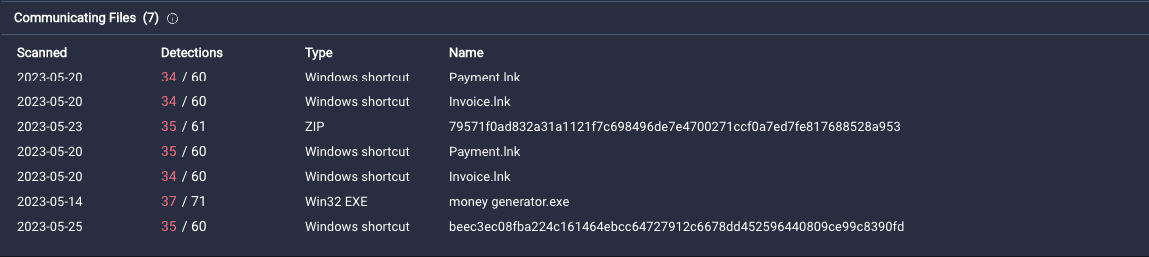

перейдя на вкладку

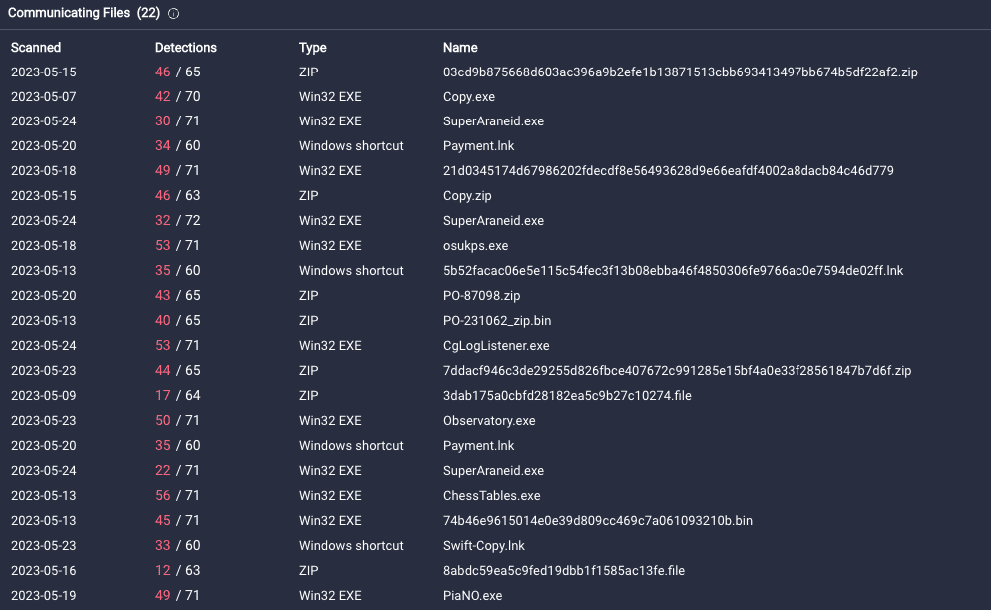

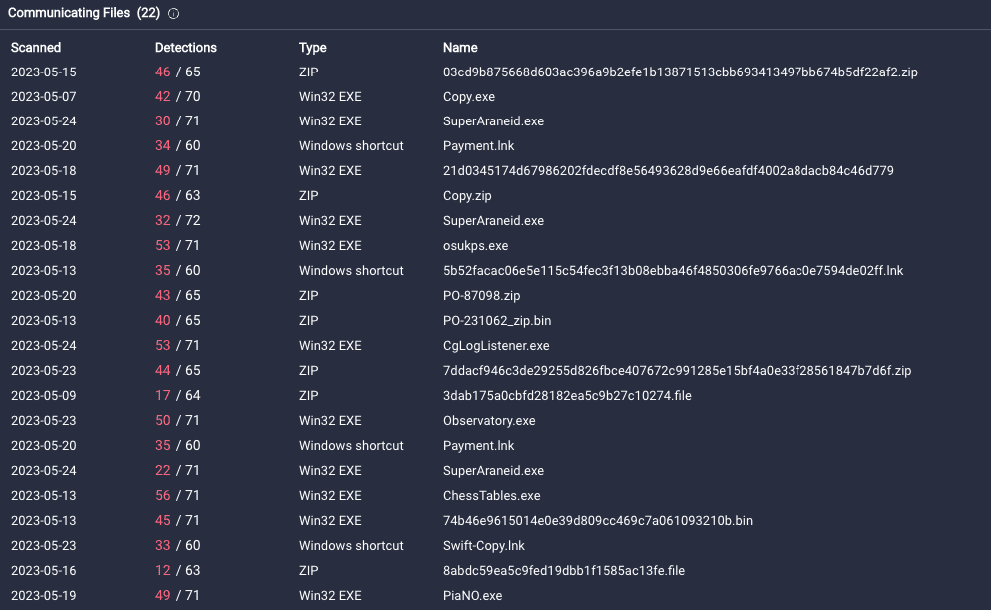

Relations и просмотрев файлы Communicating Files, мы видим 22 файла, которые были помечены как вредоносные:

Все файлы довольно свежие (самый старый датирован

7 мая 23 года), что фактически помогает нам понять, что кампания довольно молодая и продолжает распространяться.Некоторые файлы уже были проанализированы различными песочницами, что очень помогло мне при загрузке файла из отчетов этих песочниц (большинство известных мне песочниц позволяют загрузить исследованный образец). Рассмотрим несколько образцов, которые были помечены вредоносными.

RareCommodityHelper.exe

- Sha256: 8a6bebf08f6c223ed9821ee3b80e420060c66770402687f5c98555f9b0cd02a3

- VirusTotal

- MalwareBazaar

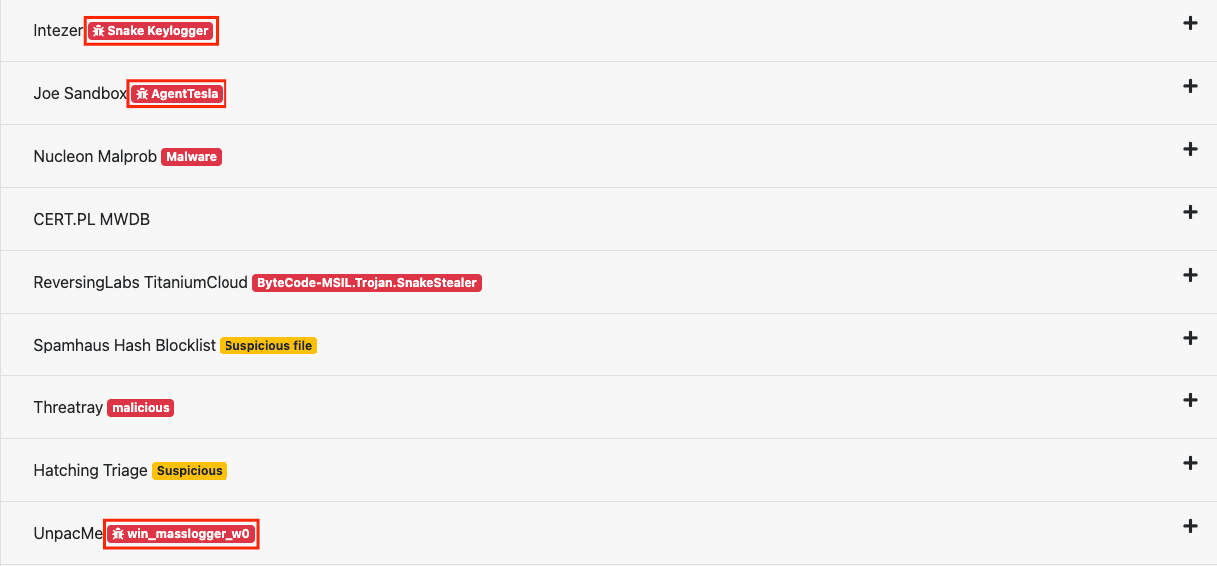

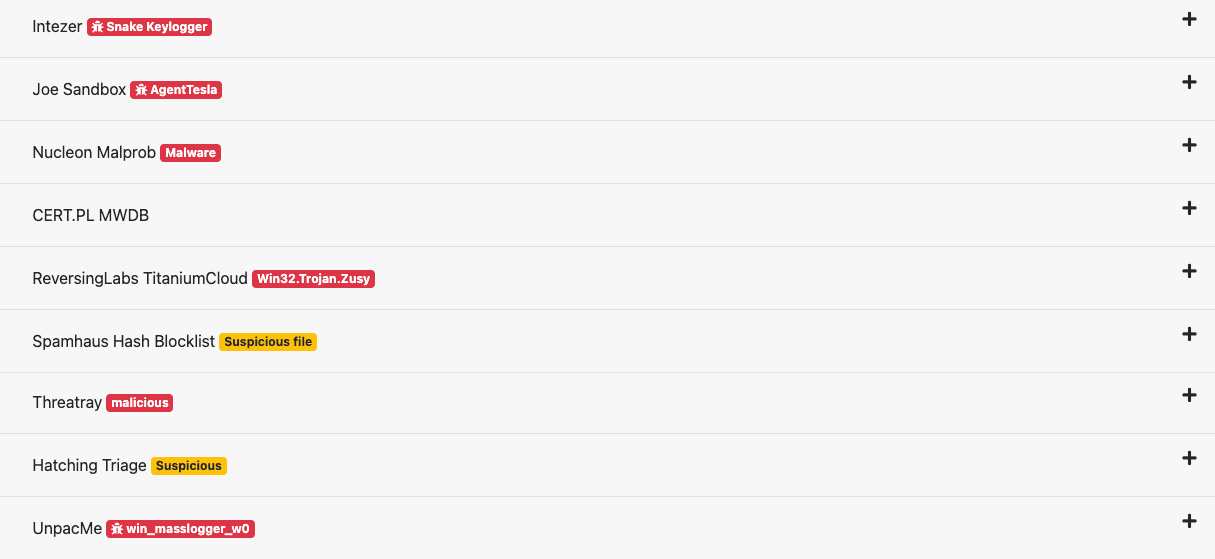

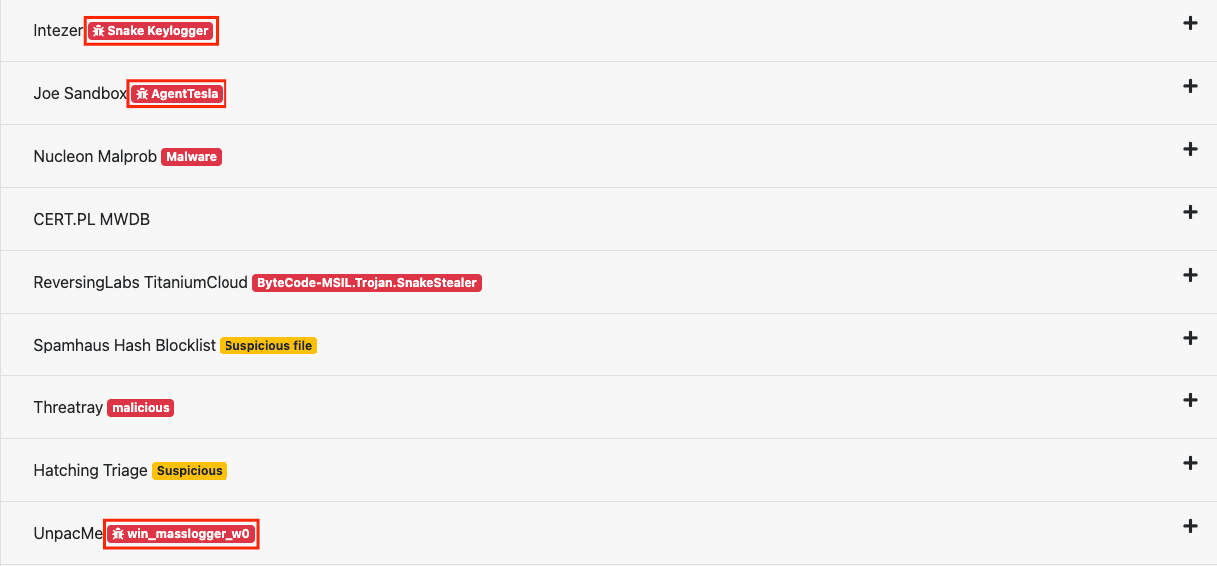

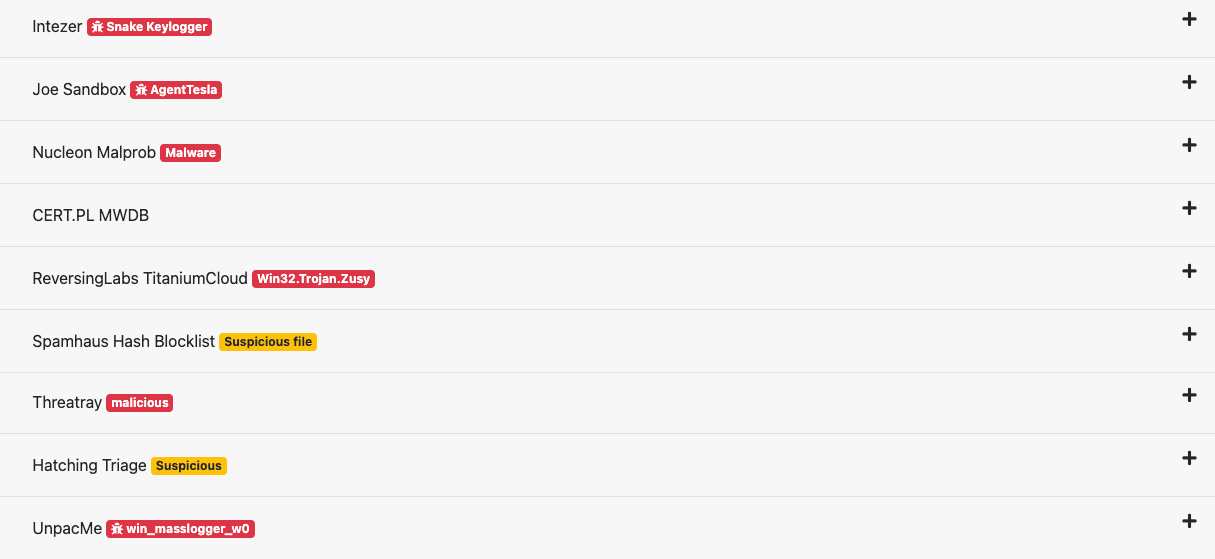

Vendor Threat Intelligence в отчете MalwareBazaar, мы можем увидеть, что с образцом связано 3 различных семейства.

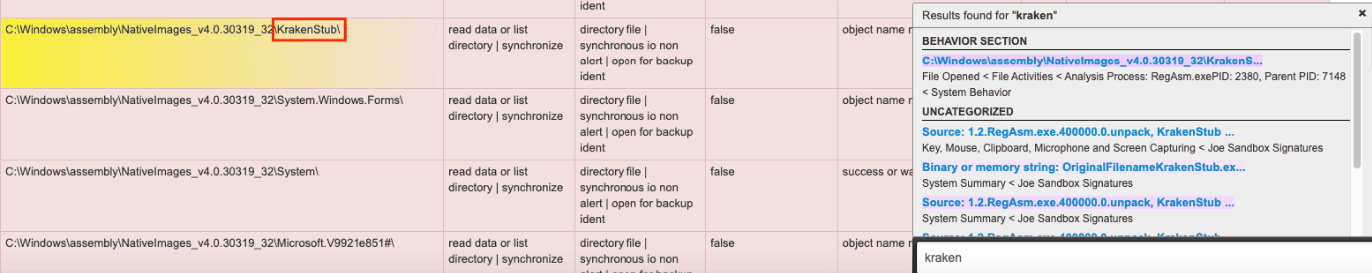

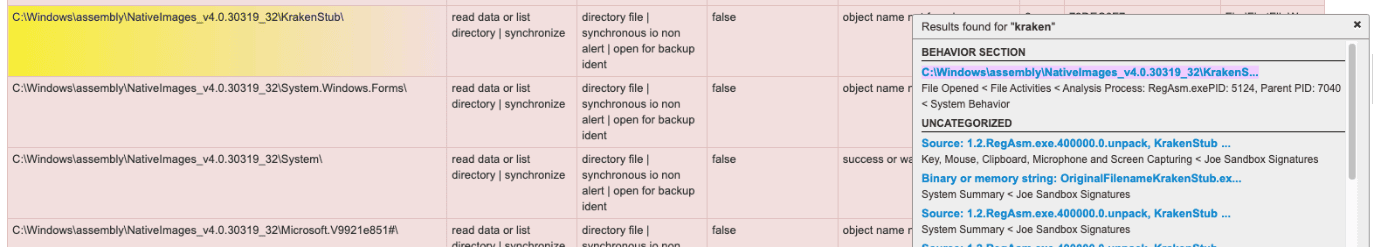

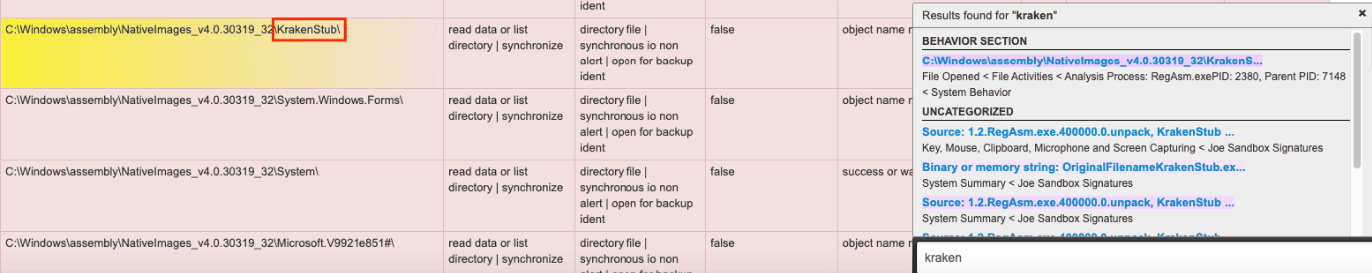

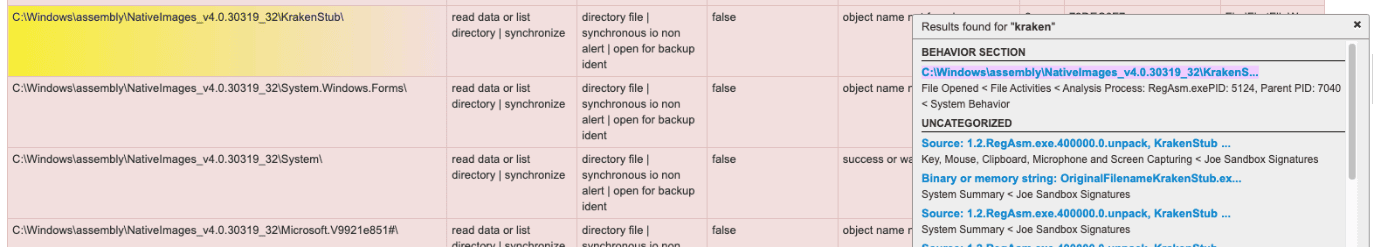

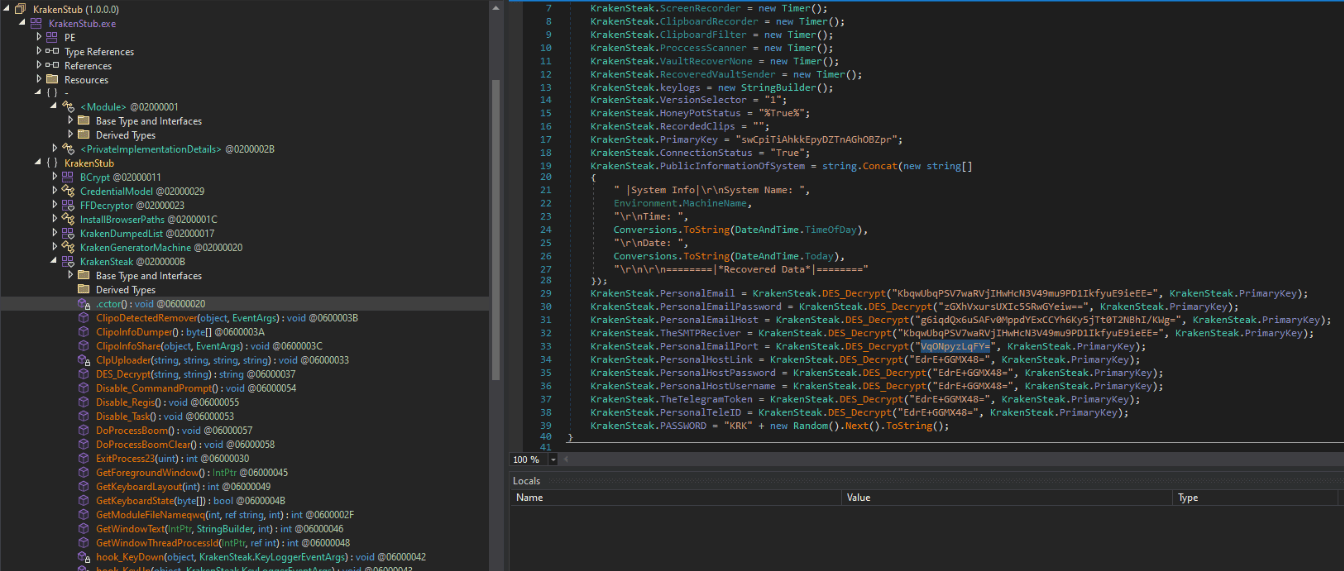

Я открыл отчет JoeSandBox и попросту поискал строку

kraken и с изумлением обнаружил, что она высветилась:

Почему вредоносная программа

AgentTesla во время выполнения будет содержать файл с именем KrakenStub?Я также посмотрел отчет UnpackMe.

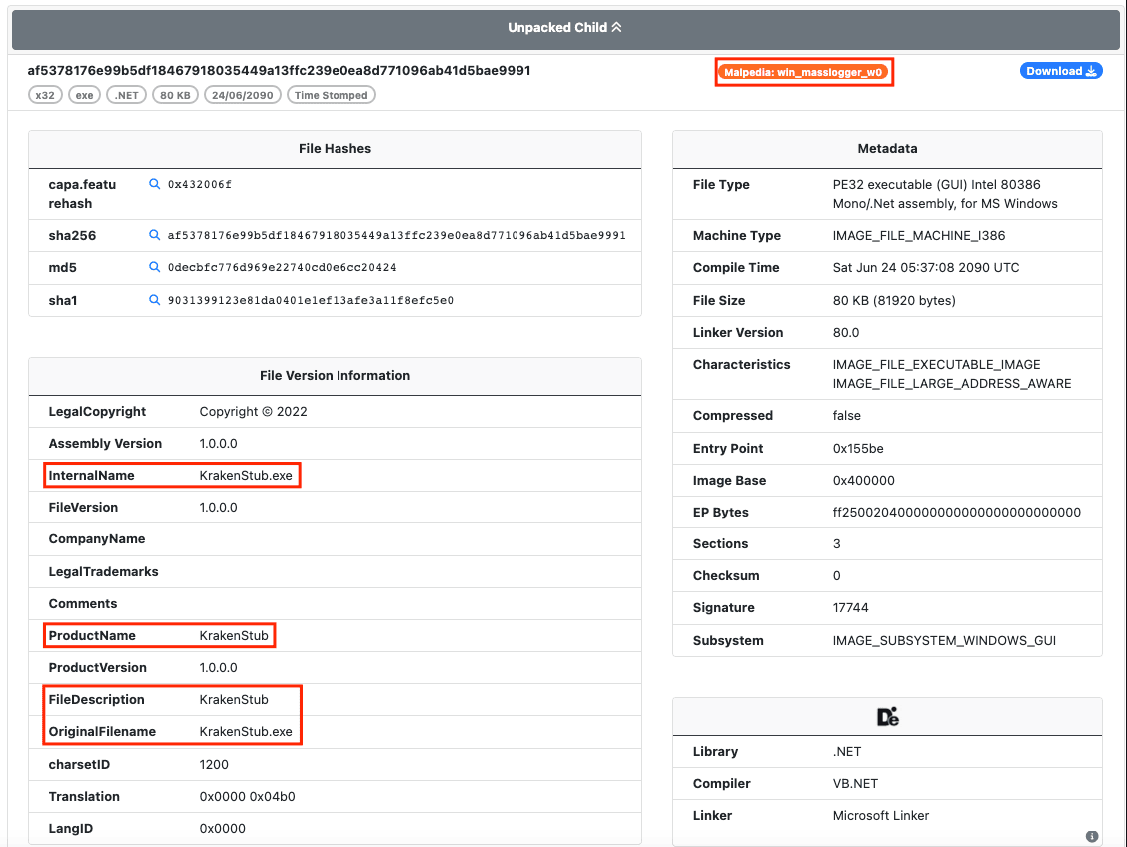

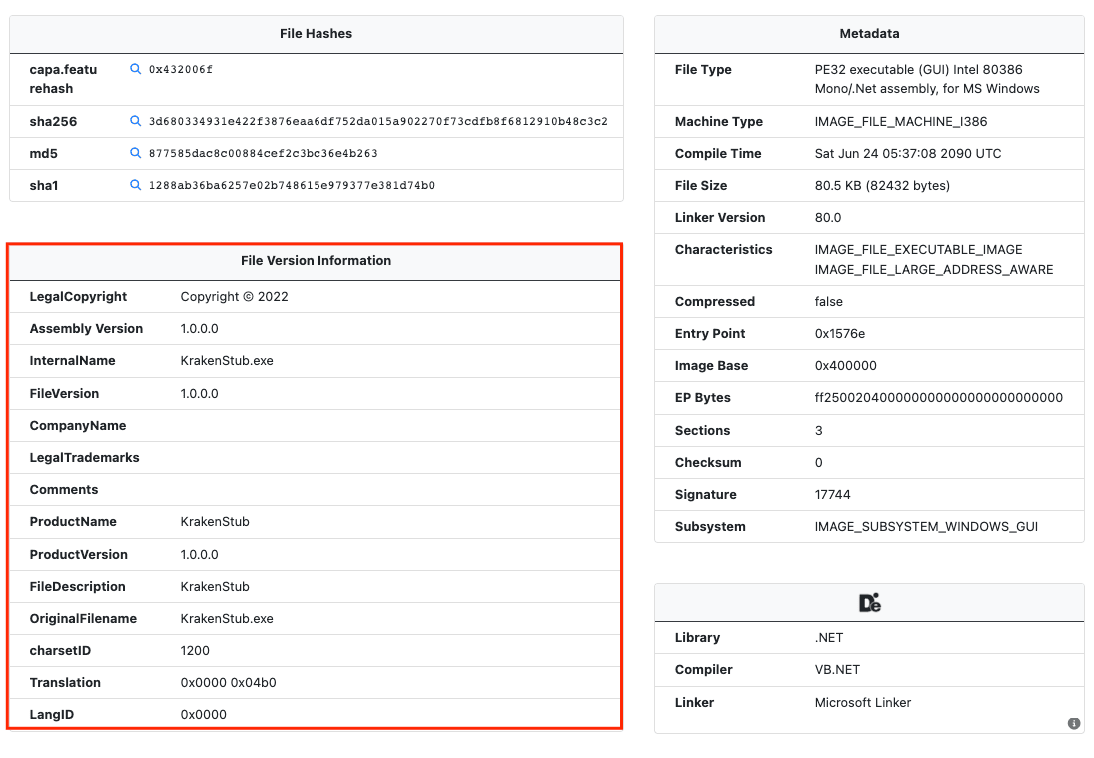

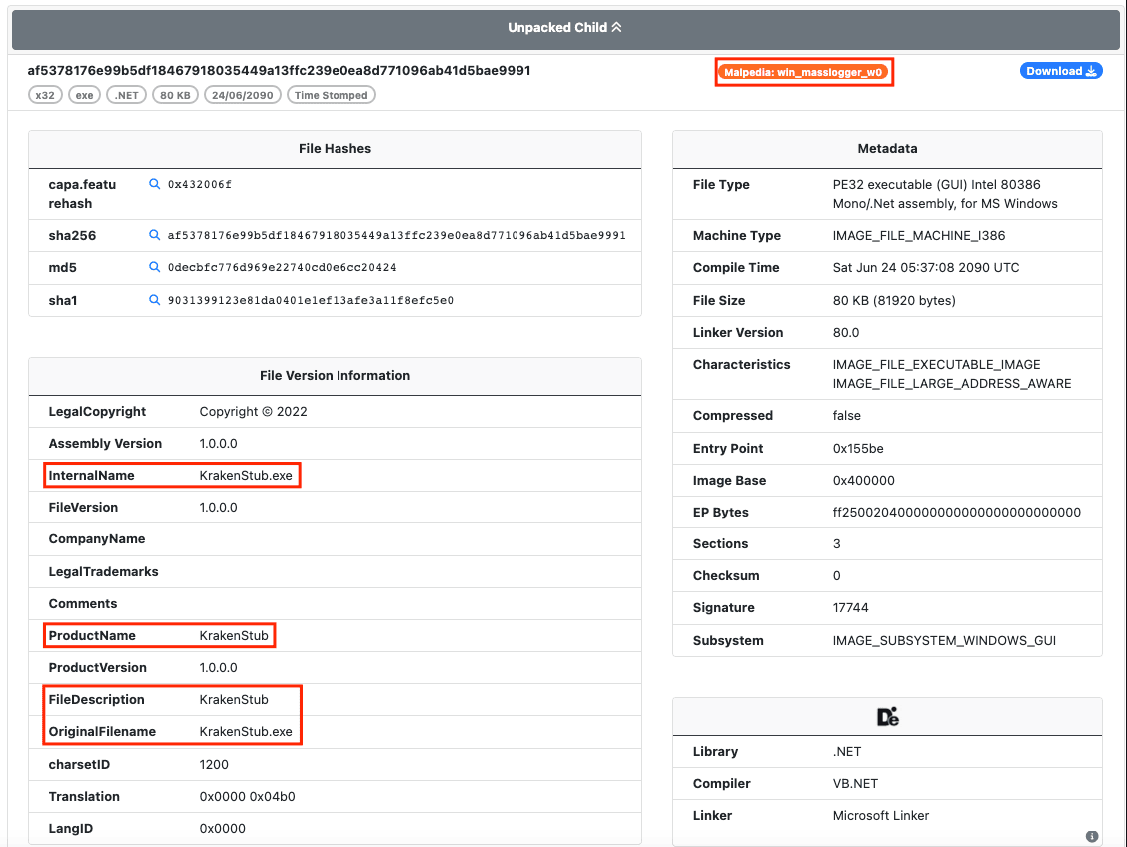

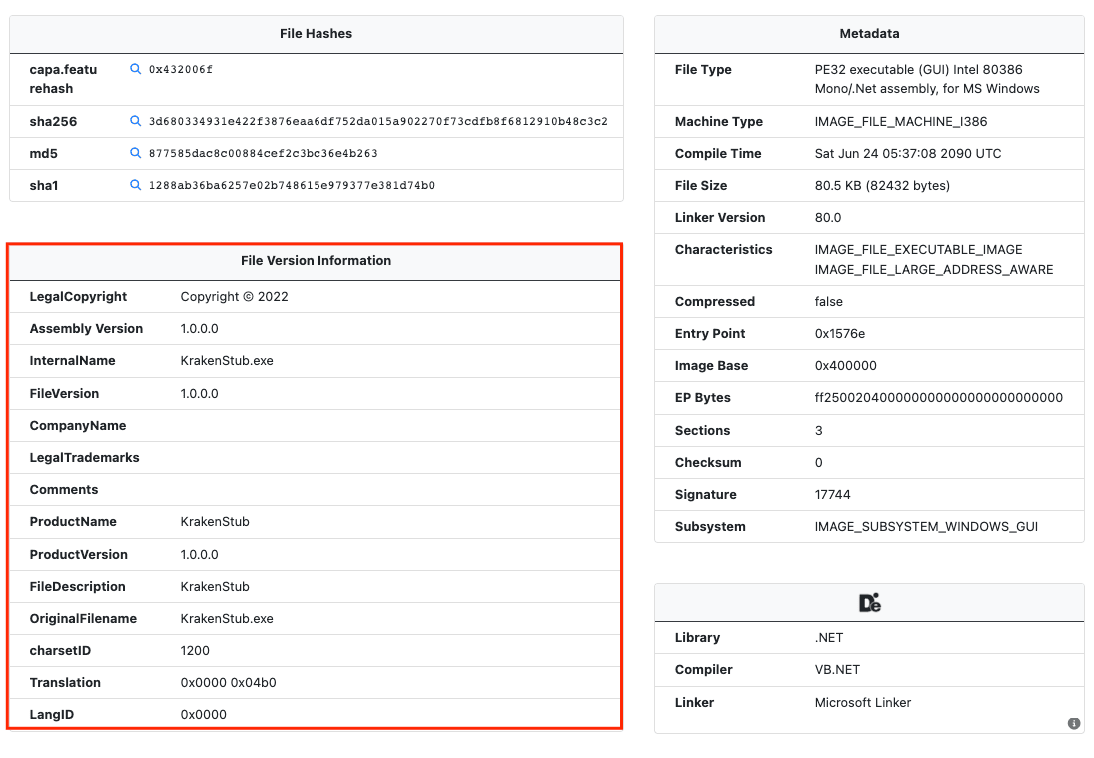

Взглянув на распакованный двоичный файл, который был отмечен как

masslogger, мы видим, что в ProductName, FileDescription, OriginalFilename и InternalName присутствует та же подозрительная строка, которую мы ищем: KrakenStub

RareCommodityHelper.exe

- Sha256: 413ec94d35627af97c57c6482630e6b2bb299eebf164e187ea7df0a0eb80ecc6

- VirusTotal

- MalwareBazaar

Я еще раз убедился, что наша подозрительная строка

Kraken может быть найдена в отчетах JoeSandbox или UnpackMe, и знаете что?

Kraken снова был найден в обоих из них.

На этом этапе я был уверен в своих выводах, сделанных с помощью IOC C2. Давайте перейдем ко второму нашему домену.

Анализ masherofmasters.cyou

Как правило, когда я сталкиваюсь с доменом, я проверяю его в трех основных источниках:

- VirusTotal

- URLscan

- URLhaus

VirusTotal

Просмотр домена на VirusTotal может предоставить нам много информации, такой как записи DNS, отпечатки JARM, SSL-сертификаты, WhoIS lookup и многое другое. Но самая интересная деталь, на которую я обращаю внимание при проактивной охоте, это вкладка Relations, эта вкладка может рассказать о том, какой IP был назначен этому домену, есть ли у него поддомены и с какими файлами связан этот домен:

На основании приведенного списка мы видим, что 5 файлов были

.lnk файлами, что коррелирует с нашим сценарием работы, описанным в части 1. (отсюда вы можете взять файлы и посмотреть сценарий работы при их запуске и сравнить со своими результатами).URLscan

К сожалению, на момент исследования домен уже был отключен, и ранее URLscan не проводил никаких сканирований, поэтому я не смог найти никакой информации о домене здесь...

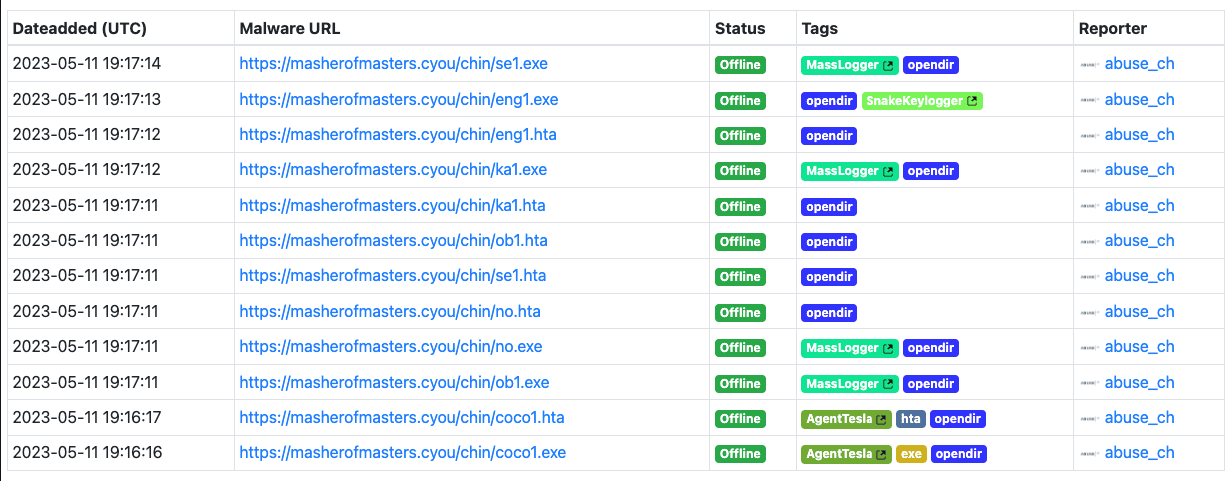

URLhaus

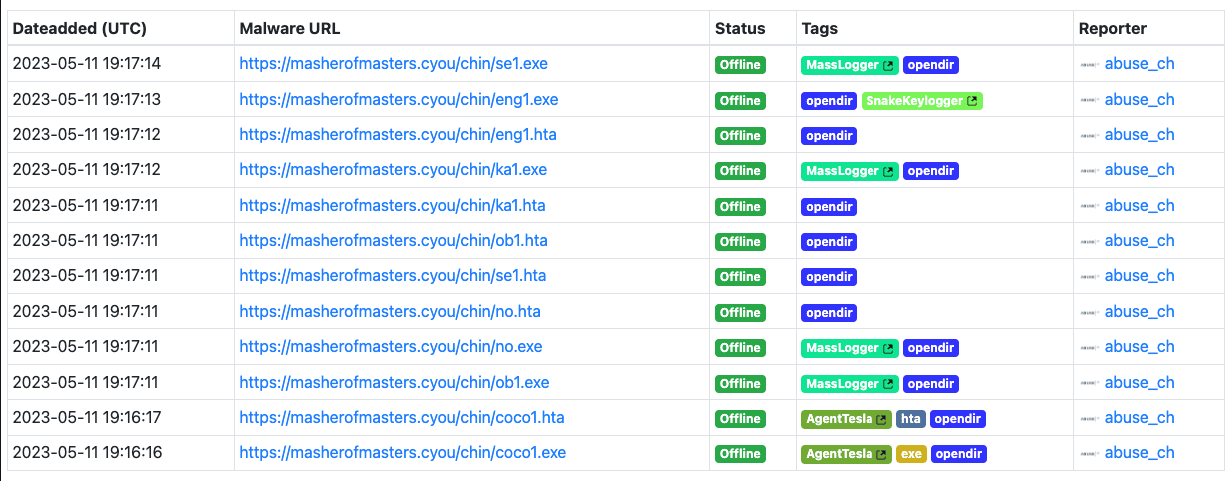

Когда я искал домен в URLhaus, я нашел около 12 совпадений:

Некоторые файлы были помечены как

MassLogger, другие - SnakeKeylogger и AgentTesla. Я исследовал все файлы, и оказалось, что те, которые были помечены как AgentTesla, действительно были данной вредоносной программой, а образцы, которые были помечены как MassLogger и SnakeKeylogger, оказались нашим любимым Kraken'ом...UnpackMe Yara Hunt

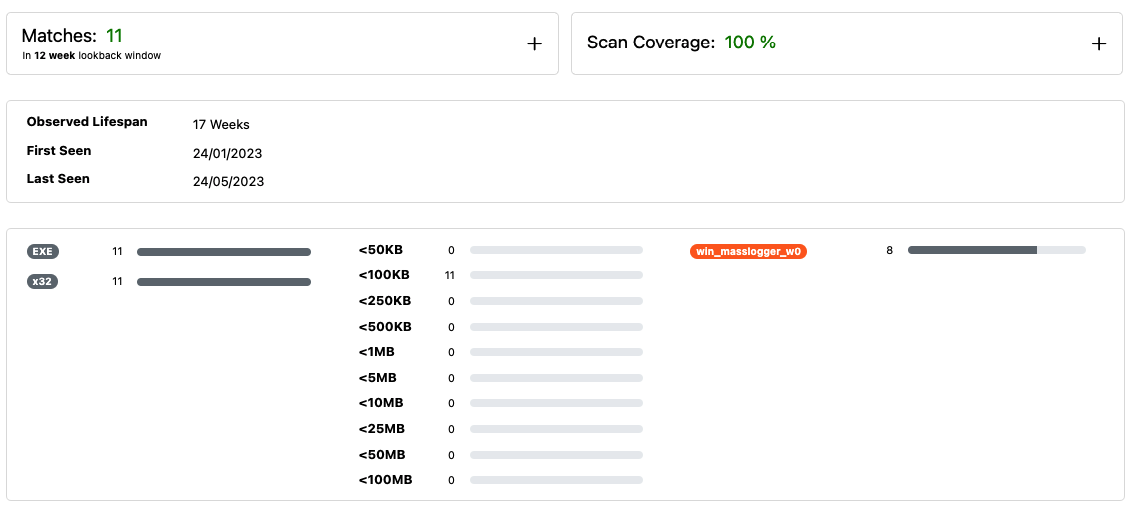

UnpackMe предоставляет уникальную услугу проактивного просмотра образцов, проанализированных платформой, на основе заданного правила Yara.

Правило, которое я создал, было основано на уникальных строках, которые я нашел в образце:

Код:

rule Win_KrakenStealer {

meta:

description = "Win_KrakenStealer rules"

strings:

$s1 = "KrakenStub" ascii wide

$s2 = "KrakenStub.exe" ascii wide

$s3 = "Kraken_Keylogs_" ascii wide

$s4 = "Kraken_Password_" ascii wide

$s5 = "Kraken_Screenshot_" ascii wide

$s6 = "Kraken_Clipboard_" ascii wide

$s7 = "KrakenClipboardLog.txt" ascii wide

condition:

uint16(0) == 0x5a4d and 5 of ($s*)

}И вот результат охоты:

примечание автора перевода: оригинальная ссылка не работает. Это хороший повод, чтобы самим перейти в раздел Yara Hunt, вставить правило и посмотреть вывод

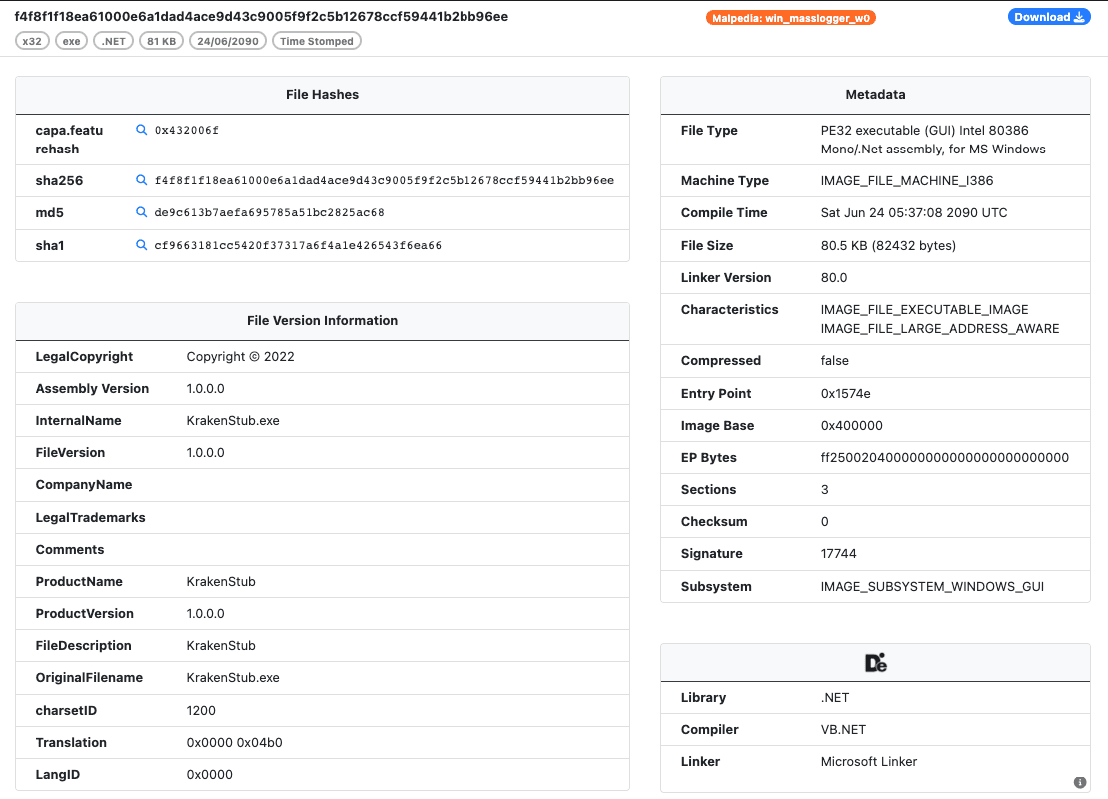

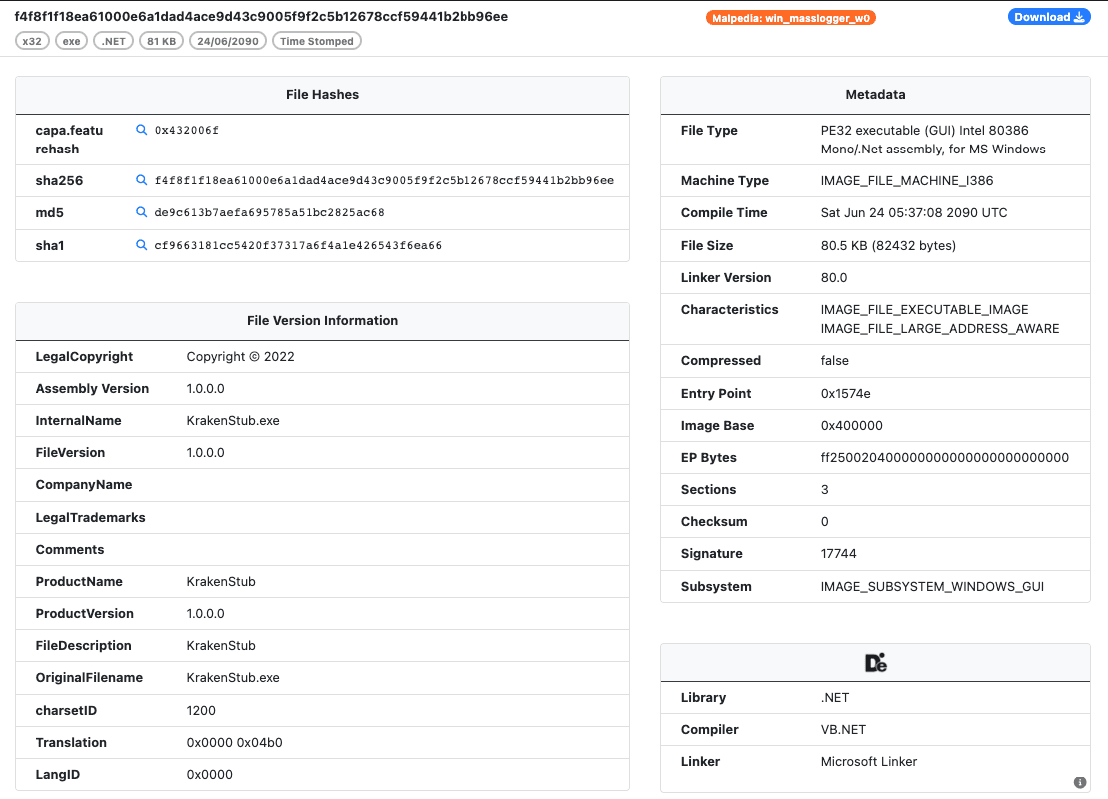

В 12-недельном отчете было 11 образцов, которые соответствовали данному правилу Yara, 8 из них были помечены как

MassLogger, так что я взглянул на один из них

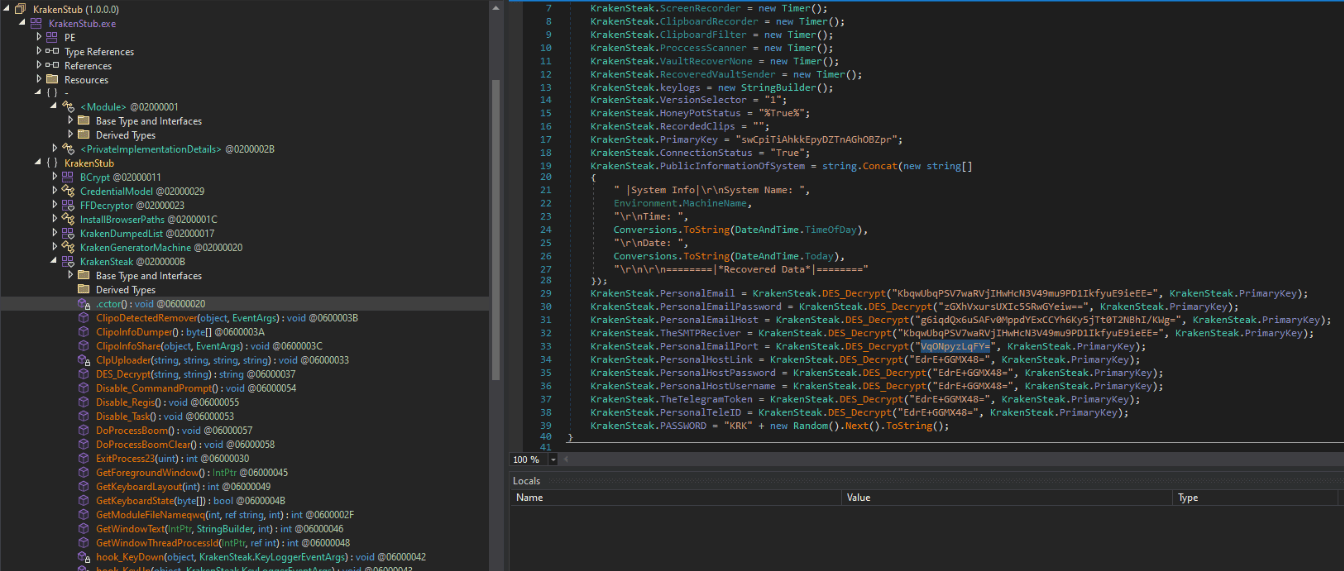

и, просто взглянув на

File Version Information, мы можем увидеть, что это 99% наш Kraken, я скачал образец и открыл его в DnSpy и угадайте что?

Это был наш

Kraken! Мы нашли около 11 образцов, которые были помечены вредоносными.На этом наша охота за образцами закончена, и теперь вы можете соотнести некоторые IOC, чтобы определить, один и тот же ли это субъект угрозы.

OSINT исследование

На этом этапе я попытался найти источник вредоносного ПО, поэтому я попробовал две вещи:

- Поиск при помощи дорков

- Андеграунд форумы

Поиск при помощи дорков

Я попытался провести поиск по запросу

"KrakenStub" malware как в Google, так и в DuckDuckGo, но кроме двух анализов, один от JoeSandbox, а второй от Vmray, я не смог найти ничего стоящего, но всегда полезно пробовать искать с помощью поисковых систем, потому что заранее не известно, что вы там сможете отыскать...Андеграунд форумы

Есть несколько подпольных/хакерских форумов, которые можно найти в клирнете без необходимости заходить в TOR и лазить по даркнету.

Одним из самых известных хакерских форумов является HackForums, поэтому я попытал счастья и поискал на форуме по ключевым словам "Kraken", и через некоторое время нашел эту тему :#1 KrakenKeylogger | 3 Senders | E-Mail Client & Browser Recovery | Perfect Features продается пользователем по имени

Krakenz:

Идеальное попадание!

Эта находка сделала мой день, я понял, что все, я сомкнул круг и могу закрыть это дело полностью.

Дополнительные сведения

После публикации первой части анализа Kraken'а мы с @jw4lsec провели небольшой разговор, и он рассказал мне, что Windows Defender отмечал образец, которым я поделился в ходе расследования, как другую вредоносную программу при каждой новой попытке выполнения:

Резюме

Во второй части анализа Kraken'а я показал вам ход моих мыслей и подход к процессу поиска угроз, особенно когда чутье подсказывает вам, что что-то здесь не так. Я надеюсь, что в течение этих двух частей анализа вы узнали что-то новое. Не стесняйтесь писать мне в любой социальной сети.

Последнее редактирование: