Китайцы довели до ума идею устанавливать связь с командными серверами через DNS-over-HTTPS. Пару лет назад был прототип под винду, а теперь в диком интеренте засветился полноценный вредонос под Linux. Такой трафик выглядит как совершенно обычный HTTPS и обнаружить хоть что-то, не говоря про отфильтровать, задача примерно нерешаемая. Но даже, если ты каким-то образом решишь эту проблему, окажется, что используются абсолютно легитимные DoH-серверы от гугла и клаудфлары, и ситуация станет совсем грустной.

Китайская группа угроз «ChamelGang» заражает устройства Linux с помощью ранее неизвестного имплантата под названием «ChamelDoH», который позволяет осуществлять связь DNS через HTTPS с серверами злоумышленников.

Конкретный субъект угрозы был впервые задокументирован Positive Technologies еще в сентябре 2021 года ; однако исследователи сосредоточились только на инструментарии Windows.

В отчете, опубликованном вчера Stairwell и предоставленном BleepingComputer, описывается новый имплантат Linux, написанный на C++, который расширяет арсенал злоумышленников для вторжений и, соответственно, индикаторы компрометации злоумышленников.

Связь между ChamelGang и новой вредоносной программой для Linux основана на домене, ранее связанном с злоумышленником, и пользовательском инструменте повышения привилегий, обнаруженном Positive Technologies в прошлых кампаниях ChamelGang.

Однако DNS-запросы отправляются в виде незашифрованного простого текста, что позволяет организациям, интернет-провайдерам и другим лицам отслеживать DNS-запросы.

Поскольку это считается риском для конфиденциальности и позволяет правительствам подвергать Интернет цензуре, был создан новый протокол DNS под названием DNS-over-HTTPS для шифрования запросов DNS, чтобы их нельзя было отследить.

Однако это обоюдоострый меч, поскольку вредоносное ПО может использовать его в качестве эффективного зашифрованного канала связи, что затрудняет отслеживание программным обеспечением безопасности вредоносного сетевого взаимодействия.

В случае ChamelDoH DNS-over-HTTPS обеспечивает зашифрованную связь между зараженным устройством и сервером управления и контроля, что делает вредоносные запросы неотличимыми от обычного HTTPS-трафика.

Кроме того, DoH может помочь обойти локальные DNS-серверы, используя совместимые с DoH серверы, предоставленные авторитетными организациями, чего в данном случае не наблюдалось.

Наконец, поскольку DNS-запросы используют законные серверы DoH от Google и Cloudflare, их блокировка практически невозможна без воздействия на законный трафик.

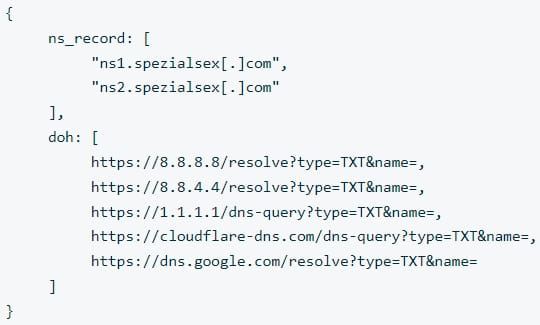

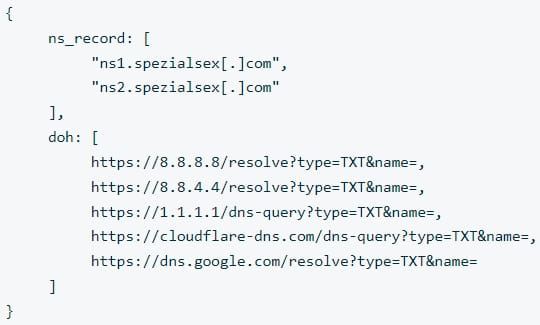

ChamelDoH использует два ключа, хранящиеся в его конфигурации JSON, «ns_record» и «doh», чтобы получить имена хостов C2 и список законных облачных провайдеров DoH, которыми можно злоупотреблять для выполнения запросов DoH.

Конфигурация JSON

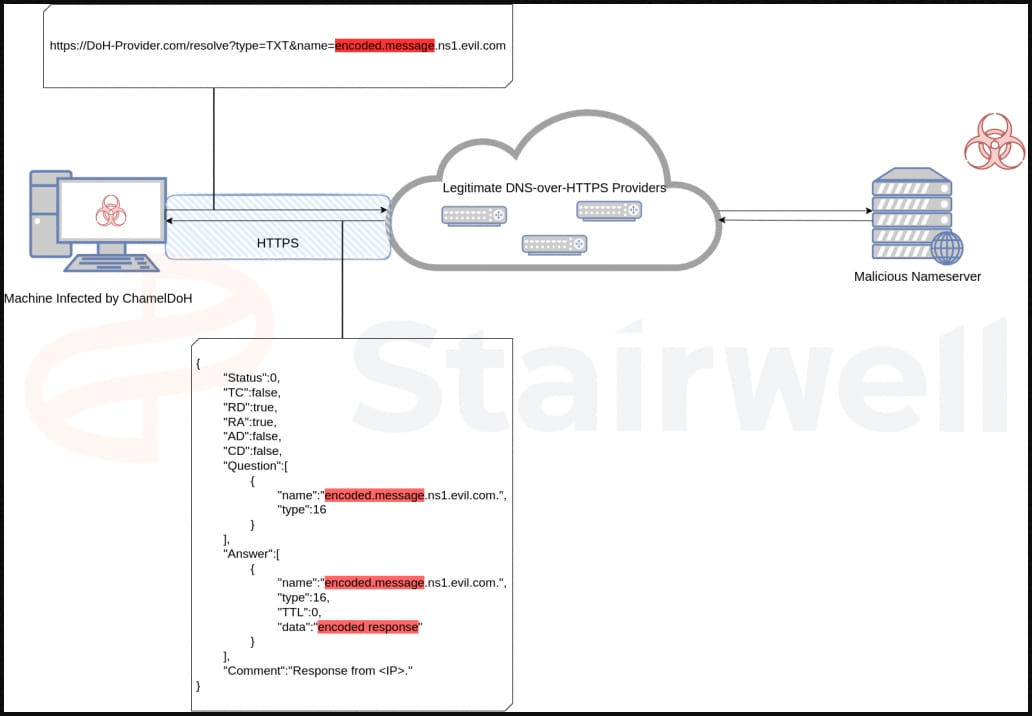

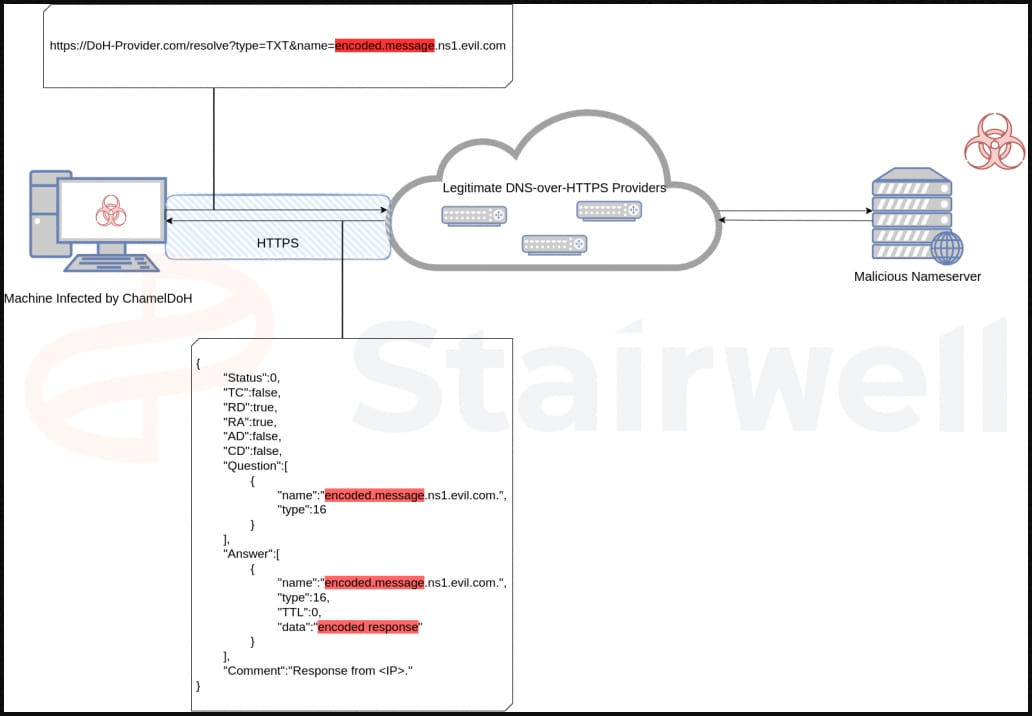

Все сообщения вредоносных программ шифруются с использованием AES128 и модифицированной кодировки base64, которая содержит заменители не буквенно-цифровых символов. Передаваемые данные затем добавляются в качестве имен хостов к перечисленным серверам управления и контроля вредоносного ПО.

Эта модификация позволяет вредоносному ПО отправлять TXT-запросы для доменов, содержащих закодированные сообщения сервера управления и контроля (C2), скрывая природу этих запросов и снижая вероятность обнаружения.

Например, при запросе записи TXT запрос DoH от вредоносного ПО будет использовать <encoded_data>.ns2.spezialsec[.].com. Вредоносный DNS-сервер, получив запрос, затем извлечет и расшифрует закодированную часть, чтобы получить отфильтрованные данные с зараженного устройства.

C2 ответит закодированной TXT-записью, содержащей команды, которые вредоносная программа должна выполнить на зараженном устройстве.

Диаграмма связи для ChamelDoH

После запуска вредоносная программа соберет основные данные о своем хосте, включая имя, IP-адрес, архитектуру ЦП и версию системы, и сгенерирует уникальный идентификатор.

Исследователи Stairwell обнаружили, что ChamelDoH поддерживает следующие команды, которые его операторы могут выполнять удаленно с помощью записей TXT, полученных в запросах DNS-через-HTTPS:

На момент написания этой статьи он не был помечен как вредоносный ни одним из антивирусных движков платформы.

источник https://bleepingcomputer[.]com/news/security/chinese-hackers-use-dns-over-https-for-linux-malware-communication/

Китайская группа угроз «ChamelGang» заражает устройства Linux с помощью ранее неизвестного имплантата под названием «ChamelDoH», который позволяет осуществлять связь DNS через HTTPS с серверами злоумышленников.

Конкретный субъект угрозы был впервые задокументирован Positive Technologies еще в сентябре 2021 года ; однако исследователи сосредоточились только на инструментарии Windows.

В отчете, опубликованном вчера Stairwell и предоставленном BleepingComputer, описывается новый имплантат Linux, написанный на C++, который расширяет арсенал злоумышленников для вторжений и, соответственно, индикаторы компрометации злоумышленников.

Связь между ChamelGang и новой вредоносной программой для Linux основана на домене, ранее связанном с злоумышленником, и пользовательском инструменте повышения привилегий, обнаруженном Positive Technologies в прошлых кампаниях ChamelGang.

DNS-over-HTTPS для передачи вредоносных программ

Протокол DNS (система доменных имен) используется программным обеспечением и операционными системами для преобразования удобочитаемых имен хостов в IP-адреса, которые затем используются для сетевых подключений.Однако DNS-запросы отправляются в виде незашифрованного простого текста, что позволяет организациям, интернет-провайдерам и другим лицам отслеживать DNS-запросы.

Поскольку это считается риском для конфиденциальности и позволяет правительствам подвергать Интернет цензуре, был создан новый протокол DNS под названием DNS-over-HTTPS для шифрования запросов DNS, чтобы их нельзя было отследить.

Однако это обоюдоострый меч, поскольку вредоносное ПО может использовать его в качестве эффективного зашифрованного канала связи, что затрудняет отслеживание программным обеспечением безопасности вредоносного сетевого взаимодействия.

В случае ChamelDoH DNS-over-HTTPS обеспечивает зашифрованную связь между зараженным устройством и сервером управления и контроля, что делает вредоносные запросы неотличимыми от обычного HTTPS-трафика.

Кроме того, DoH может помочь обойти локальные DNS-серверы, используя совместимые с DoH серверы, предоставленные авторитетными организациями, чего в данном случае не наблюдалось.

Наконец, поскольку DNS-запросы используют законные серверы DoH от Google и Cloudflare, их блокировка практически невозможна без воздействия на законный трафик.

ChamelDoH использует два ключа, хранящиеся в его конфигурации JSON, «ns_record» и «doh», чтобы получить имена хостов C2 и список законных облачных провайдеров DoH, которыми можно злоупотреблять для выполнения запросов DoH.

Конфигурация JSON

Все сообщения вредоносных программ шифруются с использованием AES128 и модифицированной кодировки base64, которая содержит заменители не буквенно-цифровых символов. Передаваемые данные затем добавляются в качестве имен хостов к перечисленным серверам управления и контроля вредоносного ПО.

Эта модификация позволяет вредоносному ПО отправлять TXT-запросы для доменов, содержащих закодированные сообщения сервера управления и контроля (C2), скрывая природу этих запросов и снижая вероятность обнаружения.

Например, при запросе записи TXT запрос DoH от вредоносного ПО будет использовать <encoded_data>.ns2.spezialsec[.].com. Вредоносный DNS-сервер, получив запрос, затем извлечет и расшифрует закодированную часть, чтобы получить отфильтрованные данные с зараженного устройства.

C2 ответит закодированной TXT-записью, содержащей команды, которые вредоносная программа должна выполнить на зараженном устройстве.

Диаграмма связи для ChamelDoH

После запуска вредоносная программа соберет основные данные о своем хосте, включая имя, IP-адрес, архитектуру ЦП и версию системы, и сгенерирует уникальный идентификатор.

Исследователи Stairwell обнаружили, что ChamelDoH поддерживает следующие команды, которые его операторы могут выполнять удаленно с помощью записей TXT, полученных в запросах DNS-через-HTTPS:

- run — выполнить команду файла/оболочки

- sleep — установить количество секунд до следующей регистрации

- wget — загрузить файл с URL-адреса

- upload – прочитать и загрузить файл

- download – скачать и записать файл

- rm - удалить файл

- cp — скопировать файл в новое место

- cd — сменить рабочий каталог

На момент написания этой статьи он не был помечен как вредоносный ни одним из антивирусных движков платформы.

источник https://bleepingcomputer[.]com/news/security/chinese-hackers-use-dns-over-https-for-linux-malware-communication/