Доброго времени суток!

Нашел слепую скулю. Далее, SQLMap-ом создал полезную нагрузку. Тип скули Blind Time Based.

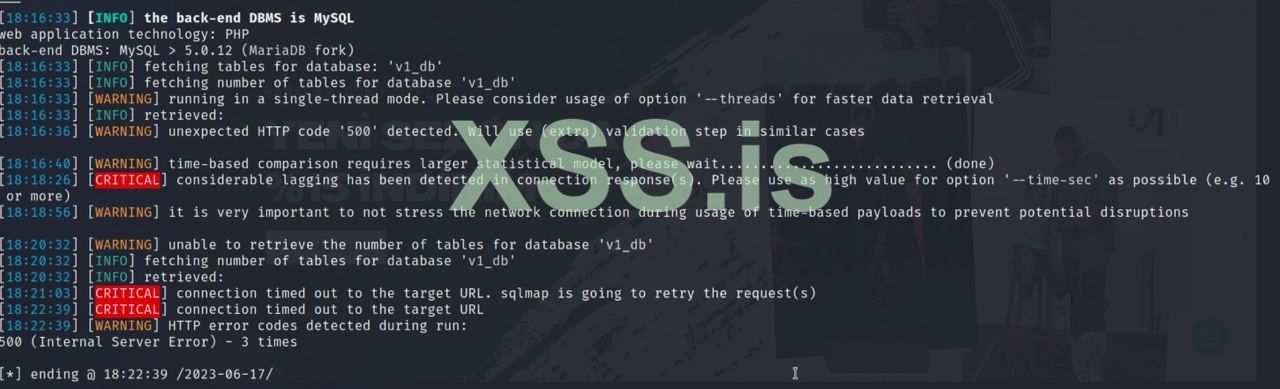

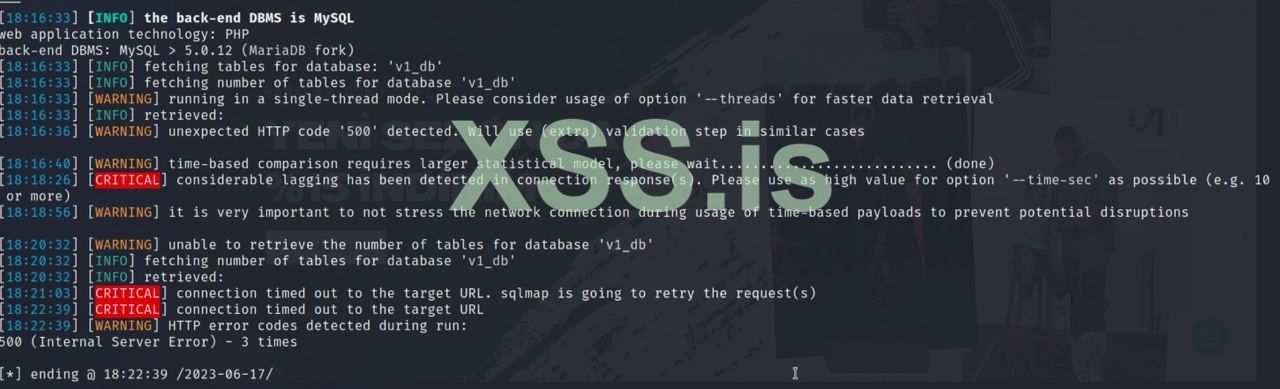

Удалось найти название БД. На скриншоте, то что происходит при попытке перечислить таблицы.

Таргет отлетает с 500 ошибкой и вовсе ложится на 5-7 минут.

Проверял доступность на сторонних ресурсах - действительно сайт ложиться. Так же, пробовал инжект с разных IP-адресов. Результат тот же.

Проверял наличие WAF инструментами - Atlas и WhatWaf. Кроме cloudflare ничего не обнаружил. Удивило то, что сайт именно ложиться, а не блокирует конкретно соедение с моих адресов.

Вопрос: почему так происходит? Что это за механизм защиты? Как его можно обойти?

Пробовал разные значения параметра --time-sec. Результат тот же. Есть мысли, что тамперы могут помочь. Или это ошибочный вектор? Еще ни разу ими не пользовался.

Еще, интересное наблюдение. Полезную нагрузку удалось создать только при максимальных значениях параметров risk и level. Но после этого один из моих адресов VPN улетел в бан Cloudflare. (при попытке захода на сайт именно с этого IP появляется баннер именно от клауда). С других адресов - доступен.

Еще был момент, что сразу после того как получил полезную нагрузку мне удалось добраться до момента когда SQLMap начал перечесление таблиц. Но процесс прервался по причне того, что у меня отвалился инет. После, уже не удалось добраться до этого этапа. Просиходит, то что я описал в начале поста.

Заранее благодарен за любую информацию, которая поможет разобраться в вопросе!

P.S. Прошу сильно не "пинать", только второй месяц изучаю WAPT и учусь в целом.

Нашел слепую скулю. Далее, SQLMap-ом создал полезную нагрузку. Тип скули Blind Time Based.

Удалось найти название БД. На скриншоте, то что происходит при попытке перечислить таблицы.

Таргет отлетает с 500 ошибкой и вовсе ложится на 5-7 минут.

Проверял доступность на сторонних ресурсах - действительно сайт ложиться. Так же, пробовал инжект с разных IP-адресов. Результат тот же.

Проверял наличие WAF инструментами - Atlas и WhatWaf. Кроме cloudflare ничего не обнаружил. Удивило то, что сайт именно ложиться, а не блокирует конкретно соедение с моих адресов.

Вопрос: почему так происходит? Что это за механизм защиты? Как его можно обойти?

Пробовал разные значения параметра --time-sec. Результат тот же. Есть мысли, что тамперы могут помочь. Или это ошибочный вектор? Еще ни разу ими не пользовался.

Еще, интересное наблюдение. Полезную нагрузку удалось создать только при максимальных значениях параметров risk и level. Но после этого один из моих адресов VPN улетел в бан Cloudflare. (при попытке захода на сайт именно с этого IP появляется баннер именно от клауда). С других адресов - доступен.

Еще был момент, что сразу после того как получил полезную нагрузку мне удалось добраться до момента когда SQLMap начал перечесление таблиц. Но процесс прервался по причне того, что у меня отвалился инет. После, уже не удалось добраться до этого этапа. Просиходит, то что я описал в начале поста.

Заранее благодарен за любую информацию, которая поможет разобраться в вопросе!

SQL:

" AND 3368=(SELECT COUNT(*) FROM INFORMATION_SCHEMA.COLUMNS A, INFORMATION_SCHEMA.COLUMNS B, INFORMATION_SCHEMA.COLUMNS C WHERE 0 XOR 1) AND "lIfD"="lIfDP.S. Прошу сильно не "пинать", только второй месяц изучаю WAPT и учусь в целом.

Последнее редактирование: