Как человек работающий в ИБ или пентестер, важно понимать значение хорошо написанного и подробного репорта о уязвимости. Репорт является основным средством коммуникации с командой безопасности или разработчиками, поэтому он должен содержать все необходимые детали и нужную информацию. Комплексный отчет о уязвимости предоставляет важную информацию команде безопасности, помогая им понять серьезность уязвимости и необходимые шаги для ее устранения. В этой статье мы рассмотрим основные части эффективного отчета о уязвимости и поделимся ценными советами и трюками для повышения его качества.

Vulnerability name

Важной частью хорошего отчета об уязвимости всегда будет описательный заголовок/имя уязвимости, так как это первая часть, которую проверяют аналитики/команда безопасности. Поэтому всегда нужно стараться, чтобы заголовок был детальным и простым, а не сложным и коротким. Приведенный ниже пример является примером плохой практики написания заголовка:

Affected URL and Area

Затрагиваемый URL-адрес или его область относятся к определенным веб-адресам или разделам веб-сайта, которые были определены как уязвимые. В этом разделе также можно указать сведения о форме или параметрах, которые были определены как уязвимые. Например:

Vulnerability Description

Этот раздел должен содержать подробное объяснение выявленной уязвимости, относящейся к конкретному веб-приложению. Важно не полагаться исключительно на общие объяснения, найденные в открытой сети. Вместо этого лучше будет предоставить конкретные сведения и ключевые данные о том, как была обнаружена уязвимость, включая используемую методологию, инструменты или методы, а также любую другую соответствующую техническую информацию. Это гарантирует, что команда безопасности получит точную и адаптированную информацию об обнаруженной уязвимости. Следующий пример написан плохо и не описывает уязвимость эффективно.

Severity and Risk Rating

Серьезность уязвимости и Оценка Рисков используются для оценки воздействия и потенциального вреда уязвимости в веб-приложении. Серьезность уязвимости относится к ее возможной опасности или степени потенциального вреда, который может причинить уязвимость в случае ее использования. Это используется для приоритизации уязвимостей на основе их потенциального воздействия, помогая организациям понять уровень риска и срочность их устранения. Рейтинги серьезности помогают принимать обоснованные решения относительно стратегий устранения уязвимостей и управления рисками. Оценка Рисков — это мера, которая оценивает вероятность и потенциальное влияние использования уязвимости. Это помогает организациям приоритизировать уязвимости в зависимости от их уровня риска, позволяя им эффективно распределять ресурсы и в первую очередь устранять наиболее важные угрозы.

CVE (Common Vulnerabilities and Exposures) — это огромная база, содержащая уникальные идентификаторы общеизвестных уязвимостей. Это помогает в выявлении и указании конкретных уязвимостей на разных платформах и инструментах. CWE (Common Weakness Enumeration) — это список распространенных недостатков или уязвимостей программного обеспечения. Он предоставляет стандартизированный язык для описания и классификации различных типов уязвимостей, помогая лучшему пониманию и общению.

CVSS (Common Vulnerability Scoring System)— это числовое значение, присваиваемое уязвимости для оценки ее серьезности и определения приоритетности усилий по исправлению. CVSS обеспечивает последовательный и стандартизированный способ измерения воздействия уязвимостей на основе таких факторов, как возможность использования, влияние на конфиденциальность, целостность и доступность.

Vulnerability Class (Тип уязвимости) — это категория или группа уязвимостей, которые имеют схожие характеристики или методы эксплуатации. Это помогает классифицировать и понимать различные типы уязвимостей безопасности в приложениях.

Impact of Vulnerability

Влияние на целостность и безопасность системы определяет потенциальные последствия и серьезность уязвимости в случае ее использования. Это оценивает степень ущерба или вреда, который может быть нанесен системе, сети или организации. Воздействие учитывает такие факторы, как потеря данных, несанкционированный доступ, перебои в обслуживании, финансовые потери, ущерб для репутации и нарушения нормативных требований. Воздействие уязвимости должно относиться к конкретному веб-приложению.

Steps to Reproduce

Возможность воспроизведения помогает группе безопасности с конкретными шагами, предпринятыми в процессе оценки. Убедитесь, что каждое ваше действие задокументировано и достаточно подробно, чтобы другой человек или команда безопасности могли отследить и точно воспроизвести результаты полученные в ходе репорта.

Proof of Concept (PoC)

Proof of Concept (PoC) относится к демонстрации или доказательствам, демонстрирующим существование и возможность использования обнаруженной уязвимости. В PoC вы всегда должны выделять уязвимый URL-адрес и параметр, как показано в приведенном ниже примере.

Mitigation/Remediation

Mitigation/Remediation относится к процессу устранения уязвимости системы безопасности, обнаруженной в приложении. Это включает в себя выполнение соответствующих действий для устранения основной причины проблемы, внедрение необходимых исправлений или контрмер, а также обеспечение безопасности и надлежащего функционирования затронутого приложения. Исправление может состоять из общих шагов в зависимости от уязвимости или может быть специфичным для приложения; это зависит от имеющейся у вас информации.

References

В разделе «Reference» вы можете указать внешние источники, предлагающие вспомогательную информацию или документацию по выявленной уязвимости. Эти ссылки служат дополнительными ресурсами для понимания природы уязвимостей, их потенциального воздействия и рекомендуемых действий по исправлению.

Заключение

Создание подробного технического репорта об уязвимости может быть довольно сложной задачей, но такие отчеты всегда высоко ценятся. Как упоминалось ранее, этот технический репорт будет служить нашим основным средством связи с командой безопасности либо же аналитиками на другом конце. Наличие хороших навыков составления отчетов наряду с техническими знаниями всегда является для вас беспроигрышной ситуацией. Плюс это прокачка своих коммуникативных способностей и технических знаний, если специалист может кому то разжевать и объяснить свои действия то у него вряд-ли сложатся проблемы при последующих пентестах. Я знаю что форум больше по черным шляпам, но все же надеюсь что информация будет полезна начинающим в этом нелёгком деле, всем добра!

Это стандартный формат репорта, который может использоваться для сообщения об обнаруженных уязвимостях на платформах Bug Bounty или в программе Ответственного Раскрытия Информации (Responsible Disclosure Programs). В тоже время для пентестеров этот материал также является не менее полезным

Vulnerability name

Важной частью хорошего отчета об уязвимости всегда будет описательный заголовок/имя уязвимости, так как это первая часть, которую проверяют аналитики/команда безопасности. Поэтому всегда нужно стараться, чтобы заголовок был детальным и простым, а не сложным и коротким. Приведенный ниже пример является примером плохой практики написания заголовка:

Этот заголовок слишком расплывчатый и не дает никакой конкретной информации об уязвимости. Вместо этого заголовка можно написать что-то более описательное и подробное, например:Vulnerability Name:

LFI of Home Page

Отредактированное название четко определяет конкретный тип уязвимости (локальное включение файлов) и затронутый компонент (параметр имени файла на главной странице), предоставляя более ценную информацию для последующего анализа и работы з уязвимостью.Vulnerability Name:

Filename parameter on Home Page - "https://example.com/home" is vulnerable

to Local File Inclusion (LFI)

Affected URL and Area

Затрагиваемый URL-адрес или его область относятся к определенным веб-адресам или разделам веб-сайта, которые были определены как уязвимые. В этом разделе также можно указать сведения о форме или параметрах, которые были определены как уязвимые. Например:

Affected URL: https://example.com/home (Home Page) (Filename parameter)

ИЛИ

Vulnerable URL/Area: https://example.com/home - Home Page

Vulnerable Form/Parameter: Filename parameter

Vulnerability Description

Этот раздел должен содержать подробное объяснение выявленной уязвимости, относящейся к конкретному веб-приложению. Важно не полагаться исключительно на общие объяснения, найденные в открытой сети. Вместо этого лучше будет предоставить конкретные сведения и ключевые данные о том, как была обнаружена уязвимость, включая используемую методологию, инструменты или методы, а также любую другую соответствующую техническую информацию. Это гарантирует, что команда безопасности получит точную и адаптированную информацию об обнаруженной уязвимости. Следующий пример написан плохо и не описывает уязвимость эффективно.

Ниже приведена улучшенная версия этого описания с более подробной информацией, которая имеет непосредственное отношение к веб-приложению и обнаруженной уязвимости.Vulnerability Description:

LFI (Local File Inclusion) is a security vulnerability that allows an

attacker to include files located on the target system. It occurs when

a web application fails to properly validate user-supplied input used in

file inclusion mechanisms. By exploiting LFI, an attacker can read

sensitive files, execute arbitrary code......

Vulnerability Description:

The Filename parameter on the Home Page (https://example.com/home) is

vulnerable to Local File Inclusion (LFI) attacks. By sending a POST

request to the server with a specially crafted payload in the Filename

parameter (e.g., "../../../../../../etc/passwd"), an attacker can exploit

this vulnerability to disclose sensitive information from the server.

This payload allows the attacker to traverse the directory structure

and access system files such as the "/etc/passwd" file, which contains

user account information. The lack of proper input validation and

sanitization of the Filename parameter enables this security risk,

exposing the application to unauthorized disclosure of sensitive server

information.

Severity and Risk Rating

Серьезность уязвимости и Оценка Рисков используются для оценки воздействия и потенциального вреда уязвимости в веб-приложении. Серьезность уязвимости относится к ее возможной опасности или степени потенциального вреда, который может причинить уязвимость в случае ее использования. Это используется для приоритизации уязвимостей на основе их потенциального воздействия, помогая организациям понять уровень риска и срочность их устранения. Рейтинги серьезности помогают принимать обоснованные решения относительно стратегий устранения уязвимостей и управления рисками. Оценка Рисков — это мера, которая оценивает вероятность и потенциальное влияние использования уязвимости. Это помогает организациям приоритизировать уязвимости в зависимости от их уровня риска, позволяя им эффективно распределять ресурсы и в первую очередь устранять наиболее важные угрозы.

CVE, CWE, оценка CVSS и класс уязвимости CVE, CWE и CVSS обеспечат конкретную идентификацию уязвимостей, связанных с ними категорий уязвимостей и количественную оценку их серьезности. Эта информация помогает организациям понять природу уязвимостей, их потенциальное влияние и срочность, необходимую для их устранения.Severity: Critical

Risk Rating: High

CVE (Common Vulnerabilities and Exposures) — это огромная база, содержащая уникальные идентификаторы общеизвестных уязвимостей. Это помогает в выявлении и указании конкретных уязвимостей на разных платформах и инструментах. CWE (Common Weakness Enumeration) — это список распространенных недостатков или уязвимостей программного обеспечения. Он предоставляет стандартизированный язык для описания и классификации различных типов уязвимостей, помогая лучшему пониманию и общению.

CVSS (Common Vulnerability Scoring System)— это числовое значение, присваиваемое уязвимости для оценки ее серьезности и определения приоритетности усилий по исправлению. CVSS обеспечивает последовательный и стандартизированный способ измерения воздействия уязвимостей на основе таких факторов, как возможность использования, влияние на конфиденциальность, целостность и доступность.

Vulnerability Class (Тип уязвимости) — это категория или группа уязвимостей, которые имеют схожие характеристики или методы эксплуатации. Это помогает классифицировать и понимать различные типы уязвимостей безопасности в приложениях.

CVE: CVE-2023-31904

CWE-ID: CWE-22

CVSS Score: 8.6 CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:L/

Vulnerability Class: Broken Access Control

Impact of Vulnerability

Влияние на целостность и безопасность системы определяет потенциальные последствия и серьезность уязвимости в случае ее использования. Это оценивает степень ущерба или вреда, который может быть нанесен системе, сети или организации. Воздействие учитывает такие факторы, как потеря данных, несанкционированный доступ, перебои в обслуживании, финансовые потери, ущерб для репутации и нарушения нормативных требований. Воздействие уязвимости должно относиться к конкретному веб-приложению.

Impact of Vulnerability:

The vulnerability of Local File Inclusion (LFI) on the home page

"https://example.com/home" can be attributed to the impact of the

filename parameter. This vulnerability allows an attacker to manipulate

the filename parameter in the URL to include arbitrary local files from

the server. By exploiting this vulnerability, an attacker can potentially

access sensitive system files, confidential information, or execute

malicious code on the server.

Steps to Reproduce

Возможность воспроизведения помогает группе безопасности с конкретными шагами, предпринятыми в процессе оценки. Убедитесь, что каждое ваше действие задокументировано и достаточно подробно, чтобы другой человек или команда безопасности могли отследить и точно воспроизвести результаты полученные в ходе репорта.

Steps to reproduce:

1. Go to the Home Page (https://example.com/home).

2. Select any file from the selection section.

3. Intercept the request in the Burp Suite Proxy tool and send

it to the request repeater tab in Burp Suite Proxy tool.

4. Change the value of the "filename" parameter to the

payload (../../../../../etcpasswd).

5. In the response section, you will be able to see the sensitive

data being disclosed.

Proof of Concept (PoC)

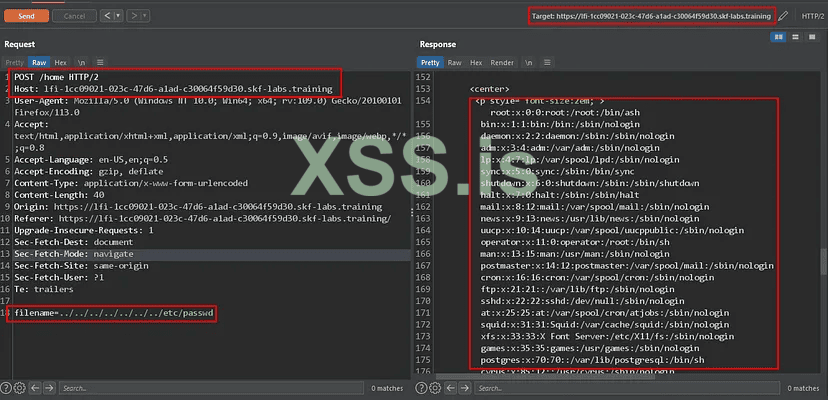

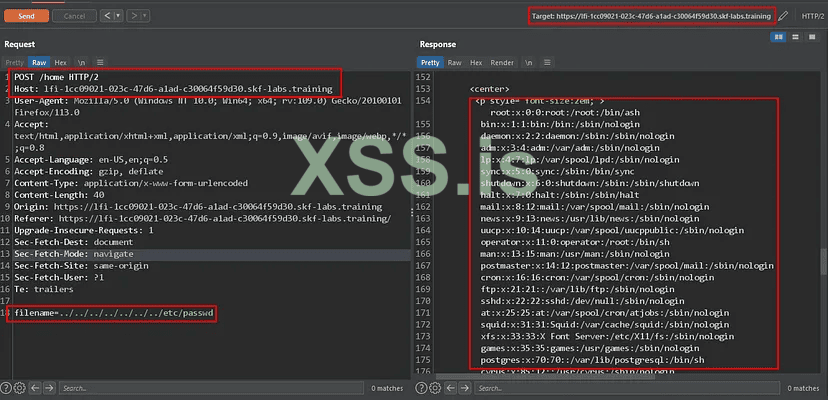

Proof of Concept (PoC) относится к демонстрации или доказательствам, демонстрирующим существование и возможность использования обнаруженной уязвимости. В PoC вы всегда должны выделять уязвимый URL-адрес и параметр, как показано в приведенном ниже примере.

Proof of Concept для LFI уязвимости

Mitigation/Remediation

Mitigation/Remediation относится к процессу устранения уязвимости системы безопасности, обнаруженной в приложении. Это включает в себя выполнение соответствующих действий для устранения основной причины проблемы, внедрение необходимых исправлений или контрмер, а также обеспечение безопасности и надлежащего функционирования затронутого приложения. Исправление может состоять из общих шагов в зависимости от уязвимости или может быть специфичным для приложения; это зависит от имеющейся у вас информации.

Mitigation Steps for Local File Inclusion:

1. Implement input validation and sanitize user input to prevent the

inclusion of unauthorized file paths or malicious input.

2. Avoid using user-supplied input directly in file inclusion functions.

Instead, use a whitelist approach or predefined file mappings.

3. Use absolute file paths or well-defined relative paths to ensure that

files are accessed from the intended locations only.

4. Apply appropriate access controls and permissions to restrict file

inclusion to authorized directories or files.

5. Regularly update and patch your software and frameworks to address any

known vulnerabilities.

References

В разделе «Reference» вы можете указать внешние источники, предлагающие вспомогательную информацию или документацию по выявленной уязвимости. Эти ссылки служат дополнительными ресурсами для понимания природы уязвимостей, их потенциального воздействия и рекомендуемых действий по исправлению.

References:

WSTG - v4.2 | OWASP Foundation

WSTG - v4.2 on the main website for The OWASP Foundation. OWASP is a nonprofit foundation that works to improve the security of software.owasp.org

Local File Inclusion: Understanding and Preventing Attacks

See practical examples of Local File Inclusion (LFI) and learn how to detect and prevent LFI vulnerabilitiesbrightsec.com

What is Local File Inclusion (LFI)? | Acunetix

Local File inclusion (LFI) or File Inclusion, refers to an inclusion attack through which a hacker can trick the web app to include files on the webserverwww.acunetix.com

Заключение

Создание подробного технического репорта об уязвимости может быть довольно сложной задачей, но такие отчеты всегда высоко ценятся. Как упоминалось ранее, этот технический репорт будет служить нашим основным средством связи с командой безопасности либо же аналитиками на другом конце. Наличие хороших навыков составления отчетов наряду с техническими знаниями всегда является для вас беспроигрышной ситуацией. Плюс это прокачка своих коммуникативных способностей и технических знаний, если специалист может кому то разжевать и объяснить свои действия то у него вряд-ли сложатся проблемы при последующих пентестах. Я знаю что форум больше по черным шляпам, но все же надеюсь что информация будет полезна начинающим в этом нелёгком деле, всем добра!