i am interested. meaage me when you are online

-

XSS.stack #1 – первый литературный журнал от юзеров форума

🐍Meduza Stealer 2.0🐍 - Browsers[106+] | Crypto wallets[100+] | Steam | Telegram[2] | Discord[5] | Password Manager[26] | FileGrabber

- Автор темы Meduza

- Дата начала

В этой теме можно использовать автоматический гарант!

- Статус

- Закрыто для дальнейших ответов.

Wat is runtime scan results for stub ?

- Автор темы

- Добавить закладку

- #23

Пожалуйста, обратите внимание, что пользователь заблокирован

Send message in pmi am interested. meaage me when you are online

- Автор темы

- Добавить закладку

- #24

Пожалуйста, обратите внимание, что пользователь заблокирован

Обновление v1.3

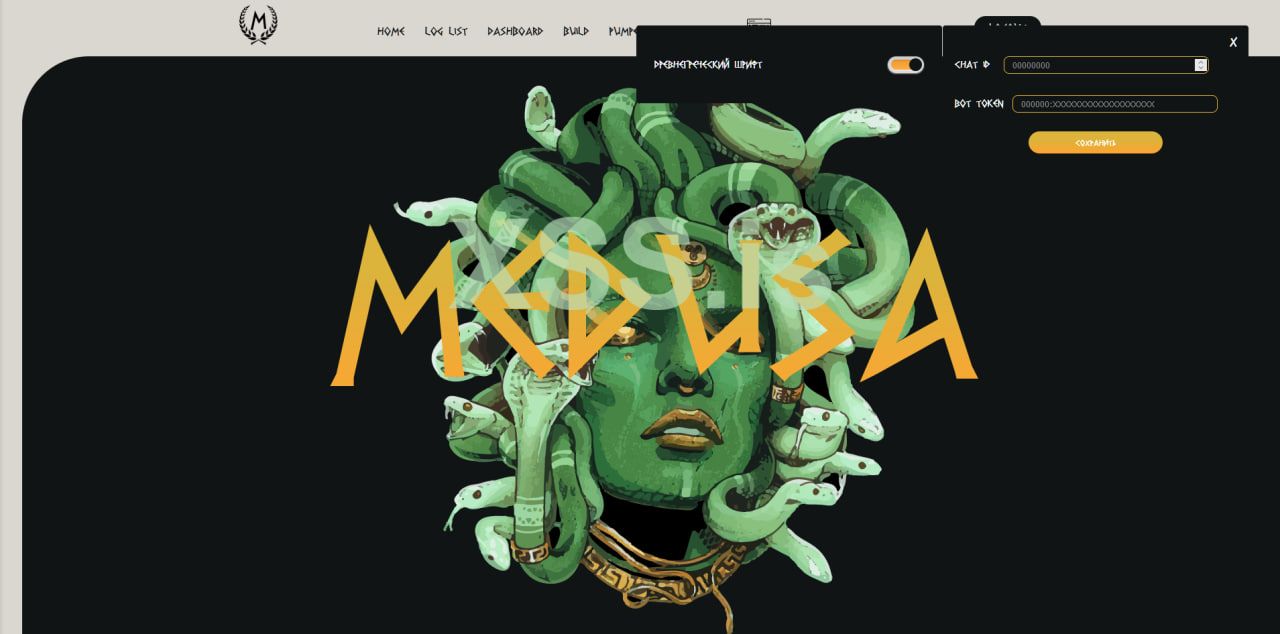

Обновление v1.3В текущем обновлении были учтены многие пожелания пользователей. Увеличена функциональность веб-панели, удобство принятия логов. Теперь вы можете получать логи в вашего Telegram бота, отключить шрифт, использовать FileGraber в панели и многое другое!

Добавлено в веб-панель:

Добавлено в веб-панель:- Кнопка настроек;

- ️Кнопка отключения шрифта в веб-панели;

- ️Конфигурация телеграм бота для принятия логов;

- ️Страницы с логами теперь можно проматывать;

- ️Кнопка загрузки всех логов сразу;

- ️Кнопка удаления всех логов сразу;

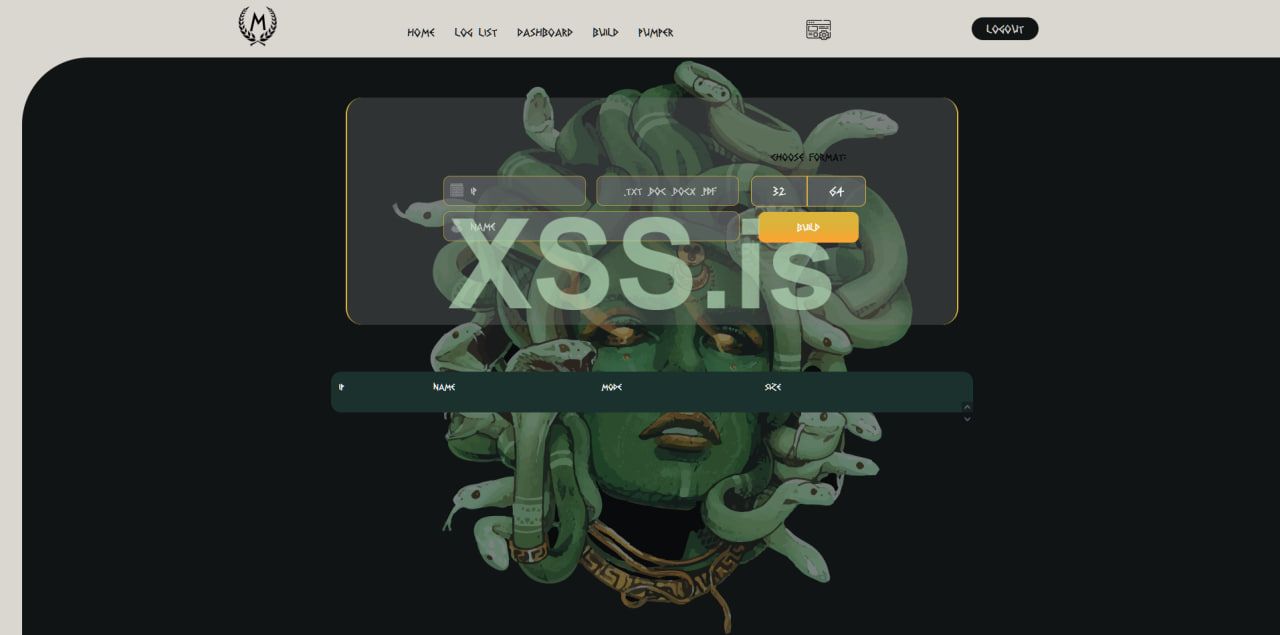

- В Build list была добавлена строка ввода расширений файлов для FileGraber;

Изменения в билде:

Изменения в билде:- Добавлена дополнительная защита в исходном коде;

- Чистка детектов до стабильных значений;

- Добавлен FileGraber;

Актуальный детект: https://avcheck.net/id/60sds5qmJ0Yc | https://checkzilla.io/scan/77180c56-8447-4d5b-8168-1aea4f487905

Актуальный детект: https://avcheck.net/id/60sds5qmJ0Yc | https://checkzilla.io/scan/77180c56-8447-4d5b-8168-1aea4f487905 Контакт сапорта: https://t.me/meduzza_support

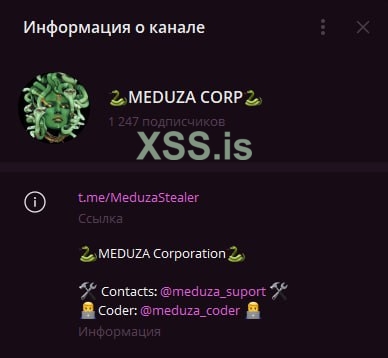

Контакт сапорта: https://t.me/meduzza_support Telegram канал: https://t.me/MeduzaDevelop

Telegram канал: https://t.me/MeduzaDevelop Тема на форуме xss: https://xss.pro/threads/90284/

Тема на форуме xss: https://xss.pro/threads/90284/ Тема на форуме exploit: https://forum.exploit.in/topic/226619/

Тема на форуме exploit: https://forum.exploit.in/topic/226619/- Автор темы

- Добавить закладку

- #25

Пожалуйста, обратите внимание, что пользователь заблокирован

SCAM ALERT: Сверяйте контакты через лс форума

SCAM ALERT: Сверяйте контакты через лс форума

️ID скамеров:

️ID скамеров: 5998454432

5998454432 6257214105

6257214105

- Автор темы

- Добавить закладку

- #26

Пожалуйста, обратите внимание, что пользователь заблокирован

Стаб почищен - 0\24 scantime 1\26 - runtime

Стаб почищен - 0\24 scantime 1\26 - runtime Актуальный детект: https://checkzilla.io/scan/e9f0ff61-847f-4512-aaf8-b3de67788cc4 | https://avcheck.net/id/KuJD75ot7CXw

Актуальный детект: https://checkzilla.io/scan/e9f0ff61-847f-4512-aaf8-b3de67788cc4 | https://avcheck.net/id/KuJD75ot7CXw Изменения в билде:

Изменения в билде:- Дополнительный функционал защиты билда

- Удаление с устройства билда после выполнения

Stub cleaned - 0\24 scantime 1\26 - runtime

Stub cleaned - 0\24 scantime 1\26 - runtime Current Detect: https://checkzilla.io/scan/e9f0ff61-847f-4512-aaf8-b3de67788cc4 | https://avcheck.net/id/KuJD75ot7CXw

Current Detect: https://checkzilla.io/scan/e9f0ff61-847f-4512-aaf8-b3de67788cc4 | https://avcheck.net/id/KuJD75ot7CXw Changes to build:

Changes to build:- Additional functionality of the build protection

- Deletion from the build device after execution

Контакты:

Контакты: Телеграм канал: https://t.me/MeduzaDevelop

Телеграм канал: https://t.me/MeduzaDevelop Аккаунт сапорта: https://t.me/meduzza_support

Аккаунт сапорта: https://t.me/meduzza_support Личные сообщения на форуме: http://xss.pro/members/301971/

Личные сообщения на форуме: http://xss.pro/members/301971/ Личные сообщения на форуме: https://forum.exploit.in/profile/148939-meduzacorp/

Личные сообщения на форуме: https://forum.exploit.in/profile/148939-meduzacorp/

Пожалуйста, обратите внимание, что пользователь заблокирован

Meduza Stealer or The Return of The Infamous Aurora Stealer

Meduza Stealer malware analysis

russianpanda.com

- Автор темы

- Добавить закладку

- #28

Пожалуйста, обратите внимание, что пользователь заблокирован

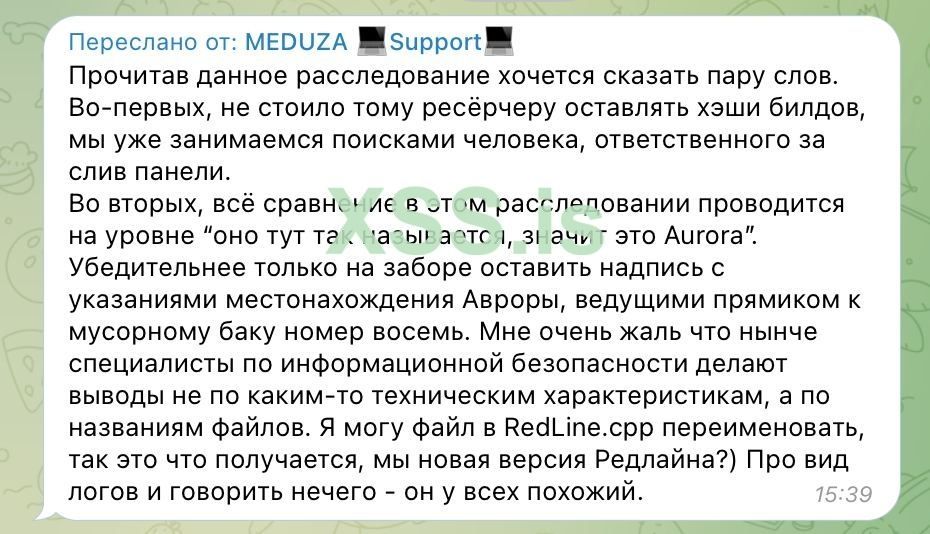

Дублируя ответ: https://xss.pro/threads/89977/post-637225Meduza Stealer or The Return of The Infamous Aurora Stealer

Meduza Stealer malware analysisrussianpanda.com

Ответили уже в 2 тематических группах и людям;

Если у вас есть достойные доказательства этих слов, а не просто названия файлов проекта, я с радостью все их выслушаю и дам ответ;

Пожалуйста, обратите внимание, что пользователь заблокирован

Работаю с продуктом уже давно

На деле показывает хорошие результаты

Отстук топ

Советую всем

Лучший Стиллер за свои деньги

На деле показывает хорошие результаты

Отстук топ

Советую всем

Лучший Стиллер за свои деньги

Приветствую, у вас есть поддержка пользователей? на случай каких либо проблем в онлайн режиме, так сказать?)

Ограничения по странам есть?

- Автор темы

- Добавить закладку

- #32

Пожалуйста, обратите внимание, что пользователь заблокирован

Добрый день, конечно, в telegram онлайн всегда.Приветствую, у вас есть поддержка пользователей? на случай каких либо проблем в онлайн режиме, так сказать?)

Telegram channel: https://t.me/MeduzaDevelop

Support account: https://t.me/meduzza_support

Последнее редактирование:

- Автор темы

- Добавить закладку

- #33

Пожалуйста, обратите внимание, что пользователь заблокирован

По странам из списка ниже не стучитОграничения по странам есть?

| Russia | RU |

| Kazakhstan | KZ |

| Belarus | BY |

| Georgia | GE |

| Turkmenistan | TM |

| Uzbekistan | UZ |

| Armenia | AM |

| Kyrgyzstan | KG |

| Moldova | MD |

| Tajikistan | TJ |

Пожалуйста, обратите внимание, что пользователь заблокирован

Can your stub drops 2nd stage payload on victim's machine

Последнее редактирование модератором:

- Автор темы

- Добавить закладку

- #35

Пожалуйста, обратите внимание, что пользователь заблокирован

Стаб почищен - 1\24 scantime 1\26 - runtime

Стаб почищен - 1\24 scantime 1\26 - runtime Актуальный детект: https://avcheck.net/id/7LMdxEclujOv | https://checkzilla.io/scan/426661dc-e70c-481a-bf26-386b398dca2c

Актуальный детект: https://avcheck.net/id/7LMdxEclujOv | https://checkzilla.io/scan/426661dc-e70c-481a-bf26-386b398dca2c

Stub cleaned - 1\24 scantime 1\26 - runtime

Stub cleaned - 1\24 scantime 1\26 - runtime Current Detect: https://avcheck.net/id/7LMdxEclujOv | https://checkzilla.io/scan/426661dc-e70c-481a-bf26-386b398dca2c

Current Detect: https://avcheck.net/id/7LMdxEclujOv | https://checkzilla.io/scan/426661dc-e70c-481a-bf26-386b398dca2c Contacts:

Contacts:Telegram channel: https://t.me/MeduzaDevelop

Support account: https://t.me/meduzza_support

Private messages on the forum: http://xss.pro/members/301971/

Private messages on the forum: https://forum.exploit.in/profile/148939-meduzacorp/

А при выставлении вашего стаба на ленд, будет ли ругаться Smart Screen?

- Автор темы

- Добавить закладку

- #37

Пожалуйста, обратите внимание, что пользователь заблокирован

SmartScreen — защита Windows на основе репутации.А при выставлении вашего стаба на ленд, будет ли ругаться Smart Screen?

Единственный известный мне способ обойти её:

- Подписать файл валидным EV/OV сертификатом

- Также от SmartScreen неплохо помогает архив без пароля

- Автор темы

- Добавить закладку

- #38

Пожалуйста, обратите внимание, что пользователь заблокирован

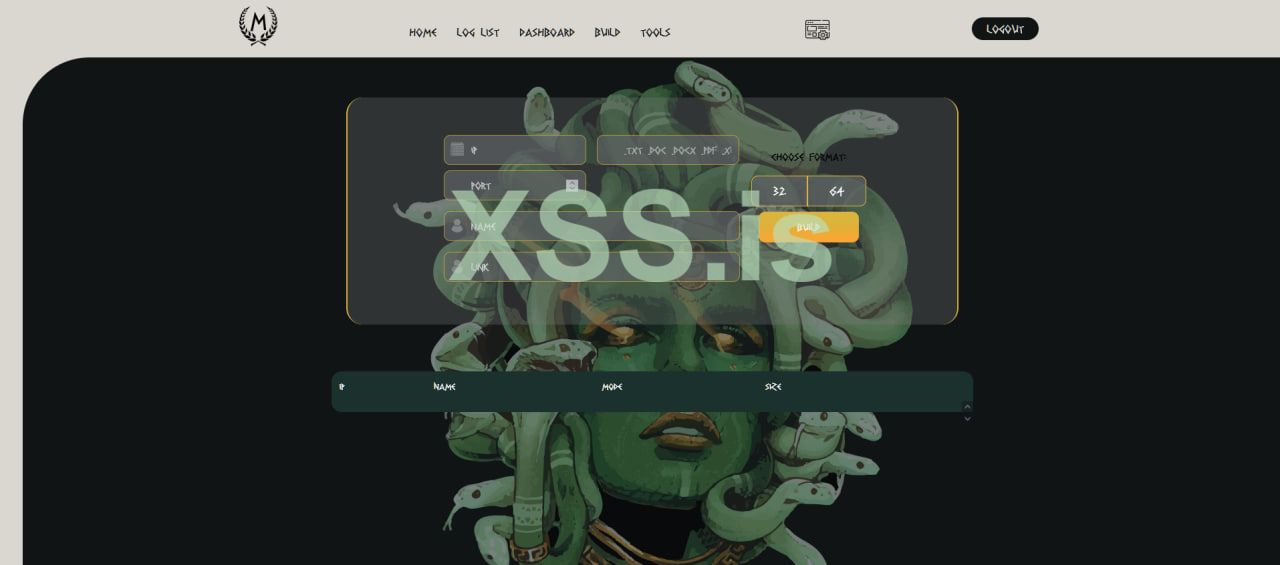

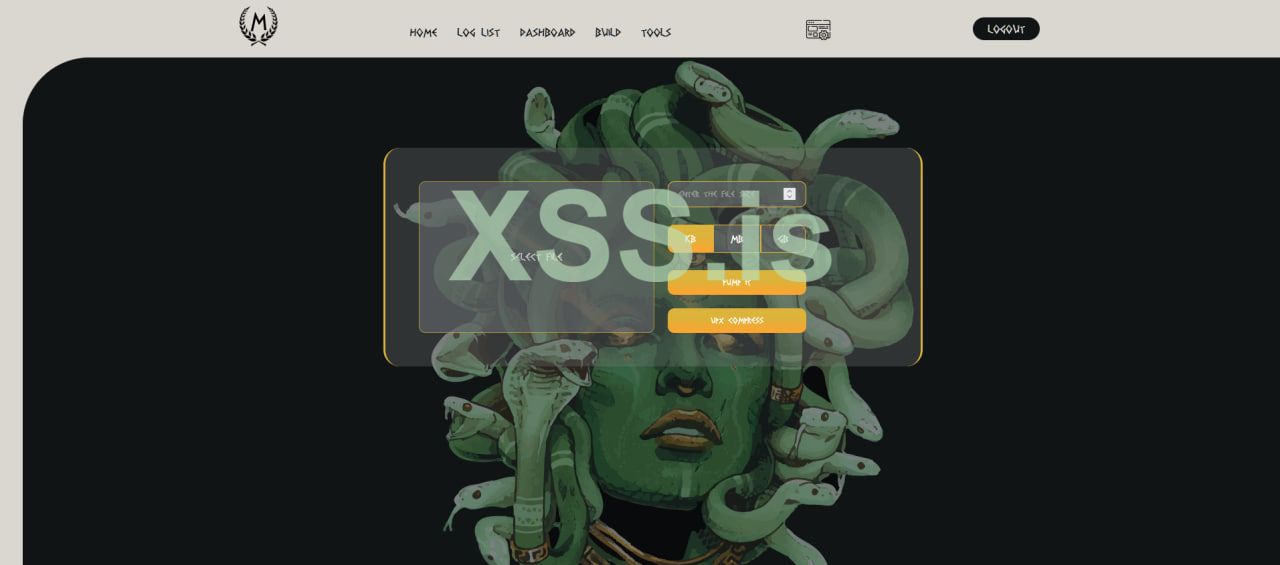

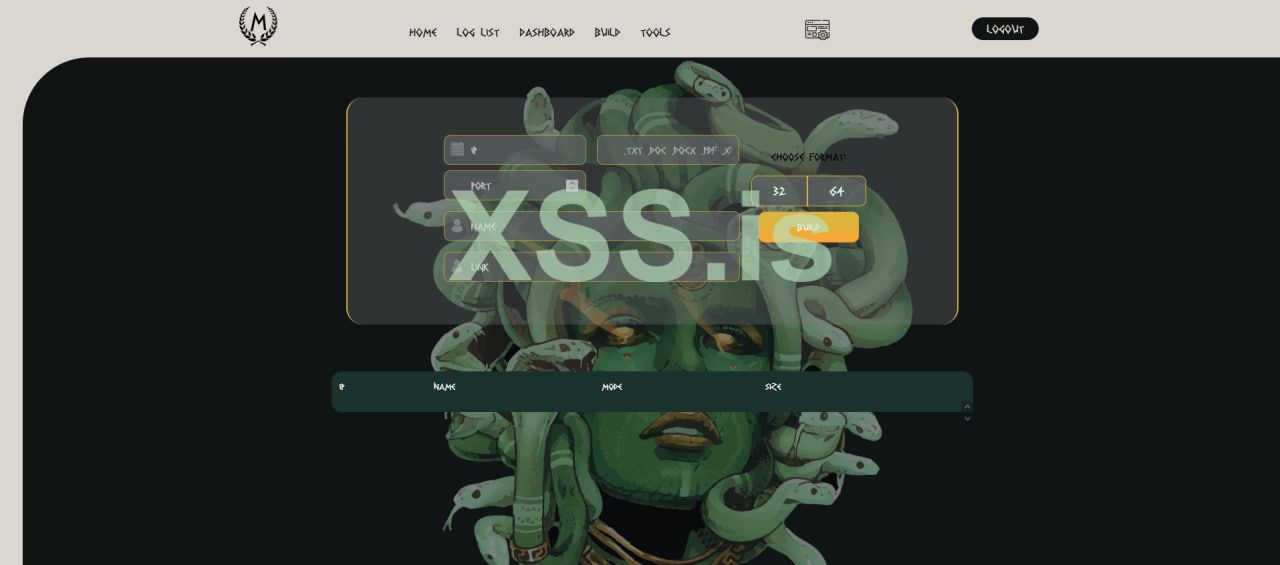

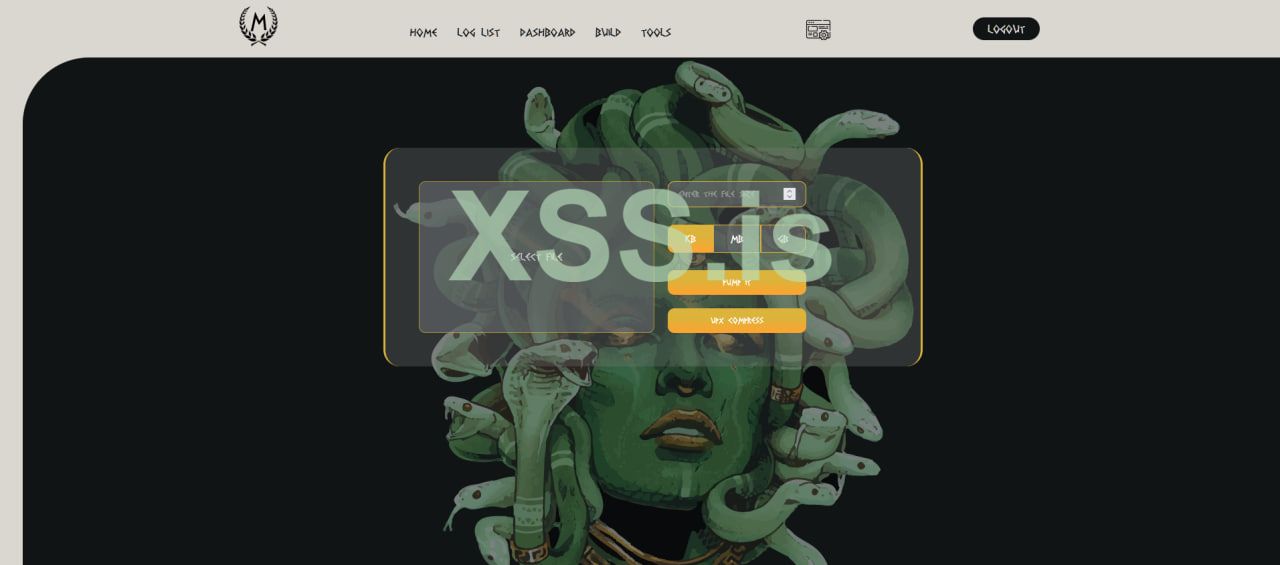

Обновление v1.4

Обновление v1.4Обновление 1.4 принесло в Meduza Stelaer много нового. Возможность сжимать исполняемый файл прямо в панели, лоадер в билде, новые элементы сбора.

Добавлено в веб-панель:

Добавлено в веб-панель:- Возможность сжатия файлов;

- Лоадер при создании билда;

- Возможность выбора порта для отстука;

- Незначительные изменения в структуре веб-панели;

Изменения в билде:

Изменения в билде:- Добавлена дополнительная защита в исходном коде;

- Чистка детектов до стабильных значений;

- Добавлен сбор Outlook;

- Значение порта, которое можно изменить;

- Лоадер;

Актуальный детект: https://avcheck.net/id/FuDwqswqAFcf | https://checkzilla.io/scan/ff6a338b-e5de-4d95-a0d2-c235da5fa242

Актуальный детект: https://avcheck.net/id/FuDwqswqAFcf | https://checkzilla.io/scan/ff6a338b-e5de-4d95-a0d2-c235da5fa242 Контакт сапорта: @meduzza_support

Контакт сапорта: @meduzza_support Telegram канал: @MeduzaDevelop

Telegram канал: @MeduzaDevelop Тема на форуме xss: https://xss.pro/threads/90284/

Тема на форуме xss: https://xss.pro/threads/90284/ Тема на форуме exploit: https://forum.exploit.in/topic/226619/

Тема на форуме exploit: https://forum.exploit.in/topic/226619/

Update v1.4

Update v1.4Update 1.4 brings a lot of new things to Meduza Stelaer. Ability to compress executable file directly in the panel, loader in build, new collection elements.

Added to the web panel:

Added to the web panel:- Ability to compress files;

- Loader when creating a build;

- Ability to select a port when creating a build;

- Minor changes to the web panel structure;

Changes in the build:

Changes in the build:- Added additional protection in the source code;

- Cleaning detects to stable values;

- Outlook collection has been added;

- The port value that can be changed;

- Loader;

Actual Detect: https://avcheck.net/id/FuDwqswqAFcf | https://checkzilla.io/scan/ff6a338b-e5de-4d95-a0d2-c235da5fa242

Actual Detect: https://avcheck.net/id/FuDwqswqAFcf | https://checkzilla.io/scan/ff6a338b-e5de-4d95-a0d2-c235da5fa242 Support contact: @meduzza_support

Support contact: @meduzza_support Telegram channel: @MeduzaDevelop

Telegram channel: @MeduzaDevelop A thread on the xss forum: https://xss.pro/threads/90284/

A thread on the xss forum: https://xss.pro/threads/90284/ A thread on the forum: https://forum.exploit.in/topic/226619/

A thread on the forum: https://forum.exploit.in/topic/226619/Бытует мнение, что ваш софт крайне похож на аврору, которая как известно скамнулась.

- Автор темы

- Добавить закладку

- #40

Пожалуйста, обратите внимание, что пользователь заблокирован

Бытует много разных мнений, по большей части из-за непрофессионализма реверсера из russianpanda. Не раз уже отвечали и на форумах и в тематических беседах по этому поводу. Сравнение на основе названий файла не считаю компетентным в данном вопросе. Также можете почитать в этой теме более полноценный ответ: ссылкаБытует мнение, что ваш софт крайне похож на аврору, которая как известно скамнулась.

- Статус

- Закрыто для дальнейших ответов.