Методы социальной инженерии, которые использует Северная Корея против аналитических и научных центров и СМИ

Краткое содержание

ФБР, Госдеп США, АНБ и национальная разведывательная служба и МИД Южной Кореи совместно выпустили этот биллютень, чтобы осветить методы социальной инженерии, используемые хакерскими группировками КНДР против своих целей в аналитических и научных центрах и СМИ по всему миру. Северокорейские хакеры активно проводят свои целевые фишинговые атаки, выдавая себя за настоящих журналистов, ученых и других лиц, имеющих заслуженную репутацию в контексте геополитических исследований Северной Кореи. КНДР использует социальную инженерию для сбора информации о геополитических событиях, о политических стратегиях и о дипломатии, касающихся интересов Северной Кореи через получение доступов к частным документам, исследованиям и каналам коммуникаций своих целей.

Предпосылки

Киберпрограмма Северной Кореи обеспечивает режим разведданными через широкими возможности кибершпионажа. Правительства Соединенных Штатов и Южной Кореи имели возможность наблюдать за постоянными кампаниями северокорейских хакеров по сбору разведовательной информации. Основная разведывательная организация Северной Кореи - Генеральное Бюро Разведки (RGB) (под санкциями Совета Безопасности ООН) является главным организатором активной хакерской сети, работающей над этим проектом.

Основные цели киберпрограммы КНДР: обеспечивать доступ режима к актуальной разведывательной информации о Соединенных Штатах, Южной Корее и других странах, представляющих угрозы для политической, военной или экономической безопасности и стабильности режима. В настоящее время правительства США и Республики Корея, а также частные компании по кибербезопасности, следят за основными хакерскими группировками, спонсируемые КНДР и стоящими за широкомасштабные кампаниями социальной инженерии, известными как Kimsuky, Thallium, APT43, Velvet Chollima и Black Banshee.

Kimsuky является непосредственным юнитом Генерального Бюро Разведки (RGB) Северной Кореи и проводит широкие кибер-кампании в поддержку целей RGB как минимум с 2012 года. Основная миссия Kimsuky — предоставлять разведовательные данные и ценную геополитическую информацию северокорейскому режиму. К сожалению, многие организации не считают свои исследования и сообщения конфиденциальными и склонны игнорировать угрозу кампаний социальной инженерии, не имею представление о ценности данной информации в рамках активных кампаний для широкого кибершпионажа.

Однако, как нам стало известно, Северная Корея в значительной степени полагается на такие разведывательные данные, полученные путем компрометации данных с научных и аналитических центров. Кроме того, успешные кампании позволяют Kimsuky в дальнейшем создавать более достоверные и эффективные целевые фишинговые рассылки, которые можно использовать против более важных целей. Мы считаем, что повышение осведомленности о некоторых этих кампаниях и использование базовых практик по кибербезопасности помогут снизить эффективность фишинговых операций Kimsuky.

Этот биллютень предоставляет подробную информацию о том, как действуют хакеры Kimsuky: красные флаги и общие темы кампаний, и информация, которая поможет разработать меры противодействия таким кампаниям в дальнейшем, и внедрить средства для лучшей защиты от операций Kimsuky по всему миру.

Операции Kimsuky: социальная инженерия

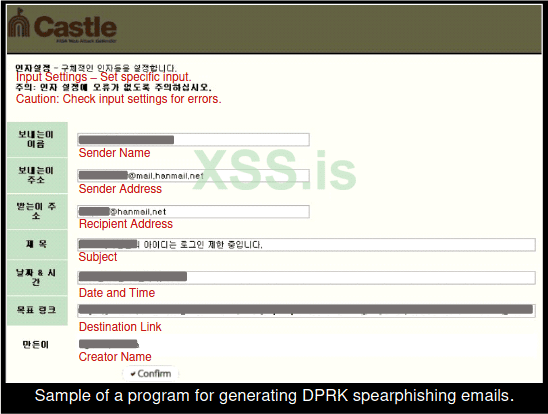

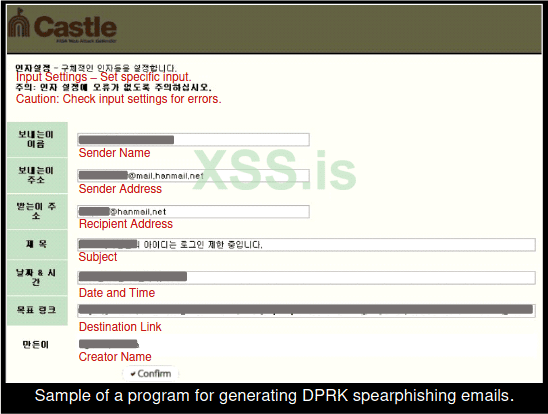

Пример скрипта для генерации фишинговых писем северокорейских хакеров

В контексте кибербезопасности социальная инженерия — это широкий термин, включающий в себя приемы, провоцирующие человеческую ошибку и дальнейшее манипулирование целью, чтобы раскрыть конфиденциальную информацию для злоумышленников. Северокорейские хакеры используют методы социальной инженерии главным образом для получения конфиденциальных данных со своих целей. Среди трюков социальной инженерии важное место занимет - spearphishing - использование сфабрикованных писем для обмана жертвы и получение доступа к ее устройствам и сетям. Уже более десяти лет актеры Kimsuky совершенствуют навыки социальной инженерии, затрудняя их выявление.

Кампании целевого фишинга Kimsuki начинаются с подготовки - основательного ресерча их целей. Чаще всего хакеры КНДР используют открытую информацию (OSINT) для выявления потенциальных целей, а затем адаптируют виртуальные персонажи, которые выглядят убедительными для жертв их кампаний. Kimsuky создают адреса электронной почты, которые схожи с электронными адресами реальных лиц и которые будут в дальнейшем использоваться для регистрации доменов и создания текстов фишинговых писем. Злоумышленники часто используют домены, напоминающие распространенные интернет-сервисы и сайты СМИ, чтобы ввести в заблуждение свои цели.

КРАСНЫЕ ИНДИКАТОРЫ

Потенциальные цели атак Северной Кореи должны быть осведомлены о следующих действиях, которые чаще всего являются признаками активных операций злоумышленников из КНДР.

Kimsuky выстраивают свои фишинговые кампании вокруг тем, интересующих свои цели, формируя соответсвующе их содержание и разводку, с помощью которой будет осуществляться дальнейшая компроментация устройства жертвы.

Основные темы, которых следует остерегаться, — злоумышленники выдают себя за другое лицо с последующими попытками коммуникаций с журналистами, учеными и исследователями аналитических центров, являющихся их целями. Например, хакеры:

Ниже приведены примеры реальных попыток целевого фишинга Kimsuky, которые иллюстрируют вариации тем кампаний. В некоторых случаях злоумышленник выдает себя за журналиста и проводит кампанию против аналитического центра и его исследователей, в то время как в других случаях хакер из КНДР может представляться ученым для последующих кампаний против других ученых.

1. Выдача себя за журналистов

Kimsuky часто выдают себя за реальных журналистов или редакторов телепередач для создания реальной легенды и дальнейшего контакта с видными специалистами по Северной Корее. Обычно вопросы касаются текущих событий и того, верят ли американские эксперты в то, что Северная Корея вновь присоединится к переговорам с США; верят ли они, что Северная Корея возобновит испытания своих ракет, и как, по их мнению, отреагирует на такие испытания Китай.

Во многих случаях участники Kimsuky не прикрепляют вредоносное ПО к своему первоначальному электронному письму. Вместо этого они отправляют вступительное электронное письмо, чтобы узнать о возможностях интервью.

Образец легенды №1

Последующее электронное письмо: если цели соглашаются на интервью, злоумышленники отправляют второе электронное письмо, содержащее вредоносный контент.

Кроме того, мы наблюдали, как члены Kimsuky подделывали личности реальных журналистов, специально нацеливая кампании на сотрудников аналитических центров. В своих фишинговых кампаниях Kimsuky обычно задают вопросы о текущих политических событиях, такие вопросы как - темы, связанные с вторжением России в Украину; отношения США и КНДР; вопросы ядерной безопасности и безопасности КНДР; позиция политиков в азиатском регионе; и мысли о текущих отношениях между Китаем и Северной Кореей и Россией и Северной Кореей.

Образец легенды №2

2. Выдача себя за известных ученых

Kimsuky выдают себя также за южнокорейских академиков для рассылки фишинговых кампаний исследователям из аналитических центров. В этих электронных письмах целевым объектам предлагается принять участие в опросе, например, по ядерным вопросам Северной Кореи и денуклеаризации на Корейском полуострове, или запросы на интервью.

Образец легенды №3

Последующее электронное письмо: как только цели отвечают на запросы, актеры Kimsuky отправляют им анкету с опросником и бланк документа для оплаты, который содержит вредоносный контент.

Образец легенды №4

Ниже приведен пример, когда Kimsuky пытались получить ответы на вопросы целей-экспертов в определенных отраслях, представляясь профессорами университета и студентами-исследователями. Как только они получали первоначальный ответ, следом запрашивали от участников собеседование по электронной почте со списком вопросов с ссылкой на документ через вредоносную ссылку на фальшивый сайт, имитирующий облачный сервис.

2. Выдача себя за исследователей аналитических центров.

Kimsuky часто выдают себя за реальных исследователей южнокорейских аналитических центров для того, чтобы рассылать в дальнейшем фишинговые письма политическим экспертам по Северной Корее. Чтобы наладить контакт, в первых письмах злоумышленники спрашивают у экспертов мнение по различным вопросам, например по "внешней политике Северной Кореи и нашему ответу на нее".

Образец легенды №5

Последующее электронное письмо: после получения ответов от целей, Kimsuky обмениваются с ними еще несколькими письмами, которые могут включать в себя вложения, содержащие вредоносные ссылки или файлы, и инструкции о том, как открыть вложенные файлы. Даже после успешного получения скомпроментированной информации с жертвы и заражения их устройств, злоумышленники часто продолжают отвечать своим жетвам и отправлять им письма с благодарностью (лол).

Образец легенды №6

Ниже приведен пример того, как актеры Kimsuky подделали личность сотрудника аналитического центра и использовали поддельный домен аналитического центра, чтобы нацелиться на другого сотрудника аналитического центра. Как только цель отвечает на первое письмо, злоумышленник Kimsuky отправляет дополнительное электронное письмо с вредоносным вложением.

Последующее электронное письмо: злоумышленник Kimsuky отправляет дополнительное электронное письмо с вредоносным вложением.

4. Выдача себя за представителей государственных и правоохранительных органов, веб-администраторов.

Ниже приведен пример того, как члены Kimsuky подходят к своим целям, выдавая себя за лиц, ответственных за политику Северной Кореи в таких государственных учреждениях, как Национальное собрание Южной Кореи или офис президента. Учетные записи этих персон часто уже были скомпрометированы ранее в результате предыдущей атаки. В следствие этого Kimsuky могут упомянуть конкретную информацию о должности или графике работы цели, которую они ранее получили из переписки цели или ее адресной книги.

Образец легенды №7

Kimsuky также могут выдавать себя за следователей или сотрудников правоохранительных органов, чтобы ввести в заблуждение цель, заставив ее поверить в то, что их учетная запись электронной почты могла быть причастна к какому-либо инциденту. Злоумышленники подходят к своим целям, используя авторитет следственных органов, подразумевая легенду, что учетная запись цели могла быть украдена или что цель может быть замешана в преступлении или инциденте, связанном с национальной безопасностью.

Образец легенды №8

Кроме того, Kimsuky выдают себя за администраторов популярных веб-порталов и утверждают, что учетная запись жертвы была заблокирована из-за подозрительной активности или мошеннической активности аккаунта. Жертвам рекомендуется защитить свою личную информацию и разблокировать свою учетную запись, щелкнув на ссылку, прикрепленную к электронному письму, и сменив пароль. Ссылка ведет на фишинговый сайт, который имитирует легитимную страницу входа в веб-портал, где жертвам предлагается ввести личную информацию, в том числе имена пользователей и пароли, для последующего их сбора киберпреступниками из КНДР.

Образец легенды №9

Меры по мягчению последствий кампаний

Для получателей электронной почты:

Правительства США и Южной Кореи призывают жертв сообщать в соответствующие органы о любой подозрительной деятельности, связанной с кампаниями злоумышленников КНДР. Если вы предоставите информацию о незаконной деятельности КНДР в киберпространстве, включая прошлые или текущие операции, вы имеете право получить вознаграждение в размере до 5 миллионов долларов США. Для получения дополнительной информации, посетите сайт: https://rewardsforjustice.net/

Отказ от ответственности

Информация в этом отчете предоставляется «как есть», только в информационных целях. Ответственные агентства не предоставляют какие-либо коммерческие продукты или услуги, включая любые исследования и анализ инцидентов. Любая ссылка на конкретные коммерческие продукты или услуги с зарегистрированным товарным знаком, названием производителя не подразумевает одобрение или рекомендацию авторами данного биллютеня.

ПРИЛОЖЕНИЕ: ДОПОЛНИТЕЛЬНЫЕ ПРИМЕРЫ ФИШИНГ КАМПАНИЙ КНДР

Образец легенды №10

Образец легенды №11

Образец легенды №12

Образец легенды №13

Образец легенды №14

Источник

Краткое содержание

ФБР, Госдеп США, АНБ и национальная разведывательная служба и МИД Южной Кореи совместно выпустили этот биллютень, чтобы осветить методы социальной инженерии, используемые хакерскими группировками КНДР против своих целей в аналитических и научных центрах и СМИ по всему миру. Северокорейские хакеры активно проводят свои целевые фишинговые атаки, выдавая себя за настоящих журналистов, ученых и других лиц, имеющих заслуженную репутацию в контексте геополитических исследований Северной Кореи. КНДР использует социальную инженерию для сбора информации о геополитических событиях, о политических стратегиях и о дипломатии, касающихся интересов Северной Кореи через получение доступов к частным документам, исследованиям и каналам коммуникаций своих целей.

Предпосылки

Киберпрограмма Северной Кореи обеспечивает режим разведданными через широкими возможности кибершпионажа. Правительства Соединенных Штатов и Южной Кореи имели возможность наблюдать за постоянными кампаниями северокорейских хакеров по сбору разведовательной информации. Основная разведывательная организация Северной Кореи - Генеральное Бюро Разведки (RGB) (под санкциями Совета Безопасности ООН) является главным организатором активной хакерской сети, работающей над этим проектом.

Основные цели киберпрограммы КНДР: обеспечивать доступ режима к актуальной разведывательной информации о Соединенных Штатах, Южной Корее и других странах, представляющих угрозы для политической, военной или экономической безопасности и стабильности режима. В настоящее время правительства США и Республики Корея, а также частные компании по кибербезопасности, следят за основными хакерскими группировками, спонсируемые КНДР и стоящими за широкомасштабные кампаниями социальной инженерии, известными как Kimsuky, Thallium, APT43, Velvet Chollima и Black Banshee.

Kimsuky является непосредственным юнитом Генерального Бюро Разведки (RGB) Северной Кореи и проводит широкие кибер-кампании в поддержку целей RGB как минимум с 2012 года. Основная миссия Kimsuky — предоставлять разведовательные данные и ценную геополитическую информацию северокорейскому режиму. К сожалению, многие организации не считают свои исследования и сообщения конфиденциальными и склонны игнорировать угрозу кампаний социальной инженерии, не имею представление о ценности данной информации в рамках активных кампаний для широкого кибершпионажа.

Однако, как нам стало известно, Северная Корея в значительной степени полагается на такие разведывательные данные, полученные путем компрометации данных с научных и аналитических центров. Кроме того, успешные кампании позволяют Kimsuky в дальнейшем создавать более достоверные и эффективные целевые фишинговые рассылки, которые можно использовать против более важных целей. Мы считаем, что повышение осведомленности о некоторых этих кампаниях и использование базовых практик по кибербезопасности помогут снизить эффективность фишинговых операций Kimsuky.

Этот биллютень предоставляет подробную информацию о том, как действуют хакеры Kimsuky: красные флаги и общие темы кампаний, и информация, которая поможет разработать меры противодействия таким кампаниям в дальнейшем, и внедрить средства для лучшей защиты от операций Kimsuky по всему миру.

Операции Kimsuky: социальная инженерия

Пример скрипта для генерации фишинговых писем северокорейских хакеров

В контексте кибербезопасности социальная инженерия — это широкий термин, включающий в себя приемы, провоцирующие человеческую ошибку и дальнейшее манипулирование целью, чтобы раскрыть конфиденциальную информацию для злоумышленников. Северокорейские хакеры используют методы социальной инженерии главным образом для получения конфиденциальных данных со своих целей. Среди трюков социальной инженерии важное место занимет - spearphishing - использование сфабрикованных писем для обмана жертвы и получение доступа к ее устройствам и сетям. Уже более десяти лет актеры Kimsuky совершенствуют навыки социальной инженерии, затрудняя их выявление.

Кампании целевого фишинга Kimsuki начинаются с подготовки - основательного ресерча их целей. Чаще всего хакеры КНДР используют открытую информацию (OSINT) для выявления потенциальных целей, а затем адаптируют виртуальные персонажи, которые выглядят убедительными для жертв их кампаний. Kimsuky создают адреса электронной почты, которые схожи с электронными адресами реальных лиц и которые будут в дальнейшем использоваться для регистрации доменов и создания текстов фишинговых писем. Злоумышленники часто используют домены, напоминающие распространенные интернет-сервисы и сайты СМИ, чтобы ввести в заблуждение свои цели.

- Например, Kimsuky часто выдают себя за известные новостные агентства и журналистов, используя такой домен, как «@XYZkoreas.news», в то время как фактические электронные письма от данного агентства новостей отправляются с домена «@XYZnews.com».

- Хакеры КНДР обычно выдают себя за реальных людей, чтобы получить доверие в дальнейших коммуникациях с жертвой. Они могут использовать ранее скомпрометированные учетные записи электронной почты. Это позволяет Kimsuky искать свои цели среди адресатов из скомпроментированного емэйла, уделяя особое внимание рабочей корреспонденции и связанной с ней файлами и личной информацией, особенно в контексте рассылок для пенсионеров, различных социальных клубов и переписок по спискам контактов. Злоумышленники создают убедительные фишинговые электронные письма, изменяя подпись электронной почты человека, изучая список его контактов и прошлые переписки. Особую роль играют целевые взломы учетные записей электронной почты, принадлежащих экспертам по внешней политике с последующим созданием дополнительного адреса электронной почты, которая будет имитировать персону-эксперта для кампаний против других важных цели.

- В других случаях деятели Kimsuky используют несколько персонажей для своих кампаний: отдельная личность для первоначальных рассылок и другая личность для продолжения корреспонденции, чтобы отвлечь потенциальную жертву от возможных отличий в стиле между персонами. Другая тактика состоит в том, чтобы «повторно отправить» или «переслать» электронное письмо из источника, которому доверяет цель.

- Исходное фишинговое письмо иногда содержит вредоносную ссылку или документ, представленный в виде отчета или новостной статьи. Эти прикрепленные вредоносные документы часто защищены паролем, чтобы избежать обнаружения антивирусным программным обеспечением и другими средствами безопасности. Однако чаще исходное фишинговое письмо не содержит никаких вредоносных ссылкок или вложений и их главная цель - завоевание доверия жертвы.

- Как только хакеры КНДР получают доверие жертвы, они пытаются скомпрометировать ее учетную запись, устройство или сеть путем отправки содержимого в виде вредоносного макроса, встроенного в текстовый документ. Этот документ прикрепляетя непосредственно к электронному письму, либо хранится на файловом хостинге, таком как Google Disk или Microsoft OneDrive. Вредоносные макросы, когда они включены, незаметно устанавливают соединение с серверами управления и контроля Kimsuky, что приводит к предоставлению полного доступа к устройству жертвы.

- В некоторых случаях члены группировки Kimsuky используют «поддельные» или фальшивые веб-сайты, порталы или мобильные приложения для фишинга учетных данных и другой важной информации жертвы, в которой заинтересована КНДР. Компрометация целевой учетной записи может привести к постоянному доступу к коммуникациям жертвы, часто через вредоносное ПО, используемое Kimsuky - BabyShark. Также известно, что актеры Kimsuky привязывают дополнительные адреса к почте жертвы для автоматической пересылки всех электронных писем на другую электронную почту, контролируемую злоумышленником.

КРАСНЫЕ ИНДИКАТОРЫ

Потенциальные цели атак Северной Кореи должны быть осведомлены о следующих действиях, которые чаще всего являются признаками активных операций злоумышленников из КНДР.

- Первоначальные сообщения часто кажутся безобидными, без вредоносных ссылок/вложений; последующие сообщения обычно содержат вредоносные ссылки/документы для получение доступа к компьютеру или сети.

- Содержимое электронной почты может включать в себя реальный текст сообщений, полученный из переписки жертвы с ее контактами.

- Электронные письма на английском языке иногда могут иметь некорректную структуру предложений и/или неверную грамматику.

- Содержимое электронной почты может содержать корейский диалект, используемый исключительно в Северной Корее.

- Жертвы и цели включают в себя в первую очередь государственных служащих/должностные лица из организаций, работающих по вопросам Северной/Южной Кореи, Азии, Китая, Юго-Восточной Азии; в том числе государственные служащие США и Южной Кореи с высоким уровнем допуска к такой информации; а также военных.

- Домены электронной почты выглядят как реальные новостные сайты, но на самом деле домены не принадлежат этим организациям. Домены могут быть идентифицированы как зловредные в трэкерах зловредных доменов, например VirusTotal.

- Поддельные учетные записи электронной почты содержат едва заметные орфографические ошибки в именах и адресах электронной почты, имитирующие настоящие учетные записи, например, из официального каталога университета или того или иного официального веб-сайта.

- Вредоносные документы требуют, чтобы пользователь «включил макросы» для просмотра документа.

- Если цель не реагирует на первоначальное фишинговое электронное письмо, скорее всего злоумышленники отправят повторные письма через 2-3 дня с момента первоначального контакта.

- Электронные письма имитируют рассылки из официальных источников, но часто отправлены с использованием неофициальных почтовых сервисов.

Kimsuky выстраивают свои фишинговые кампании вокруг тем, интересующих свои цели, формируя соответсвующе их содержание и разводку, с помощью которой будет осуществляться дальнейшая компроментация устройства жертвы.

Основные темы, которых следует остерегаться, — злоумышленники выдают себя за другое лицо с последующими попытками коммуникаций с журналистами, учеными и исследователями аналитических центров, являющихся их целями. Например, хакеры:

- запрашивают ответы на вопросы, связанных с внешней политикой,

- пробуют провести опросы жертв на ту или иную тему,

- запрашивают интервью,

- предлагают ознакомиться с тематическими документами,

- запрашивают резюме,

- или предлагают гонорар за авторскую научную работу.

Ниже приведены примеры реальных попыток целевого фишинга Kimsuky, которые иллюстрируют вариации тем кампаний. В некоторых случаях злоумышленник выдает себя за журналиста и проводит кампанию против аналитического центра и его исследователей, в то время как в других случаях хакер из КНДР может представляться ученым для последующих кампаний против других ученых.

1. Выдача себя за журналистов

Kimsuky часто выдают себя за реальных журналистов или редакторов телепередач для создания реальной легенды и дальнейшего контакта с видными специалистами по Северной Корее. Обычно вопросы касаются текущих событий и того, верят ли американские эксперты в то, что Северная Корея вновь присоединится к переговорам с США; верят ли они, что Северная Корея возобновит испытания своих ракет, и как, по их мнению, отреагирует на такие испытания Китай.

Во многих случаях участники Kimsuky не прикрепляют вредоносное ПО к своему первоначальному электронному письму. Вместо этого они отправляют вступительное электронное письмо, чтобы узнать о возможностях интервью.

Образец легенды №1

Title: <name of legitimate Korean journal program>

Greetings,

My name is <name of writer>, and I am a writer for <name of legitimate Korean journal

program>.

I am writing to you today because I am currently preparing for a program related to North

Korean issues. Professor <name of professor> of <actual Korean university>, whom I

contacted earlier, recommended you as an expert on this issue. I would be grateful if you

could spare some time to answer a few questions.

Thank you for considering my request. I look forward to hearing from you soon.

Best regards,

Последующее электронное письмо: если цели соглашаются на интервью, злоумышленники отправляют второе электронное письмо, содержащее вредоносный контент.

Title: RE: RE: <name of legitimate Korean journal program>

Dear <name of expert>,

As promised, I am sending you a questionnaire. It would be greatly appreciated if you could

answer each question in 4-5 sentences. Thank you for your cooperation.

Best regards,

@ attached file: [<name of legitimate Korean journal program>] questionnaire.docx

Кроме того, мы наблюдали, как члены Kimsuky подделывали личности реальных журналистов, специально нацеливая кампании на сотрудников аналитических центров. В своих фишинговых кампаниях Kimsuky обычно задают вопросы о текущих политических событиях, такие вопросы как - темы, связанные с вторжением России в Украину; отношения США и КНДР; вопросы ядерной безопасности и безопасности КНДР; позиция политиков в азиатском регионе; и мысли о текущих отношениях между Китаем и Северной Кореей и Россией и Северной Кореей.

Образец легенды №2

Greetings,

I hope you've been well! This is <name of real journalist> with <legitimate U.S. news

organization>.

North Korea Fires Powerful Missile on 4 Oct using Old Playbook in a New Worlds. The last

time Pyongyang launched a weapon over Japan was in 2017, when Donald J. Trump was

president and Kim Jong-un seemed intent on escalating conflict with Washington.

I have some questions regarding this:

1) Would Pyongyang conduct its next nuclear test soon after China’s Communist Party

Congress in mid-October?

2) May a quieter approach to North Korean aggression be warranted?

3) Would Japan increase the defense budget and a more proactive defense policy?

I would be very grateful if you could send me your answers within 5 days.

Have a good weekend.

Sincerely,

<name of legitimate journalist>

2. Выдача себя за известных ученых

Kimsuky выдают себя также за южнокорейских академиков для рассылки фишинговых кампаний исследователям из аналитических центров. В этих электронных письмах целевым объектам предлагается принять участие в опросе, например, по ядерным вопросам Северной Кореи и денуклеаризации на Корейском полуострове, или запросы на интервью.

Образец легенды №3

Title: <name of legitimate Korean think tank institute> Request for survey

Hello,

I am <name of an academic scholar> from <name of legitimate Korean think tank>.

I am reaching out to ask if you would be willing to participate in a survey on North Korea’s

nuclear development titled, “A survey on the perception on experts on the advancement of

North Korean nuclear weapons and the denuclearization of the Korean Peninsula”. Our goal

is to find ways to resolve North Korean nuclear issues and achieve denuclearization on the

Korean Peninsula. Rest assured that all answers will be kept confidential and used solely for

research purpose. As a token of appreciation, we would like to offer 300,000 won to those

who participate in the survey. If you’re interested in participating, please reply to this

message, and we will send you the survey questionnaire. Looking forward to hearing from

you soon.

Best regards,

Последующее электронное письмо: как только цели отвечают на запросы, актеры Kimsuky отправляют им анкету с опросником и бланк документа для оплаты, который содержит вредоносный контент.

Title: RE: RE: <name of legitimate Korean think tank institute> Request for survey

Thank you for your response.

We will send you a document form for payment, which includes a personal information

usage agreement. If possible, please fill out your affiliation, name, ID number, bank account,

and signature, and attach copies of your bankbook and ID card.

Best regards,

P.S. The attached document is password-protected, and I will send you the password in a

‘password.txt file’

@ attached file: PersonalInformationUsageAgreement

Образец легенды №4

Ниже приведен пример, когда Kimsuky пытались получить ответы на вопросы целей-экспертов в определенных отраслях, представляясь профессорами университета и студентами-исследователями. Как только они получали первоначальный ответ, следом запрашивали от участников собеседование по электронной почте со списком вопросов с ссылкой на документ через вредоносную ссылку на фальшивый сайт, имитирующий облачный сервис.

o: <name of foreign affairs expert>

Subject: Re: Request for an interview

Dear <name of foreign affairs expert>, Sorry for my late response because of the Profs

busy time and thanks so much for replying me your kind answers. I did confer with

<legitimate U.S. University Professor >about it and modified a bit. Please find the link below

and let me know if you have the different opinions.

https: <malicious drive link>

PWD: <redacted>

Best, <fictitious university student>

To: <foreign affairs expert>

Cc: <scholar>

Dear <foreign affairs expert>, Thanks so much for your fast feedback. I did confer with

<legitimate U.S. university professor> again and complete it as your request. Please find

the updated below. https: <malicious drive link>

PWD: <redacted>

We're planning to upload it on our website within a week after final review. Please feel free

to contact with me if you have any questions.

Best, <fictitious university student>

2. Выдача себя за исследователей аналитических центров.

Kimsuky часто выдают себя за реальных исследователей южнокорейских аналитических центров для того, чтобы рассылать в дальнейшем фишинговые письма политическим экспертам по Северной Корее. Чтобы наладить контакт, в первых письмах злоумышленники спрашивают у экспертов мнение по различным вопросам, например по "внешней политике Северной Кореи и нашему ответу на нее".

Образец легенды №5

Title: [Request for opinion] I’m <name of legitimate Korean think tank> <name of deputy

director>

Greetings,

I am <name of legitimate Korean think tank>, deputy director of the <name of deputy

director>.

I am reaching out to you to discuss an article I am currently working on.

The topic, “North Korea’s foreign policy and South Korea’s response” is somewhat distant

from my expertise, so I would greatly appreciate hearing the opinions of experts like you.

I would kindly request your comments on my writing, as I believe you are the most

appropriate person to provide valuable insights on the subject. Your earlier article caught my

attention, and I found myself nodding in agreement with each sentence. That is why I feel

confident in asking for your opinion.

I am eagerly awaiting your reply and appreciate your willingness to assist me. Thank you for

your time and consideration.

Последующее электронное письмо: после получения ответов от целей, Kimsuky обмениваются с ними еще несколькими письмами, которые могут включать в себя вложения, содержащие вредоносные ссылки или файлы, и инструкции о том, как открыть вложенные файлы. Даже после успешного получения скомпроментированной информации с жертвы и заражения их устройств, злоумышленники часто продолжают отвечать своим жетвам и отправлять им письма с благодарностью (лол).

Title: RE: RE: [Request for opinion] I’m <name of legitimate Korean think tank> <name of

deputy director> <attached large size file>

Thank you for agreeing to provide your opinion. Please find the attached files.

We greatly appreciate your input. To ensure security in the face of increasing hacking

activity, we have set a password (<password string>) for the attached file.

We look forward to hearing your valuable feedback.

Образец легенды №6

Ниже приведен пример того, как актеры Kimsuky подделали личность сотрудника аналитического центра и использовали поддельный домен аналитического центра, чтобы нацелиться на другого сотрудника аналитического центра. Как только цель отвечает на первое письмо, злоумышленник Kimsuky отправляет дополнительное электронное письмо с вредоносным вложением.

Dear <think tank employee>,

Hope you are doing well. On behalf of <another think tank>, it is my pleasure to invite you

to write a 1,200-word piece on the recent NK's provocation.

North Korea’s latest missile launches, including the launch of an intermediate-range ballistic

missile (IRBM) over Japan on October 4 and two short-range ballistic missiles (SRBMs) on

October 6, provide a stark reminder of the numerous missile programs it is pursuing.

Subject is as follows:

1) Would Pyongyang conduct its next nuclear test soon after China’s Communist Party

Congress in mid-October?

2) May a quieter approach to North Korean aggression be warranted?

3) Would Japan increase the defense budget and a more proactive defense policy?

You can send me this email by Oct 21. You can make your own title for your article. We can

provide you with a small honorarium of around USD 480.00.

I would really appreciate it if you can contribute.

Best,

<Redacted>

Senior Fellow, <think tank>

Director, <think tank>

Последующее электронное письмо: злоумышленник Kimsuky отправляет дополнительное электронное письмо с вредоносным вложением.

Dear <think tank employee>,

Sorry for my late response.

As promised, I’m writing to send our result of the review. Please find the attached and let me

know if any problems.

PW: <redacted>

Best,

<Redacted>

Senior Fellow, <think tank>

Director, <think tank>

4. Выдача себя за представителей государственных и правоохранительных органов, веб-администраторов.

Ниже приведен пример того, как члены Kimsuky подходят к своим целям, выдавая себя за лиц, ответственных за политику Северной Кореи в таких государственных учреждениях, как Национальное собрание Южной Кореи или офис президента. Учетные записи этих персон часто уже были скомпрометированы ранее в результате предыдущей атаки. В следствие этого Kimsuky могут упомянуть конкретную информацию о должности или графике работы цели, которую они ранее получили из переписки цели или ее адресной книги.

Образец легенды №7

Title: Office of <member of the National Assembly>/Seminar “Proposal for the Unification

Policies of the Yoon Government”

Hello, this is <name of secretary> from the office of <member of the National Assembly>.

Let me express our gratitude for your attendance and participation at the seminar we hosted

yesterday. Your presence and insights contributed greatly to the success of the event.

If it’s not too much trouble, could you kindly provide us with a brief summary of the remarks

you made during the seminar? We would like to keep it as an internal reference material.

Additionally, we would greatly appreciate it if you could fill out the attached form and send it

back to us. This will serve as an evidence document for the speaking fee payment

procedure.

Password: <redacted>

Thank you again for your participation and we hope to see you at future events. Have a

great weekend.

Kimsuky также могут выдавать себя за следователей или сотрудников правоохранительных органов, чтобы ввести в заблуждение цель, заставив ее поверить в то, что их учетная запись электронной почты могла быть причастна к какому-либо инциденту. Злоумышленники подходят к своим целям, используя авторитет следственных органов, подразумевая легенду, что учетная запись цели могла быть украдена или что цель может быть замешана в преступлении или инциденте, связанном с национальной безопасностью.

Образец легенды №8

Title: <legitimate Investigator> of <legitimate investigation agency>.

I am <legitimate Investigator> of <legitimate investigation agency>.

I’m writing to inform you that someone has published content on YouTube using your email

account that violates the National Security Law.

Link: https:// HYPERLINK "https://%3cyoutube/"< HYPERLINK

"https://%3cyoutube/"YouTube video link>. The video was posted on <Date: 0000. 0. 00.>

by <target>

We also suspect that the same user has posted content that slanders North Korean

defectors. We need your cooperation to identify the real publisher of these posts.

1. Provide us with your computer media access control address (MAC address) and

Ethernet hardware address, as they are needed to track any illegal access to your email

account.

2. If you cannot locate these addresses in your computer system, please run the program

below and send us the resulting document: <check tool.zip>

3) Please respond to this email within 24 hours and delete it immediately after sending your

reply.

Thanks you for your cooperation

Кроме того, Kimsuky выдают себя за администраторов популярных веб-порталов и утверждают, что учетная запись жертвы была заблокирована из-за подозрительной активности или мошеннической активности аккаунта. Жертвам рекомендуется защитить свою личную информацию и разблокировать свою учетную запись, щелкнув на ссылку, прикрепленную к электронному письму, и сменив пароль. Ссылка ведет на фишинговый сайт, который имитирует легитимную страницу входа в веб-портал, где жертвам предлагается ввести личную информацию, в том числе имена пользователей и пароли, для последующего их сбора киберпреступниками из КНДР.

Образец легенды №9

Title: Your Password for <legitimate portal site> Account Has Been Compromised

We regret to inform you that we have detected an attempt to log into your account (<email

address>) from an unauthorized application. The incident occurred on <date> at <time>

(Korea Standard Time), and the IP address used was <IP address> located in Washington,

the U.S.

In order to prevent any further unauthorized access to your account, we recommend that

you change your password immediately. You can do this by clicking on the following link:

<link to change password - legitimate>

Please note that if you fail to change your password, we may have to permanently delete or

close your account in accordance with our security policy.

Меры по мягчению последствий кампаний

Для получателей электронной почты:

- Внедрите базовую политики безопасности, включающие в себя надежные пароли, многофакторную аутентификацию и установку антивирусных средств. Ознакомьтесь с рекомендациями АНБ по обеспечению безопасности домашней сети или прочитайте Руководство NIS по безопасности электронной почты для конкретных рекомендаций.

- Не включайте макросы для документов, полученных по электронной почте, если источник не проверен.

- Не открывайте документы из служб облачного хостинга, полученные по электронной почте, если их источник не проверен.

- Внимательно проверяйте личность своего респондента и связанные с ней страницы в социальных сетях или учетные данные на предмет подделки. Будьте особенно осторожны с:

- Официальными сообщениями, поступающими с неофициальных или личных учетных записей электронной почты, использующих коммерческих провайдеров.

- Проверяйте подлинность вариантов домена/субдомена, так как часто злоумышленники из КНДР регистрируют поддельные домены (например, johndoe@abccompany.live вместо johndoe@abccompany.com). - Если вы ранее общались с этим человеком, используйте его известную контактную информацию вместо новой потенциально опасной электронной почты или учетной записи.

- Если вы сомневаетесь в контактной информации, зайдите на официальный сайт организации, чтобы ее проверить.

- Если вы все еще не уверены, подтвердите личность по телефону или видеозвонку, прежде чем продолжать дальнейшее общение. Злоумышленники КНДР, как известно, не выходят за пределы виртуальной среды и будут избегать голосовой/видеосвязи.

- Если вы не можете проверить личность, кто стоит за запросом по электронной почте, подумайте о рисках, а стоит ли вообще отвечать.

- Рассмотрите возможность перехода на веб-сайты через результаты запроса поисковой системе вместо того, чтобы щелкать на URL-адреса, указанные в электронных письмах.

- С осторожностью относитесь к просьбам о продолжении общения через отдельную платформу для обмена сообщениями.

- При отправке документов отправляйте их только на подтвержденные адреса электронной почты.

- Внедрите программу обучения пользователей и упражнения по борьбе с фишингом, чтобы повысить осведомленность пользователей о рисках, связанных с посещением веб-сайтов, переходом по ссылкам и открытием вложений. Заставьте своих пользователей адекватно реагировать на целевые фишинговые электронные письма.

- Требуйте многофакторную аутентификацию (MFA) для максимально возможного количества служб, особенно для веб-почты, виртуальных частных сетей (VPN), учетных записей, обеспечивающих доступ к критически важным системам, и привилегированных учетных записей, управляющих резервным копированием.

- Регулярно проверяйте открытые порты на своих системах, чтобы определить, осуществляется ли удаленный доступ к вашей сети через программное обеспечение для совместного доступа к рабочему столу, VPN или VPS. Особенно если использование программного обеспечения для удаленного совместного использования рабочего стола или служб VPN для доступа к учетным записям не является стандартной практикой для вашей организации.

- Если вы используете удаленные рабочие столы (RDP) или другие потенциально опасные удаленные службы, внимательно следите за ними и обеспечьте их безопасность:

- Ограничьте доступ к ресурсам внутренней сети, особенно за счет ограничения RDP и использования инфраструктуры виртуальных рабочих столов. После оценки рисков, если RDP считается необходимым инструментом для работы в организации, ограничьте адреса для работы с RDP и требуйте MFA, устойчивый к фишингу, для предотвращения кражи и повторного использования учетных данных. Если RDP должен быть доступен извне сети, используйте VPN, инфраструктуру виртуальных рабочих столов или другие средства для аутентификации и защиты соединения, прежде чем разрешать RDP подключаться к любым внутренним устройствам сети. Следите за журналами удаленного доступа/RDP, принудительно блокируйте учетную запись после определенного количества попыток подбора пароля, региструйте любые попытки входа в RDP и отключите неиспользуемые порты удаленного доступа/RDP.

- Убедитесь, что ваши устройства правильно настроены и у них включены средства безопасности. Отключите порты и протоколы, не используемые в коммерческих целях (например, порт 3389 RDP Transmission Control Protocol).

- Ограничьте использование протокола SMB в сети для доступа только к необходимым серверам и отключите устаревшие версии SMB (т. е. SMB версии 1). Злоумышленники часто используют SMB для распространения вредоносного ПО в организациях.

- Проверьте состояние безопасности систем любых ваших контрагентов и тех, кто как-либо связан с вашей организацией. Убедитесь, что все соединения между контрагентами и любым внешним программным или аппаратным обеспечением отслеживаются и проверяются на наличие подозрительной активности.

- Внедрите политики безопасности приложений, которые разрешают выполнять только известные и разрешенные программы в ваших системах. - Открывайте программы чтения документов в защищенных режимах просмотра, чтобы предотвратить запуск активного содержимого.

- Регулярно устанавливайте обновления для операционных систем, программного обеспечения и приложений по мере их выпуска. Своевременное обновление программ является одним из наиболее эффективных и экономичных шагов, которые организация может предпринять, чтобы свести к минимуму возможность потенциальных угроз для своей безопасности. Регулярно проверяйте наличие обновлений для программного обеспечения и следите за любыми уведомлениями об окончании срока поддержки программ, уделяйте повышенное внимание исправлению известных эксплуатируемых уязвимостей. Рассмотрите возможность использования централизованной системы управления исправлениями для автоматизации и ускорения процесса обновлений.

- Установите и регулярно обновляйте антивирусное программное обеспечение на всех ваших системах.

- Рассмотрите возможность обязательного требования учетных данных администратора для установки программного обеспечения.

- Добавляйте уведомление к любым сообщениям электронной почты, поступающим из-за пределов вашей организации, указывая на то, что они несут повышенные риски безопасности.

- Рассмотрите возможность установки правил для блокировки сообщений электронной почты, которые соответствуют шаблоном фишинговых кампаний из нашего биллютеня. Также важно понимать, как сканировать вредоносные недоставленные сообщения электронной почты на ваших почтовых серверах, для того чтобы эффективно их блокировать после обнаружения вредоносных идентификаторов электронной почты.

- Включение DMARC и DKIM на доменах электронной почты, как правило, усложняет подделку адреса отправителя электронной почты, но это не может нейтрализовать полностью описанные выше тактики.

Правительства США и Южной Кореи призывают жертв сообщать в соответствующие органы о любой подозрительной деятельности, связанной с кампаниями злоумышленников КНДР. Если вы предоставите информацию о незаконной деятельности КНДР в киберпространстве, включая прошлые или текущие операции, вы имеете право получить вознаграждение в размере до 5 миллионов долларов США. Для получения дополнительной информации, посетите сайт: https://rewardsforjustice.net/

Отказ от ответственности

Информация в этом отчете предоставляется «как есть», только в информационных целях. Ответственные агентства не предоставляют какие-либо коммерческие продукты или услуги, включая любые исследования и анализ инцидентов. Любая ссылка на конкретные коммерческие продукты или услуги с зарегистрированным товарным знаком, названием производителя не подразумевает одобрение или рекомендацию авторами данного биллютеня.

ПРИЛОЖЕНИЕ: ДОПОЛНИТЕЛЬНЫЕ ПРИМЕРЫ ФИШИНГ КАМПАНИЙ КНДР

Образец легенды №10

“This is <name of legitimate journalist> from <legitimate non-U.S. news

organization>

I’m writing to know your thoughts on North Korea’s future direction after the Beijing

Winter Olympics are over. Many believe a recent absence of North Korean

provocations is due to Pyongyang’s decision not to hurt Olympic vibes held in its lone

major ally, but with the Games in the books, speculation is growing that North Korea

is likely to pick up where it left off in January, or a series of missile tests.

-Do you believe North Korea will resume testing its missile launches? If so, when is

the best time for it and what kind of missiles it will opt?

-China is scheduled to hold the National People’s Congress, and the Chinese

People’s Political Consultative Conference from March 4 to 13 and do you think the

schedule will further defer North Korea’s possible missile testing?

-North Korea has indicated that it will lift its moratorium on missile and nuclear tests,

but do you think there is the possibility that Pyongyang will offer to talk with the U.S.,

putting the moratorium on the line? If so, what would be the U.S. response? I’d be

very grateful if you could send me your answers within this week

Образец легенды №11

Title: Documents for the Policy Advisory Committee.

Hello, <member of the committee>,

I am <name of government employee> from <government department>.

I am writing to inform you that I have attached the filed related to the recent visit of Special

Representative Biegun to this email.

As this email contains sensitive information, please treat it as confidential.

<file name.pdf>

Образец легенды №12

Dear <university professor>:

I hope you are safe and well.

This is <legitimate journalist> from <legitimate non-U.S. news organization>. I am

sending e-mail to you because I would like to hear your opinions about how Russia’s

invasion of Ukraine will affect the situation surrounding North Korea. Would you like to give

me your opinions about the questions below?

1) Some analysts argue that Russia’s invasion of Ukraine may make North Korea much

more reluctant to give up nuclear weapons, given that Ukraine has been eventually invaded

by Russia after it abandoned its nuclear arsenal in exchange for security guarantees under

the Budapest Memorandum. This certainly looks similar to an agreement made between

Trump and Kim Jong Un in Singapore in 2018. What do you think about this kind of

argument?

2) While the Biden administration is concentrated on the evolving circumstances surrounding

Ukraine, possibly lowering its guard in the Asia-Pacific region, North Korea Launches New

ICBM and may try to carry out nuclear tests. What do you think about North Korea’s future

developments?

3) Do you think North Korea believes that Biden is already a “lame duck” and sees this as a

good chance to concentrate on developing new weapons?

4) Do you expect China will tolerate North Korea’s spate of ballistic missile launches and

possible nuclear tests? Do you think North Korea can or will maintain stable and amicable

relations with China? Does Russia not afford to care about North Korea?

I would be very grateful if you could send me your answers within 5 days. Thanks for your

consideration and time in advance.

best regards.

<legitimate journalist>

Образец легенды №13

Title: Your email account has been suspended

We are writing to inform you that your email account has been suspended because emails

you sent appear to have violated relevant laws and in some cases you may be held legally

liable. If you did not send any spam mails from your <portal site> mail account, it is possible

that your account may have been compromised and used by someone else for spamming.

We recommend checking your email settings to ensure that your POP/IMAP options have

not ‘Enabled’ others to use your account.

If you are still unable to identify any problems with your email settings, it is possible that your

account has been hacked and your personal information was stolen. To regain access to

your email account, please follow the steps provided by our investigation department by

clicking the button below.

<Button linking to phishing website disguised as a normal portal login page>

Образец легенды №14

Title: Notification regarding your fraudulent account registration

This is the <legitimate portal site> operation team, and we regret to inform you that your ID

<redacted> has been registered as a fraudulent account. To prevent any further harm, we

recommend that you take immediate action.

We kindly request you to verify your identity as soon as possible to ensure the safety and

security of your account. You can do this by visiting the member information page and

checking the registered name. We also advise you to change your password to keep your

account protected. Please be aware that the fraudulent account registration occurred on

00:00, 00/00/0000.

To unlock your account, please follow the link provided below:

<unlock your account: malicious link>

Thank you for choosing <legitimate portal site> as your trusted platform. We are committed

to providing you with the best possible service and support.

Источник

Последнее редактирование: