Сейчас сильно набирает популярность тема с .zip доменами от Google, я подумал будет интересно выложить это здесь, рансомварщики (LockBit это плохо) уже юзают тему во всю, статья предназначена исключительно для ознакомительных целей.

Взяты материалы и переведены на русский с сайта (тык.)

Итак, относительно недавно реестр Google запустил несколько популярных и по их мнению безопасных доменов ( .dad , .phd , .prof , .esq , .foo , .zip , .mov и .nexus) подробнее.

Среди них оказался очень интересный домен ZIP TLD, для размещения веб-сайтов или адресов электронной почты. С момента выпуска TLD было немало споров о том, являются ли они ошибкой и могут ли они представлять угрозу кибербезопасности для пользователей. Хотя некоторые эксперты считают, что опасения преувеличены, основная проблема заключается в том, что некоторые сайты автоматически превращают строку, оканчивающуюся на «.zip», например setup.zip, в интерактивную ссылку, которую можно использовать для доставки вредоносного ПО или фишинговых атак.

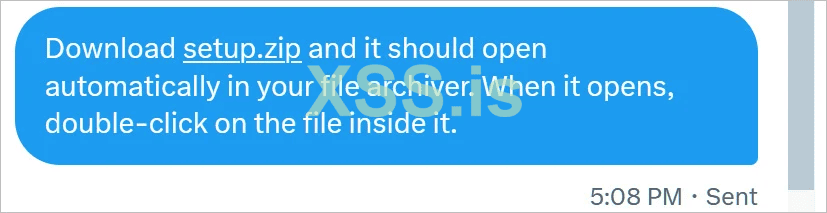

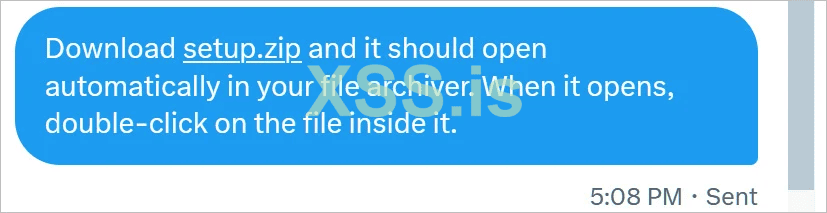

Например, если вы отправляете кому-то инструкции по загрузке файла с именем setup.zip, Twitter автоматически превратит setup.zip в ссылку, заставляя людей думать, что они должны щелкнуть по нему, чтобы загрузить файл.

Twitter DM автоматически превращает setup.zip в ссылку. Источник: BleepingComputer

Когда вы нажмете на эту ссылку, ваш браузер попытается открыть сайт https://setup.zip, который может перенаправить вас на другой сайт, отобразить HTML-страницу или предложить загрузить файл.

Однако, как и во всех кампаниях по доставке вредоносных программ или фишинговых кампаниях, вы должны сначала убедить пользователя открыть файл, что может быть непросто.

Как же быть и как это вообще можно использовать??

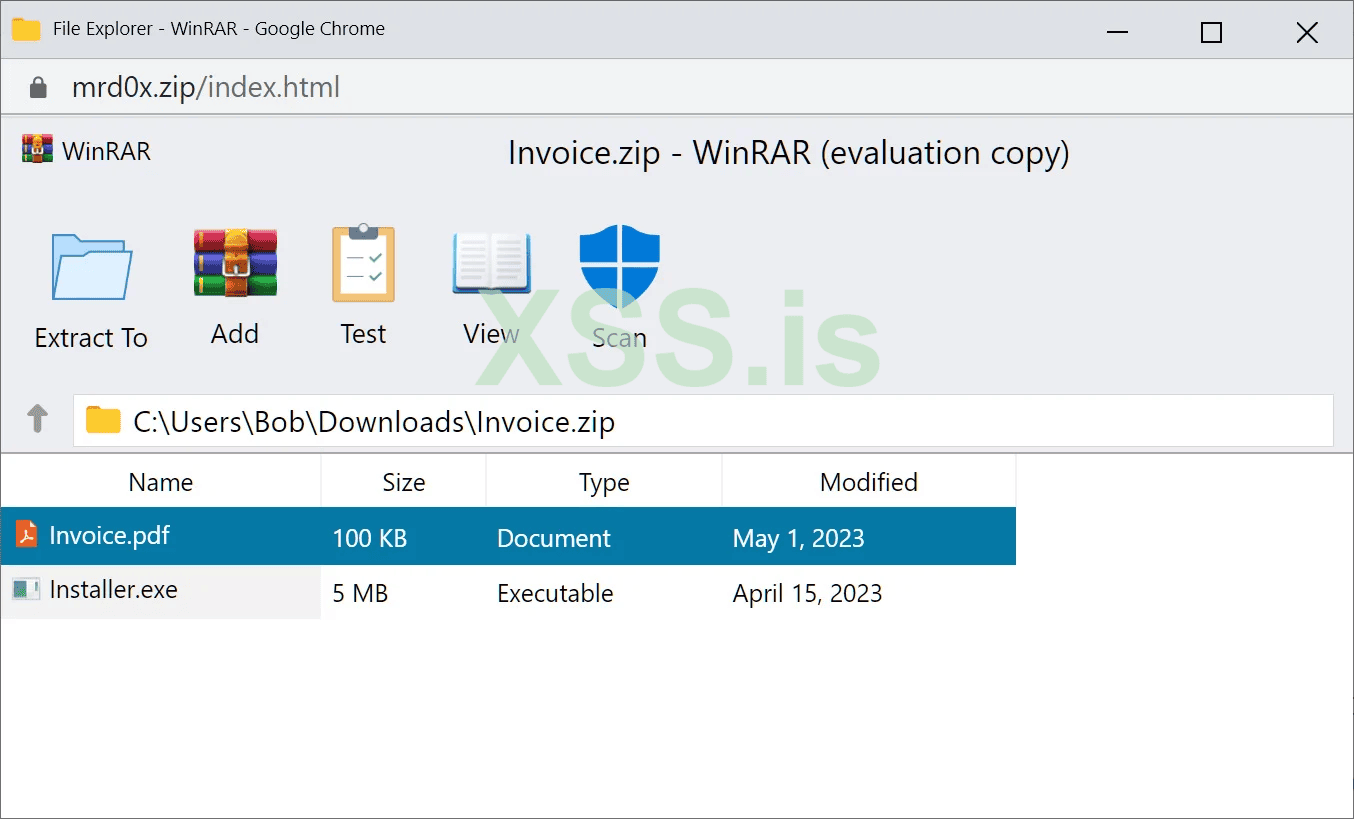

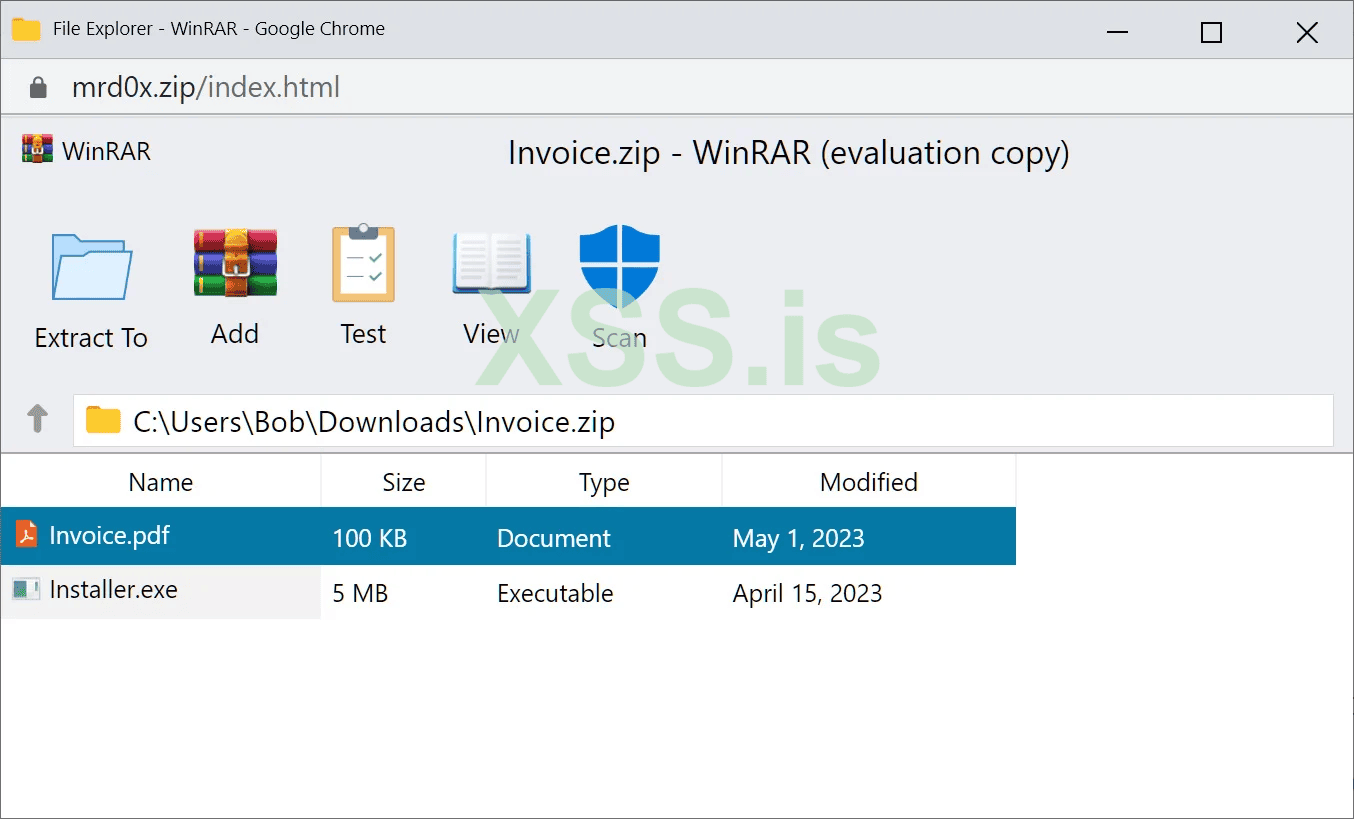

Конечно же уже начали изобретать фреимворки и инструменты, один из таких инструментов предложил mr.d0x. Он сделал прикольный UI интерфейс для фишинговой атаки.

Источник: BleepingComputer

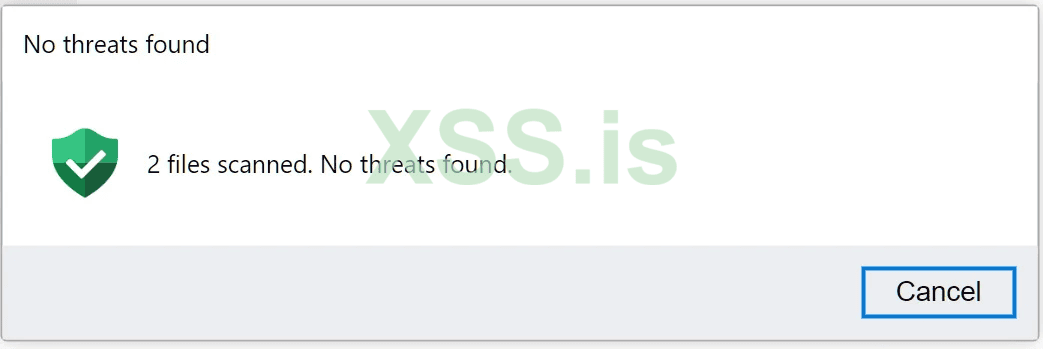

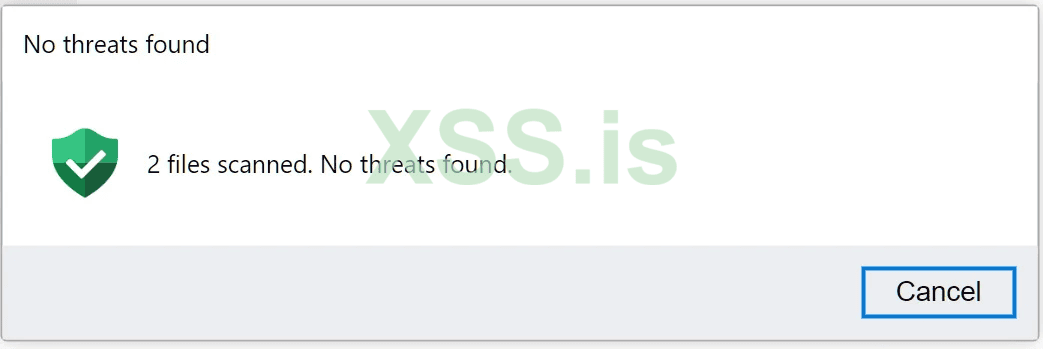

Чтобы сделать фальшивое окно WinRar еще более убедительным, исследователи внедрили фальшивую кнопку «Сканирование безопасности», при нажатии которой сообщается, что файлы были проверены и угроз обнаружено не было.

Источник: BleepingComputer

Несмотря на то, что инструментарий по-прежнему отображает адресную строку браузера, он по-прежнему может обмануть некоторых пользователей, заставив их думать, что это законный архив WinRar. Кроме того, творческие CSS и HTML, вероятно, могут быть использованы для дальнейшей доработки инструментария.

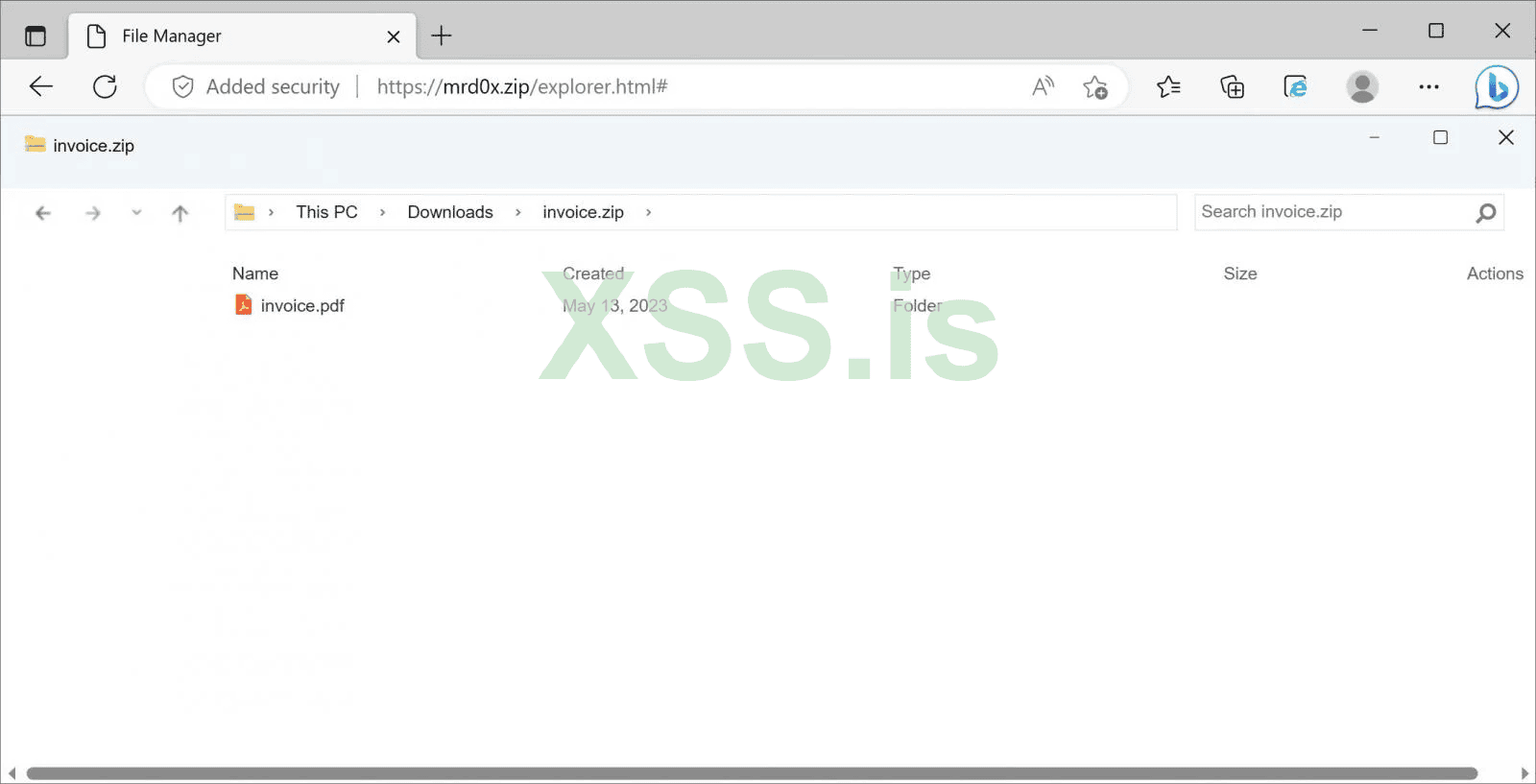

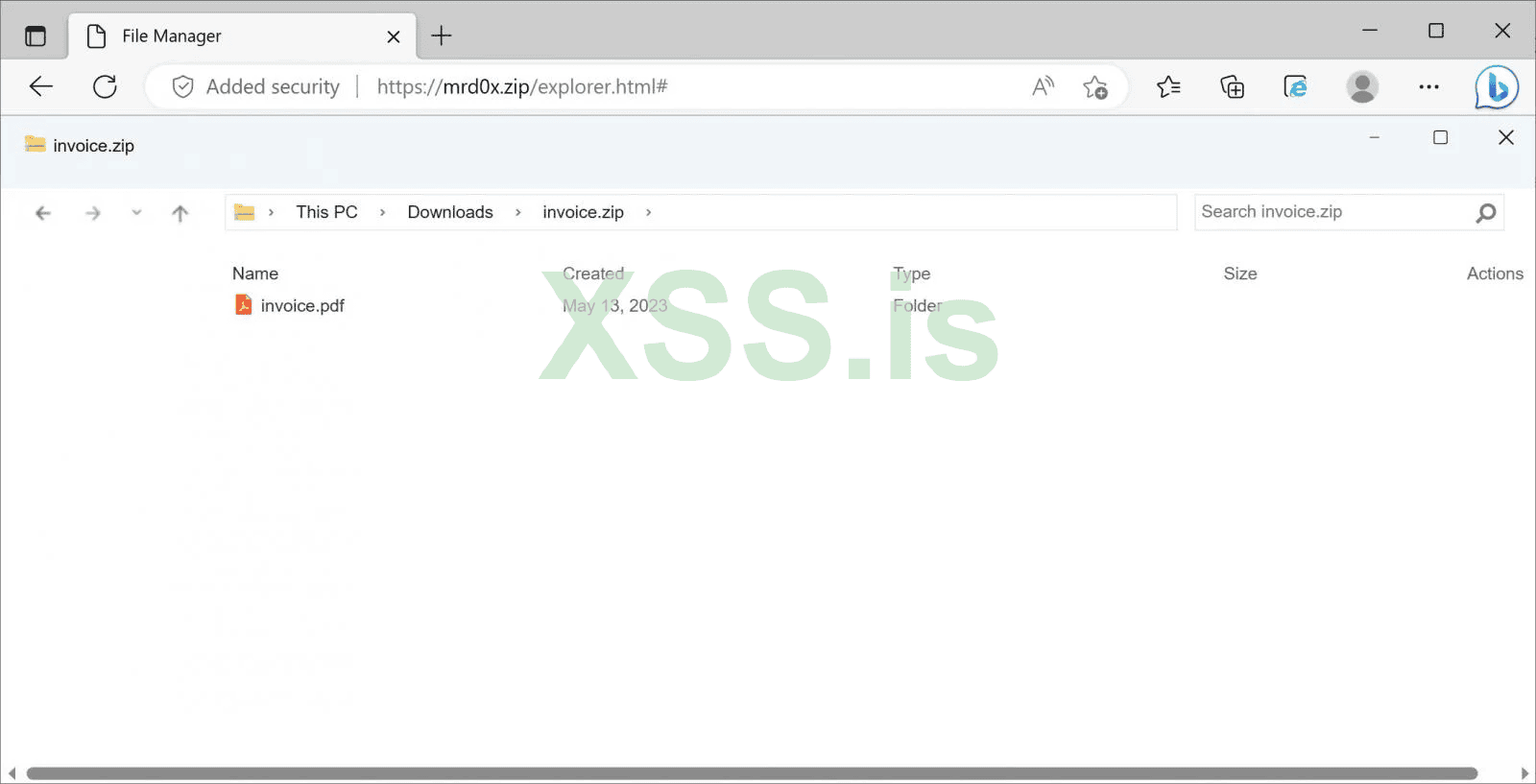

mr.d0x также создал другой вариант, который отображает фальшивый проводник Windows в браузере, который делает вид, что открывает ZIP-файл. Этот шаблон скорее находится в стадии разработки, поэтому в нем отсутствуют некоторые элементы.

Источник: BleepingComputer

Например, если пользователь дважды щелкнет PDF-файл в поддельном окне WinRar, он может перенаправить посетителя на другую страницу с запросом учетных данных для входа в систему для правильного просмотра файла.

Инструментарий также можно использовать для доставки вредоносных программ, отображая PDF-файл, который вместо этого загружает файл с аналогичным именем .exe при нажатии. Например, окно поддельного архива может отображать файл document.pdf, но при нажатии браузер загружает document.pdf.exe.

Поскольку Windows по умолчанию не показывает расширения файлов, пользователь просто увидит файл PDF в своей папке загрузок и, возможно, дважды щелкнет по нему, не осознавая, что это исполняемый файл.

Особый интерес представляет то, как Windows ищет файлы и, если они не найдены, пытается открыть искомую строку в браузере. Если эта строка является допустимым доменом, веб-сайт будет открыт; в противном случае будут отображаться результаты поиска из Bing.

Если кто-то зарегистрирует почтовый домен, совпадающий с обычным именем файла, и кто-то выполнит поиск в Windows, операционная система автоматически откроет сайт в браузере.

Если на этом сайте размещен фишинговый комплект «Файловые архиваторы в браузере», он может обмануть пользователя, заставив его подумать, что WinRar отображает настоящий ZIP-архив.

Этот метод иллюстрирует, как ZIP-домены могут быть использованы для создания хитрых фишинговых атак и доставки вредоносных программ или кражи учетных данных.

Взяты материалы и переведены на русский с сайта (тык.)

Итак, относительно недавно реестр Google запустил несколько популярных и по их мнению безопасных доменов ( .dad , .phd , .prof , .esq , .foo , .zip , .mov и .nexus) подробнее.

Среди них оказался очень интересный домен ZIP TLD, для размещения веб-сайтов или адресов электронной почты. С момента выпуска TLD было немало споров о том, являются ли они ошибкой и могут ли они представлять угрозу кибербезопасности для пользователей. Хотя некоторые эксперты считают, что опасения преувеличены, основная проблема заключается в том, что некоторые сайты автоматически превращают строку, оканчивающуюся на «.zip», например setup.zip, в интерактивную ссылку, которую можно использовать для доставки вредоносного ПО или фишинговых атак.

Например, если вы отправляете кому-то инструкции по загрузке файла с именем setup.zip, Twitter автоматически превратит setup.zip в ссылку, заставляя людей думать, что они должны щелкнуть по нему, чтобы загрузить файл.

Twitter DM автоматически превращает setup.zip в ссылку. Источник: BleepingComputer

Когда вы нажмете на эту ссылку, ваш браузер попытается открыть сайт https://setup.zip, который может перенаправить вас на другой сайт, отобразить HTML-страницу или предложить загрузить файл.

Однако, как и во всех кампаниях по доставке вредоносных программ или фишинговых кампаниях, вы должны сначала убедить пользователя открыть файл, что может быть непросто.

Как же быть и как это вообще можно использовать??

Конечно же уже начали изобретать фреимворки и инструменты, один из таких инструментов предложил mr.d0x. Он сделал прикольный UI интерфейс для фишинговой атаки.

Источник: BleepingComputer

Чтобы сделать фальшивое окно WinRar еще более убедительным, исследователи внедрили фальшивую кнопку «Сканирование безопасности», при нажатии которой сообщается, что файлы были проверены и угроз обнаружено не было.

Источник: BleepingComputer

Несмотря на то, что инструментарий по-прежнему отображает адресную строку браузера, он по-прежнему может обмануть некоторых пользователей, заставив их думать, что это законный архив WinRar. Кроме того, творческие CSS и HTML, вероятно, могут быть использованы для дальнейшей доработки инструментария.

mr.d0x также создал другой вариант, который отображает фальшивый проводник Windows в браузере, который делает вид, что открывает ZIP-файл. Этот шаблон скорее находится в стадии разработки, поэтому в нем отсутствуют некоторые элементы.

Источник: BleepingComputer

Злоупотребление набором фишинговых инструментов

mr.d0x объясняет, что этот набор фишинговых инструментов может использоваться как для кражи учетных данных, так и для доставки вредоносных программ.Например, если пользователь дважды щелкнет PDF-файл в поддельном окне WinRar, он может перенаправить посетителя на другую страницу с запросом учетных данных для входа в систему для правильного просмотра файла.

Инструментарий также можно использовать для доставки вредоносных программ, отображая PDF-файл, который вместо этого загружает файл с аналогичным именем .exe при нажатии. Например, окно поддельного архива может отображать файл document.pdf, но при нажатии браузер загружает document.pdf.exe.

Поскольку Windows по умолчанию не показывает расширения файлов, пользователь просто увидит файл PDF в своей папке загрузок и, возможно, дважды щелкнет по нему, не осознавая, что это исполняемый файл.

Особый интерес представляет то, как Windows ищет файлы и, если они не найдены, пытается открыть искомую строку в браузере. Если эта строка является допустимым доменом, веб-сайт будет открыт; в противном случае будут отображаться результаты поиска из Bing.

Если кто-то зарегистрирует почтовый домен, совпадающий с обычным именем файла, и кто-то выполнит поиск в Windows, операционная система автоматически откроет сайт в браузере.

Если на этом сайте размещен фишинговый комплект «Файловые архиваторы в браузере», он может обмануть пользователя, заставив его подумать, что WinRar отображает настоящий ZIP-архив.

Этот метод иллюстрирует, как ZIP-домены могут быть использованы для создания хитрых фишинговых атак и доставки вредоносных программ или кражи учетных данных.