Пожалуйста, обратите внимание, что пользователь заблокирован

Здравствуйте дорогие форумчате. Я работаю админом более 10 лет и многие начитнающие админы даже понятия не имеют как работает UFW. пришел к выводу что мне стоит написать мини статью на эту чудесную тему. Я сегодня напишу конкретно про UFW что бы не затягивать статью.

Введение:

В современном цифровом мире кибербезопасность становится все более важной для защиты данных и обеспечения безопасности сетей. Одним из ключевых аспектов обеспечения безопасности является контроль доступа и фильтрация сетевого трафика. В этой статье мы рассмотрим UFW (Uncomplicated Firewall) - простой инструмент управления фаерволом в Linux, который предоставляет эффективное решение для обеспечения кибербезопасности.

Что такое UFW:

UFW - это программное обеспечение для управления фаерволом в операционных системах Linux. Оно является удобным интерфейсом командной строки для настройки фаервола iptables. UFW предлагает простые правила, позволяющие легко активировать и деактивировать доступ к сетевым ресурсам. Он предоставляет возможность определять разрешенные сетевые порты и протоколы, ограничивать доступ по IP-адресам и подсетям.

Преимущества использования UFW для кибербезопасности:

Заключение:

UFW представляет собой удобный и эффективный инструмент для управления фаерволом в Linux и обеспечения кибербезопасности. Благодаря своей простоте использования и гибкости настройки, он позволяет администраторам систем легко контролировать доступ к сетевым ресурсам и защищать системы от потенциальных угроз. При правильной настройке и использовании UFW становится надежным средством защиты сетей Linux.

Введение:

В современном цифровом мире кибербезопасность становится все более важной для защиты данных и обеспечения безопасности сетей. Одним из ключевых аспектов обеспечения безопасности является контроль доступа и фильтрация сетевого трафика. В этой статье мы рассмотрим UFW (Uncomplicated Firewall) - простой инструмент управления фаерволом в Linux, который предоставляет эффективное решение для обеспечения кибербезопасности.

Что такое UFW:

UFW - это программное обеспечение для управления фаерволом в операционных системах Linux. Оно является удобным интерфейсом командной строки для настройки фаервола iptables. UFW предлагает простые правила, позволяющие легко активировать и деактивировать доступ к сетевым ресурсам. Он предоставляет возможность определять разрешенные сетевые порты и протоколы, ограничивать доступ по IP-адресам и подсетям.

Преимущества использования UFW для кибербезопасности:

- Простота использования: UFW обладает интуитивно понятным интерфейсом командной строки, что делает его доступным даже для пользователей без глубоких знаний в области сетевой безопасности. Он предоставляет простой способ настройки правил фильтрации пакетов без необходимости изучения сложной синтаксической структуры iptables.

- Гибкость настройки: UFW позволяет определять разрешенные порты, протоколы и IP-адреса, что позволяет администраторам тонко настроить доступ к сетевым ресурсам. Можно создавать правила, контролирующие входящий и исходящий трафик, а также настраивать правила NAT (Network Address Translation) для перенаправления портов.

- Защита по умолчанию: При активации UFW все входящие соединения блокируются, за исключением тех, которые явно разрешены правилами. Это обеспечивает базовую защиту по умолчанию, предотвращая несанкционированный доступ к системе.

- Логирование событий: UFW предоставляет возможность логирования событий фаервола, что позволяет анализировать происходящие в сети события и обнаруживать потенциальные угрозы безопасности

- Блокировка всего входящего трафика:

Эта команда блокирует все входящие подключения по умолчанию, защищая систему от несанкционированного доступа. - Разрешение всего исходящего трафика:

Эта команда разрешает все исходящие подключения по умолчанию, позволяя системе устанавливать соединения с внешними ресурсами. - Разрешение доступа к определенному порту:

Замените <port> на номер порта, который вы хотите разрешить. Например, sudo ufw allow 22/tcp разрешит доступ к порту 22 для SSH-подключений. - Блокировка доступа с определенного IP-адреса:

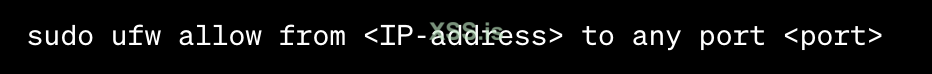

Замените <IP-address> на конкретный IP-адрес, который вы хотите заблокировать. Например, sudo ufw deny from 192.168.0.100 блокирует доступ с IP-адреса 192.168.0.100. - Разрешение доступа к определенному порту с ограничением IP-адресов:

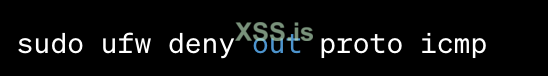

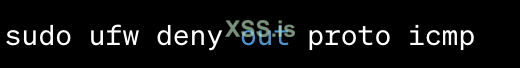

Замените <IP-address> на конкретный IP-адрес, а <port> на номер порта. Это позволит разрешить доступ только с указанного IP-адреса к указанному порту. - Блокировка ICMP-сообщений (пинг):

Эта команда блокирует исходящие ICMP-сообщения, такие как пинг, предотвращая определение наличия активных узлов в сети. - Включение логирования событий фаервола:

Эта команда включает логирование событий фаервола, позволяя вам анализировать журналы для обнаружения потенциальных угроз и неправильной конфигурации. - Пример настроки UFW для почтового сервера

Конфигурация UFW для почтового сервера может варьироваться в зависимости от используемых протоколов и услуг. Вот пример базовой настройки UFW для почтового сервера, поддерживающего протоколы SMTP (Simple Mail Transfer Protocol) и IMAP (Internet Message Access Protocol):

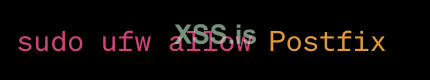

- Разрешение доступа к почтовому серверу по протоколу SMTP:

Замените Postfix на имя службы или номер порта, используемый для SMTP на вашем сервере. - Разрешение доступа к почтовому серверу по протоколу IMAP:

Замените Dovecot/IMAP на имя службы или номер порта, используемый для IMAP на вашем сервере. - Ограничение доступа к административному интерфейсу почтового сервера (если есть):

Замените <trusted-IP> на доверенный IP-адрес, с которого разрешен доступ к административному интерфейсу, и <admin-port> на номер порта, используемый для административного доступа к почтовому серверу. - Блокировка доступа к нежелательным портам:

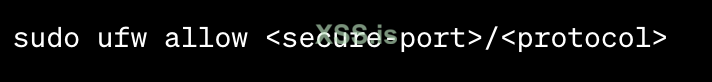

Замените <port> на номер порта, который вы хотите заблокировать. Например, sudo ufw deny 25 блокирует доступ к порту 25 (обычно используется для SMTP без SSL/TLS). - Разрешение доступа к безопасным портам и протоколам:

Замените <secure-port> на номер безопасного порта (например, 465 для SMTP с SSL/TLS) и <protocol> на протокол (например, tcp). Это позволит разрешить доступ к безопасным портам и протоколам, используемым для защищенного обмена почтой.

- Разрешение доступа к почтовому серверу по протоколу SMTP:

Заключение:

UFW представляет собой удобный и эффективный инструмент для управления фаерволом в Linux и обеспечения кибербезопасности. Благодаря своей простоте использования и гибкости настройки, он позволяет администраторам систем легко контролировать доступ к сетевым ресурсам и защищать системы от потенциальных угроз. При правильной настройке и использовании UFW становится надежным средством защиты сетей Linux.