Источник: https://chevonphillip.medium.com/rce-due-to-dependency-confusion-5000-bounty-fd1b294d645f

Перевод от: BLUA

Всем привет! Я вернулся с еще одной классной статьей об отчете об обнаружении багов, который я отправил в частную программу на HackerOne. Прикинь!

Я получил вознаграждение в размере 5000 долларов, и они позаботились об этом всего за 30 минут!

Я не буду вдаваться в подробности путаницы с зависимостями, поскольку существует множество потрясающих статей(`https://medium.com/@alex.birsan/dependency-confusion-4a5d60fec610`), которые освещают это.

Но, эй, я не сдавался! Я просмотрел файлы .js, загруженные приложением, используя вкладку "Сеть" в моем браузере. Я увидел, что когда загружалась страница авторизации для входа в систему, к ней было подключено

Я вспомнил, что читал о картах исходного кода и о том, как вы можете объединить с ними исходный код front-end.

Итак, я использовал этот классный инструмент под названием Sourcemapper (`https://github.com/denandz/sourcemapper`), который помогает сделать именно это.

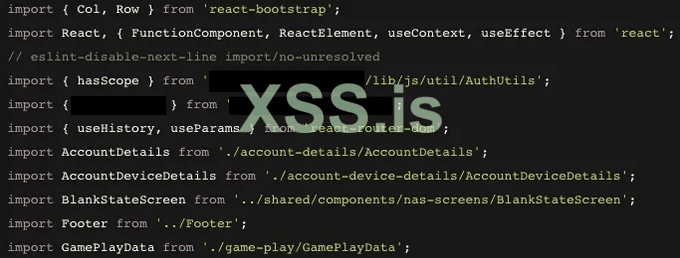

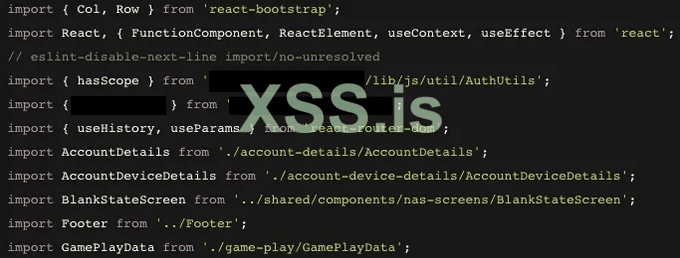

Имея в руках исходный код, я начал искать уязвимости. Я нашел несколько интересных, но что действительно привлекло мое внимание в коде, так это инструкции import.

Я заметил, что импорт ссылается на пакет NPM, который нужно было найти на `npm.org` .

Поэтому я сделал то, что сделал бы любой хакер, пытаясь понять, смогу ли я взломать этот пакет. К моему счастью, это сработало!

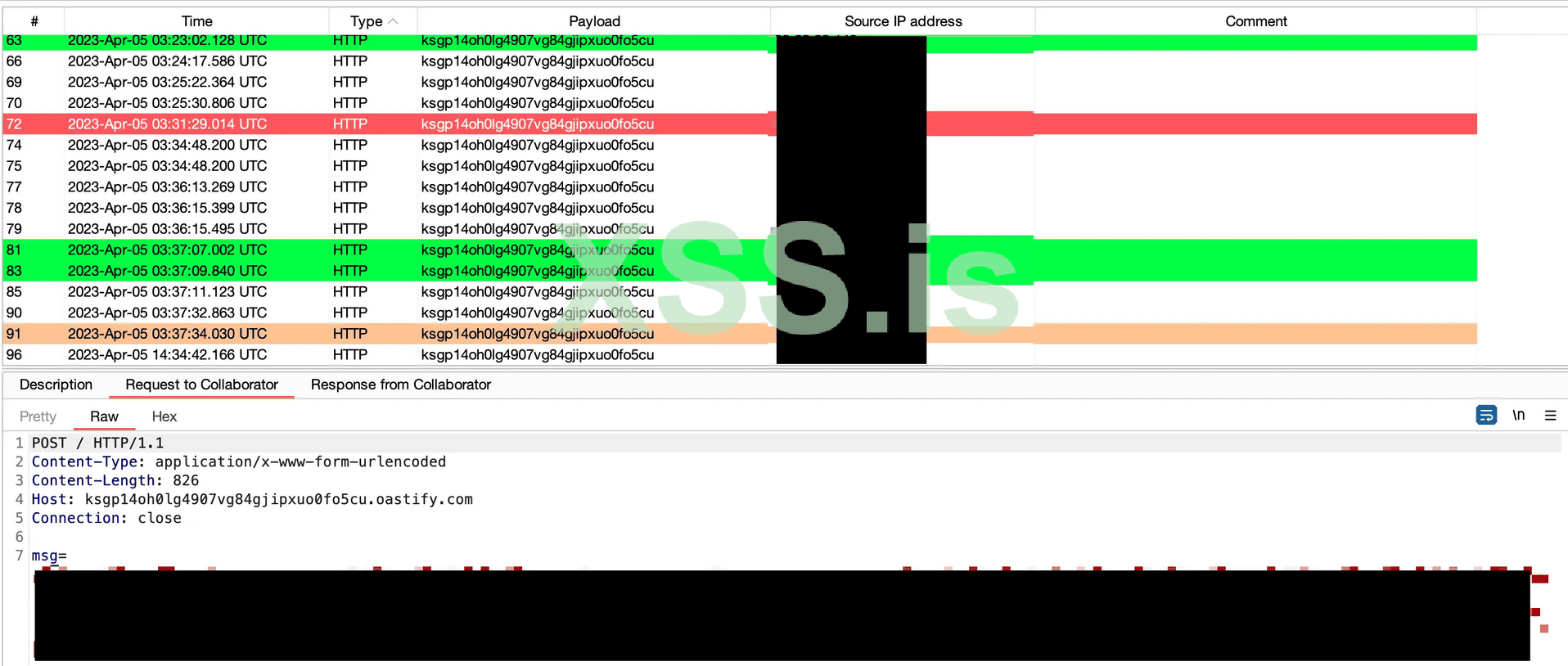

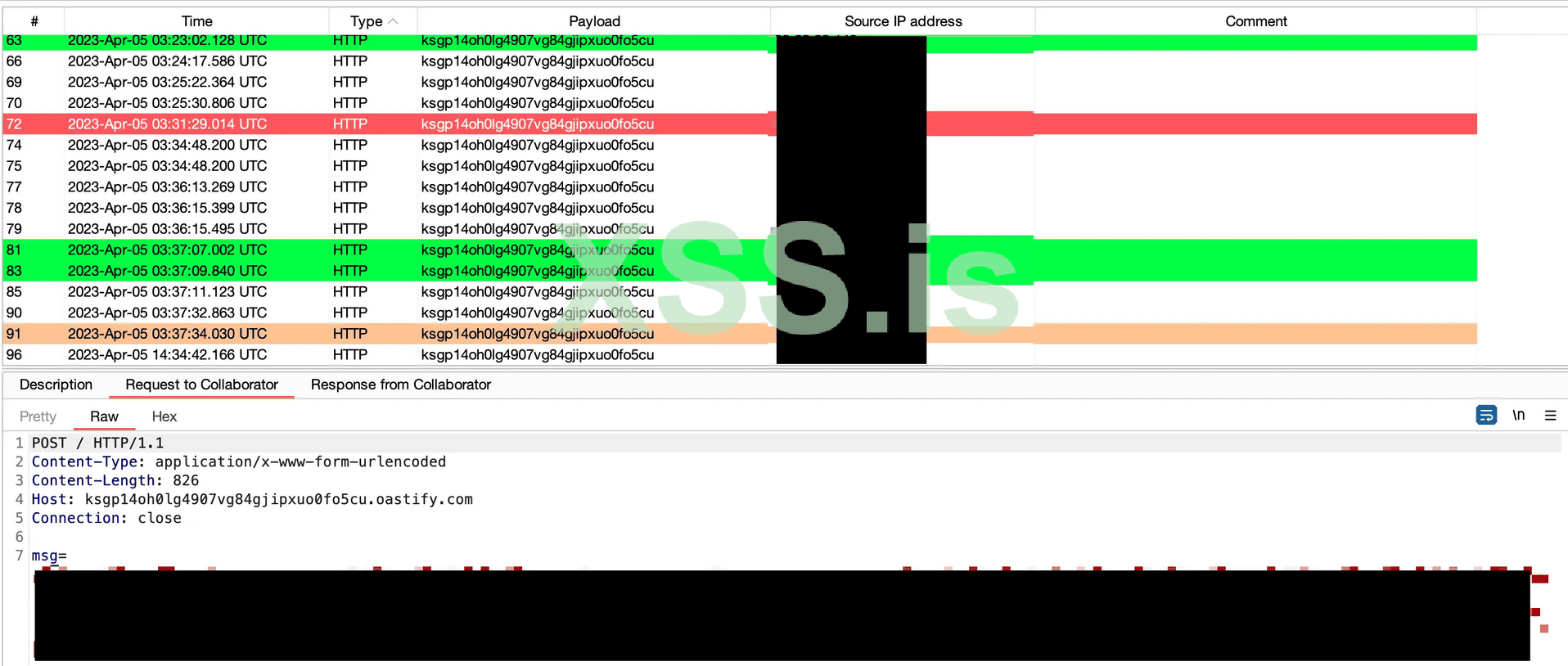

Я быстро создал PoC и начал получать обратные звонки своему burp collaborator, а также смог извлекать конфиденциальные данные и выполнять код.

Я сообщил об этой проблеме программе, и она была устранена в течение 30 минут и вознаграждена их максимальным количеством.

P.S: Отдельное спасибо `https://twitter.com/Arl_rose` за то, что помогли мне немедленно сообщить об этом.

КОНЕЦ — Если вы хотите прочитать больше моих статей, пожалуйста, следуйте за мной здесь. `https://twitter.com/ChevonPhillip` и `https://www.linkedin.com/in/chevonphillip/`

Перевод от: BLUA

Всем привет! Я вернулся с еще одной классной статьей об отчете об обнаружении багов, который я отправил в частную программу на HackerOne. Прикинь!

Я получил вознаграждение в размере 5000 долларов, и они позаботились об этом всего за 30 минут!

Я не буду вдаваться в подробности путаницы с зависимостями, поскольку существует множество потрясающих статей(`https://medium.com/@alex.birsan/dependency-confusion-4a5d60fec610`), которые освещают это.

Но, эй, я не сдавался! Я просмотрел файлы .js, загруженные приложением, используя вкладку "Сеть" в моем браузере. Я увидел, что когда загружалась страница авторизации для входа в систему, к ней было подключено

app.[random_characters].js -файл.Я вспомнил, что читал о картах исходного кода и о том, как вы можете объединить с ними исходный код front-end.

Итак, я использовал этот классный инструмент под названием Sourcemapper (`https://github.com/denandz/sourcemapper`), который помогает сделать именно это.

Имея в руках исходный код, я начал искать уязвимости. Я нашел несколько интересных, но что действительно привлекло мое внимание в коде, так это инструкции import.

Я заметил, что импорт ссылается на пакет NPM, который нужно было найти на `npm.org` .

Поэтому я сделал то, что сделал бы любой хакер, пытаясь понять, смогу ли я взломать этот пакет. К моему счастью, это сработало!

Я быстро создал PoC и начал получать обратные звонки своему burp collaborator, а также смог извлекать конфиденциальные данные и выполнять код.

Я сообщил об этой проблеме программе, и она была устранена в течение 30 минут и вознаграждена их максимальным количеством.

P.S: Отдельное спасибо `https://twitter.com/Arl_rose` за то, что помогли мне немедленно сообщить об этом.

КОНЕЦ — Если вы хотите прочитать больше моих статей, пожалуйста, следуйте за мной здесь. `https://twitter.com/ChevonPhillip` и `https://www.linkedin.com/in/chevonphillip/`