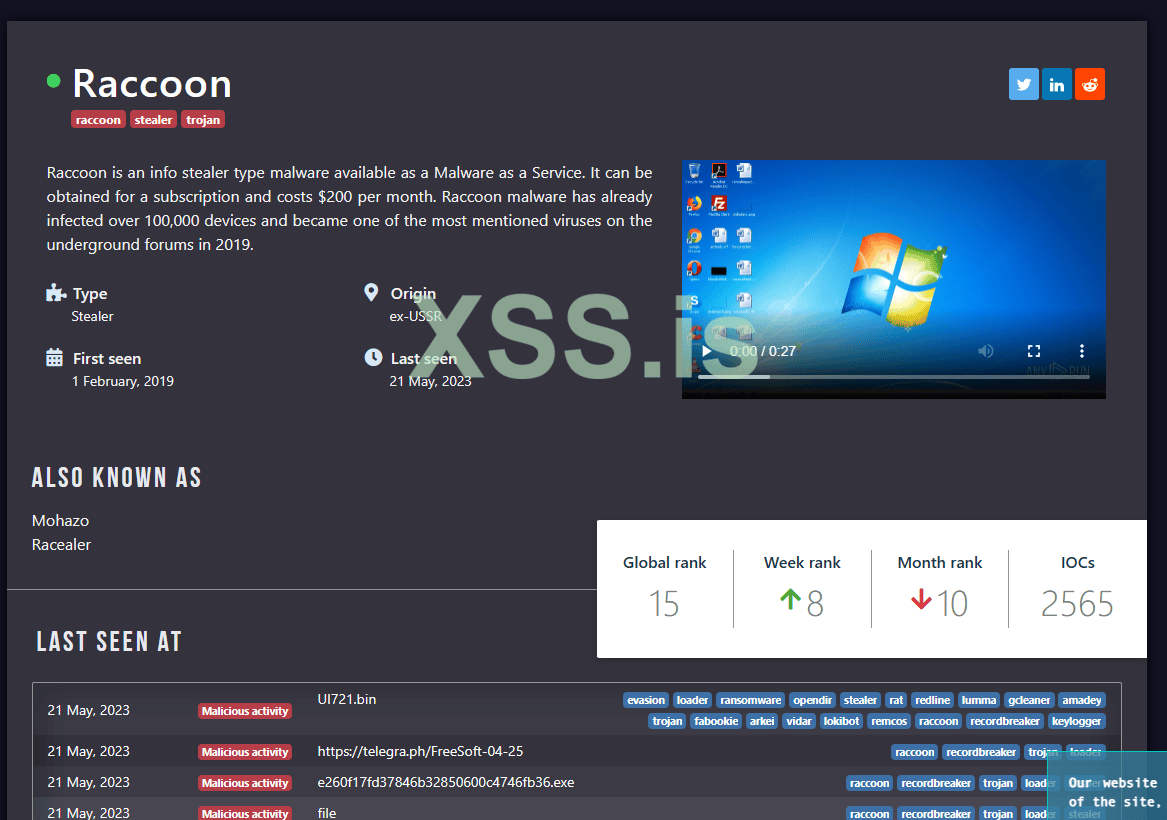

Сегодня на столе у нас LummaC2. За проектом я наблюдаю практически с самого начала. Видно, что автор прям живет своим детищем, постоянные обновления, доделки, переделки. Сложилось впечатление, что он только спит и кодит стремясь к совершенству. Стало любопытно и я обратился к автору с просьбой предоставить продукт на посмотреть. Автор пошел на встречу и любезно предоставил доступ в панель и три билда. Ну чтож, давайте посмотрим

Основной функционал и работоспособность.

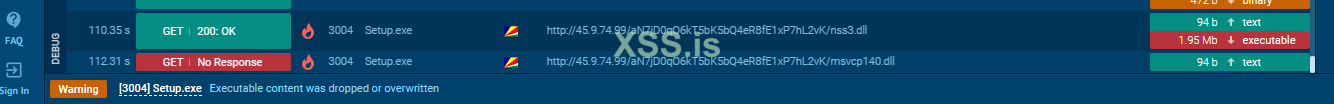

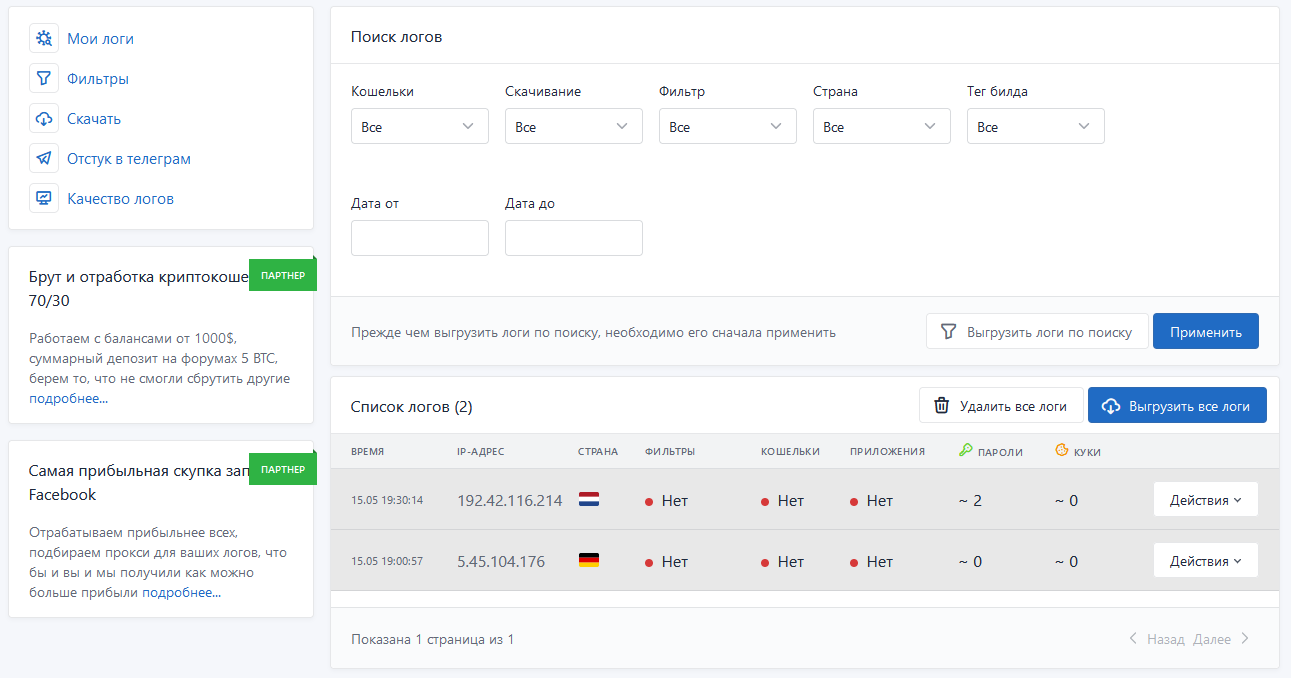

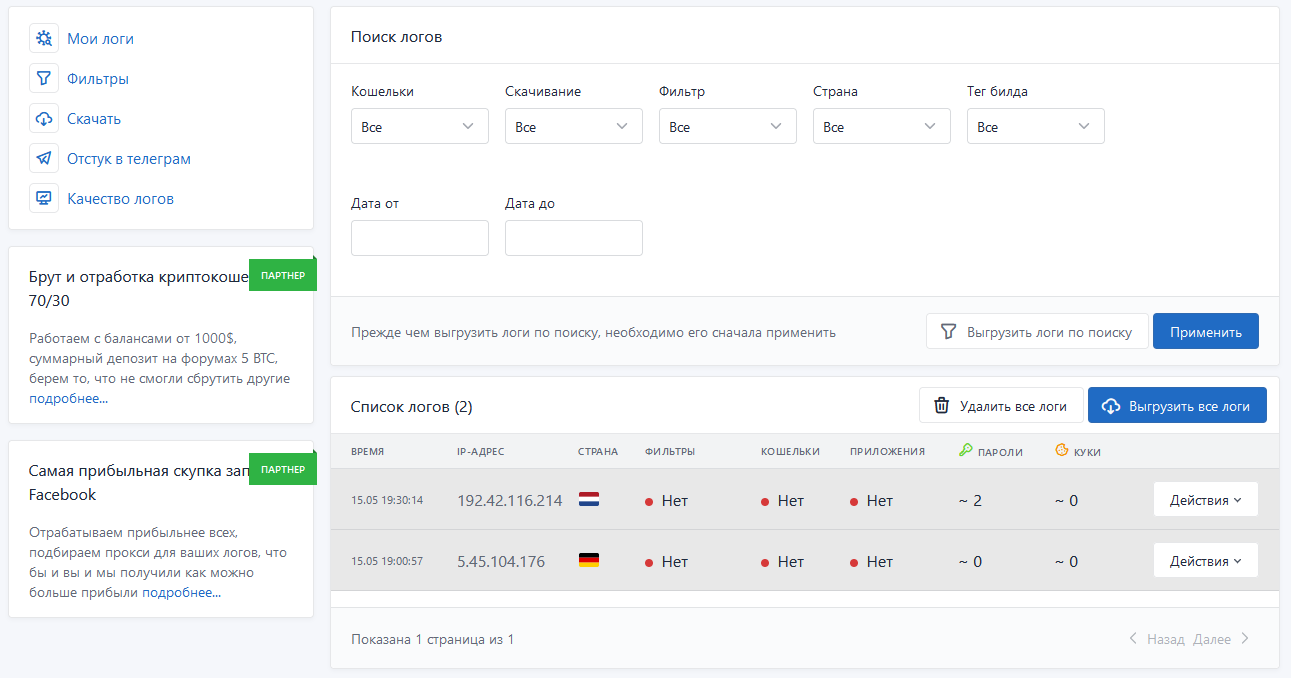

Для начала как обычно я ставлю Windows 10 LTSC x64 в качестве гостевой системы т.е. на виртуальную машину. Система полностью обновленная и заряженная на успех, но - билд остучал.

Ставим на эту же систему Хром, сохраняем пасс в браузере и запускаем повторно - пасс упал в лог. Успеху не помешали полностью обновленная система с дефендером и смартскрином.

Анализ бинарей.

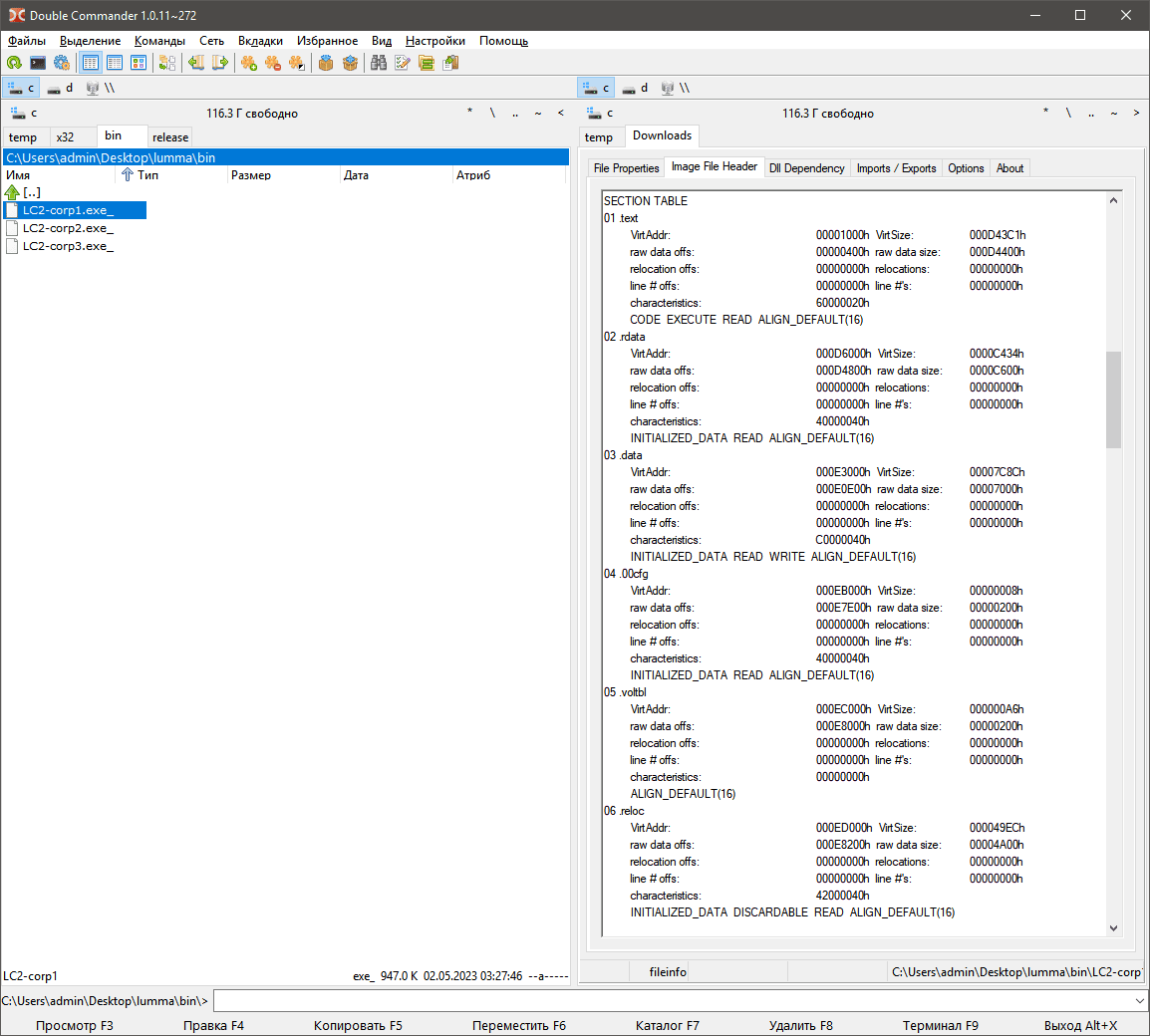

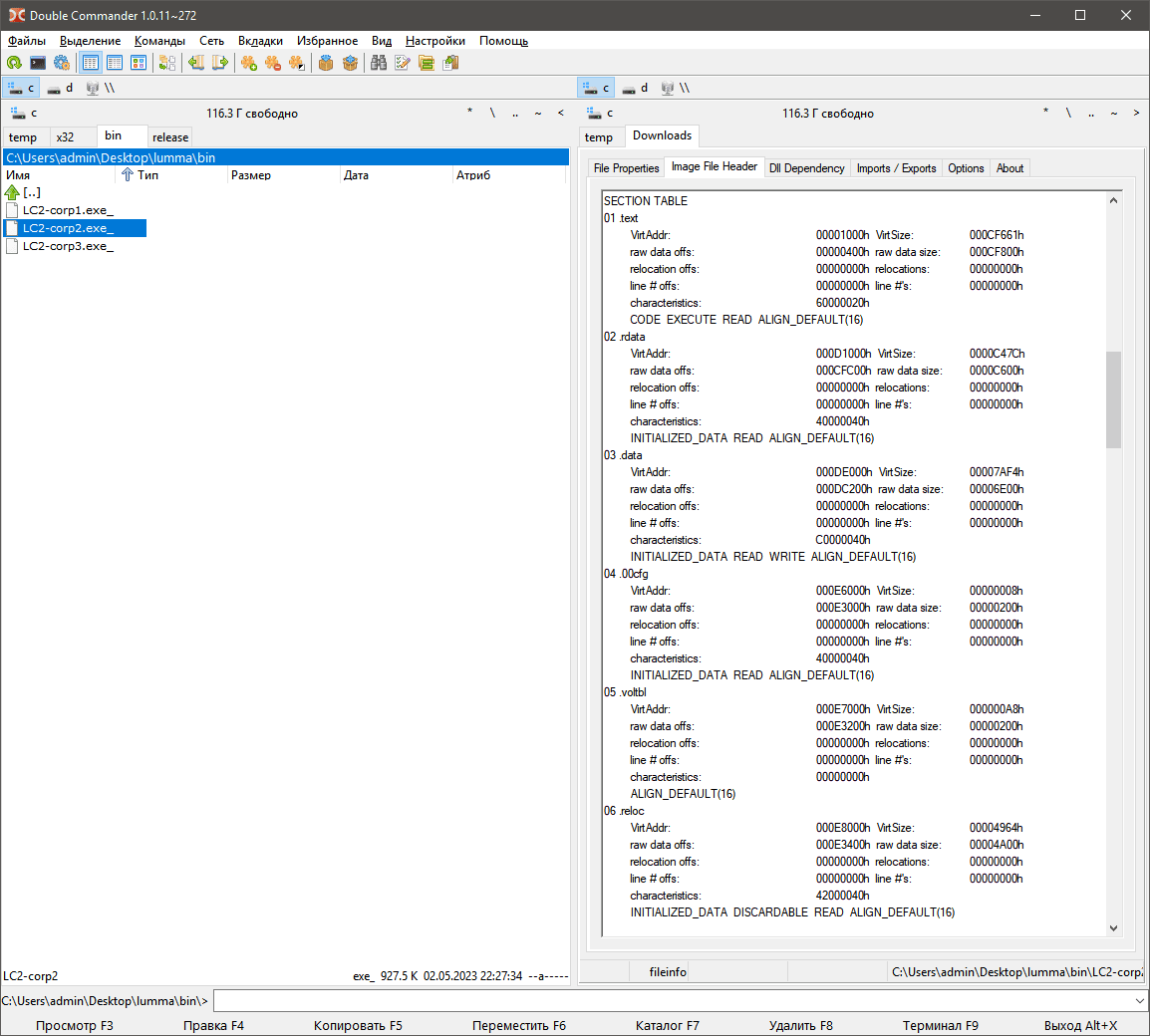

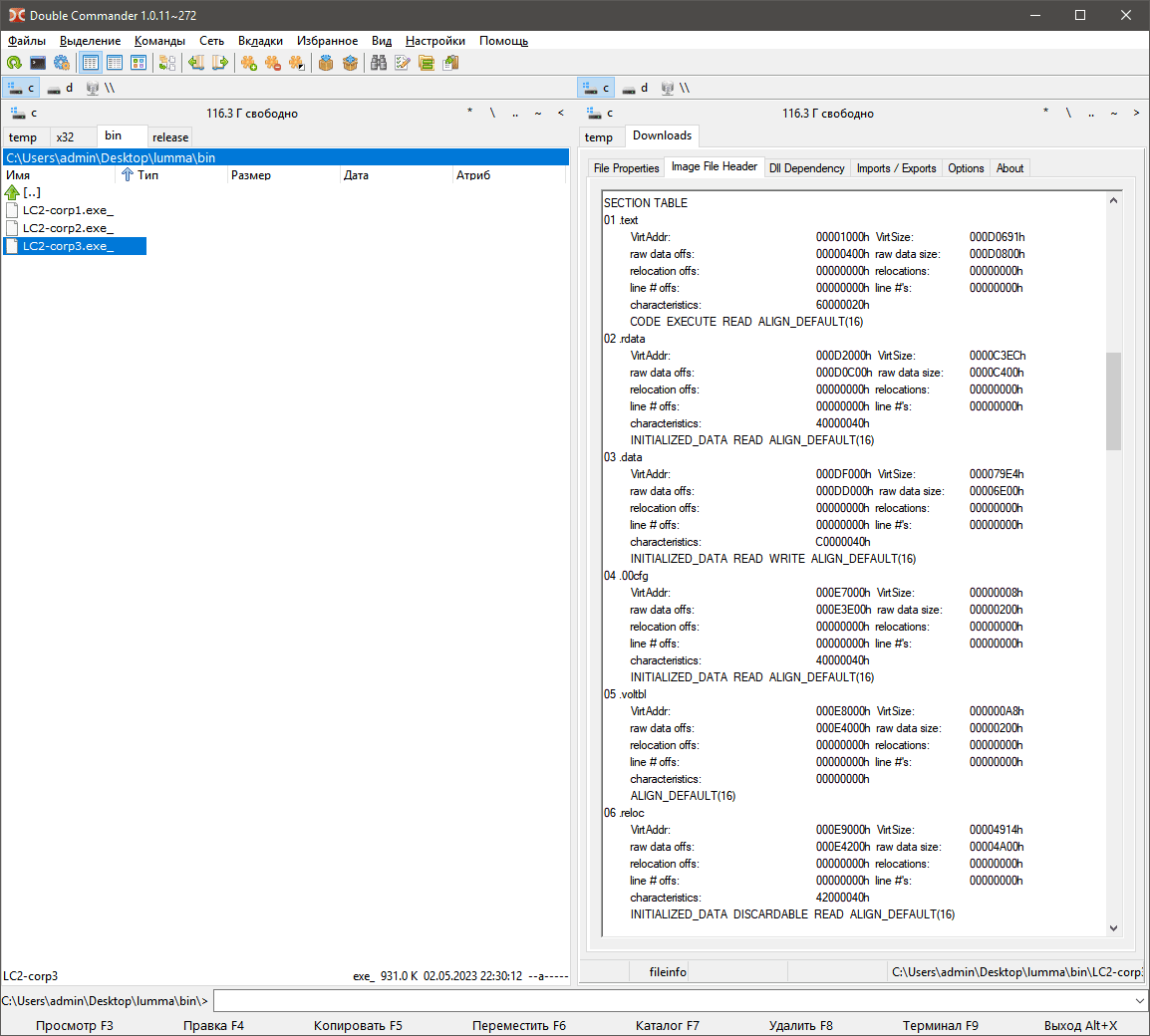

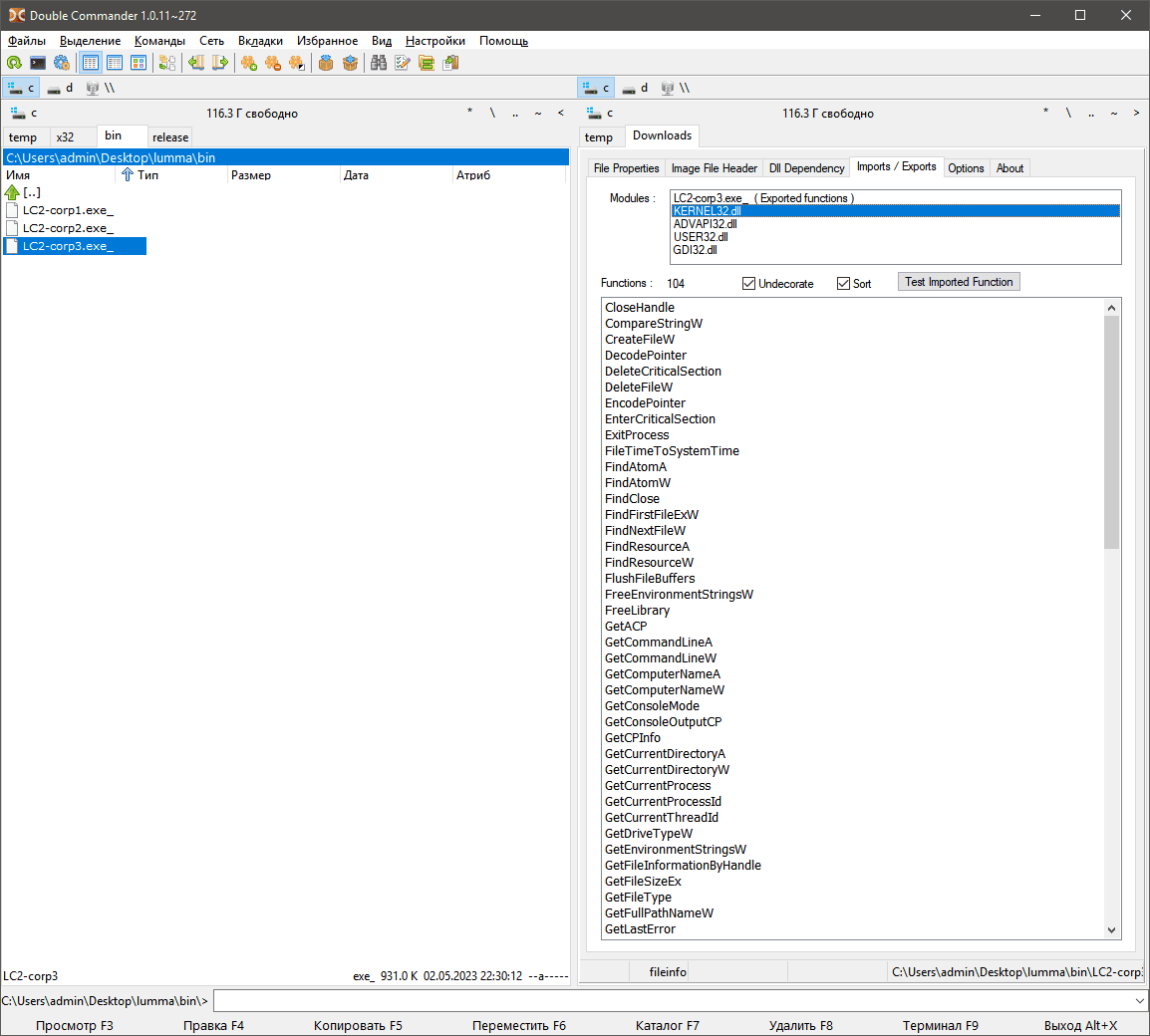

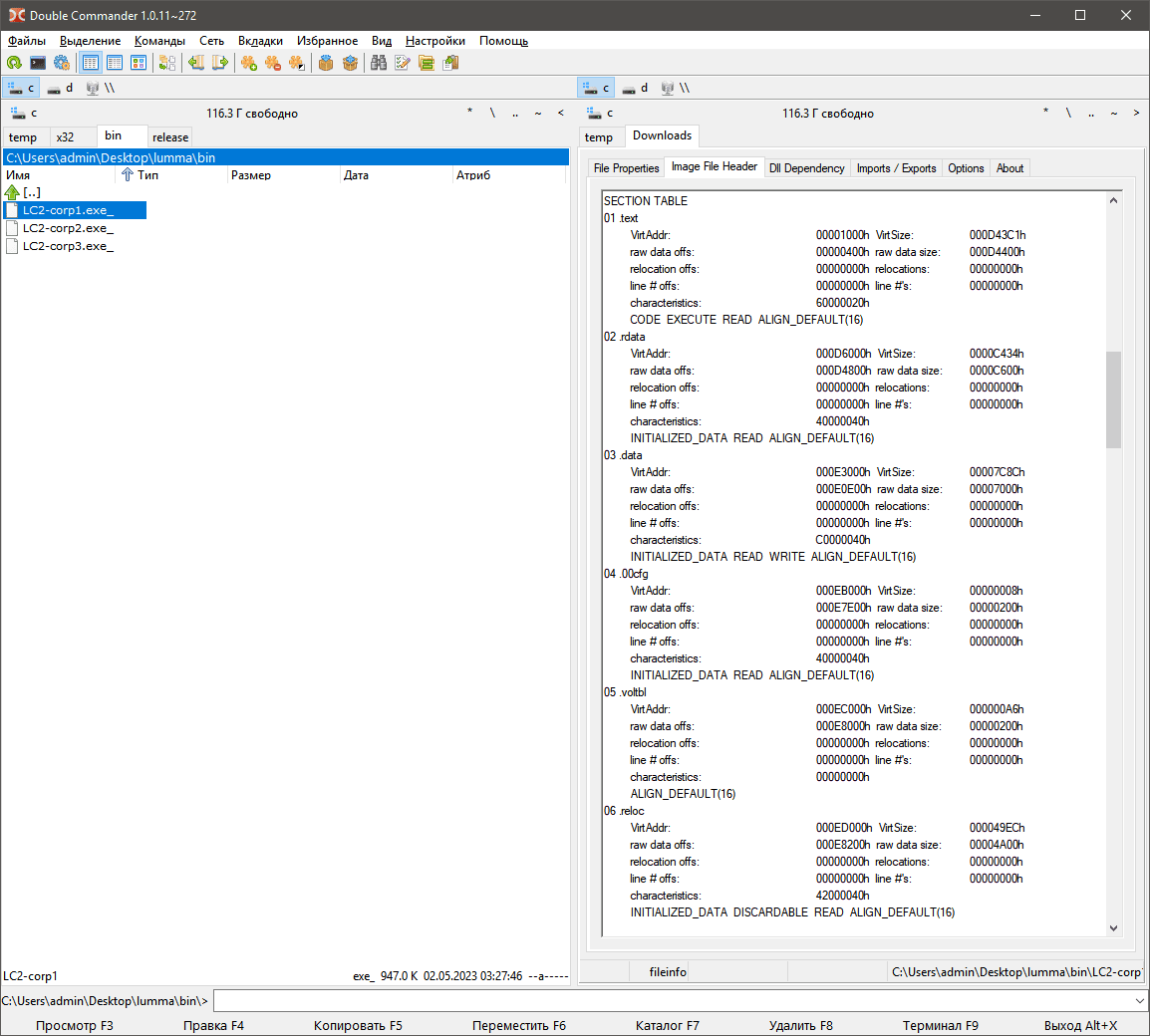

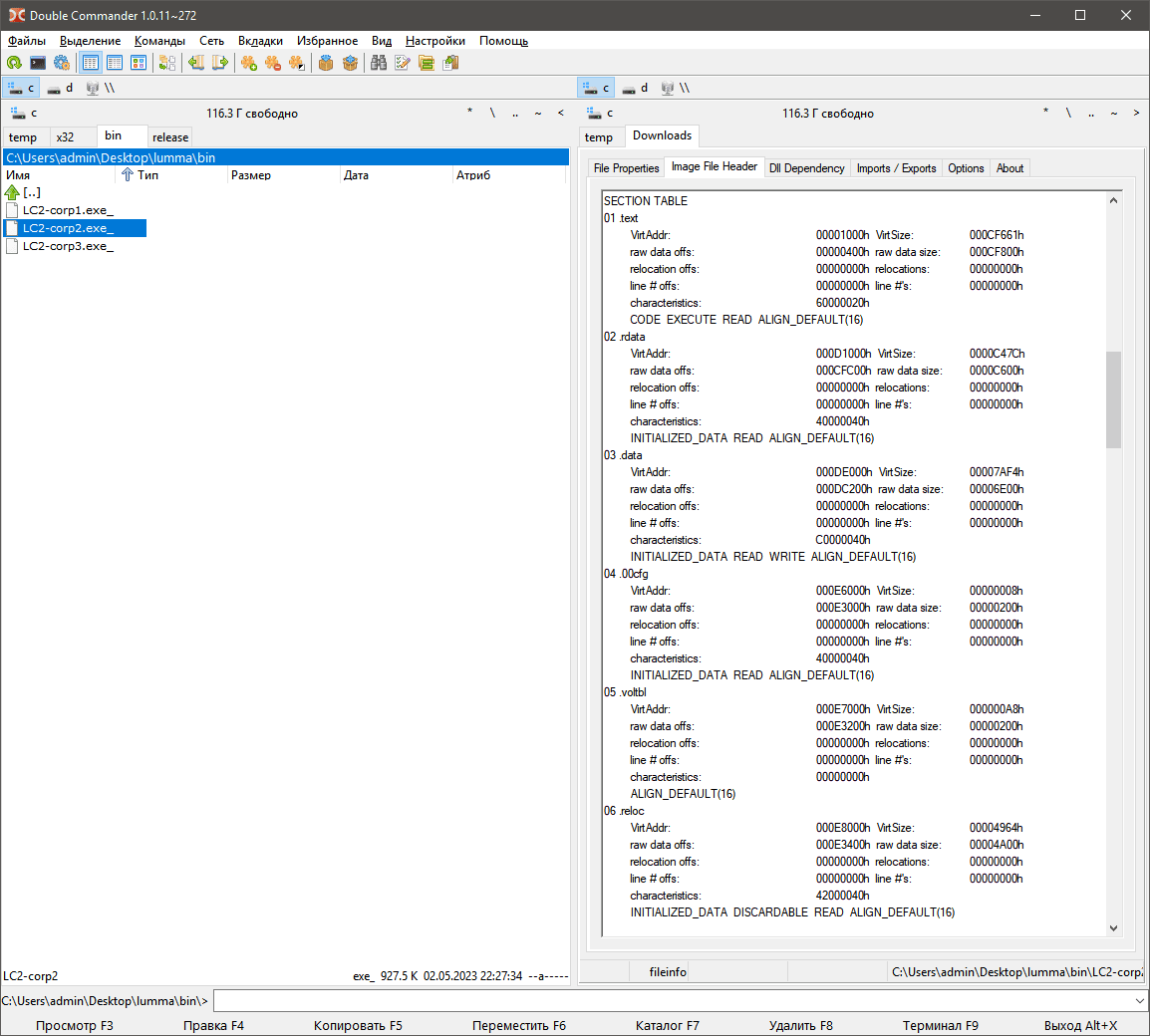

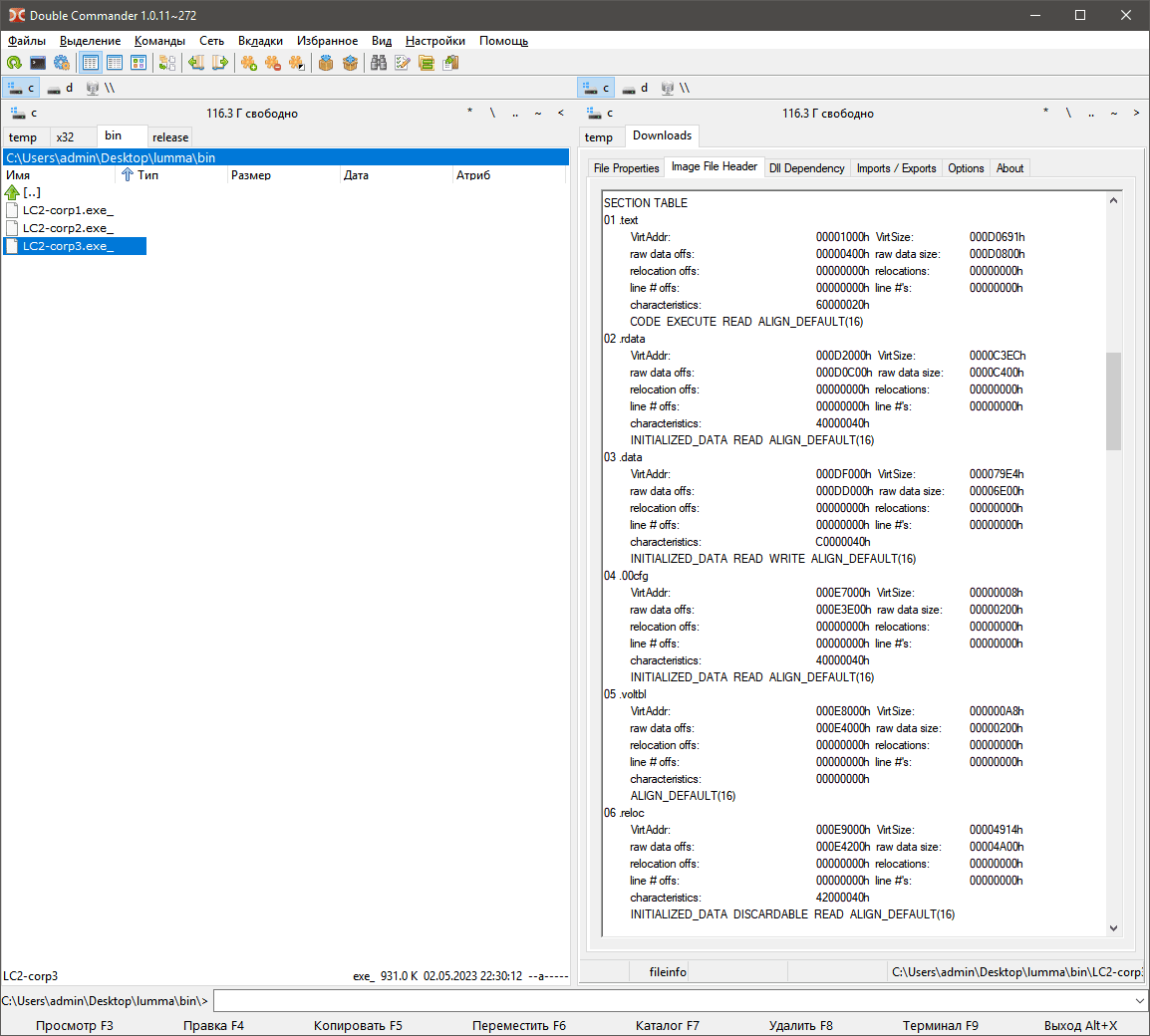

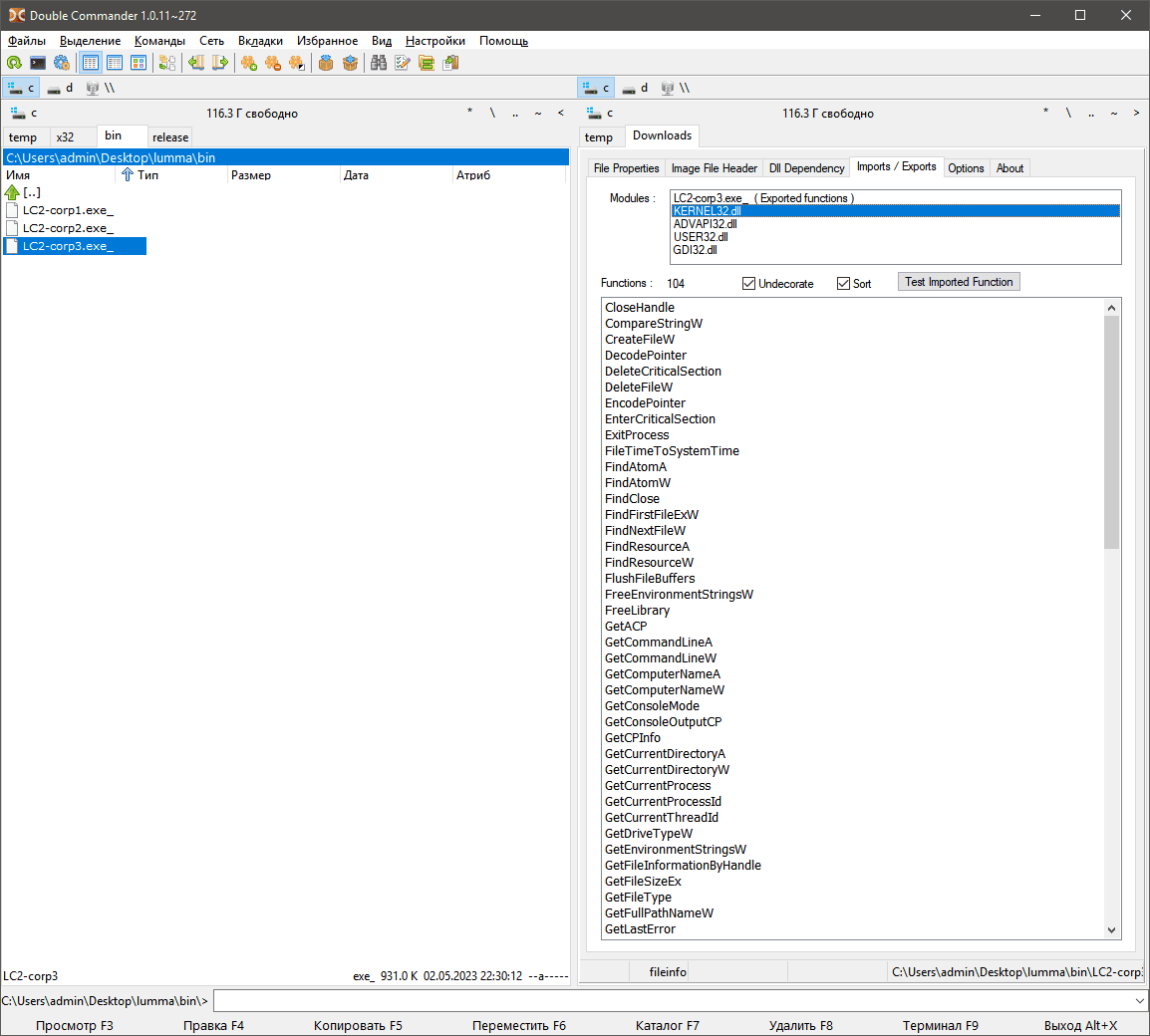

Внутри у нас x86, достаточно жирные (~930кб) и c одинаковым набором секций.

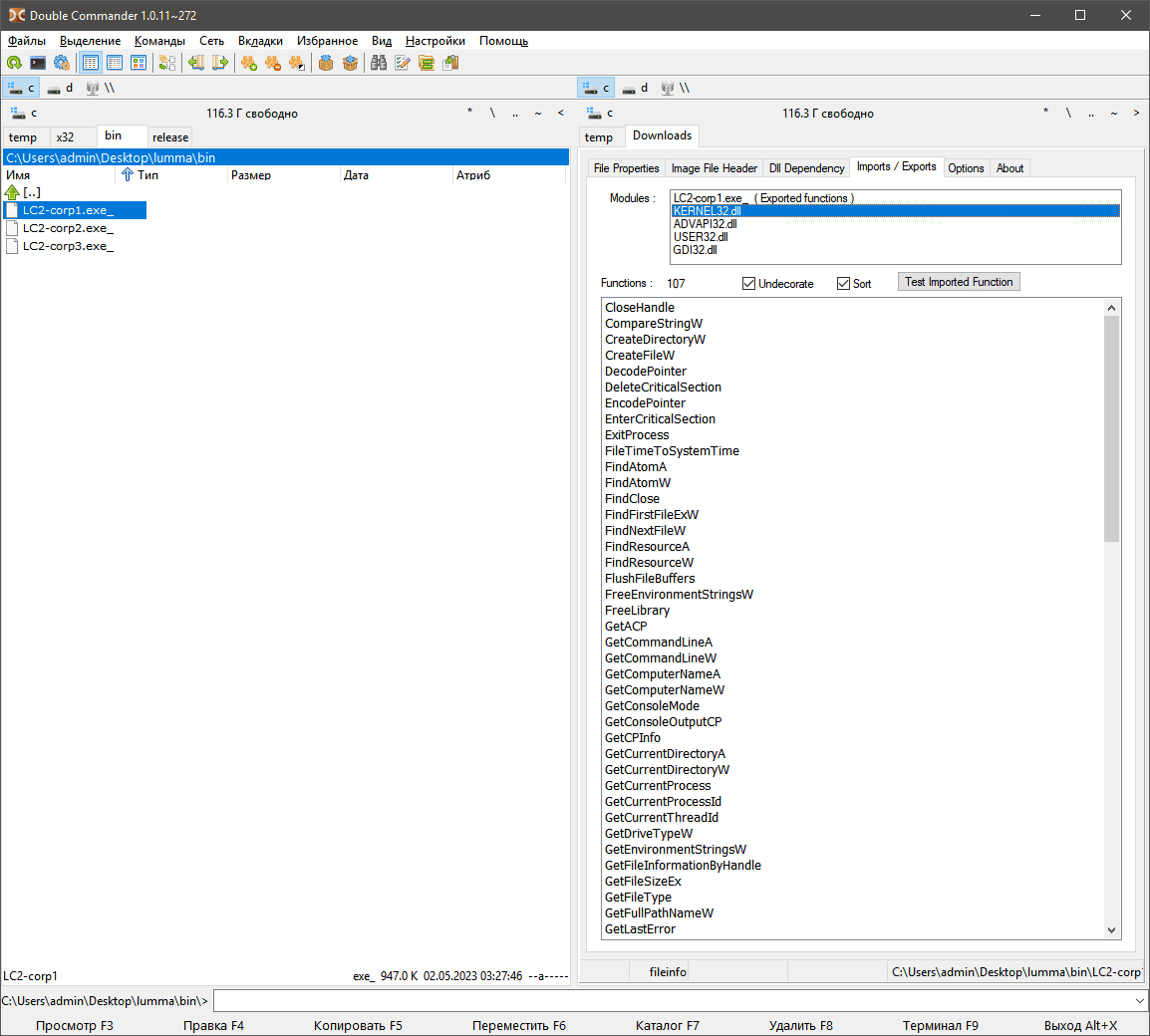

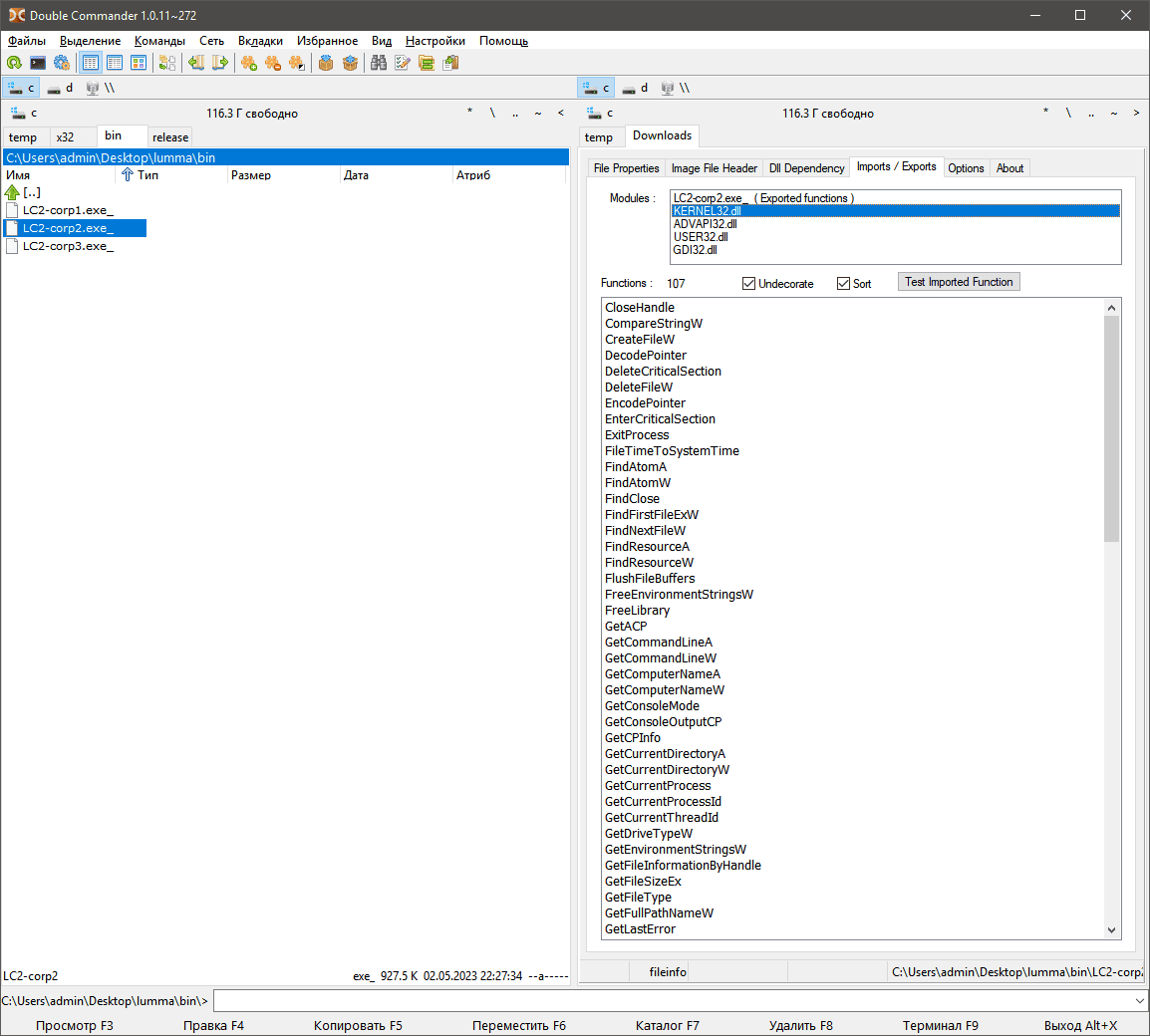

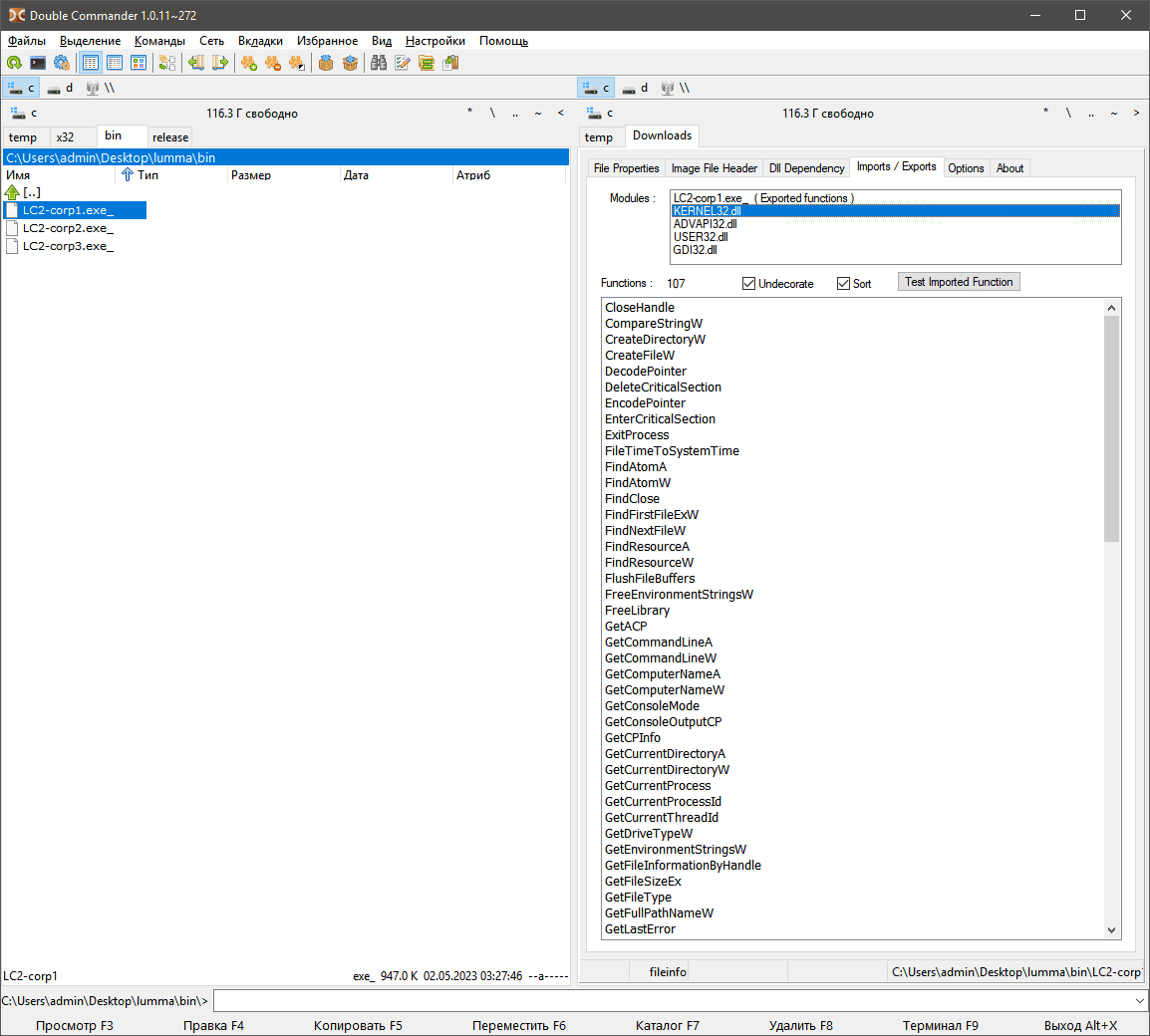

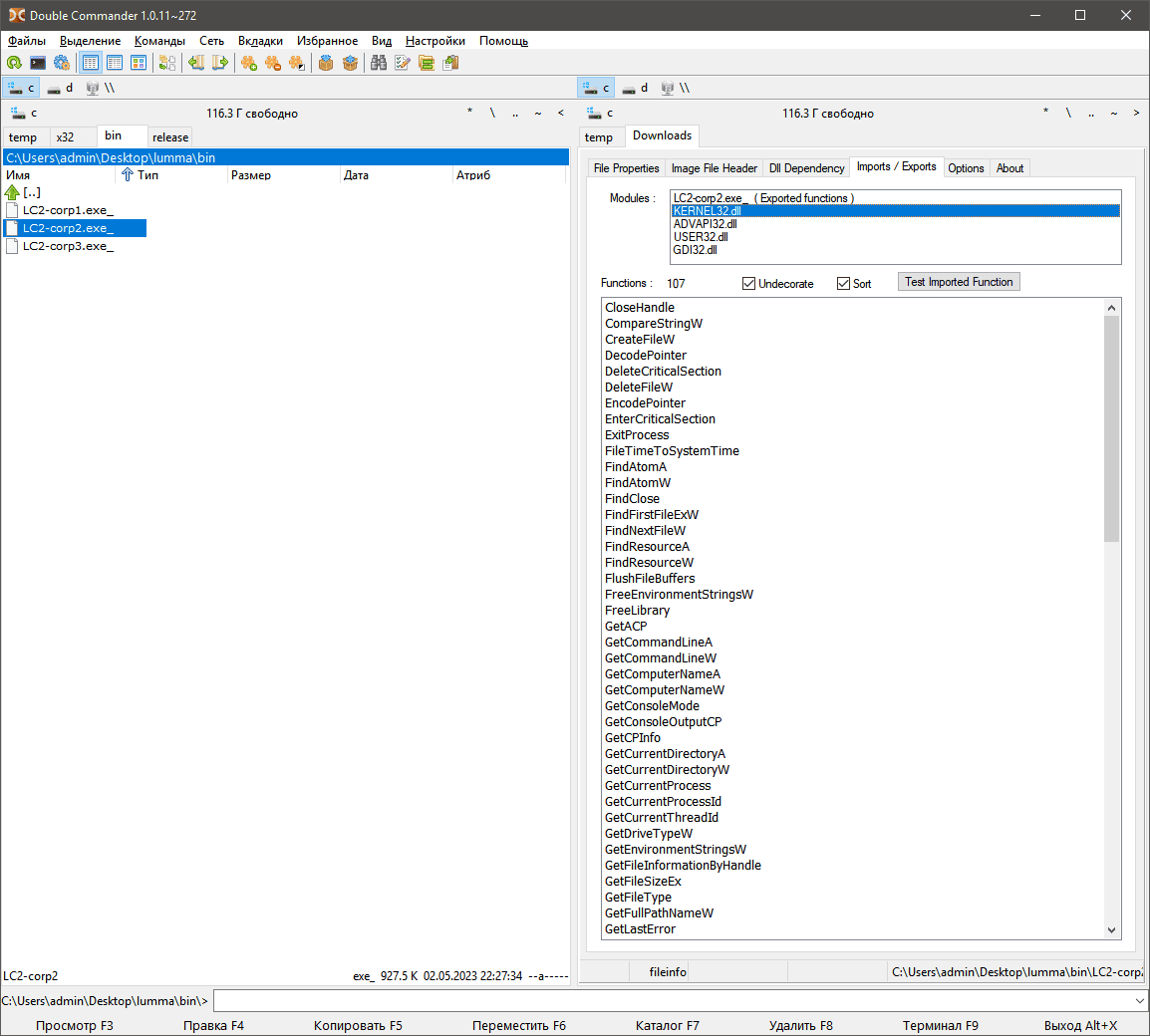

Импорт оказался тоже одинаковым, как по библиотекам, так и по списку импортируемых API.

Импорт оказался тоже одинаковым, как по библиотекам, так и по списку импортируемых API.

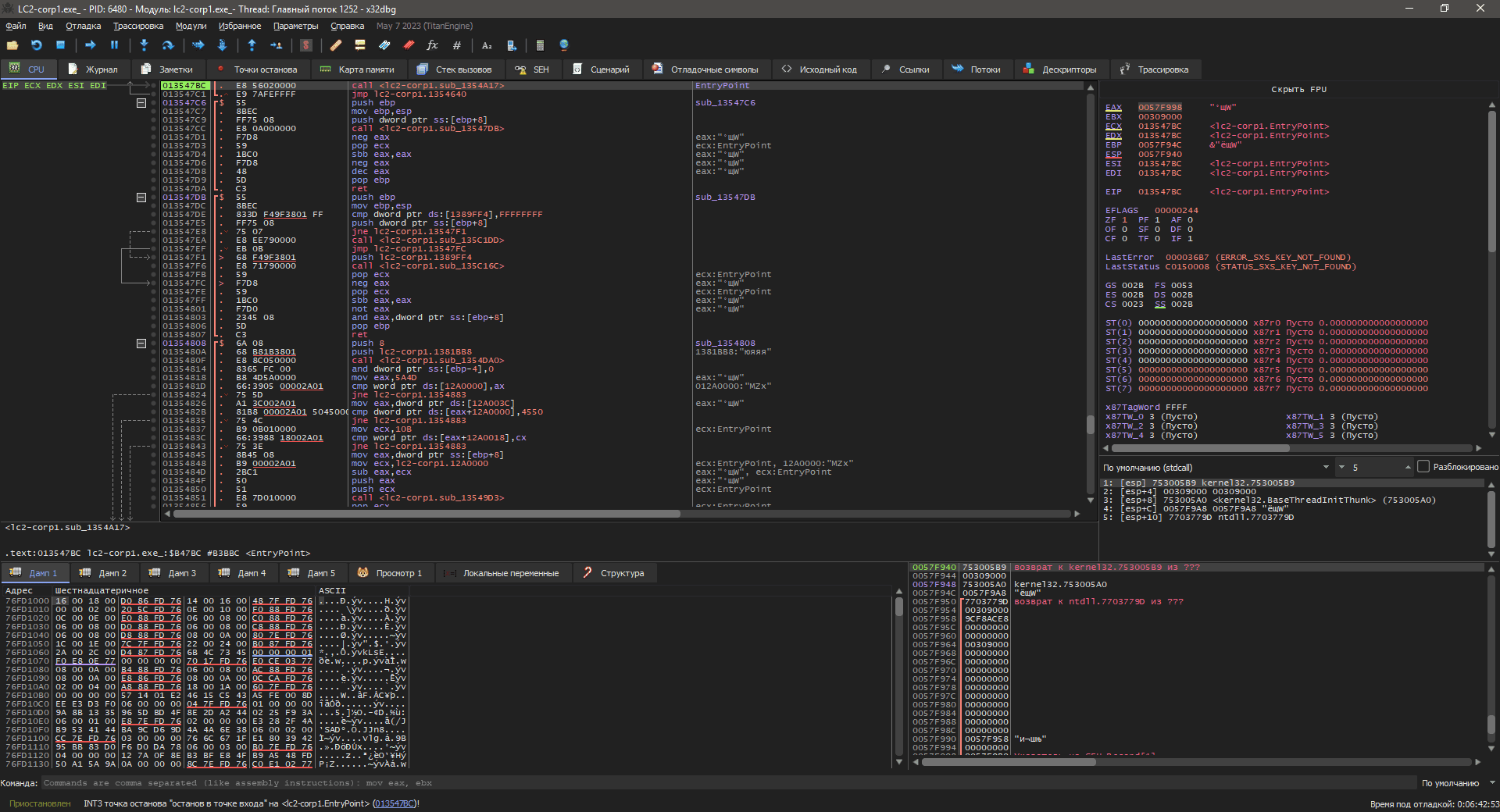

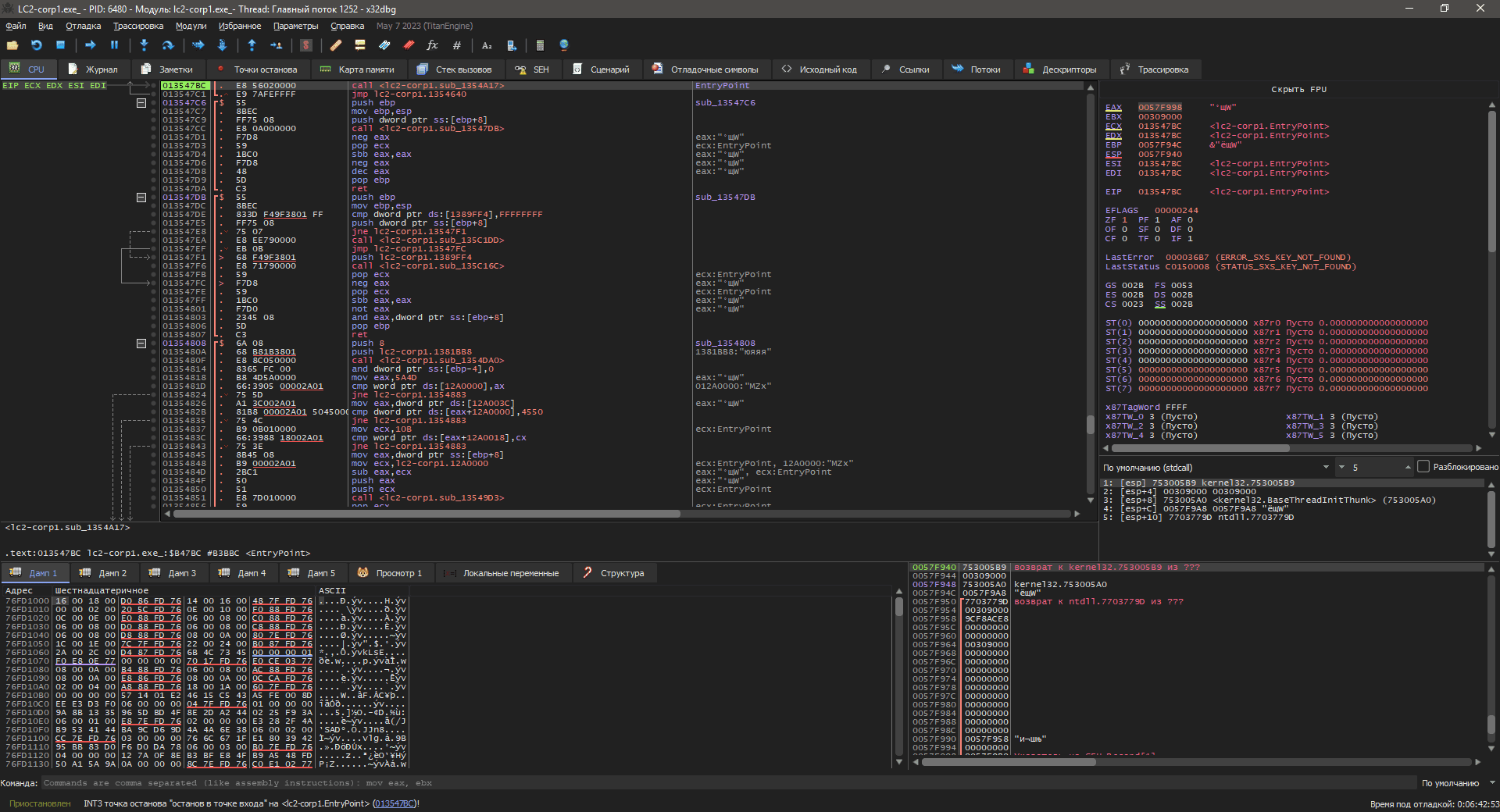

Заглянем внутрь.

Заглянем внутрь.

Ничего особенного, сишная CRT, идем глубже.

Ничего особенного, сишная CRT, идем глубже.

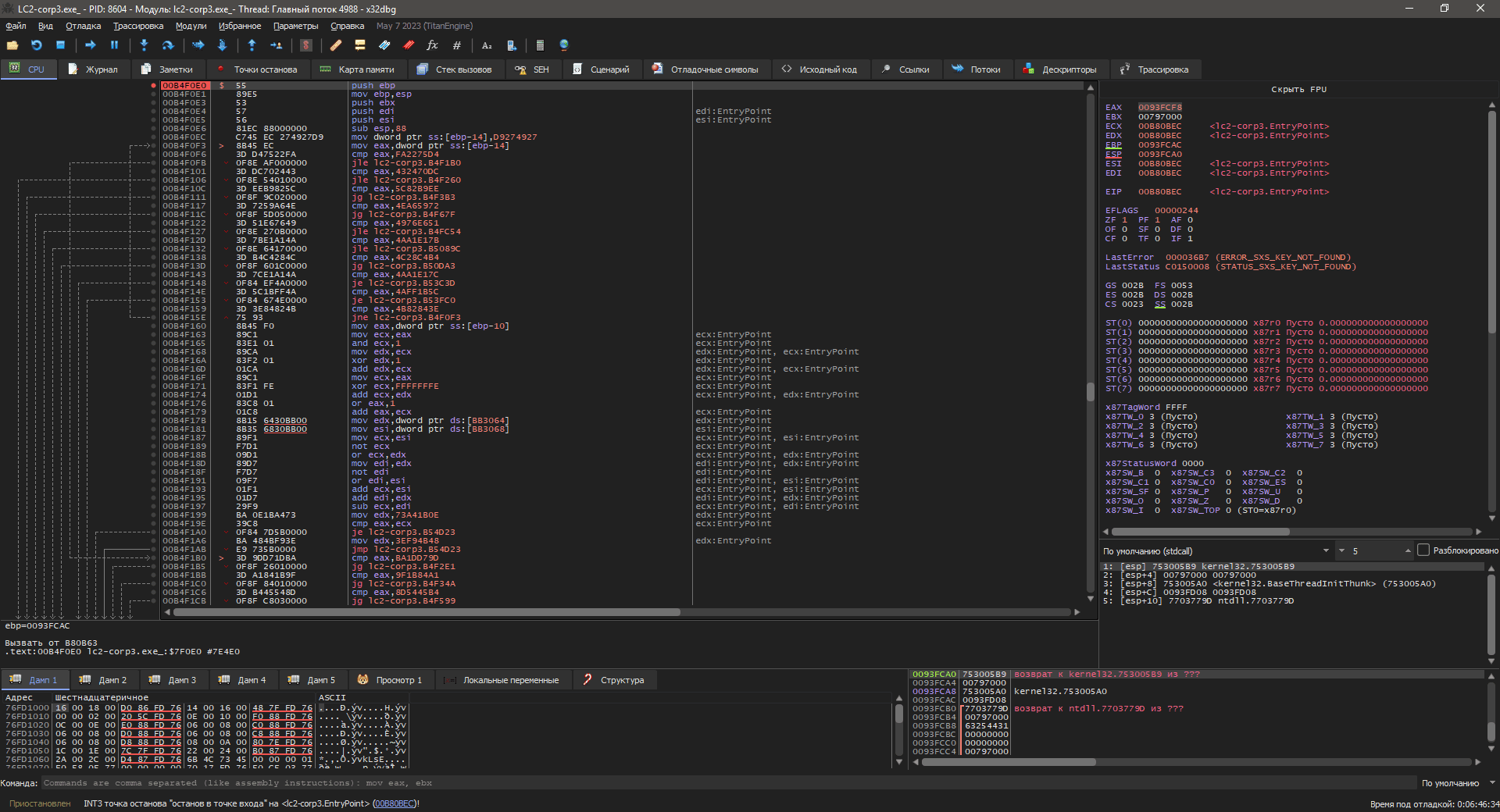

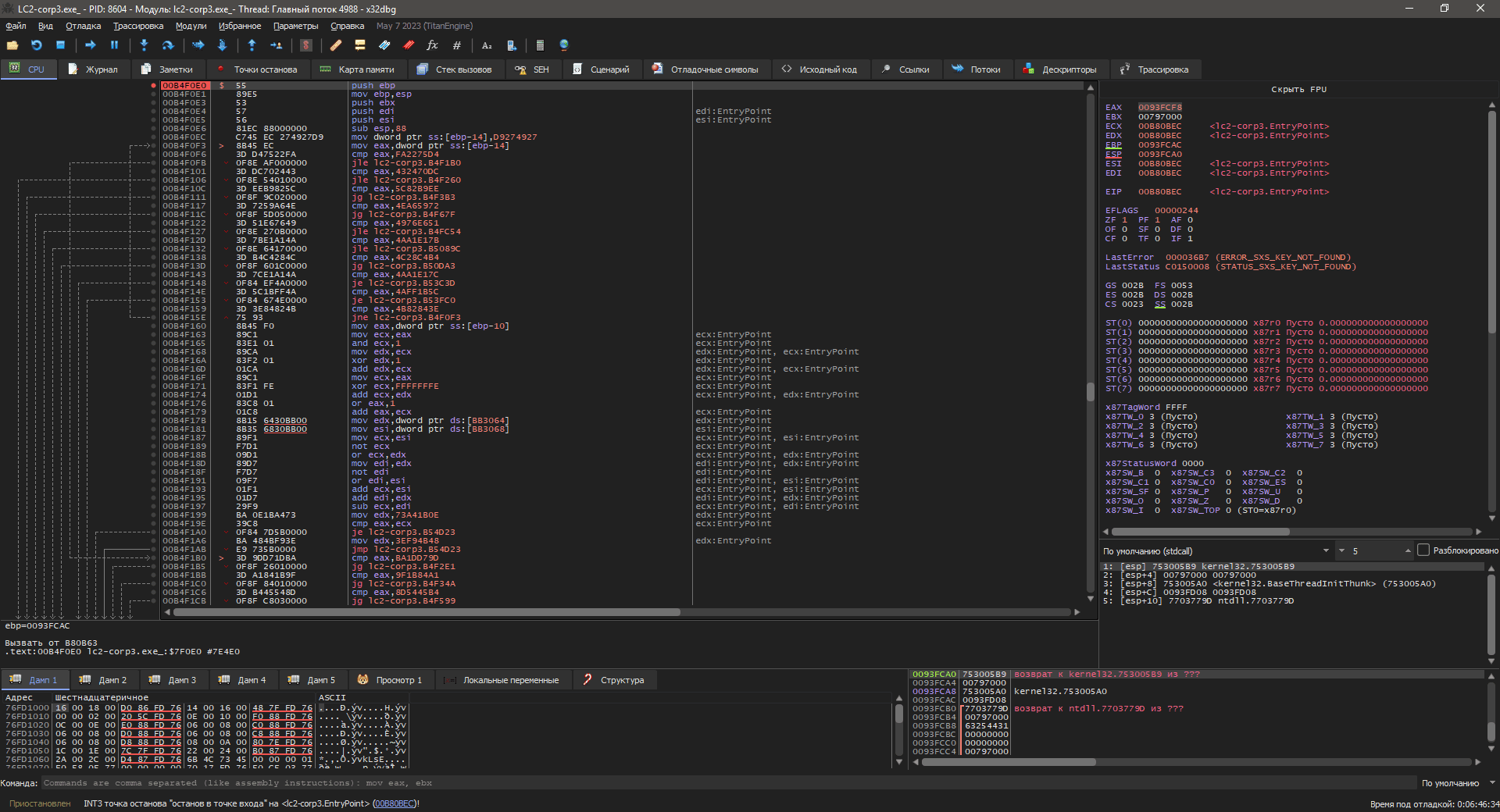

Точка входа в WinMain. А вот и сладенькое, давайте посмотрим на то, ради чего собрались.

Точка входа в WinMain. А вот и сладенькое, давайте посмотрим на то, ради чего собрались.

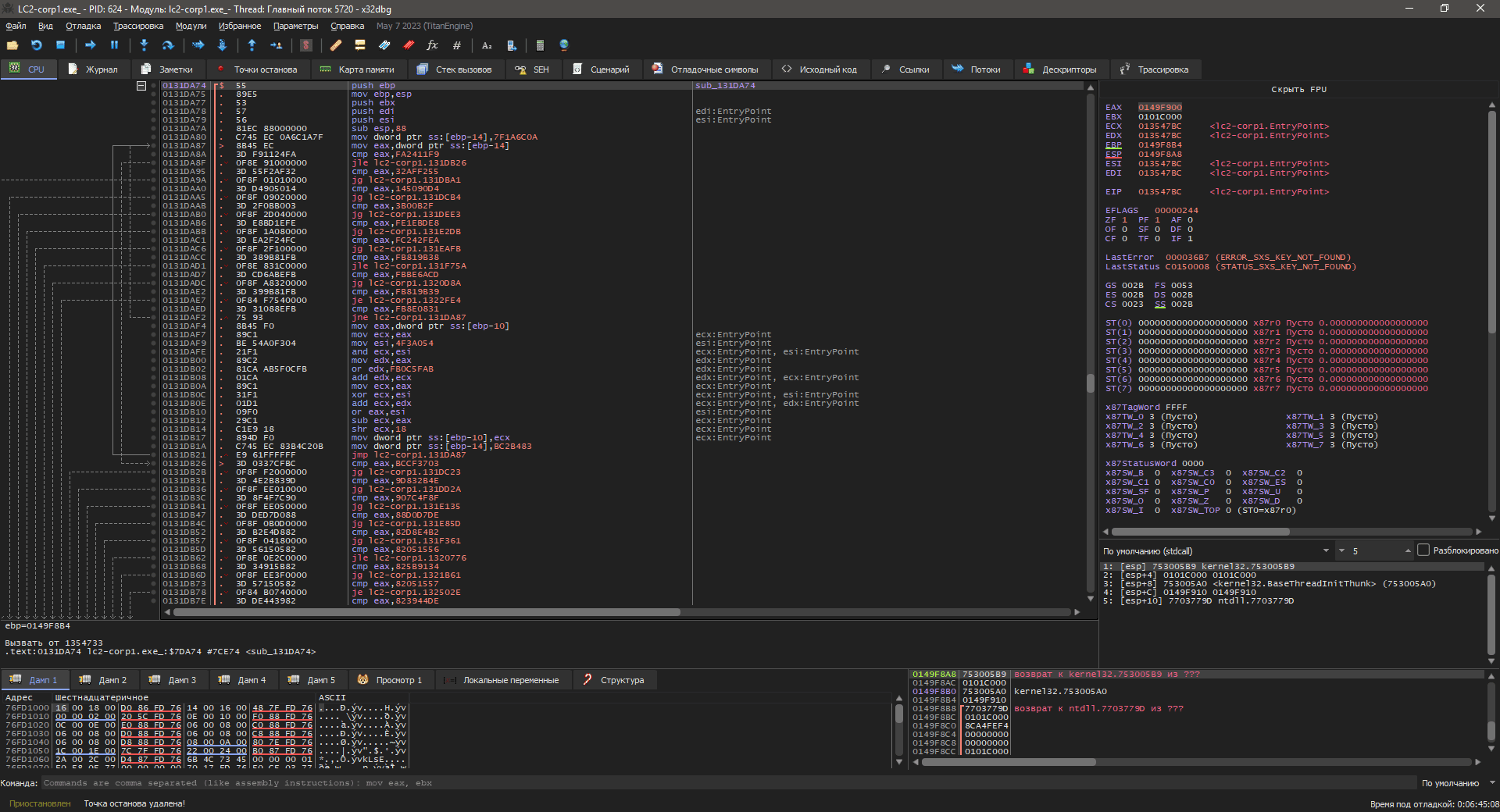

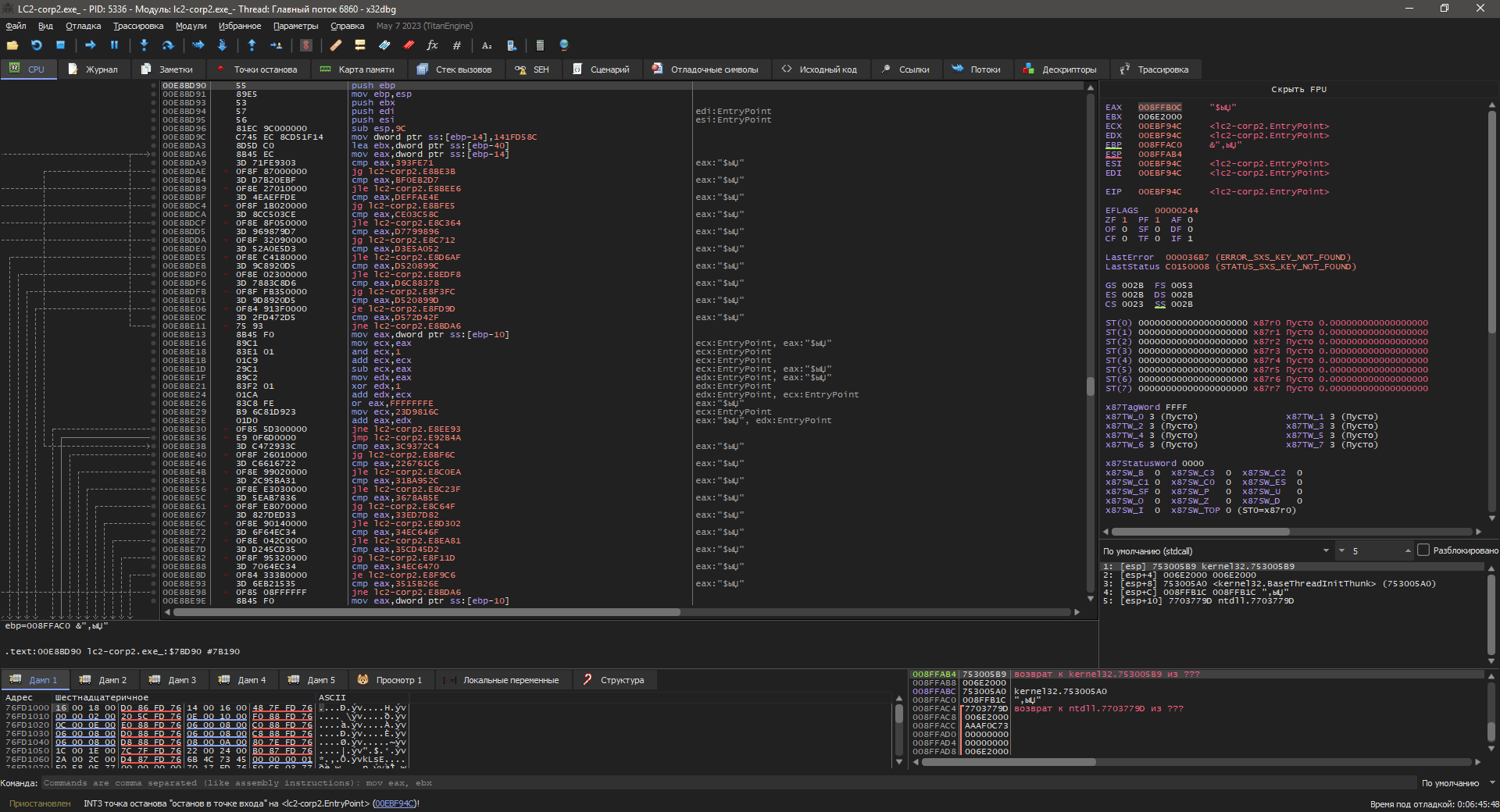

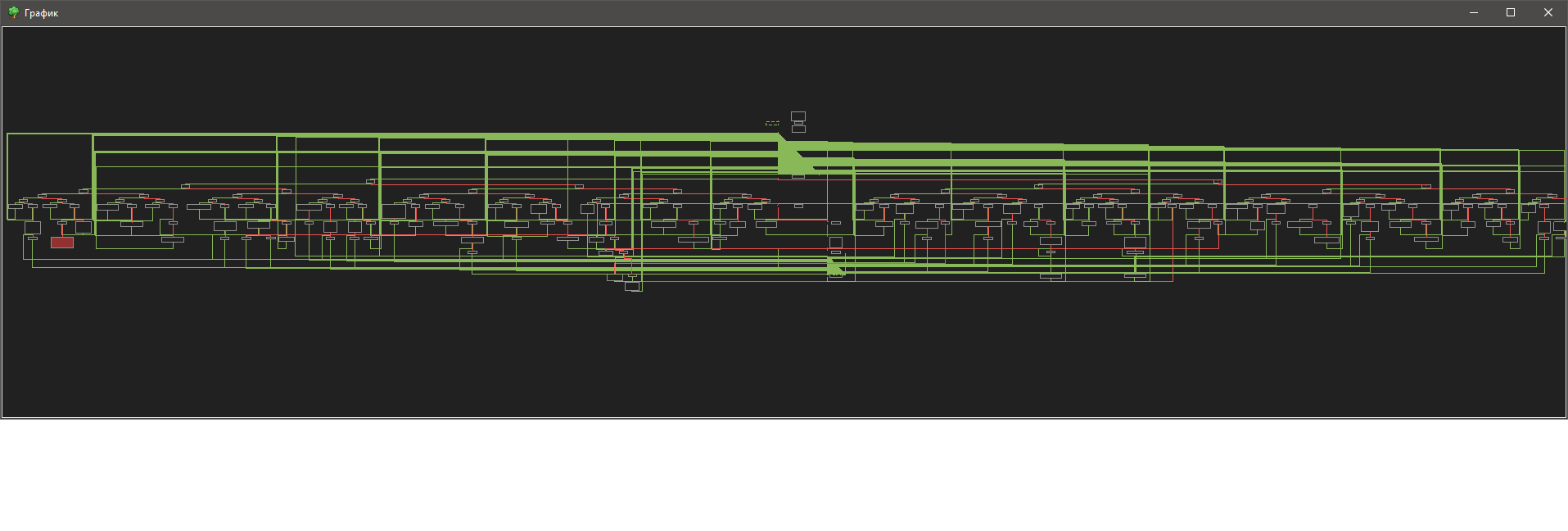

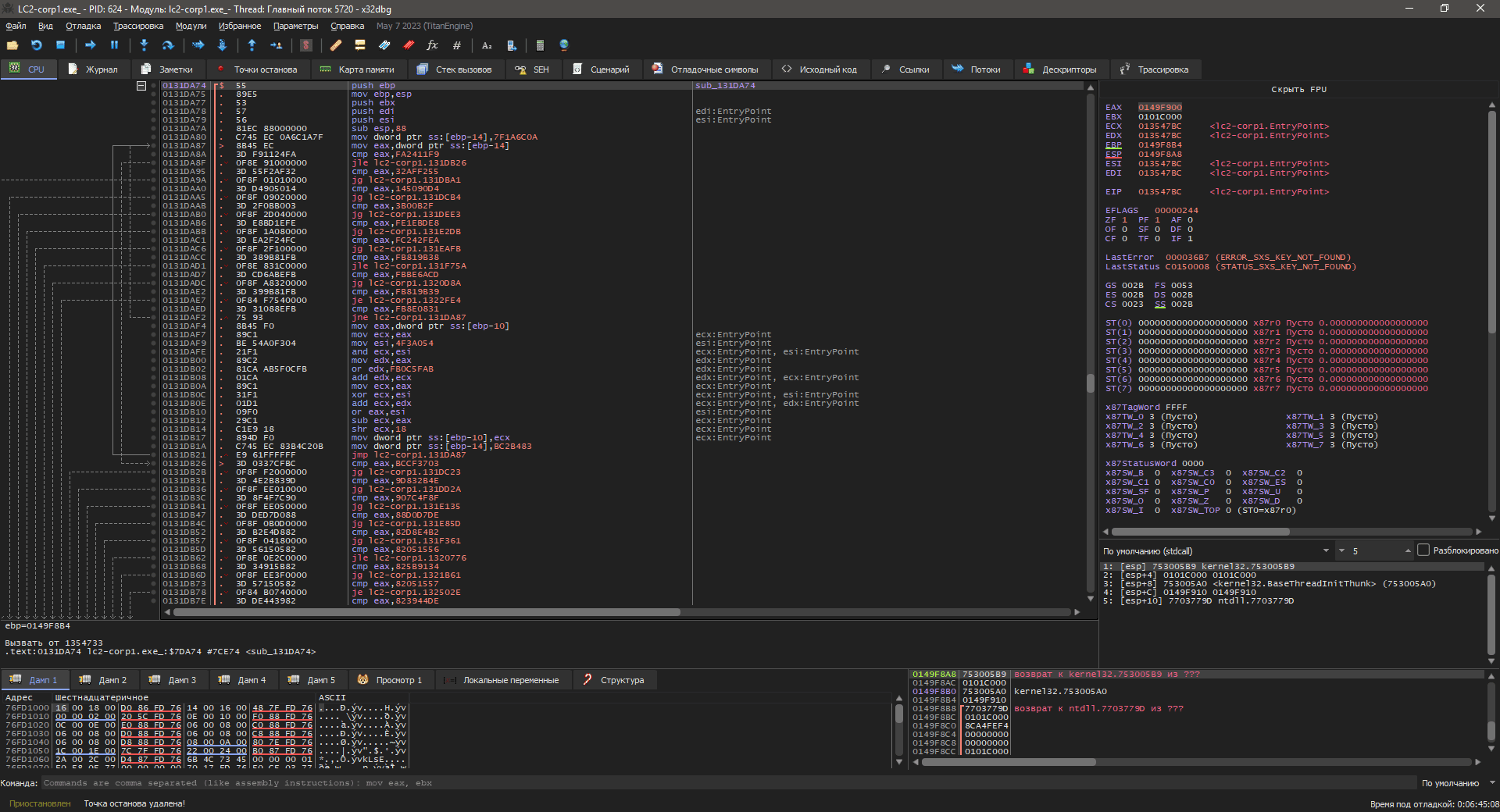

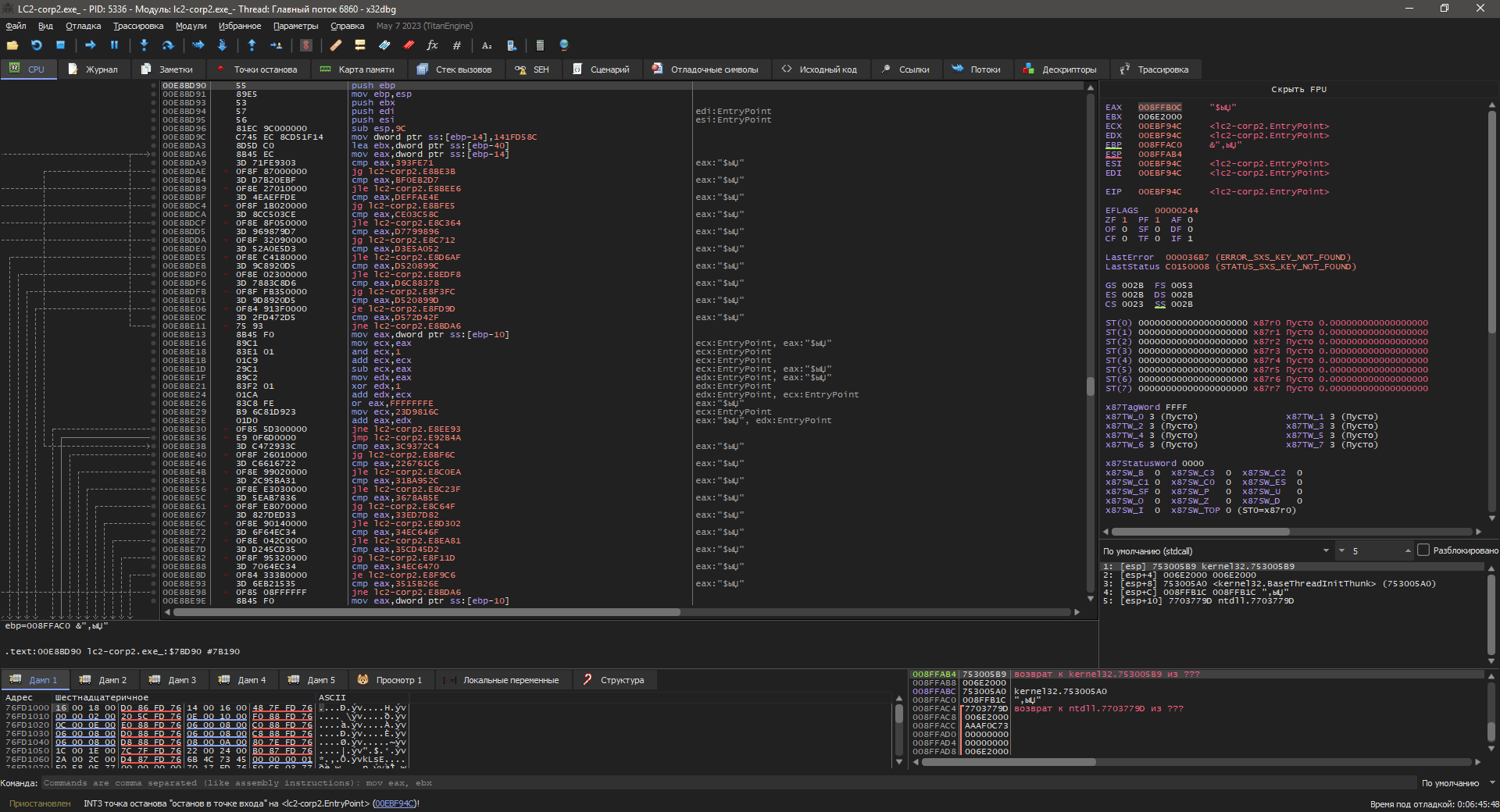

"Сравнительная математика", так это назовем, с кучей ветвлений. Попробуем постоить граф от точки входа...

В один скрин это конечно же не влазит, прикладываю видос.

При тупом проходе через всю эту кашу было замечено, что весь основной код разбит на маленькие кусочки. Я не представляю как такое можно уместить на один или несколько скринов, чтобы было понятно, поэтому просто словами опишу.

Это очень нудно дебажить. К тому же присутствует антиотладка, котороя тоже доставляет некоторые хлопоты.

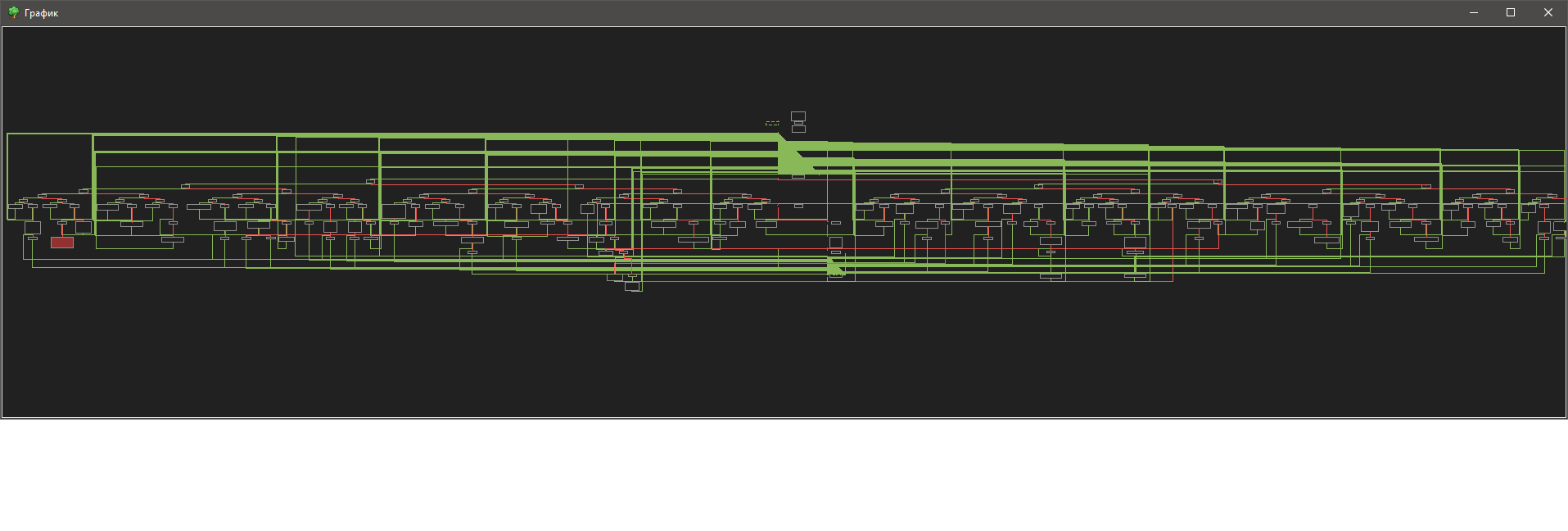

Удалось найти кастомную GetProcAddress. Просто покажу ее граф.

Жуть. Я так понимаю и к прочим процедурам применен такой подход. Глубокого реверса не будет. Во первых, ну его нахер такое реверсить, во вторых ну его нахер

Жуть. Я так понимаю и к прочим процедурам применен такой подход. Глубокого реверса не будет. Во первых, ну его нахер такое реверсить, во вторых ну его нахер

Недочеты.

1. Открытые строки. В бинаре они вот прям так и лежат. Автор конечно запрещает проливать некриптованные билды, но реверсеру это дает весомые такие ниточки, что не есть хорошо.

2. Не зашифрованные коммуникации, будь то бот с панелью, будь то клиент с панелью. Не вижу никаких проблем натянуть хоть кастомный HTTPS, хоть бесплатный LetsEncrypt.

Выводы.

Видно, что ребята приложили и продолжают прикладывать не мало усилий в свой продукт. Морфер мне понравился, развивайте, не бросайте. Устраните недочеты и станете еще ближе к идеалу.

Также я бы посоветовал примешать в эту математику фейковые вызовы Windows API, будет вообще пушка.

Основной функционал и работоспособность.

Для начала как обычно я ставлю Windows 10 LTSC x64 в качестве гостевой системы т.е. на виртуальную машину. Система полностью обновленная и заряженная на успех, но - билд остучал.

Ставим на эту же систему Хром, сохраняем пасс в браузере и запускаем повторно - пасс упал в лог. Успеху не помешали полностью обновленная система с дефендером и смартскрином.

Анализ бинарей.

Внутри у нас x86, достаточно жирные (~930кб) и c одинаковым набором секций.

"Сравнительная математика", так это назовем, с кучей ветвлений. Попробуем постоить граф от точки входа...

В один скрин это конечно же не влазит, прикладываю видос.

Код:

Взяли число

100500 раз его с чем то посравнивали, на 100501 раз условие сравнения удовлетворено.

Взяли PEB

Покрутили, плюсанули, с чем-то поксорили и опять идем сравнивать.

100500 раз его с чем то посравнивали, на 100501 раз условие сравнения удовлетворено.

Взяли из PEB указатель на PEB_LDR_DATA

Покрутили, плюсанули, с чем-то поксорили и опять идем сравнивать.

100500 раз его с чем то посравнивали, на 100501 раз условие сравнения удовлетворено.

...Удалось найти кастомную GetProcAddress. Просто покажу ее граф.

Недочеты.

1. Открытые строки. В бинаре они вот прям так и лежат. Автор конечно запрещает проливать некриптованные билды, но реверсеру это дает весомые такие ниточки, что не есть хорошо.

2. Не зашифрованные коммуникации, будь то бот с панелью, будь то клиент с панелью. Не вижу никаких проблем натянуть хоть кастомный HTTPS, хоть бесплатный LetsEncrypt.

Выводы.

Видно, что ребята приложили и продолжают прикладывать не мало усилий в свой продукт. Морфер мне понравился, развивайте, не бросайте. Устраните недочеты и станете еще ближе к идеалу.

Также я бы посоветовал примешать в эту математику фейковые вызовы Windows API, будет вообще пушка.

Последнее редактирование: