Пожалуйста, обратите внимание, что пользователь заблокирован

[PHDays 2023] 0-day-эксплойты рансомварщиков (Windows OS)

youtu.be/qcfIBkBt58k?t=20236

youtu.be/qcfIBkBt58k?t=20236

Последнее редактирование:

раздел изначально предполагает, что нельзя ничего скипать, а надо всё от и до смотреть))интересно, надо будет полностью глянуть видос.

The first of five blog posts exploring the detailed exploitation of CVE-2018-8611.

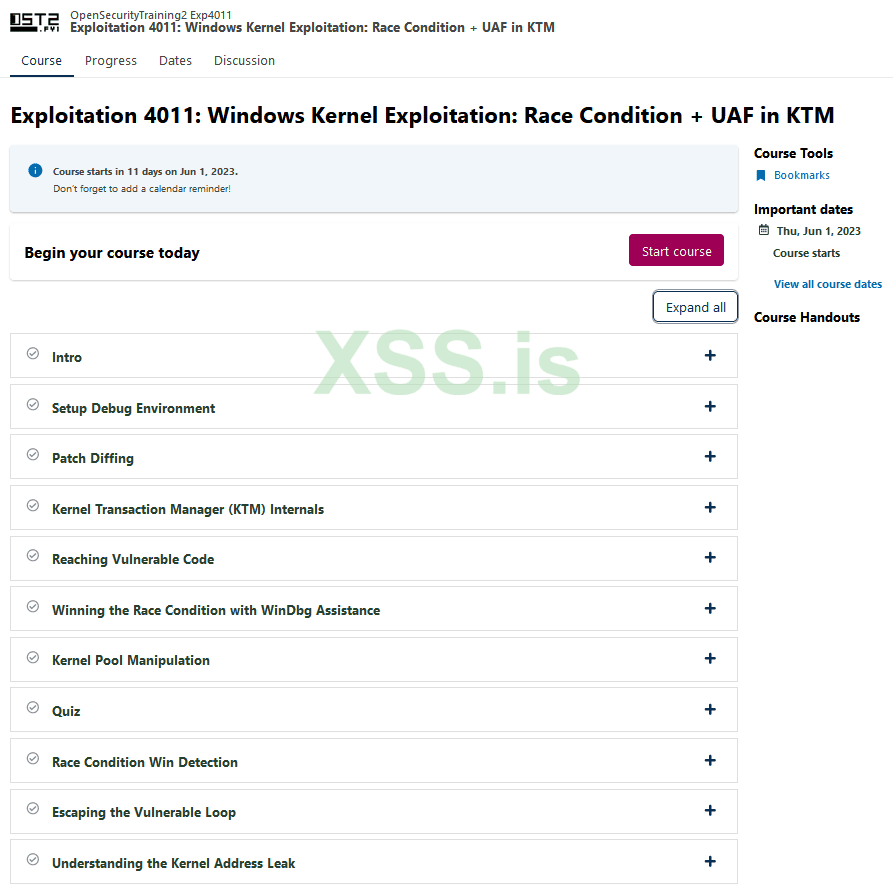

так он в конце говорит что обе техники эксплуатации прикрылиОт автора этого ресерча на базе этой же уязвимости скоро выйдет бесплатный курс на OST2. Пока он в бете, но 1 июня должен выйти для всех.

Какой-то странный курс или я чето не так понял

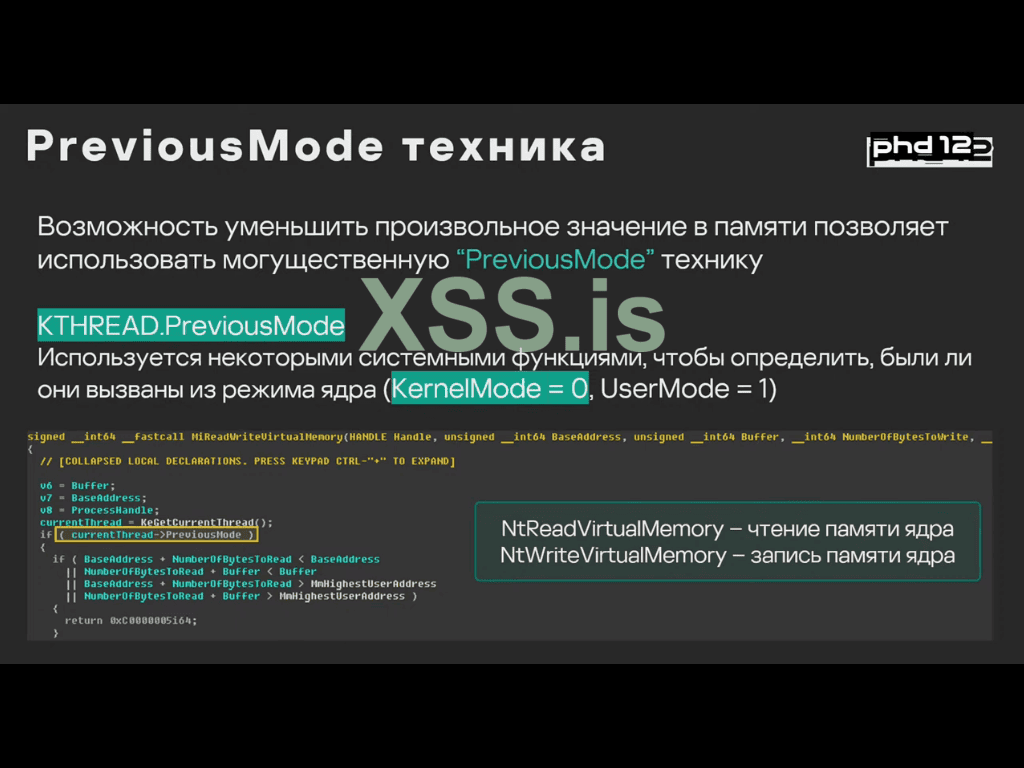

Прикрыли PreviousMode, но с оговоркой. На NtQuerySystemInformation наложены ограничения работы под High Integriti Level. Т.е. ликать адреса по-прежнему можно, но от админа. Или про какие вы техники.так он в конце говорит что обе техники эксплуатации прикрыли

This course shows how to attack the Windows kernel. The course will teach you about the Windows kernel internals with labs that will provide you real-world experience in how to exploit kernel vulnerabilities.

This class focuses on exploiting CVE-2018- 8611 on Windows 10 x64 1809 (RS5), a fairly complex race condition that leads to a use-after-free on the non-paged kernel pool. The vulnerability is in the Kernel Transaction Manager (KTM) driver (tm. sys), a kernel component that has not received much public scrutiny.

You should take this course if:

NCC Group’s Windows Kernel Exploitation training is for reverse engineers, exploit developers, and bug hunters who wish to learn a structured and reusable approach to attacking an unknown component in the Windows kernel.

В "Наливайке"?Я должен был тоже выступать на пхд

ля ты красава, спасибо))))))))раздел изначально предполагает, что нельзя ничего скипать, а надо всё от и до смотреть))

Посмотреть вложение 57043

CVE-2018-8611 Exploiting Windows KTM Part 1/5 – Introduction

The first of five blog posts exploring the detailed exploitation of CVE-2018-8611.research.nccgroup.com

presentations/2019-02-Overview of the latest Windows OS kernel exploits found in the wild.pdf at master · oct0xor/presentations

Collection of my slide decks. Contribute to oct0xor/presentations development by creating an account on GitHub.github.com

Часть 1. Драйвер Windows CLFS и пять эксплойтов операторов шифровальщиковВесь процесс эксплуатации на основе двух этих техник выглядит следующим образом:

- С помощью техники NtQuerySystemInformation эксплойт получает адрес флага PreviousMode для текущего потока.

- Получает адреса токенов текущих и системных процессов посредством той же техники.

- Получает адрес функции ClfsSetEndOfLog посредством той же техники. Это функция «пустышка», которая предотвращает вывод исключения дальнейшим кодом.

- Выделяет буфер по адресу 0x40000000.

- Размещает в выделенном буфере необходимые данные с соответствующими относительными адресами.

- Задействует уязвимость и уменьшает значение флага PreviousMode с 1 до 0.

- Использует функции NtReadVirtualMemory/NtWriteVirtualMemory, чтобы перезаписать токен и получить системные привилегии.