Всем привет!

Сразу оговорюсь, что еще новичок в веб-разработке на php, если мой вопрос покажется кому-то совсем азбучным.

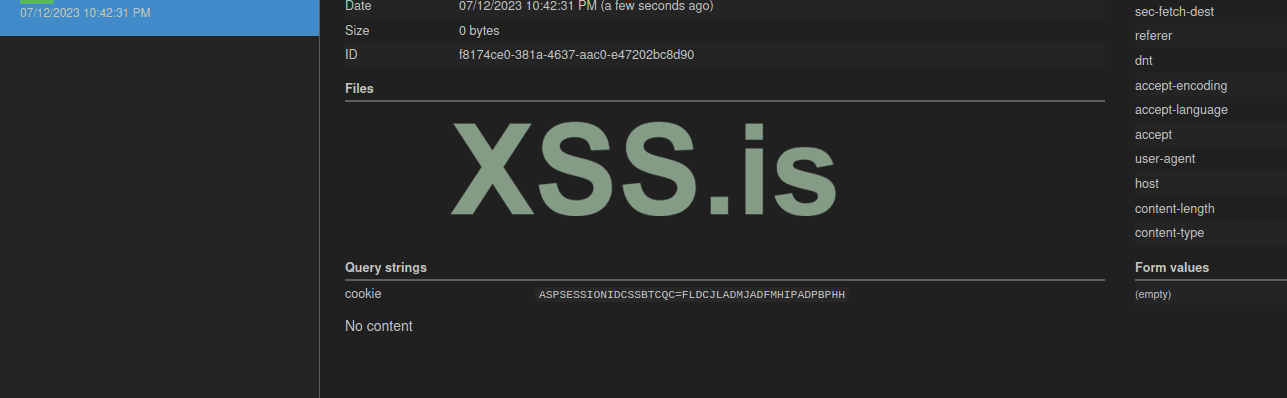

Но вопрос вот в чем - я создал фиш-страницу с формой заполнения лог:пасс - какой скрипт мне нужно прописать чтобы все куки пользователя, перешедшего по моему линку, я смог у себя сохранить?

Заранее всем спасибо, кто не прошел мимо и конструктивно подсказал

Сразу оговорюсь, что еще новичок в веб-разработке на php, если мой вопрос покажется кому-то совсем азбучным.

Но вопрос вот в чем - я создал фиш-страницу с формой заполнения лог:пасс - какой скрипт мне нужно прописать чтобы все куки пользователя, перешедшего по моему линку, я смог у себя сохранить?

Заранее всем спасибо, кто не прошел мимо и конструктивно подсказал