По мотивам новости: Чашка чая обошлась женщине из Сингапура в 1,5 миллиона рублей.

Два наиважнейших элемента в любом фишинге: психология жертвы фишинга (доверие к вашей легенде) + техническая реализация (а именно: максимально тихая работа, во избежание любых автоматизированных трекеров).

Упрощая: текст и оформление письма + переход по ссылке. Почти все эффективные решения выделяются нестандартным подходом к двум этим элементам.

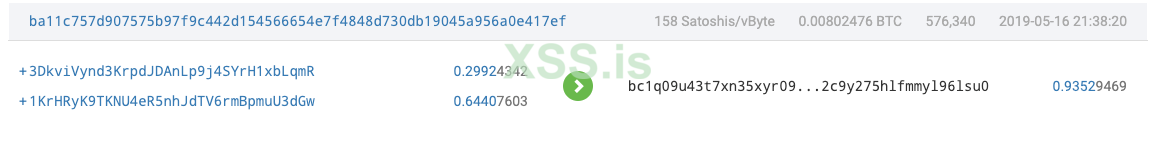

1. Фейк от "китайского минестерства финансов" + .docx в аттаче с QR-кодом.

Я очень давно и внимательно наблюдаю за нашими азиатскими коллегами - как APT с гос корнями, так и местными мошенниками по двум причинам:

1) В Азии очень сильно развит екоммерц с платежками и весь рынок фактически изолирован от всего мира, при этом всегда можно найти что-то общее, что можно применить и у нас (у нас - Европа и США).

2) Никому не интересно расследовать азиатских киберпреступников, если они замкнуты в своем мирке:

- огромные расходы на переводы, нужны местные люди,

- местная полиция не так охотно сотрудничает с иностранцами (там исторически очень национализм развит, сложно найти бродягу из местного ЦИБ ФСБ, кто все сольет),

- сами киберпреступники - предпочитают работать без форумов и в своей экосистеме местных мессенджеров (т.е. тоже изолированы от всего мира).

Т.е. тема с "нашел старый емейл на домене с домейн.тулз", а затем определил соответствующией аккаунт в дампе взломанного хак-форума, следом сотрудник с ЦИБ ФСБ помог провести факт-чекинг, и в конце я радостно запостил мега-отчет расследование - не работает. Прости, Браян Кребс!

В предыдущих строках самое важное слово "изолированы". Когда люди "изолированы" (речь не о тюрьме, лол, и не о кодерах Конти в уютном офисе) - им очень часто в голову приходят оригинальные идеи, которые можно скопировать и применить для других рынков.

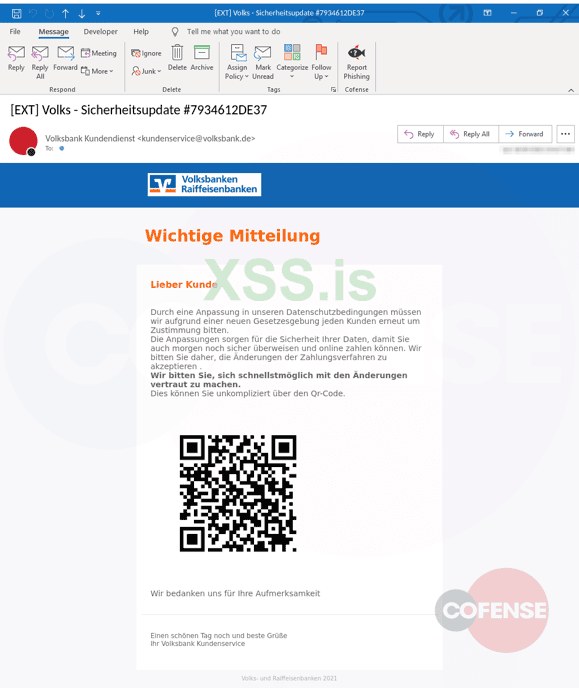

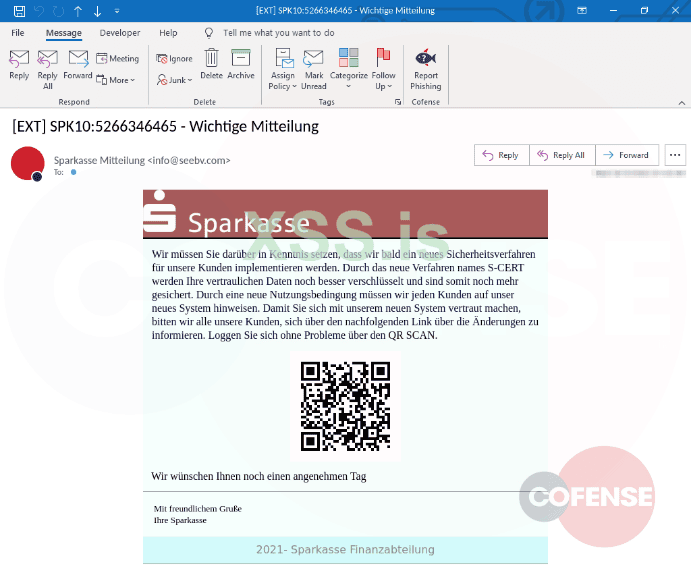

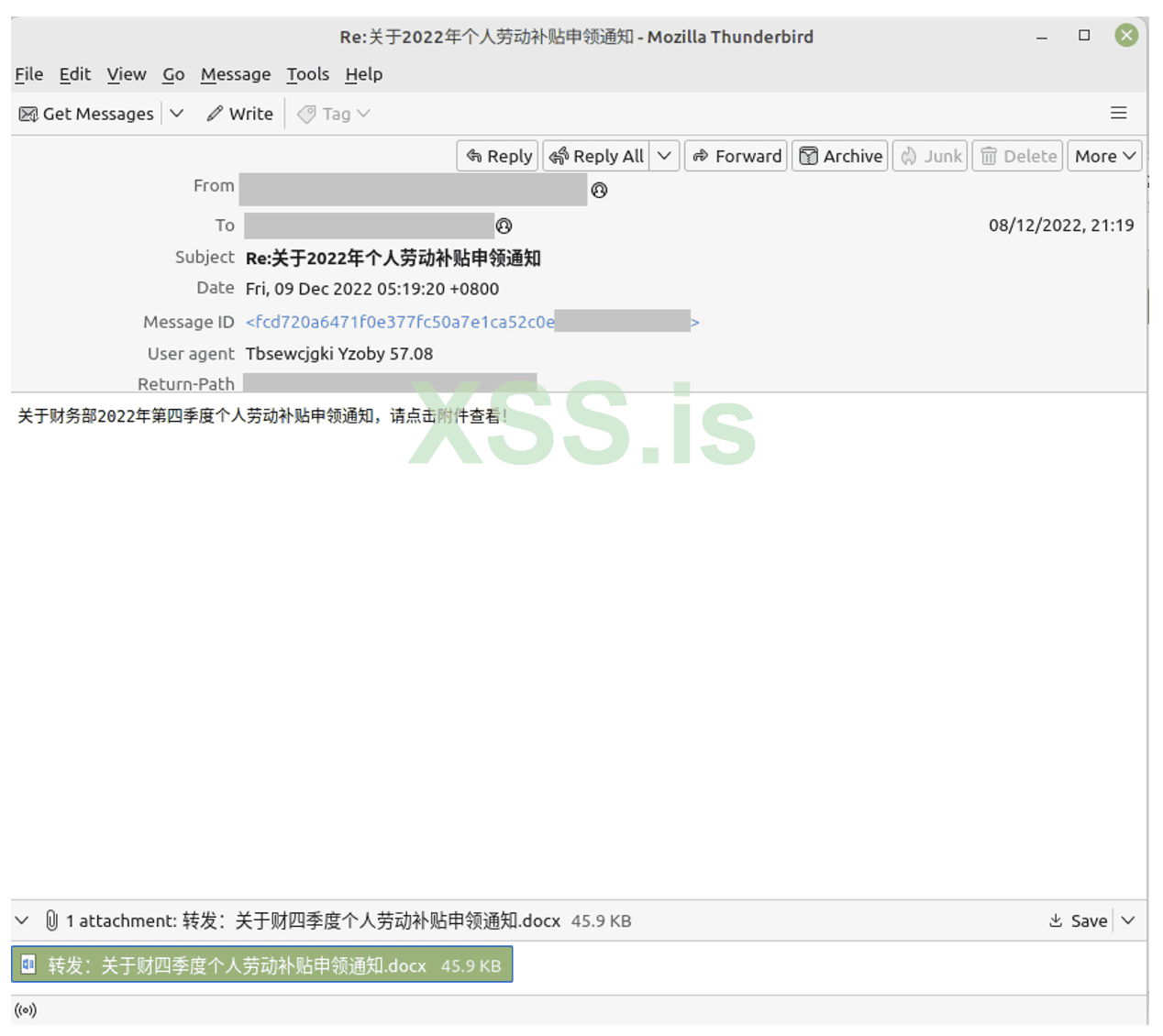

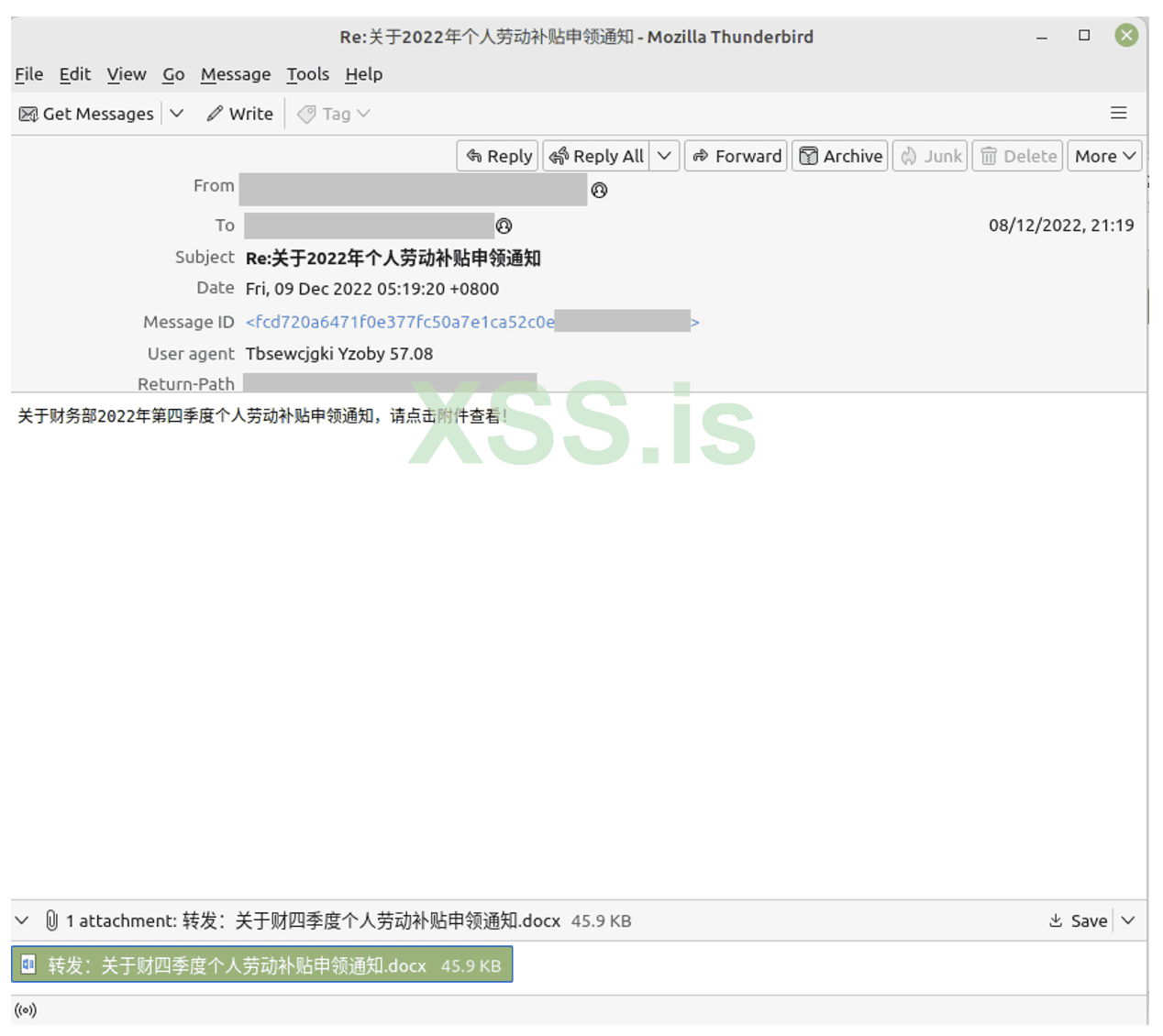

Фишинг-емэйл

Обратите внимание: что текст абсолютно минимальный.

В переводе с английского:

Тема: "Re: Уведомление о подаче заявления на получение личных трудовых субсидий в 2022".

Тело письма: "Пожалуйста, нажмите на приложенное уведомление от Министерства Финансов о подаче заявления на получение личных трудовых субсидий в четвертом квартале 2022!".

Название приложенного файла: "Forward: Уведомление о подаче заявления на получение личных трудовых субсидий в четвертом квартале 2022.docx.”

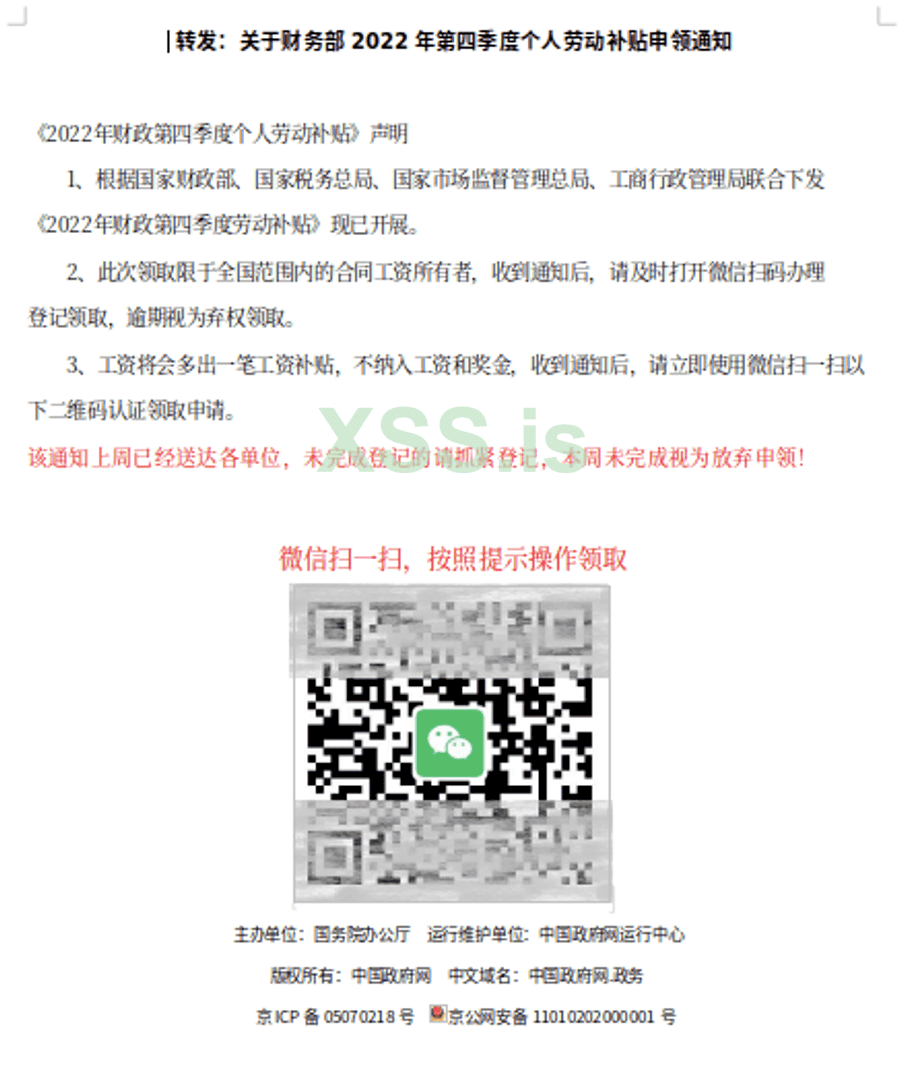

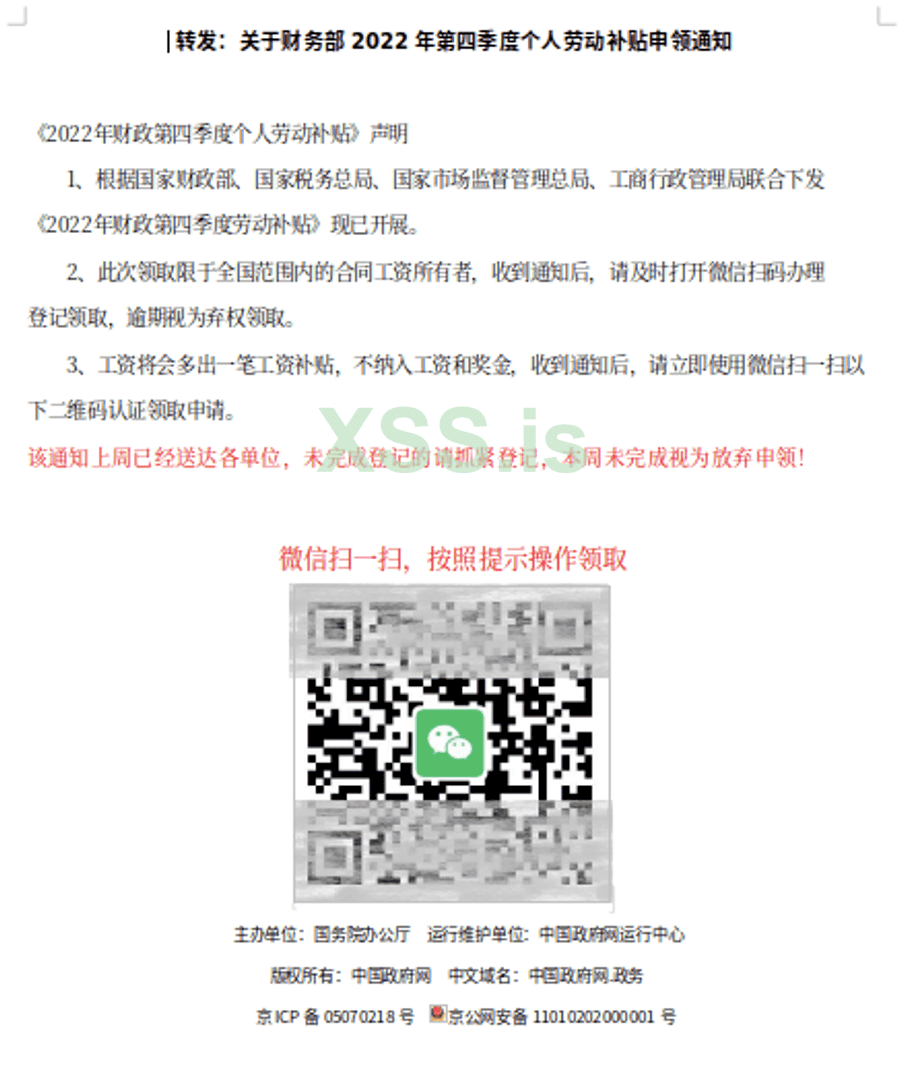

Аттач .docx к письму

Если открыть файл из аттача, то мы увидим текст и большой QR-код в центре сообщения:

Перевод на английский легенды:

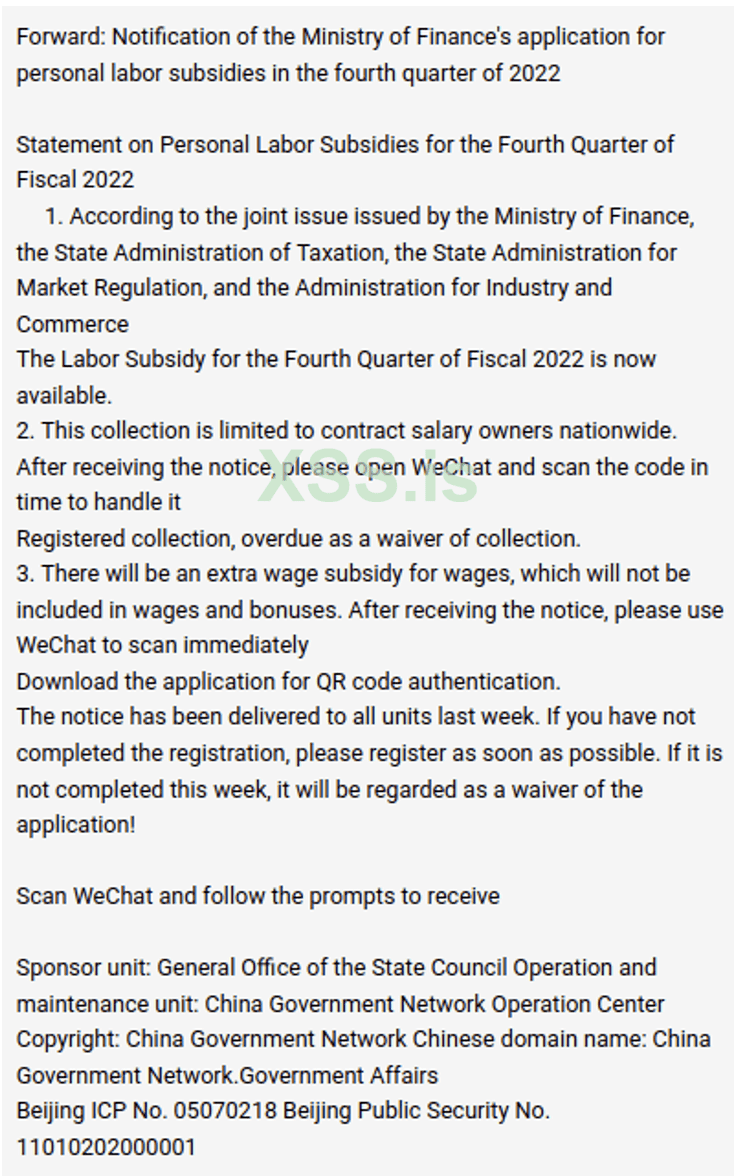

QR код

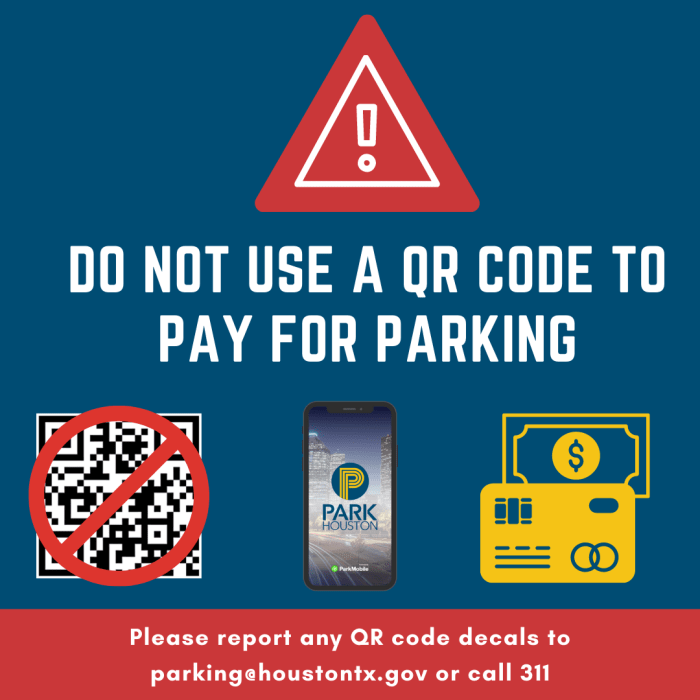

QR код всегда требует, чтобы приложение прочитало его и затем выполнило какое-нибудь действие. Большинство мобильных устройств читают QR-коды через камеру и функция чтения QR-кодов, как правило, доступна по-умолчанию с предустановленными приложениями.

Обратите внимание на логотип в центре QR-кода, что повторяет официальную эмблему китайского министерства финансов, чтобы выглядеть более официальным.

QR-код, повторяющий логотип WeChat (самый распространенный мессенджер в Китае).

Во всех случах QR-код в приложенных документах Microsoft Word содержит в себе ссылку для перехода на фейк. Независимо от того, использовал ли пользователь десктоп или мобильное устройство, он переходил на фишинговую страницу, контролируемую злоумышленниками.

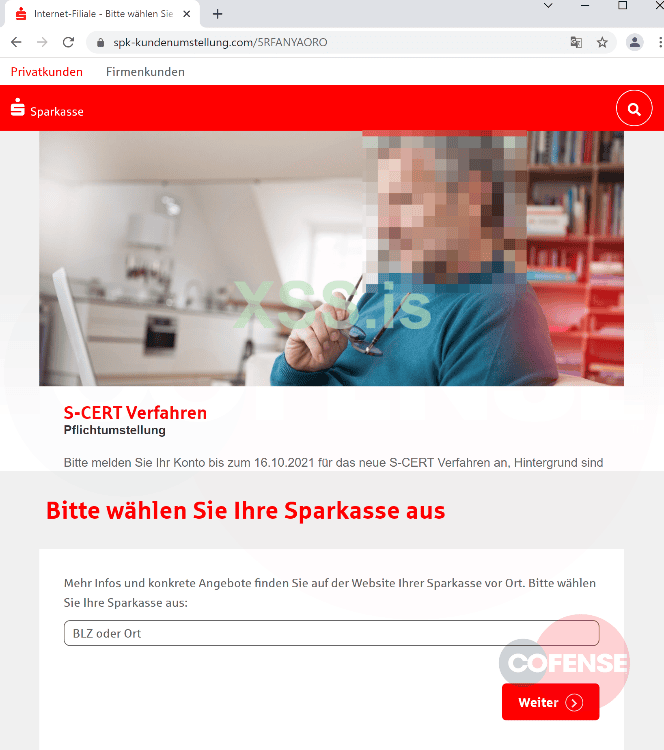

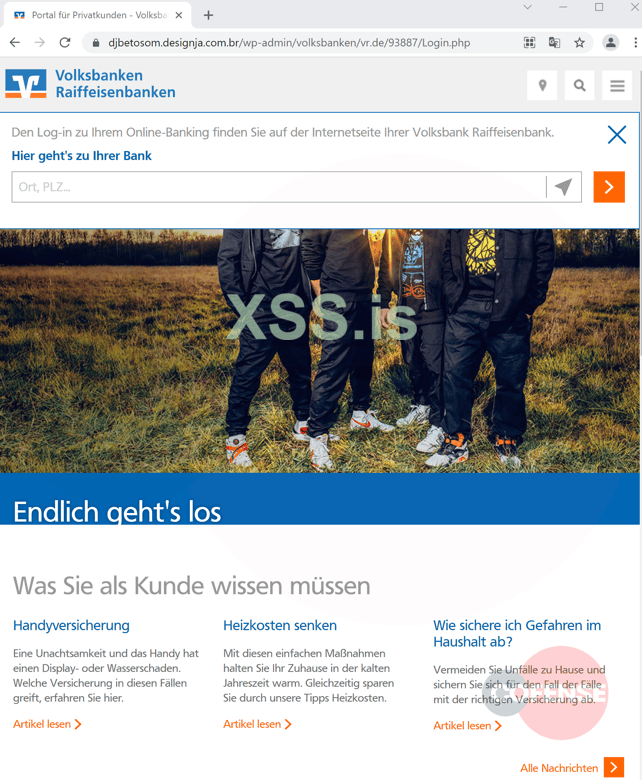

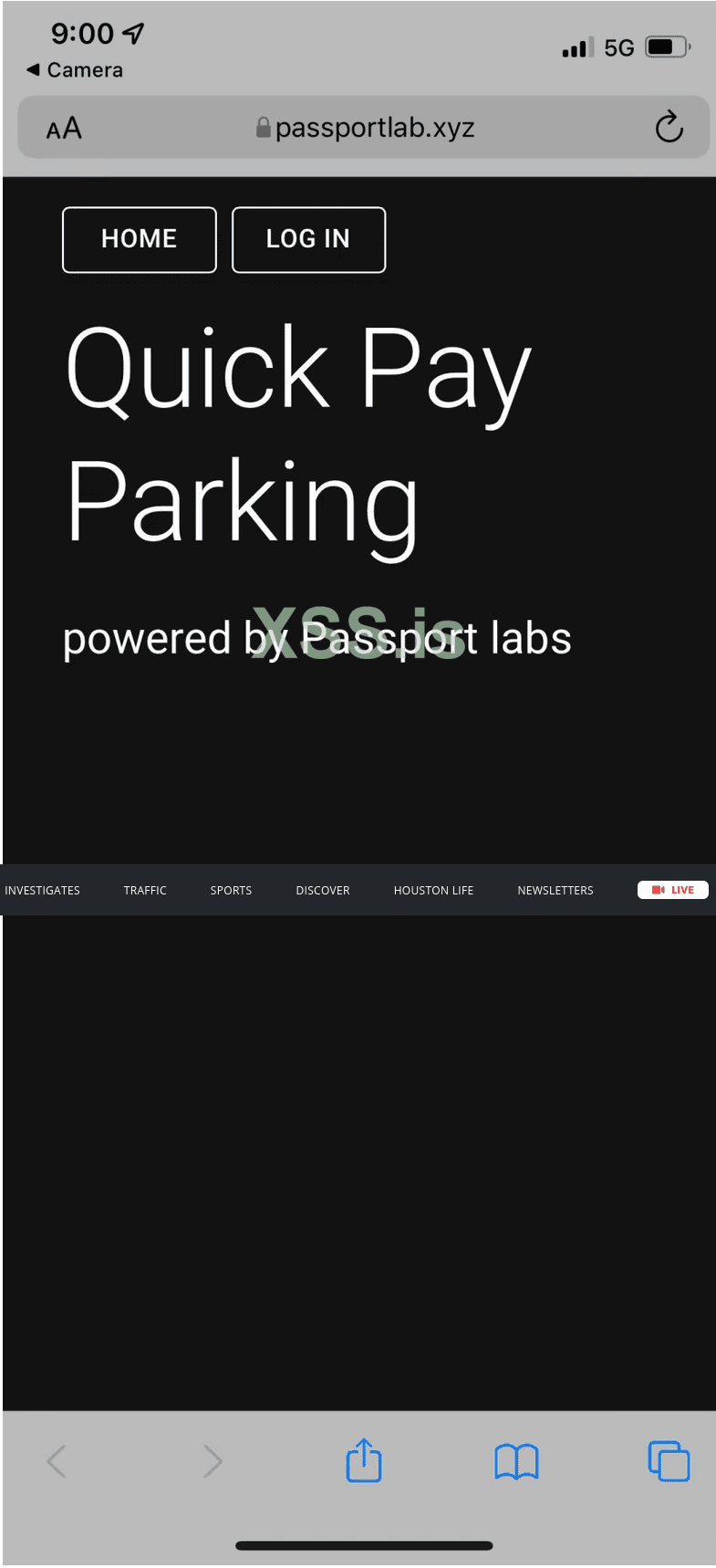

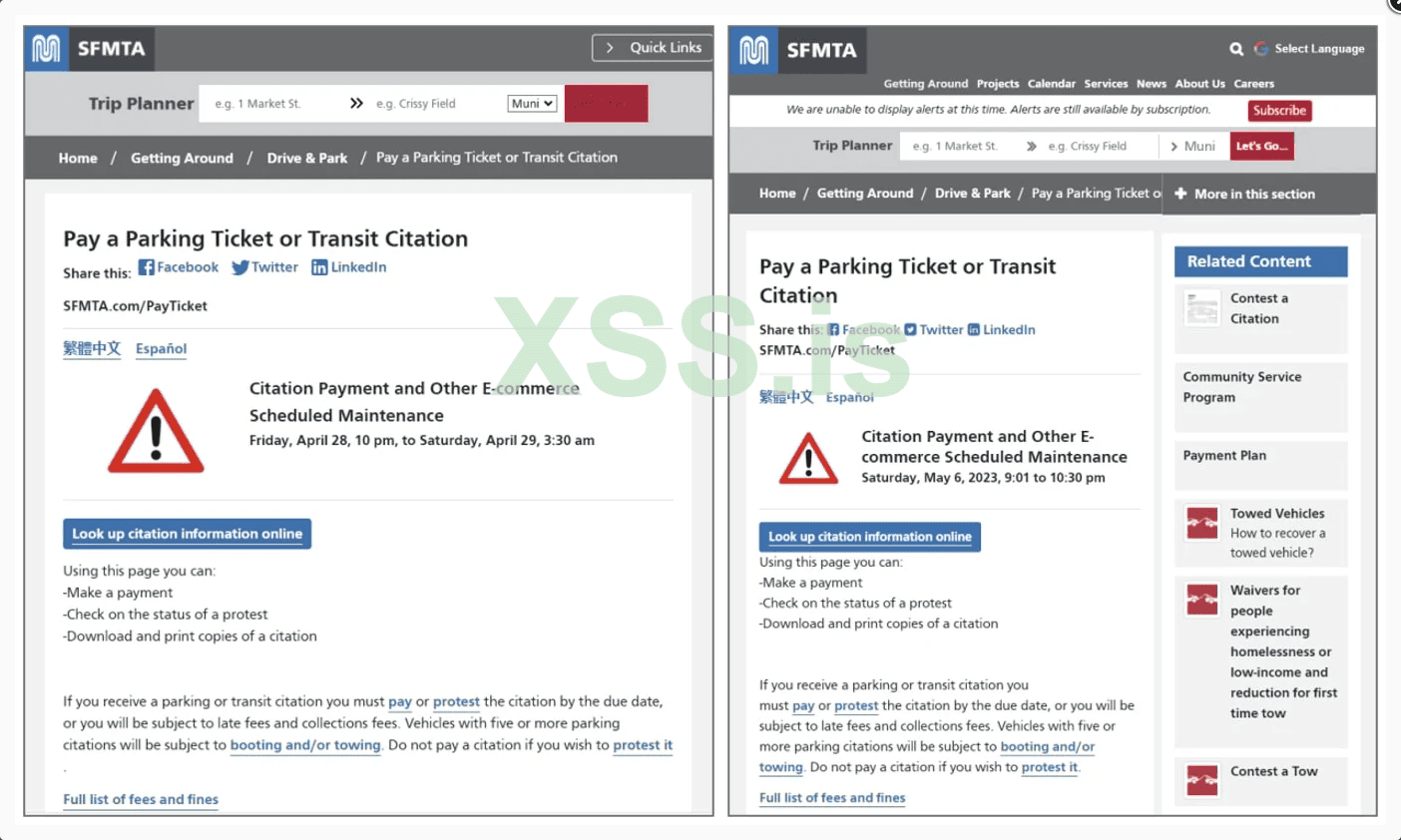

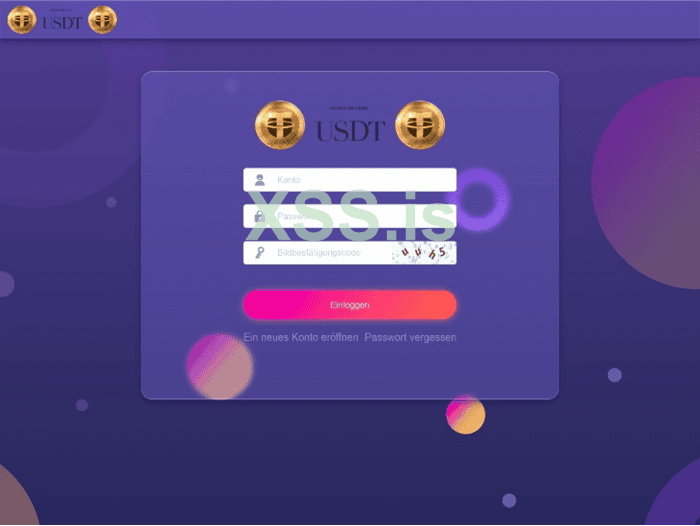

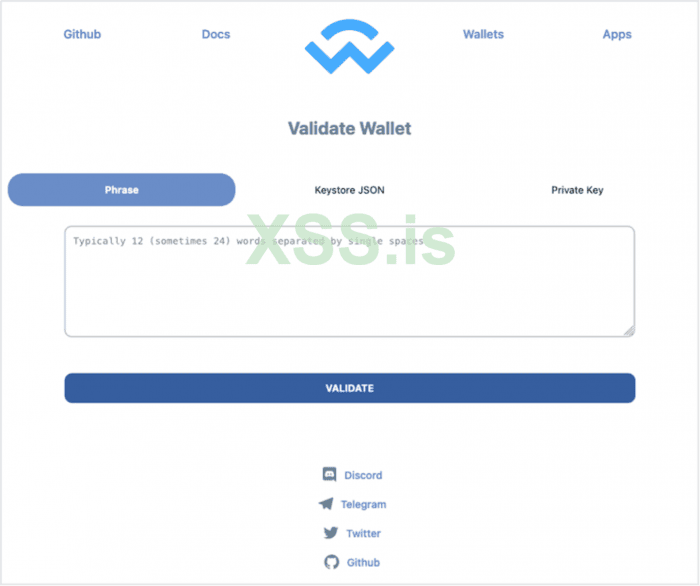

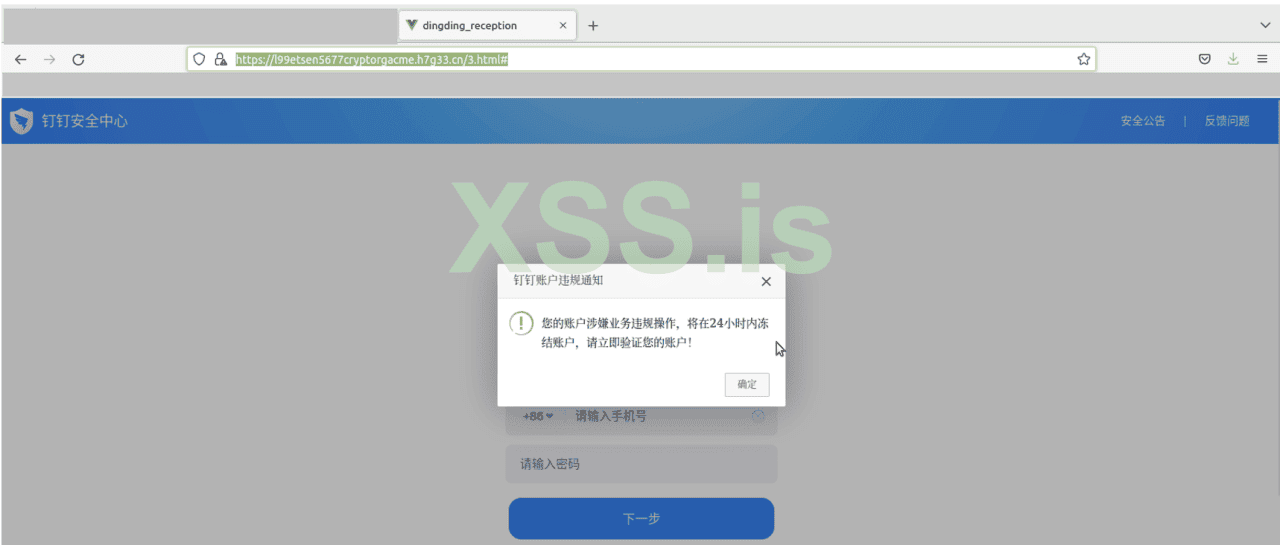

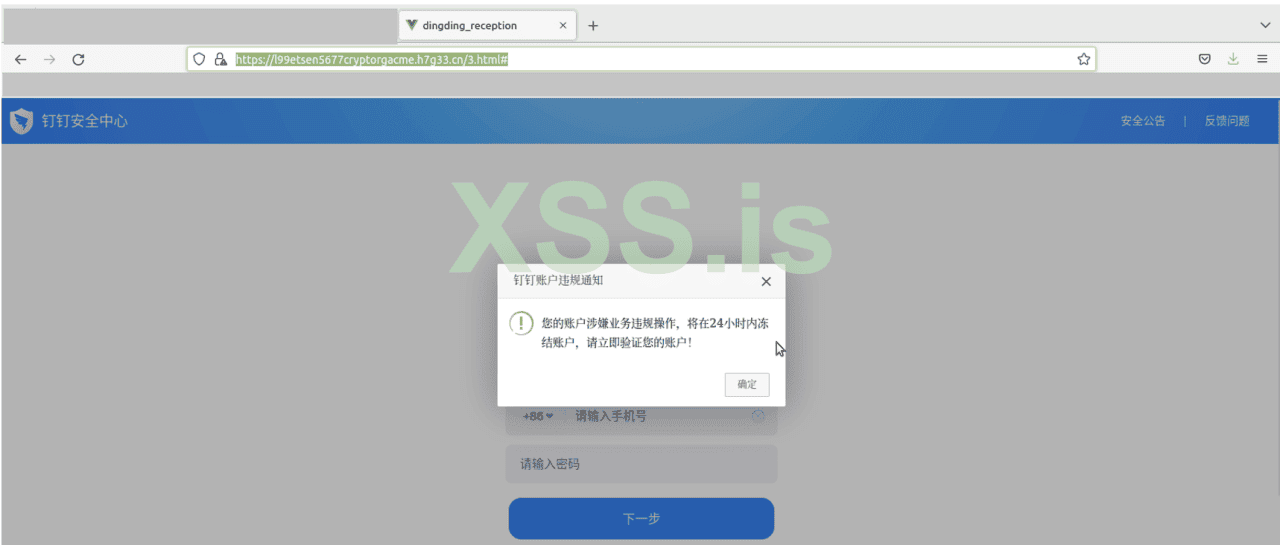

Фишинговая страница

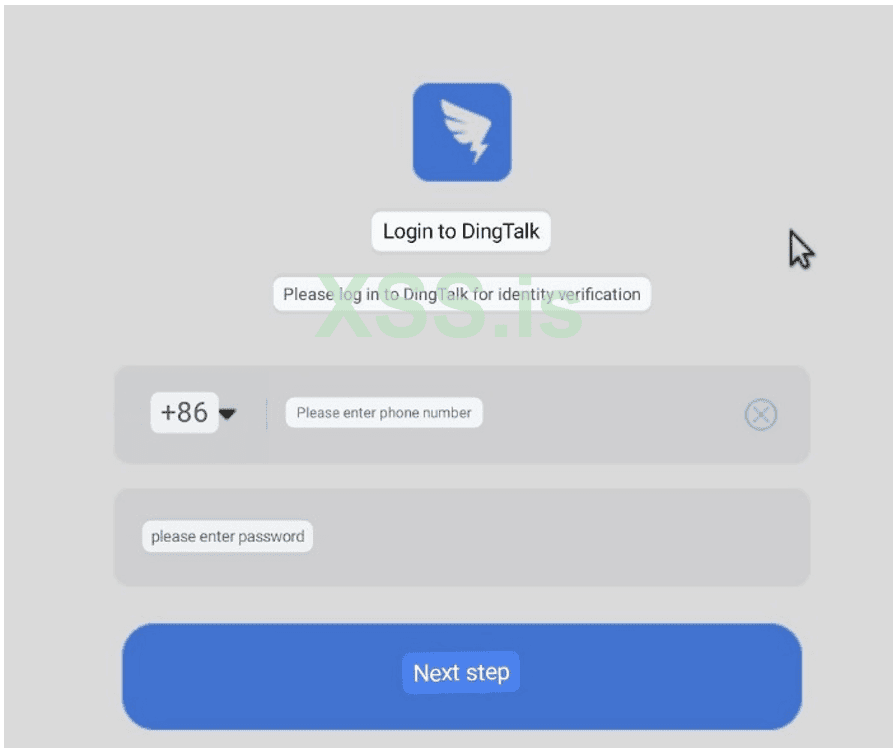

Во всех случах фейк имитировал приложение DingTalk. DingTalk - широко используемая платформа для корпоративных коммуникаций, разработанная Alibaba Group. Учитывая распространенность платформы, большое количество ее пользователей, собранные данные наверняка будут представлять ценность для киберпреступников.

Фейк страница, имитирующая DingTalk мессенджер

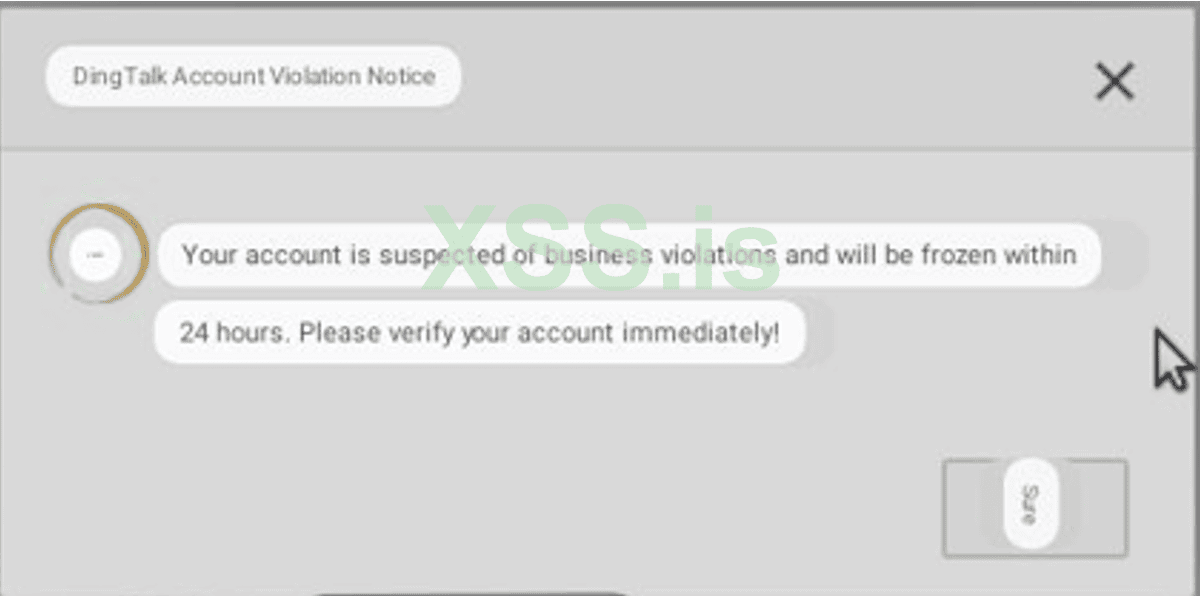

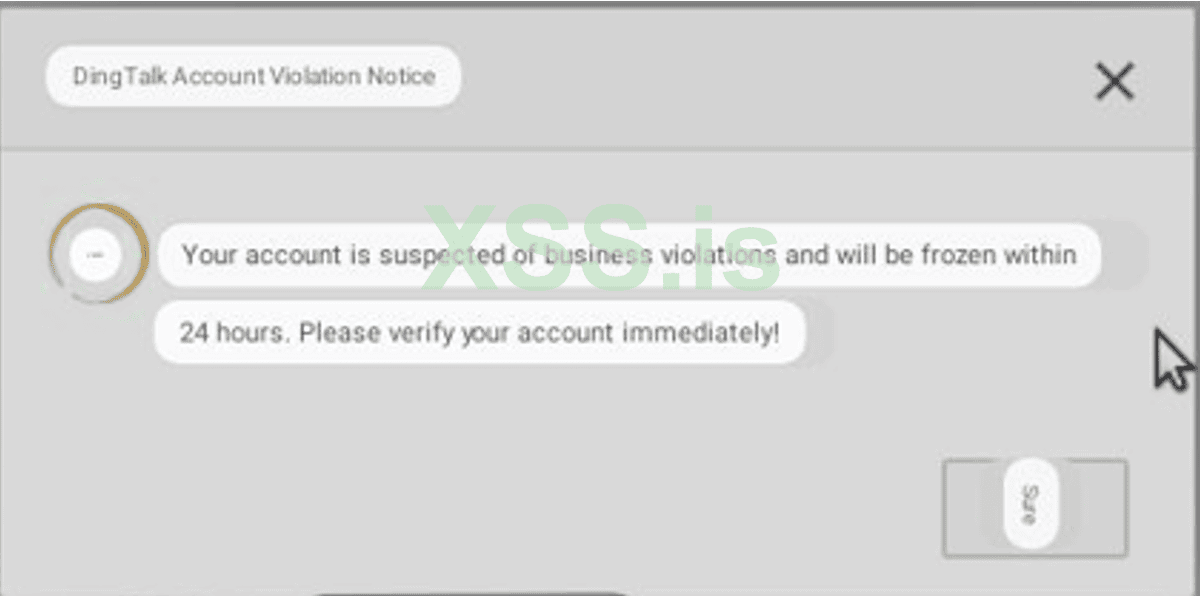

Перевод на английский.

Пользователь видит поп-ап с сообщением, что его DingTalk-аккаунт может быть заморожен в течение следующих 24 часов за некие нарушения бизнес-соглашения, если пользователь не пройдет верификацию.

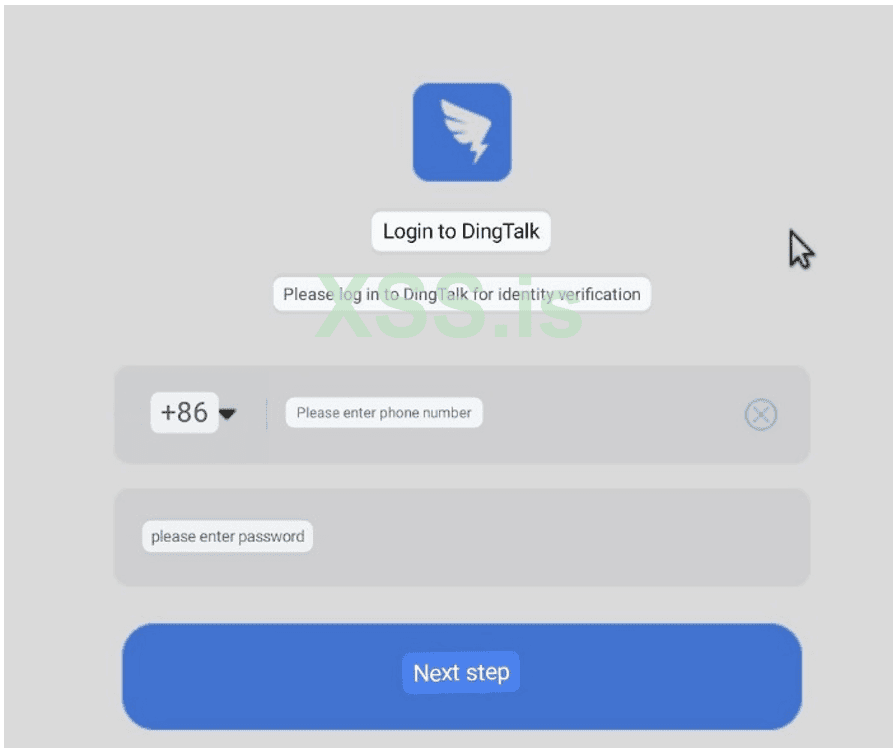

После подтверждения сообщения пользователь видит форму для ввода своих данных, чтобы решить проблему.

Ввод данных

Перевод на английский

Выводы

Я предлагаю обратить внимание на следующие моменты в легенде и ее реализации:

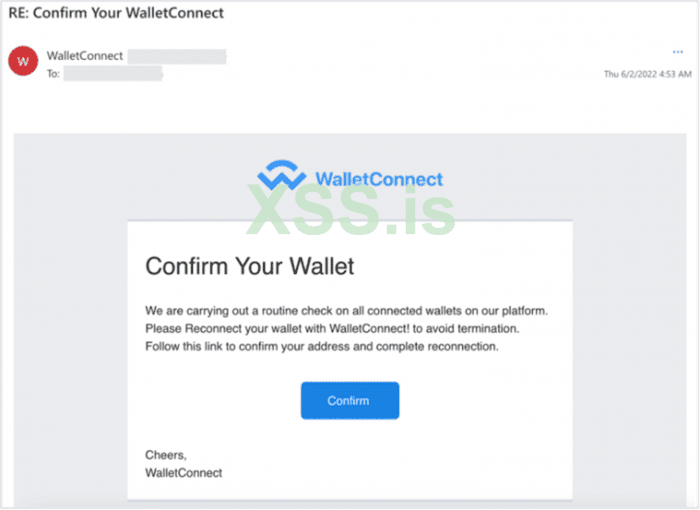

- организация, от которой якобы идет рассылка - Министерство Финансов + реалистичный повод, чтобы таргет-жертва открыла письмо (заморозка аккаунта)

- полное отсутствие прямых ссылок в письме + использование QR-кодов (которые может использовать и реальное Министерство Финансов)

- фейк-страница, имитирующая распространенный мессенджер (всегда эффективнее фишить готовые приложения, чем обычные логин-страницы)

- жесткая мотивация действия: заморозка аккаунта (старый проверенный способ ввести данные особо не задумываясь)

- маленькие рюшечки - как логотип WeChat или Министерства Финансов на QR-коде (на моем опыте - такие мелочи очень помогают усилить доверие к легенде)

Источники:

Основная статья: https://www.fortinet.com/blog/threa...steal-credentials-from-chinese-language-users

Пример кампании той же группы с другими лендингами: https://www.cyren.com/blog/articles/phishing-with-qr-codes

P. S. Чуть позже продолжу с другими примерами.

Два наиважнейших элемента в любом фишинге: психология жертвы фишинга (доверие к вашей легенде) + техническая реализация (а именно: максимально тихая работа, во избежание любых автоматизированных трекеров).

Упрощая: текст и оформление письма + переход по ссылке. Почти все эффективные решения выделяются нестандартным подходом к двум этим элементам.

1. Фейк от "китайского минестерства финансов" + .docx в аттаче с QR-кодом.

Я очень давно и внимательно наблюдаю за нашими азиатскими коллегами - как APT с гос корнями, так и местными мошенниками по двум причинам:

1) В Азии очень сильно развит екоммерц с платежками и весь рынок фактически изолирован от всего мира, при этом всегда можно найти что-то общее, что можно применить и у нас (у нас - Европа и США).

2) Никому не интересно расследовать азиатских киберпреступников, если они замкнуты в своем мирке:

- огромные расходы на переводы, нужны местные люди,

- местная полиция не так охотно сотрудничает с иностранцами (там исторически очень национализм развит, сложно найти бродягу из местного ЦИБ ФСБ, кто все сольет),

- сами киберпреступники - предпочитают работать без форумов и в своей экосистеме местных мессенджеров (т.е. тоже изолированы от всего мира).

Т.е. тема с "нашел старый емейл на домене с домейн.тулз", а затем определил соответствующией аккаунт в дампе взломанного хак-форума, следом сотрудник с ЦИБ ФСБ помог провести факт-чекинг, и в конце я радостно запостил мега-отчет расследование - не работает. Прости, Браян Кребс!

В предыдущих строках самое важное слово "изолированы". Когда люди "изолированы" (речь не о тюрьме, лол, и не о кодерах Конти в уютном офисе) - им очень часто в голову приходят оригинальные идеи, которые можно скопировать и применить для других рынков.

Фишинг-емэйл

Обратите внимание: что текст абсолютно минимальный.

В переводе с английского:

Тема: "Re: Уведомление о подаче заявления на получение личных трудовых субсидий в 2022".

Тело письма: "Пожалуйста, нажмите на приложенное уведомление от Министерства Финансов о подаче заявления на получение личных трудовых субсидий в четвертом квартале 2022!".

Название приложенного файла: "Forward: Уведомление о подаче заявления на получение личных трудовых субсидий в четвертом квартале 2022.docx.”

Аттач .docx к письму

Если открыть файл из аттача, то мы увидим текст и большой QR-код в центре сообщения:

Перевод на английский легенды:

QR код

QR код всегда требует, чтобы приложение прочитало его и затем выполнило какое-нибудь действие. Большинство мобильных устройств читают QR-коды через камеру и функция чтения QR-кодов, как правило, доступна по-умолчанию с предустановленными приложениями.

Обратите внимание на логотип в центре QR-кода, что повторяет официальную эмблему китайского министерства финансов, чтобы выглядеть более официальным.

QR-код, повторяющий логотип WeChat (самый распространенный мессенджер в Китае).

Во всех случах QR-код в приложенных документах Microsoft Word содержит в себе ссылку для перехода на фейк. Независимо от того, использовал ли пользователь десктоп или мобильное устройство, он переходил на фишинговую страницу, контролируемую злоумышленниками.

Фишинговая страница

Во всех случах фейк имитировал приложение DingTalk. DingTalk - широко используемая платформа для корпоративных коммуникаций, разработанная Alibaba Group. Учитывая распространенность платформы, большое количество ее пользователей, собранные данные наверняка будут представлять ценность для киберпреступников.

Фейк страница, имитирующая DingTalk мессенджер

Перевод на английский.

Пользователь видит поп-ап с сообщением, что его DingTalk-аккаунт может быть заморожен в течение следующих 24 часов за некие нарушения бизнес-соглашения, если пользователь не пройдет верификацию.

После подтверждения сообщения пользователь видит форму для ввода своих данных, чтобы решить проблему.

Ввод данных

Перевод на английский

Выводы

Я предлагаю обратить внимание на следующие моменты в легенде и ее реализации:

- организация, от которой якобы идет рассылка - Министерство Финансов + реалистичный повод, чтобы таргет-жертва открыла письмо (заморозка аккаунта)

- полное отсутствие прямых ссылок в письме + использование QR-кодов (которые может использовать и реальное Министерство Финансов)

- фейк-страница, имитирующая распространенный мессенджер (всегда эффективнее фишить готовые приложения, чем обычные логин-страницы)

- жесткая мотивация действия: заморозка аккаунта (старый проверенный способ ввести данные особо не задумываясь)

- маленькие рюшечки - как логотип WeChat или Министерства Финансов на QR-коде (на моем опыте - такие мелочи очень помогают усилить доверие к легенде)

Источники:

Основная статья: https://www.fortinet.com/blog/threa...steal-credentials-from-chinese-language-users

Пример кампании той же группы с другими лендингами: https://www.cyren.com/blog/articles/phishing-with-qr-codes

P. S. Чуть позже продолжу с другими примерами.

Последнее редактирование: