Пожалуйста, обратите внимание, что пользователь заблокирован

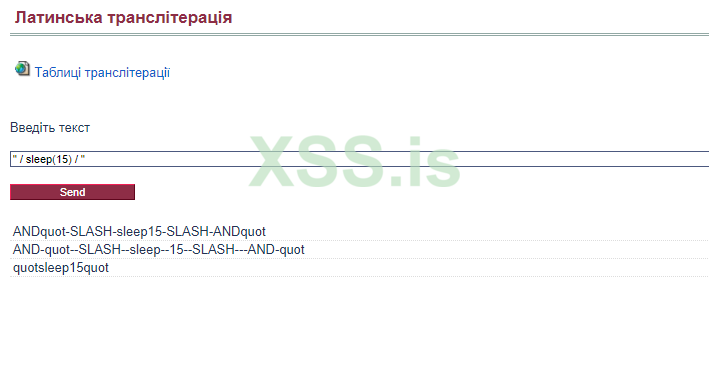

нашёл уязвимость (очень похоже что sqli) но хз как её использовать sqlmap мне парашу выдаёт какую то по этому помогите знающие люди буду благодарен (желательно кинуть команду sqlmap)

го я тебе сайт дам с уязвимостью и ты там сам всё проанализируешь всё перехватишь всё проверишьВы можете использовать различные типы перехватчиков и анализаторов веб-заголовков, owasp zap, burp suite, sql map - это особый инструмент для определенных сценариев, однако в основном все ваши запросы блокируются WAF. Сначала проверьте перехват содержимого и проверьте, какие дыры в безопасности представляет веб, затем переходите к ручному анализу, проверяя такие параметры, как <script>alert("xss")</script>; =or'1; =?(0)

Надеюсь, это поможет.

потом сам реализует и потом сам будет девушек гулять по кабакамго я тебе сайт дам с уязвимостью и ты там сам всё проанализируешь всё перехватишь всё проверишь

спасибо большое бро)) sqlmap все не как не мог прожувать мой post запрос на timebased уязвимость. не видел вообще почему-то уязвимости в уязвимом параметре, скармил твою трочьку и поехало как по маслу! в файле у меня полностью готовый запрос был уже с пэйлоудом, без тебя бы не когда не додумался что надо кравлер использовать в sqlmap чтобы оно докумекало что к чему. Еще раз спасибо !sqlmap парашу не выдает либо WAF блокирует запросы sqlmap или самому попробывать раскрутить ручками sql.

Можешь через burp-suite перехватить запрос с формой и введенным sql кодом или без в отдельный файл и использовать команду sqlmap

sqlmap -r vulned --crawl 2 --level 1 --dbs --batch

Попробуй поиграться с --crawl --level --risk

если одна из форм зайдет то он выведет тебе таблицу с базой.