RORSCHACH - НОВОЕ ТЩАТЕЛЬНО ПРОРАБОТАННОЕ БЫСТРОЕ ВЫМОГАТЕЛЬСКОЕ ПО

Ключевые выводы:

- Специалисты Check Point Research (CPR) и Check Point Incident Response Team (CPIRT) столкнулись с ранее неизвестным типом ransomware, который мы назвали Rorschach и который был развернут против американской компании.

- Rorschach ransomware представляется уникальным, не имеющим никаких общих черт, которые могли бы легко отнести его к какому-либо известному типу ransomware. Кроме того, нет никакого брендинга, что является обычной практикой среди группировок ransomware.

- Эта программа частично автономна, она выполняет задачи, которые обычно выполняются вручную при развертывании вымогательского ПО в масштабах предприятия, например, создание групповой политики домена (GPO). В прошлом подобная функциональность была связана с LockBit 2.0.

- Это ПО обладает высокой степенью кастомизации и содержит технически уникальные функции, такие как использование прямых системных вызовов (direct syscalls), что редко встречается в вымогательских программах. Кроме того, благодаря различным методам реализации, Rorschach является одной из самых быстрых ransomware по скорости шифрования.

- Ransomware была развернута с помощью side-loading DLL из Cortex XDR Dump Service Tool, подписанного коммерческого продукта безопасности, - метод загрузки, который не часто используется для загрузки ransomware. Об уязвимости было сообщено в компанию Palo Alto Networks.

Введение

В ходе реагирования на случай заражения вымогательским ПО одной из американских компаний CPIRT недавно столкнулся с уникальным типом вымогательского ПО, развернутым с использованием подписанного компонента коммерческого продукта безопасности. В отличие от других случаев заражения вымогатель не скрывался под псевдонимом и, судя по всему, не был связан ни с одной из известных групп разработчиков вымогательского ПО. Эти два факта, редкие в экосистеме вымогательских программ, вызвали интерес у CPR и побудили нас тщательно проанализировать новую вредоносную программу.

В ходе анализа Rorschach продемонстрировала уникальные особенности. Поведенческий анализ новой программы-вымогателя показал, что она частично автономна, распространяясь автоматически при выполнении на контроллере домена (DC), при этом она очищает журналы событий пораженных машин. Кроме того, она чрезвычайно гибкая, работает не только на основе встроенной конфигурации, но и на основе многочисленных дополнительных аргументов, которые позволяют ей изменять свое поведение в зависимости от потребностей оператора. Хотя, по всей видимости, он черпал вдохновение в некоторых из самых известных семейств ransomware, он также содержит уникальные функции, редко встречающиеся среди ransomware, такие как использование прямых вызовов системы (direct syscalls).

Сообщение о выкупе, отправленное жертве, было отформатировано аналогично запискам Yanluowang ransomware, хотя в других вариантах записка более похожа на записки DarkSide ransomware (из-за чего некоторые ошибочно называют ее DarkSide). Каждый человек, исследовавший эту программу, видел что-то немного отличающееся, что побудило нас назвать ее в честь известного психологического теста - Rorschach Ransomware.

Поток исполнения

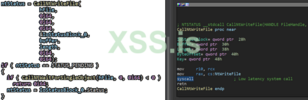

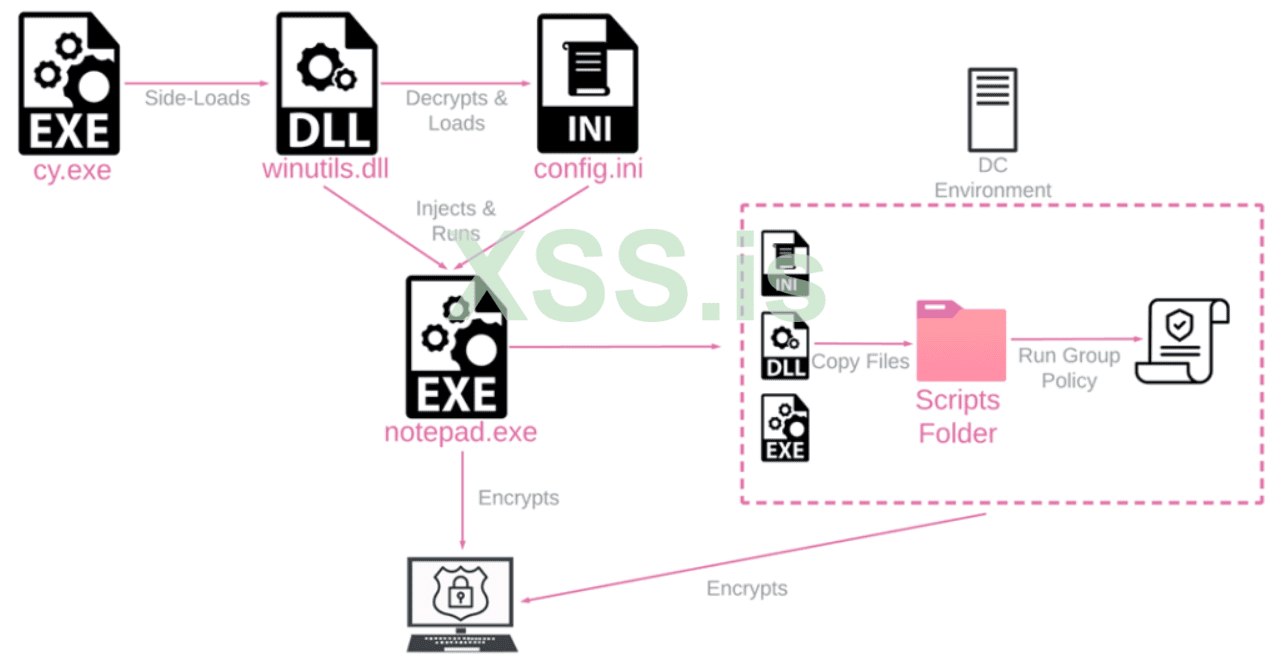

Как было замечено в реальных условиях, Rorschach использует три файла:

- cy.exe - Cortex XDR Dump Service Tool версии 7.3.0.16740, злоупотребляемый для side-load winutils.dll.

- winutils.dll - упакованный загрузчик и инжектор Rorschach, используемый для расшифровки и внедрения ransomware.

- config.ini - зашифрованный Rorschach ransomware, содержащий всю логику и конфигурацию.

При выполнении cy.exe, из-за side-loading DLL, загрузчик/инжектор winutils.dll загружается в память и запускается в контексте cy.exe. Основная полезная нагрузка Роршаха config.ini впоследствии также загружается в память, расшифровывается и внедряется в notepad.exe, где начинается логика работы вымогательского ПО.

Рисунок 1 - Высокоуровневый поток выполнения Rorschach на конечных точках и контроллерах домена.

Обход решений безопасности

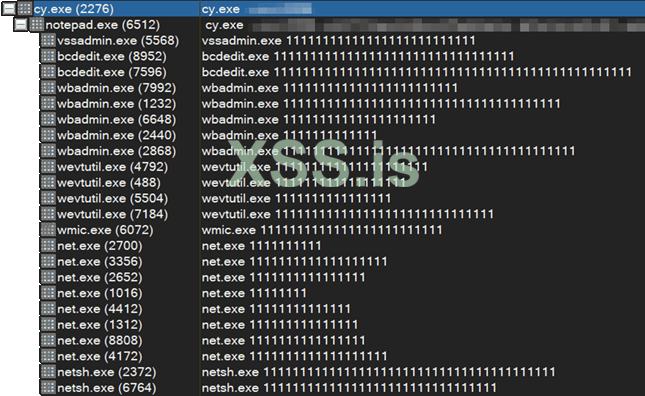

Rorschach порождает процессы необычным способом, запуская их в режиме SUSPEND и выдавая фальсифицированные аргументы для затруднения анализа и устранения последствий. Фальсифицированный аргумент, состоящий из повторяющейся строки цифры 1, основанной на длине реального аргумента, переписывается в памяти и заменяется реальным аргументом, что приводит к уникальному выполнению:

Рисунок 2 - Дерево процессов Rorschach порождает процессы с фальсифицированными аргументами.

Программа-вымогатель использует эту технику для выполнения следующих операций:

- Попытка остановить заранее определенный список служб, используя net.exe stop.

- Удаление теневых томов и резервных копий для затруднения восстановления, используя легитимные инструменты Windows, такие как vssadmin.exe, bcdedit.exe, wmic.exe и wbadmin.exe.

- Запуск файла wevutil.exe для очистки следующих журналов событий Windows: Application, Security, System и Windows Powershell.

- Отключение брандмауэра Windows, используя netsh.exe.

Самораспространение

При выполнении на контроллере домена Windows (DC) программа-вымогатель автоматически создает групповую политику, распространяя себя на другие машины в домене. Подобная функциональность была связана в прошлом с LockBit 2.0, хотя развертывание GPO Rorschach Ransomware осуществляется иначе, как описано ниже:

- Rorschach копирует свои файлы в папку scripts на DC и удаляет их из исходного расположения.

- Затем Rorschach создает групповую политику (см. приложение C), которая копирует себя в папку %Public% всех рабочих станций в домене.

- Программа-вымогатель создает еще одну групповую политику, пытаясь завершить список заранее определенных процессов. Это делается путем создания задачи по расписанию, вызывающей taskkill.exe.

- Наконец, Rorschach создает еще одну групповую политику, регистрирующую запланированную задачу, которая запускается немедленно и при входе пользователя в систему, чтобы запустить главный исполняемый файл Rorschach с соответствующими аргументами.

Анализ вымогательского ПО

В дополнение к описанному выше необычному поведению вымогателя, бинарный файл Rorschach содержит дополнительные интересные особенности, отличающие его от других вымогателей.

Защита бинарного файла и анти-анализ

Фактический образец тщательно защищен, и для доступа к нему требуется проделать довольно много работы. Во-первых, начальный загрузчик/инжектор winutils.dll защищен упаковкой в стиле UPX. Однако он изменен таким образом, что его невозможно легко распаковать с помощью стандартных решений и требуется ручная распаковка. После распаковки образец загружает и расшифровывает config.ini, который содержит логику работы ransomware.

После внедрения Rorschach в файл notepad.exe он все еще защищен VMProtect. Это приводит к тому, что критически важная часть кода виртуализирована, а также отсутствует таблица IAT. Только после преодоления обеих этих защит можно правильно проанализировать логику работы ransomware.

Уклонение от решений безопасности

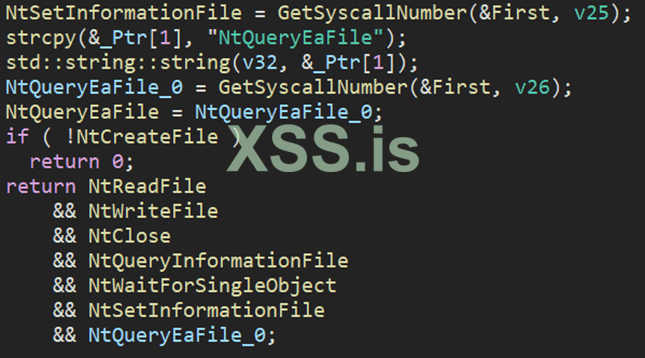

Хотя Rorschach используется исключительно для шифрования среды, он применяет необычную технику для обхода защитных механизмов. Он осуществляет прямые системные вызовы с помощью инструкции "syscall". Хотя это уже наблюдалось ранее в других видах вредоносного ПО, довольно удивительно видеть это в ransomware.

Процедура включает в себя использование самой инструкции и происходит следующим образом:

- Rorschach находит соответствующие номера syscall для API NT, в основном связанных с манипуляцией файлами.

- Затем Rorschach сохраняет эти номера в таблице для дальнейшего использования.

- При необходимости он вызывает программу-заглушку, которая использует номер непосредственно в инструкции syscall вместо использования NT API.

Рисунок 3 - Создание таблицы syscall для определенных NT API.

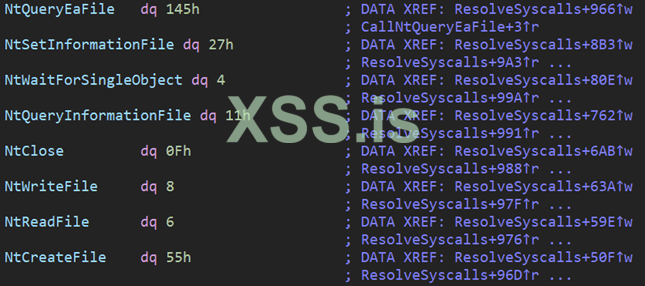

В конце таблицы находится секция с соответствующими номерами вызовов системы:

Рисунок 4 - Секция, содержащая таблицу syscall.

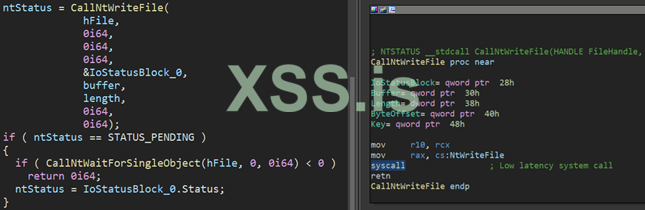

В примере ниже показано, как используются номера syscall:

Рисунок 5 - Пример использования прямого syscall.

Этот обфусцированный процесс не требуется для логики шифрования ransomware, что позволяет предположить, что он был разработан для обхода решений безопасности, отслеживающих прямые вызовы API.

Аргументы командной строки

Помимо жестко заданной конфигурации, ransomware поставляется с множеством встроенных опций, вероятно, для удобства операторов. Все они скрыты, обфусцированы и недоступны без реверс-инжиниринга ransomware. В этой таблице приведены некоторые из обнаруженных нами аргументов:

Аргумент | Пример параметра | Описание |

| -run | =1234 | Пароль, необходимый для запуска образца, возможно, созданный по требованию |

| -nomutex | =1 | Не создание защёлки, следовательно, не гарантирование, что запущен только один экземпляр |

| -log | =1 | Создание log файлов |

| -nodel | =0 | Не самоудаляться при выполнении |

| -path | "C:" | Шифрование только следующего пути |

| -noshare | =1 | Не шифровать общие ресурсы |

| -pt | "C:.dll" | Явное указание DLL-загрузчика |

| -cg | "C:.ini" | Явное указание конфигурационного файла, в котором хранится вредоносная программа |

| -we | "C:.exe" | Явное указание основного исполняемого файла |

| -diskpart | =1 | Запуск diskpart.exe /s AppData_x.txt, который удаляет атрибуты тома только для чтения |

| -nobk | =1 | Не менять обои на зараженной машине |

| -thread | =4 | Количество потоков на CPU |

| -at | =2023/03/24 05:04:20 | Время активации (время срабатывания) |

| -nomail | =1 | Не создавать письмо с выкупом |

Это лишь неполный список, дополнительные аргументы предполагают сетевые возможности, такие как listen, srv и hostfile.

Пример использования некоторых из этих аргументов:

cy.exe --run=1234 --nomutex=0 --log=1 --nodel=1 --path="C:\Myfolder" --full=1 --diskpart=1 --nobk=0

Защита на основе языка

Прежде чем зашифровать целевую систему, пример выполняет две системные проверки, которые могут остановить его выполнение:

- Он использует GetSystemDefaultUILanguage и GetUserDefaultUILanguage, чтобы определить, какой язык использует пользователь.

- Он завершает работу, если возвращаемое значение языка является одним из стран СНГ:

JSON:

{

0x042b: "Armenian_Armenia",

0x042c: "Azeri_Latin",

0x043f: "Kazakh",

0x082c: "Azeri_Cyrillic",

0x419: "Russian",

0x422: "Ukrainian",

0x423: "Belarusian",

0x428: "Tajik",

0x437: "Georgian",

0x440: "Kyrgyz_Cyrillic",

0x442: "Turkmen",

0x443: "Uzbek_Latin",

0x819: "Russian_Moldava",

0x843: "Uzbek_Cyrillic"

}Процесс шифрования

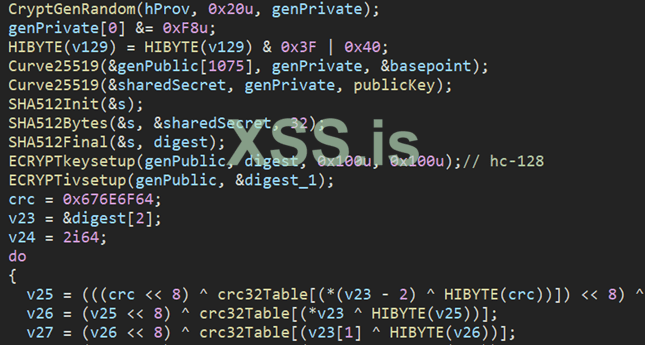

Rorschach ransomware использует высокоэффективную и быструю схему гибридной криптографии, в которой для шифрования используются алгоритмы curve25519 и eSTREAM cipher hc-128. Этот процесс шифрует только определенную часть содержимого исходного файла, а не весь файл целиком. WinAPI CryptGenRandom используется для генерации криптографически случайных байтов, используемых в качестве приватного ключа для каждой жертвы. Shared-пароль вычисляется с помощью curve25519, используя как сгенерированный приватный ключ, так и жестко заданный публичный ключ. Наконец, вычисленный хэш SHA512 shared-пароля используется для создания KEY и IV для eSTREAM cipher hc-128.

Рисунок 6 - Схема гибридной криптографии Rorschach.

Анализ шифрования Rorschach указывает не только на быструю схему шифрования, упомянутую ранее, но и на высокоэффективную реализацию планирования потоков через порты завершения ввода-вывода (I/O completion ports). Кроме того, похоже, что оптимизация компилятора имеет приоритет в пользу скорости, со вставкой большой части кода. Все эти факторы заставляют нас предположить, что мы имеем дело с одним из самых быстрых ransomware на сегодняшний день.

Чтобы проверить нашу гипотезу, мы провели пять отдельных тестов скорости шифрования в контролируемой среде (с 6 процессорами, 8192 МБ ОЗУ, SSD и 220000 файлов для шифрования), ограничившись шифрованием только локальных дисков. Чтобы обеспечить значимое сравнение с другими известными быстрыми программами-вымогателями, мы сравнили Rorschach с печально известным LockBit v.3.

Результаты тестов на скорость:

Ransomware | Среднее приблизительное время шифрования |

| LockBit v.3 | 7 минут |

| Rorschach | 4 минуты 30 секунд |

Примечательным является то, что Rorschach ransomware имеет высокую степень кастомизации. Настроив количество потоков шифрования с помощью аргумента командной строки --thread, можно добиться еще более высоких результатов.

Техническое сходство с другими вымогательскими программами

Когда мы сравнили Rorschach с другими известными семействами ransomware, мы заметили, что Rorschach использует множество проверенных временем методов вместе с некоторыми новыми идеями в индустрии ransomware. Само название "Rorschach" вполне объяснимо; при глубоком анализе кода и его логики мы обнаружили определенное сходство с некоторыми из более технически продвинутых и известных групп ransomware.

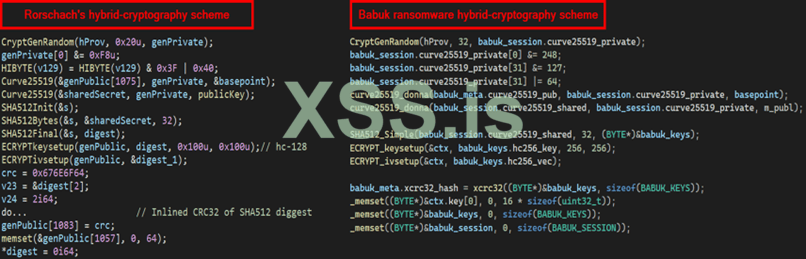

Мы подробно рассмотрели схему гибридной криптографии Rorschach выше, но мы подозреваем, что эта процедура была позаимствована из слитого исходного кода программы Babuk ransomware. В качестве примера приведены следующие фрагменты кода:

Рисунок 7 - Схема гибридной криптографии Rorschach и Babuk.

Вдохновение Rorschach от Babuk заметно в различных процедурах, включая те, которые отвечают за остановку процессов и служб. На самом деле, код, используемый для остановки сервисов через менеджер управления сервисами, похоже, был напрямую скопирован из исходного кода Babuk:

Рисунок 8 - Остановка предопределенного списка сервисов - Rorschach vs. Babuk.

Стоит также отметить, что список служб (services), которые необходимо остановить в конфигурации Rorschach, идентичен тому, который содержится в утечке исходного кода Babuk. Однако список останавливаемых процессов (processes) несколько отличается, поскольку в Rorschach отсутствует notepad.exe, который используется в качестве цели для инъекции кода.

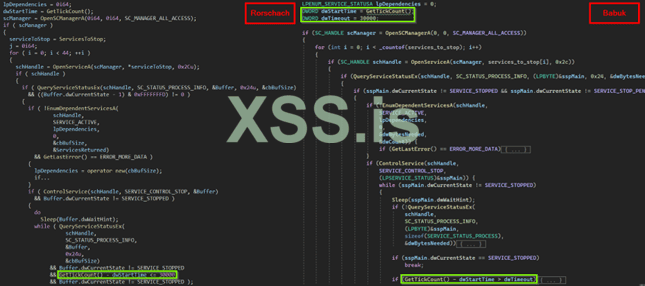

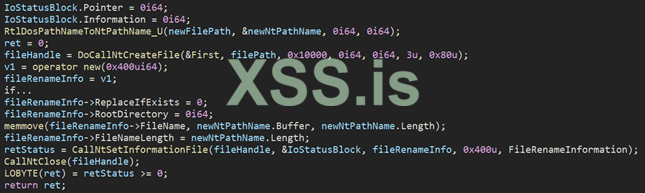

Rorschach черпает вдохновение в другом типе ransomware: LockBit. Во-первых, список языков, используемых для остановки вредоносной программы, точно такой же, как и в LockBit v2.0 (хотя этот список обычно используется многими русскоязычными группировками, а не только LockBit). Однако метод планирования потоков I/O Completion Ports - еще один компонент, в котором Rorschach черпал вдохновение из LockBit. Окончательное переименование зашифрованных машинных файлов в Rorschach реализовано через NtSetInformationFile с использованием FileInformationClass FileRenameInformation, как и в LockBit v2.0.

Рисунок 9 - Переименование зашифрованного файла с помощью NtSetInformationFile.

Как уже отмечалось, код Rorschach защищен и обфусцирован необычным для ransomware способом, а также скомпилирован с оптимизацией компилятора в пользу скорости и вставки кода, насколько это возможно. Поэтому поиск сходств с другими известными семействами ransomware является настоящей ёблей мозгов. Но мы все же можем сказать, что Rorschach взял лучшее от семейств ransomware с самой высокой репутацией, а затем добавил несколько собственных уникальных особенностей.

Сообщения о выкупе

Как мы уже отмечали, Rorschach не имеет явных совпадений ни с одной из известных групп ransomware, но, похоже, черпает вдохновение из некоторых из них.

Ранее мы упоминали, что компания Ahnlab сообщила о похожей атаке в начале этого года. Хотя она была осуществлена с помощью других средств, описанная в отчете программа-вымогатель запускает почти идентичный процесс выполнения. Однако полученное сообщение с выкупом была совершенно другой. Сообщение было очень похоже на те, которые выпускала DarkSide, что, вероятно, и привело к тому, что новая программа-вымогатель получила название "DarkSide", несмотря на то, что эта группа не действует с мая 2021 года.

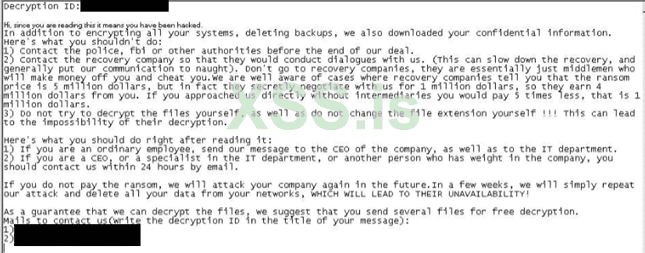

Вариант Rorschach, который мы проанализировали, оставляет другое сообщение с выкупом, основанное на структуре, используемой Yanlowang, другой группой ransomware:

Рисунок 10 - Сообщение о выкупе от Rorschach.

Заключение

Наш анализ Rorschach свидетельствует о появлении нового типа ransomware в криминальной среде. Его разработчики применили новые методы антианализа и уклонения от защиты, чтобы избежать обнаружения и усложнить анализ и смягчение последствий для программ безопасности и исследователей. Кроме того, Rorschach, по-видимому, взял некоторые "лучшие" функции из некоторых ведущих программ для борьбы с вымогательством, просочившихся в Интернет, и объединил их вместе. В дополнение к самораспространяющимся возможностям Rorschach, это повышает планку для атак с целью вымогательства. Операторы и разработчики Rorschach ransomware остаются неизвестными. Они не используют брендинг, что относительно редко встречается в операциях с вымогательскими программами.

Полученные нами результаты подчеркивают важность соблюдения строгих мер кибербезопасности для предотвращения атак с целью выкупа, а также необходимость постоянного мониторинга и анализа новых образцов ransomware, чтобы опережать развивающиеся угрозы. Поскольку частота и сложность этих атак продолжает расти, организациям необходимо сохранять бдительность и проактивность в своих усилиях по защите от этих угроз.

Harmony Endpoint обеспечивает защиту от ransomware во время выполнения программы с мгновенным автоматическим устранением последствий даже в автономном режиме.

При запуске на машине, зараженной Rorschach ransomware, Harmony Endpoint Anti-ransomware обнаружил процесс шифрования в различных папках, включая изменения, внесенные в файлы "honeypot" Harmony Endpoint. Он запустил алгоритм ранжирования, который выдал вердикт, идентифицирующий процесс как ransomware.

Образцы/IOCs

Файлы

| Имя | Хэш | Комментарии |

| cy.exe | 2237ec542cdcd3eb656e86e43b461cd1 | PA Cortex Dump Service Tool (безопасный файл) |

| winutils.dll | 4a03423c77fe2c8d979caca58a64ad6c | Загрузчик и инжектор в notepad.exe |

| config.ini | 6bd96d06cd7c4b084fe9346e55a81cf9 | Зашифрованная полезная нагрузка ransomware |

Приложение A - Службы и процессы, остановленные с помощью GPO программой Rorschach

Следующие службы остановлены с помощью GPO, выпущенного Rorschach, вероятно, для предотвращения конфликтуов на запись в файлы базы данных (и, таким образом, предотвращения шифрования):

- SQLPBDMS

- SQLPBENGINE

- MSSQLFDLauncher

- SQLSERVERAGENT

- MSSQLServerOLAPService

- SSASTELEMETRY

- SQLBrowser

- SQL Server Distributed Replay Client

- SQL Server Distributed Replay Controller

- MsDtsServer150

- SSISTELEMETRY150

- SSISScaleOutMaster150

- SSISScaleOutWorker150

- MSSQLLaunchpad

- SQLWriter

- SQLTELEMETRY

- MSSQLSERVER

Следующие процессы уничтожаются с помощью групповой политики (запланированная задача), выданной Rorschach, выполняющей C:\windows\system32\taskkill.exe. Некоторые из них, вероятно, завершены для предотвращения конфликтов записи, а некоторые являются решениями безопасности:

- wxServer.exe

- wxServerView.exe

- sqlmangr.exe

- RAgui.exe

- supervise.exe

- Culture.exe

- Defwatch.exe

- httpd.exe

- sync-taskbar

- sync-worker

- wsa_service.exe

- synctime.exe

- vxmon.exe

- sqlbrowser.exe

- tomcat6.exe

- Sqlservr.exe

Ниже приведен список служб, жестко закодированных в конфигурации, которые должны быть остановлены с помощью менеджера управления службами:

- AcronisAgent

- AcrSch2Svc

- backup

- BackupExecAgentAccelerator

- BackupExecAgentBrowser

- BackupExecDiveciMediaService

- BackupExecJobEngine

- BackupExecManagementService

- BackupExecRPCService

- BackupExecVSSProvider

- CAARCUpdateSvc

- CASAD2DWebSvc

- ccEvtMgr

- ccSetMgr

- DefWatch

- GxBlr

- GxCIMgr

- GxCVD

- GxFWD

- GxVss

- Intuit.QuickBooks.FCS

- memtas

- mepocs

- PDVFSService

- QBCFMonitorService

- QBFCService

- QBIDPService

- RTVscan

- SavRoam

- sophos

- sql

- stc_raw_agent

- svc$

- veeam

- VeeamDeploymentService

- VeeamNFSSvc

- VeeamTransportSvc

- VSNAPVSS

- vss

- YooBackup

- YooIT

- zhudongfangyu

- .

- ..

- #recycle

- $Recycle.Bin

- 1_config.ini

- Ahnlab

- All Users

- AppData

- AUTOEXEC.BAT

- autoexec.bat

- autorun.inf

- begin.txt

- Boot

- boot.ini

- bootfont.bin

- bootmgfw.efi

- bootmgr

- bootmgr.efi

- bootsect.bak

- config.ini

- desktop.ini

- finish.txt

- iconcache.db

- Internet Explorer

- Mozilla

- Mozilla Firefox

- NETLOGON

- ntldr

- ntuser.dat

- NTUSER.DAT

- ntuser.dat.log

- ntuser.dat.LOG1

- ntuser.dat.LOG2

- ntuser.ini

- Opera

- Opera Software

- Policies

- Program Files

- Program Files (x86)

- ProgramData

- scripts

- SYSVOL

- thumbs.db

- Tor Browser

- Windows

- WINDOWS

- Windows.old

Ниже приведен список имен процессов, которые во время выполнения Rorschach сравниваются с запущенными на машине и уничтожаются в случае совпадения. Это делается с помощью комбинации CreateToolhelp32Snapshot, Process32FirstW, Process32NextW, OpenProcess и TerminateProcess. Список служб, уничтожаемых с помощью менеджера управления службами, частично дублируется и избыточен.

- AcronisAgent

- AcrSch2Svc

- agntsvc.exe

- BackExecRPCService

- backup

- BackupExecAgentAccelerator

- BackupExecDiveciMediaService

- BackupExecJobEngine

- bedbg

- CAARCUpdateSvc

- ccEvtMgr

- Culserver

- dbeng50.exe

- dbeng8

- dbsnmp.exe

- dbsrv12.exe

- DefWatch

- encsvc.exe

- excel.exe

- firefox.exe

- infopath.exe

- Intuit.QuickBooks.FCS

- isqlplussvc.exe

- memtas

- mepocs

- msaccess.exe

- MSExchange

- msftesql-Exchange

- msmdsrv

- mspub.exe

- MSSQL

- mydesktopqos.exe

- mydesktopservice.exe

- ocautoupds.exe

- ocomm.exe

- ocssd.exe

- onenote.exe

- oracle.exe

- outlook.exe

- PDVFSService

- powerpnt.exe

- QBCFMonitorService

- QBFCService

- QBIDPService

- SavRoam

- sophos

- sqbcoreservice.exe

- sql.exe

- sqladhlp

- SQLADHLP

- sqlagent

- SQLAgent

- SQLAgent$SHAREPOINT

- SQLBrowser

- SQLWriter

- steam.exe

- synctime.exe

- tbirdconfig.exe

- thebat.exe

- thunderbird.exe

- tomcat6

- veeam

- VeeamDeploymentService

- VeeamNFSSvc

- VeeamTransportSvc

- visio.exe

- vmware-converter

- vmware-usbarbitator64

- WinSAT.exe

- winword.exe

- wordpad.exe

- обёртка.exe

- WSBExchange

- xfssvccon.exe

- YooBackup

Приложение C - Групповые политики, выполняемые Rorschach

Передача собственных файлов на каждую рабочую станцию:

Код:

<Files clsid="{215B2E53-57CE-475c-80FE-9EEC14635851}">

<File clsid="{50BE44C8-567A-4ed1-B1D0-9234FE1F38AF}" name="0305_winutils.dll" status="0305_winutils.dll" image="2" changed="2023-03-05 08:51:22" uid="{3F490769-A341-4220-90A3-51964B4A0C12}" bypassErrors="1">

<Properties action="U" fromPath="\\**REDACTED**\sysvol\**REDACTED**.local\scripts\winutils.dll" targetPath="%Public%\winutils.dll" readOnly="0" archive="1" hidden="0" suppress="0" />

</File>

<File clsid="{50BE44C8-567A-4ed1-B1D0-9234FE1F38AF}" name="0305_config.ini" status="0305_config.ini" image="2" changed="2023-03-05 08:51:22" uid="{F513F283-3C66-4C71-9B9B-4CE9BBFCEEF1}" bypassErrors="1">

<Properties action="U" fromPath="\\**REDACTED**.local\sysvol\**REDACTED**.local\scripts\config.ini" targetPath="%Public%\config.ini" readOnly="0" archive="1" hidden="0" suppress="0" />

</File>

<File clsid="{50BE44C8-567A-4ed1-B1D0-9234FE1F38AF}" name="0305_cy.exe" status="0305_cy.exe" image="2" changed="2023-03-05 08:51:22" uid="{0A16D469-2648-4849-99C8-95D1B777D59A}" bypassErrors="1">

<Properties action="U" fromPath="\\**REDACTED**.local\sysvol\**REDACTED**.local\scripts\cy.exe" targetPath="%Public%\cy.exe" readOnly="0" archive="1" hidden="0" suppress="0" />

</File>

</Files>Выполнение запланированной задачи для запуска атаки:

Код:

<TaskV2 clsid="{D8896631-B747-47a7-84A6-C155337F3BC8}" name="2_0305_cy.exe" image="2" changed="**REDACTED**" uid="{3772E17D-6354-4DF1-A73B-8868AC352B23}">

<Properties action="U" name="2_0305_cy.exe" runAs="%LogonDomain%\%LogonUser%" logonType="InteractiveToken">

<Task version="1.2">

<RegistrationInfo>

<Author>**REDACTED**\Administrador</Author>

<Description></Description>

</RegistrationInfo>

<Principals>

<Principal id="Author">

<UserId>%LogonDomain%\%LogonUser%</UserId>

<LogonType>InteractiveToken</LogonType>

<RunLevel>HighestAvailable</RunLevel>

</Principal>

</Principals>

<Settings>

<IdleSettings>

<Duration>PT10M</Duration>

<WaitTimeout>PT1H</WaitTimeout>

<StopOnIdleEnd>false</StopOnIdleEnd>

<RestartOnIdle>false</RestartOnIdle>

</IdleSettings>

<MultipleInstancesPolicy>IgnoreNew</MultipleInstancesPolicy>

<DisallowStartIfOnBatteries>false</DisallowStartIfOnBatteries>

<StopIfGoingOnBatteries>false</StopIfGoingOnBatteries>

<AllowHardTerminate>true</AllowHardTerminate>

<AllowStartOnDemand>true</AllowStartOnDemand>

<Enabled>true</Enabled>

<Hidden>false</Hidden>

<ExecutionTimeLimit>P3D</ExecutionTimeLimit>

<Priority>7</Priority>

</Settings>

<Triggers>

<RegistrationTrigger>

<Enabled>true</Enabled>

</RegistrationTrigger>

<LogonTrigger>

<Enabled>true</Enabled>

</LogonTrigger>

</Triggers>

<Actions Context="Author">

<Exec>

<Command>%Public%\cy.exe</Command>

<Arguments>--run=**REDACTED**</Arguments>

</Exec>

</Actions>

</Task>

</Properties>

</TaskV2>ОРИГИНАЛЬНАЯ СТАТЬЯ: Rorschach – A New Sophisticated and Fast Ransomware

ПЕРЕВЕДЕНО ДЛЯ xss.pro by Marcus Aurelius