В теории злоумышленники могут перехватывать трафик и загружать вредоносный код удаленно. Что интересно, это не первая подобная уязвимость. Рассказываем, в чем заключается проблема и что специалисты предлагают делать для защиты.

Дело в том, что стандарт IEEE 802.11 не содержит четких рекомендаций по защите фреймов в буфере. Он также не ограничивает время их хранения. Злоумышленник может попытаться обмануть точку доступа, подменив собственный MAC-адрес в сети, и «забрать» себе накопившиеся фреймы.

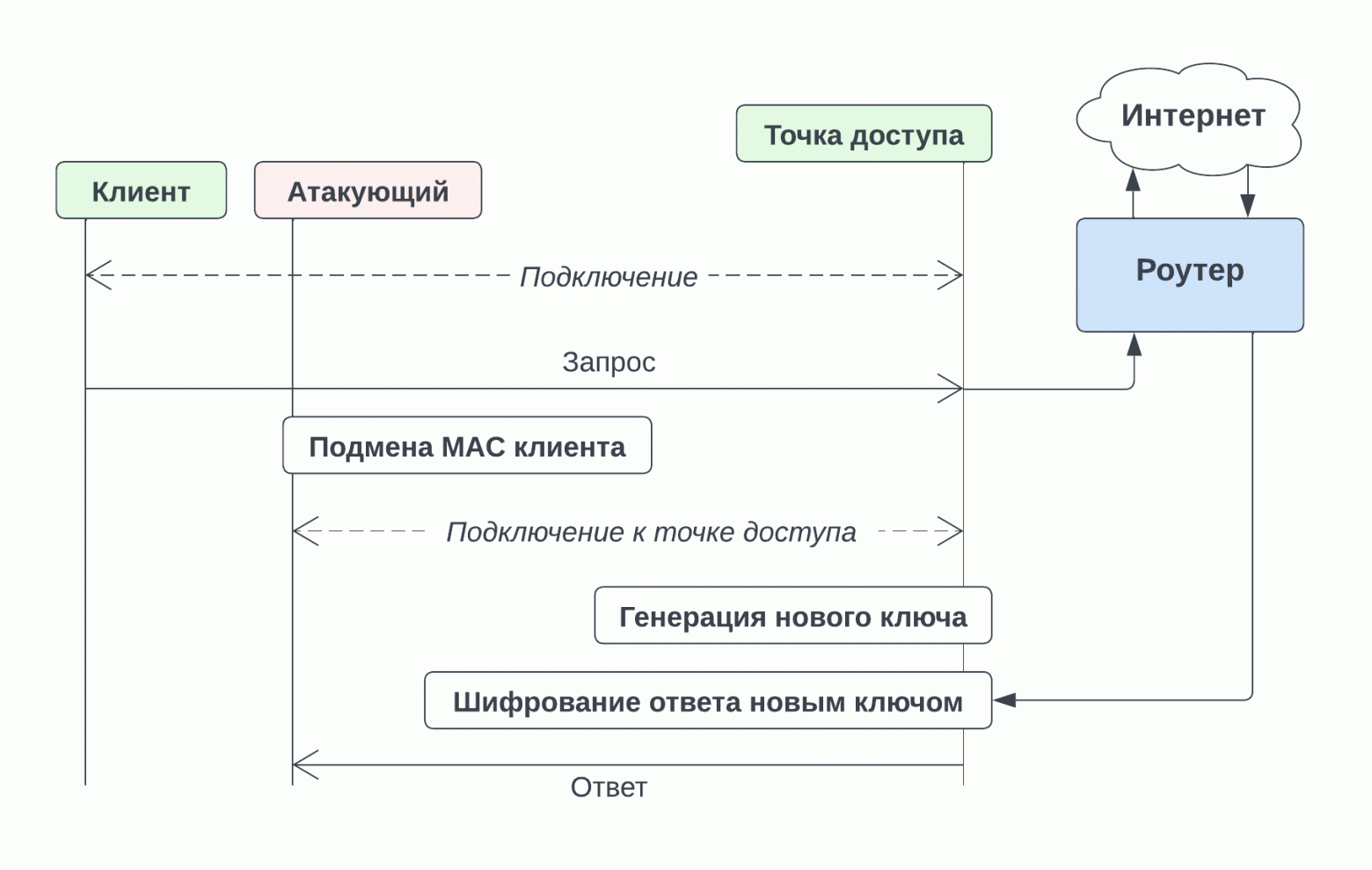

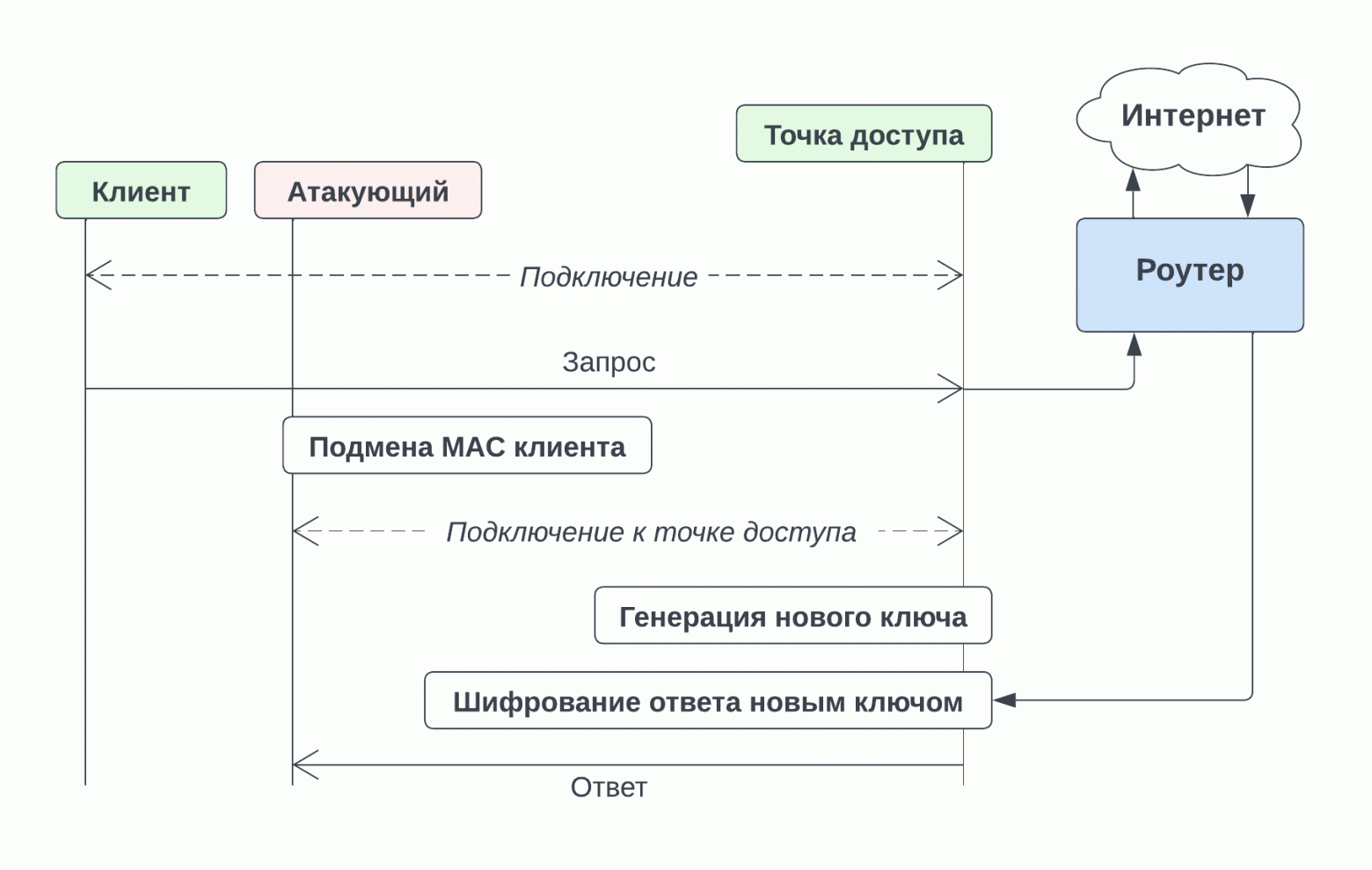

Обычно они шифруются с помощью группового ключа или парных ключей, уникальных для каждой пары устройств. Хакер, в свою очередь, может отправить фреймы аутентификации точке доступа и попросить зашифровать сообщения из очереди новым ключом. В общем смысле атаку можно представить следующей диаграммой:

В теории злоумышленники могут не только перехватить полезные данные, но и сделать JavaScript-инъекции в TCP-пакеты, чтобы использовать известные уязвимости в браузерах жертв.

Первая проверяет базовый сценарий с кражей MAC-адреса, когда атакующий подключается с AP/BSS целевой системы. Вторая показывает, возможна ли отправка вредоносных ARP-пакетов от атакующего к жертве.

По оценкам исследователей, под угрозой находится ряд современных маршрутизаторов крупных производителей. Целями злоумышленников могут стать корпоративные сети, а также хотспоты с passpoint или SAE-PK. В зоне риска и домашние сети на WPA2 или WPA3.

Однако стоит понимать, что обнаруженная уязвимость не является чем-то радикально новым. В основе лежит «классический» спуфинг. Похожий метод атаки по протоколу IEEE 802.11 уже существует и называется kr00k. Он позволяет перехватывать некоторый Wi-Fi-трафик, зашифрованный WPA2.

Исследователи также рекомендуют не забывать о защите фреймов управления (MFP). Хотя механизм лишь усложняет работу хакерам. Наконец, можно распределить клиенты по разным VLAN. Такой подход позовляет ограничить ущерб, который способен нанести хакер.

В то же время резиденты Hacker News в тематическом треде отметили, что атаки такого рода в первую очередь ориентируются на кражу фреймов, не защищённых дополнительными мерами безопасности. Даже поставщики сетевого оборудования называют эту уязвимость «оппортунистской», то есть ей можно противостоять с помощью грамотной настройки сети. Раз она связана с кражей фреймов в очереди, их необходимо шифровать еще до того, как они в неё попадут. Один из пользователей площадки рассказал, что настраивал архитектуру с шифрованием фреймов в облаке и туннелированием по IP. В этом случае данные шифровались задолго до того, как попадали в буферную очередь.

Слабое место — спящий режим

Новую уязвимость обнаружила группа специалистов по информационной безопасности из Северо-Восточного университета. Краеугольным камнем атаки стал механизм экономии энергии, описанный в стандарте IEEE 802.11. Когда устройство-приемник переходит в «спящий режим», то посылает точке доступа фрейм с заголовком, содержащим специальный бит. Далее, все фреймы для устройства буферизируются в ожидании. Исследователи показали, что злоумышленники могут получить доступ к этой очереди.Дело в том, что стандарт IEEE 802.11 не содержит четких рекомендаций по защите фреймов в буфере. Он также не ограничивает время их хранения. Злоумышленник может попытаться обмануть точку доступа, подменив собственный MAC-адрес в сети, и «забрать» себе накопившиеся фреймы.

Обычно они шифруются с помощью группового ключа или парных ключей, уникальных для каждой пары устройств. Хакер, в свою очередь, может отправить фреймы аутентификации точке доступа и попросить зашифровать сообщения из очереди новым ключом. В общем смысле атаку можно представить следующей диаграммой:

В теории злоумышленники могут не только перехватить полезные данные, но и сделать JavaScript-инъекции в TCP-пакеты, чтобы использовать известные уязвимости в браузерах жертв.

Устройства и сети под угрозой

Проверить, какие сетевые устройства подвержены уязвимости, можно с помощью специального набора утилит — MacStealer (не путать с одноименным вредоносом для кражи данных с персональных компьютеров). Она позволяет ввести несколько команд, чтобы проверить сеть на уязвимости — вот пара из них:

Код:

./macstealer.py wlan0

./macstealer.py wlan0 --c2c wlan1По оценкам исследователей, под угрозой находится ряд современных маршрутизаторов крупных производителей. Целями злоумышленников могут стать корпоративные сети, а также хотспоты с passpoint или SAE-PK. В зоне риска и домашние сети на WPA2 или WPA3.

Однако стоит понимать, что обнаруженная уязвимость не является чем-то радикально новым. В основе лежит «классический» спуфинг. Похожий метод атаки по протоколу IEEE 802.11 уже существует и называется kr00k. Он позволяет перехватывать некоторый Wi-Fi-трафик, зашифрованный WPA2.

Можно ли бороться

До сих пор не было подтвержденных случаев атак с помощью новой уязвимости. Однако специалисты все же рекомендуют предпринять ряд мер, чтобы защититься от потенциальных злоупотреблений. Инженеры из Северо-Восточного университета в своей работе предлагают внимательнее относиться к системам, которые совсем недавно ушли в спящий режим и теперь вновь проявляют активность в сети.Исследователи также рекомендуют не забывать о защите фреймов управления (MFP). Хотя механизм лишь усложняет работу хакерам. Наконец, можно распределить клиенты по разным VLAN. Такой подход позовляет ограничить ущерб, который способен нанести хакер.

В то же время резиденты Hacker News в тематическом треде отметили, что атаки такого рода в первую очередь ориентируются на кражу фреймов, не защищённых дополнительными мерами безопасности. Даже поставщики сетевого оборудования называют эту уязвимость «оппортунистской», то есть ей можно противостоять с помощью грамотной настройки сети. Раз она связана с кражей фреймов в очереди, их необходимо шифровать еще до того, как они в неё попадут. Один из пользователей площадки рассказал, что настраивал архитектуру с шифрованием фреймов в облаке и туннелированием по IP. В этом случае данные шифровались задолго до того, как попадали в буферную очередь.