Перевод для xss.pro, CVE-2022-26143: A Zero-Day vulnerability for launching UDP amplification DDoS attacks, кем: PolyglotEleven

Недавно была обнаружена уязвимость нулевого дня в телефонной системе Mitel MiCollab (CVE-2022-26143). Эта уязвимость под названием TP240PhoneHome, от которой клиенты Cloudflare уже защищены, может быть использована для запуска атак с усилением UDP. Этот тип атаки отражает трафик от уязвимых серверов к жертвам, увеличивая объем трафика, отправленного в процессе, на 220 миллиардов процентов в этом конкретном случае.

Cloudflare принимала активное участие в расследовании эксплойта TP240PhoneHome вместе с другими членами сообщества InfoSec. Прочтите наш совместный отчет здесь для более подробной информации. Насколько мы можем судить, уязвимость использовалась уже 18 февраля 2022 года. Мы экстренно внедрили правила противодействия для защиты клиентов Cloudflare от таких DDoS-атак с усилением.

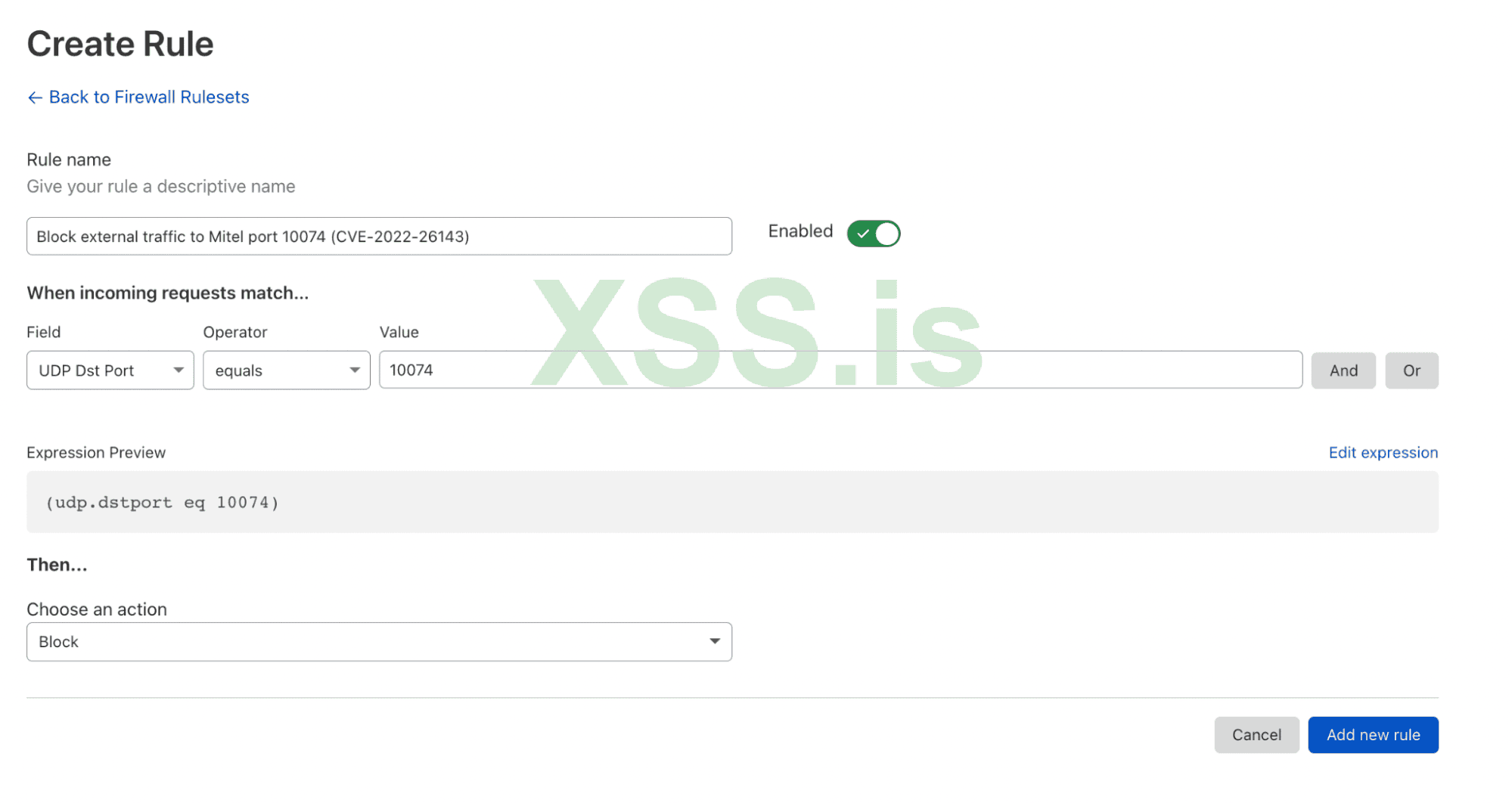

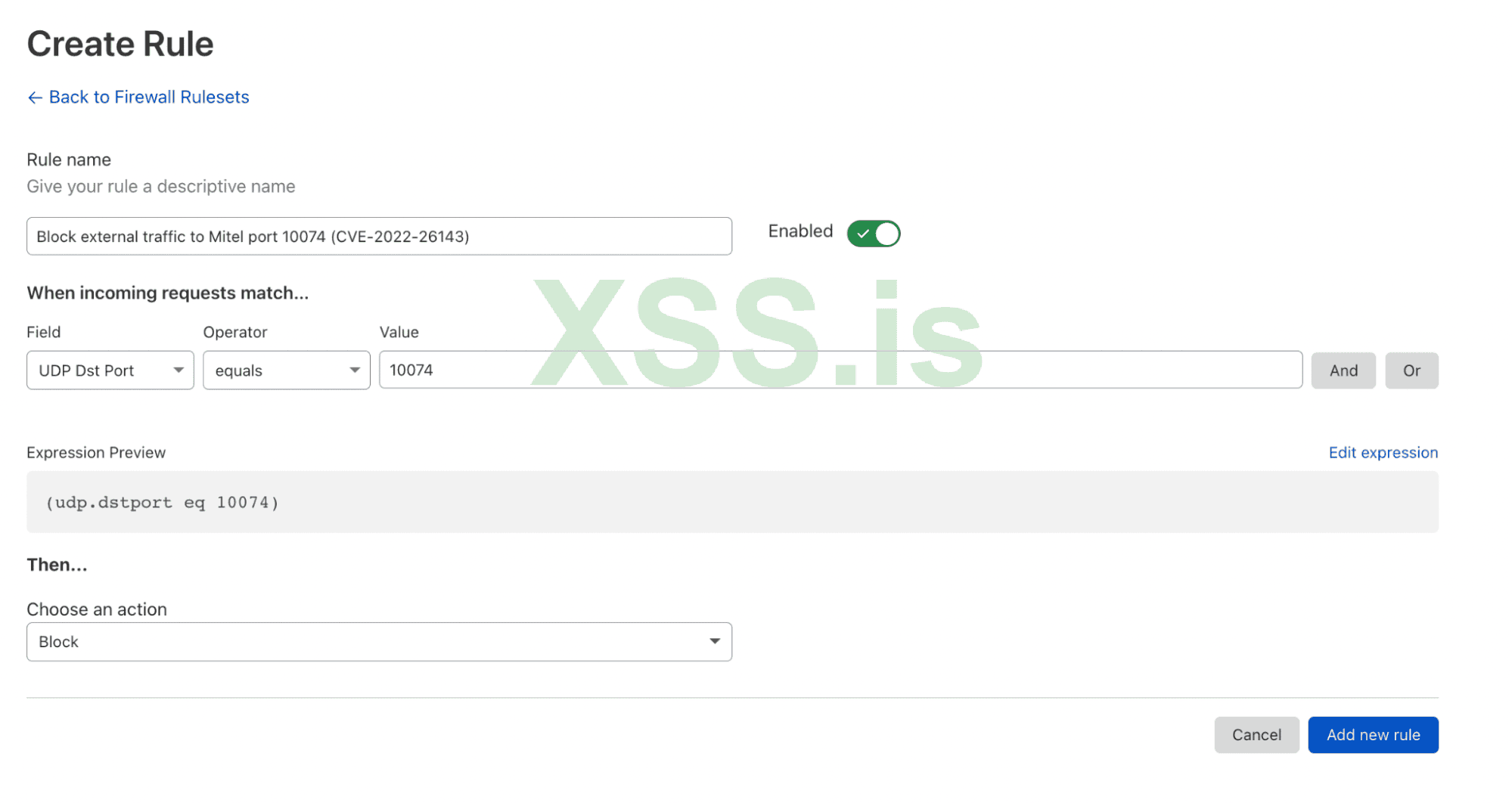

Компания Mitel была проинформирована об уязвимости. По состоянию на 22 февраля они выпустили рекомендацию по безопасности высокой степени критичности, в которой своим клиентам рекомендуют блокировать попытки эксплуатации с помощью брандмауэра до тех пор, пока не будет выпущено исправление для программного обеспечения. Клиенты Cloudflare Magic Transit могут использовать Magic Firewall для блокировки внешнего трафика к открытому UDP-порту Mitel 10074, следуя примеру на снимке экрана ниже, или вставив следующее выражение в свой редактор правил Magic Firewall и выбрав действие Block:

(udp.dstport, экв. 10074).

Использование уязвимости для запуска DDoS-атак

Mitel Networks базируется в Канаде и предоставляет продукты для делового общения и совместной работы более чем 70 миллионам бизнес-пользователей по всему миру. Среди их корпоративных продуктов для совместной работы — вышеупомянутая платформа Mitel MiCollab, которая, как известно, используется в критической инфраструктуре, такой как муниципальные органы власти, школы и аварийно-спасательные службы. Уязвимость была обнаружена в платформе Mitel MiCollab.

Уязвимость проявляется как открытый Интернету порт UDP без какой-либо авторизации доступа. Протокол управления вызовами, работающий на этом порту, может использоваться, помимо прочего, для запуска команды отладки startblast. Эта команда не делает реальных телефонных звонков; скорее, она имитирует «лавину» вызовов для проверки системы. Для каждого выполненного тестового вызова в ответ отправителю команды отправляются два пакета UDP.

Согласно бюллетеню по безопасности, эксплойт может «позволить злоумышленнику получить несанкционированный доступ к конфиденциальной информации и службам, вызвать снижение производительности или отказ в обслуживании в уязвимой системе. При использовании с атакой типа «отказ в обслуживании» уязвимая система может сгенерировать значительный исходящий трафик, влияющий на доступность других служб».

Поскольку это протокол на основе UDP без аутентификации и установления соединения, атакующий может использовать спуфинг, чтобы направить ответный трафик на любой IP-адрес и номер порта, тем самым отражая и усиливая DDoS-атаку на жертву.

Мы в основном сосредоточились на векторе усиления, потому что его можно использовать для нанесения вреда всему Интернету, но самим телефонным системам, вероятно, может быть нанесен и другой ущерб с помощью этой уязвимости. Этот порт управления вызовами UDP предлагает множество других команд. При некоторой доработке вполне вероятно, что можно использовать этот UDP-порт для совершения мошенничества с платными звонками или просто для вывода телефонной системы из строя. Мы не оценивали эти другие возможности, потому что у нас нет доступа к устройству, с которым мы могли бы безопасно провести тестирование.

Хорошие новости

К счастью, только несколько тысяч таких устройств неправильно подключены к общедоступному Интернету, а это означает, что этот вектор атаки может «всего» достичь нескольких сотен миллионов пакетов в секунду. Такой объем трафика может привести к серьезным сбоям в работе, если вы не защищены постоянно работающей автоматизированной службой защиты от DDoS-атак, но если вы защищены, вам не о чем беспокоиться.

Кроме того, злоумышленник не может запускать несколько команд одновременно. Так как сервер ставит команды в очередь и выполняет их последовательно. Тот факт, что вы можете запустить только одну атаку за раз с этих устройств, в сочетании с тем фактом, что вы можете проводить эту атаку в течение многих часов, имеет удивительные возможные последствия. Если злоумышленник решает начать атаку, указав очень большое количество пакетов, то это устройство «спалено» — его нельзя использовать для атаки кого-либо еще, пока атака не завершится.

Как Cloudflare обнаруживает и нейтрализует DDoS-атаки

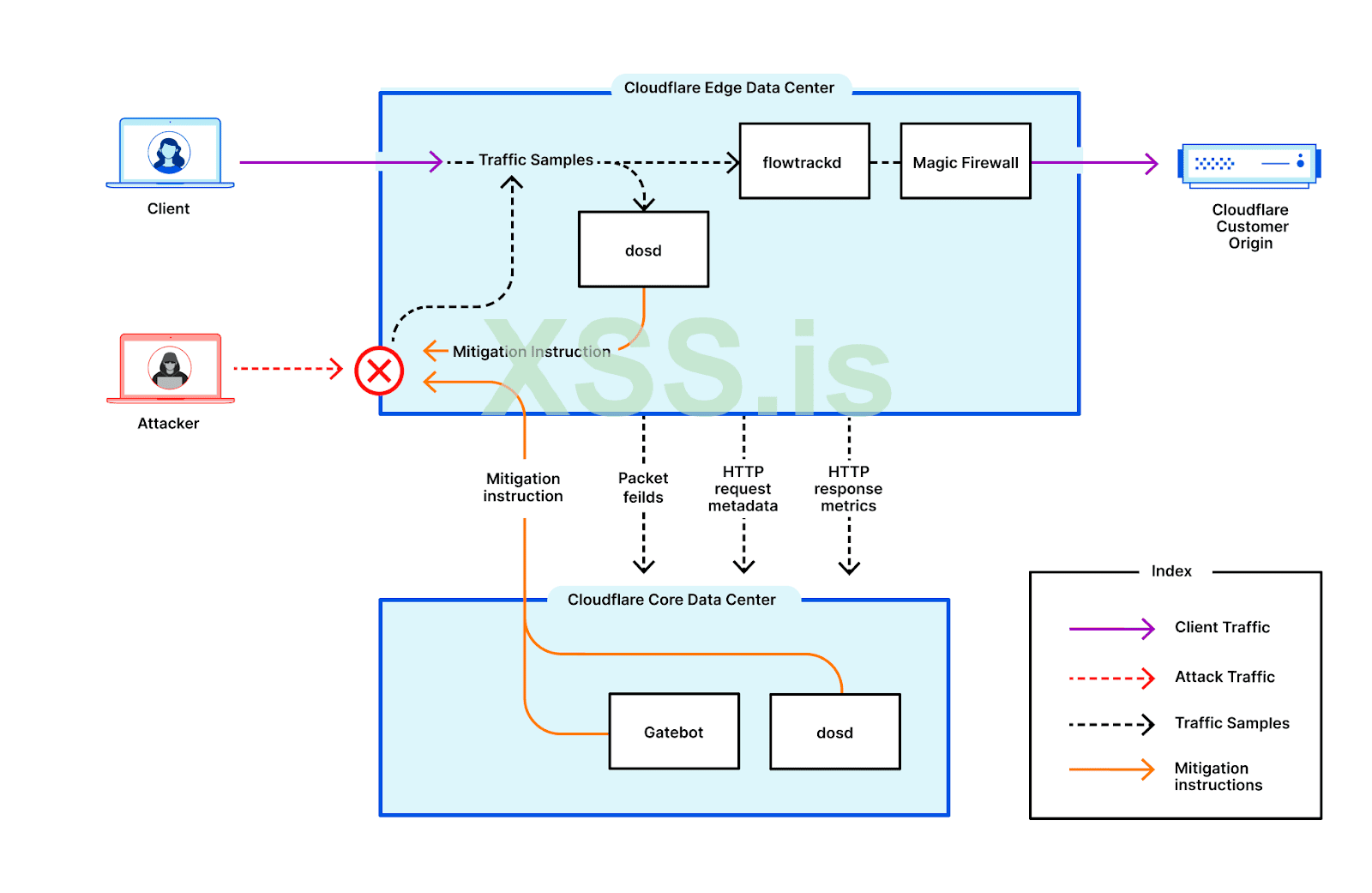

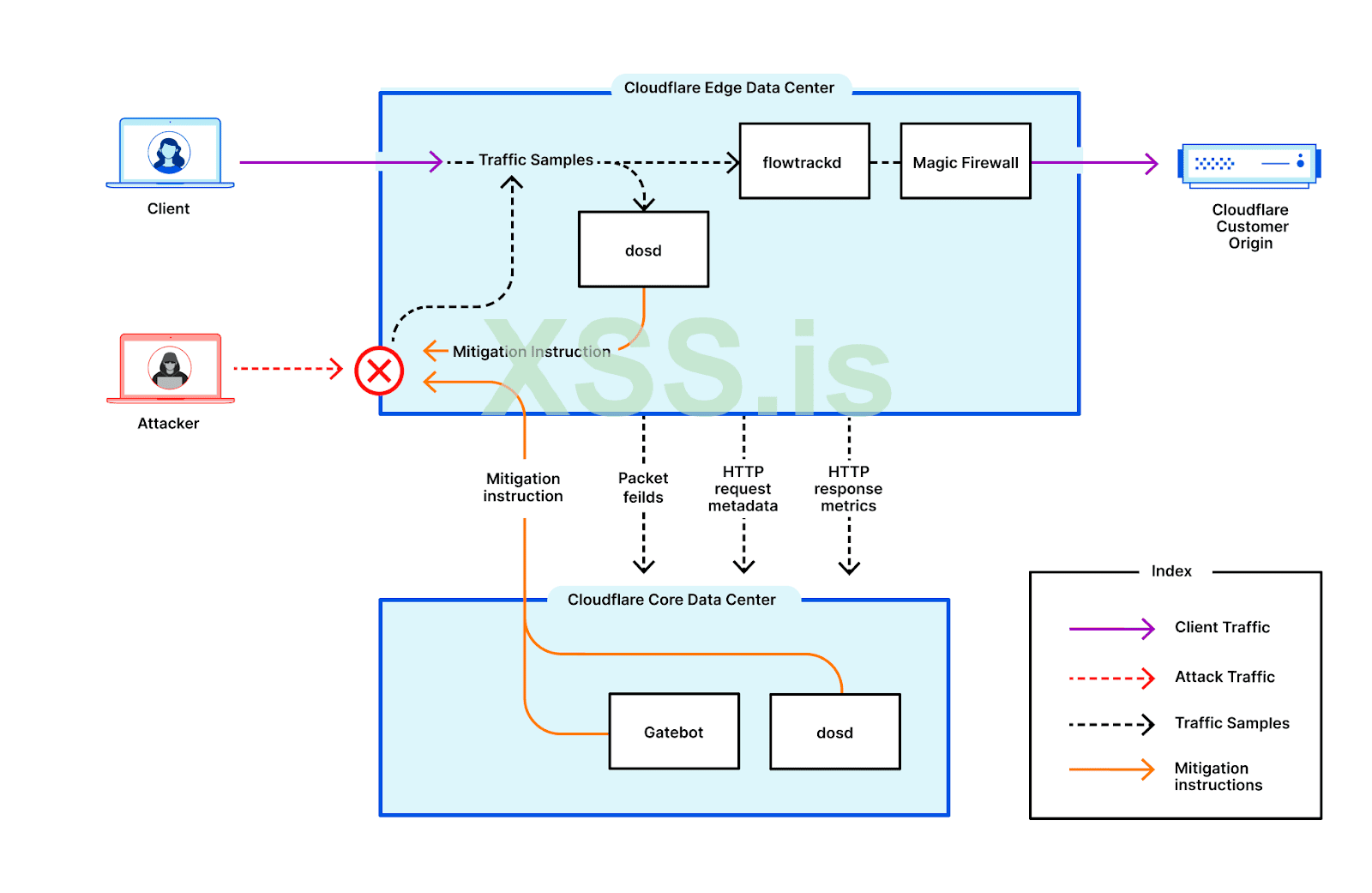

Для защиты организаций от DDoS-атак мы создали и эксплуатируем программно-определяемые системы, работающие автономно. Они автоматически обнаруживают и нейтрализуют DDoS-атаки по всей нашей сети.

Первоначально Интернет трафик направляется с помощью BGP Anycast в ближайший центр обработки данных Cloudflare на периметре. Как только трафик достигает нашего центра обработки данных, наши DDoS-системы асинхронно делают его выборку, что позволяет проводить анализ трафика вне пути без увеличения времени его задержки.

Анализ выполняется с использованием алгоритмов потоковой передачи данных. Выбранные пакеты сравниваются с известными образцами, и в реальном времени создается несколько подписей на основе динамического маскирования различных атрибутов уже известных образцов. Каждый раз, когда другой пакет соответствует одной из подписей, значение счетчика увеличивается. Когда система квалифицирует атаку, т. е. достигается порог активации для данной сигнатуры, правило противодействия компилируется и вводится в действие. Такое правило включает сигнатуру в реальном времени и действие по пресечению, например сброс.

Вы можете узнать больше о наших автономных системах защиты от DDoS-атак и о том, как они работают, в нашем совместном техническом блоге.

Помогаем сделать Интернет лучше

Миссия Cloudflare — помочь построить лучший Интернет. Лучший Интернет — это тот, который более безопасен, быстр и надежен для всех — даже перед лицом DDoS-атак и новых угроз нулевого дня. В рамках нашей миссии с 2017 года мы бесплатно предоставляем безлимитную защиту от DDoS всем нашим клиентам. С годами злоумышленникам становится все проще запускать DDoS-атаки. Чтобы противостоять преимуществу злоумышленника, мы хотим убедиться, что организациям любого размера будет также легко и бесплатно защитить себя от DDoS-атак всех типов.

Недавно была обнаружена уязвимость нулевого дня в телефонной системе Mitel MiCollab (CVE-2022-26143). Эта уязвимость под названием TP240PhoneHome, от которой клиенты Cloudflare уже защищены, может быть использована для запуска атак с усилением UDP. Этот тип атаки отражает трафик от уязвимых серверов к жертвам, увеличивая объем трафика, отправленного в процессе, на 220 миллиардов процентов в этом конкретном случае.

Cloudflare принимала активное участие в расследовании эксплойта TP240PhoneHome вместе с другими членами сообщества InfoSec. Прочтите наш совместный отчет здесь для более подробной информации. Насколько мы можем судить, уязвимость использовалась уже 18 февраля 2022 года. Мы экстренно внедрили правила противодействия для защиты клиентов Cloudflare от таких DDoS-атак с усилением.

Компания Mitel была проинформирована об уязвимости. По состоянию на 22 февраля они выпустили рекомендацию по безопасности высокой степени критичности, в которой своим клиентам рекомендуют блокировать попытки эксплуатации с помощью брандмауэра до тех пор, пока не будет выпущено исправление для программного обеспечения. Клиенты Cloudflare Magic Transit могут использовать Magic Firewall для блокировки внешнего трафика к открытому UDP-порту Mitel 10074, следуя примеру на снимке экрана ниже, или вставив следующее выражение в свой редактор правил Magic Firewall и выбрав действие Block:

(udp.dstport, экв. 10074).

Использование уязвимости для запуска DDoS-атак

Mitel Networks базируется в Канаде и предоставляет продукты для делового общения и совместной работы более чем 70 миллионам бизнес-пользователей по всему миру. Среди их корпоративных продуктов для совместной работы — вышеупомянутая платформа Mitel MiCollab, которая, как известно, используется в критической инфраструктуре, такой как муниципальные органы власти, школы и аварийно-спасательные службы. Уязвимость была обнаружена в платформе Mitel MiCollab.

Уязвимость проявляется как открытый Интернету порт UDP без какой-либо авторизации доступа. Протокол управления вызовами, работающий на этом порту, может использоваться, помимо прочего, для запуска команды отладки startblast. Эта команда не делает реальных телефонных звонков; скорее, она имитирует «лавину» вызовов для проверки системы. Для каждого выполненного тестового вызова в ответ отправителю команды отправляются два пакета UDP.

Согласно бюллетеню по безопасности, эксплойт может «позволить злоумышленнику получить несанкционированный доступ к конфиденциальной информации и службам, вызвать снижение производительности или отказ в обслуживании в уязвимой системе. При использовании с атакой типа «отказ в обслуживании» уязвимая система может сгенерировать значительный исходящий трафик, влияющий на доступность других служб».

Поскольку это протокол на основе UDP без аутентификации и установления соединения, атакующий может использовать спуфинг, чтобы направить ответный трафик на любой IP-адрес и номер порта, тем самым отражая и усиливая DDoS-атаку на жертву.

Мы в основном сосредоточились на векторе усиления, потому что его можно использовать для нанесения вреда всему Интернету, но самим телефонным системам, вероятно, может быть нанесен и другой ущерб с помощью этой уязвимости. Этот порт управления вызовами UDP предлагает множество других команд. При некоторой доработке вполне вероятно, что можно использовать этот UDP-порт для совершения мошенничества с платными звонками или просто для вывода телефонной системы из строя. Мы не оценивали эти другие возможности, потому что у нас нет доступа к устройству, с которым мы могли бы безопасно провести тестирование.

Хорошие новости

К счастью, только несколько тысяч таких устройств неправильно подключены к общедоступному Интернету, а это означает, что этот вектор атаки может «всего» достичь нескольких сотен миллионов пакетов в секунду. Такой объем трафика может привести к серьезным сбоям в работе, если вы не защищены постоянно работающей автоматизированной службой защиты от DDoS-атак, но если вы защищены, вам не о чем беспокоиться.

Кроме того, злоумышленник не может запускать несколько команд одновременно. Так как сервер ставит команды в очередь и выполняет их последовательно. Тот факт, что вы можете запустить только одну атаку за раз с этих устройств, в сочетании с тем фактом, что вы можете проводить эту атаку в течение многих часов, имеет удивительные возможные последствия. Если злоумышленник решает начать атаку, указав очень большое количество пакетов, то это устройство «спалено» — его нельзя использовать для атаки кого-либо еще, пока атака не завершится.

Как Cloudflare обнаруживает и нейтрализует DDoS-атаки

Для защиты организаций от DDoS-атак мы создали и эксплуатируем программно-определяемые системы, работающие автономно. Они автоматически обнаруживают и нейтрализуют DDoS-атаки по всей нашей сети.

Первоначально Интернет трафик направляется с помощью BGP Anycast в ближайший центр обработки данных Cloudflare на периметре. Как только трафик достигает нашего центра обработки данных, наши DDoS-системы асинхронно делают его выборку, что позволяет проводить анализ трафика вне пути без увеличения времени его задержки.

Анализ выполняется с использованием алгоритмов потоковой передачи данных. Выбранные пакеты сравниваются с известными образцами, и в реальном времени создается несколько подписей на основе динамического маскирования различных атрибутов уже известных образцов. Каждый раз, когда другой пакет соответствует одной из подписей, значение счетчика увеличивается. Когда система квалифицирует атаку, т. е. достигается порог активации для данной сигнатуры, правило противодействия компилируется и вводится в действие. Такое правило включает сигнатуру в реальном времени и действие по пресечению, например сброс.

Вы можете узнать больше о наших автономных системах защиты от DDoS-атак и о том, как они работают, в нашем совместном техническом блоге.

Помогаем сделать Интернет лучше

Миссия Cloudflare — помочь построить лучший Интернет. Лучший Интернет — это тот, который более безопасен, быстр и надежен для всех — даже перед лицом DDoS-атак и новых угроз нулевого дня. В рамках нашей миссии с 2017 года мы бесплатно предоставляем безлимитную защиту от DDoS всем нашим клиентам. С годами злоумышленникам становится все проще запускать DDoS-атаки. Чтобы противостоять преимуществу злоумышленника, мы хотим убедиться, что организациям любого размера будет также легко и бесплатно защитить себя от DDoS-атак всех типов.