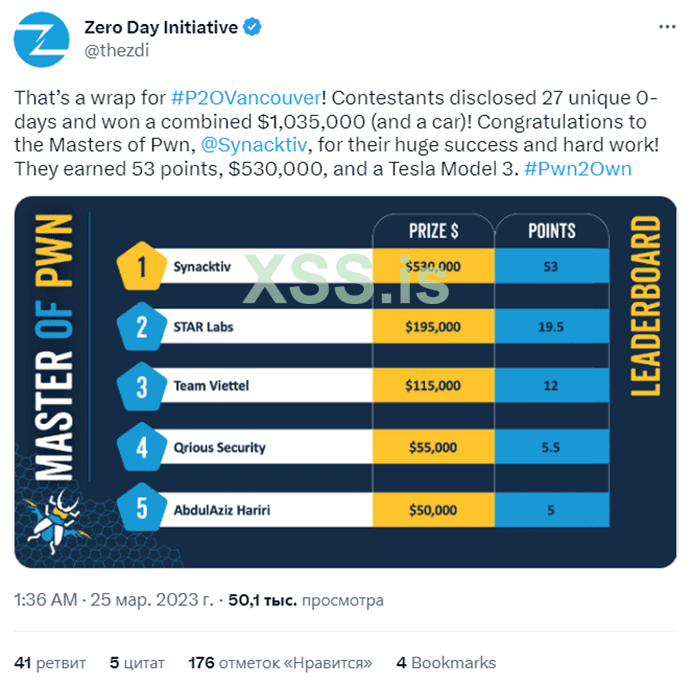

В первый день соревнования для хакеров Pwn2Own 2023, проходящего в Ванкувере, исследователям удалось создать рабочие эксплойты для уязвимостей в Tesla Model 3, Windows 11 и macOS. Приз составил 375 000 долларов и электромобиль Tesla Model 3.

Однако первым на Pwn2Own 2023 пробили Adobe Reader: один из специалистов использовал связку эксплойтов для шести дыр. Задача эксперта была задействовать неполные патчи, позволяющие выйти за пределы песочницы и обойти список запрещённых API. Этот вектор принёс исследователю $50 000.

Далее команда STAR Labs продемонстрировала 0-day эксплойт для брешей в Microsoft SharePoint, награда — $100 000. Эти же ребята взломали Ubuntu Desktop с помощью уже известного эксплойта, за это организаторы выдали им $15 000.

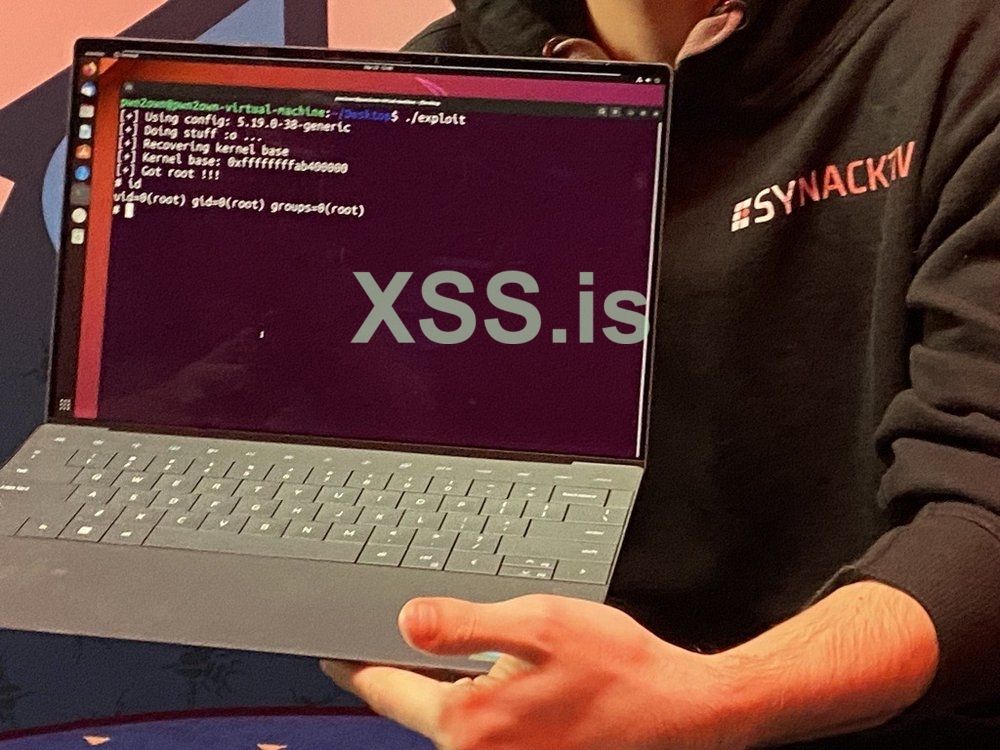

Компания Synacktiv получила $100 000 и Tesla Model 3 за успешную атаку вида TOCTOU (time-of-check to time-of-use) на автомобиль Tesla. Специалисты Synacktiv также использовали TOCTOU и уязвимость нулевого дня для повышения прав в macOS. За это им дали $40 000.

Oracle VirtualBox также успешно атаковали с помощью связки эксплойтов для переполнения буфера и OOB-чтения. Это принесло эксперту Qrious Security $40 000.

Windows тоже не оставили без внимания: 0-day уязвимость, связанная с некорректной обработкой ввода, позволила повысить привилегии в системе.

Однако первым на Pwn2Own 2023 пробили Adobe Reader: один из специалистов использовал связку эксплойтов для шести дыр. Задача эксперта была задействовать неполные патчи, позволяющие выйти за пределы песочницы и обойти список запрещённых API. Этот вектор принёс исследователю $50 000.

Далее команда STAR Labs продемонстрировала 0-day эксплойт для брешей в Microsoft SharePoint, награда — $100 000. Эти же ребята взломали Ubuntu Desktop с помощью уже известного эксплойта, за это организаторы выдали им $15 000.

Компания Synacktiv получила $100 000 и Tesla Model 3 за успешную атаку вида TOCTOU (time-of-check to time-of-use) на автомобиль Tesla. Специалисты Synacktiv также использовали TOCTOU и уязвимость нулевого дня для повышения прав в macOS. За это им дали $40 000.

Oracle VirtualBox также успешно атаковали с помощью связки эксплойтов для переполнения буфера и OOB-чтения. Это принесло эксперту Qrious Security $40 000.

Windows тоже не оставили без внимания: 0-day уязвимость, связанная с некорректной обработкой ввода, позволила повысить привилегии в системе.