CDP — проприетарный L2 протокол , разработанный компанией cisco, позволяющий обнаруживать подключённое (напрямую или через устройства первого уровня) сетевое оборудование Cisco, его название, версию IOS и IP-адреса.

Протокол также используется устройствами Microtik.

Векторы атак:

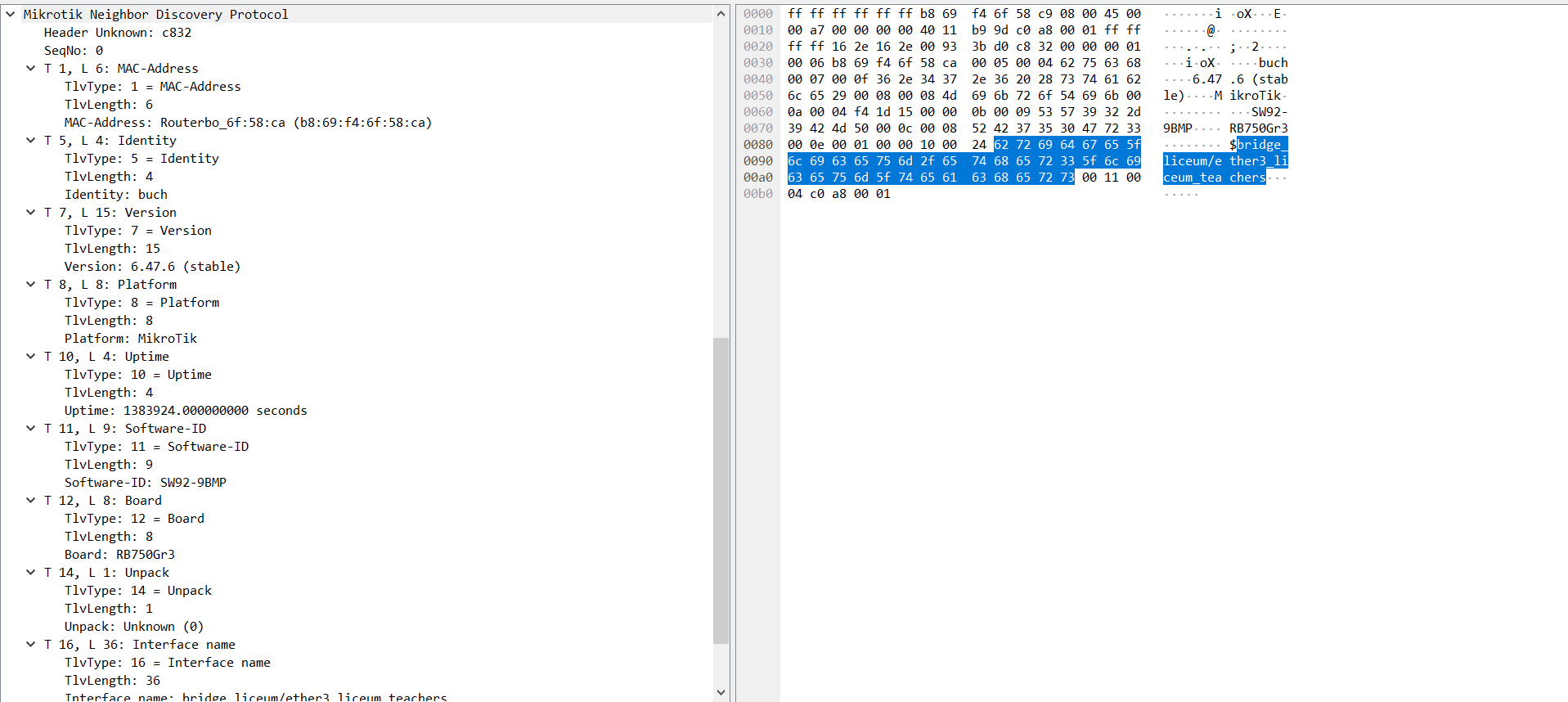

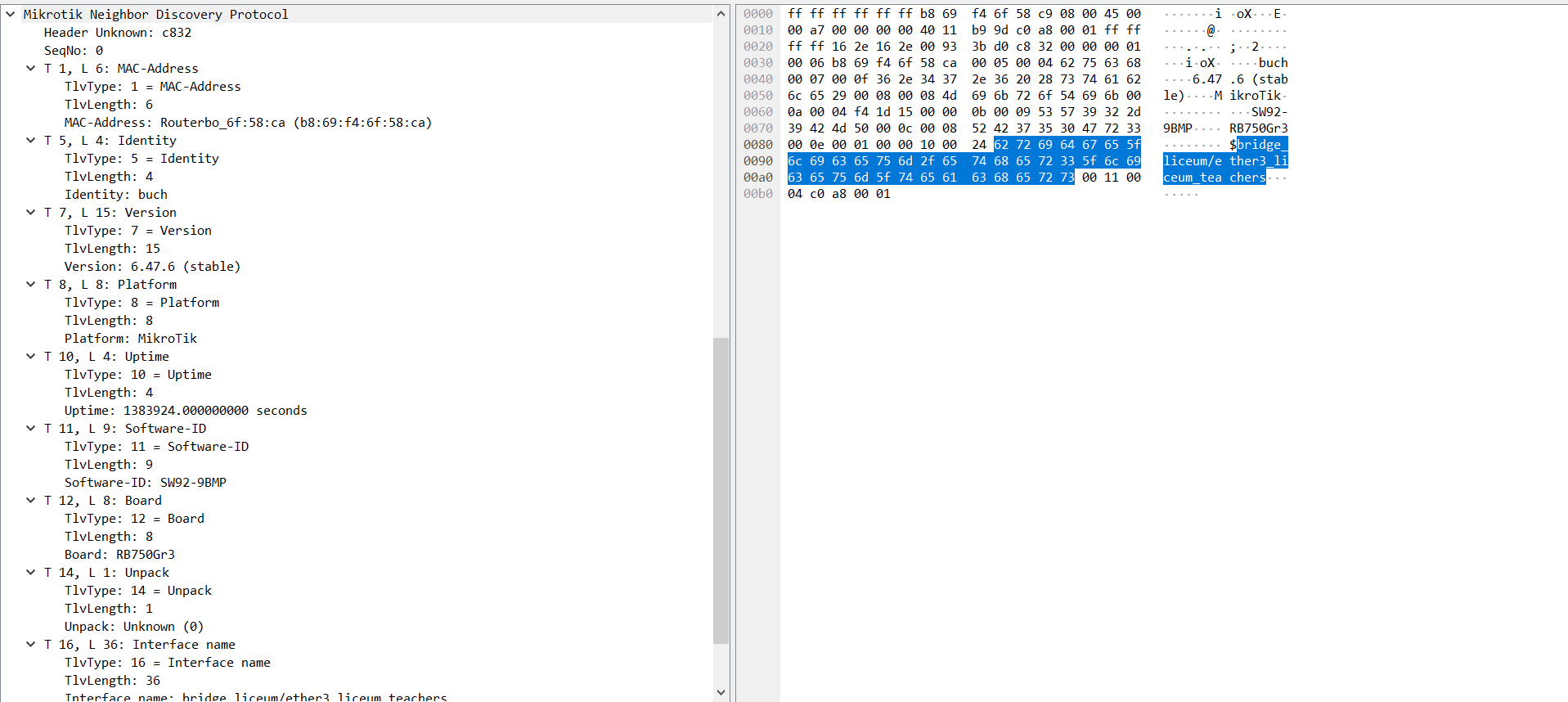

При перехвате трафика , мы можем заметить пакет CDP прямо из вайршарка можно открыть и получить такие данные об устройстве как сенситивная информация: модель устройства, версия прошивки и тд.

При роботе с оборудованием Mikrotik мы будем работать с протоколом MNDP.

1. Запускаем wireshark и начинаем сниффить трафик в сети.

2. В трафике через фильтр поиска ищем протокол mndp (семейство cdp).

3. Кликаем на перехваченный пакет:

Здесь мы увидим всю полезную информацию об сетевом оборудовании.

Такая тактика поможет нам при первом этапе пентеста Information gathering.

DoS атака , парализуем роботу оборудования.

Изучая роботу протокола CDP в сети мы можем узнать что функция этого протокола - общение соседних комутаторов. Сетевое оборудование поддерживающее этот протокол имеет так званые «neighbour таблицы».

Dos атака заключается в рассылке автоматически сгенерированных cdp запросов на нашу цель. Тем самым комутатор обрабатывает запросы и добавляет в свою neighbour таблицу новые устройства. Тем самым при массовой рассылке запросов комутатор полностью парализируется на канальном уровне , и временно убивает сеть.

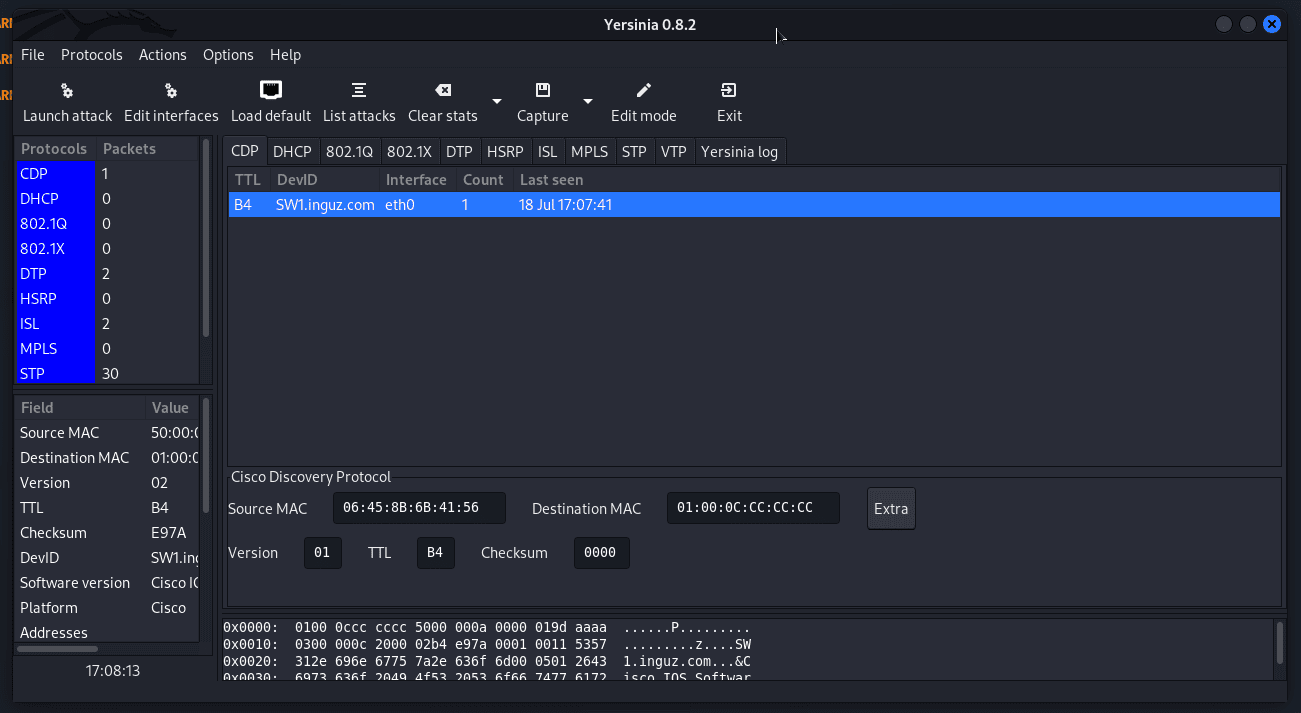

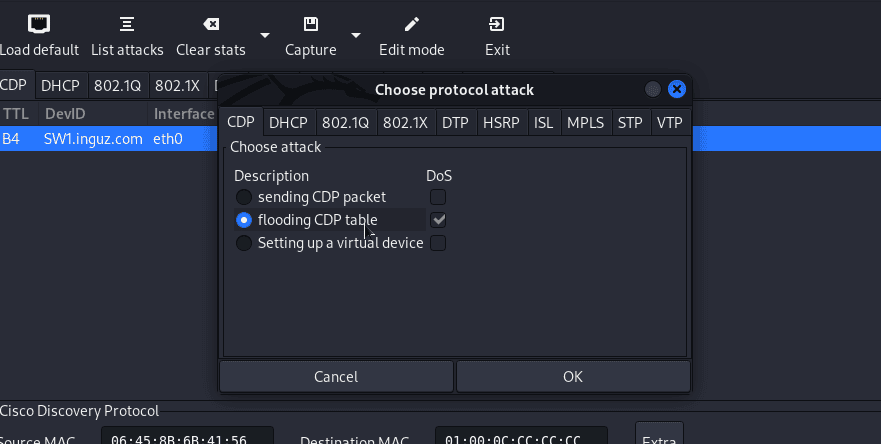

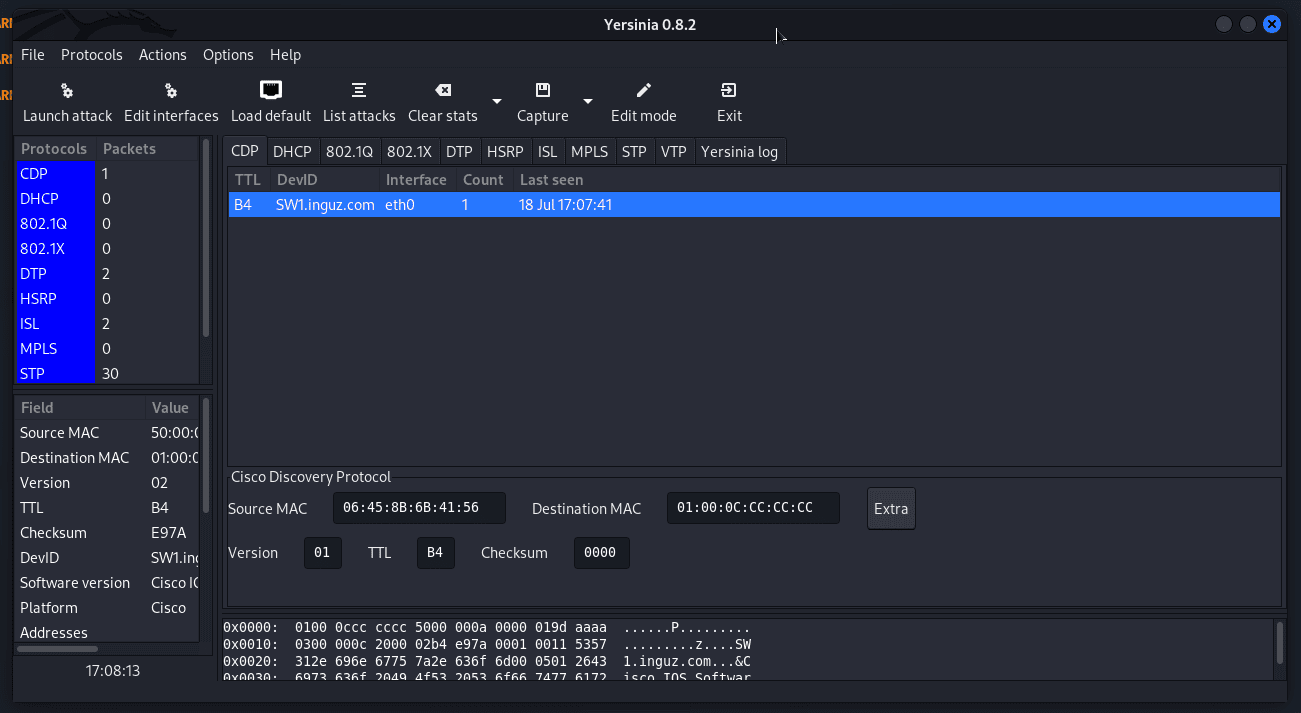

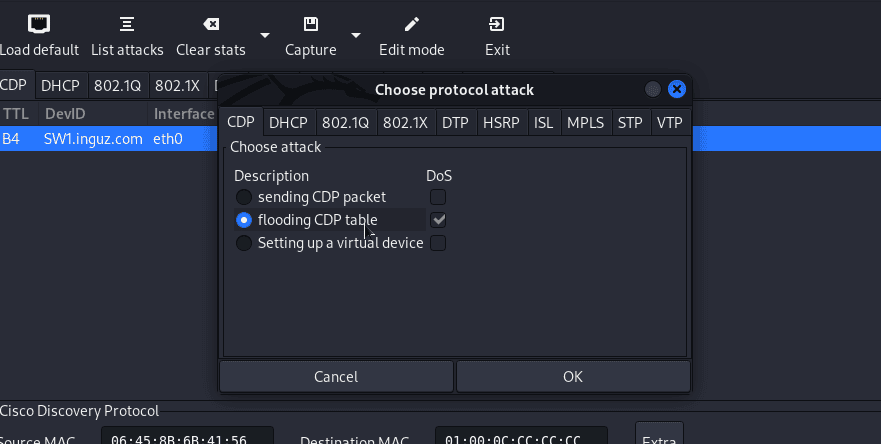

Используя инструмент yersinia мы будем проводить DoS атаку на сетевое оборудование.

1.Скачиваем инструмент: скачать

2.Запускаем и настраиваем инструмент

3.Начинаем атаку!

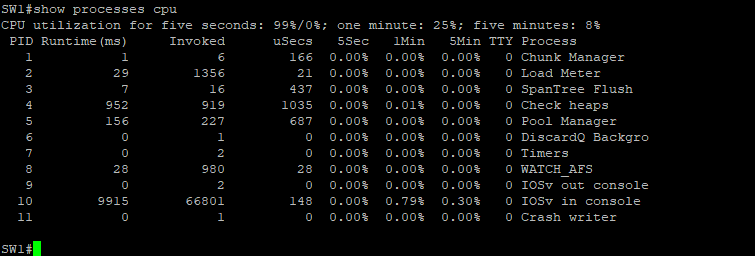

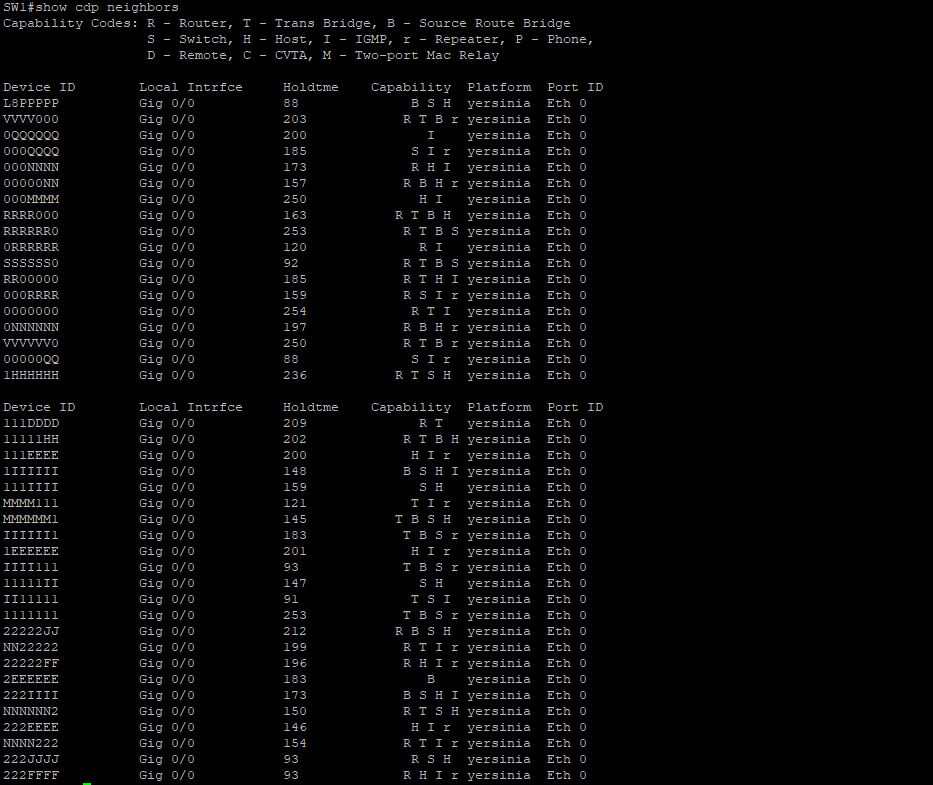

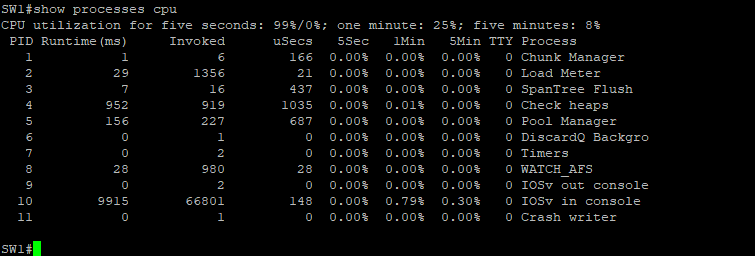

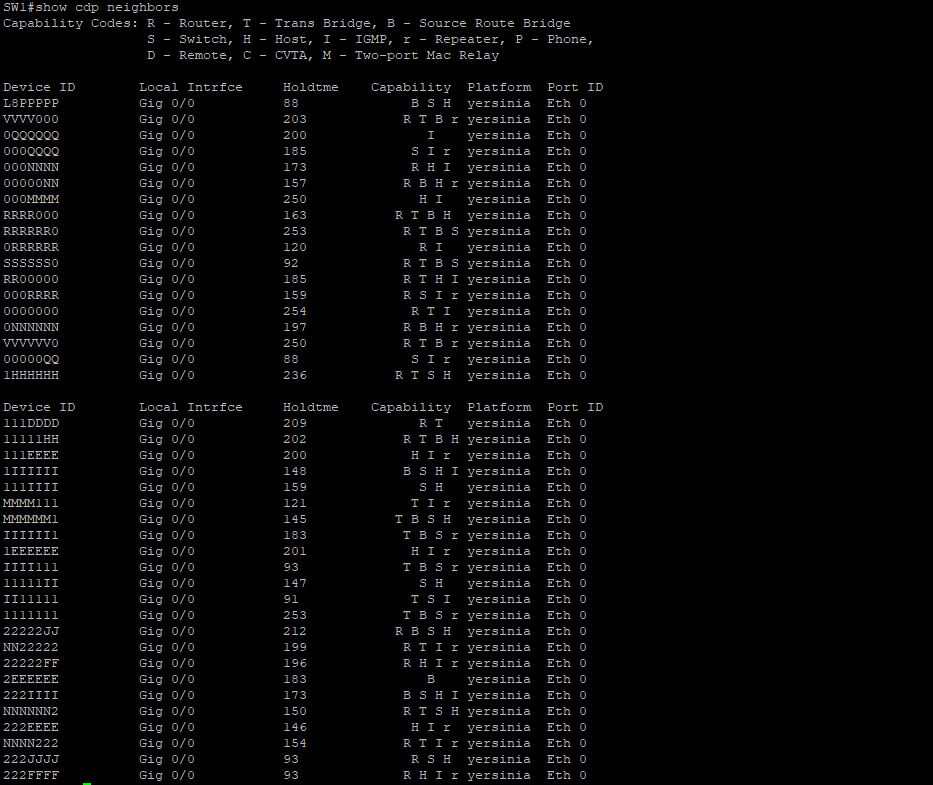

Теперь после длительной атаки мы можем увидеть результаты:

*Перегруженный комутатор

*таблица массово добавленных несуществующих устройств

Cобрал инфу об всех векторах атак на этот протокол которые знаю.

Некоторую информацию взял с доклада caster-a Cisco nightmare.

Протокол также используется устройствами Microtik.

Векторы атак:

Перехват и сбор информации из пакета.

При перехвате трафика , мы можем заметить пакет CDP прямо из вайршарка можно открыть и получить такие данные об устройстве как сенситивная информация: модель устройства, версия прошивки и тд.

При роботе с оборудованием Mikrotik мы будем работать с протоколом MNDP.

1. Запускаем wireshark и начинаем сниффить трафик в сети.

2. В трафике через фильтр поиска ищем протокол mndp (семейство cdp).

3. Кликаем на перехваченный пакет:

Здесь мы увидим всю полезную информацию об сетевом оборудовании.

Такая тактика поможет нам при первом этапе пентеста Information gathering.

DoS атака , парализуем роботу оборудования.

Изучая роботу протокола CDP в сети мы можем узнать что функция этого протокола - общение соседних комутаторов. Сетевое оборудование поддерживающее этот протокол имеет так званые «neighbour таблицы».

Dos атака заключается в рассылке автоматически сгенерированных cdp запросов на нашу цель. Тем самым комутатор обрабатывает запросы и добавляет в свою neighbour таблицу новые устройства. Тем самым при массовой рассылке запросов комутатор полностью парализируется на канальном уровне , и временно убивает сеть.

Используя инструмент yersinia мы будем проводить DoS атаку на сетевое оборудование.

1.Скачиваем инструмент: скачать

2.Запускаем и настраиваем инструмент

3.Начинаем атаку!

Теперь после длительной атаки мы можем увидеть результаты:

*Перегруженный комутатор

*таблица массово добавленных несуществующих устройств

Итоги

При пентесте мы провели первый этап Information gathring и провели DoS атаку на комутатор Mikrotik.Cобрал инфу об всех векторах атак на этот протокол которые знаю.

Некоторую информацию взял с доклада caster-a Cisco nightmare.