Пожалуйста, обратите внимание, что пользователь заблокирован

В 2023 году набирает обороты программа-вымогатель, известная как Medusa, которая нацелена на корпоративных жертв по всему миру и требует выкуп в миллионы долларов.

Операция Medusa началась в июне 2021 года, но ее активность была относительно низкой, жертв было немного. Однако в 2023 году банда ransomware активизировалась и запустила "блог Medusa", который использовался для утечки данных жертв, отказавшихся платить выкуп.

На этой неделе Medusa привлекла внимание СМИ после того, как взяла на себя ответственность за атаку на район государственных школ Миннеаполиса (MPS) и поделилась видеозаписью похищенных данных.

Может ли настоящая Medusa встать?

Многие семейства вредоносных программ называют себя Medusa, включая ботнет на базе Mirai с возможностями выкупа, вредоносную программу Medusa для Android и широко известную операцию MedusaLocker с выкупом.

В связи с широко используемым названием в сообщениях об этом семействе программ-вымогателей возникает путаница, многие считают, что это то же самое, что и MedusaLocker.

Однако операции Medusa и MedusaLocker совершенно разные.

Операция MedusaLocker была запущена в 2019 году как Ransomware-as-a-Service с многочисленными филиалами, примечанием о выкупе под общим названием How_to_back_files.html и широким разнообразием расширений зашифрованных файлов.

Для ведения переговоров MedusaLocker использует веб-сайт Tor по адресу qd7pcafncosqfqu3ha6fcx4h6sr7tzwagzpcdcnytiw3b6varaeqv5yd.onion.

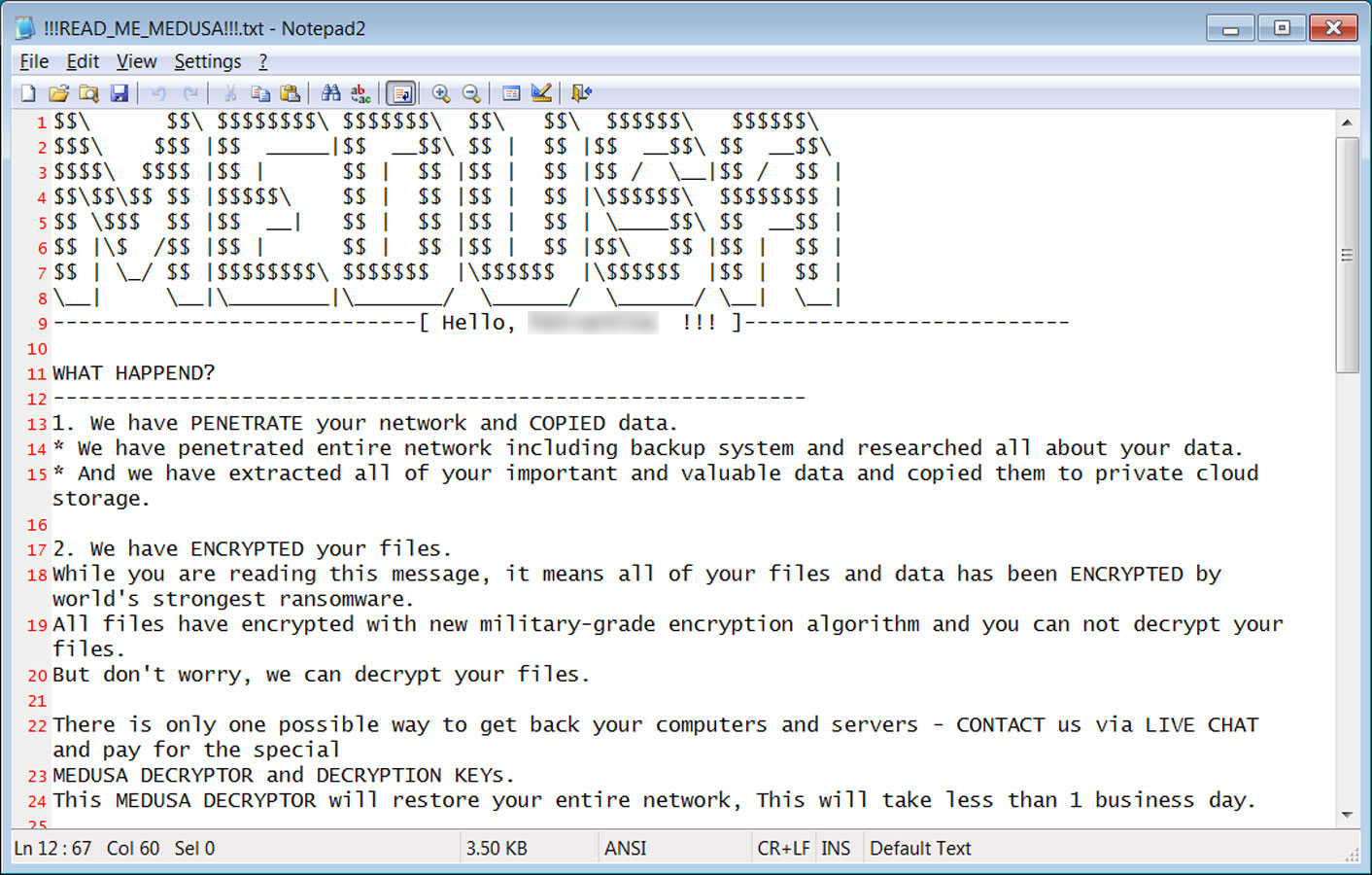

Однако операция Medusa ransomware началась примерно в июне 2021 года и использует записку с требованием выкупа под названием !!!READ_ME_MEDUSA!!!.txt и статическое расширение зашифрованного файла .MEDUSA.

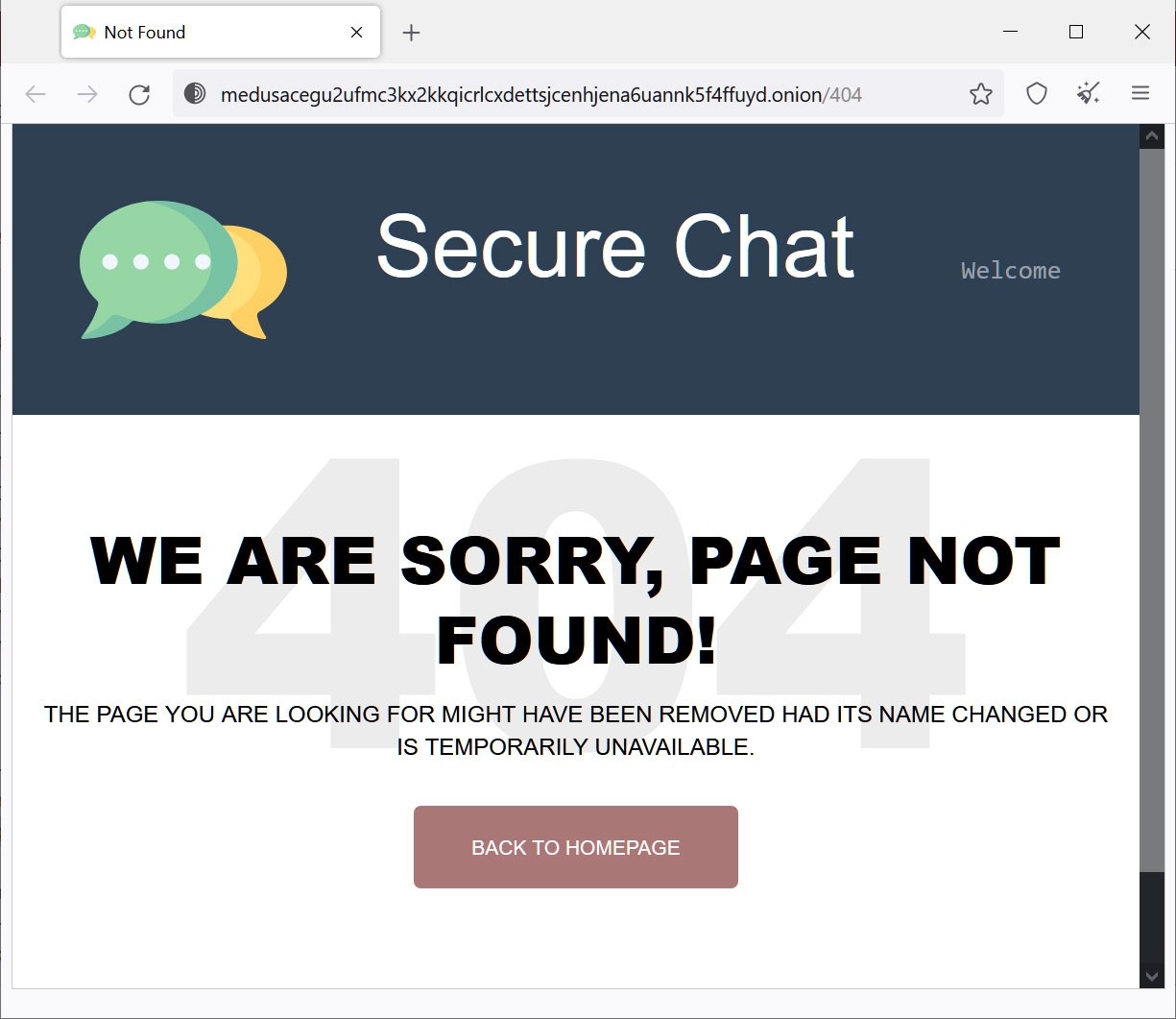

Операция Medusa также использует веб-сайт Tor для переговоров о выкупе, однако их сайт расположен по адресу medusacegu2ufmc3kx2kkqicrlcxdettsjcenhjena6uannk5f4ffuyd.onion.

Как Medusa шифрует устройства Windows

BleepingComputer смог проанализировать шифровальщик Medusa только для Windows, и на данный момент неизвестно, есть ли у них шифровальщик для Linux.

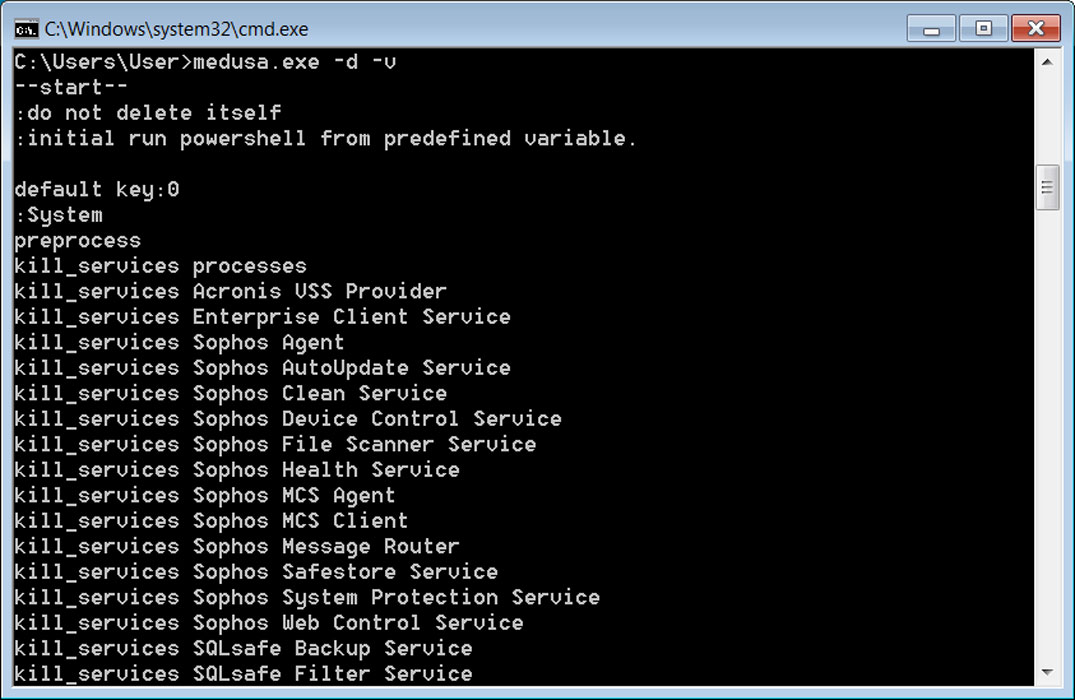

Шифровальщик для Windows принимает параметры командной строки, которые позволяют субъекту угрозы настроить способ шифрования файлов на устройстве, как показано ниже.

# Command Line

Option | Description

---------------------

-V | Get version

-d | Do not delete self

-f | Exclude system folder

-i | In path

-k | Key file path

-n | Use network

-p | Do not preprocess (preprocess = kill services and shadow copies)

-s | Exclude system drive

-t | Note file path

-v | Show console window

-w | Initial run powershell path (powershell -executionpolicy bypass -File %s)

Например, аргумент командной строки -v заставит программу-вымогатель отобразить консоль, показывающую статусные сообщения по мере шифрования устройства.

Консольное окно программы Medusa ransomware

При обычном запуске, без аргументов командной строки, программа Medusa ransomware завершает более 280 служб и процессов Windows для программ, которые могут предотвратить шифрование файлов. К ним относятся службы Windows для почтовых серверов, серверов баз данных, серверов резервного копирования и программного обеспечения безопасности.

Затем программа удалит теневые копии томов Windows, чтобы предотвратить их использование для восстановления файлов.

deletes shadow volume copies

vssadmin Delete Shadows /all /quiet

vssadmin resize shadowstorage /for=%s /on=%s /maxsize=unbounded

Эксперт по вымогательскому ПО Майкл Гиллеспи также проанализировал шифровальщик и сообщил BleepingComputer, что он шифрует файлы с помощью шифрования AES-256 + RSA-2048 с использованием библиотеки BCrypt.

Гиллеспи также подтвердил, что метод шифрования, используемый в Medusa, отличается от метода, используемого в MedusaLocker.

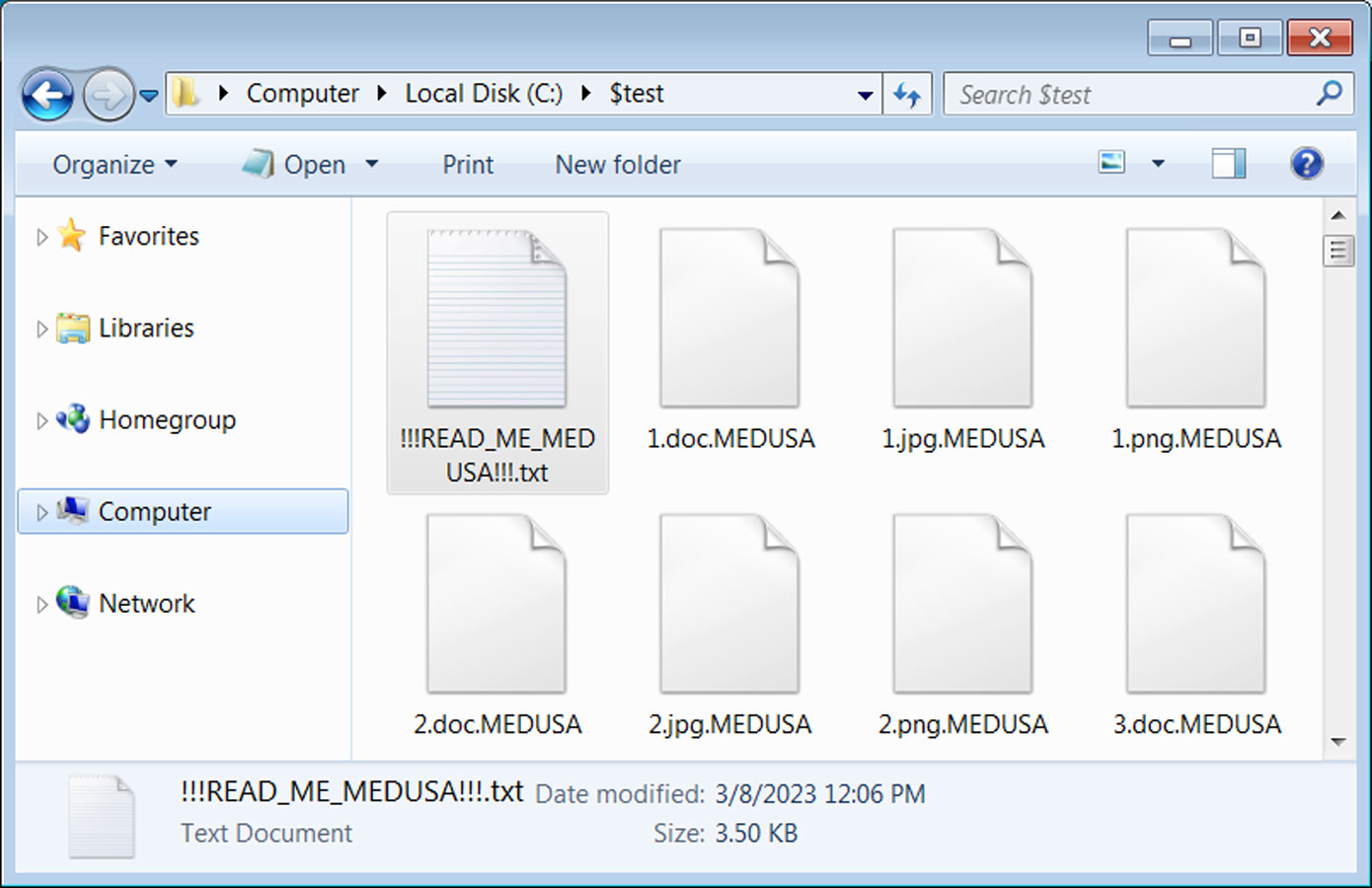

При шифровании файлов программа-вымогатель добавляет расширение .MEDUSA к именам зашифрованных файлов, как показано ниже. Например, файл 1.doc будет зашифрован и переименован в 1.doc.MEDUSA.

Файлы, зашифрованные программой Medusa Ransomware

В каждой папке ransomware создаст записку о выкупе под названием !!!READ_ME_MEDUSA!!!.txt, содержащую информацию о том, что произошло с файлами жертвы.

В записке о выкупе также будет указана контактная информация расширения, включая сайт утечки данных Tor, сайт переговоров Tor, канал Telegram, Tox ID и адрес электронной почты key.medusa.serviceteam@protonmail.com.

Переговорный сайт Tor находится по адресу medusacegu2ufmc3kx2kkqicrlcxdettsjcenhjena6uannk5f4ffuyd.onion.

Записка о выкупе Medusa Ransomware

В качестве дополнительного шага, предотвращающего восстановление файлов из резервных копий, программа Medusa ransomware выполняет следующую команду для удаления локально хранящихся файлов, связанных с программами резервного копирования, такими как Windows Backup. Эта команда также удалит жесткие диски виртуальных дисков (VHD), используемые виртуальными машинами.

del /s /f /q %s*.VHD %s*.bac %s*.bak %s*.wbcat %s*.bkf %sBackup*.* %sbackup*.* %s*.set %s*.win %s*.dsk

Переговорный сайт Tor называет себя "Secure Chat", где каждая жертва имеет уникальный идентификатор, который может быть использован для общения с бандой ransomware.

Переговорная площадка "Медуза" с защищенным чатом

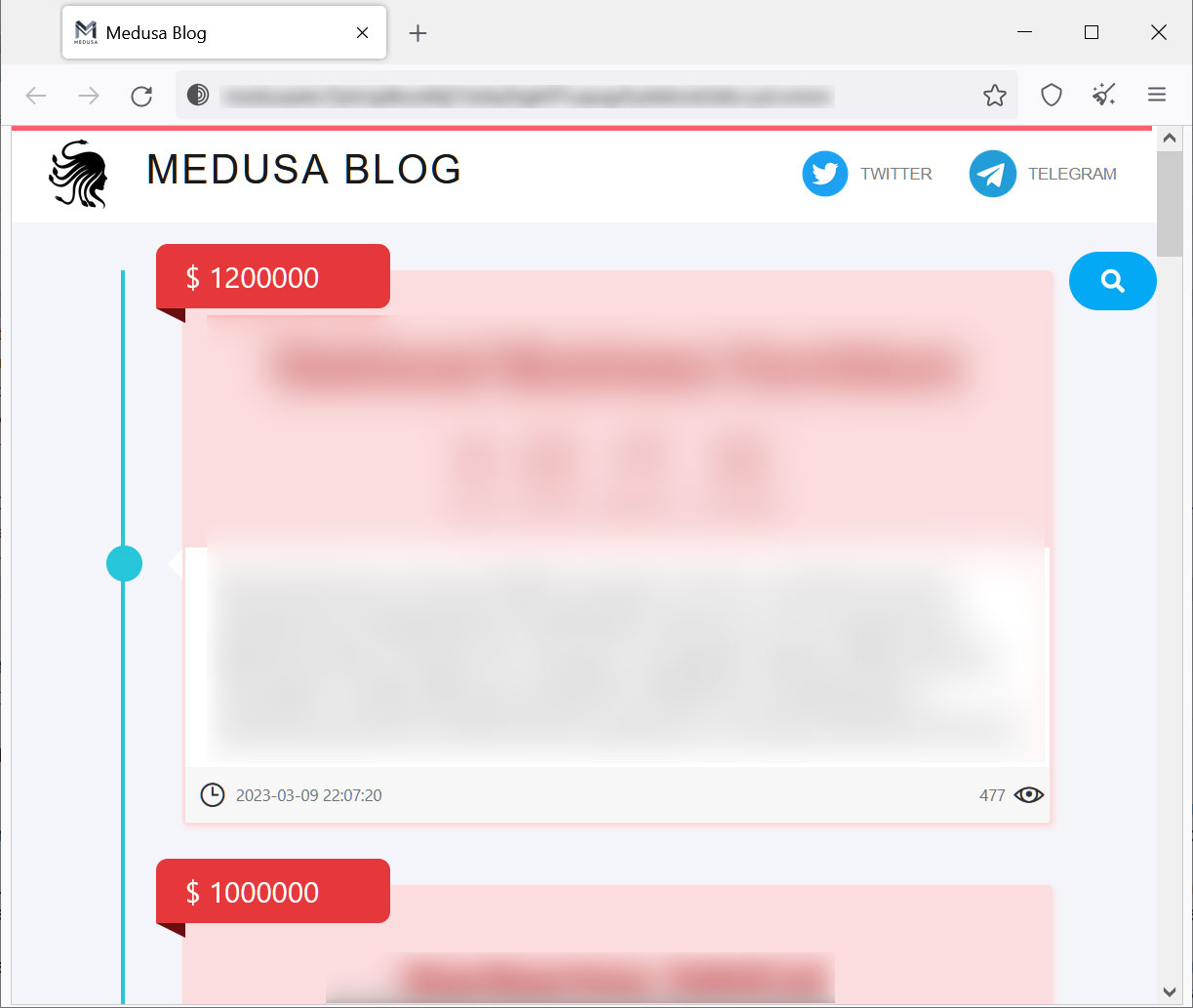

Как и большинство корпоративных программ-вымогателей, Medusa имеет сайт утечки данных под названием "Medusa Blog". Этот сайт используется как часть стратегии двойного вымогательства, когда банда сливает данные жертв, отказывающихся платить выкуп.

Переговорная площадка "Медуза" с защищенным чатом.

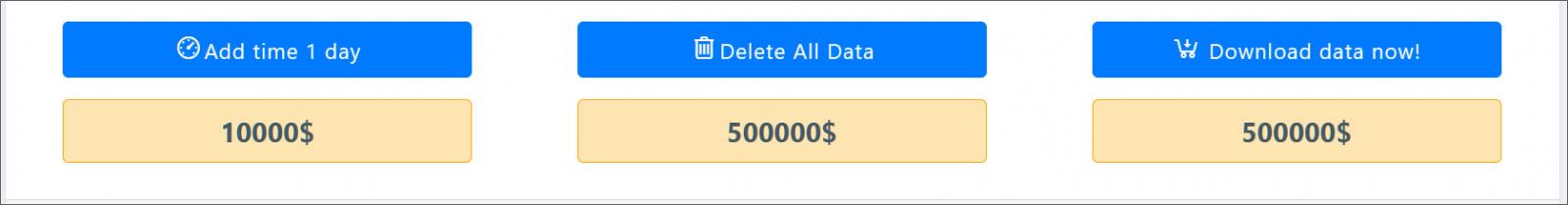

Когда жертва добавляется к утечке данных, ее данные не публикуются немедленно. Вместо этого субъекты угроз предоставляют жертвам платные опции, позволяющие продлить обратный отсчет времени до публикации данных, удалить данные или загрузить все данные. Каждый из этих вариантов имеет различные цены, как показано ниже.

Варианты утечки данных

Эти три варианта делаются для оказания дополнительного давления на жертву, чтобы напугать ее и заставить заплатить выкуп.

К сожалению, никакие известные слабые места в шифровальщике Medusa Ransomware не позволяют жертвам бесплатно восстановить свои файлы.

Исследователи продолжат анализ шифровальщика, и если слабые места будут найдены, мы сообщим об этом на bleepingcomputer[.]

source: bleepingcomputer[.]com/news/security/medusa-ransomware-gang-picks-up-steam-as-it-targets-companies-worldwide