(I am using C#)

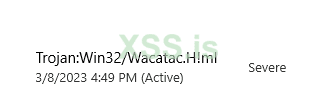

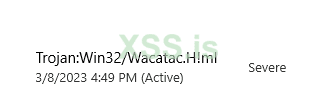

I always get Wacatac machine learning detection from windows defender on runtime. I am using a clipper that I coded and crypting it with a simple crypter that I also made. The crypter uses Assembly.Load to load the decrypted bytes into memory. My clipper is 0/26 when I scan it. I crypt my clipper and it is again 0/26. I then go test on my virtual machine and its detected as Wacatac. What could be causing this? Is it just windows defender being suspicious about a unsigned exe being executed? I have been stuck on this detection for over a year now. I have tried using process hollowing and this did not help. It might be my startup or how I move the file? I simply add a short cut to startup folder using win32 api. I move my exe to the user profile path using File.Move(). I have commented those lines out of my code and it is still usually detected though. Someone mentioned that I need to lower my entropy and I have no clue how to do this. Is this just using a shorter password for my AES decryption? I do not obfuscate either my crypted file or my clipper before I crypt it because I do not know of a good obfuscator that doesnt cause detections and I lack knowledge to make my own. I am testing a VM that is updated and downloading the file from justbeamit.com and or transfer.sh. I also took a snapshot from when I first installed the VM. After I get a detection, I restore it to the fresh install state. Am I testing correctly? I understand that VMs sometimes play a role in machine learning detections but my VM is not "dirty".

I can provide my crypter source code or my clipper source code to anyone who has knowledge and is willing to help me stop this detection. Post your telegram below.

--------TRANSLATE TO RUSSIAN WITH GOOGLE TRANSLATE--------

Я всегда получаю обнаружение машинного обучения Wacatac от защитника Windows во время выполнения. Я использую клипер, который я закодировал, и шифрую его с помощью простого шифровальщика, который я также сделал. Шифровальщик использует Assembly.Load для загрузки расшифрованных байтов в память. Мой клипер 0/26, когда я его сканирую. Я шифрую свой клипер, и это снова 0/26. Затем я тестирую свою виртуальную машину, и она определяется как Wacatac. Что может быть причиной этого? Это просто защитник Windows с подозрением относится к выполнению неподписанного exe? Я застрял на этом обнаружении больше года. Я пробовал использовать процесс выдалбливания, и это не помогло. Это может быть мой запуск или как я перемещаю файл? Я просто добавляю ярлык в папку автозагрузки, используя win32 api. Я перемещаю свой exe-файл на путь профиля пользователя, используя File.Move(). Я прокомментировал эти строки в своем коде, и это все еще обычно обнаруживается. Кто-то упомянул, что мне нужно понизить энтропию, и я понятия не имею, как это сделать. Это просто использование более короткого пароля для расшифровки AES? Я не запутываю ни свой зашифрованный файл, ни свой клиппер перед тем, как зашифровать его, потому что я не знаю хорошего обфускатора, который не вызывает обнаружений, и мне не хватает знаний, чтобы сделать свой собственный. Я тестирую обновленную виртуальную машину и загружаю файл с сайта justbeamit.com или transfer.sh. Я также сделал снимок, когда впервые установил виртуальную машину. После обнаружения я восстанавливаю его до нового состояния установки. Правильно ли я тестирую? Я понимаю, что виртуальные машины иногда играют роль в обнаружении машинного обучения, но моя виртуальная машина не является «грязной».

Я могу предоставить исходный код моего шифровальщика или исходный код моего клипера любому, кто обладает знаниями и готов помочь мне остановить это обнаружение. Разместите свою телеграмму ниже.

I always get Wacatac machine learning detection from windows defender on runtime. I am using a clipper that I coded and crypting it with a simple crypter that I also made. The crypter uses Assembly.Load to load the decrypted bytes into memory. My clipper is 0/26 when I scan it. I crypt my clipper and it is again 0/26. I then go test on my virtual machine and its detected as Wacatac. What could be causing this? Is it just windows defender being suspicious about a unsigned exe being executed? I have been stuck on this detection for over a year now. I have tried using process hollowing and this did not help. It might be my startup or how I move the file? I simply add a short cut to startup folder using win32 api. I move my exe to the user profile path using File.Move(). I have commented those lines out of my code and it is still usually detected though. Someone mentioned that I need to lower my entropy and I have no clue how to do this. Is this just using a shorter password for my AES decryption? I do not obfuscate either my crypted file or my clipper before I crypt it because I do not know of a good obfuscator that doesnt cause detections and I lack knowledge to make my own. I am testing a VM that is updated and downloading the file from justbeamit.com and or transfer.sh. I also took a snapshot from when I first installed the VM. After I get a detection, I restore it to the fresh install state. Am I testing correctly? I understand that VMs sometimes play a role in machine learning detections but my VM is not "dirty".

I can provide my crypter source code or my clipper source code to anyone who has knowledge and is willing to help me stop this detection. Post your telegram below.

--------TRANSLATE TO RUSSIAN WITH GOOGLE TRANSLATE--------

Я всегда получаю обнаружение машинного обучения Wacatac от защитника Windows во время выполнения. Я использую клипер, который я закодировал, и шифрую его с помощью простого шифровальщика, который я также сделал. Шифровальщик использует Assembly.Load для загрузки расшифрованных байтов в память. Мой клипер 0/26, когда я его сканирую. Я шифрую свой клипер, и это снова 0/26. Затем я тестирую свою виртуальную машину, и она определяется как Wacatac. Что может быть причиной этого? Это просто защитник Windows с подозрением относится к выполнению неподписанного exe? Я застрял на этом обнаружении больше года. Я пробовал использовать процесс выдалбливания, и это не помогло. Это может быть мой запуск или как я перемещаю файл? Я просто добавляю ярлык в папку автозагрузки, используя win32 api. Я перемещаю свой exe-файл на путь профиля пользователя, используя File.Move(). Я прокомментировал эти строки в своем коде, и это все еще обычно обнаруживается. Кто-то упомянул, что мне нужно понизить энтропию, и я понятия не имею, как это сделать. Это просто использование более короткого пароля для расшифровки AES? Я не запутываю ни свой зашифрованный файл, ни свой клиппер перед тем, как зашифровать его, потому что я не знаю хорошего обфускатора, который не вызывает обнаружений, и мне не хватает знаний, чтобы сделать свой собственный. Я тестирую обновленную виртуальную машину и загружаю файл с сайта justbeamit.com или transfer.sh. Я также сделал снимок, когда впервые установил виртуальную машину. После обнаружения я восстанавливаю его до нового состояния установки. Правильно ли я тестирую? Я понимаю, что виртуальные машины иногда играют роль в обнаружении машинного обучения, но моя виртуальная машина не является «грязной».

Я могу предоставить исходный код моего шифровальщика или исходный код моего клипера любому, кто обладает знаниями и готов помочь мне остановить это обнаружение. Разместите свою телеграмму ниже.