Brokenwire - это новая атака на комбинированную систему зарядки (CCS), одну из наиболее широко используемых технологий быстрой зарядки постоянным током для электромобилей (EV). Атака прерывает необходимый обмен данными между автомобилем и зарядным устройством, что приводит к прерыванию сеансов зарядки. Атака может быть проведена беспроводным способом на расстоянии с использованием электромагнитных помех, что позволяет одновременно вывести из строя как отдельные автомобили, так и целые парки. Кроме того, атака может быть осуществлена с помощью готового радиооборудования и минимальных технических знаний. При мощности в 1 Вт атака успешна на расстоянии около 47 м. Используемое поведение CSMA/CA является обязательной частью стандартов HomePlug GreenPHY, DIN 70121 и ISO 15118, и все известные реализации демонстрируют его.

Brokenwire имеет серьезные последствия для многих из 12 миллионов аккумуляторных электромобилей, которые, по оценкам, уже находятся на дорогах по всему миру, и оказывает значительное влияние на новую волну электрификации автопарков, как для частных предприятий, так и для важнейших государственных служб. Помимо электромобилей, Brokenwire затрагивает электрические суда, самолеты и большегрузные автомобили. В связи с этим мы провели информационную кампанию для промышленности и обсудили в нашей статье ряд методов смягчения последствий, которые могут быть использованы для ограничения воздействия.

Переведено специально для xss.pro

Справочная информация

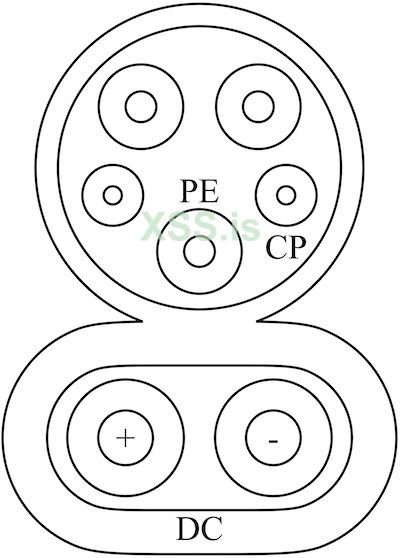

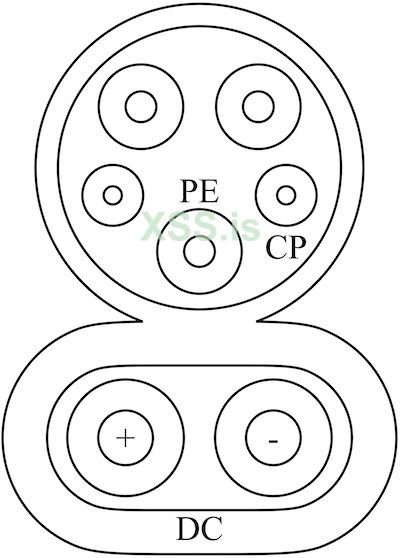

Технология зарядки, стандартизированная как комбинированная система зарядки (CCS) - название, представленное пользователю транспортного средства, - на самом деле представляет собой совокупность нескольких технических стандартов. Во время сеанса зарядки электромобиль (EV) и оборудование питания электромобиля (EVSE) обмениваются важными сообщениями, такими как состояние заряда (SoC) и максимально возможный ток. Высокоскоростной IP-канал, используемый для связи, обеспечивается технологией HomePlug GreenPHY (HPGP) power-line communication (PLC). В зависимости от географического региона, в CCS используются различные типы штекеров, которые показаны на рисунке ниже. Тем не менее, базовая технология одинакова.

CCS Combo 2 (EU).

CCS Combo 1 (US).

Детали атаки

Атака Brokenwire использует механизм Carrier-Sense Multiple Access with Collision Avoidance (CSMA/CA), который должен присутствовать в любой реализации, соответствующей стандарту. Поведение CSMA-CA многократно запускается, так что ни автомобиль (EV), ни зарядное устройство (EVSE) никогда не имеют возможности передать сигнал. Хотя это действие само по себе может препятствовать связи бесконечно, его нужно применять всего несколько секунд, чтобы вызвать тайм-аут на более высоких уровнях протокола связи (например, ISO 15118). В этот момент весь процесс зарядки прерывается, и злоумышленник может прекратить передачу сигнала, что делает необходимым лишь временную физическую близость к жертве.

Эксплуатация CSMA/CA

Публичный стандарт HomePlug GreenPHY определяет Carrier-Sense Multiple Access with Collision Avoidance (CSMA/CA) в качестве метода доступа к каналу. Если узел хочет передать сообщение, он проверяет, не передают ли его другие узлы. В случае обнаружения продолжающейся передачи, узел будет ждать в течение короткого, случайного периода времени, прежде чем снова попытается передать сообщение. Этот процесс повторяется бесконечно, пока среда передачи не станет незанятой, и сообщение можно будет передать.

Атака Brokenwire использует этот механизм доступа к каналу, чтобы заставить модемы PLC на обоих узлах бесконечно отключаться и прекращать связь. Атакующий непрерывно передает распознаваемый сигнал, в данном случае в виде сигнала преамбулы, убеждая все прослушивающие узлы в том, что канал занят. Передача повторяется бесконечно, так что оба узла продолжают ждать и не могут передать никаких данных.

Генерирование сигнала атаки

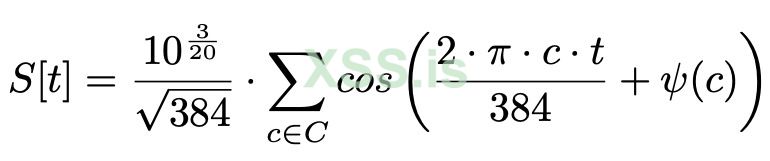

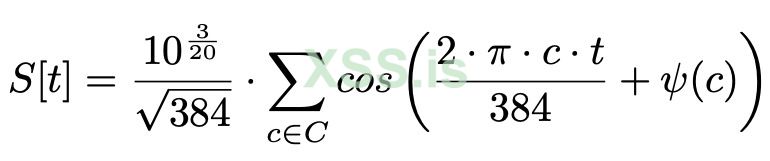

В HPGP преамбула используется для обозначения начала кадра, синхронизации часов приемника с передатчиком и оценки состояния канала. Все кадры начинаются со стандартной преамбулы HPGP, которой достаточно для запуска механизма CSMA/CA в узлах, которые ее получают. Поэтому Brokenwire использует форму сигнала преамбулы в качестве сигнала атаки. Преамбула определяется в стандарте как конкатенация повторяющихся символов преамбулы, каждый из которых генерируется следующим образом:

где t - интервал времени трансляции преамбулы (для 0 ≤ t ≤ 384-1), C - набор незамаскированных субносителей, c - индекс субносителя, а ψ - функция, отображающая субносители на определенные фазовые смещения, определенные в стандарте.

Инъекция сигнала атаки

Как показано в работе Бейкера и др., зарядный кабель действует как неумышленная антенна, которая приводит к электромагнитной эманации. В то же время, это явление делает зарядный кабель восприимчивым к электромагнитным помехам. Поскольку кабель неэкранирован, электромагнитные волны могут легко соединяться с проводами внутри него. Хотя PLC использует дифференциальную передачу сигнала по двум проводам, любая асимметрия в этих двух путях приводит к тому, что часть сигнала все же сохраняется. Передавая сигнал атаки по воздуху, злоумышленник может вызвать достаточную связь на зарядном кабеле пострадавшего EVSE, чтобы тот смог правильно обнаружить введенные преамбулы.

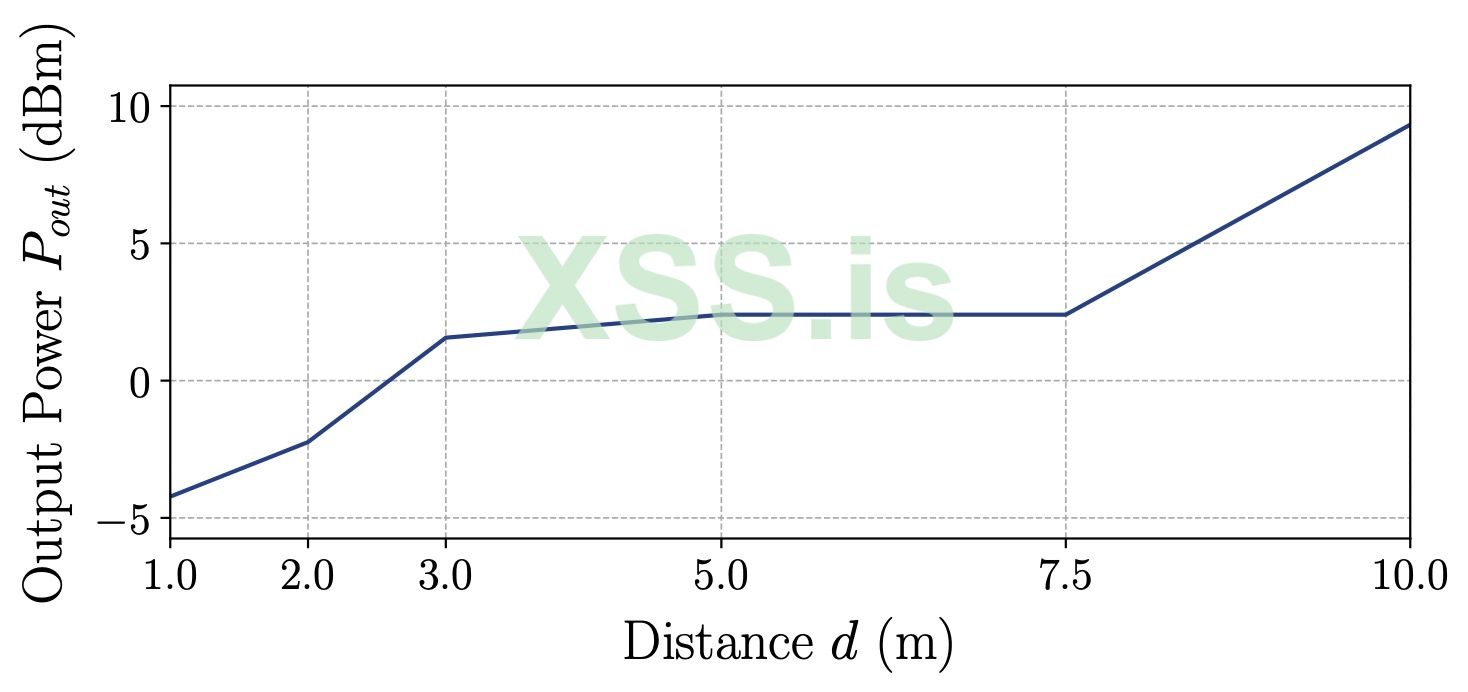

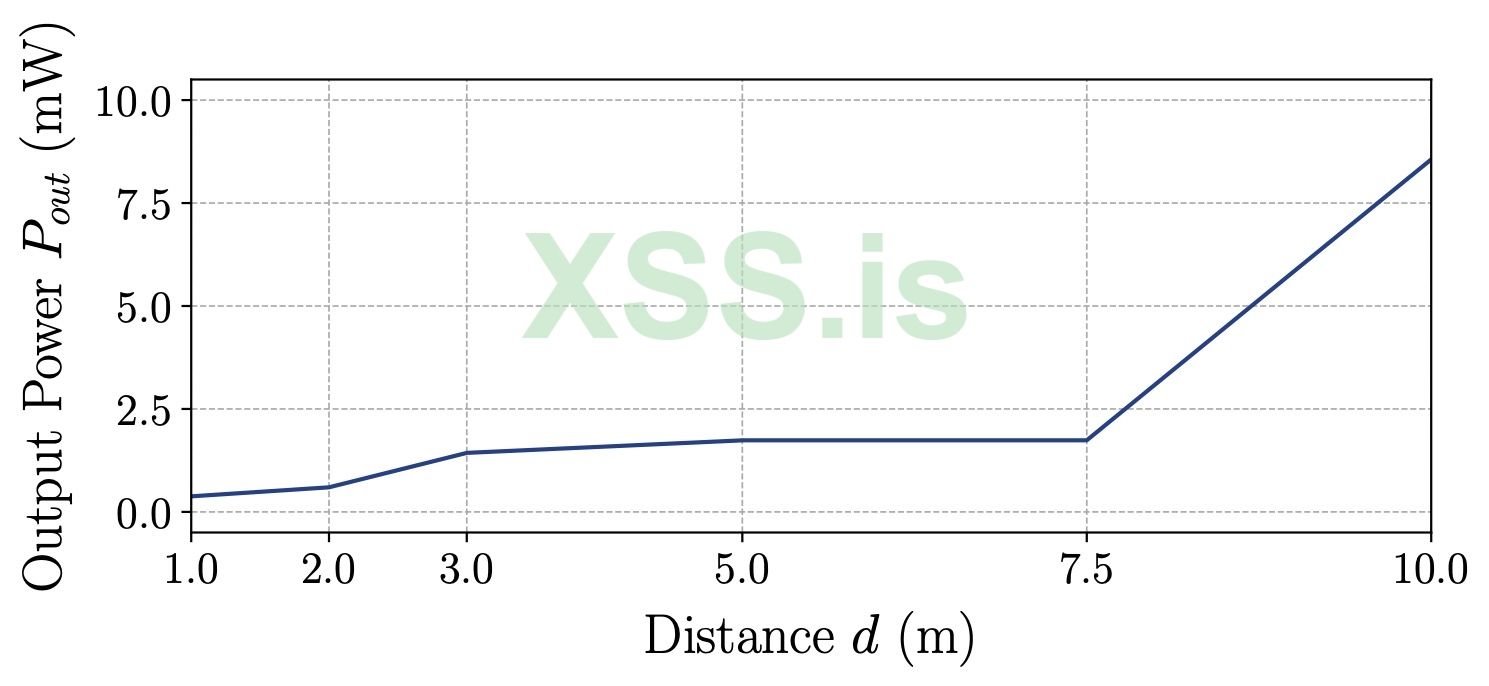

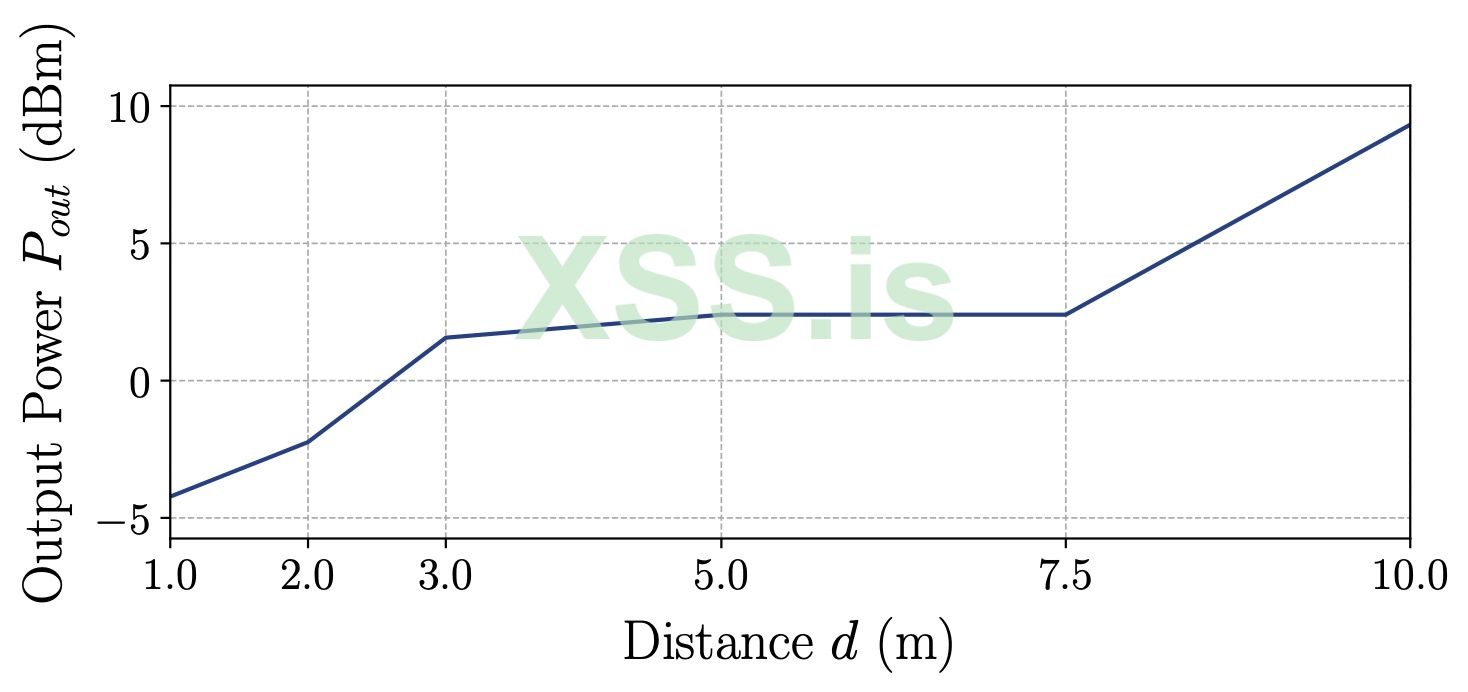

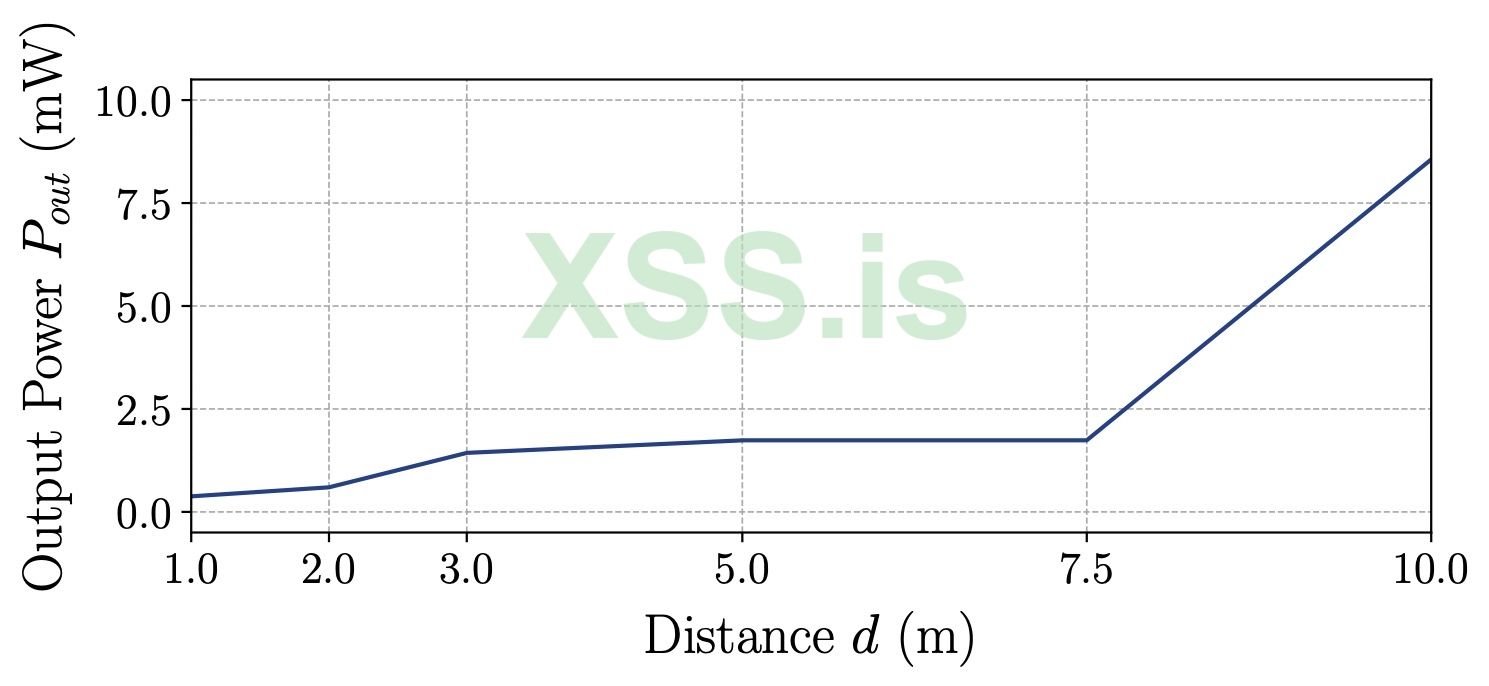

Мы провели оценку атаки в лабораторных условиях в контролируемых условиях при различных расстояниях между зарядным кабелем и злоумышленником. Наш тестовый стенд состоял из тех же модемов HPGP, которые используются в большинстве EV и зарядных станций. Со стороны атакующей стороны мы использовали программно-определяемое радио (LimeSDR) вместе с усилителем мощности 1 Вт и самодельной дипольной антенной. Кроме того, мы протестировали атаку в реальных условиях на восьми автомобилях разных производителей и 20 зарядных станциях постоянного тока высокой мощности.

Результаты

Рисунок ниже иллюстрирует результаты наших лабораторных экспериментов. Наши результаты показывают, что имеющегося в продаже оборудования достаточно для осуществления атаки с расстояния до 10 м. При дополнительном усилении и общей мощности в 1 Вт мы продемонстрировали атаку в реальных условиях с расстояния около 47 м.

Перейдите на https://www.brokenwire.fail/ сайт для просмотра видео демонстрации атаки, т.к. в медиа оно не лезет

Вопросы и ответы

Зачем кому-то прерывать процесс зарядки?

Хотя это может быть неудобством только для отдельных людей, прерывание процесса зарядки критически важных транспортных средств, таких как электрические машины скорой помощи, может иметь опасные для жизни последствия.

Пострадает ли мой автомобиль?

Потенциально! Если в вашем автомобиле есть порт для зарядки, похожий на тот, что изображен на рисунке 1, велика вероятность, что атака сработает и на вашем автомобиле.

У меня дома есть зарядное устройство, может ли кто-то помешать моей машине заряжаться?

Скорее всего, нет. Скорее всего, ваше домашнее зарядное устройство использует зарядку переменным током и другой стандарт связи (IEC 61851), поэтому оно не будет затронуто. Однако это может измениться в будущем, когда домашние зарядные устройства получат поддержку ISO 15118.

Может ли Brokenwire также сломать мой автомобиль?

Мы никогда не видели свидетельств долгосрочного ущерба, вызванного атакой Brokenwire. Основываясь на результатах наших разработок, у нас есть все основания полагать, что их не будет.

Что я могу сделать, чтобы никто не смог прервать сеанс зарядки?

На данный момент единственный способ предотвратить атаку - это не заряжаться на быстром зарядном устройстве постоянного тока.

Не проще ли просто нажать выключатель аварийного отключения или повредить кабель?

Это зависит от ситуации. Brokenwire не требует физического доступа и может нарушить зарядку сразу нескольких автомобилей на расстоянии нескольких метров, что делает эту атаку скрытной и масштабируемой.

Brokenwire имеет серьезные последствия для многих из 12 миллионов аккумуляторных электромобилей, которые, по оценкам, уже находятся на дорогах по всему миру, и оказывает значительное влияние на новую волну электрификации автопарков, как для частных предприятий, так и для важнейших государственных служб. Помимо электромобилей, Brokenwire затрагивает электрические суда, самолеты и большегрузные автомобили. В связи с этим мы провели информационную кампанию для промышленности и обсудили в нашей статье ряд методов смягчения последствий, которые могут быть использованы для ограничения воздействия.

Переведено специально для xss.pro

Справочная информация

Технология зарядки, стандартизированная как комбинированная система зарядки (CCS) - название, представленное пользователю транспортного средства, - на самом деле представляет собой совокупность нескольких технических стандартов. Во время сеанса зарядки электромобиль (EV) и оборудование питания электромобиля (EVSE) обмениваются важными сообщениями, такими как состояние заряда (SoC) и максимально возможный ток. Высокоскоростной IP-канал, используемый для связи, обеспечивается технологией HomePlug GreenPHY (HPGP) power-line communication (PLC). В зависимости от географического региона, в CCS используются различные типы штекеров, которые показаны на рисунке ниже. Тем не менее, базовая технология одинакова.

CCS Combo 2 (EU).

CCS Combo 1 (US).

Детали атаки

Атака Brokenwire использует механизм Carrier-Sense Multiple Access with Collision Avoidance (CSMA/CA), который должен присутствовать в любой реализации, соответствующей стандарту. Поведение CSMA-CA многократно запускается, так что ни автомобиль (EV), ни зарядное устройство (EVSE) никогда не имеют возможности передать сигнал. Хотя это действие само по себе может препятствовать связи бесконечно, его нужно применять всего несколько секунд, чтобы вызвать тайм-аут на более высоких уровнях протокола связи (например, ISO 15118). В этот момент весь процесс зарядки прерывается, и злоумышленник может прекратить передачу сигнала, что делает необходимым лишь временную физическую близость к жертве.

Эксплуатация CSMA/CA

Публичный стандарт HomePlug GreenPHY определяет Carrier-Sense Multiple Access with Collision Avoidance (CSMA/CA) в качестве метода доступа к каналу. Если узел хочет передать сообщение, он проверяет, не передают ли его другие узлы. В случае обнаружения продолжающейся передачи, узел будет ждать в течение короткого, случайного периода времени, прежде чем снова попытается передать сообщение. Этот процесс повторяется бесконечно, пока среда передачи не станет незанятой, и сообщение можно будет передать.

Атака Brokenwire использует этот механизм доступа к каналу, чтобы заставить модемы PLC на обоих узлах бесконечно отключаться и прекращать связь. Атакующий непрерывно передает распознаваемый сигнал, в данном случае в виде сигнала преамбулы, убеждая все прослушивающие узлы в том, что канал занят. Передача повторяется бесконечно, так что оба узла продолжают ждать и не могут передать никаких данных.

Генерирование сигнала атаки

В HPGP преамбула используется для обозначения начала кадра, синхронизации часов приемника с передатчиком и оценки состояния канала. Все кадры начинаются со стандартной преамбулы HPGP, которой достаточно для запуска механизма CSMA/CA в узлах, которые ее получают. Поэтому Brokenwire использует форму сигнала преамбулы в качестве сигнала атаки. Преамбула определяется в стандарте как конкатенация повторяющихся символов преамбулы, каждый из которых генерируется следующим образом:

где t - интервал времени трансляции преамбулы (для 0 ≤ t ≤ 384-1), C - набор незамаскированных субносителей, c - индекс субносителя, а ψ - функция, отображающая субносители на определенные фазовые смещения, определенные в стандарте.

Инъекция сигнала атаки

Как показано в работе Бейкера и др., зарядный кабель действует как неумышленная антенна, которая приводит к электромагнитной эманации. В то же время, это явление делает зарядный кабель восприимчивым к электромагнитным помехам. Поскольку кабель неэкранирован, электромагнитные волны могут легко соединяться с проводами внутри него. Хотя PLC использует дифференциальную передачу сигнала по двум проводам, любая асимметрия в этих двух путях приводит к тому, что часть сигнала все же сохраняется. Передавая сигнал атаки по воздуху, злоумышленник может вызвать достаточную связь на зарядном кабеле пострадавшего EVSE, чтобы тот смог правильно обнаружить введенные преамбулы.

Мы провели оценку атаки в лабораторных условиях в контролируемых условиях при различных расстояниях между зарядным кабелем и злоумышленником. Наш тестовый стенд состоял из тех же модемов HPGP, которые используются в большинстве EV и зарядных станций. Со стороны атакующей стороны мы использовали программно-определяемое радио (LimeSDR) вместе с усилителем мощности 1 Вт и самодельной дипольной антенной. Кроме того, мы протестировали атаку в реальных условиях на восьми автомобилях разных производителей и 20 зарядных станциях постоянного тока высокой мощности.

Результаты

Рисунок ниже иллюстрирует результаты наших лабораторных экспериментов. Наши результаты показывают, что имеющегося в продаже оборудования достаточно для осуществления атаки с расстояния до 10 м. При дополнительном усилении и общей мощности в 1 Вт мы продемонстрировали атаку в реальных условиях с расстояния около 47 м.

Перейдите на https://www.brokenwire.fail/ сайт для просмотра видео демонстрации атаки, т.к. в медиа оно не лезет

Вопросы и ответы

Зачем кому-то прерывать процесс зарядки?

Хотя это может быть неудобством только для отдельных людей, прерывание процесса зарядки критически важных транспортных средств, таких как электрические машины скорой помощи, может иметь опасные для жизни последствия.

Пострадает ли мой автомобиль?

Потенциально! Если в вашем автомобиле есть порт для зарядки, похожий на тот, что изображен на рисунке 1, велика вероятность, что атака сработает и на вашем автомобиле.

У меня дома есть зарядное устройство, может ли кто-то помешать моей машине заряжаться?

Скорее всего, нет. Скорее всего, ваше домашнее зарядное устройство использует зарядку переменным током и другой стандарт связи (IEC 61851), поэтому оно не будет затронуто. Однако это может измениться в будущем, когда домашние зарядные устройства получат поддержку ISO 15118.

Может ли Brokenwire также сломать мой автомобиль?

Мы никогда не видели свидетельств долгосрочного ущерба, вызванного атакой Brokenwire. Основываясь на результатах наших разработок, у нас есть все основания полагать, что их не будет.

Что я могу сделать, чтобы никто не смог прервать сеанс зарядки?

На данный момент единственный способ предотвратить атаку - это не заряжаться на быстром зарядном устройстве постоянного тока.

Не проще ли просто нажать выключатель аварийного отключения или повредить кабель?

Это зависит от ситуации. Brokenwire не требует физического доступа и может нарушить зарядку сразу нескольких автомобилей на расстоянии нескольких метров, что делает эту атаку скрытной и масштабируемой.