Недавно несколько пользователей сообщили, что их средства были украдены. Сначала они не знали, как были украдены их средства, но при внимательном рассмотрении мы обнаружили, что это был новый вид мошенничества с airdrop.

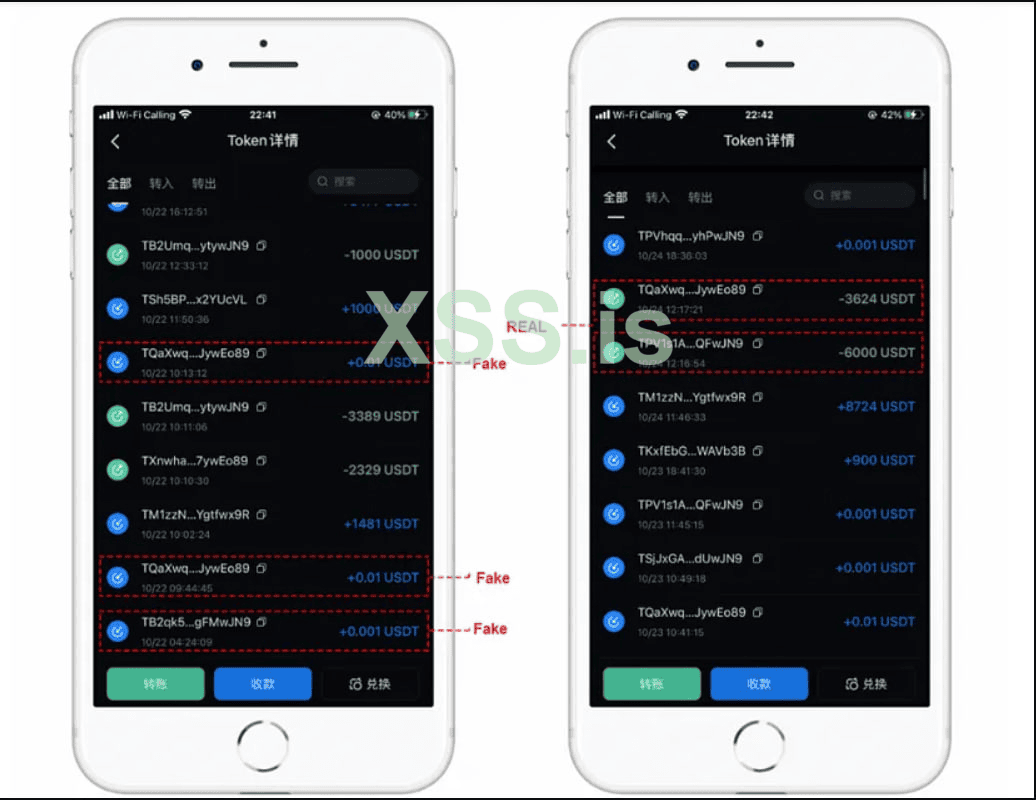

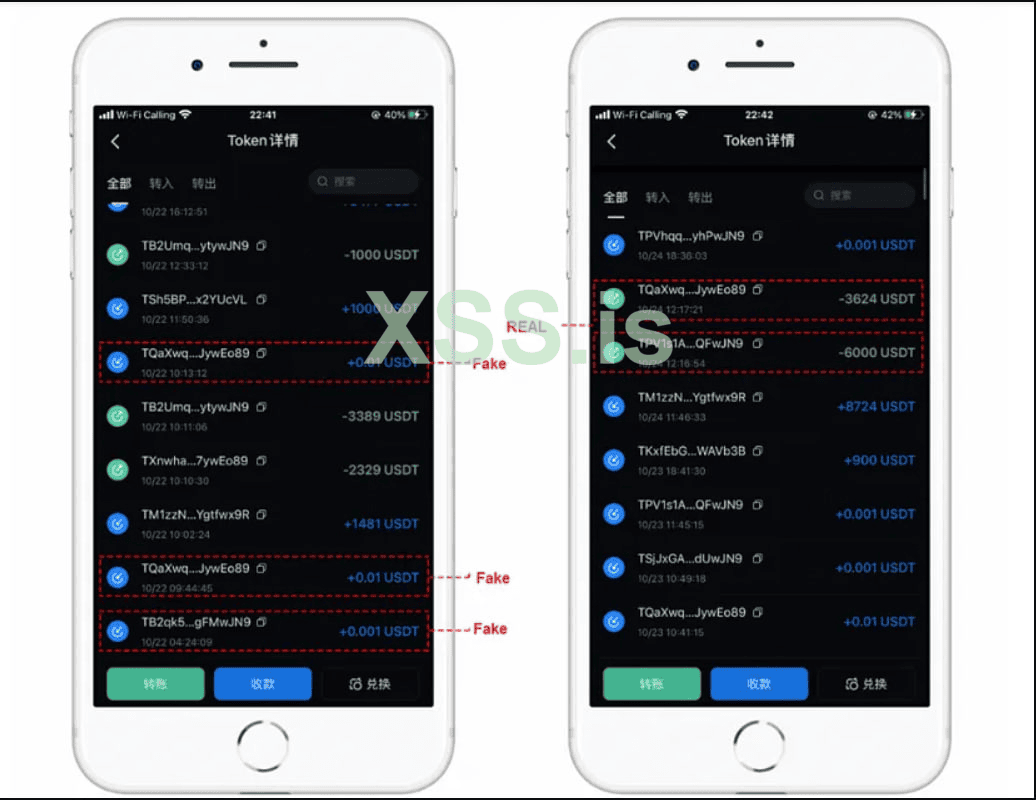

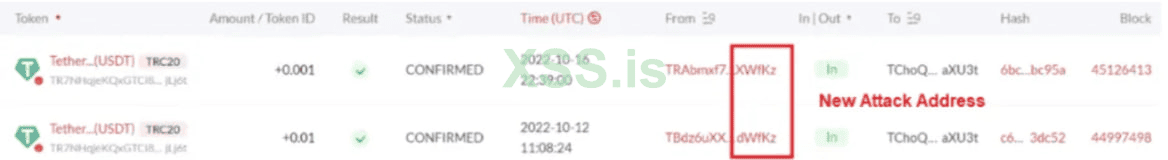

С адресов многих жертв постоянно сбрасывались крошечные суммы токенов (0,01 USDT, 0,001 USDT и т.д.), и, скорее всего, они были выбраны в качестве мишени, поскольку их адреса были задействованы в дорогостоящих транзакциях и объемах торговли. Последние несколько цифр адреса злоумышленника практически идентичны последним нескольким цифрам адреса пользователя. Это делается для того, чтобы обмануть пользователя и заставить его случайно скопировать неправильный адрес из истории транзакций и отправить средства на неправильный адрес.

Связанная информация

Адрес злоумышленника 1: TX...dWfKz

Адрес пользователя 1: TW...dWfKz

Адрес атакующего 2: TK...Qw5oH

Адрес пользователя 2: TW...Qw5oH

Анализ MistTrack

Начнем с обзора двух адресов злоумышленников:

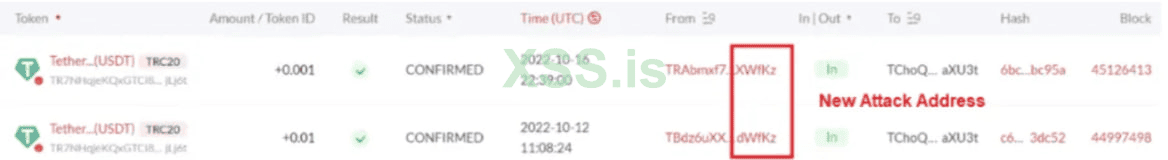

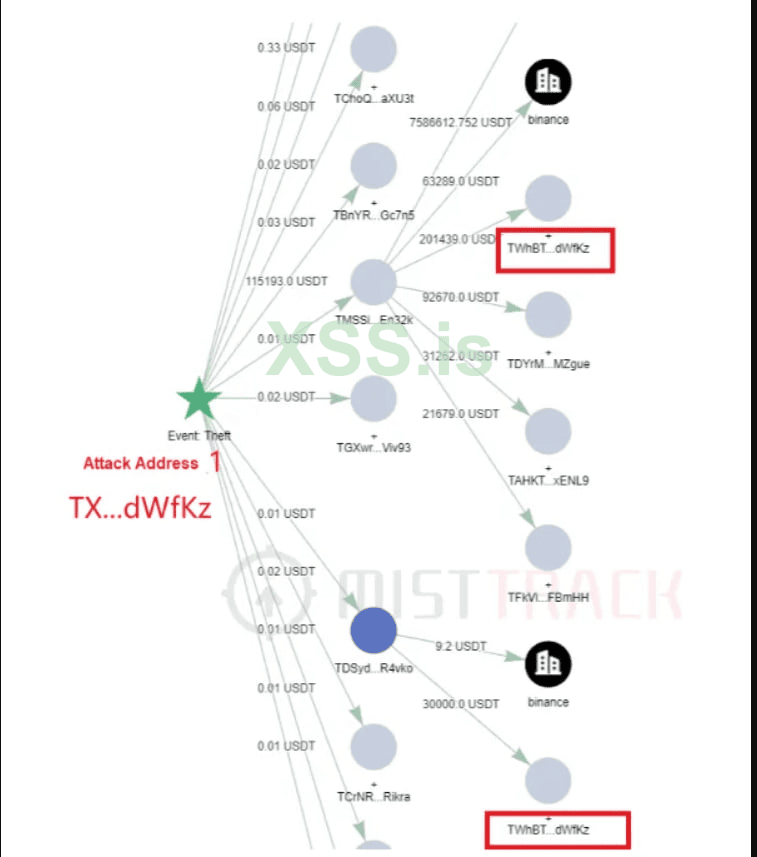

Адрес злоумышленника (TX.....dWfKz) и адрес пользователя (TW.....dWfKz) оба оканчиваются на dWfKz. Даже после того, как пользователь по ошибке отправил 115 193 USDT на неправильный адрес, злоумышленник продолжает отправлять 0,01 USDT и 0,001 USDT на адрес жертвы, используя два новых адреса, которые также заканчиваются на dWfKz.

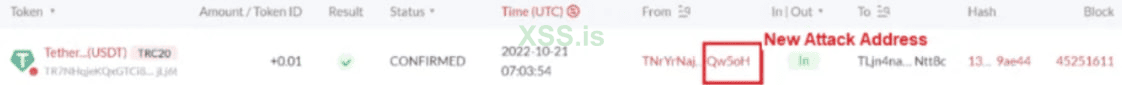

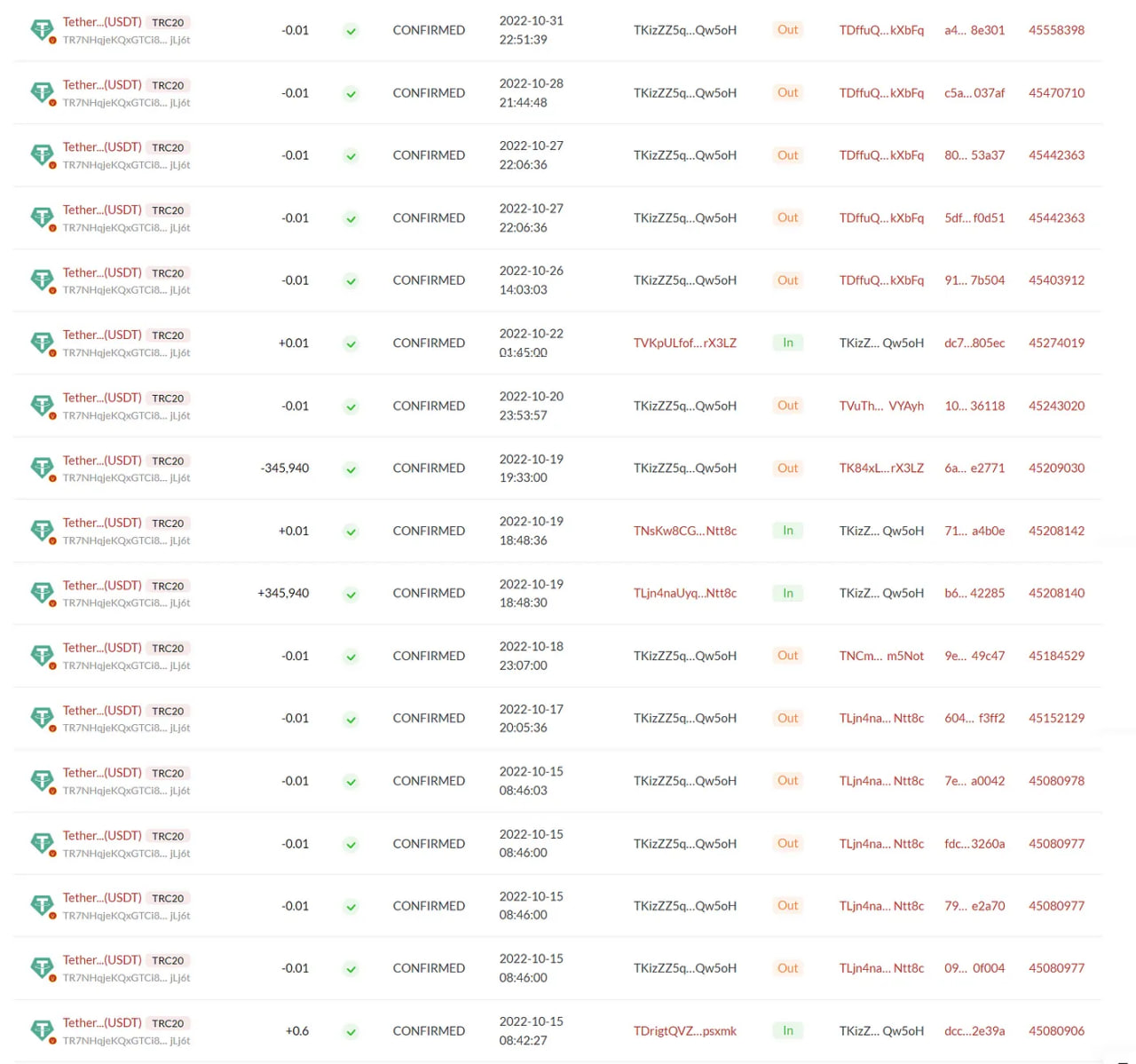

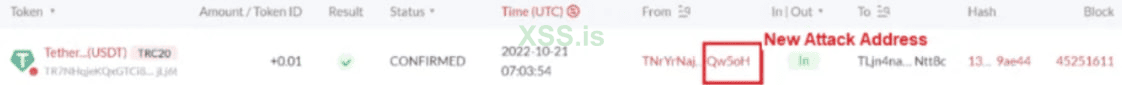

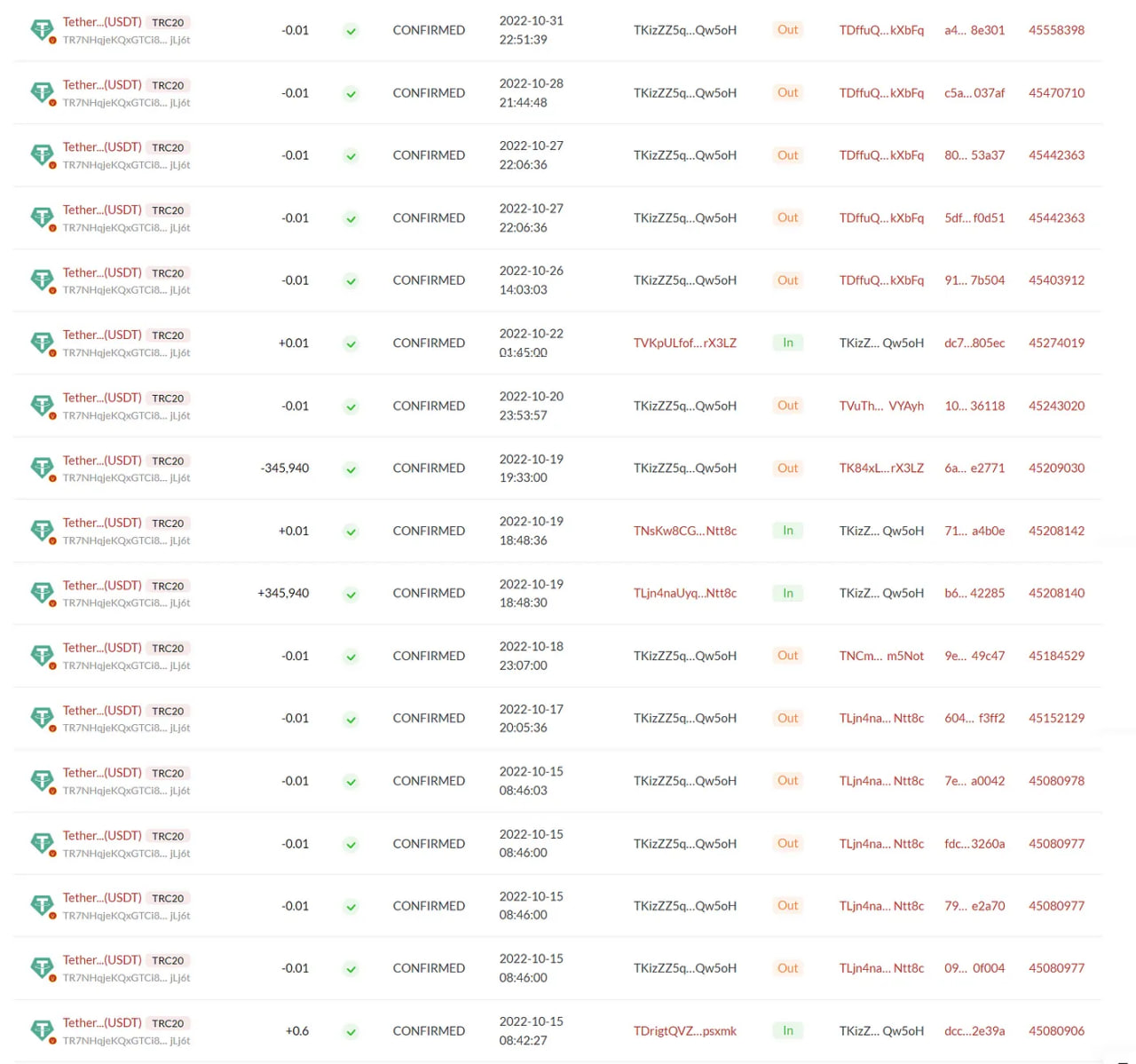

То же самое произошло и со второй жертвой. Адрес злоумышленника (TK.... .Qw5oH) и адрес пользователя (TW.... .Qw5oH) оба заканчиваются на Qw5oH. Жертва по ошибке отправила 345 940 USDT на неправильный адрес, а злоумышленник продолжает отправлять 0,01 USDT на адрес жертвы, используя новые адреса, которые также заканчиваются на Qw5oH.

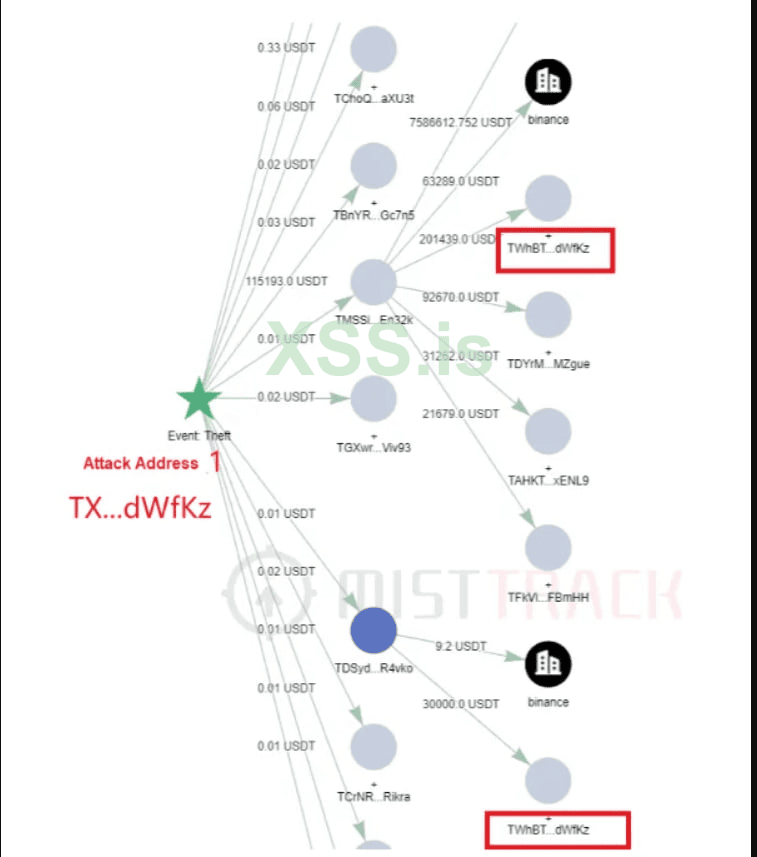

Далее мы рассмотрим адрес злоумышленника 1 с помощью нашей AML-платформы MistTrack (tx. .dWfKz). Как показано на рисунке ниже, адрес злоумышленника 1 отправляет 0,01 USDT и 0,02 USDT на различные целевые адреса, все из которых взаимодействовали с адресом, заканчивающимся на dWfKz.

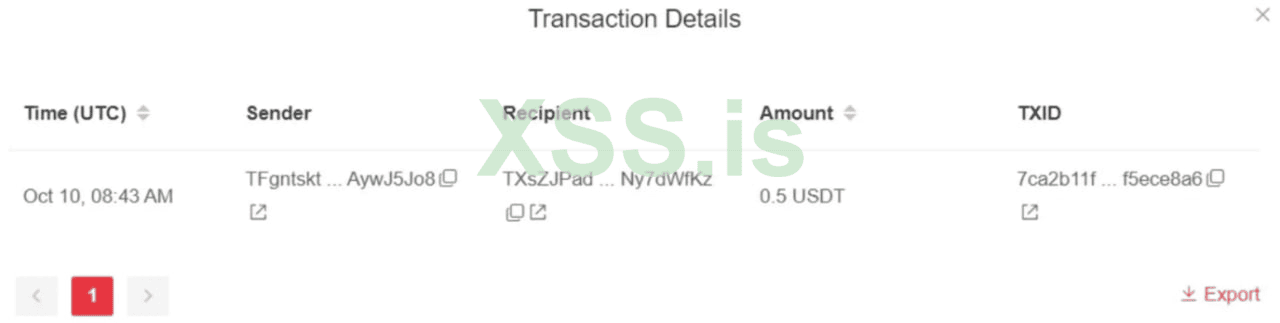

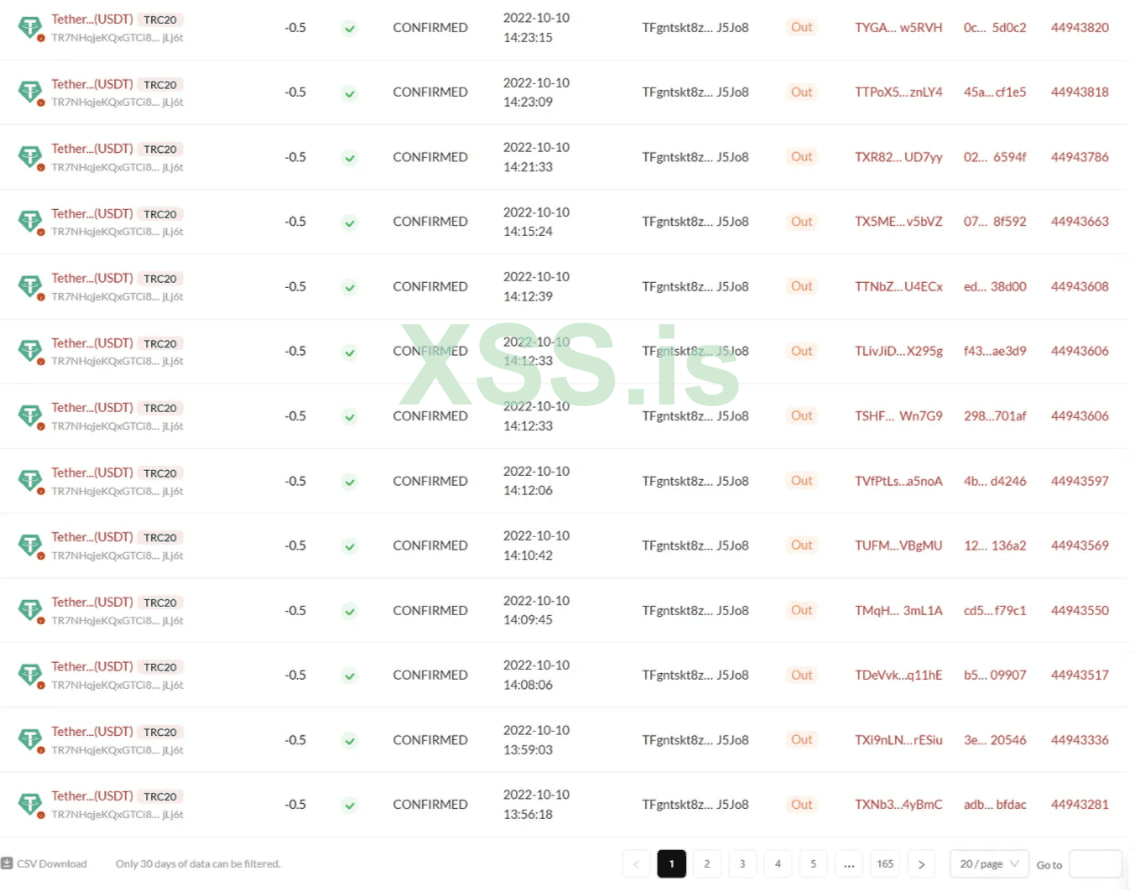

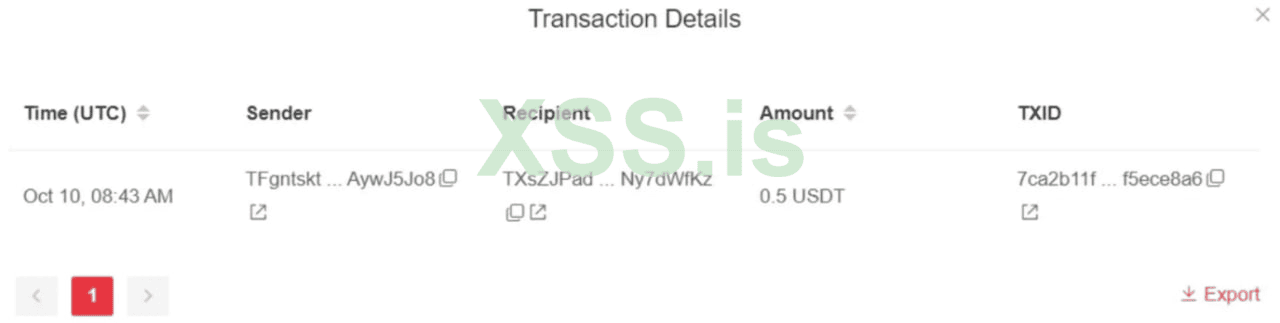

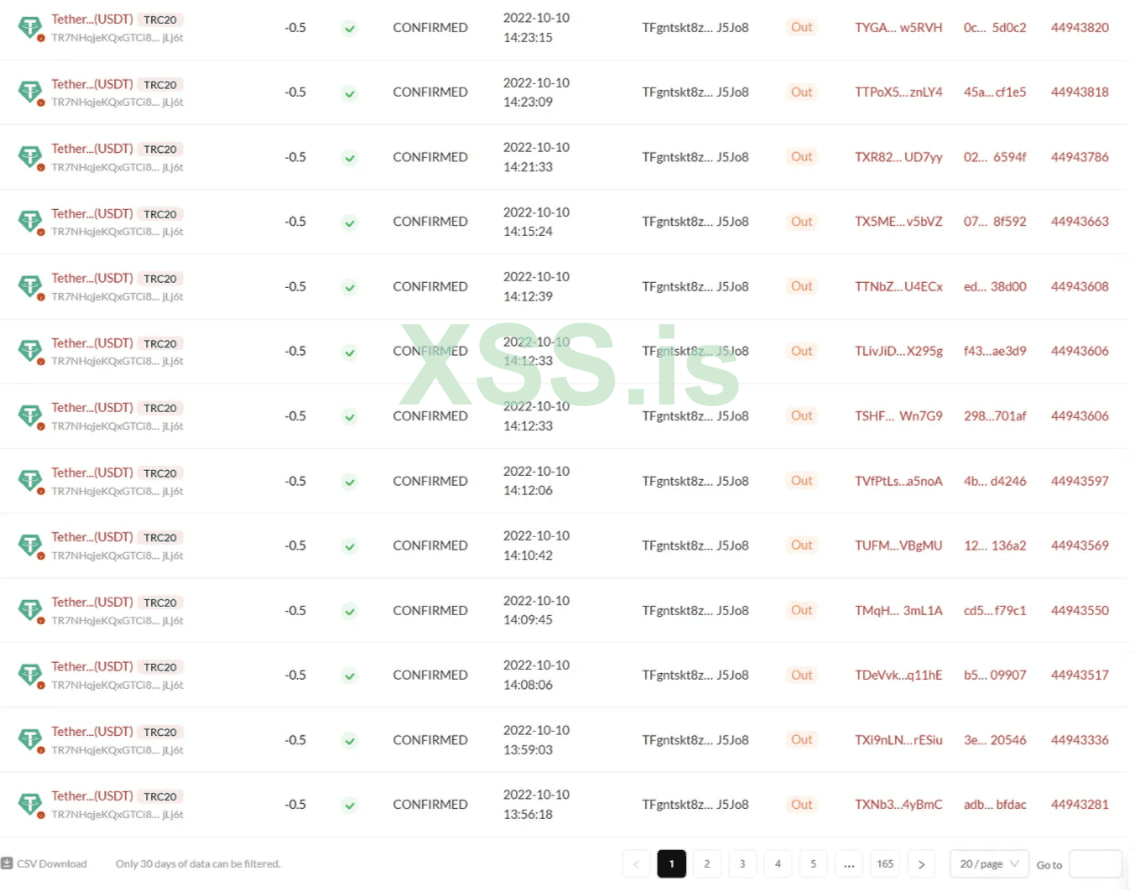

Оглядываясь назад, мы видим, что первоначальные переводы для этих airdrops были сделаны с адреса TF.... J5Jo8 10 октября, когда на него было переведено 0,5 USDT.

Предварительный анализ TF... .J5Jo8:

Этот адрес отправил 0,5 USDT почти на 3300 адресов, что указывает на то, что каждый из этих адресов-получателей может быть адресом, используемым злоумышленником для airdrop. Поэтому мы решили выбрать один адрес наугад, чтобы проверить нашу теорию.

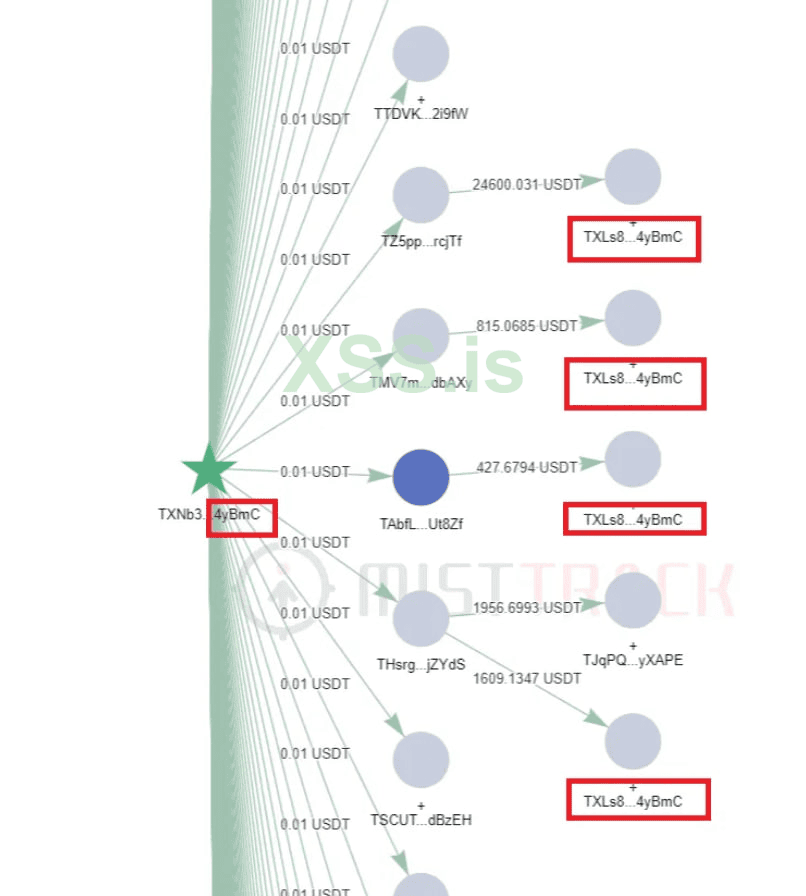

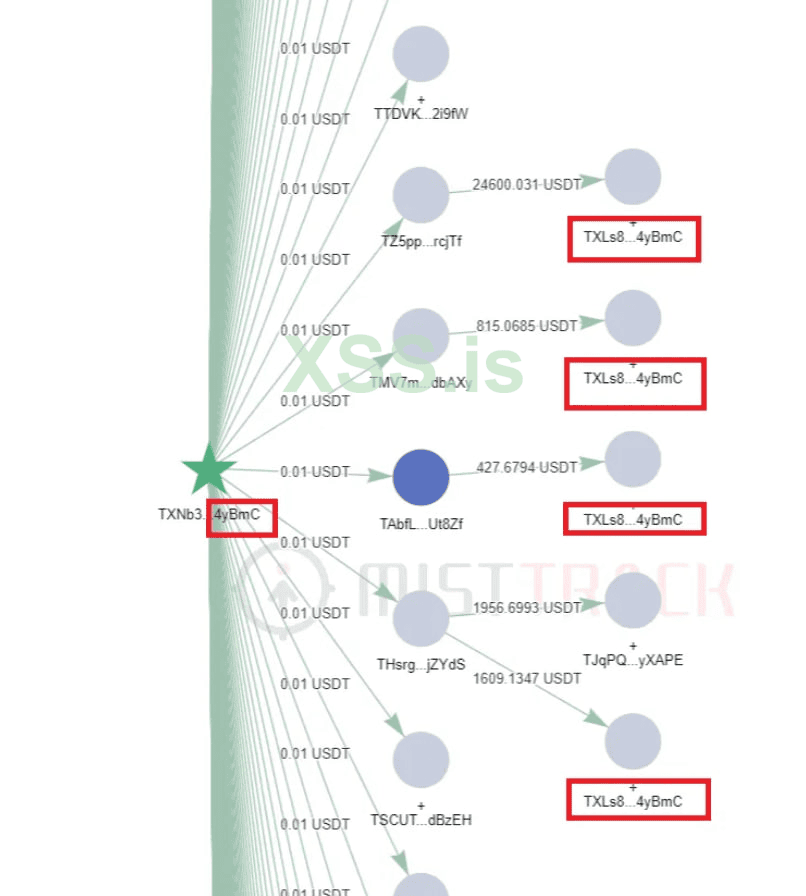

MistTrack был использован для анализа последнего адреса на приведенном выше графике, TX.....4yBmC. Как показано на рисунке ниже, адрес TX....4yBmC используется злоумышленником для рассылки 0,01 USDT на несколько адресов, которые заканчиваются на 4yBmC.

Рассмотрим адрес атакующего 2 (TK.... .Qw5oH): 0,01 USDT было отправлено по воздуху на несколько адресов, а начальное финансирование в размере 0,6 USDT было отправлено с TD.... .psxmk.

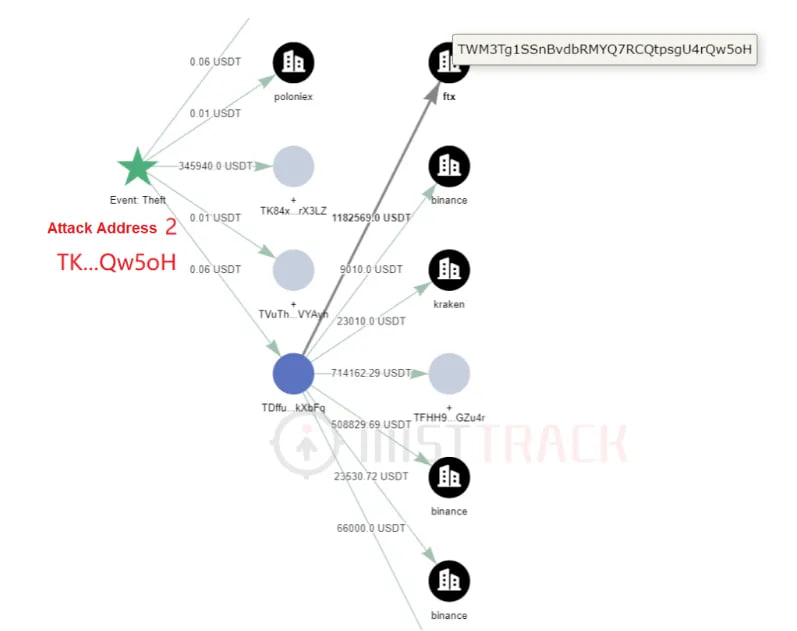

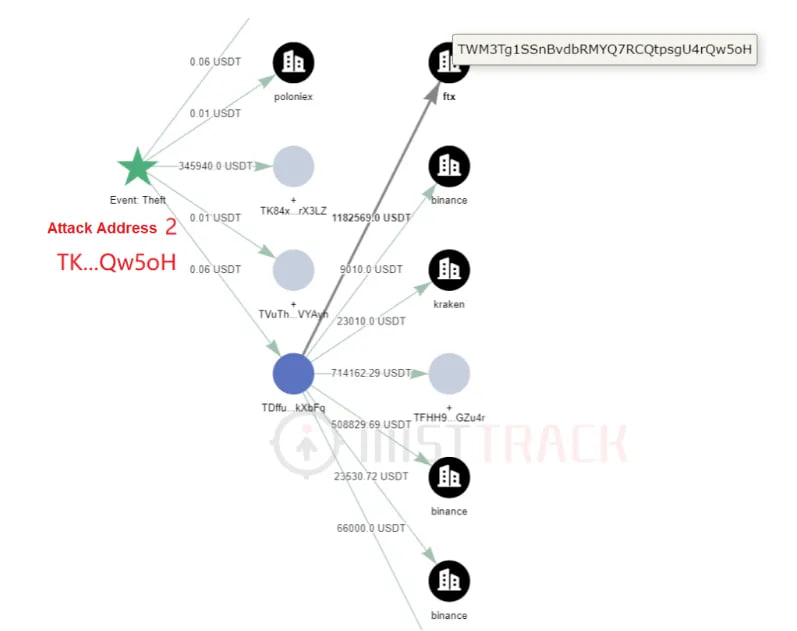

Как видно из приведенного ниже графика, злоумышленник отправил 0,06 USDT на TD.... .kXbFq, а также взаимодействовал с депозитным адресом пользователя FTX, который заканчивается на Qw5oH.

Поэтому давайте проделаем обратный процесс и посмотрим, взаимодействовали ли другие адреса с TD... .kXbFq. Есть ли другие адреса с теми же конечными символами, что и те, которые были переданы им по воздуху?

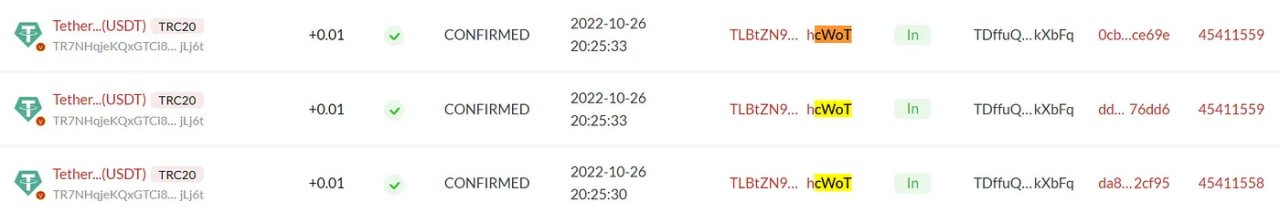

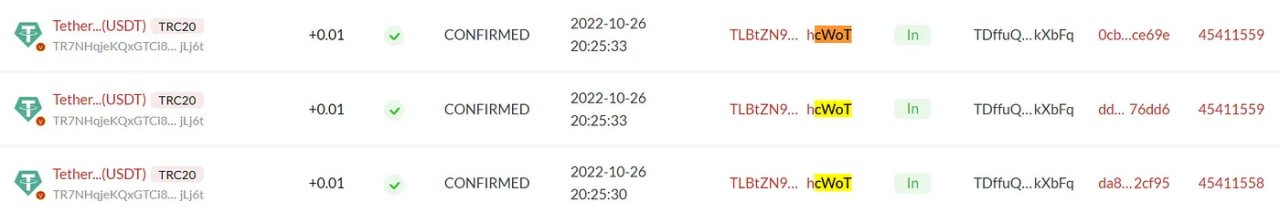

И снова мы выберем два адреса наугад и проверим нашу теорию. (например, адрес депозита Kraken TU... .hhcWoT и адрес депозита Binance TM.... .QM7me).

К сожалению, мошеннику удалось обманом заставить ничего не подозревающего пользователя отправить ему свои средства.

Резюме

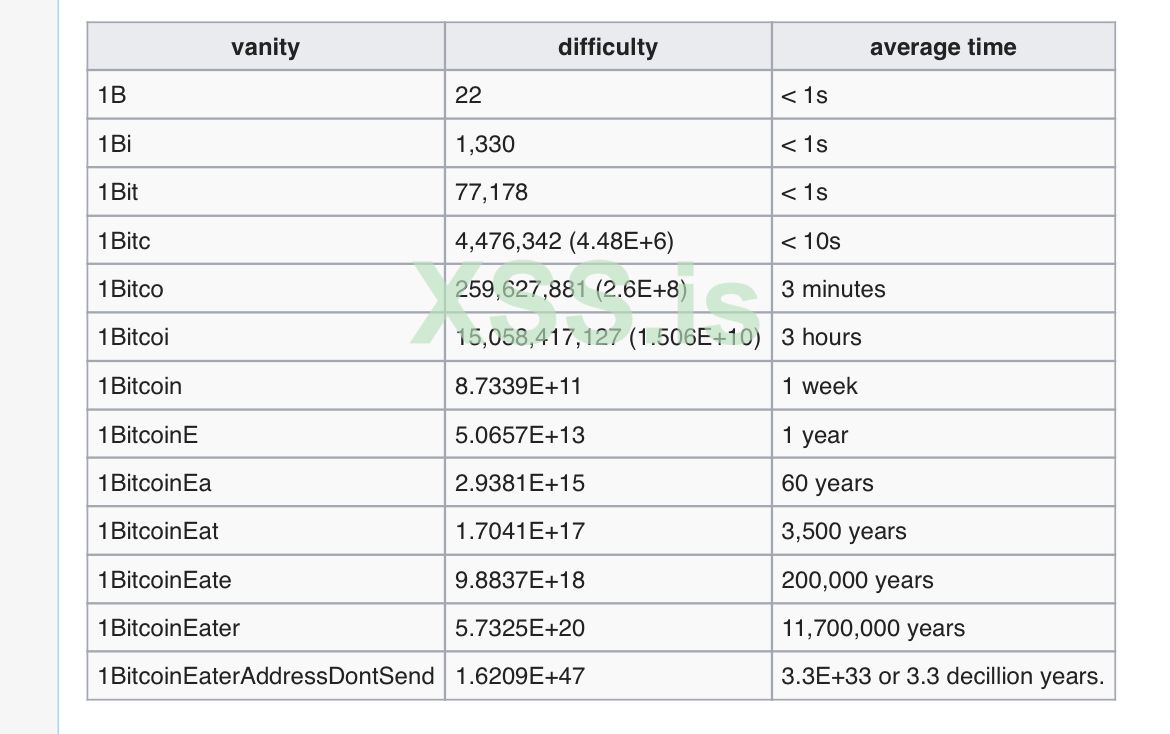

Эта статья посвящена тому, как мошенники используют пользователей, которые копируют адрес из истории транзакций без проверки всего адреса. Для этого они генерируют похожий адрес, который заканчивается так же, как и адрес пользователя, и регулярно отправляют небольшие суммы денег на адрес пользователя. Все это делается в надежде, что пользователи скопируют поддельный адрес и в следующий раз отправят свои средства мошеннику.

SlowMist хотел бы напомнить всем, что в связи с неизменностью технологии блокчейн и необратимостью операций на цепочке, пожалуйста, дважды проверьте адрес, прежде чем действовать. Пользователям также рекомендуется использовать функцию адресной книги в своем кошельке, чтобы не копировать адрес каждый раз.

(copypast)

С адресов многих жертв постоянно сбрасывались крошечные суммы токенов (0,01 USDT, 0,001 USDT и т.д.), и, скорее всего, они были выбраны в качестве мишени, поскольку их адреса были задействованы в дорогостоящих транзакциях и объемах торговли. Последние несколько цифр адреса злоумышленника практически идентичны последним нескольким цифрам адреса пользователя. Это делается для того, чтобы обмануть пользователя и заставить его случайно скопировать неправильный адрес из истории транзакций и отправить средства на неправильный адрес.

Связанная информация

Адрес злоумышленника 1: TX...dWfKz

Адрес пользователя 1: TW...dWfKz

Адрес атакующего 2: TK...Qw5oH

Адрес пользователя 2: TW...Qw5oH

Анализ MistTrack

Начнем с обзора двух адресов злоумышленников:

Адрес злоумышленника (TX.....dWfKz) и адрес пользователя (TW.....dWfKz) оба оканчиваются на dWfKz. Даже после того, как пользователь по ошибке отправил 115 193 USDT на неправильный адрес, злоумышленник продолжает отправлять 0,01 USDT и 0,001 USDT на адрес жертвы, используя два новых адреса, которые также заканчиваются на dWfKz.

То же самое произошло и со второй жертвой. Адрес злоумышленника (TK.... .Qw5oH) и адрес пользователя (TW.... .Qw5oH) оба заканчиваются на Qw5oH. Жертва по ошибке отправила 345 940 USDT на неправильный адрес, а злоумышленник продолжает отправлять 0,01 USDT на адрес жертвы, используя новые адреса, которые также заканчиваются на Qw5oH.

Далее мы рассмотрим адрес злоумышленника 1 с помощью нашей AML-платформы MistTrack (tx. .dWfKz). Как показано на рисунке ниже, адрес злоумышленника 1 отправляет 0,01 USDT и 0,02 USDT на различные целевые адреса, все из которых взаимодействовали с адресом, заканчивающимся на dWfKz.

Оглядываясь назад, мы видим, что первоначальные переводы для этих airdrops были сделаны с адреса TF.... J5Jo8 10 октября, когда на него было переведено 0,5 USDT.

Предварительный анализ TF... .J5Jo8:

Этот адрес отправил 0,5 USDT почти на 3300 адресов, что указывает на то, что каждый из этих адресов-получателей может быть адресом, используемым злоумышленником для airdrop. Поэтому мы решили выбрать один адрес наугад, чтобы проверить нашу теорию.

MistTrack был использован для анализа последнего адреса на приведенном выше графике, TX.....4yBmC. Как показано на рисунке ниже, адрес TX....4yBmC используется злоумышленником для рассылки 0,01 USDT на несколько адресов, которые заканчиваются на 4yBmC.

Рассмотрим адрес атакующего 2 (TK.... .Qw5oH): 0,01 USDT было отправлено по воздуху на несколько адресов, а начальное финансирование в размере 0,6 USDT было отправлено с TD.... .psxmk.

Как видно из приведенного ниже графика, злоумышленник отправил 0,06 USDT на TD.... .kXbFq, а также взаимодействовал с депозитным адресом пользователя FTX, который заканчивается на Qw5oH.

Поэтому давайте проделаем обратный процесс и посмотрим, взаимодействовали ли другие адреса с TD... .kXbFq. Есть ли другие адреса с теми же конечными символами, что и те, которые были переданы им по воздуху?

И снова мы выберем два адреса наугад и проверим нашу теорию. (например, адрес депозита Kraken TU... .hhcWoT и адрес депозита Binance TM.... .QM7me).

К сожалению, мошеннику удалось обманом заставить ничего не подозревающего пользователя отправить ему свои средства.

Резюме

Эта статья посвящена тому, как мошенники используют пользователей, которые копируют адрес из истории транзакций без проверки всего адреса. Для этого они генерируют похожий адрес, который заканчивается так же, как и адрес пользователя, и регулярно отправляют небольшие суммы денег на адрес пользователя. Все это делается в надежде, что пользователи скопируют поддельный адрес и в следующий раз отправят свои средства мошеннику.

SlowMist хотел бы напомнить всем, что в связи с неизменностью технологии блокчейн и необратимостью операций на цепочке, пожалуйста, дважды проверьте адрес, прежде чем действовать. Пользователям также рекомендуется использовать функцию адресной книги в своем кошельке, чтобы не копировать адрес каждый раз.

(copypast)