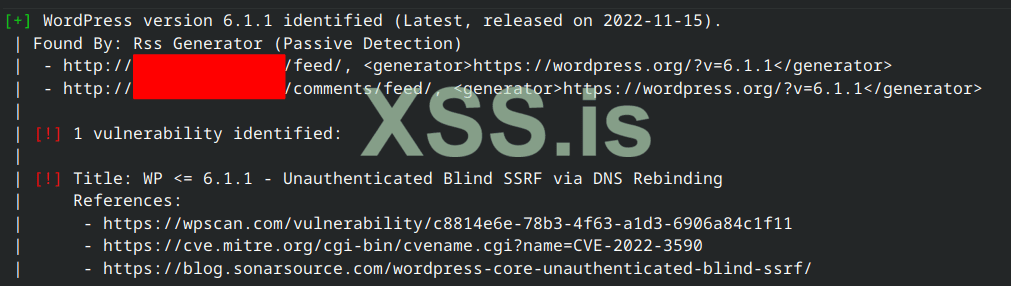

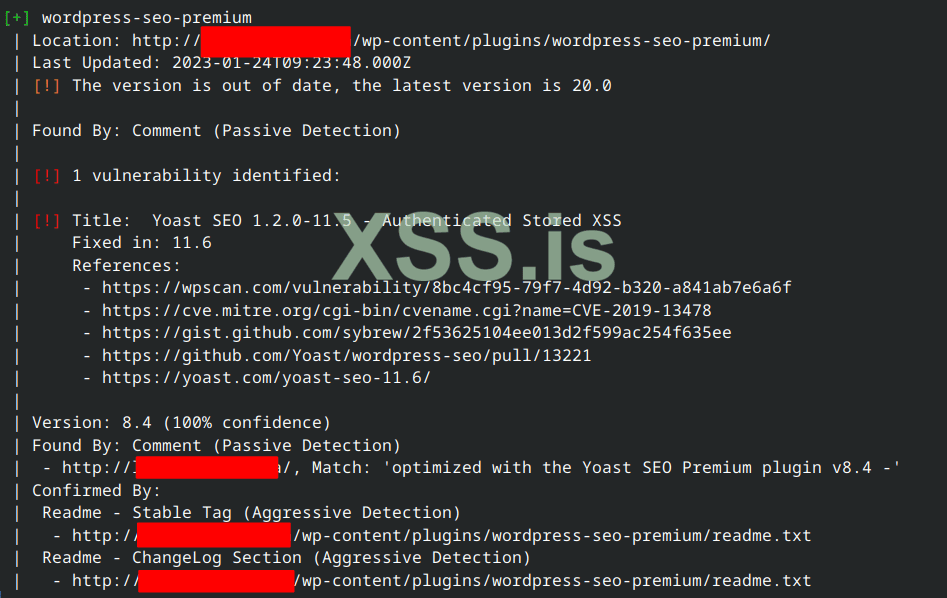

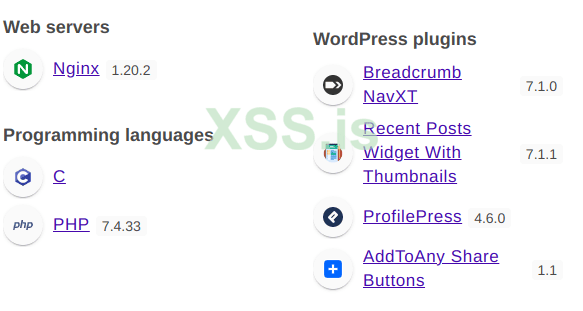

Доброго времени суток! Сразу скажу, я не спец в деле ломания веб систем (никогда ранее не занимался вопросом кмсок и веб-панелей). Решил для интереса изучить сайт на WP 6.1.1. На сайте не стоит Cloudflare. Соответственно у меня в распоряжении: ip сайта, xmlrpc, знаю юзеров админки и список таких плагинов:

Хотел найти админ панель, но при переходе на wp-admin/index.php(и т.п.) кидало на 404, но доступ к wp-admin/admin-ajax.php ничего не перекрывает.

Думал брутфорсить пароли через xmlrpc, но времени уйдёт на эту тучу. Что можно ещё вытащить исходя из частых уязвимостей подобного рода сайтов?

UPD: на сайте присутствует phpmyadmin

Хотел найти админ панель, но при переходе на wp-admin/index.php(и т.п.) кидало на 404, но доступ к wp-admin/admin-ajax.php ничего не перекрывает.

Думал брутфорсить пароли через xmlrpc, но времени уйдёт на эту тучу. Что можно ещё вытащить исходя из частых уязвимостей подобного рода сайтов?

UPD: на сайте присутствует phpmyadmin

Последнее редактирование: