Доброго времени суток, господа форумчане. У меня возник деликатный вопрос по поводу убийства неубиваемых процессов. Появилась надобность убить процессы антивируса. Ругается на все подряд. В итоге криптанул малварь, а именно PCHunter (старый добрый проверенный временем). В итоге удалось запустить его в обход АВ, но убивать процессы он отказывается. Собственно, вопрос - подскажите, пожалуйста малварь для убийства неубиваемых процессов, может быть аналог хантера или хз.

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Малварь для убийства неубиваемых процессов

- Автор темы sect adept

- Дата начала

такие штуки платные и требуют частых обновлений, бесплатного решения нет. точней есть полуприват но опять же, говорить чтобы его загадили так себе затея...... на експе есть люди кто тебе поможет организовать платно

PowerToolможет быть аналог хантера или хз.

На самом деле можно самому написать тестовые процессы и никто не сможет их убить. Пропиши в коде автоподнятие. По этому решение обратной задачи - остановка. Это крайне трудная задача. Верю, что невыполнимых задач нет. Можно хоть сейчас придумать несколько способов исходя из разных подходов к проблеме. Но пути эти точно не из лёгких.

Y

Ну вот самый простойНа самом деле можно самому написать тестовые процессы и никто не сможет их убить. Пропиши в коде автоподнятие. По этому решение обратной задачи - остановка. Это крайне трудная задача. Верю, что невыполнимых задач нет. Можно хоть сейчас придумать несколько способов исходя из разных подходов к проблеме. Но пути эти точно не из лёгких.

Код:

#python

import subprocess

process_name = "название процесса"

while True:

try:

output = subprocess.check_output(["pgrep", process_name])

pid = int(output.strip())

print(f"Процесс {process_name} уже запущен с PID {pid}")

except subprocess.CalledProcessError:

print(f"Процесс {process_name} не запущен, запускаю...")

subprocess.Popen(["path/to/process"])

time.sleep(120)далек от кодинга и прочего. Но смотрите, есть всякий легальный софт, типо модерн твикер. Есть версия портатейбл, тупо загрузил на комп, там в настройках убил ав и обновления и службы, и все, ничего не работает. Не помню толкьо нужно комп ребутить, или слету все меняется.

Просто мне обясните почему такой софт со стороны идеально рубит все, а софт, который тут, спотыкается о трудности и тд.

p.s не кодер, но оч интеерсно в чем различие.

Просто мне обясните почему такой софт со стороны идеально рубит все, а софт, который тут, спотыкается о трудности и тд.

p.s не кодер, но оч интеерсно в чем различие.

Вот смотрите, этот Modern Tweaker требует NET фреймворк это может дать информацию, о том что на шарпе писано.

Высокоуровневый код отключит АВ? Есть сомнения. Второй вопрос. Какой АВ? Антивирусов очень много. А любой специалист вам скажет, не указание точных данных и требований это означает, что это всё бессмысленно о чём то вести речь.

И если процессы с автоподнятием, то тут нужны какие-то супер меры. Второе любой какой-то такой код, который противодействует АВ и публичный сразу будет попален АВ ещё задолго до его запуска. Понимаете, в ваших данных уж очень много противоречий.

Высокоуровневый код отключит АВ? Есть сомнения. Второй вопрос. Какой АВ? Антивирусов очень много. А любой специалист вам скажет, не указание точных данных и требований это означает, что это всё бессмысленно о чём то вести речь.

И если процессы с автоподнятием, то тут нужны какие-то супер меры. Второе любой какой-то такой код, который противодействует АВ и публичный сразу будет попален АВ ещё задолго до его запуска. Понимаете, в ваших данных уж очень много противоречий.

- Автор темы

- Добавить закладку

- #14

А если на уровне kernel (ring0) все это дело провернуть? Есть же уязвимые подписанные драйверы, которые не палятся (например RTCore32/64.sys). Можно же написать софт, который будет управлять этим драйвер и на уровне ядра рубить процессы или снимать защиту? Или я говорю глупость?

и валидную цифровую подпись прилепитьнужно дров пилить

Пожалуйста, обратите внимание, что пользователь заблокирован

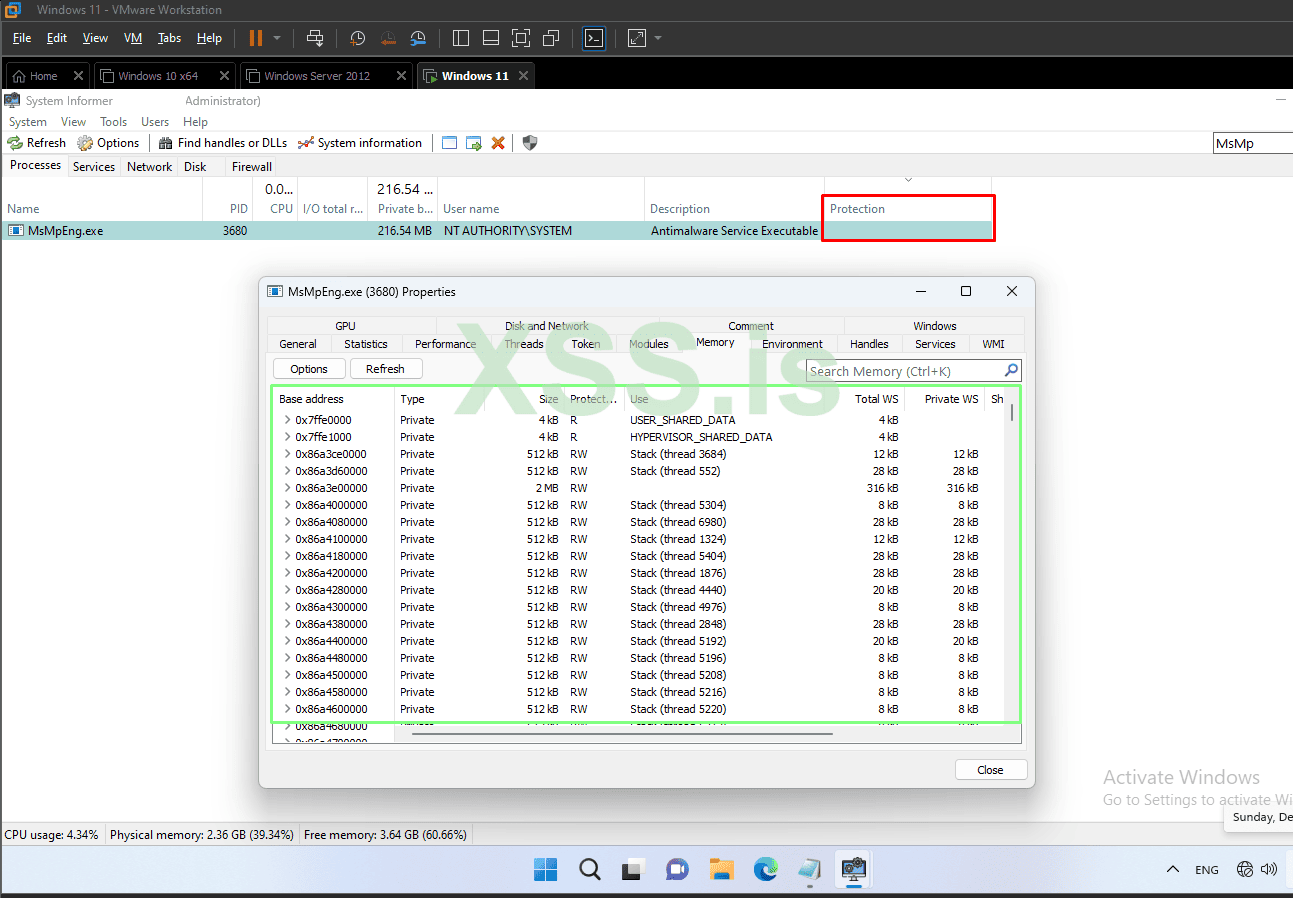

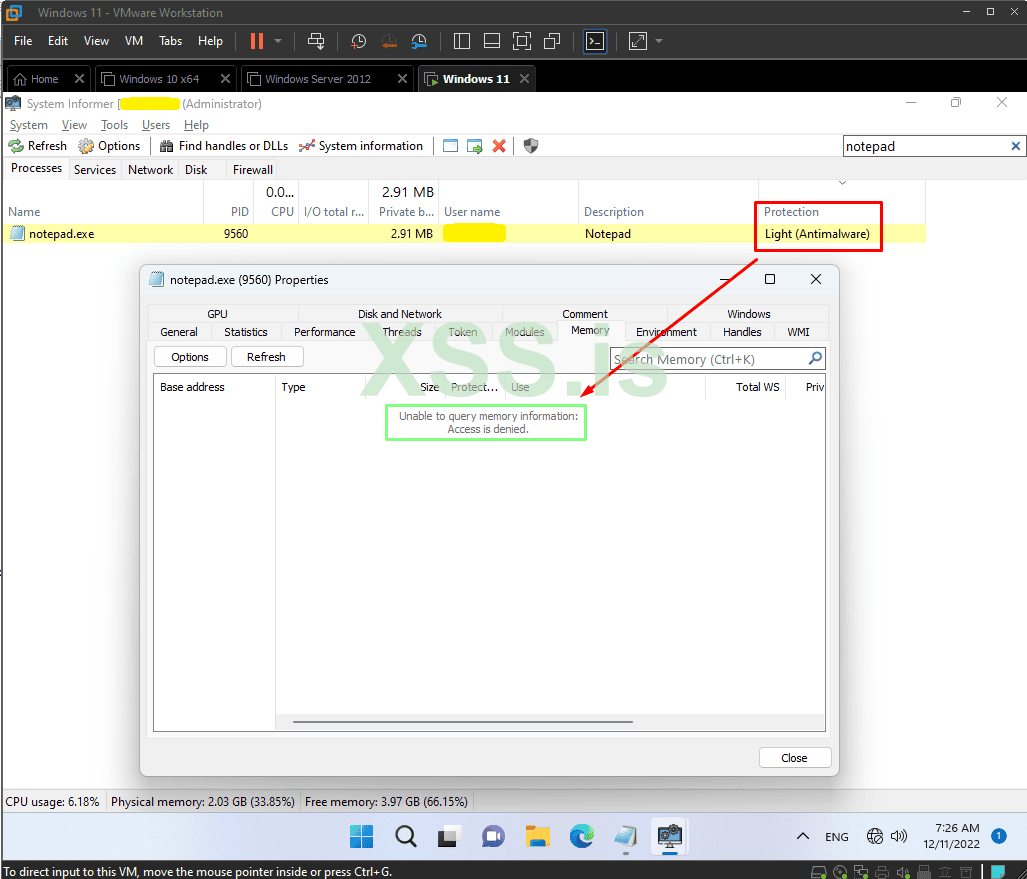

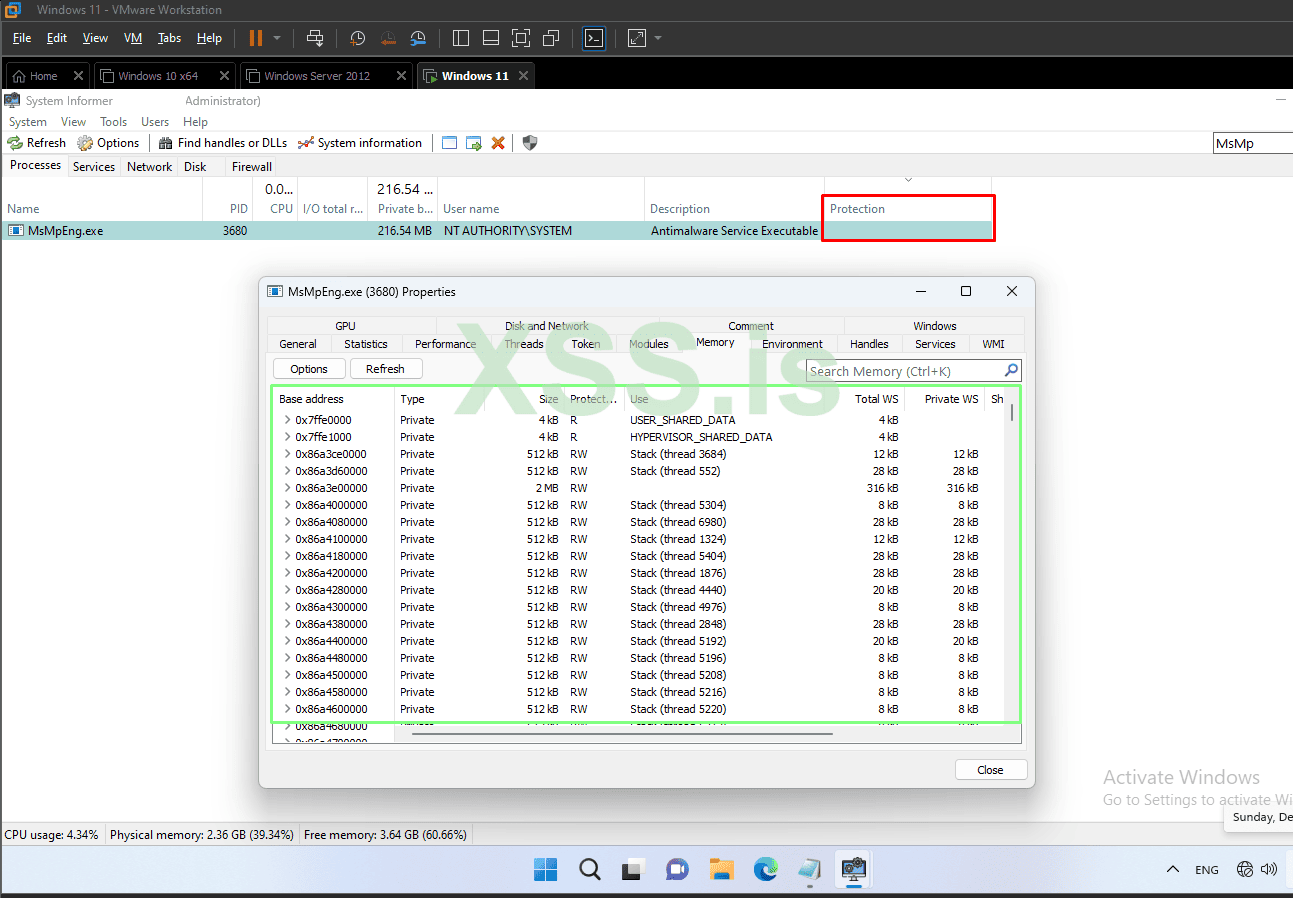

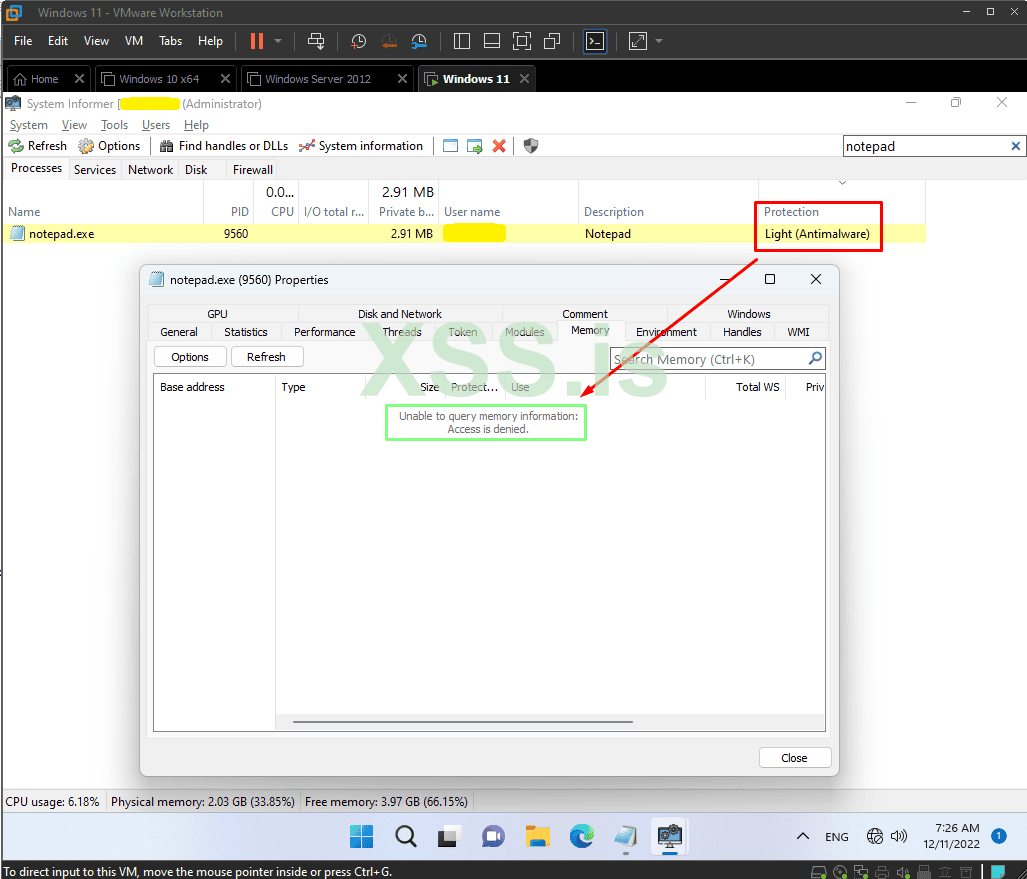

Не все так просто, в Windows 11, например, патч в ядре флагов _PS_PROTECTION позволяет читать память PPL, но убивать процесс по какой-то причине не выходит. Более того, если нормальному процессу назначить Light флаг в _PS_PROTECTION (WinTcb или Antimalware) и потом его снова снять, то процесс также уже не получится убить. В твиттере писали, что для PPL какая-то новая защита появилась на Windows 11, мол PPL процесс может убить только процесс, изначально запущенный c флагами Light (WinTcb), Light (Antimalware). Может быть это как раз оно. Типа проверки на доверенность. Проверял грязным патчем в отладчике. Скрин с убитием процесса потерял где-то, но там просто сообщение, мол не могу, сорян и код ошибки (не помню какой). Поэтому даже драйвером уже хз можно ли это сделать легко. Надо ресерчить.

Процесс нотпада с флагом Light (Antimalware) и закрытый доступ на чтение памяти:

Ну как вариант реверсить NtTerminateProcess и иже с ним и смотреть что там проверяется.

Процесс нотпада с флагом Light (Antimalware) и закрытый доступ на чтение памяти:

Ну как вариант реверсить NtTerminateProcess и иже с ним и смотреть что там проверяется.

Последнее редактирование:

Давно всё АВ пресекли в r3. Конечно драйвером можно практически всё, но засада в том, что дрова надо подписывать.

Советую прочитать:

blog.deniable.org

blog.deniable.org

Советую прочитать:

Windows Kernel Ps Callbacks Experiments

I won’t be sharing any 0day here (well, maybe a “nday” if you haven’t been looking into ring0 that much). The fact is, there’s not much public information about this subject (attacks against the Windows Kernel Ps callbacks). To play a little bit with these kernel callbacks, I “wrote” (yes, in...

Пожалуйста, обратите внимание, что пользователь заблокирован

Дело не только в r3. В том же эксперименте выше я передавал из контекста ядра в rip NtTerminateProcess (PreviousMode = 0) с параметрами для убиваемого PPL-процесса.Давно всё АВ пресекли в r3.

C:

NTSTATUS __stdcall NtTerminateProcess(HANDLE ProcessHandle, NTSTATUS ExitStatus)и получил аналогичный код ошибки. Т.е. DKOM с понижением прав _PS_PROTECTION и убийством процесса не работает из контекста r0 описанным выше методом. Про другие методы ничего не знаю. Возможно перепроверю на тестовом драйвере, чтобы эксперимент был чуточку чище.