Пожалуйста, обратите внимание, что пользователь заблокирован

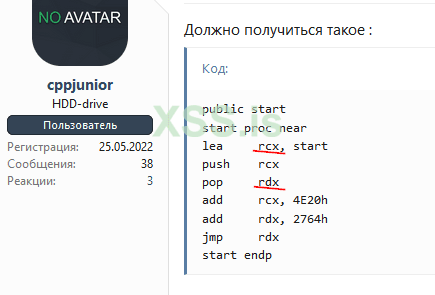

Должно получиться такое :

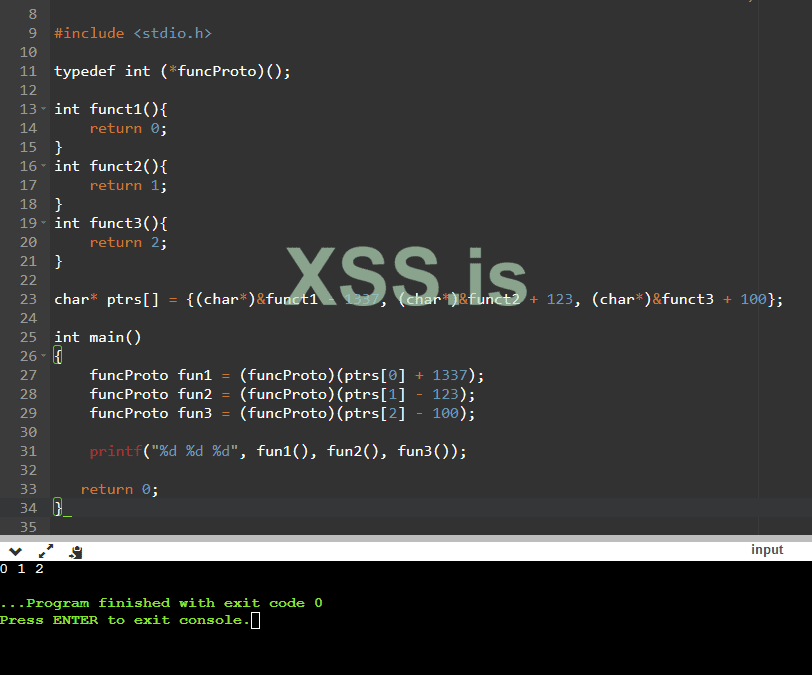

А получается вот такое)

Код:

Как добиться желаемого результата?)

Код:

public start

start proc near

lea rcx, start

push rcx

pop rdx

add rcx, 4E20h

add rdx, 2764h

jmp rdx

start endpА получается вот такое)

Код:

main proc near

var_18= qword ptr -18h

sub rsp, 38h

lea rcx, sub_140001000

call sub_140001090

mov [rsp+38h+var_18], rax

mov rcx, [rsp+38h+var_18]

call sub_1400010B0

call rax

xor eax, eax

add rsp, 38h

retnКод:

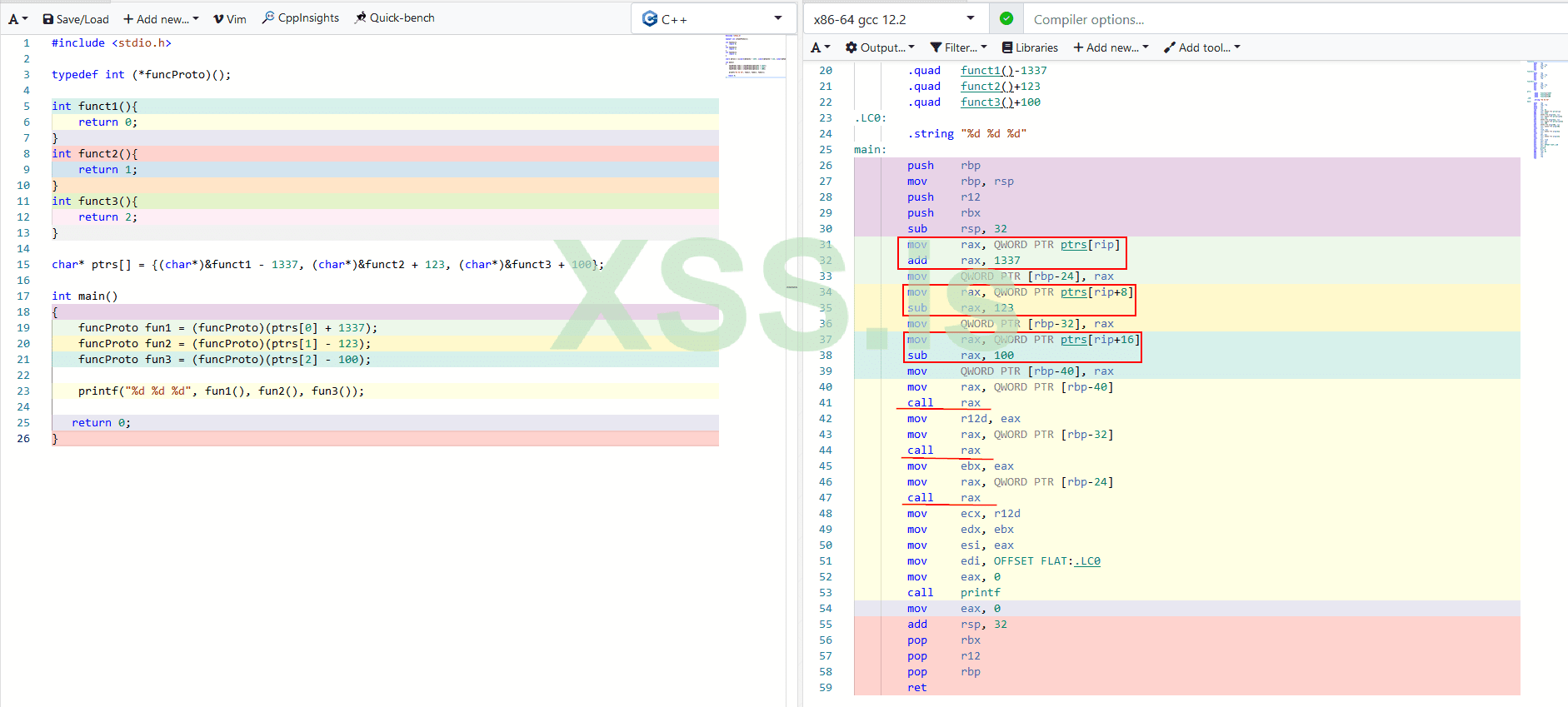

C++:

template <class T>

inline T obfuscate_address(T addr) {

return reinterpret_cast<T>(reinterpret_cast<std::uintptr_t>(addr) + 1337 );

}

template <class T>

inline T deobfuscate_address(T addr) {

return reinterpret_cast<T>(reinterpret_cast<std::uintptr_t>(addr) - 1337 );

}

const auto obfuscated_foo = obfuscate_address(&test);

deobfuscate_address(obfuscated_foo)();Как добиться желаемого результата?)