Автор материала user17

источник Codeby.net

Также никнейм может использоваться в электронной почте. Далее поищем пароли из утекших баз и попробуем найти нужный. Так как не все люди предусмотрительны, то исходя из логической цепочки мы можем попробовать обойти защиту той же комбинацией символов и в случае успеха у нас будет окажется доступ к его электронной почте.

Чтобы использовать этот инструмент тебе требуется указать сам ник пользователя, а также флаг -a для вывода всей информации. На примере возьмем мой ник и попробуем найти его через maigret.

Этого инструмента хватит за глаза для того, чтобы посмотреть все возможные социальные сети, где человек зарегистрирован под этим ником. Благодаря выводу базовой информации такой как фамилия или имя, можно сразу найти требуемые совпадения.

Первые две команды отвечают за установку требуемых модулей. Далее идет непосредственно сама загрузка утилиты на устройство. Самый неприятный минус в работе этого софта - это авторизация, которую к сожалению никак не обойдешь. Поэтому включаем фантазию и придумываем оригинальный никнейм для входа.

После этого тебе потребуется установить расширение для браузера. Я оставлю ссылки на дополнения для Chrome и Firefox. Далее переходим обратно в наш терминал и пишем следующую команду:

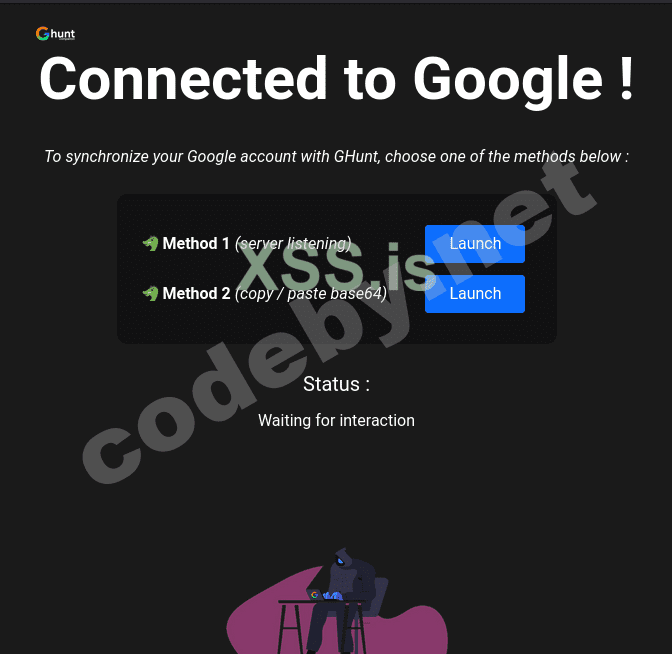

Здесь следует выбрать один из двух методов авторизации. Я отдаю предпочтение второму, поэтому покажу работу под него. Чтобы все работало корректно следуй следующему алгоритму:

Проще говоря, можно написать следующим образом: ник@gmail.com. С некоторой вероятностью это может оказаться именно тот человек, которому принадлежит никнейм. Если быть точнее, то инструмент нам выдает такую информацию, как фамилия и имя аккаунта, а также сервисы, на которых зарегистрирована эта почта (Youtube, Photos, Maps, Calendar). Полученные данные можем сравнить с результатами инструмента Maigret. Если попадется канал YouTube, то по нему можно получить другой ник и совершить повторный анализ уже этого никнейма, тем самым получив ещё больше информации, через Google Maps и Photos лично мне мало что удавалось узнать, поэтому здесь не смогу подсказать, как полученная информация будет полезна (если она будет). Через календарь можно будет получить какие-либо заметки, в некоторых случаях может быть полезно. К примеру, там может храниться важная дата. Самое главное в том, что почту собственно тоже можно будет анализировать с помощью других инструментов, о которых мы поговорим уже в другой статье.

источник Codeby.net

План работы

Перед началом любой работы стоит разобраться с тем, что мы будем делать. Давай я обрисую наш план в нескольких словах, чтобы ты мог сразу вычеркнуть то, что тебе уже известно и подчеркнуть важную или новую для себя тему. Так как мы рассматриваем возможность анализа пользователя по никнейму, то прежде всего давай попробуем провести такой тест при помощи специальных инструментов. В работе мы будем использовать Kali Linux, поэтому советую установить его перед началом. Также стоит проверить версию Python, она должна быть не ниже 3.10. Теперь можем переходить к нашей статье.Основы анализа никнейма

Как я рассказывал выше, сеть - это жизнь большинства людей. Зная прозвище человека мы можем узнать все социальные сети, в которых он зарегистрирован, соответственно лучше узнать его. Считай это некий способом дистанционного знакомства без контакта с человеком.Также никнейм может использоваться в электронной почте. Далее поищем пароли из утекших баз и попробуем найти нужный. Так как не все люди предусмотрительны, то исходя из логической цепочки мы можем попробовать обойти защиту той же комбинацией символов и в случае успеха у нас будет окажется доступ к его электронной почте.

Инструменты для работы

Теперь, чтобы попробовать себя в этом деле, нам потребуется определенный набор инструментов, который мы соберем ниже.Maigret

Достаточно неплохой инструмент для поиска по никнейму. Очень прост в установке. Поэтому для работы с ним нам потребуется ввести всего лишь одну команду.

Код:

pip3 install maigret

Код:

maigret user17 -a

Этого инструмента хватит за глаза для того, чтобы посмотреть все возможные социальные сети, где человек зарегистрирован под этим ником. Благодаря выводу базовой информации такой как фамилия или имя, можно сразу найти требуемые совпадения.

Ghunt

Также не менее интересный инструмент. Для его работы тебе потребуется Python, о котором я говорил в начале и пару секунд, чтобы напечатать все команды для установки. Делается все это через старый добрый pip. Он также использовался до этого.

Код:

pip3 install pipx

pipx ensurepath

pipx install ghuntПервые две команды отвечают за установку требуемых модулей. Далее идет непосредственно сама загрузка утилиты на устройство. Самый неприятный минус в работе этого софта - это авторизация, которую к сожалению никак не обойдешь. Поэтому включаем фантазию и придумываем оригинальный никнейм для входа.

После этого тебе потребуется установить расширение для браузера. Я оставлю ссылки на дополнения для Chrome и Firefox. Далее переходим обратно в наш терминал и пишем следующую команду:

ghunt loginЗдесь следует выбрать один из двух методов авторизации. Я отдаю предпочтение второму, поэтому покажу работу под него. Чтобы все работало корректно следуй следующему алгоритму:

- Заходим в наше расширение для браузера и нажимаем кнопку Синхронизировать Ghunt

- Далее следует войти в свой аккаунт Google (можно создать для этого фейк) и выбрать второй метод:

- Далее возвращаемся в терминал и вставляем то, что мы скопировали в буфер обмена при помощи сочетания клавиш Ctrl+Shift+V.

Код:

ghunt email почта_для_анализаПроще говоря, можно написать следующим образом: ник@gmail.com. С некоторой вероятностью это может оказаться именно тот человек, которому принадлежит никнейм. Если быть точнее, то инструмент нам выдает такую информацию, как фамилия и имя аккаунта, а также сервисы, на которых зарегистрирована эта почта (Youtube, Photos, Maps, Calendar). Полученные данные можем сравнить с результатами инструмента Maigret. Если попадется канал YouTube, то по нему можно получить другой ник и совершить повторный анализ уже этого никнейма, тем самым получив ещё больше информации, через Google Maps и Photos лично мне мало что удавалось узнать, поэтому здесь не смогу подсказать, как полученная информация будет полезна (если она будет). Через календарь можно будет получить какие-либо заметки, в некоторых случаях может быть полезно. К примеру, там может храниться важная дата. Самое главное в том, что почту собственно тоже можно будет анализировать с помощью других инструментов, о которых мы поговорим уже в другой статье.