Пожалуйста, обратите внимание, что пользователь заблокирован

Привет. В этой теме хотелось бы создать обсуждение относительно патчей в закрытом ПО под Windows, багхантинг. Цели преследуются следующие:

1. Познакомить новичков с современными инструментами бинарного анализа на реальных примерах, а не синтетики

2. Учиться распознавать ошибки в коде на уровне ассемблера и декомпилятора

3. Решение проблем, связанных с ошибками самих инструментов бинарного анализа

4. Обмен опытом, какими-то трюками

5. Обсуждение решений автоматизации поиска багов и уязвимостей. Например, при помощи AST Hex-Rays'а или других инструментов

6. Учение на чужих ошибках

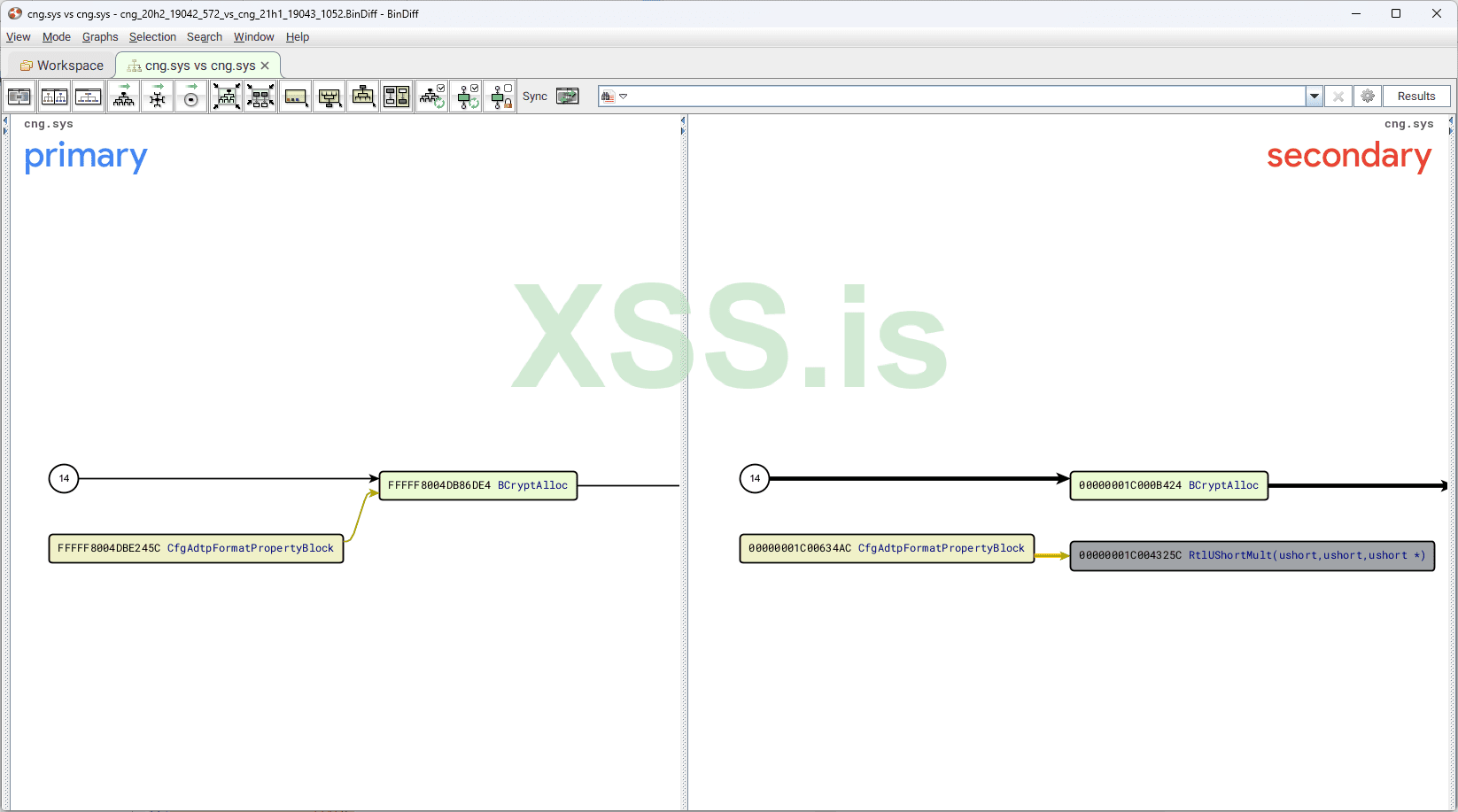

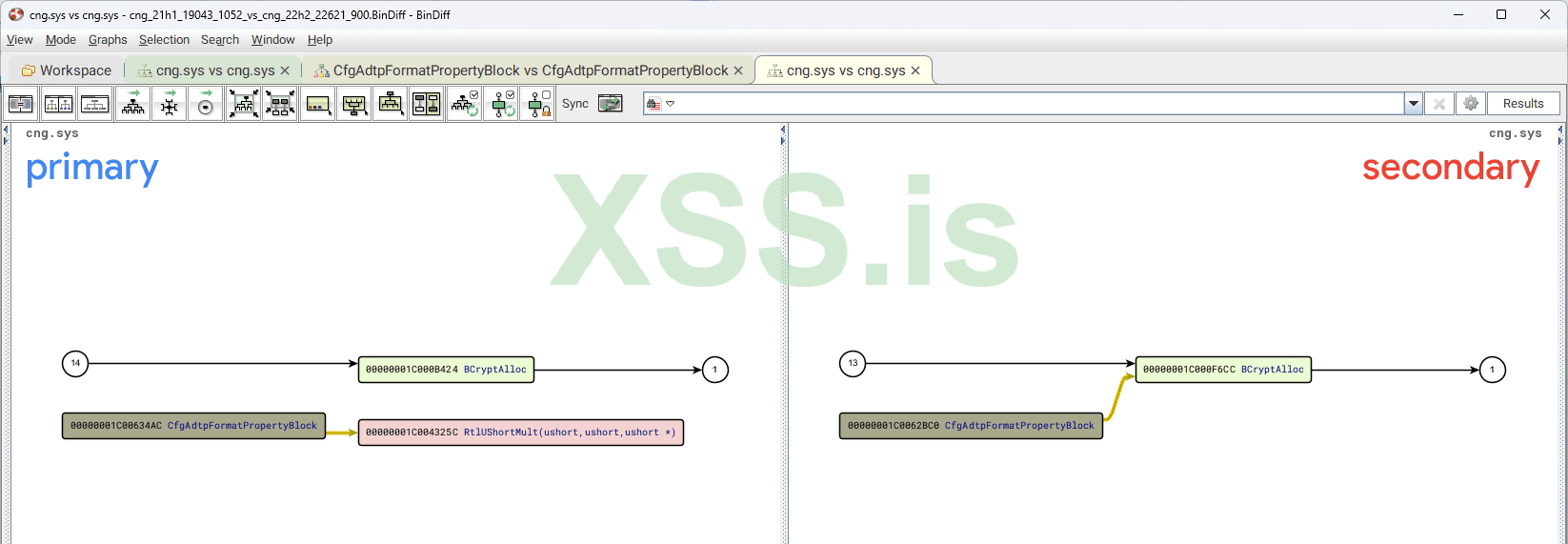

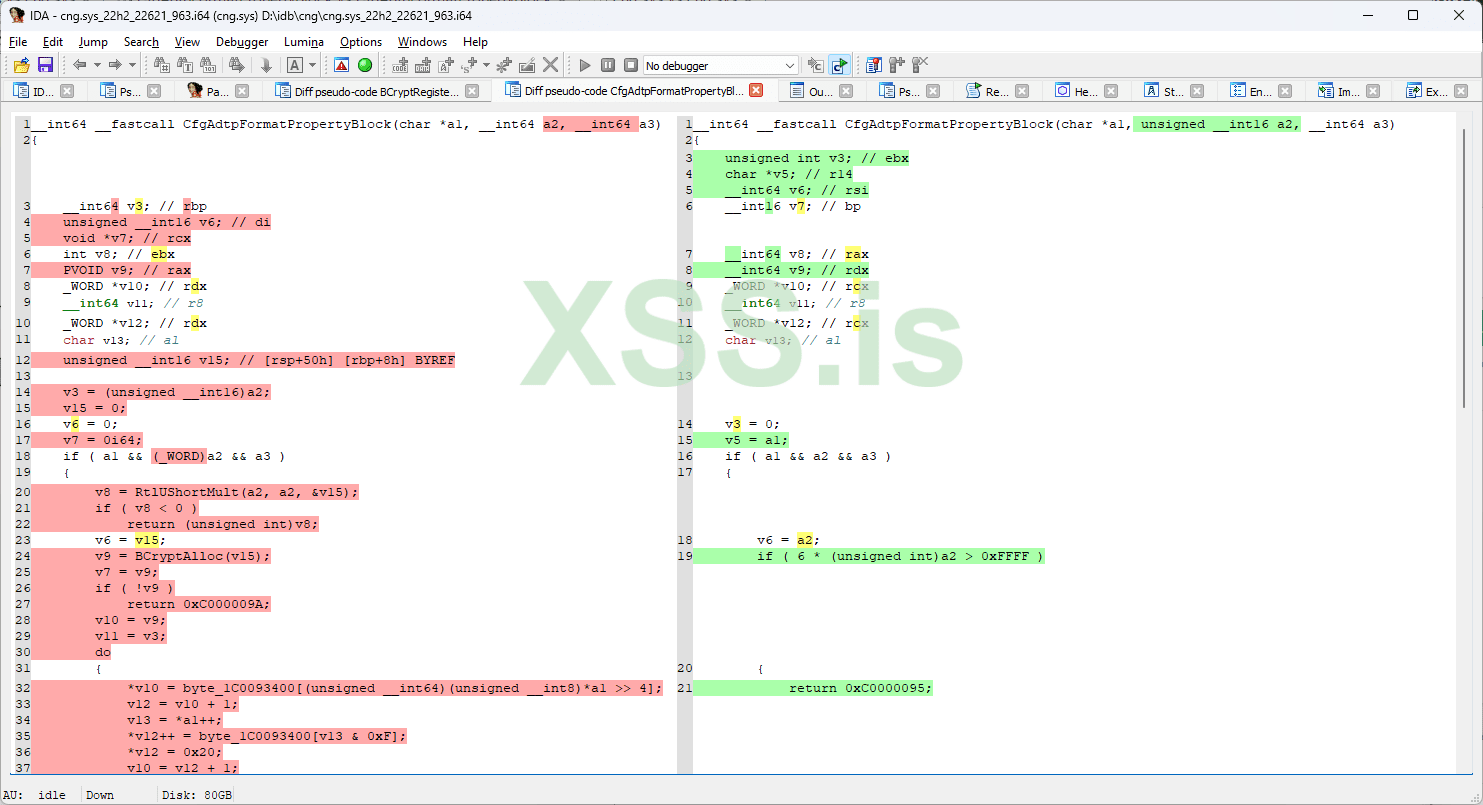

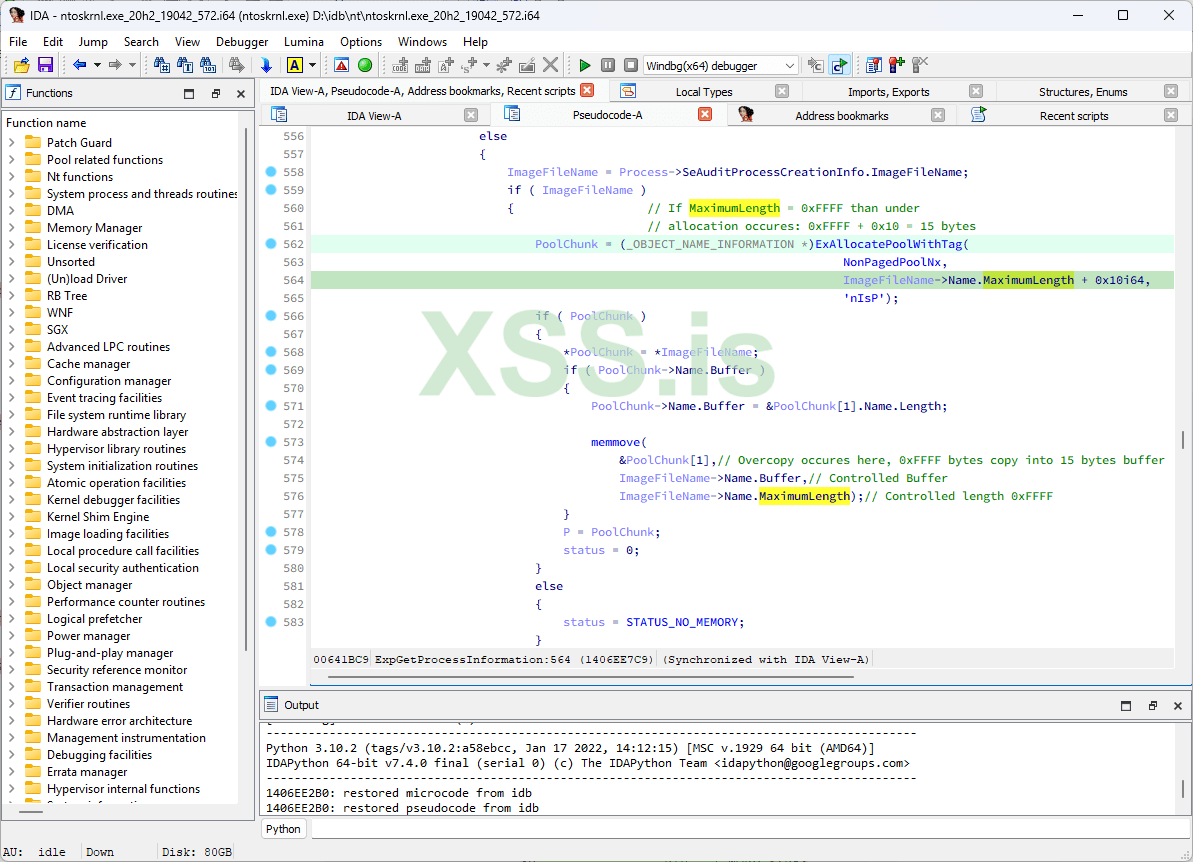

Я пойму тех, кто не захочет делиться своими "ноу-хау" и не требую сливать информацию, которую кто-то сможет за вас продать. Действуйте на свое усмотрение. Начну с простого бага, который нашел в драйвере cng.sys.

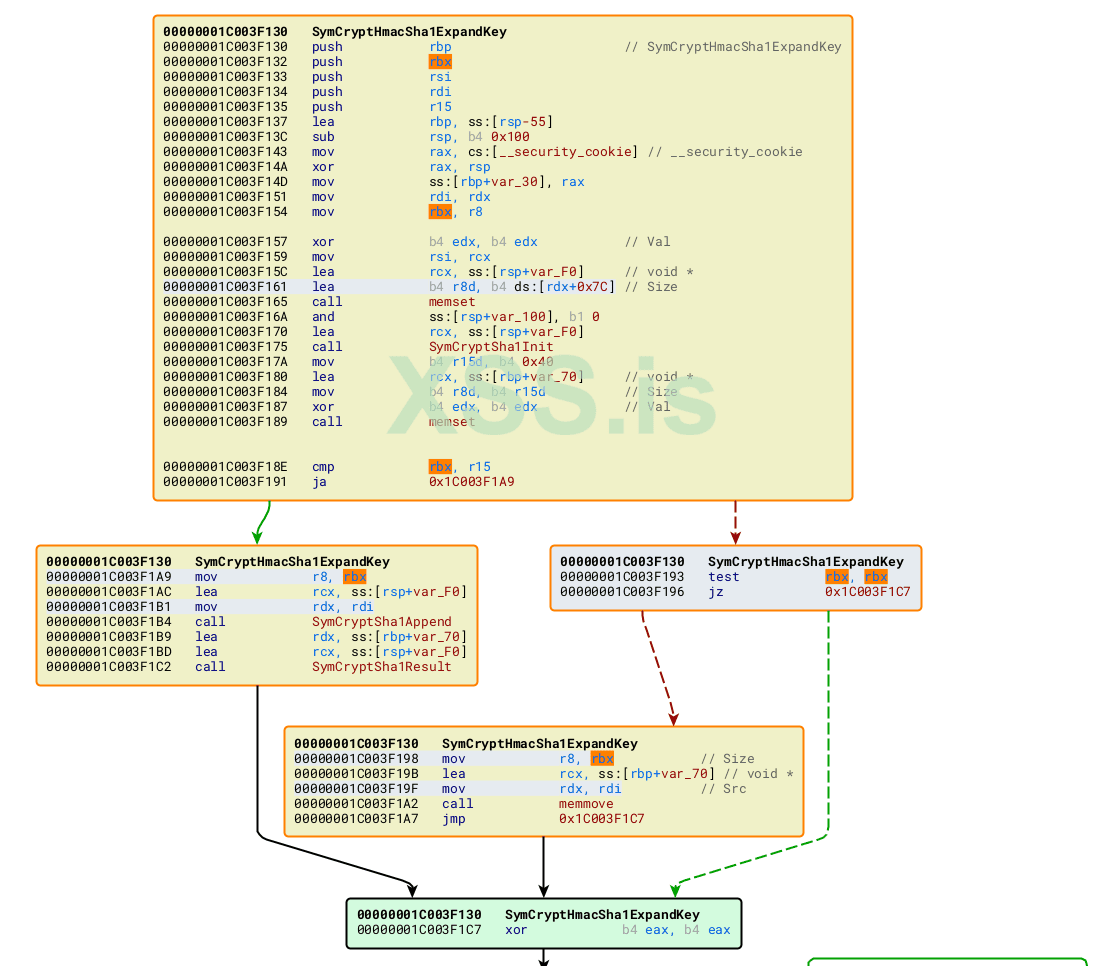

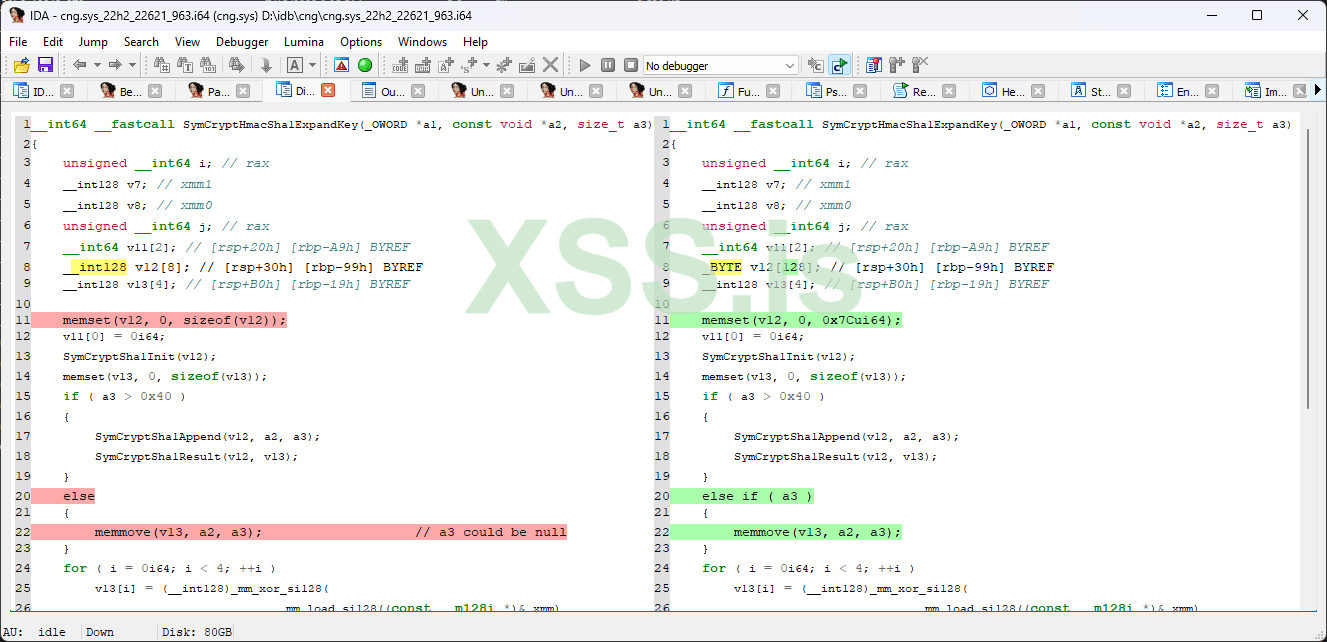

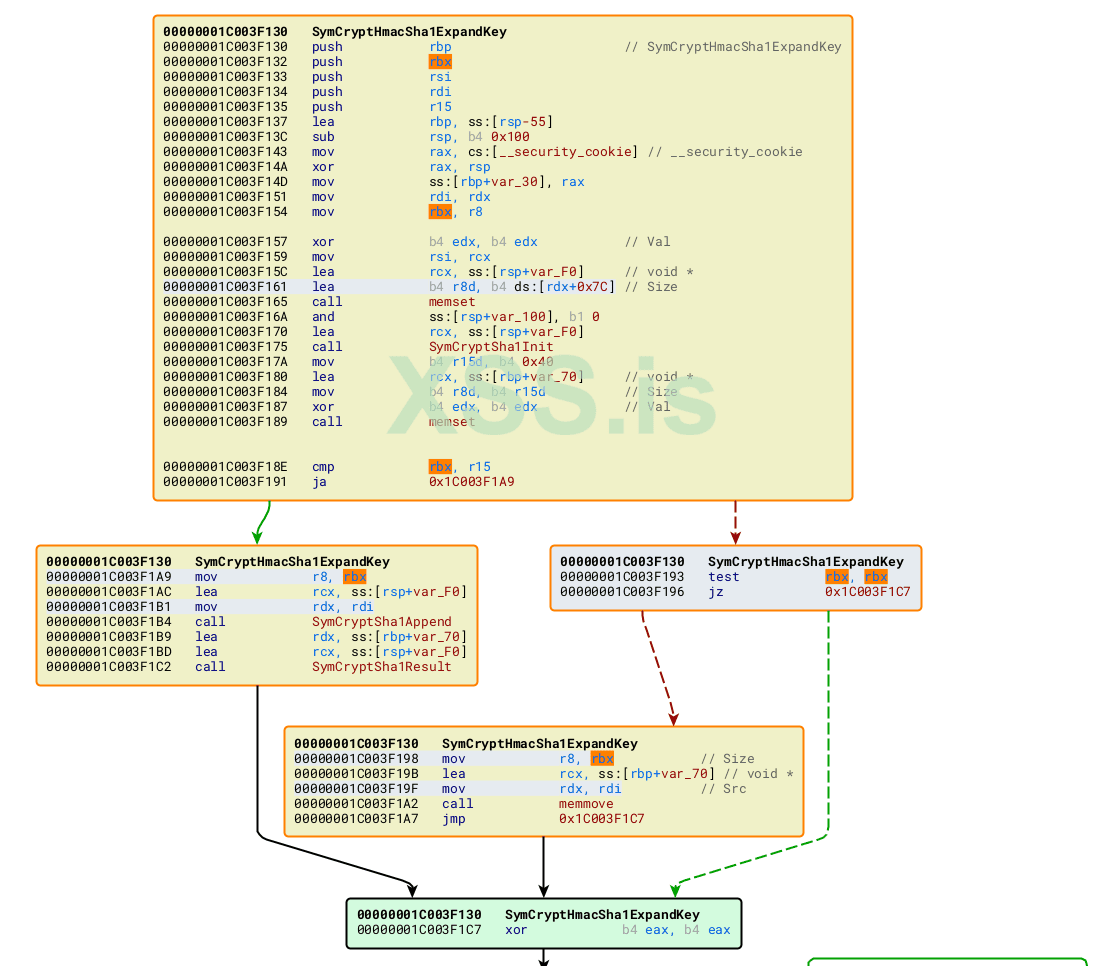

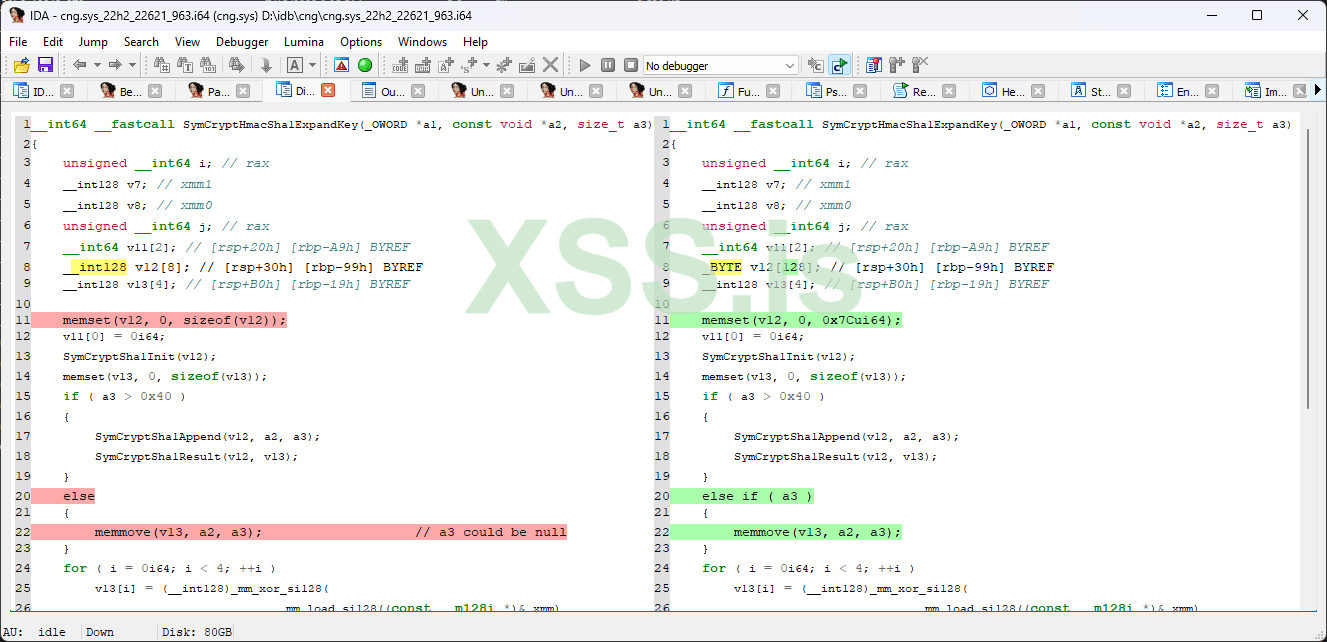

На скриншоте ниже кусок функции SymCryptHmacSha1ExpandKey, которая содержит патч (серый базовый блок). Ваша задача понять смысл патча. В качестве хинта добавлен скриншот с декомпилированным кодом, полученного с помощью Diaphora.

В общем присылайте свои примеры. Скоро добавлю еще несколько.

1. Познакомить новичков с современными инструментами бинарного анализа на реальных примерах, а не синтетики

2. Учиться распознавать ошибки в коде на уровне ассемблера и декомпилятора

3. Решение проблем, связанных с ошибками самих инструментов бинарного анализа

4. Обмен опытом, какими-то трюками

5. Обсуждение решений автоматизации поиска багов и уязвимостей. Например, при помощи AST Hex-Rays'а или других инструментов

6. Учение на чужих ошибках

Я пойму тех, кто не захочет делиться своими "ноу-хау" и не требую сливать информацию, которую кто-то сможет за вас продать. Действуйте на свое усмотрение. Начну с простого бага, который нашел в драйвере cng.sys.

На скриншоте ниже кусок функции SymCryptHmacSha1ExpandKey, которая содержит патч (серый базовый блок). Ваша задача понять смысл патча. В качестве хинта добавлен скриншот с декомпилированным кодом, полученного с помощью Diaphora.

В общем присылайте свои примеры. Скоро добавлю еще несколько.