ОРИГИНАЛЬНАЯ СТАТЬЯ

ПЕРЕВЕДЕНО СПЕЦИАЛЬНО ДЛЯ xss.pro

$600 ---> 0x5B1f2Ac9cF5616D9d7F1819d1519912e85eb5C09 для поднятия ноды ETHEREUM и тестов

Я потратил месяцы, чтобы настроить эту новую лабораторию с кучей новых функций, и результат наконец-то достигнут

В этой новой лаборатории я работал над добавлением следующих функций:

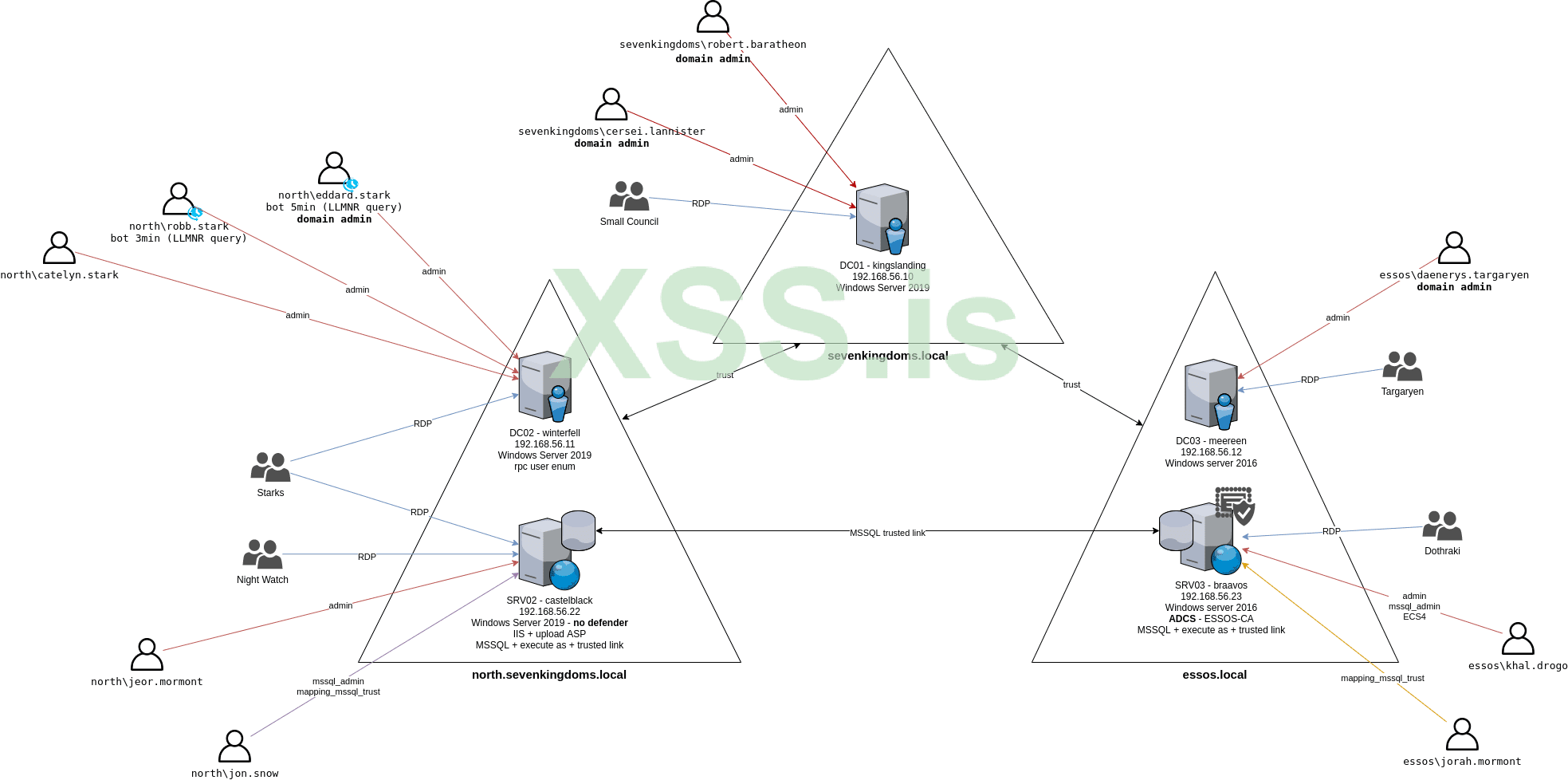

- Несколько доменов и несколько лесов:

- Теперь есть дочерний/родительский домен с sevenkingdoms.local и north.sevenkingdoms.local

- Отдельный лес essos.local, чтобы обучить его технике работы с лесом

- IIS:

- Сервер IIS доступен на castelblack.north.sevenkingdoms.local с возможностью загрузки asp для получения шела

- MSSQL:

- Теперь доступны два сервера MSSQL: один на castelblack.north.sevenkingdoms.local, а другой на braavos.sevenkingdoms.local.

- Два сервера подключены к тестовой доверенной ссылке MSSQL.

- Конфигурация передачи данных также настраивается на сервере MSSQL

- Список анонимных пользователей:

- Список анонимных пользователей теперь доступен на сайте winterfell.north.sevenkingdoms.local.

- АДКС:

- Одним из самых больших улучшений v2 с мультидоменами является то, что сервер ADCS доступен на essos.local и с конфигурациями miss, чтобы попробовать по крайней мере esc1 - 3 и esc8.

В лаборатории доступны следующие технологии:

Повторное использование пароля между компьютерами (PTH)

Распыление Пароля

Пароль в дискриипторе

Анонимный SMB ресурс

SMB не подписан

Респондент

Zerologon

Защитник Windows

ASREPRoast

Кербероастинг

Злоупотребление AD Acl (принудительная смена пароля, genericall, genericwrite, ...)

Делегирование без ограничений

Ntlm relay

Делегирование с ограничениями

MSSQL exec

MSSQL trusted link

MSSQL impersonate

Служба IIS для загрузки вредоносного asp

Множественный лес

Перечисление анонимных пользователей RPC

Эскалация домена дочернего родителя

Доступны сертификаты и ldaps

ADCS - ESC 1/2/3/8

Сертификат

Samaccountname/nopac

Petitpotam unauthent

Printerbug

Drop the mic

Shadow credentials

Printnightmare

Krbrelayup

Я подробно расскажу об этом в различных статьях блога, посвященных эксплуатации лаборатории GOAD.

Установка

Для начала вам нужен мощненькийтакой компьютер, чтобы запустить лабораторию. Мой - 8cpu/32Gb RAM.

Возможно, 4CPU/16Gb будет достаточно, но я не уверен в этом, так как нужно запустить 5 виртуальных машин windows!

Код:

git clone https://github.com/Orange-Cyberdefense/GOAD.gitМы начнем с запуска vagrant, чтобы получить все vms и позволить vagrant предоставить их

Код:

vagrant up- Как только мы настроим и запустим все виртуальные машины, пришло время предоставить ansible.

- Устанавливаем все необходимые пакеты и запускаем main.yml playbook Если есть ошибка, мы просто перезапускаем ansible-playbook main.yml до тех пор, пока не перестанет сбоить.

Код:

sudo apt install python3.8-venv

cd ansible

python3.8 -m virtualenv .venv

source .venv/bin/activate

python3 -m pip install --upgrade pip

python3 -m pip install ansible-core==2.12.6

python3 -m pip install pywinrm

ansible-galaxy install -r requirements.yml

ansible-playbook main.ymlЕсли есть ошибка, мы просто перезапускаем ansible-playbook main.yml

Лаборатория работает

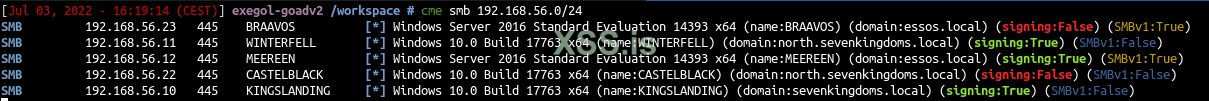

Проверяем лабу с cme

Код:

cme smb 192.168.56.0/24

Последнее редактирование: