Пожалуйста, обратите внимание, что пользователь заблокирован

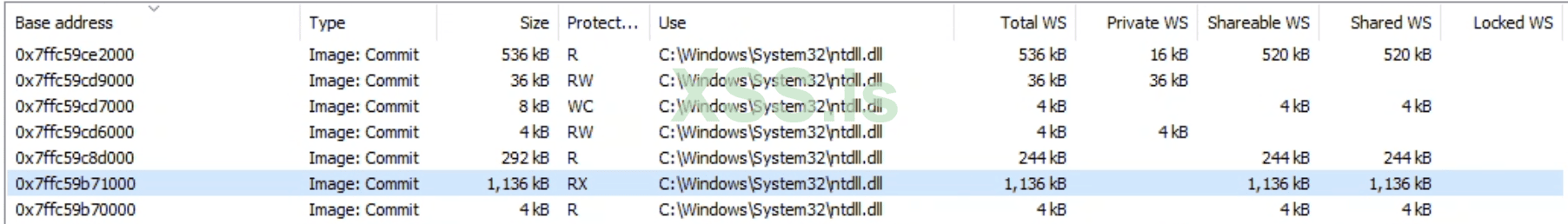

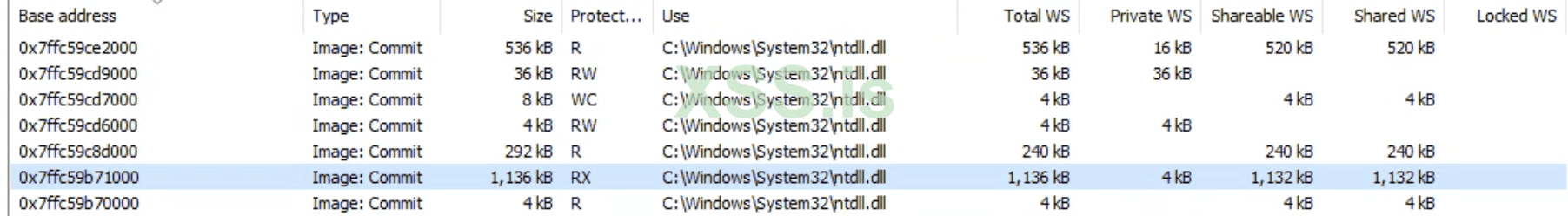

На сколько целесообразно проверять определенные апи на хуки и детектить песочницу или эмулятор ав?

Как вообще можно задетектить ав песочницу?

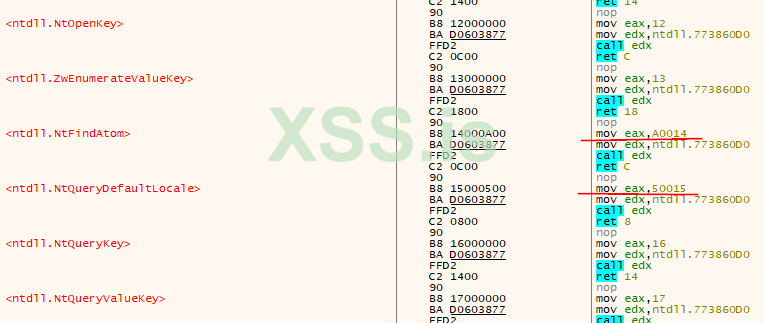

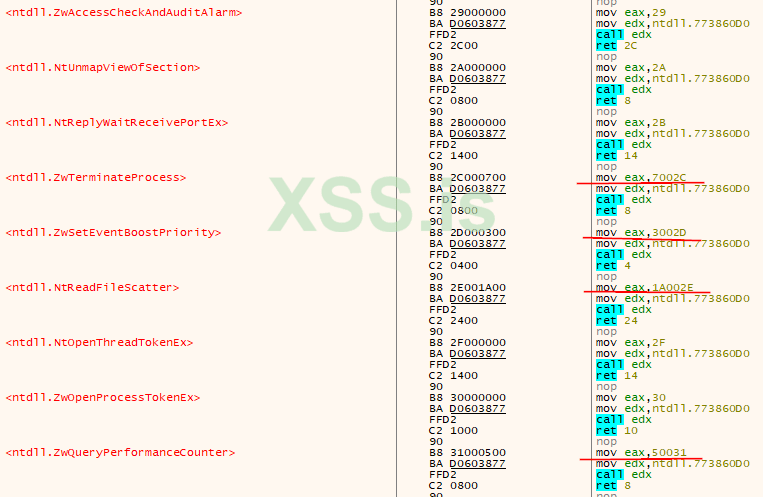

Код как пример пример.

P.S Возможно есть другой какой то метод детектить хуки, буду благодарен если подскажите как лучше.

Как вообще можно задетектить ав песочницу?

Код как пример пример.

C++:

FARPROC Address = GetProcAddressBy(GetModuleHandle("kernel32.dll"),"Sleep");

if (*(BYTE*)Address == 0xE9 || *(BYTE*)Address == 0x90 || *(BYTE*)Address == 0xC3)

{

printf("Sleep hooked\n");

}P.S Возможно есть другой какой то метод детектить хуки, буду благодарен если подскажите как лучше.