Пожалуйста, обратите внимание, что пользователь заблокирован

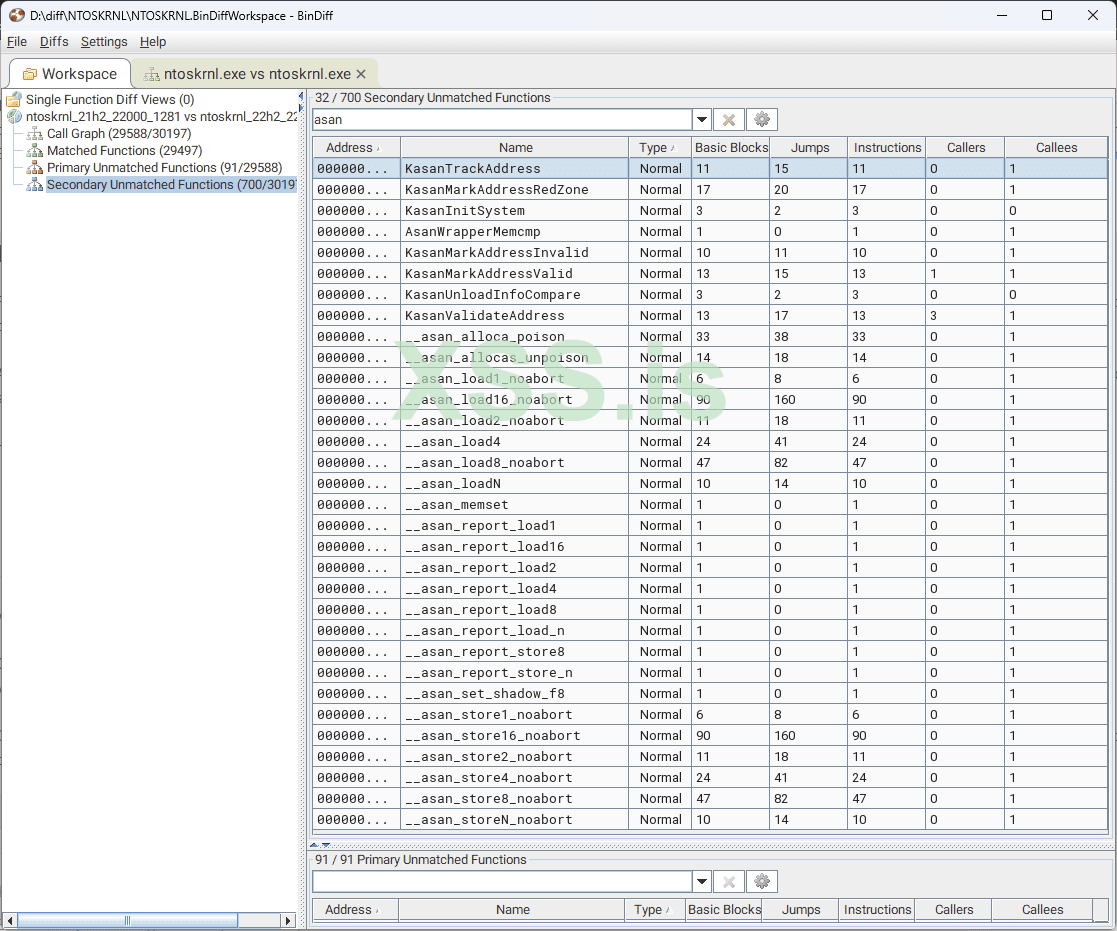

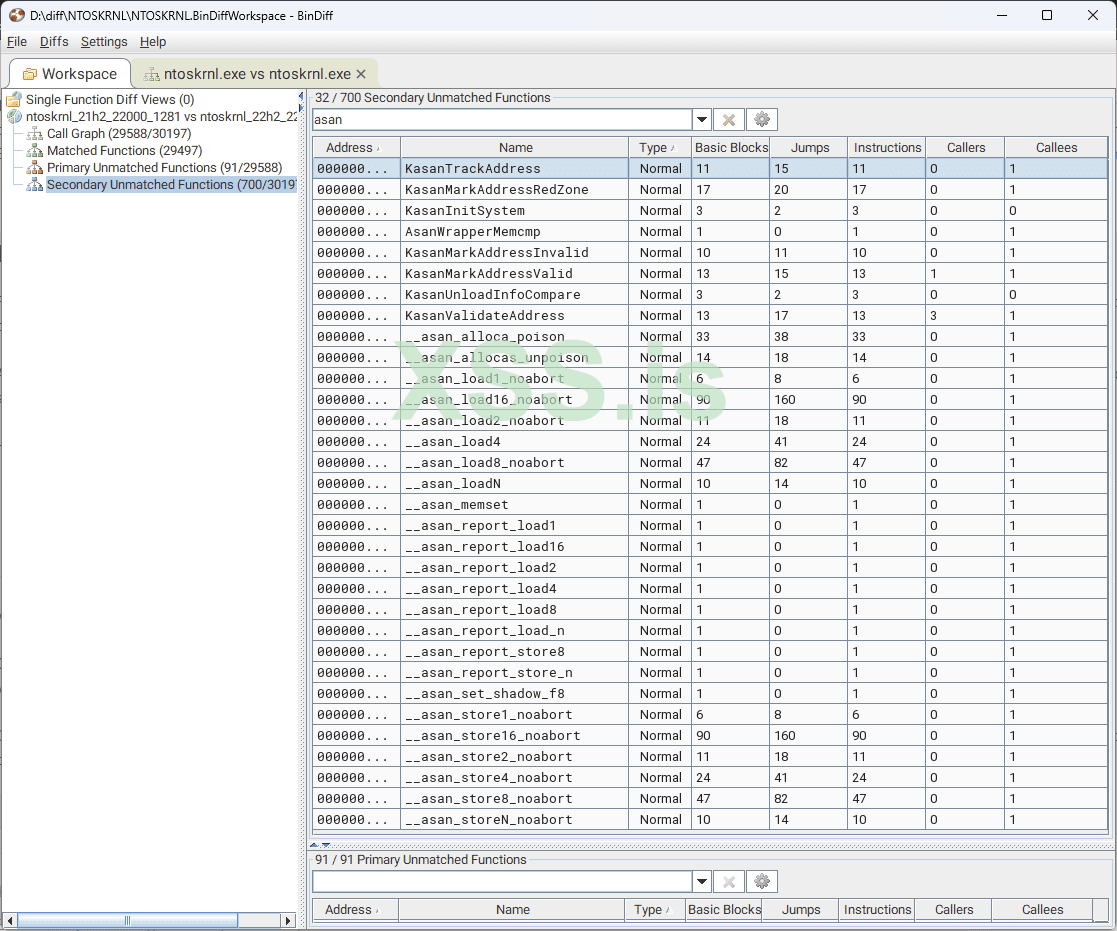

До сего дня про КАЗАН слышал только по отношению к ядру Linux, но в сборке Windows 11 22h2 22621.819 увидел соответствующие функции при дифе. Сложно сказать были ли они на более ранних инсайдерских сборках, т.к. ранее они ко мне не попадали.

Подробнее про КАЗАН в Linux: https://www.kernel.org/doc/html/v4.14/dev-tools/kasan.html

P.S. В одной из тем я жаловался на отсутствие структуры _IO_RING_OBJECT, которая по непонятным причинал была у заморских ресерчеров.

Ее наличие я все-таки обнаружил в инсайдерском билде. Т.е. если вы ковыряете винду, то желательно иметь инсайдерскую.

Подробнее про КАЗАН в Linux: https://www.kernel.org/doc/html/v4.14/dev-tools/kasan.html

P.S. В одной из тем я жаловался на отсутствие структуры _IO_RING_OBJECT, которая по непонятным причинал была у заморских ресерчеров.

Ее наличие я все-таки обнаружил в инсайдерском билде. Т.е. если вы ковыряете винду, то желательно иметь инсайдерскую.

Последнее редактирование: