Привет! Спасибо, что зашли. Если вы читаете это, это, вероятно, означает, что вы хотите узнать, как начать хакерствовать. Или это может означать, что вы хотите узнать, что может сказать случайный незнакомец из Интернета об обучении взлому. В любом случае, вы находитесь в правильном месте! Если вам не нравится читать эссе, я собрал краткое изложение всего внизу этой статьи. Он находится в оглавлении в разделе "Все обобщено тут".

Итак, что такое хакерство?

О том, что такое хакерство, можно написать целую книгу, и, скорее всего, вы не ищете точного определения. Хакерство — это, по сути, поиск способов доступа к функциям, которые разработчик не планировал. Например, форма входа. Разработчик предполагал, что пользователь должен ввести свое имя пользователя и пароль (учетные данные), чтобы получить доступ к своему веб-сайту. Однако, если форма входа уязвима для SQL-инъекций, злоумышленник может ввести специально созданные биты SQL-запроса в поле имени пользователя и обойти форму входа. Есть бесчисленное множество других примеров, но я уверен, что вы уже хотите перейти к взлому.

Итак, как мне начать хакерствовать?

С ростом популярности хакерских сайтов, таких как Hack The Box (HTB), Try Hack Me (THM) и относительно новой платформы Proving Grounds (PG) Offensive Security, все хотят стать хакерами. Никогда еще учиться не было так легко! У вас есть огромное количество информации, учебных пособий, рецензий и обучающих платформ по сравнению с тем, что было, скажем, десять лет назад.

На этот вопрос может быть много разных ответов в зависимости от вашей конечной цели. Вы хотите быть охотником за ошибками, и чтобы компании платили вам за поиск ошибок на их веб-сайтах? Вы хотите стать пентестером и сделать карьеру на этическом взломе? Или вы просто хотите поучаствовать в мероприятиях по захвату флага (CTF) на выходных и взломать преднамеренно уязвимые компьютеры на некоторых хакерских сайтах, перечисленных выше?

Нет неправильного пути, но я бы сказал, что ваш процесс обучения может (должен) кардинально отличаться в зависимости от вашей конечной цели. Если вы хотите стать профессиональным пентестером, я бы сказал, что путь намного длиннее, поскольку вы действительно должны иметь четкое представление, по крайней мере, об основах всех вещей, связанных с компьютерами и сетями (сетевые топологии, как работает Интернет, что такое пакеты и т.д.) как их прослушивать, что такое модель OSI и все компоненты на каждом из семи уровней и т. д.). Но если вы рассматриваете это как хобби или подработку, я бы сказал, что вам следует сразу же зайти на все хакерские сайты.

Независимо от ваших причин, по которым вы хотите научиться взламывать, решение, которое вы приняли, которое привело вас к этому посту, является захватывающим и откроет вам глаза на совершенно новый мир!

Я собираюсь сосредоточить этот пост на основах и предполагаю, что в настоящее время вы являетесь любителем, который хочет узнать, как проникнуть в основы, чтобы вы могли начать участвовать в CTF как можно скорее.

Давайте приступим!

Хорошо, а как мне начать?

Если вы спросите 20 разных психопатов, вы получите 20 разных способов содрать шкуру с кошки. Каждый делает свою работу, но некоторые могут быть более эффективными, некоторые могут быть быстрее, но неаккуратнее, некоторые могут быть безупречными, но требуют времени, но все они работают. То же самое здесь. Мы собираемся сохранить это простым, хотя. Поскольку мы предполагаем, что вы занимаетесь этим просто как хобби и хотите повеселиться, мы начнем с абсолютных основ.

Получите хакерскую коробку

В мире технологий мы любим называть компьютеры как угодно, только не компьютером. Два наиболее взаимозаменяемых термина, которые я видел и использую, — это коробки и машины. Поэтому, когда вы видите эти слова, просто знайте, что это компьютер.

Существует множество различных вариантов настройки хакерской коробки. Вы можете загрузить базовую установку Ubuntu, вы можете продолжать использовать Windows по большей части, а затем загрузить Kali в подсистеме Windows для Linux (WSL), когда вам это нужно, или вы можете получить программное обеспечение для виртуализации и запустить виртуальную машину Kali (это самый распространенный вариант). Мы пойдем по третьему варианту.

Скачать программное обеспечение для виртуализации

Это программное обеспечение позволяет вам использовать ресурсы вашего компьютера для запуска на нем другого компьютера. Два наиболее распространенных программного обеспечения для виртуализации, которые вы можете загрузить, — это VMWare и VirtualBox (VBox). Есть плюсы и минусы для обоих. Корпоративные среды, как правило, склоняются к VMWare, но лицензия на профессиональную версию, которая дает вам все причудливые прибамбасы, стоит дорого. Мы будем использовать VBox для этого урока.

VirtualBox: https://www.virtualbox.org/wiki/Downloads

Веб-сайт должен содержать четкие и сухие инструкции о том, как его установить. Это должно быть так же просто, как щелкнуть файл .exe и полностью следовать инструкциям. Единственное зависание, которое я могу себе представить, это то, что виртуализация отключена в вашем BIOS, но это быстро решается так.

Есть так много вещей, которые вы можете сделать и настроить в VBox, что довольно легко заблудиться. Не беспокойтесь ни о чем из этого. Когда придет время импортировать ваш образ Kali, по большей части значения по умолчанию должны подойти. Сеть должна быть настроена по умолчанию, чтобы предоставить вашей виртуальной машине Kali доступ в Интернет, но не быть доступной для вашей хост-ОС.

Загрузите свой хакерский экземпляр

Опять же, не стесняйтесь выбирать то, что вам нравится. Kali Linux может быть немного мощнее по сравнению с базовой установкой Ubuntu, но он поставляется с предустановленными почти всеми хакерскими инструментами, которые вам понадобятся сразу же. Для повседневного любителя вы действительно не ошибетесь с Kali.

Kali Linux: https://kali.download/virtual-images/kali-2022.2/kali-linux-2022.2-virtualbox-amd64.ova .

Хорошо, теперь у вас есть программное обеспечение для виртуализации и ваша виртуальная машина. Как запустить виртуальную машину?

Настройте свой хакерскую коробку

Эти шаги очень просты, но также очень важны.

Импорт Кали в VirtualBox

В VBox нажмите "Файл" -> "Импорт устройства", затем выберите, куда вы загрузили файл Kali OVA. Просто щелкните по параметрам, почти все может быть по умолчанию. Единственное изменение, которое я настоятельно рекомендую сделать, это ОЗУ (память). В разделе "Система" на вкладке "Материнская плата" вы увидите ползунок "Базовая память". Я бы порекомендовал изменить его на половину оперативной памяти вашего компьютера. Поэтому, если у вас есть компьютер с 16 ГБ ОЗУ, выделите 8 ГБ для вашего Kali box. Нет ничего более разочаровывающего, чем тормозящая коробка.

Если вам нужна подробная инструкция по загрузке и установке Kali, загляните сюда:

Запустите виртуальную машину Kali

В VBox щелкните виртуальную машину Kali и щелкните зеленую стрелку, чтобы запустить ее. При появлении запроса введите учетные данные "kali/kali".

Обновите виртуальную машину Kali

На верхней панели инструментов вы должны увидеть маленький черный квадрат, который называется терминалом. Нажмите на нее.

Теперь введите:

sudo apt-get update -y && sudo apt-get upgrade -y

Это обновит и обновит вашу виртуальную машину Kali. Это важно, потому что поддерживает актуальность всех ваших инструментов и программного обеспечения. Вы должны стремиться делать этот шаг по крайней мере еженедельно.

Сделайте снимок

Снимок виртуальной машины по сути похож на сохранение вашего прогресса в видеоигре. Если большой плохой босс побеждает вас, вы можете начать заново с последней контрольной точки. То же самое и со снимком. Если вы знаете, что собираетесь установить некоторые опасные зависимости Python или внести странные изменения в конфигурацию, которые могут повредить вашу виртуальную машину, сделайте снимок. Затем, если с системой будет что-то не то, вы можете вернуться к своему последнему чистому экземпляру. Мне нравится делать снимок хотя бы раз в месяц или по мере необходимости.

После обновления виртуальной машины сделайте снимок, нажав "Машина" -> "Сделать снимок". Затем назовите его и дайте ему описание, если вам нужно. Затем, если вам когда-нибудь понадобится вернуться к этому снимку, щелкните значок инструментов (трехстрочная кнопка), выберите снимки и выберите тот, к которому нужно вернуться.

Кроме того, если вы хотите получить хорошее (но также довольно базовое) обучение по Kali Linux от людей, которые его разработали, ознакомьтесь с их бесплатным учебным курсом по адресу: https://kali.training/

Вы должны создать учетную запись, но это бесплатный курс. Я проходил его раньше, и я бы сказал, что это один из лучших вводных курсов Kali. Погружение в этот мир может быть напряженным, особенно если вы никогда раньше не использовали Linux. Они действительно помогают восполнить этот пробел в знаниях.

Изучите командную строку

Но подождите, вы сказали, что это руководство посвящено взлому. Почему я беру уроки командной строки? Хороший вопрос. Простой ответ заключается в том, что вы будете проводить большую часть своего времени в командной строке/терминале. Вам должно быть удобно ориентироваться, создавать/удалять каталоги/файлы, искать файлы, искать что-то в файлах, изменять инструменты, выполнять сценарии и т. д., поэтому прочная основа в основах командной строки имеет важное значение.

Я думаю, что этот сайт неплохо помогает вам изучить основы:

Просто следуйте в своем собственном терминале Kali, более интерактивного быть не может.

Изучите основы

Есть много разных мест, куда вы можете пойти, чтобы изучить основы. Я бы сказал, что прохождение игры Bandit от OverTheWire настолько хорошо, насколько это возможно для изучения основ. Он полностью основан на командной строке, и вместо того, чтобы сразу приступать к взлому, он дает вам различные задачи командной строки, которые вам нужно решить, чтобы перейти на следующий уровень.

Но я хочу начать взламывать! Почему я должен начинать с этой подростковой ерунды? Ну, вы не знаете. Не стесняйтесь переходить к следующему разделу, если хотите. Но я только что лично прошёл Bandit и могу сказать вам по своему опыту, что если бы я мог вернуться и сделать всё заново, я бы начал с него. Это избавило бы меня от головной боли, связанной с тем, что я не знаю, как что-то делать в командной строке, пока я пытался запустить свою первую оболочку в HackTheBox. Избавьте себя от головной боли, просто потратьте несколько дней на прохождение Bandit. Вы узнаете, как использовать SSH для подключения к удаленному хосту (очень полезно в хакерском мире), навигации по командной строке, изучении прав доступа к файлам, поиске иголки в стоге сена (пароль в тоннах файлов в тоннах каталогов) и т.д.. Это стоит потраченного времени, поверьте мне. И это бесплатно! Аккаунт не требуется.

Следуйте моему руководству по Bandit (в мире технологий это называется рецензией):

Выберите учебную платформу

В этом разделе больше всего споров в мире взлома. Какой сайт выбрать для обучения. В наши дни существует так много хакерских платформ, что кажется невозможным выбрать какую-то одну.

Хорошо, очень полезно. Спасибо. Какой из них выбрать?

Это действительно зависит от вашего стиля обучения и вашего базового уровня знаний. Вы уже знакомы с хакерством? У вас есть опыт работы в мире технологий и вы просто хотите очень быстро раскрутиться и начать покорять хакерскую область? Вы полный n00b, который не слышал о Kali Linux примерно 30 секунд назад? Сколько денег вы хотите ежемесячно тратить на обучение? Вопросы в этом духе.

Я кратко расскажу о некоторых из лучших претендентов и о том, какие из них, по моему мнению, того стоят.

THM

tryhackme.com

tryhackme.com

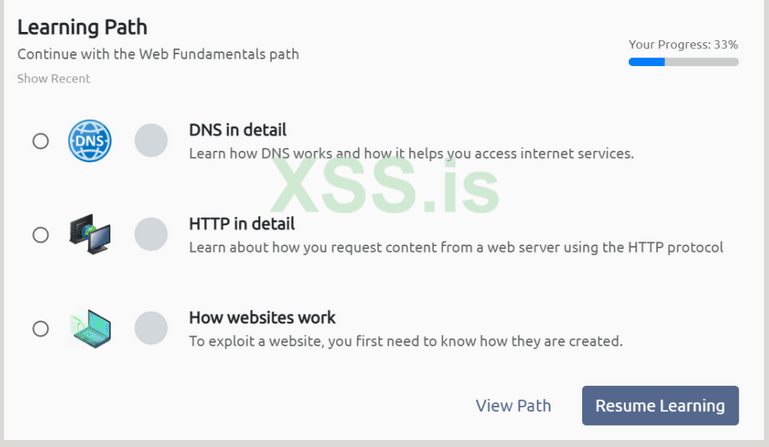

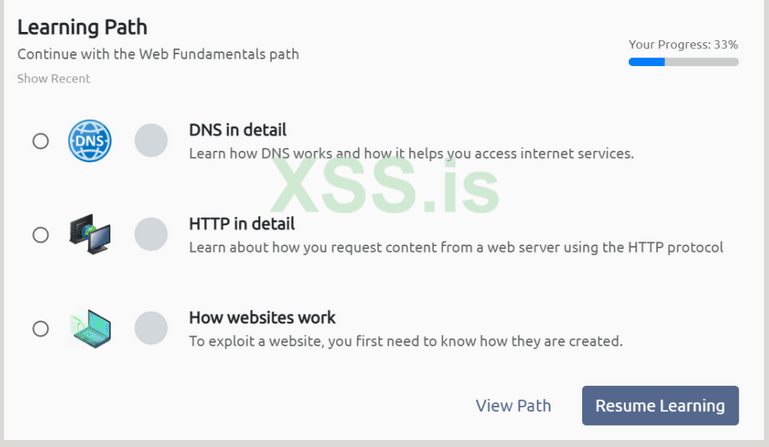

TryHackMe — мой любимый сайт для обучения. У них есть сотни, если не тысячи разных комнат, которые учат вас разным вещам, от того, что такое Интернет, до того, как установить постоянство на скомпрометированной машине. Обычно это пошаговое руководство, которое варьируется от простого к сложному.

У них также есть пути обучения, которые они разработали для разных категорий, таких как взлом веб-сайтов или наступательная безопасность (подготовка к OSCP). Также есть удобная панель поиска, где вы можете ввести название комнаты или тип атаки, которую хотите изучить, и она покажет все машины, уязвимые для этой атаки. Например, когда я готовился к экзамену OSCP, мне хотелось попрактиковаться в атаках на Active Directory. Поэтому я ввел Active Directory в строку поиска и пробежался по примерно 14 разным комнатам, которые выскочили, и некоторые из этих методов, которые я изучил, действительно помогли мне на экзамене.

У THM есть несколько бесплатных комнат, но если вы хотите максимизировать свой учебный потенциал, их премиум-сервис стоит всего около 6 долларов США в месяц. Супер дешево за то, что вы получаете. У них даже есть окно атаки в браузере, которое вы можете запустить, если не хотите запускать виртуальную машину Kali.

Академия

academy.hackthebox.com

academy.hackthebox.com

Честно говоря, я не полностью прошел Академию HTB. Однако из того, что я сделал, я скажу, что чувствую, что их академия все еще немного не очень продвинута для новичка. У них действительно хорошие учебники и уроки, но по большей части казалось, что вам действительно нужна какая-то техническая база, чтобы полностью понять, что происходит. Возможно, он изменился с тех пор, как я в последний раз просматривал его, но таким он был, когда я просматривал его.

Скажу, однако, я все же рекомендую пройти его. Но после ТГМ. После того, как вы завершите свои пути обучения THM и пройдете в основном все, что вам нужно, я перейду в Академию HTB для вашего последующего обучения.

Если я правильно помню, у них есть несколько бесплатных модулей, которые вы можете пройти. В бесплатном плане вам будут давать определенное количество баллов в месяц, а затем вы "покупаете" модуль на эти баллы. После того, как вы успешно завершите модуль, вам вернут часть этих баллов. Если вы покупаете платный план, вы получаете больше баллов в месяц, так что это все еще не неограниченный доступ, если вы не выкладываете максимальные деньги. Это одна из вещей, которая впервые привлекла меня к THM.

Мое общее мнение

Начните с TryHackMe. Это действительно дешево, поэтому, если вам не нравится хакерство через месяц или два, вы потеряете всего 6 долларов. В нем есть действительно хорошие пошаговые руководства, которым вы можете следовать. Как только вы почувствуете, что достаточно изучили THM, перейдите в HTB Academy и начните изучать более глубокие вещи. Или, если вы чувствуете, что получили достаточно от THM, просто сразу переходите к следующему разделу. Как я уже сказал, я никогда не учился в HTB Academy.

Начать хакерствовать

Хорошо, Dw3113r, я узнал все о командной строке, прошел всю игру Bandit, прошел THM и/или HTB Academy. Прошло два месяца. Я просто хочу взломать. Как взломать?

Ну, во-первых, поздравляю с достижением этого момента! Многие люди выгорают, пытаясь узнать, как взломать то, что они бросили. Или вместо того, чтобы учиться, они прыгают прямо на хакерскую платформу, не знают, как запустить даже простое сканирование портов, и уходят. Это большое достижение, зайти так далеко! Вот что делать дальше.

Прежде всего, я хочу сказать заранее, что если вы хотите пользоваться приличной хакерской платформой, вам придется потратить деньги. Предположим с этого момента, что все, о чем я говорю, является платной услугой, если не указано иное.

(Необязательно) Hack The Box — отправная точка

help.hackthebox.com

help.hackthebox.com

В HTB поняли, что многие новички начинают заниматься хакерством. Я почти уверен, что они даже закрыли свой старый метод регистрации учетной записи, когда вам нужно было "взломать" их веб-сайт, чтобы получить регистрационный код электронной почты. Они разработали несколько чрезвычайно простых машин, называемых "отправными точками", где они помогают вам использовать коробку, что-то вроде THM. Я просмотрел их все и могу сказать, что я их фанат. Очень хорошая отправная точка.

HTB

www.hackthebox.com

www.hackthebox.com

Вы можете получить бесплатную учетную запись Hack The Box, однако VIP-подписка за 15 долларов в месяц того стоит. Вы получаете выделенные серверы, поэтому вы не делите один и тот же взломанный ящик с кучей незнакомцев, скорость намного выше, и вы получаете доступ ко всем выведенным из эксплуатации ящикам. Одновременно есть только несколько активных ящиков, которые через некоторое время удаляются. VIP-план дает вам доступ ко всем из них, что очень приятно, когда ваша единственная цель — взломать все и узнать как можно больше.

THM

tryhackme.com

tryhackme.com

TryHackMe по-прежнему часто выкладывает контент. Всегда появляются новые учебные пособия, пути обучения, комнаты, сети, методы и т. д., и я бы сказал, что подписка того стоит. Но я бы не сказал, что это обязательно. Мне нравится переходить на бесплатный план, когда я какое-то время не планирую использовать THM. Затем, если выйдет что-то классное, я заплачу 6 долларов в месяц, чтобы получить доступ.

Испытательный полигон наступательной безопасности (PG)

Побывав в этом сообществе некоторое время, вы, скорее всего, слышали об OffSec и их печально известной сертификации OSCP. Они также являются людьми, которые создали Kali Linux, так что большая заслуга в этом принадлежит им. Чтобы запрыгнуть на хакерскую платформы, они разработали что-то похожее на HTB под названием Proving Grounds. На самом деле я довольно большой поклонник PG. Я думаю, что вокруг HTB больше сообщества, система начисления очков позволяет весело сравнивать себя с другими, их форумы полны очень полезных людей (обычно), но их машины немного больше похожи на игры, чем PG. У PG есть уязвимые коробки, которые немного более реалистичны или, по крайней мере, немного менее похожи на игры, чем HTB. Если вы пытаетесь пройти сертификацию OSCP, я бы порекомендовал пройти через каждую машину на PG, потому что они, безусловно, больше всего похожи на экзаменационные машины.

CTF

Это то, что многие люди забывают упомянуть в подобных статьях. Зайдите в каждый Capture The Flag (CTF), который вы можете найти. Большинство из них находятся на https://ctftime.org/, просто найдите тот, который покажется вам интересным, и подпишитесь на него. Может быть, попытаться создать команду и решить ее вместе. В CTF есть множество разных категорий, поэтому всегда полезно иметь несколько людей с разными сильными сторонами. И не беспокойтесь, если вам кажется, что вы ничего не знаете. Мой первый CTF, который я когда-либо делал, я получил ноль очков за 5 дней (сказал вам, что хотел бы на самом деле поучиться в начале).

Награды за ошибки

Bug bounty — это здорово. По сути, это компания, говорящая вам, что если вы обнаружите уязвимость на их сайте, они заплатят вам деньги, чтобы сообщить им об этом. Мне не очень везет с наградами за обнаружение ошибок, и я зарабатываю на своем постоянном пентестинге достаточно, чтобы мне на самом деле не нужно было их делать, поэтому я предпочитаю держаться подальше. В настоящее время рынок Bug Bounty начинает немного перенасыщаться. Все легко обнаруживаемые уязвимости обычно обнаруживаются относительно быстро, поэтому, если вы не начнете достаточно продвинуто, может быть, стоит просто придерживаться одного из других сайтов, чтобы у вас действительно была цель для взлома. Но решать вам! Я бы сказал, что на данный момент лучшим сайтом по поиску ошибок является HackerOne, но есть и другие хорошие сайты, просто погуглите.

www.hackerone.com

www.hackerone.com

Другие

Есть много других сайтов, доступных для обучения или практики. Вы можете зайти на VulnHub и загрузить некоторые уязвимые машины и взломать их, вы можете попробовать pentesterlabs или любой другой сайт, который появляется, когда вы гуглите "хочу начать хакерстовать быстро без смс".

Совет:

Я упоминал об этом раньше в других статьях, но главный совет, который у меня есть, заключается в том, чтобы сначала изо всех сил попытаться использовать коробку полностью самостоятельно. Если вы не можете этого сделать, зайдите на форумы и посмотрите, нет ли там каких-либо намеков или подталкиваний в правильном направлении. Если вы все еще не можете получить его, посмотрите, есть ли какие-либо записи в Интернете, которые могут вам помочь. Прочитайте рецензию только на ту часть, на которой вы застряли, а затем отложите ее, если вы снова не застрянете. Если и есть что-то, что я ненавижу, так это пустая трата времени. Я буду изо всех сил пытаться что-то гуглить до смерти, я буду использовать подсказки, я буду использовать ресурсы, но, в конце концов, я отказываюсь тратить 3 дня на попытки открыть ящик. Мое время дороже этого. Я прочитаю рецензию, я задокументирую то, что я узнал, на моей личной странице заметок/ шпаргалок, чтобы я знал, что делать, если столкнусь с этим снова, а затем пойду дальше.

Что дальше?

Эта статья должна была стать самой простой вещью, которую я мог придумать, чтобы дать вам отправную точку в этом мире. Теперь, когда вы находитесь в той точке, где вы можете, по крайней мере, установить оболочку на простой коробке на HTB, просто продолжайте работать над своим ремеслом. Продолжай учиться. Продолжайте открывать новые коробки. Возможно, изучите Python или другой язык сценариев и разработайте инструменты, которые помогут вам немного автоматизировать ваши задачи, возможно, опубликуйте свои инструменты для других. Работайте над своими заметками. Работайте над развитием/улучшением своей методологии. Может быть, попытаться получить сертификат OSCP. Это сложно, но оно того определенно стоит. Это, пожалуй, самая признанная сертификация в нашей отрасли, если вы пытаетесь профессионально заняться пентестингом.

Если вам нужна полезная шпаргалка по базовому пентесту, не стесняйтесь украсть мою, это немного, но это, по крайней мере, большая часть того, что помогает мне, когда мне это нужно:

Кроме того, у меня пока нет подписчиков, но я пытаюсь превратить свой сайт в форум для всего, что связано с хакерством. Многие хакерские сайты имеют свои собственные форумы и не очень хорошо относятся к людям, которые задают другие вопросы, поэтому я пытаюсь привлечь на свой форум все хакерское сообщество. Я хочу, чтобы это было место, где каждый может открыто обсуждать все, что хочет, о взломе, не опасаясь, что ему скажут, что его форум не подходит для таких дискуссий. Поэтому, пожалуйста, рассмотрите возможность регистрации учетной записи на моем форуме! Заходите, когда у вас есть что-то на уме или если вы просто хотите пострелять. Некоторое время я буду модерировать форум, пока не создам прочное сообщество.

А теперь вкратце

Хорошо, я знаю, что люблю жмакать на клавиши. Не очень изящно, а много. Здесь все сведено в небольшой список.

kali.training

kali.training

tryhackme.com

tryhackme.com

academy.hackthebox.com

academy.hackthebox.com

help.hackthebox.com

help.hackthebox.com

www.hackthebox.com

www.hackthebox.com

tryhackme.com

tryhackme.com

www.offensive-security.com

www.offensive-security.com

ctftime.org

ctftime.org

www.hackerone.com

www.hackerone.com

Заключение

Ну вот и все! Это было довольно длинное введение в мир хакерства, но мне действительно нравится углубляться, когда я объясняю вещи. Надеюсь, все это имело смысл для вас. Если нет, не стесняйтесь оставлять комментарии, и я буду более чем счастлив помочь уточнить или ответить на любые ваши вопросы! Желаю вам удачи в ваших хакерских начинаниях. Поначалу это может быть непросто, но очень быстро превращается в увлекательный увлекательный мир.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://dw3113r.com/2022/07/27/how-to-start-hacking/

Итак, что такое хакерство?

О том, что такое хакерство, можно написать целую книгу, и, скорее всего, вы не ищете точного определения. Хакерство — это, по сути, поиск способов доступа к функциям, которые разработчик не планировал. Например, форма входа. Разработчик предполагал, что пользователь должен ввести свое имя пользователя и пароль (учетные данные), чтобы получить доступ к своему веб-сайту. Однако, если форма входа уязвима для SQL-инъекций, злоумышленник может ввести специально созданные биты SQL-запроса в поле имени пользователя и обойти форму входа. Есть бесчисленное множество других примеров, но я уверен, что вы уже хотите перейти к взлому.

Итак, как мне начать хакерствовать?

С ростом популярности хакерских сайтов, таких как Hack The Box (HTB), Try Hack Me (THM) и относительно новой платформы Proving Grounds (PG) Offensive Security, все хотят стать хакерами. Никогда еще учиться не было так легко! У вас есть огромное количество информации, учебных пособий, рецензий и обучающих платформ по сравнению с тем, что было, скажем, десять лет назад.

На этот вопрос может быть много разных ответов в зависимости от вашей конечной цели. Вы хотите быть охотником за ошибками, и чтобы компании платили вам за поиск ошибок на их веб-сайтах? Вы хотите стать пентестером и сделать карьеру на этическом взломе? Или вы просто хотите поучаствовать в мероприятиях по захвату флага (CTF) на выходных и взломать преднамеренно уязвимые компьютеры на некоторых хакерских сайтах, перечисленных выше?

Нет неправильного пути, но я бы сказал, что ваш процесс обучения может (должен) кардинально отличаться в зависимости от вашей конечной цели. Если вы хотите стать профессиональным пентестером, я бы сказал, что путь намного длиннее, поскольку вы действительно должны иметь четкое представление, по крайней мере, об основах всех вещей, связанных с компьютерами и сетями (сетевые топологии, как работает Интернет, что такое пакеты и т.д.) как их прослушивать, что такое модель OSI и все компоненты на каждом из семи уровней и т. д.). Но если вы рассматриваете это как хобби или подработку, я бы сказал, что вам следует сразу же зайти на все хакерские сайты.

Независимо от ваших причин, по которым вы хотите научиться взламывать, решение, которое вы приняли, которое привело вас к этому посту, является захватывающим и откроет вам глаза на совершенно новый мир!

Я собираюсь сосредоточить этот пост на основах и предполагаю, что в настоящее время вы являетесь любителем, который хочет узнать, как проникнуть в основы, чтобы вы могли начать участвовать в CTF как можно скорее.

Давайте приступим!

Хорошо, а как мне начать?

Если вы спросите 20 разных психопатов, вы получите 20 разных способов содрать шкуру с кошки. Каждый делает свою работу, но некоторые могут быть более эффективными, некоторые могут быть быстрее, но неаккуратнее, некоторые могут быть безупречными, но требуют времени, но все они работают. То же самое здесь. Мы собираемся сохранить это простым, хотя. Поскольку мы предполагаем, что вы занимаетесь этим просто как хобби и хотите повеселиться, мы начнем с абсолютных основ.

Получите хакерскую коробку

В мире технологий мы любим называть компьютеры как угодно, только не компьютером. Два наиболее взаимозаменяемых термина, которые я видел и использую, — это коробки и машины. Поэтому, когда вы видите эти слова, просто знайте, что это компьютер.

Существует множество различных вариантов настройки хакерской коробки. Вы можете загрузить базовую установку Ubuntu, вы можете продолжать использовать Windows по большей части, а затем загрузить Kali в подсистеме Windows для Linux (WSL), когда вам это нужно, или вы можете получить программное обеспечение для виртуализации и запустить виртуальную машину Kali (это самый распространенный вариант). Мы пойдем по третьему варианту.

Скачать программное обеспечение для виртуализации

Это программное обеспечение позволяет вам использовать ресурсы вашего компьютера для запуска на нем другого компьютера. Два наиболее распространенных программного обеспечения для виртуализации, которые вы можете загрузить, — это VMWare и VirtualBox (VBox). Есть плюсы и минусы для обоих. Корпоративные среды, как правило, склоняются к VMWare, но лицензия на профессиональную версию, которая дает вам все причудливые прибамбасы, стоит дорого. Мы будем использовать VBox для этого урока.

VirtualBox: https://www.virtualbox.org/wiki/Downloads

Веб-сайт должен содержать четкие и сухие инструкции о том, как его установить. Это должно быть так же просто, как щелкнуть файл .exe и полностью следовать инструкциям. Единственное зависание, которое я могу себе представить, это то, что виртуализация отключена в вашем BIOS, но это быстро решается так.

Есть так много вещей, которые вы можете сделать и настроить в VBox, что довольно легко заблудиться. Не беспокойтесь ни о чем из этого. Когда придет время импортировать ваш образ Kali, по большей части значения по умолчанию должны подойти. Сеть должна быть настроена по умолчанию, чтобы предоставить вашей виртуальной машине Kali доступ в Интернет, но не быть доступной для вашей хост-ОС.

Загрузите свой хакерский экземпляр

Опять же, не стесняйтесь выбирать то, что вам нравится. Kali Linux может быть немного мощнее по сравнению с базовой установкой Ubuntu, но он поставляется с предустановленными почти всеми хакерскими инструментами, которые вам понадобятся сразу же. Для повседневного любителя вы действительно не ошибетесь с Kali.

Kali Linux: https://kali.download/virtual-images/kali-2022.2/kali-linux-2022.2-virtualbox-amd64.ova .

Хорошо, теперь у вас есть программное обеспечение для виртуализации и ваша виртуальная машина. Как запустить виртуальную машину?

Настройте свой хакерскую коробку

Эти шаги очень просты, но также очень важны.

Импорт Кали в VirtualBox

В VBox нажмите "Файл" -> "Импорт устройства", затем выберите, куда вы загрузили файл Kali OVA. Просто щелкните по параметрам, почти все может быть по умолчанию. Единственное изменение, которое я настоятельно рекомендую сделать, это ОЗУ (память). В разделе "Система" на вкладке "Материнская плата" вы увидите ползунок "Базовая память". Я бы порекомендовал изменить его на половину оперативной памяти вашего компьютера. Поэтому, если у вас есть компьютер с 16 ГБ ОЗУ, выделите 8 ГБ для вашего Kali box. Нет ничего более разочаровывающего, чем тормозящая коробка.

Если вам нужна подробная инструкция по загрузке и установке Kali, загляните сюда:

Запустите виртуальную машину Kali

В VBox щелкните виртуальную машину Kali и щелкните зеленую стрелку, чтобы запустить ее. При появлении запроса введите учетные данные "kali/kali".

Обновите виртуальную машину Kali

На верхней панели инструментов вы должны увидеть маленький черный квадрат, который называется терминалом. Нажмите на нее.

Теперь введите:

sudo apt-get update -y && sudo apt-get upgrade -y

Это обновит и обновит вашу виртуальную машину Kali. Это важно, потому что поддерживает актуальность всех ваших инструментов и программного обеспечения. Вы должны стремиться делать этот шаг по крайней мере еженедельно.

Сделайте снимок

Снимок виртуальной машины по сути похож на сохранение вашего прогресса в видеоигре. Если большой плохой босс побеждает вас, вы можете начать заново с последней контрольной точки. То же самое и со снимком. Если вы знаете, что собираетесь установить некоторые опасные зависимости Python или внести странные изменения в конфигурацию, которые могут повредить вашу виртуальную машину, сделайте снимок. Затем, если с системой будет что-то не то, вы можете вернуться к своему последнему чистому экземпляру. Мне нравится делать снимок хотя бы раз в месяц или по мере необходимости.

После обновления виртуальной машины сделайте снимок, нажав "Машина" -> "Сделать снимок". Затем назовите его и дайте ему описание, если вам нужно. Затем, если вам когда-нибудь понадобится вернуться к этому снимку, щелкните значок инструментов (трехстрочная кнопка), выберите снимки и выберите тот, к которому нужно вернуться.

Кроме того, если вы хотите получить хорошее (но также довольно базовое) обучение по Kali Linux от людей, которые его разработали, ознакомьтесь с их бесплатным учебным курсом по адресу: https://kali.training/

Вы должны создать учетную запись, но это бесплатный курс. Я проходил его раньше, и я бы сказал, что это один из лучших вводных курсов Kali. Погружение в этот мир может быть напряженным, особенно если вы никогда раньше не использовали Linux. Они действительно помогают восполнить этот пробел в знаниях.

Изучите командную строку

Но подождите, вы сказали, что это руководство посвящено взлому. Почему я беру уроки командной строки? Хороший вопрос. Простой ответ заключается в том, что вы будете проводить большую часть своего времени в командной строке/терминале. Вам должно быть удобно ориентироваться, создавать/удалять каталоги/файлы, искать файлы, искать что-то в файлах, изменять инструменты, выполнять сценарии и т. д., поэтому прочная основа в основах командной строки имеет важное значение.

Я думаю, что этот сайт неплохо помогает вам изучить основы:

Просто следуйте в своем собственном терминале Kali, более интерактивного быть не может.

Изучите основы

Есть много разных мест, куда вы можете пойти, чтобы изучить основы. Я бы сказал, что прохождение игры Bandit от OverTheWire настолько хорошо, насколько это возможно для изучения основ. Он полностью основан на командной строке, и вместо того, чтобы сразу приступать к взлому, он дает вам различные задачи командной строки, которые вам нужно решить, чтобы перейти на следующий уровень.

Но я хочу начать взламывать! Почему я должен начинать с этой подростковой ерунды? Ну, вы не знаете. Не стесняйтесь переходить к следующему разделу, если хотите. Но я только что лично прошёл Bandit и могу сказать вам по своему опыту, что если бы я мог вернуться и сделать всё заново, я бы начал с него. Это избавило бы меня от головной боли, связанной с тем, что я не знаю, как что-то делать в командной строке, пока я пытался запустить свою первую оболочку в HackTheBox. Избавьте себя от головной боли, просто потратьте несколько дней на прохождение Bandit. Вы узнаете, как использовать SSH для подключения к удаленному хосту (очень полезно в хакерском мире), навигации по командной строке, изучении прав доступа к файлам, поиске иголки в стоге сена (пароль в тоннах файлов в тоннах каталогов) и т.д.. Это стоит потраченного времени, поверьте мне. И это бесплатно! Аккаунт не требуется.

Следуйте моему руководству по Bandit (в мире технологий это называется рецензией):

Выберите учебную платформу

В этом разделе больше всего споров в мире взлома. Какой сайт выбрать для обучения. В наши дни существует так много хакерских платформ, что кажется невозможным выбрать какую-то одну.

Хорошо, очень полезно. Спасибо. Какой из них выбрать?

Это действительно зависит от вашего стиля обучения и вашего базового уровня знаний. Вы уже знакомы с хакерством? У вас есть опыт работы в мире технологий и вы просто хотите очень быстро раскрутиться и начать покорять хакерскую область? Вы полный n00b, который не слышал о Kali Linux примерно 30 секунд назад? Сколько денег вы хотите ежемесячно тратить на обучение? Вопросы в этом духе.

Я кратко расскажу о некоторых из лучших претендентов и о том, какие из них, по моему мнению, того стоят.

THM

TryHackMe | Cyber Security Training

An online platform for learning and teaching cyber security, all through your browser.

TryHackMe — мой любимый сайт для обучения. У них есть сотни, если не тысячи разных комнат, которые учат вас разным вещам, от того, что такое Интернет, до того, как установить постоянство на скомпрометированной машине. Обычно это пошаговое руководство, которое варьируется от простого к сложному.

У них также есть пути обучения, которые они разработали для разных категорий, таких как взлом веб-сайтов или наступательная безопасность (подготовка к OSCP). Также есть удобная панель поиска, где вы можете ввести название комнаты или тип атаки, которую хотите изучить, и она покажет все машины, уязвимые для этой атаки. Например, когда я готовился к экзамену OSCP, мне хотелось попрактиковаться в атаках на Active Directory. Поэтому я ввел Active Directory в строку поиска и пробежался по примерно 14 разным комнатам, которые выскочили, и некоторые из этих методов, которые я изучил, действительно помогли мне на экзамене.

У THM есть несколько бесплатных комнат, но если вы хотите максимизировать свой учебный потенциал, их премиум-сервис стоит всего около 6 долларов США в месяц. Супер дешево за то, что вы получаете. У них даже есть окно атаки в браузере, которое вы можете запустить, если не хотите запускать виртуальную машину Kali.

Академия

Best Online Cybersecurity Courses & Certifications | HTB Academy

Master cybersecurity with guided and interactive cybersecurity training courses and certifications (created by real hackers and professionals from the field).

Честно говоря, я не полностью прошел Академию HTB. Однако из того, что я сделал, я скажу, что чувствую, что их академия все еще немного не очень продвинута для новичка. У них действительно хорошие учебники и уроки, но по большей части казалось, что вам действительно нужна какая-то техническая база, чтобы полностью понять, что происходит. Возможно, он изменился с тех пор, как я в последний раз просматривал его, но таким он был, когда я просматривал его.

Скажу, однако, я все же рекомендую пройти его. Но после ТГМ. После того, как вы завершите свои пути обучения THM и пройдете в основном все, что вам нужно, я перейду в Академию HTB для вашего последующего обучения.

Если я правильно помню, у них есть несколько бесплатных модулей, которые вы можете пройти. В бесплатном плане вам будут давать определенное количество баллов в месяц, а затем вы "покупаете" модуль на эти баллы. После того, как вы успешно завершите модуль, вам вернут часть этих баллов. Если вы покупаете платный план, вы получаете больше баллов в месяц, так что это все еще не неограниченный доступ, если вы не выкладываете максимальные деньги. Это одна из вещей, которая впервые привлекла меня к THM.

Мое общее мнение

Начните с TryHackMe. Это действительно дешево, поэтому, если вам не нравится хакерство через месяц или два, вы потеряете всего 6 долларов. В нем есть действительно хорошие пошаговые руководства, которым вы можете следовать. Как только вы почувствуете, что достаточно изучили THM, перейдите в HTB Academy и начните изучать более глубокие вещи. Или, если вы чувствуете, что получили достаточно от THM, просто сразу переходите к следующему разделу. Как я уже сказал, я никогда не учился в HTB Academy.

Начать хакерствовать

Хорошо, Dw3113r, я узнал все о командной строке, прошел всю игру Bandit, прошел THM и/или HTB Academy. Прошло два месяца. Я просто хочу взломать. Как взломать?

Ну, во-первых, поздравляю с достижением этого момента! Многие люди выгорают, пытаясь узнать, как взломать то, что они бросили. Или вместо того, чтобы учиться, они прыгают прямо на хакерскую платформу, не знают, как запустить даже простое сканирование портов, и уходят. Это большое достижение, зайти так далеко! Вот что делать дальше.

Прежде всего, я хочу сказать заранее, что если вы хотите пользоваться приличной хакерской платформой, вам придется потратить деньги. Предположим с этого момента, что все, о чем я говорю, является платной услугой, если не указано иное.

(Необязательно) Hack The Box — отправная точка

Introduction to Starting Point | Hack The Box Help Center

Let's get started with Starting Point.

В HTB поняли, что многие новички начинают заниматься хакерством. Я почти уверен, что они даже закрыли свой старый метод регистрации учетной записи, когда вам нужно было "взломать" их веб-сайт, чтобы получить регистрационный код электронной почты. Они разработали несколько чрезвычайно простых машин, называемых "отправными точками", где они помогают вам использовать коробку, что-то вроде THM. Я просмотрел их все и могу сказать, что я их фанат. Очень хорошая отправная точка.

HTB

Cyber Mastery: Community Inspired. Enterprise Trusted. | Hack The Box

Вы можете получить бесплатную учетную запись Hack The Box, однако VIP-подписка за 15 долларов в месяц того стоит. Вы получаете выделенные серверы, поэтому вы не делите один и тот же взломанный ящик с кучей незнакомцев, скорость намного выше, и вы получаете доступ ко всем выведенным из эксплуатации ящикам. Одновременно есть только несколько активных ящиков, которые через некоторое время удаляются. VIP-план дает вам доступ ко всем из них, что очень приятно, когда ваша единственная цель — взломать все и узнать как можно больше.

THM

TryHackMe | Cyber Security Training

An online platform for learning and teaching cyber security, all through your browser.

TryHackMe по-прежнему часто выкладывает контент. Всегда появляются новые учебные пособия, пути обучения, комнаты, сети, методы и т. д., и я бы сказал, что подписка того стоит. Но я бы не сказал, что это обязательно. Мне нравится переходить на бесплатный план, когда я какое-то время не планирую использовать THM. Затем, если выйдет что-то классное, я заплачу 6 долларов в месяц, чтобы получить доступ.

Испытательный полигон наступательной безопасности (PG)

Побывав в этом сообществе некоторое время, вы, скорее всего, слышали об OffSec и их печально известной сертификации OSCP. Они также являются людьми, которые создали Kali Linux, так что большая заслуга в этом принадлежит им. Чтобы запрыгнуть на хакерскую платформы, они разработали что-то похожее на HTB под названием Proving Grounds. На самом деле я довольно большой поклонник PG. Я думаю, что вокруг HTB больше сообщества, система начисления очков позволяет весело сравнивать себя с другими, их форумы полны очень полезных людей (обычно), но их машины немного больше похожи на игры, чем PG. У PG есть уязвимые коробки, которые немного более реалистичны или, по крайней мере, немного менее похожи на игры, чем HTB. Если вы пытаетесь пройти сертификацию OSCP, я бы порекомендовал пройти через каждую машину на PG, потому что они, безусловно, больше всего похожи на экзаменационные машины.

CTF

Это то, что многие люди забывают упомянуть в подобных статьях. Зайдите в каждый Capture The Flag (CTF), который вы можете найти. Большинство из них находятся на https://ctftime.org/, просто найдите тот, который покажется вам интересным, и подпишитесь на него. Может быть, попытаться создать команду и решить ее вместе. В CTF есть множество разных категорий, поэтому всегда полезно иметь несколько людей с разными сильными сторонами. И не беспокойтесь, если вам кажется, что вы ничего не знаете. Мой первый CTF, который я когда-либо делал, я получил ноль очков за 5 дней (сказал вам, что хотел бы на самом деле поучиться в начале).

Награды за ошибки

Bug bounty — это здорово. По сути, это компания, говорящая вам, что если вы обнаружите уязвимость на их сайте, они заплатят вам деньги, чтобы сообщить им об этом. Мне не очень везет с наградами за обнаружение ошибок, и я зарабатываю на своем постоянном пентестинге достаточно, чтобы мне на самом деле не нужно было их делать, поэтому я предпочитаю держаться подальше. В настоящее время рынок Bug Bounty начинает немного перенасыщаться. Все легко обнаруживаемые уязвимости обычно обнаруживаются относительно быстро, поэтому, если вы не начнете достаточно продвинуто, может быть, стоит просто придерживаться одного из других сайтов, чтобы у вас действительно была цель для взлома. Но решать вам! Я бы сказал, что на данный момент лучшим сайтом по поиску ошибок является HackerOne, но есть и другие хорошие сайты, просто погуглите.

HackerOne | Global leader in offensive security | Security for AI | Crowdsourced Security

HackerOne combines AI with the ingenuity of the largest community of security researchers to find and fix security, privacy, and AI vulnerabilities across the SDLC. HackerOne offers AI red teaming, crowdsourced security, bug bounty, vulnerability disclosure and pentesting.

Другие

Есть много других сайтов, доступных для обучения или практики. Вы можете зайти на VulnHub и загрузить некоторые уязвимые машины и взломать их, вы можете попробовать pentesterlabs или любой другой сайт, который появляется, когда вы гуглите "хочу начать хакерстовать быстро без смс".

Совет:

Я упоминал об этом раньше в других статьях, но главный совет, который у меня есть, заключается в том, чтобы сначала изо всех сил попытаться использовать коробку полностью самостоятельно. Если вы не можете этого сделать, зайдите на форумы и посмотрите, нет ли там каких-либо намеков или подталкиваний в правильном направлении. Если вы все еще не можете получить его, посмотрите, есть ли какие-либо записи в Интернете, которые могут вам помочь. Прочитайте рецензию только на ту часть, на которой вы застряли, а затем отложите ее, если вы снова не застрянете. Если и есть что-то, что я ненавижу, так это пустая трата времени. Я буду изо всех сил пытаться что-то гуглить до смерти, я буду использовать подсказки, я буду использовать ресурсы, но, в конце концов, я отказываюсь тратить 3 дня на попытки открыть ящик. Мое время дороже этого. Я прочитаю рецензию, я задокументирую то, что я узнал, на моей личной странице заметок/ шпаргалок, чтобы я знал, что делать, если столкнусь с этим снова, а затем пойду дальше.

Что дальше?

Эта статья должна была стать самой простой вещью, которую я мог придумать, чтобы дать вам отправную точку в этом мире. Теперь, когда вы находитесь в той точке, где вы можете, по крайней мере, установить оболочку на простой коробке на HTB, просто продолжайте работать над своим ремеслом. Продолжай учиться. Продолжайте открывать новые коробки. Возможно, изучите Python или другой язык сценариев и разработайте инструменты, которые помогут вам немного автоматизировать ваши задачи, возможно, опубликуйте свои инструменты для других. Работайте над своими заметками. Работайте над развитием/улучшением своей методологии. Может быть, попытаться получить сертификат OSCP. Это сложно, но оно того определенно стоит. Это, пожалуй, самая признанная сертификация в нашей отрасли, если вы пытаетесь профессионально заняться пентестингом.

Если вам нужна полезная шпаргалка по базовому пентесту, не стесняйтесь украсть мою, это немного, но это, по крайней мере, большая часть того, что помогает мне, когда мне это нужно:

Кроме того, у меня пока нет подписчиков, но я пытаюсь превратить свой сайт в форум для всего, что связано с хакерством. Многие хакерские сайты имеют свои собственные форумы и не очень хорошо относятся к людям, которые задают другие вопросы, поэтому я пытаюсь привлечь на свой форум все хакерское сообщество. Я хочу, чтобы это было место, где каждый может открыто обсуждать все, что хочет, о взломе, не опасаясь, что ему скажут, что его форум не подходит для таких дискуссий. Поэтому, пожалуйста, рассмотрите возможность регистрации учетной записи на моем форуме! Заходите, когда у вас есть что-то на уме или если вы просто хотите пострелять. Некоторое время я буду модерировать форум, пока не создам прочное сообщество.

А теперь вкратце

Хорошо, я знаю, что люблю жмакать на клавиши. Не очень изящно, а много. Здесь все сведено в небольшой список.

Kali Linux Revealed (KLR/PEN-103) | Mastering the Penetest Distribution

Kali Linux Revealed (KLR/PEN-103) has moved home, but you can still earn the KLCP certification

TryHackMe | Cyber Security Training

An online platform for learning and teaching cyber security, all through your browser.

Best Online Cybersecurity Courses & Certifications | HTB Academy

Master cybersecurity with guided and interactive cybersecurity training courses and certifications (created by real hackers and professionals from the field).

Introduction to Starting Point | Hack The Box Help Center

Let's get started with Starting Point.

Cyber Mastery: Community Inspired. Enterprise Trusted. | Hack The Box

TryHackMe | Cyber Security Training

An online platform for learning and teaching cyber security, all through your browser.

Proving Grounds: Practice - Starting at $19 USD/month | OffSec

Train your team's penetration testing skills in a hosted virtual lab network: the Proving Grounds. Now available for enterprise customers.

CTFtime.org / All about CTF (Capture The Flag)

Capture The Flag, CTF teams, CTF ratings, CTF archive, CTF writeups

HackerOne | Global leader in offensive security | Security for AI | Crowdsourced Security

HackerOne combines AI with the ingenuity of the largest community of security researchers to find and fix security, privacy, and AI vulnerabilities across the SDLC. HackerOne offers AI red teaming, crowdsourced security, bug bounty, vulnerability disclosure and pentesting.

Заключение

Ну вот и все! Это было довольно длинное введение в мир хакерства, но мне действительно нравится углубляться, когда я объясняю вещи. Надеюсь, все это имело смысл для вас. Если нет, не стесняйтесь оставлять комментарии, и я буду более чем счастлив помочь уточнить или ответить на любые ваши вопросы! Желаю вам удачи в ваших хакерских начинаниях. Поначалу это может быть непросто, но очень быстро превращается в увлекательный увлекательный мир.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://dw3113r.com/2022/07/27/how-to-start-hacking/

Последнее редактирование: