Что за меценатство......

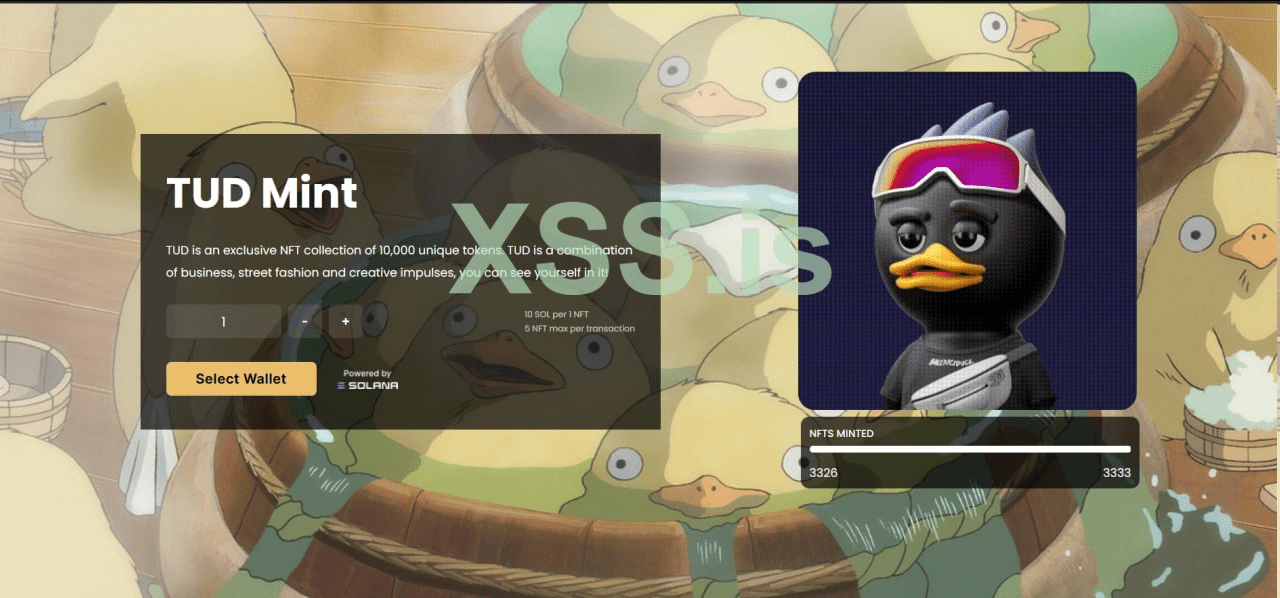

Обещанный дренер под sol

Работает с 5 различными кошельками, все в 1 транзакцию

Списывает все токены SOL на наш адрес

mega.nz

mega.nz

Обещанный дренер под sol

Работает с 5 различными кошельками, все в 1 транзакцию

Списывает все токены SOL на наш адрес

File on MEGA

Последнее редактирование: