Вопрос в следующем: может ли пентест web-приложений помочь в противостоянии современным Антифрод системам (АФ)?

В настоящее время АФ это комплексные решения, где используется не только device fingerprint, как раньше, но и метрики твоего коннекта, а самое главное поведение, социальную репутацию и машинное обучение на огромном массиве данных, исчисляемых в миллиардах событий.

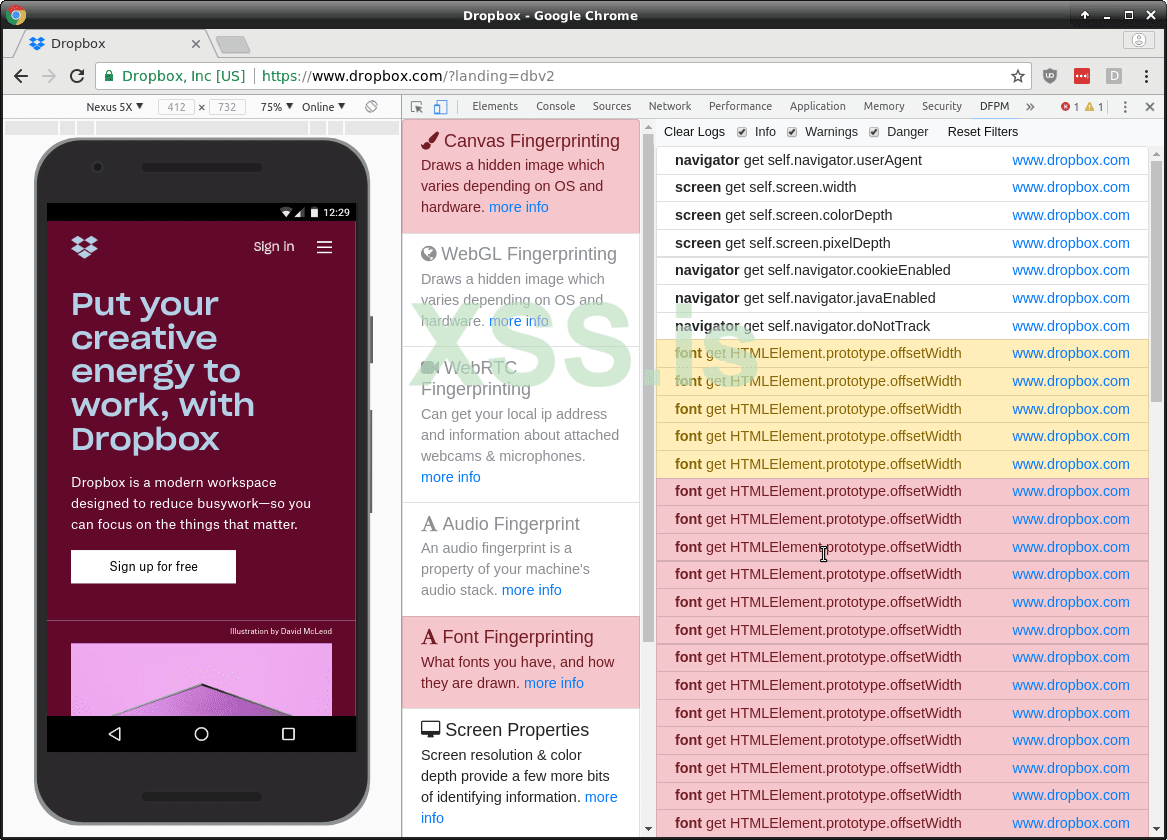

Но если взять первые части - device fingerprint и коннект.

Я задумался над тем, сможет ли burp/wireshark, помочь определиться в следующих вопросах:

какие конкретно данные моя машина отдает конкретному сайту с АФ-системой?

на какие хосты и кому они принадлежат (в плане понимания какая АФ-система установлена) эти данные уходят?

Я не специалист, понятийный аппарат слабый, но какие трудности могу предвидеть:

запросы буду обфусцированы и понять, кто и что запрашивает невозможно;

хосты не будут иметь имена antifraud-snikers.com, а будет что-то вроде xcokjqw3409ic.com, прокладок, и понять что это и кто - невозможно.

Вчера я проводил тесты в burp, часть данных раскрывается, особенно если это публичные библиотеки, но некоторые скрипты и хосты мне понять не удается.

Буду рад вашему мнению/совету, если кому-то это интересно попробовать в виде практической задачи, то можно договориться по оплате.

В настоящее время АФ это комплексные решения, где используется не только device fingerprint, как раньше, но и метрики твоего коннекта, а самое главное поведение, социальную репутацию и машинное обучение на огромном массиве данных, исчисляемых в миллиардах событий.

Но если взять первые части - device fingerprint и коннект.

Я задумался над тем, сможет ли burp/wireshark, помочь определиться в следующих вопросах:

какие конкретно данные моя машина отдает конкретному сайту с АФ-системой?

на какие хосты и кому они принадлежат (в плане понимания какая АФ-система установлена) эти данные уходят?

Я не специалист, понятийный аппарат слабый, но какие трудности могу предвидеть:

запросы буду обфусцированы и понять, кто и что запрашивает невозможно;

хосты не будут иметь имена antifraud-snikers.com, а будет что-то вроде xcokjqw3409ic.com, прокладок, и понять что это и кто - невозможно.

Вчера я проводил тесты в burp, часть данных раскрывается, особенно если это публичные библиотеки, но некоторые скрипты и хосты мне понять не удается.

Буду рад вашему мнению/совету, если кому-то это интересно попробовать в виде практической задачи, то можно договориться по оплате.